MikeAndersn/cloud-security-posture-manager

GitHub: MikeAndersn/cloud-security-posture-manager

一个全栈云安全平台,结合风险评分与攻击模拟,解决 AWS 错误配置的真实暴露验证问题。

Stars: 0 | Forks: 0

# 云安全态势管理器(CSPM)带攻击模拟

## 概述

本项目是一个全栈云安全平台,用于分析 AWS 环境中的错误配置,分配风险评分,并验证已识别的漏洞是否真正可利用。

不同于仅检测潜在风险的常规态势工具,本系统包含攻击模拟层,可验证网络和存储资源在真实世界中的暴露情况。

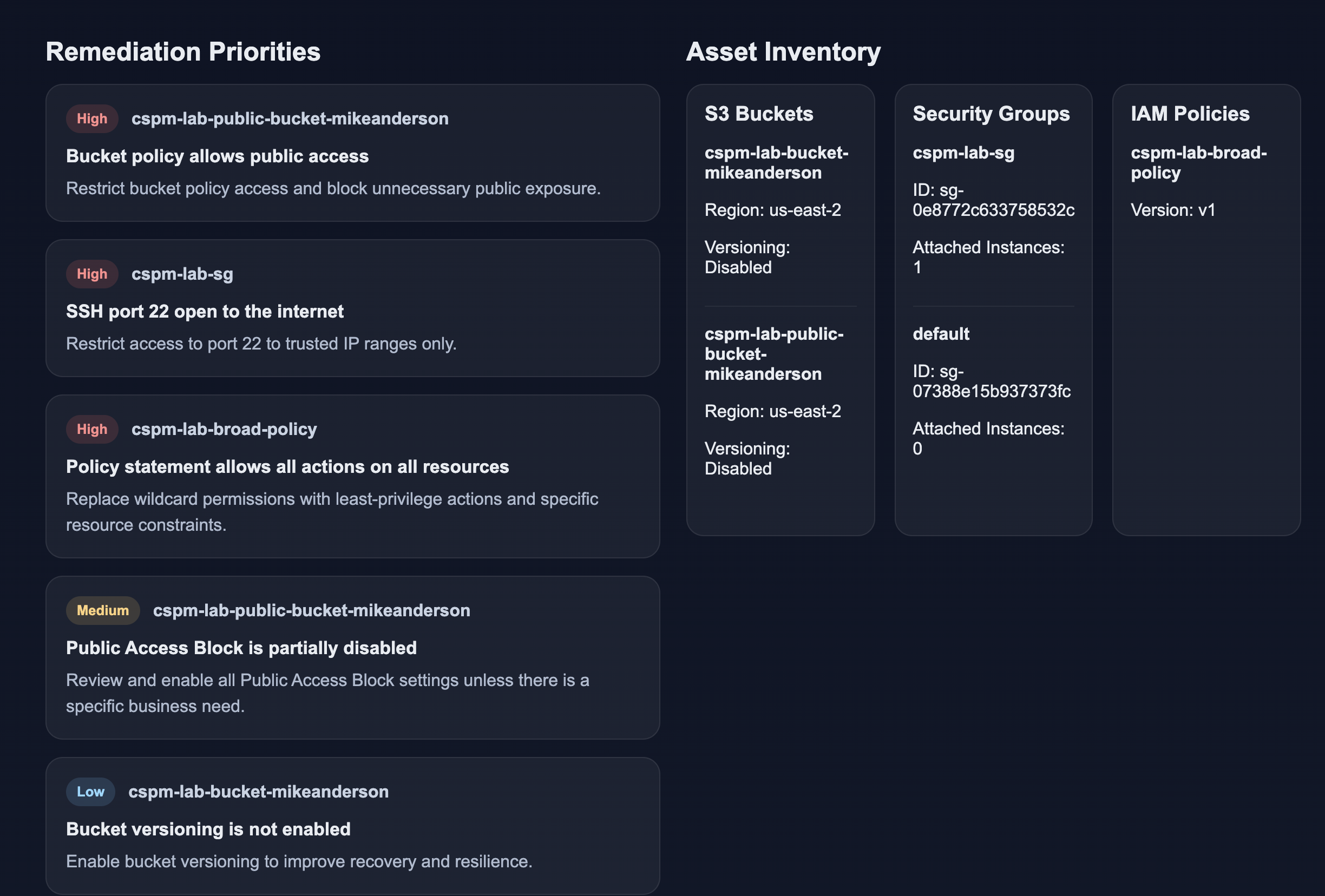

平台会扫描 S3、EC2 安全组和 IAM 策略,聚合发现结果,优先安排修复,并通过交互式仪表板展示结果。

## 关键特性

* S3 存储桶态势分析(版本控制、公开访问配置、策略暴露)

* EC2 安全组暴露检测(开放端口、互联网可访问性)

* IAM 策略分析(过度宽松的访问权限,包括通配符操作和资源)

* 基于严重性的扣分统一风险评分系统

* 基于严重性和影响的修复优先级排序

* 攻击模拟层:

* 通过端口可达性测试验证网络暴露

* 通过匿名对象访问测试验证 S3 暴露

* 交互式 React 仪表板:

* 安全评分和分类

* 带有严重性过滤器的发现结果

* 突出显示已验证暴露的模拟结果

* 跨 AWS 服务的资产清单

## 架构

前端:

* React(Vite)

* 基于组件的 UI

* 从后端获取聚合的扫描数据

后端:

* FastAPI

* 模块化扫描器架构

* 用于 AWS 集成的 Boto3

核心模块:

* S3 扫描器

* EC2 安全组扫描器

* IAM 策略扫描器

* 风险评分引擎

* 攻击模拟层

云服务:

* AWS S3

* AWS EC2

* AWS IAM

## 示例发现

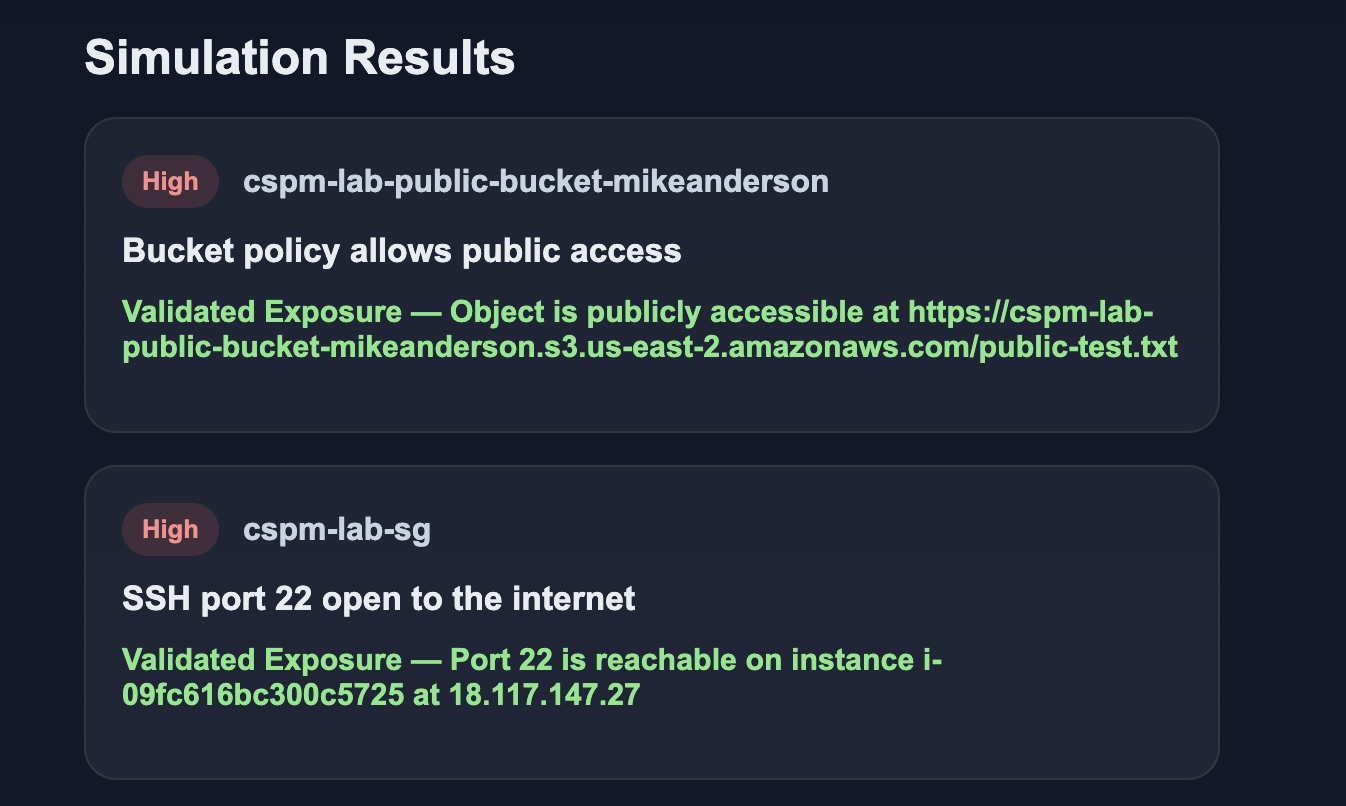

### 已验证的 EC2 暴露

安全组允许来自互联网的 SSH 访问,并且附加到具有公网 IP 的运行实例。系统确认端口 22 是可达的。

```

Severity: High

Issue: SSH port 22 open to the internet

Validated: true

Result: Port 22 is reachable on instance i-xxxxxxxx at

```

### 已验证的 S3 暴露

存储桶策略允许公开访问,并且系统确认测试对象可被匿名访问。

```

Severity: High

Issue: Bucket policy allows public access

Validated: true

Result: Object is publicly accessible at https://.s3..amazonaws.com/public-test.txt

```

## 仪表板功能

* 显示整体安全评分和分类

* 展示严重性分级(高、中、低)

* 列出带有过滤控件的结果

* 单独突出显示已验证的暴露

* 显示优先修复步骤

* 提供 S3、EC2 和 IAM 的资产清单

## 截图

### 仪表板概览

### 发现与验证

## 本地运行项目

### 后端设置

```

cd backend

python -m venv venv

source venv/bin/activate

pip install -r requirements.txt

uvicorn app.main:app --reload

```

### 前端设置

```

cd frontend

npm install

npm run dev

```

### AWS 配置

* 配置 AWS CLI 凭证

* 确保拥有以下权限:

* S3(列出存储桶、获取策略)

* EC2(描述实例、安全组)

* IAM(列出策略)

## 安全说明

本项目包含用于验证目的的控制攻击模拟。所有测试仅在用户拥有的 AWS 资源的安全实验室环境中执行,不会执行任何破坏性操作。

## 后续改进

* 多区域扫描支持

* 扩展的 IAM 策略分析(角色信任关系、内联策略)

* 额外服务覆盖(RDS、Lambda、CloudTrail)

* 历史扫描跟踪与报告

* 可导出的安全报告(PDF/JSON)

* 身份验证与多用户支持

* 带有托管后端和前端的部署

## 使用技术

* Python

* FastAPI

* Boto3

* React

* Vite

* AWS(S3、EC2、IAM)

## 作者

Mike Anderson

计算机科学专业毕业生,专注于网络安全、云系统和全栈开发。

标签:AV绕过, AWS安全, Boto3, CSPM, DevSecOps, EC2安全, FastAPI, IAM策略分析, React, S3安全, Syscalls, TinkerPop, Vite, 上游代理, 云端安全, 交互式可视化, 匿名对象访问, 后渗透测试, 后端API, 基础设施即代码安全, 存储暴露验证, 安全仪表盘, 安全合规, 安全态势管理, 安全组分析, 攻击模拟, 模块化扫描器, 漏洞修复优先, 漏洞利用检测, 端口可达性测试, 策略暴露, 网络代理, 网络暴露验证, 资产清单, 逆向工具, 风险评分, 驱动签名利用