YPragnavi/WEB-APPLICATION-SECURITY-ASSESSMENT

GitHub: YPragnavi/WEB-APPLICATION-SECURITY-ASSESSMENT

一个面向学习与评估的 Web 应用安全测试项目,通过实战演示常见漏洞的危害与修复方法。

Stars: 0 | Forks: 0

# 🔐 Web 应用安全评估

## 📌 概述

在本项目中,我在受控环境中对一个 Web 应用程序进行了动手安全评估。目标是理解真实世界中的漏洞如何工作、攻击者如何利用它们,以及如何进行修复。

## 🎯 重点关注

* 发现常见的 Web 漏洞

* 安全地利用它们以理解影响

* 清晰地记录每一步

* 提供实用的修复建议

## 🛠️ 使用的工具

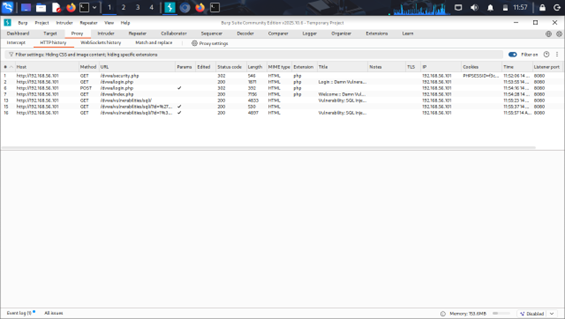

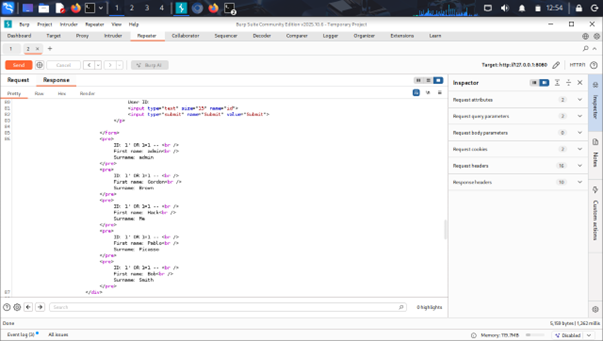

* Burp Suite 用于拦截和修改请求

* Kali Linux 作为测试环境

* Firefox 用于与应用交互

## 🧪 我的方法

我首先探索应用并识别可能易受攻击的输入字段。

然后使用 Burp Suite 拦截请求并测试不同的有效载荷。

一旦确认漏洞,我就会截取屏幕截图并记录概念验证及其影响。

## 🚨 我处理的关键漏洞

### 🔴 SQL 注入

使用精心构造的输入绕过身份验证并访问数据库记录。

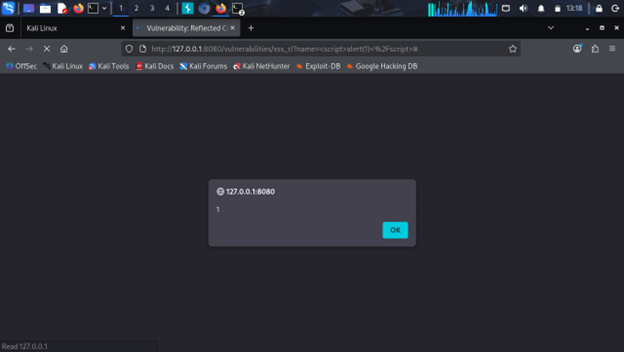

### 🟠 跨站脚本(XSS)

注入在浏览器中执行的脚本,以理解客户端风险。

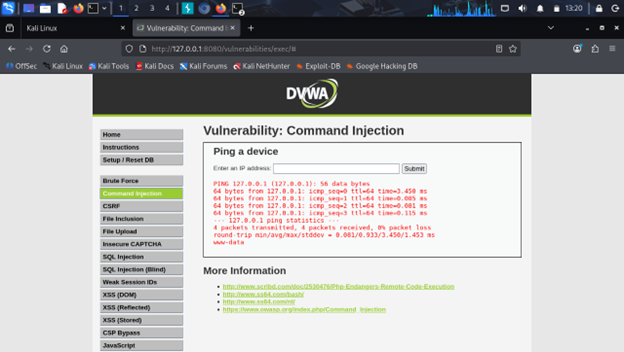

### 🔴 命令注入

通过输入字段执行系统级命令,以演示服务器被攻破。

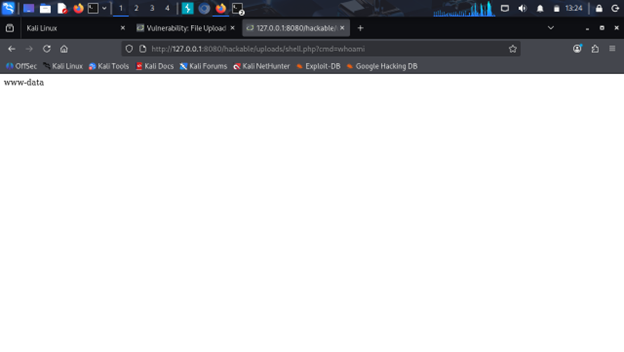

### 🔴 无限制文件上传

上传恶意文件以模拟远程代码执行。

## 📊 风险总结

| 漏洞 | 严重性 |

| ---- | ------ |

| SQL 注入 | 高 |

| XSS | 中等 |

| 命令注入 | 严重 |

| 文件上传 | 严重 |

## 📷 截图

## 📷 概念验证

### 🔴 SQL 注入

### 🟠 跨站脚本(XSS)

### 🔴 命令注入

### 🔴 无限制文件上传

## 📄 报告

本仓库中包含一份详细报告,解释了每个漏洞、有效载荷、影响和修复方法。

## 💡 我的收获

* 攻击者如何思考和接近应用

* 输入验证和安全编码的重要性

* 小错误如何导致严重漏洞

* 如何专业地记录安全发现

## ✅ 建议

* 验证并清理所有用户输入

* 避免不安全的系统级操作

* 使用安全的开发实践

* 定期测试应用的漏洞

## ⚠️ 免责声明

本项目纯粹用于学习目的,在受控环境中进行。

标签:API密钥检测, Burp Suite, CISA项目, Firefox, Gradle, Proof of Concept, SEO: Web安全测试, SEO: 安全评估, SEO: 漏洞利用, XSS, 反取证, 命令注入, 安全文档, 安全评估, 客户端风险, 攻击场景, 文件上传漏洞, 服务器端漏洞, 漏洞情报, 漏洞测试, 编程工具, 网络安全审计, 行业工具, 认证绕过, 输入验证, 远程代码执行