xsugra/Threat-Intelligence-Dashboard

GitHub: xsugra/Threat-Intelligence-Dashboard

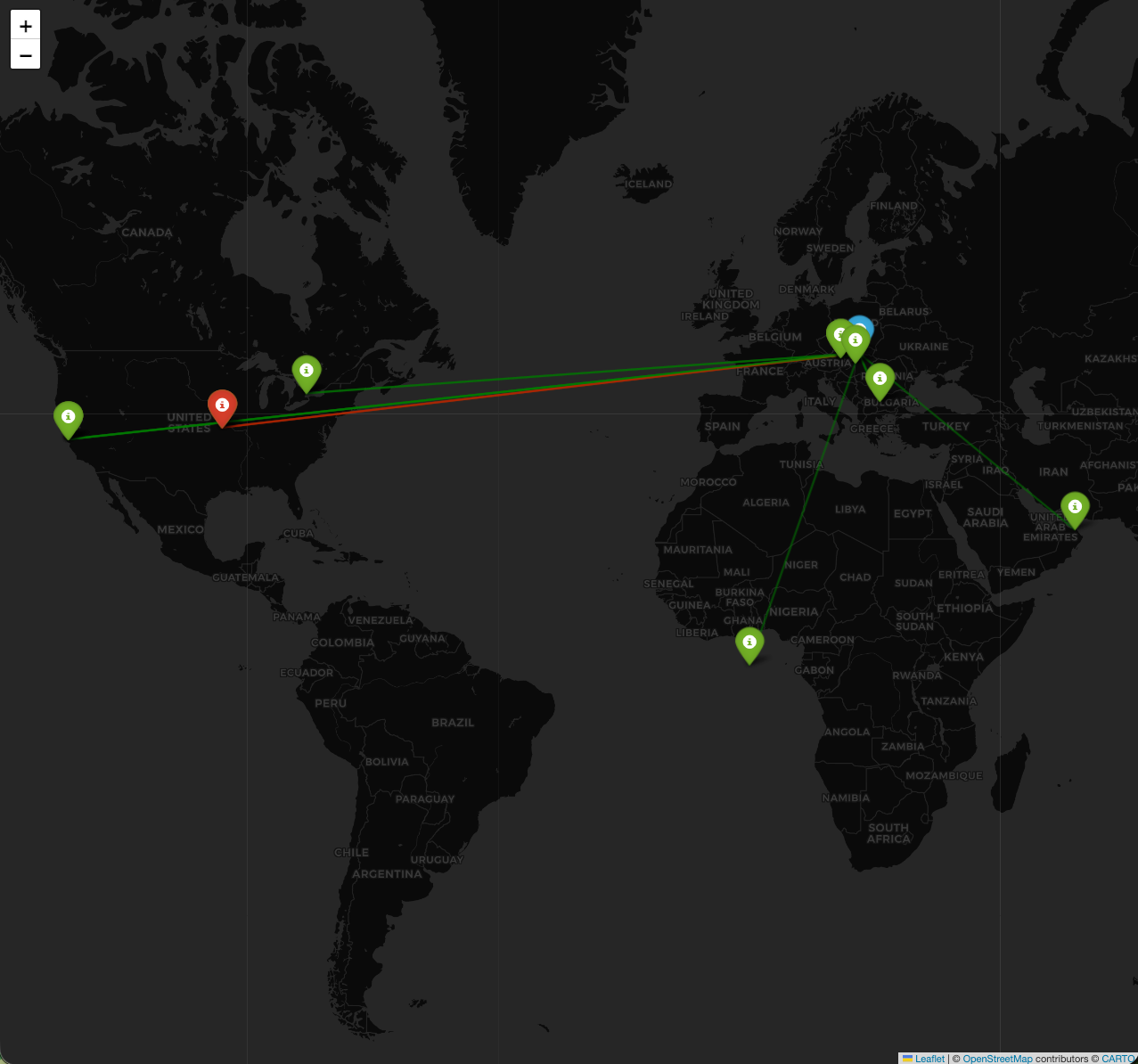

一个轻量级威胁情报仪表板,实时扫描出站连接并以地图展示 IP 位置与滥用信誉。

Stars: 0 | Forks: 0

# 威胁情报仪表板

一个轻量级 Python 项目,用于扫描活动的出站网络连接,对远程 IP 进行地理位置定位,通过 AbuseIPDB 检查其信誉,并在交互式地图上渲染所有信息。

## 为什么选择这个项目

此工具可帮助您快速回答以下问题:

- 我的机器当前连接了哪些远程服务器?

- 这些端点在地理上位于何处?

- 哪些端点根据滥用信誉看起来可疑?

它适用于个人威胁狩猎演示、安全运营中心(SOC)组合项目以及网络可见性实验室。

## 功能

- 活动网络连接实时采集(`psutil`)

- IP 地理位置定位(城市/国家 + 坐标)通过 `ip-api.com`

- 威胁评分(0-100)通过 AbuseIPDB API

- 地图上的视觉风险高亮显示:

- 绿色标记/线条 = 较低风险

- 红色标记/线条 = 较高风险(分数 > 20)

- 单一文件交互式地图输出:`mapa_siete.html`

## 架构

```

flowchart LR

A[main.py] --> B[psutil.net_connections]

A --> C[ip_location.py]

A --> D[ip_abuse.py]

C --> E[ip-api.com]

D --> F[AbuseIPDB API]

A --> G[folium map]

G --> H[mapa_siete.html]

```

## 项目结构

```

Threat-Intelligence-Dashboard/

├── main.py # Entry point and map generation

├── ip_location.py # Geolocation lookup

├── ip_abuse.py # AbuseIPDB reputation lookup

├── requirements.txt

├── .env.example

├── assets/

│ └── map-preview.svg

└── mapa_siete.html # Generated output (example)

```

## 前置条件

- Python 3.10+(在您的环境中使用 Python 3.14 测试通过)

- 互联网访问以进行 API 调用

- 可选:AbuseIPDB API 密钥(没有它,威胁评分默认为 0)

## 安装

```

python3 -m venv .venv

source .venv/bin/activate

pip install --upgrade pip

pip install -r requirements.txt

```

## 配置

1. 复制环境模板:

```

cp .env.example .env

```

2. 编辑 `.env` 并插入您的密钥:

```

ABUSEIPDB_API_KEY=your_abuseipdb_api_key_here

```

## 运行

```

python3 main.py

```

预期行为:

- 扫描活动的网络连接

- 解析远程 IP 位置

- 获取滥用分数

- 生成 `mapa_siete.html`

在浏览器中打开输出地图:

```

open mapa_siete.html

```

## 可视化输出

- 预览图像:`assets/map-preview.svg`

- 实际交互结果:`mapa_siete.html`

交互式 HTML 包含可点击的标记,提供以下信息:

- 城市和国家

- IP 地址

- 威胁评分百分比

## 安全与隐私说明

- 本项目检查您本地机器上的活动网络连接。

- 地理位置是近似值,基于公共 IP 情报。

- 滥用分数是外部信誉信号,并非被入侵的证明。

- 如果 API 密钥曾被公开暴露,请立即轮换。

- 仅在必要时使用提升权限运行。

## 故障排除

- `AccessDenied` / 权限错误:

- 如果操作系统策略需要,请使用提升权限(`sudo`)重新运行。

- 所有威胁分数均为 `0`:

- 验证 `.env` 中的 `ABUSEIPDB_API_KEY` 是否正确设置。

- 地图为空或不完整:

- 确保运行扫描时存在活动的远程连接。

- API/网络故障:

- 检查互联网连接和第三方 API 可用性。

## 路线图想法

- 添加 CLI 标志(风险阈值、最大连接数、输出文件)

- 导出结果为 CSV/JSON

- 为 IP 过滤和评分逻辑添加单元测试

- 添加可选的 DNS/域名丰富功能

- 使用 Docker 容器化

## 许可证

本项目在 MIT 许可证下提供。请参阅 [LICENSE](LICENSE)。

## 作者

由 Samuel Sugra 构建,作为网络安全组合项目。

# Threat-Intelligence-Dashboard

# Threat-Intelligence-Dashboard

标签:AbuseIPDB, folium, HTTP/HTTPS抓包, ip-api, IP信誉查询, IP地理定位, psutil, Python, 个人演示, 交互式地图, 地图输出, 地理可视化, 威胁情报, 威胁情报仪表盘, 安全可视化, 开发者工具, 态势感知, 无后门, 活动连接监控, 端口监听, 红色高风险, 绿色低风险, 网络可见性, 网络连接扫描, 规避防御, 进程隐藏, 逆向工具, 风险标注