Bikash-Raya/Datacom-Cybersecurity-Job-Simulation

GitHub: Bikash-Raya/Datacom-Cybersecurity-Job-Simulation

记录一次针对 APT34 的网络安全虚拟演练,完成威胁情报分析与风险评估的全流程实践。

Stars: 0 | Forks: 0

# 🛡️ Datacom 网络安全工作模拟

### Forage 虚拟体验项目

[](https://github.com)

[](https://github.com)

[](https://www.theforage.com)

)

)

) **完成人:** Bikash Raya

**日期:** 2023年12月15日

**完成人:** Bikash Raya

**日期:** 2023年12月15日

## 📋 概述

本仓库记录了我通过 Forage 完成 **Datacom 网络安全虚拟体验项目** 的情况。在本次模拟中,我担任 **网络安全顾问**,应对一场复杂的高级持续性威胁(APT)攻击。

### 🎯 模拟目标

| 任务 | 描述 | 状态 |

|------|-------------|--------|

| **任务 1** | APT 入侵分析 - 调查 APT34(OILRIG) | ✅ 已完成 |

| **任务 2** | 全面的网络安全风险评估 | ✅ 已完成 |

## 🔍 我的工作内容

- 🔍 **调查** 由 APT34(OILRIG)发起的网络攻击,该组织是伊朗政府支持的高级威胁组织

- 📡 **开展 OSINT 研究**,使用开源情报工具与技术

- 🗺️ **应用 MITRE ATT&CK 框架**,识别威胁行为者的战术、技术与程序(TTP)

- 📝 **撰写综合报告**,提供可操作的防御建议

- ⚖️ **执行风险评估**,评估固有风险、当前风险与目标风险

- 🛡️ **制定安全措施**,提升客户网络安全态势

## 📁 仓库结构

| 目录 | 描述 |

|-----------|-------------|

| [📂 Task-1-APT-Breach-Analysis](./Task-1-APT-Breach-Analysis) | 关于 APT34(OILRIG)的威胁情报报告 |

| [📂 Task-2-Risk-Assessment](./Task-2-Risk-Assessment) | 全面的网络安全风险评估 |

## 🧠 展示的技能

)

)

) **完成人:** Bikash Raya

**日期:** 2023年12月15日

**完成人:** Bikash Raya

**日期:** 2023年12月15日

| 技术技能 | 框架与工具 | 软技能 |

|------------------|-------------------|-------------|

| 威胁情报 | MITRE ATT&CK | 报告撰写 |

| OSINT 研究 | 风险矩阵 | 利益相关者沟通 |

| 恶意软件分析 | NIST 框架 | 批判性思维 |

| 事件响应 | 纵深防御 | 问题解决 |

## 🎯 关键发现总结

### APT34(OILRIG)概况

| 属性 | 详情 |

|-----------|---------|

| **亦称** | OILRIG、Helix Kitten、Crambus |

| **归因** | 伊朗政府(国家支持) |

| **活跃时间** | 2014 年至今 |

| **主要目标** | 中东地区政府、能源、电信 |

| **动机** | 网络间谍 / 情报收集 |

| ** notable TTPs** | 鱼叉式网络钓鱼、自定义恶意软件、社会工程 |

### 风险评估概述

| 风险场景 | 固有风险 | 当前风险 | 目标风险 |

|---------------|---------------|--------------|-------------|

| 网络攻击(APT) | 🔴 高 | 🟡 中 | 🟢 低 |

| 自然灾害 | 🟡 中 | 🟡 中 | 🟢 低 |

| 员工疏忽 | 🔴 高 | 🟡 中 | 🟢 低 |

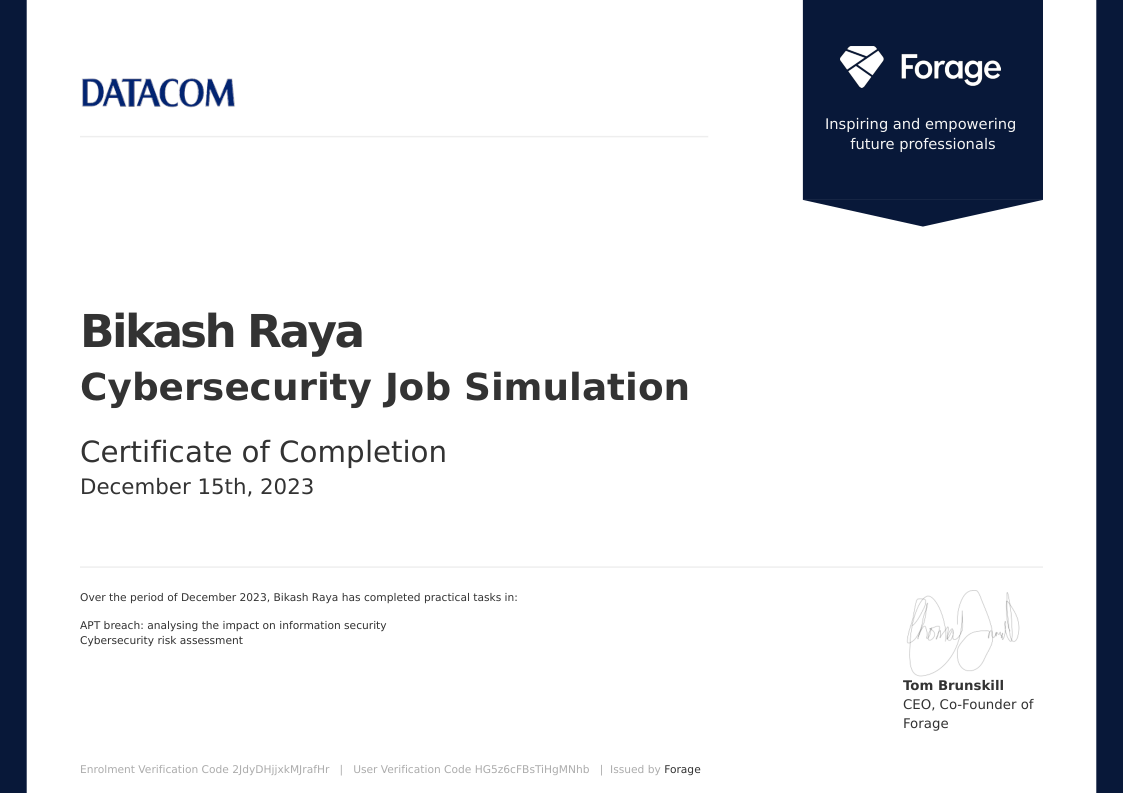

## 📜 完成证书

**验证代码:** `2JdyDHjjxkMJrafHr`

*由 Forage 颁发 | Tom Brunskill 首席执行官兼联合创始人签署*

**验证代码:** `2JdyDHjjxkMJrafHr`

*由 Forage 颁发 | Tom Brunskill 首席执行官兼联合创始人签署*

[](https://linkedin.com/in/YOUR-LINKEDIN)

[](https://github.com/YOUR-USERNAME)

**⭐ 如果您觉得有帮助,请给予一颗星!⭐**

标签:APT34, Cloudflare, Datacom, ESC4, Forage, MITRE ATT&CK, OILRIG, OSINT, 伊朗黑客, 供应链攻击, 入侵分析, 国家支持的攻击, 威胁情报, 安全咨询, 安全报告, 开发者工具, 攻击模拟, 网络安全, 网络安全模拟, 虚拟体验, 防御建议, 防护措施, 隐私保护, 驱动签名利用