TFT444/azure-sentinel-siem-lab

GitHub: TFT444/azure-sentinel-siem-lab

该项目演示了使用 Microsoft Sentinel 构建云原生 SIEM,实现 Azure 日志摄取、检测规则编写与事件响应流程的完整实践。

Stars: 0 | Forks: 0

# Microsoft Sentinel SIEM 实验 – 检测与事件响应

## 📌 概述

本项目演示了使用 Microsoft Sentinel 构建基于云的安全信息和事件管理(SIEM)系统的实现。目标是摄取 Azure 活动日志,使用 KQL 查询检测可疑行为,并完成完整的事件响应流程。

## 🛠️ 使用的技术

- Microsoft Sentinel(SIEM)

- Azure Log Analytics 工作区

- Azure 存储账户

- Kusto 查询语言(KQL)

## 🧱 架构

- 通过诊断设置收集 Azure 活动日志并发送到 Log Analytics

- 在工作区中启用 Microsoft Sentinel

- 建立从 Azure 到 Sentinel 的数据摄取管道

- 使用 KQL 创建检测规则

- 生成告警并开展事件调查

## 🔍 检测用例

通过在一个较短的时间窗口内执行多次存储操作(上传和删除文件)来模拟可疑行为。该行为被视为潜在的异常活动。

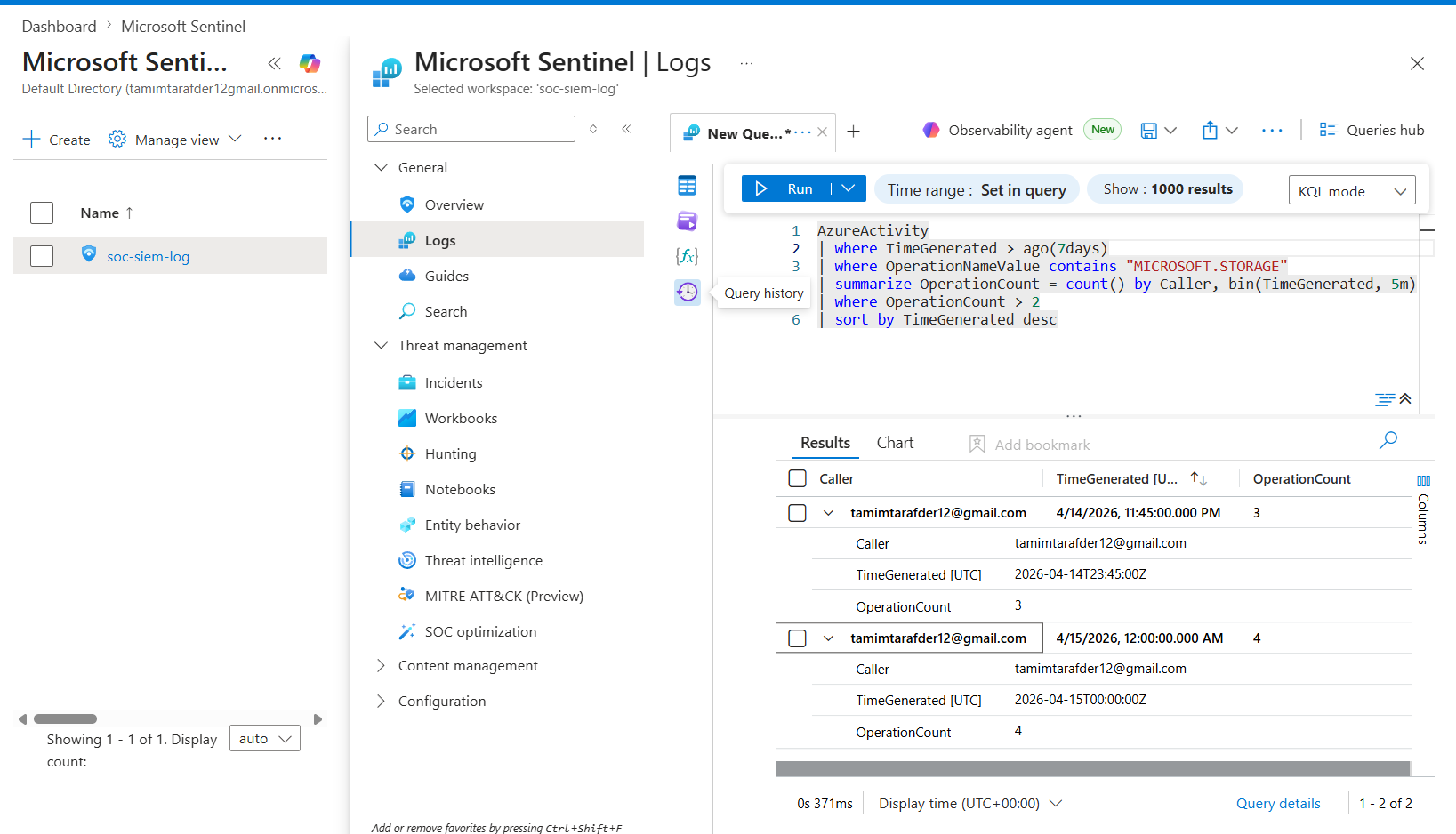

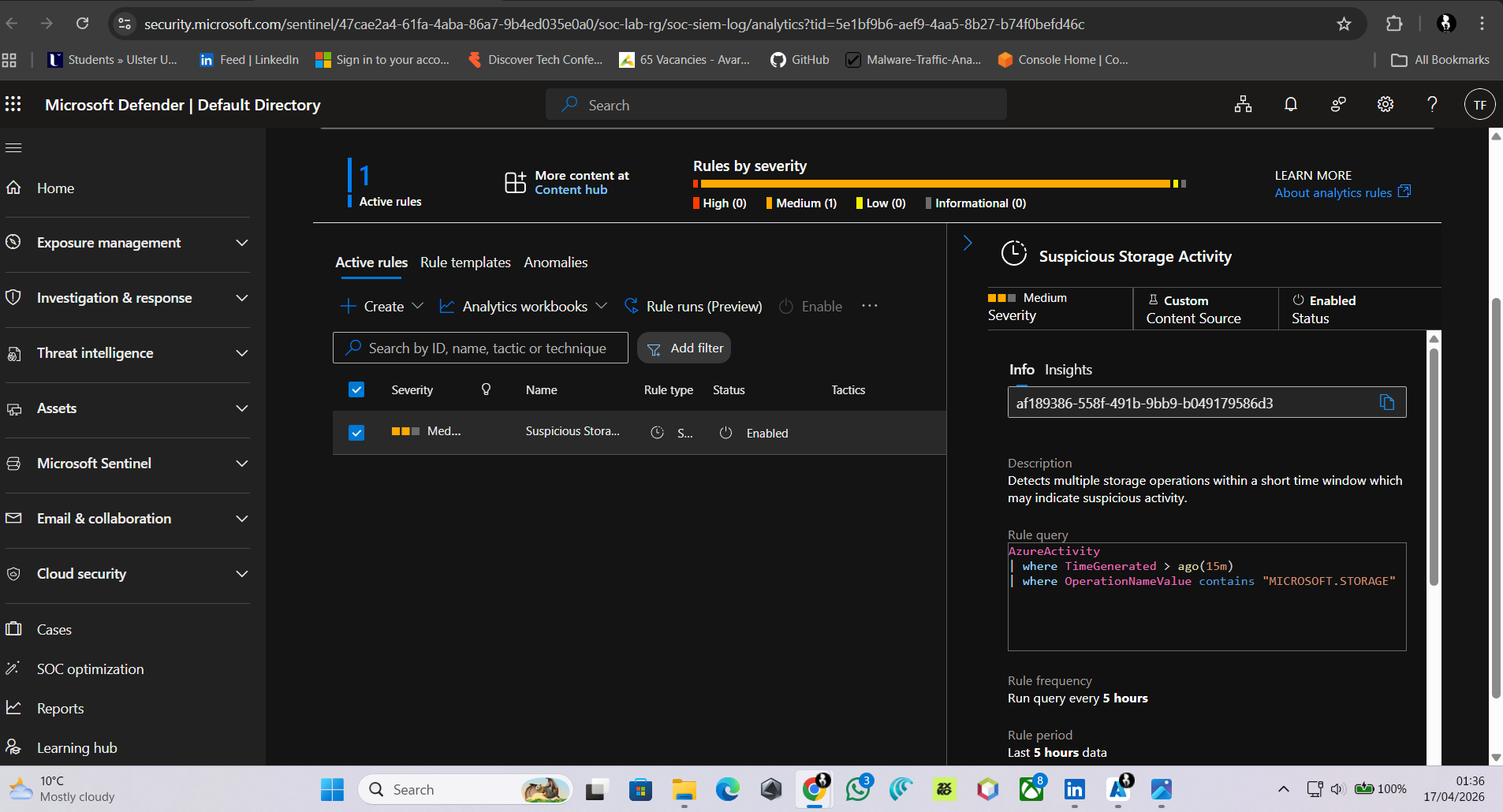

## 🚨 检测规则(KQL)

```

AzureActivity

| where TimeGenerated > ago(15m)

| where OperationNameValue contains "MICROSOFT.STORAGE"

| summarize count() by Caller

| where count_ > 2

...

```

🧪 模拟

- 创建存储容器

- 在较短时间窗口内反复上传和删除文件

- 生成多条 Azure 活动日志

- 基于异常活动频率触发检测规则

🚨 告警与事件流程

- 在 Microsoft Sentinel 中创建计划分析规则

- 根据检测查询触发告警

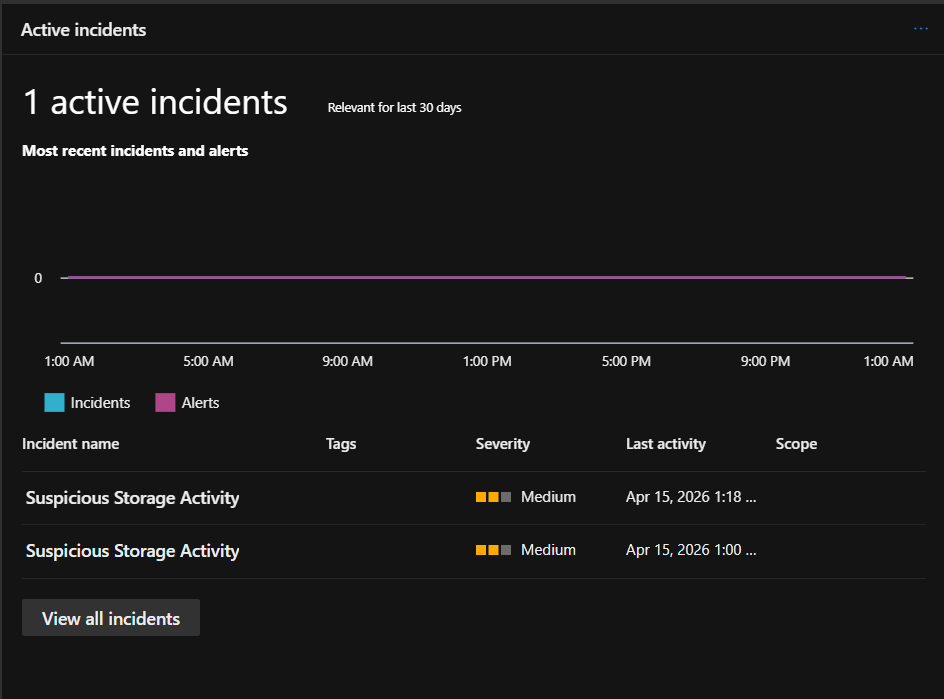

- 自动生成事件

- 事件被指派并调查

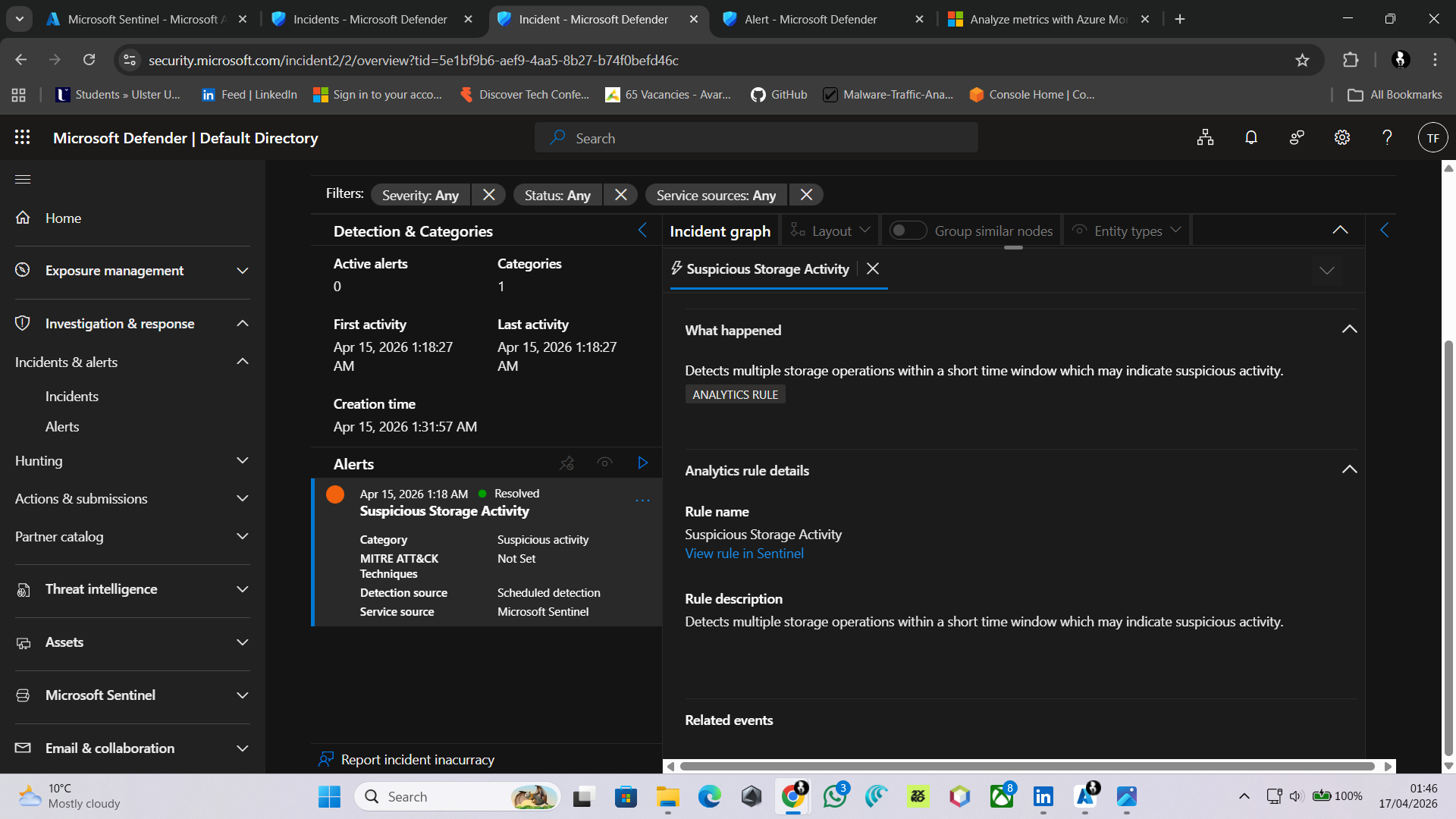

🔎 调查

- 查看告警详情,包括调用方(Caller)和活动时间线

- 确认操作在短时间窗口内执行

- 确认行为符合检测条件

📝 事件响应

- 事件指派给分析师

- 状态更新为“进行中”

- 记录调查结果

- 将事件关闭为“良性/误报(测试场景)”

## 📸 截图

### 🔍 日志查询结果

### 🚨 检测规则

### 📊 事件仪表板

### 🧪 调查详情

日志查询结果

检测规则配置

事件仪表板

事件调查详情

✅ 结果

成功在 Microsoft Sentinel 中构建了一个功能性的 SIEM 环境,并演示了:

- 日志摄取

- 检测规则创建

- 告警生成

- 事件调查与响应

📈 展示的技能

- SIEM 配置与管理

- 云安全监控

- 日志分析与关联

- KQL 查询开发

- 事件响应流程

- 安全事件调查

标签:AMSI绕过, Azure, Azure Activity Logs, Azure Storage, Azure 诊断设置, DNS 解析, FTP漏洞扫描, Incident Response, IP 地址批量处理, KQL, Kusto 查询语言, Log Analytics, Microsoft Sentinel, PE 加载器, 云端SIEM, 代理支持, 告警, 威胁检测, 存储操作, 安全编排, 安全运营, 异常检测, 扫描框架, 数据管道, 日志收集, 检测规则, 网络资产发现, 调查分析, 软件工程