yuvrajSingh-rajput/andro-mal

GitHub: yuvrajSingh-rajput/andro-mal

一个基于静态与动态双阶段管道的Android恶意软件检测平台,解决零日威胁识别与企业级分析效率问题。

Stars: 0 | Forks: 0

# Android Malware Detection Platform

[](https://www.python.org/downloads/release/python-3110/)

[](https://reactjs.org/)

[](https://fastapi.tiangolo.com/)

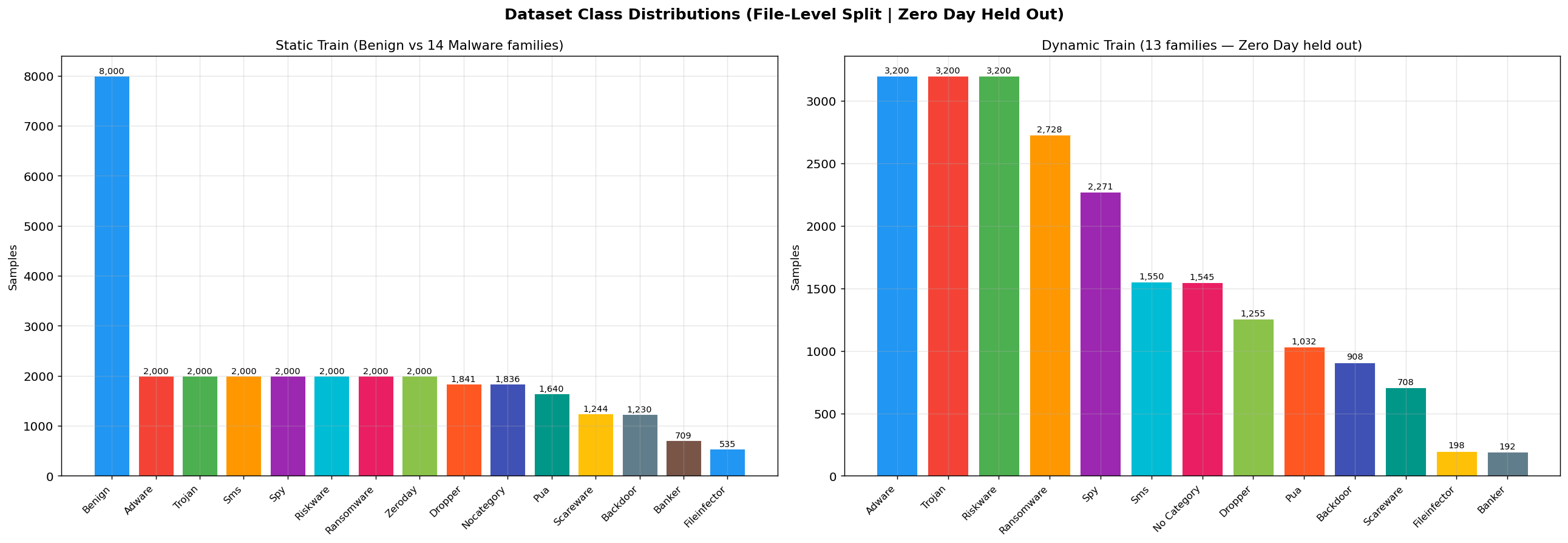

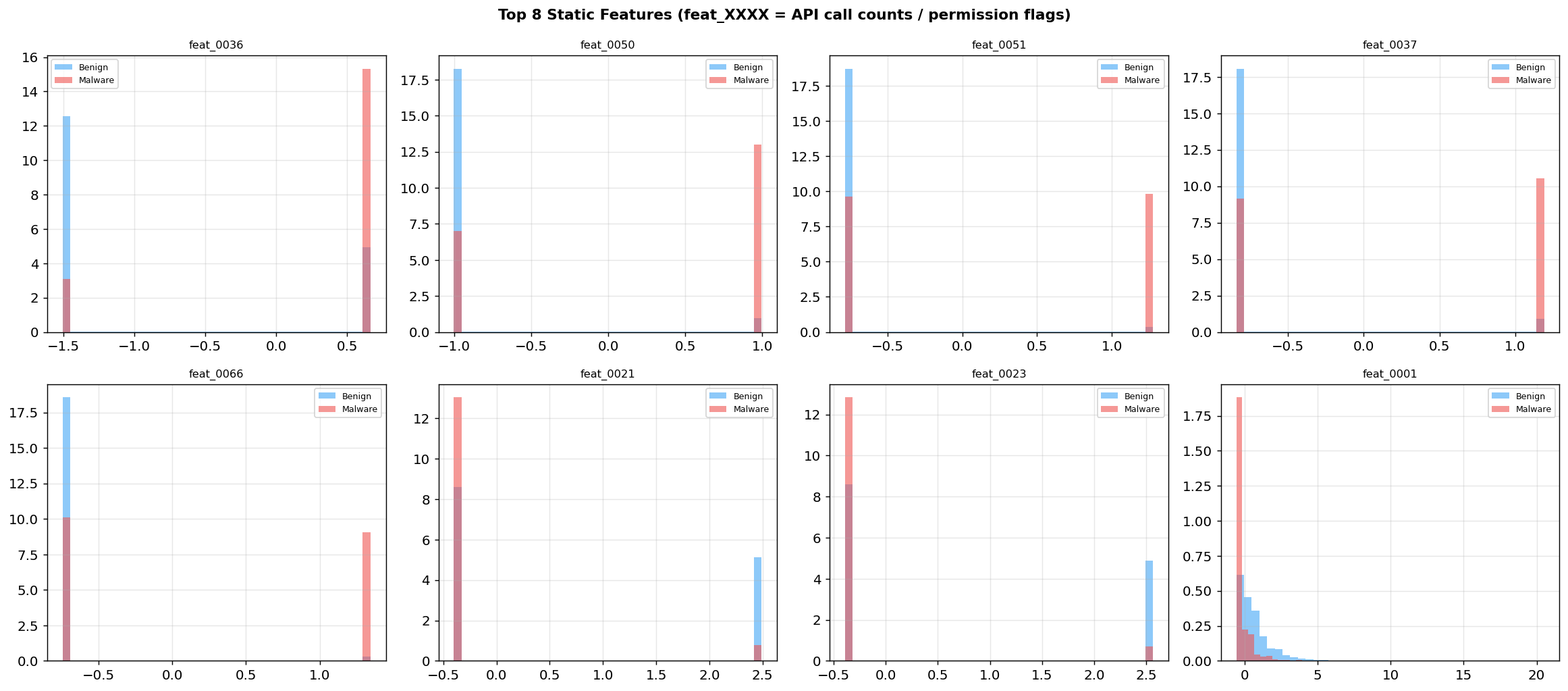

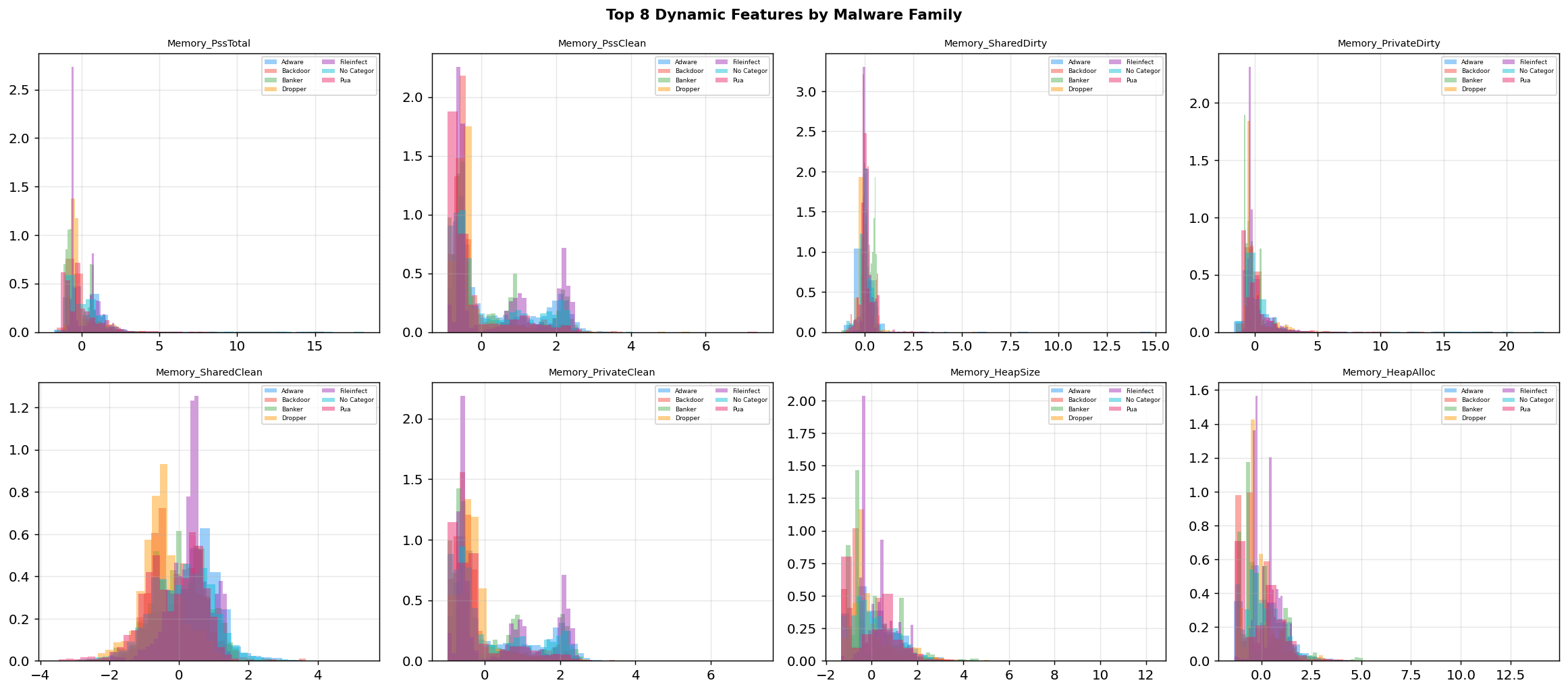

一个高性能、容器化的企业级仪表板,用于对 Android `.apk` 文件进行**混合静态与动态分析**。基于在 CIC-AndMal-2020 数据集上训练的机器学习管道,构建用于预测零日 Android 恶意软件,并具备深度统计置信度。

## ⚡ 架构

标签:Androguard, Android 威胁情报, Android 恶意软件检测, Apex, API 调用, APK 分析, AV绕过, CIC-AndMal-2020, Dalvik 指令剥离, Docker, FastAPI, Intent 分析, LSASS转储, NIDS, React, Syscalls, Vite, XGBoost, 云安全监控, 企业级仪表盘, 分流架构, 安全防御评估, 容器化, 恶意软件家族识别, 机器学习, 权限监控, 模拟器行为监控, 混合分析, 生产就绪, 行为钩子, 请求拦截, 运行时信号, 逆向工具, 零日威胁检测, 静态分析