ledlight33/atlas-interactive-matrix

GitHub: ledlight33/atlas-interactive-matrix

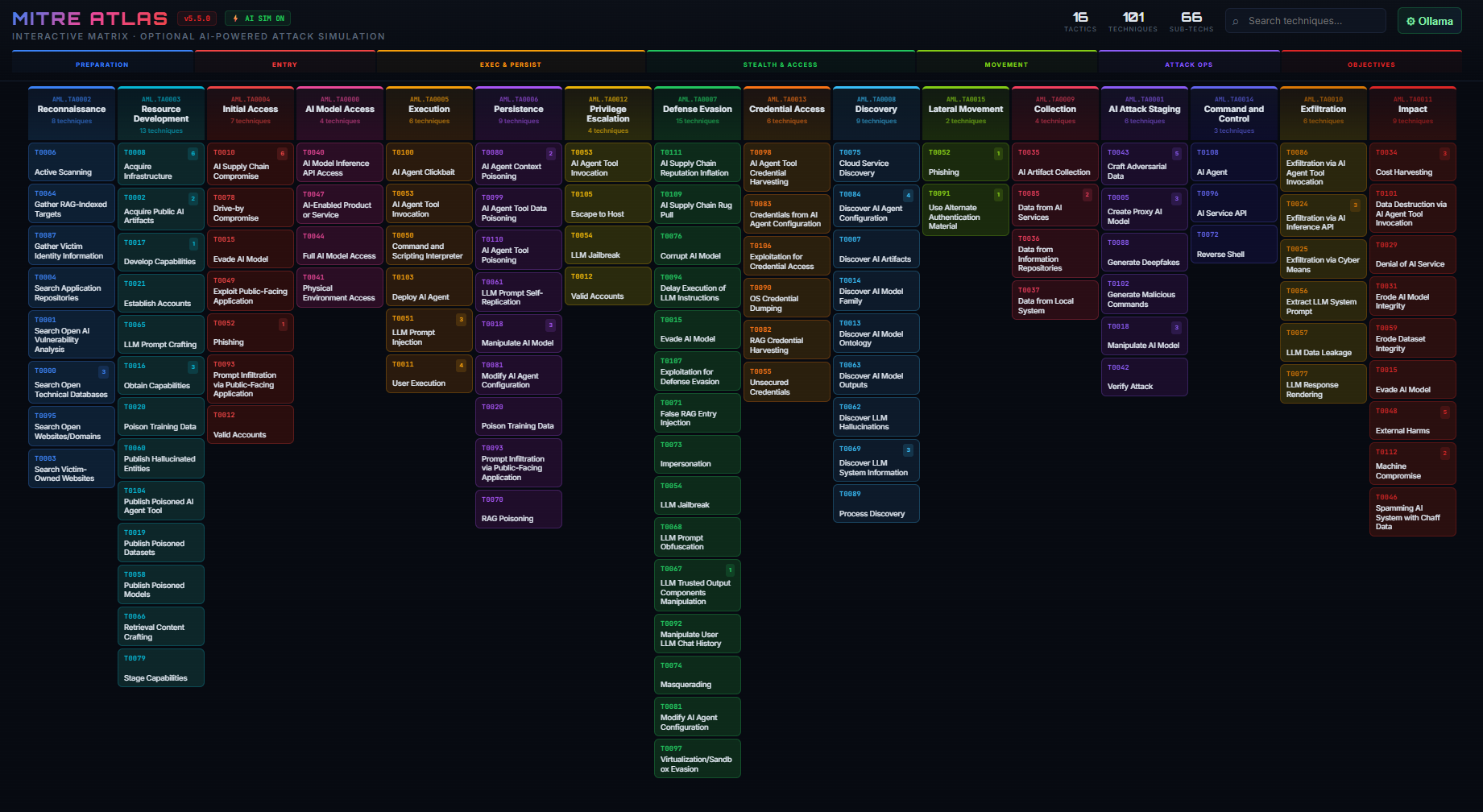

一个集成AI模拟的MITRE ATLAS交互式可视化工具,帮助理解与验证攻击战术路径。

Stars: 0 | Forks: 0

**一个带有AI驱动攻击模拟的[MITRE ATLAS™](https://atlas.mitre.org)框架交互式可视化工具。**

探索16种战术、101种技术以及66种子技术——然后使用您选择的AI提供程序模拟真实的AI攻击杀伤链。

## 预览

# 在线演示

**🔴 [点击这里](https://ledlight33.github.io/atlas-interactive-matrix/)** · 一个带有AI驱动攻击模拟的MITRE ATLAS™框架交互式可视化工具。(全屏体验更佳)

## 功能

### 交互式矩阵

- 完整的ATLAS v5.5.0矩阵,包含按杀伤链顺序排列的所有16种战术

- 101种技术以及66种子技术,按字母顺序排序以匹配官方的atlas.mitre.org布局

- 悬停预览——磁贴放大并带有发光效果

- 点击任意技术以查看详细信息、描述和子技术

- 按名称或ID搜索所有技术

- 杀伤链阶段分组(准备 → 目标)

- 直接链接到每种技术的官方ATLAS文档

### AI攻击模拟

- 选择任意技术 → 点击**⚡ 攻击模拟**

- AI生成完整的攻击场景,包括:

- **攻击杀伤链** — 遍历ATLAS战术/技术的逐步路径

- **实际示例** — 使用具体工具、目标和方法的现实场景

- **防御建议** — 可操作的缓解策略

- **严重性评级** — 关键 / 高 / 中

- 攻击路径中的技术在矩阵上以脉冲动画高亮显示

- 强制执行确保所选技术始终包含在生成的路径中

### 多提供程序AI支持

| 提供程序 | 设置 | 最佳用途 |

|----------|------|----------|

| **本地Ollama** | 免费、离线、私有 | 需要数据隐私的安全专业人员 |

| **Anthropic Claude** | 输入您的API密钥,约$0.01/次模拟(具体请查阅API提供程序) | 最高质量的攻击场景 |

| **OpenAI GPT** | 输入您的API密钥,约$0.01/次模拟(具体请查阅API提供程序) | 质量与成本的良好平衡 |

## 快速开始

### 选项1 — 本地运行(最简单)

1. 下载 `index.html`

2. 双击在浏览器中打开

3. 无需任何AI设置即可立即使用矩阵

### 选项2 — GitHub Pages(与全世界分享)

1. 叉(克隆)此仓库

2. 进入 **Settings → Pages → Deploy from main branch**

3. 您的矩阵在线地址为:`https://yourusername.github.io/atlas-interactive-matrix/`

### 选项3 — 本地HTTP服务器(推荐用于Ollama)

```

cd atlas-interactive-matrix

python -m http.server 8080

```

在浏览器中打开 `http://localhost:8080`。

### 系统要求

- 任意现代浏览器(Chrome、Firefox、Edge、Safari)

- 网络连接(用于从CDN加载React和字体)

- 无需安装、无需构建工具、无依赖项

- AI模拟为可选功能——需要以下之一:本地Ollama、Anthropic API密钥或OpenAI API密钥

以下是更新后的章节——仅步骤2更改为关于移除SRI属性的警告:

### 完全离线使用

默认情况下,矩阵会从CDN加载React和字体。对于

空气隔绝或完全离线的环境:

1. 下载以下文件并将其与 `index.html` 放在同一目录:

- [react.production.min.js](https://cdnjs.cloudflare.com/ajax/libs/react/18.2.0/umd/react.production.min.js)

- [react-dom.production.min.js](https://cdnjs.cloudflare.com/ajax/libs/react-dom/18.2.0/umd/react-dom.production.min.js)

- [babel.min.js](https://cdnjs.cloudflare.com/ajax/libs/babel-standalone/7.23.9/babel.min.js)

2. 编辑 `index.html` — 将三个CDN `

```

3. 字体将自动回退到系统字体(Segoe UI、Arial)

不会造成视觉破坏,仅字体风格不同。

4. 使用本地HTTP服务器以获得完整功能。

## AI模拟设置

矩阵无需AI即可完美运行——模拟为可选功能。点击顶部栏的 **⚙ 设置AI** 按钮进行配置。

### 本地Ollama(推荐用于隐私)

**要求:** [Ollama](https://ollama.com) 已安装并配备兼容模型。

**步骤1 — 安装模型:**

```

ollama pull qwen2.5:7b

```

**步骤2 — 启用浏览器访问(CORS):**

Windows(PowerShell以管理员身份运行):

```

[System.Environment]::SetEnvironmentVariable("OLLAMA_ORIGINS", "*", "User")

```

macOS / Linux:

```

OLLAMA_ORIGINS="*" ollama serve

```

**步骤3 — 验证是否运行:**

在浏览器中打开 `http://localhost:11434`,应显示“Ollama is running”。

**步骤4 — 在矩阵中配置:**

点击 **⚙ 设置AI** → 选择 **🦙 本地Ollama** → 点击 **↻ 测试连接** → 从下拉菜单中选择模型 → **保存**。

#### 我们在 *8GB VRAM* 上测试的部分模型

| 模型 | 大小 | VRAM | JSON质量 | 速度 | 命令 |

|------|------|------|----------|------|------|

| `qwen2.5:7b` | 4.7 GB | 8 GB | ⭐⭐⭐⭐⭐ | 良好 | `ollama pull qwen2.5:7b` |

| `llama3.1:8b` | 4.9 GB | 8 GB | ⭐⭐⭐⭐ | 良好 | `ollama pull llama3.1:8b` |

| `dolphin-mixtral` | 26 GB | 16+ GB | ⭐⭐⭐⭐ | 较慢 | `ollama pull dolphin-mixtral` |

| `mistral:7b` | 4.4 GB | 8 GB | ⭐⭐⭐ | 快速 | `ollama pull mistral:7b` |

| `llama3.2:3b` | 2.0 GB | 4 GB | ⭐⭐ | 非常快 | `ollama pull llama3.2:3b` |

#### 高级调优

Ollama设置包含一个默认折叠的 **高级调优** 部分,包含:

- **温度**(0.0–2.0,默认0.6)— 越低输出确定性越强

- **Top P**(0.0–1.0,默认0.9)— 核采样阈值

- **上下文数量**(2048–32768,默认8192)— 上下文窗口大小

- **预测数量**(500–8192,默认2000)— 最大响应长度

### 云端提供程序(Claude / OpenAI)

**步骤1 — 获取API密钥:**

- Anthropic:[console.anthropic.com/settings/keys](https://console.anthropic.com/settings/keys)

- OpenAI:[platform.openai.com/api-keys](https://platform.openai.com/api-keys)

**步骤2 — 在矩阵中配置:**

点击 **⚙ 设置AI** → 选择提供程序 → 粘贴API密钥 → 点击 **↻ 加载可用模型** → 选择模型 → **保存**。

#### API密钥的处理方式

- 仅保存在浏览器的 `localStorage` 中(跨会话持久化)

- 通过HTTPS直接从浏览器发送到提供程序,**不经过中间服务器**

- **未加密存储** — 这是标准 `localStorage` 行为,与任何Web应用会话相同

- 可随时通过设置中的“清除所有数据”移除

## 模型对比

我们对同一技术(**T0054 LLM Jailbreak**)在四个模型上进行了测试,以评估AI生成的攻击模拟质量。每个模型都被要求生成一个真实的杀伤链、实际示例和防御建议。

### 评估指标

- **路径中是否包含所选技术** — 用户点击的技术必须出现在路径中。这是提示中的显式规则。忽略该规则的模型会产生误导场景。

- **战术映射准确性** — 每个攻击路径包含N个步骤。我们检查每个步骤是否正确将技术映射到对应的ATLAS战术。例如,“LLM Jailbreak”属于特权提升TA0012)— 如果模型将其归为侦察,则为事实错误。分数(例如5/5)表示“生成5个步骤,全部5个战术映射正确”。

- **AI原生特异性** — 场景是否针对AI特定基础设施(MLOps、RAG、LLM、模型注册表),还是通用的IT攻击(可能属于ATT&CK企业版)?

- **命名技术** — 实际示例是否引用真实攻击方法(DAN角色、Unicode混淆、多步提升)或保持模糊(“精心设计的提示”)?

- **量化影响** — 场景是否给出具体数字(“1,000+客户记录”)或仅泛泛而谈(“敏感数据被盗”)?

- **防御质量** — 通用建议(“启用MFA”)与操作建议(红队节奏、审计日志、RAG输入验证)?

### 结果

| 评估指标 | Qwen 2.5 7B | Dolphin Mixtral | GPT-4o-mini | Claude Sonnet 4.5 |

|----------|-------------|-----------------|-------------|-------------------|

| 路径中是否包含所选技术 | ⚠️ 需重试 | ✅ | ✅ | ✅ |

| 战术映射准确性 | 2/5正确 | 4/5正确 | 5/5正确 | 6/6正确 |

| AI原生特异性 | 基础 | 良好 | 良好 | 优秀 |

| 命名攻击技术 | 无 | DAN | 通用 | DAN、Unicode、多步 |

| 量化影响 | 无 | 无 | 无 | 有(“1,000+客户”) |

| 防御质量 | 通用MFA | 充足 | 充足 | 红队 + 审计日志 |

### 我们的成果

- **针对Ollama的内置少样本提示显著提升了本地模型的输出**,与原始零样本提示相比。本地模型现在会引用MLOps工具、RAG系统和LLM特定攻击面,而不是通用的钓鱼链。

- **强制执行逻辑确保所选技术始终出现在杀伤链中** — 即使模型忽略指令,工具也会透明地标记为“AUTO-CORRECTED”。

- **跨所有提供程序的动态模型选择** — 用户可以自行测试和比较不同模型。

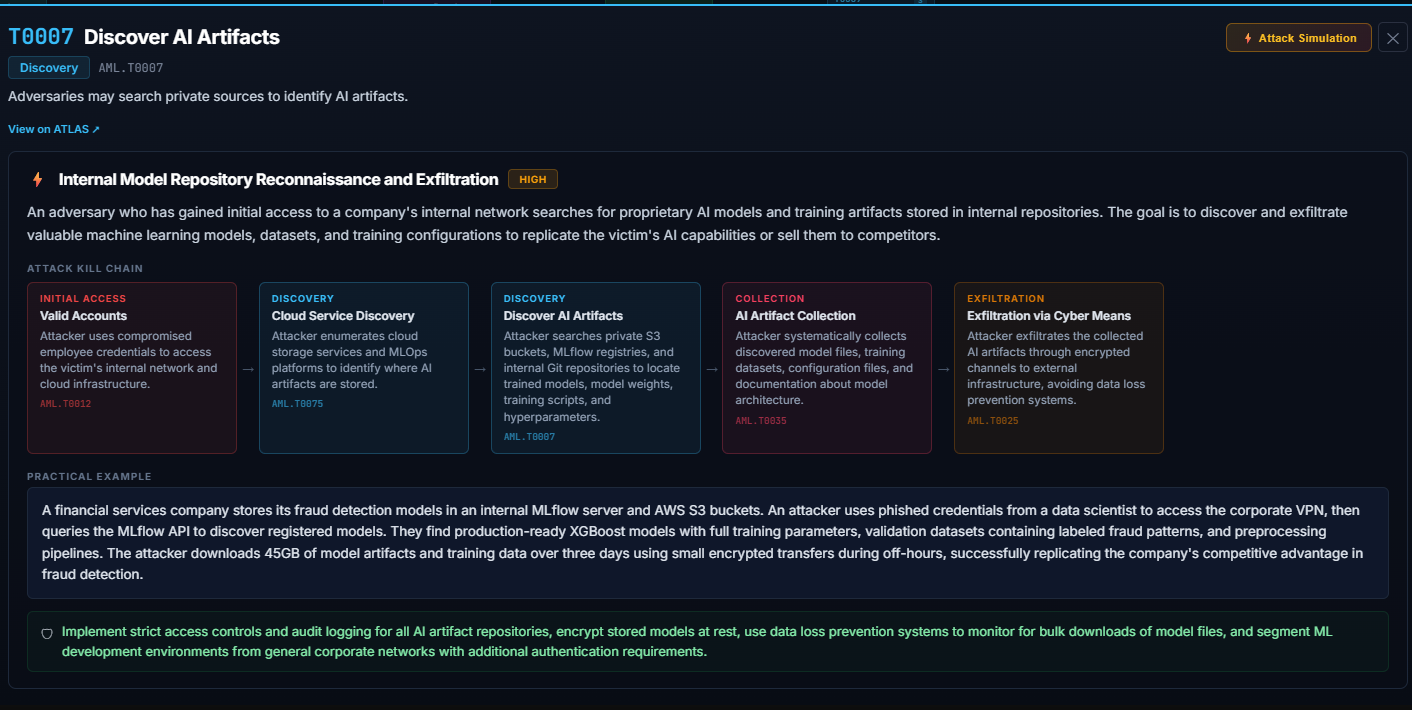

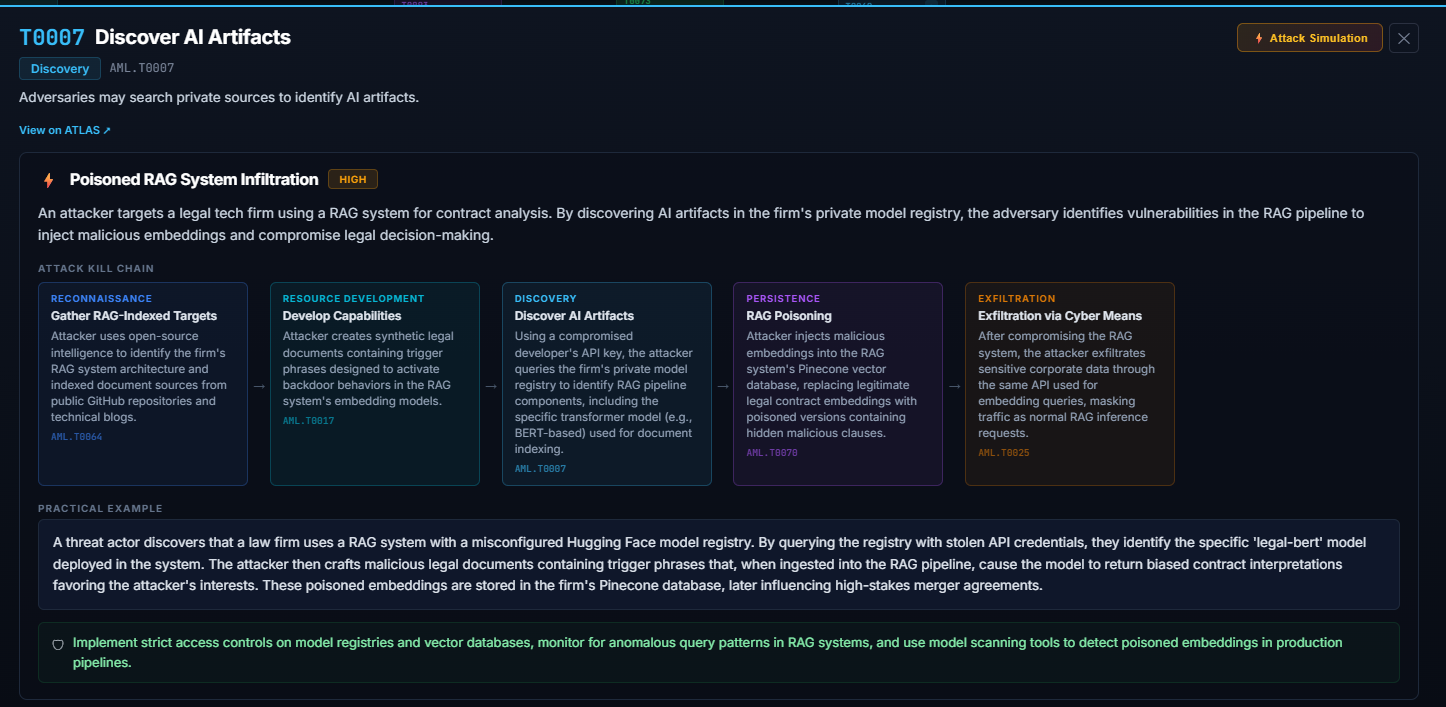

### 另一个示例 — 不同提供程序的视觉对比:云端与本地AI

以下是同一技术(**T0007 - 发现AI工件**)在不同提供程序下的模拟示例。请注意场景连贯性和AI原生特异性方面的差异。

**1. Claude 4.5 Sonnet(通过API,`claude-4-5-sonnet-20250929`)**

生成一个高度连贯的企业级“突袭与掠夺”场景,针对MLflow和AWS S3。

**2. Dolphin Mixtral 26GB(通过本地Ollama,`dolphin-mixtral:latest`)**

生成一个创意且高度具体的场景,针对RAG系统和Hugging Face注册表,展示了该工具针对本地模型的内置少样本提示能力。

### 免责声明

这些结果是**指示性的,并非定论**。本地模型质量严重依赖于模型大小、量化、可用显存和提示敏感性。由于LLM生成的非确定性,结果可能因运行而异。

**云端托管的前沿模型始终提供最佳模拟质量和最具教育意义的输出**。通过Ollama使用的本地模型是一种有价值且免费的私有替代方案,但应理解为生成近似结果——而非权威攻击分析。

本工具旨在用于**教育探索**,而非替代专业的AI安全评估或红队演练。

## 已知限制

- **本地模型质量**:较小模型(≤7B参数)偶尔可能错误分类战术-技术映射或生成通用(非AI原生)攻击场景。工具会在发生这种情况时进行自动修正并显示透明警告。

- **攻击路径强制执行**:当模型未能包含所选技术时,系统会使用更严格的参数重试一次,并在需要时自动注入该技术,同时明确标记为“AUTO-CORRECTED”。

- **仅限浏览器**:API密钥存储在未加密的 `localStorage` 中。请勿在共享或公共计算机上使用。

- **ATLAS数据时效性**:技术数据来自ATLAS v5.5.0。更新需要新版本发布。

## 数据来源

| 来源 | 版本 | 许可证 |

|------|------|--------|

| [MITRE ATLAS™](https://atlas.mitre.org) | v5.5.0 | Apache 2.0 |

| [atlas-data 仓库](https://github.com/mitre-atlas/atlas-data) | v5.5.0 | Apache 2.0 |

## 法律声明

**MITRE ATLAS™** 是 The MITRE Corporation 的商标。本项目在Apache License 2.0许可下复制ATLAS数据。此可视化是一个独立的社区项目,**未得到MITRE公司的认可、关联或赞助**。

© 2025 The MITRE Corporation。ATLAS数据在Apache License 2.0下复制和分发。

请参阅 [LICENSE](LICENSE) 和 [NOTICE](NOTICE) 了解完整细节。

## 路线图

- [x] v1.0 — 带有AI攻击模拟的交互式ATLAS矩阵

- [ ] v1.1 — 即将推出

如果这个项目对您有用,请考虑给它一个 ⭐ — 这有助于他人发现它。

标签:AI仿真, AI安全, Anthropic Claude, Chat Copilot, Linux系统监控, LLM评估, MITRE ATLAS, Mutation, Ollama, 交互矩阵, 前端可视化, 可视化, 后端开发, 响应式矩阵, 多AI提供商, 多模态安全, 威胁建模, 安全培训, 安全防护, 密钥泄露防护, 平滑动画, 提示注入, 搜索过滤, 攻击模拟, 攻击路径, 攻击链分析, 数据可视化, 数据隐私, 机器学习安全, 杀伤链, 模型安全, 网络安全, 隐私保护, 集群管理, 驱动签名利用