professorshubhx/SOC-BruteForce-PrivilegeEscalation-

GitHub: professorshubhx/SOC-BruteForce-PrivilegeEscalation-

一个基于 Windows 安全日志的手动分析教学项目,旨在培养日志过滤、事件关联与手动威胁分析能力。

Stars: 0 | Forks: 0

# 阶段 -1

# 暴力破解攻击

本项目在不依赖高级 SIEM 工具的前提下,重点展示了日志过滤、事件关联和手动威胁分析等关键技能。它为理解 Windows 环境中的安全监控和事件检测奠定了基础,帮助学习者为更高级的网络安全工具和技术做好准备。

# Windows 安全日志日志分析基础

## 目标

本实验的目标是介绍 Windows 安全日志,并演示如何分析与身份验证相关的事件。这包括识别失败的登录尝试、成功的登录以及可能表明可疑行为的凭据访问活动。

## 实验环境搭建

### 要求

* 系统:Windows 10 / Windows 11

* 内存:最低 4 GB

* 工具:Windows 事件查看器

* 权限:管理员权限

* 测试账户:testuser

## 什么是 Windows 安全日志?

Windows 安全日志记录系统上所有与安全相关的事件。这些日志对于监控和检测可疑活动至关重要。

关键事件包括:

* 成功和失败的登录尝试:跟踪用户身份验证

* 账户锁定:在多次失败尝试后触发

* 用户账户更改:创建或修改账户

* 权限分配:管理访问事件

这些日志对于识别暴力破解攻击、未经授权的访问以及登录后活动至关重要。

## 理解安全日志中的事件 ID

本实验中使用的一些常见事件 ID 包括:

* 事件 ID 4625:登录失败尝试

* 事件 ID 4624:成功登录

* 事件 ID 5379:凭据访问

这些事件有助于识别身份验证模式和可疑行为。

## 实验任务:探索和分析 Windows 安全日志

### 步骤 1:打开事件查看器

* 按下 Win + R

* 输入:eventvwr

* 导航至:Windows 日志 → 安全

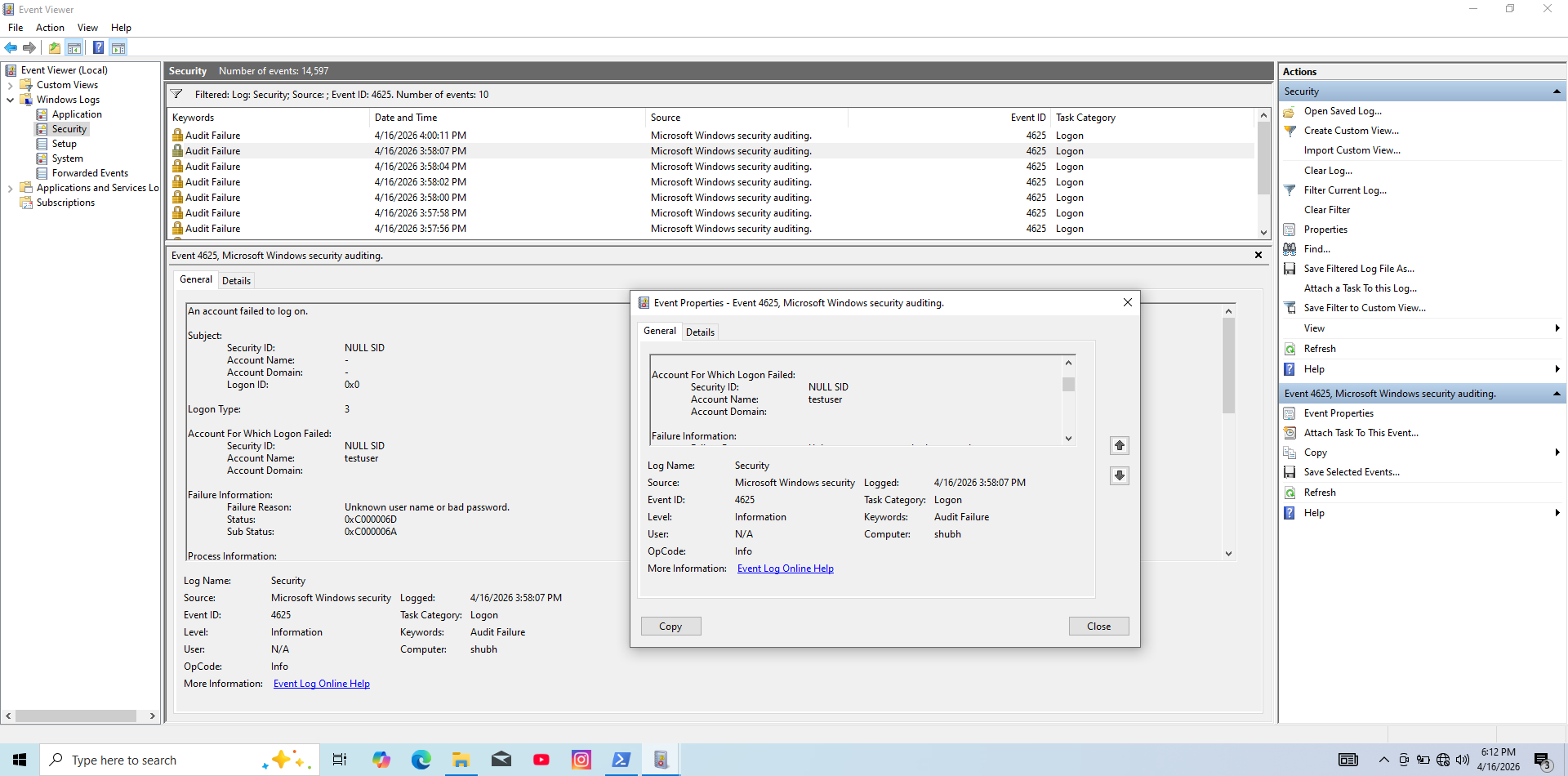

### 步骤 2:过滤安全日志

* 点击“筛选当前日志”

* 输入事件 ID:

4625, 4624, 5379

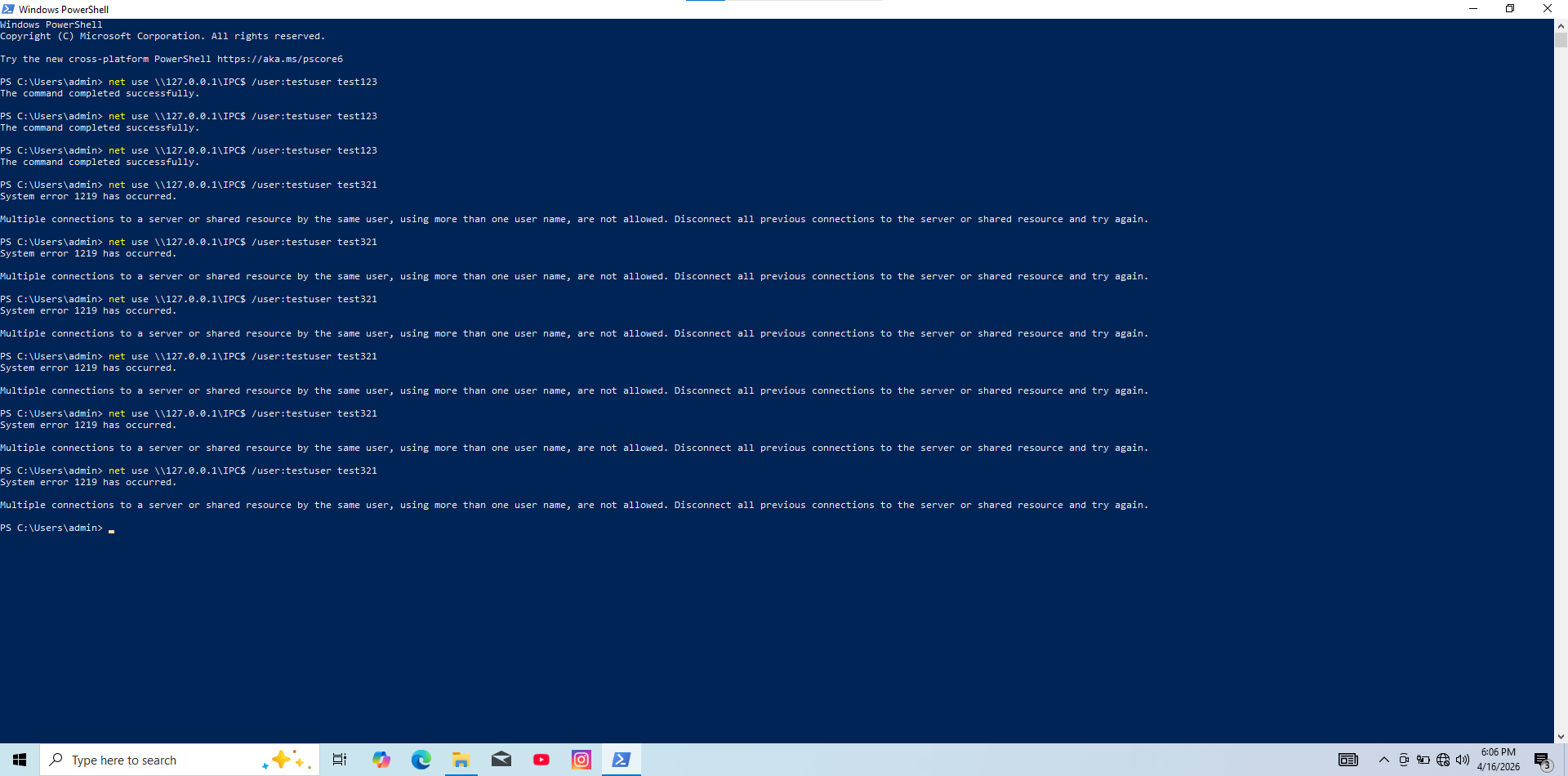

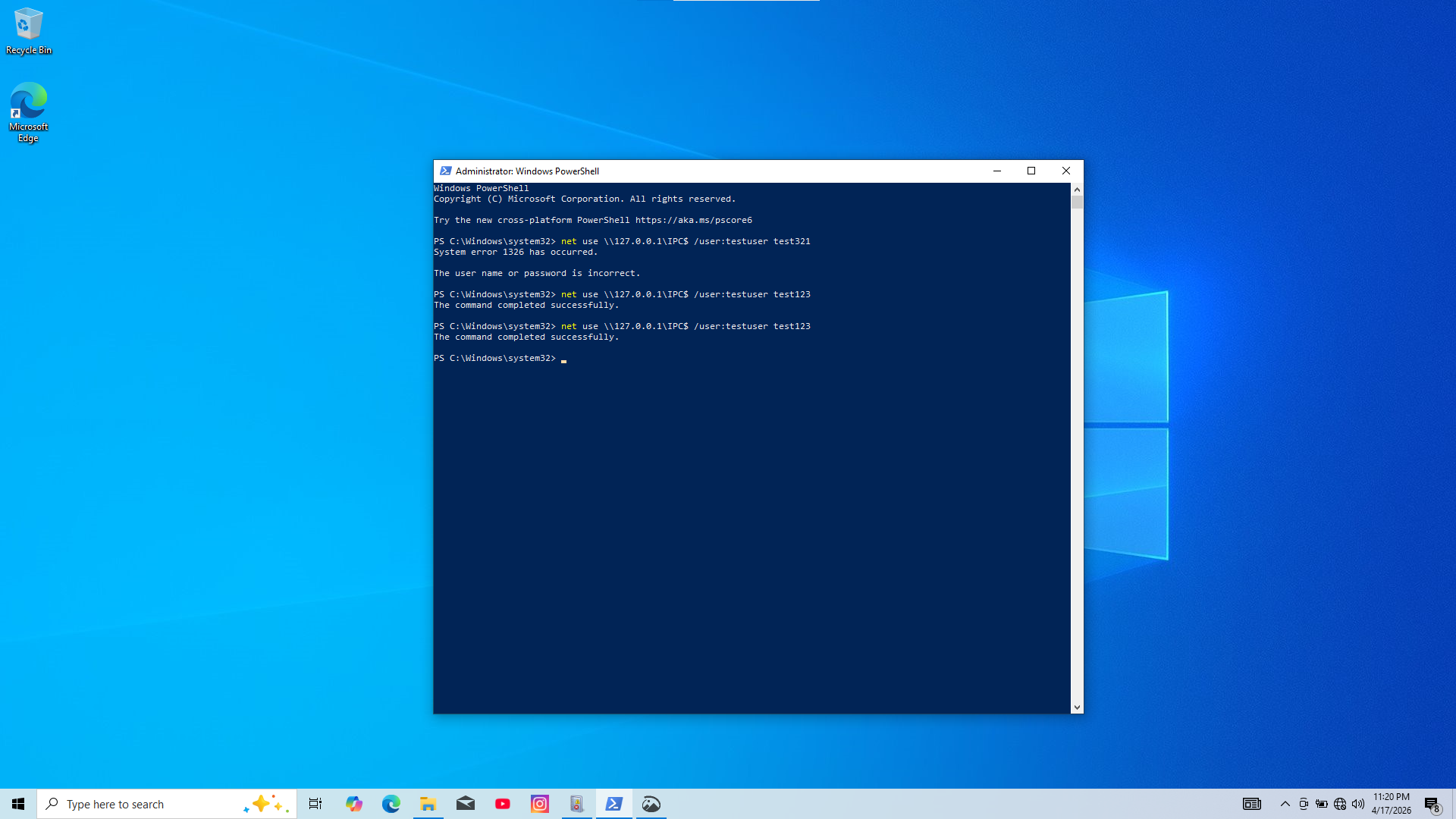

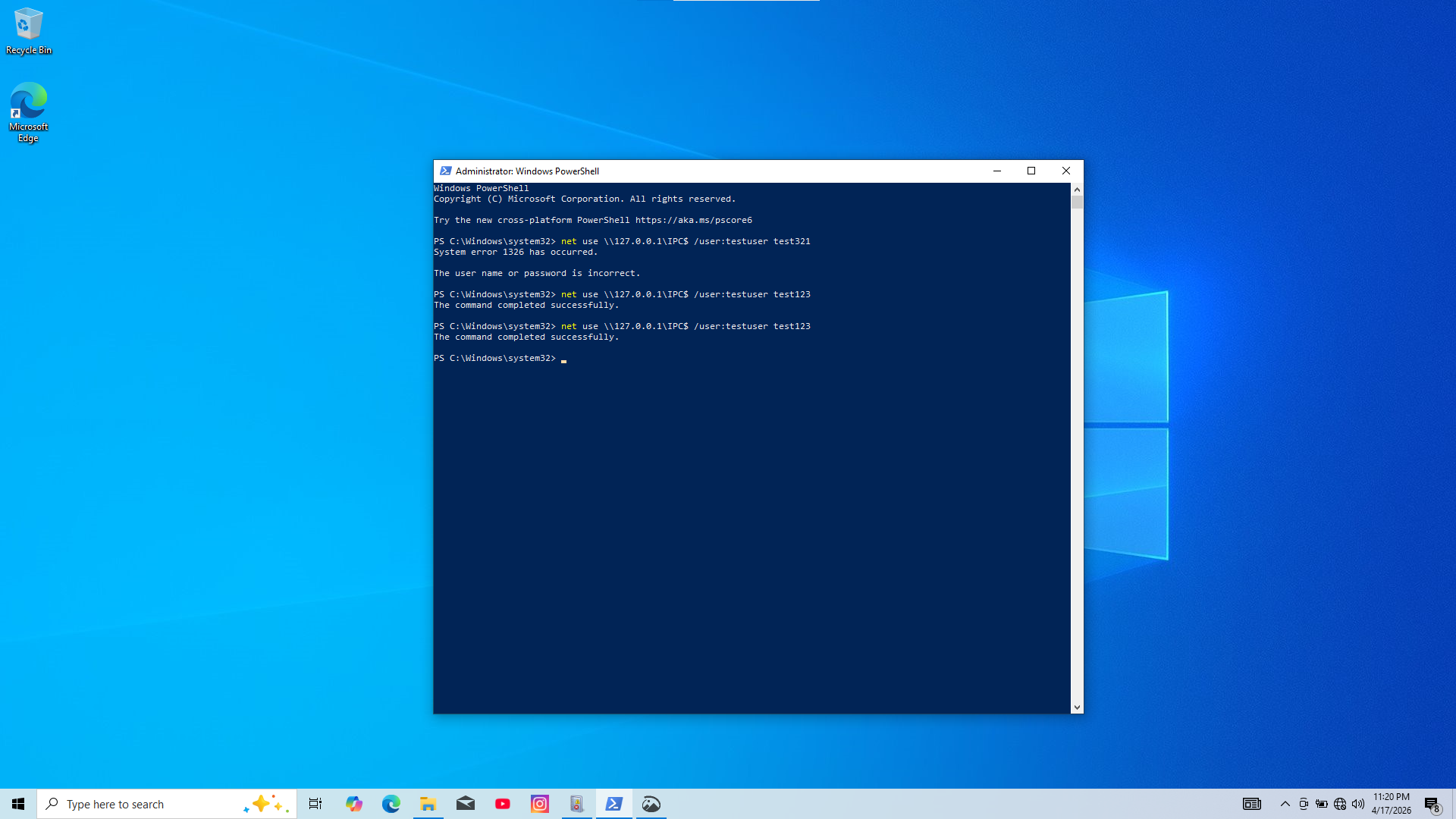

### 步骤 3:模拟失败登录尝试

使用错误的凭证多次尝试。

示例命令:

```

net use \127.0.0.1\IPC$ /user:testuser test321

```

重复此操作多次以生成失败的登录日志。

### -在此图像中,我们使用 PowerShell 命令 net use \127.0.0.1\IPC$ /user:testuser test321 尝试访问本地主机 testuser

### 步骤 4:模拟成功登录

使用正确的凭证:

```

net use \127.0.0.1\IPC$ /user:testuser correctpass

```

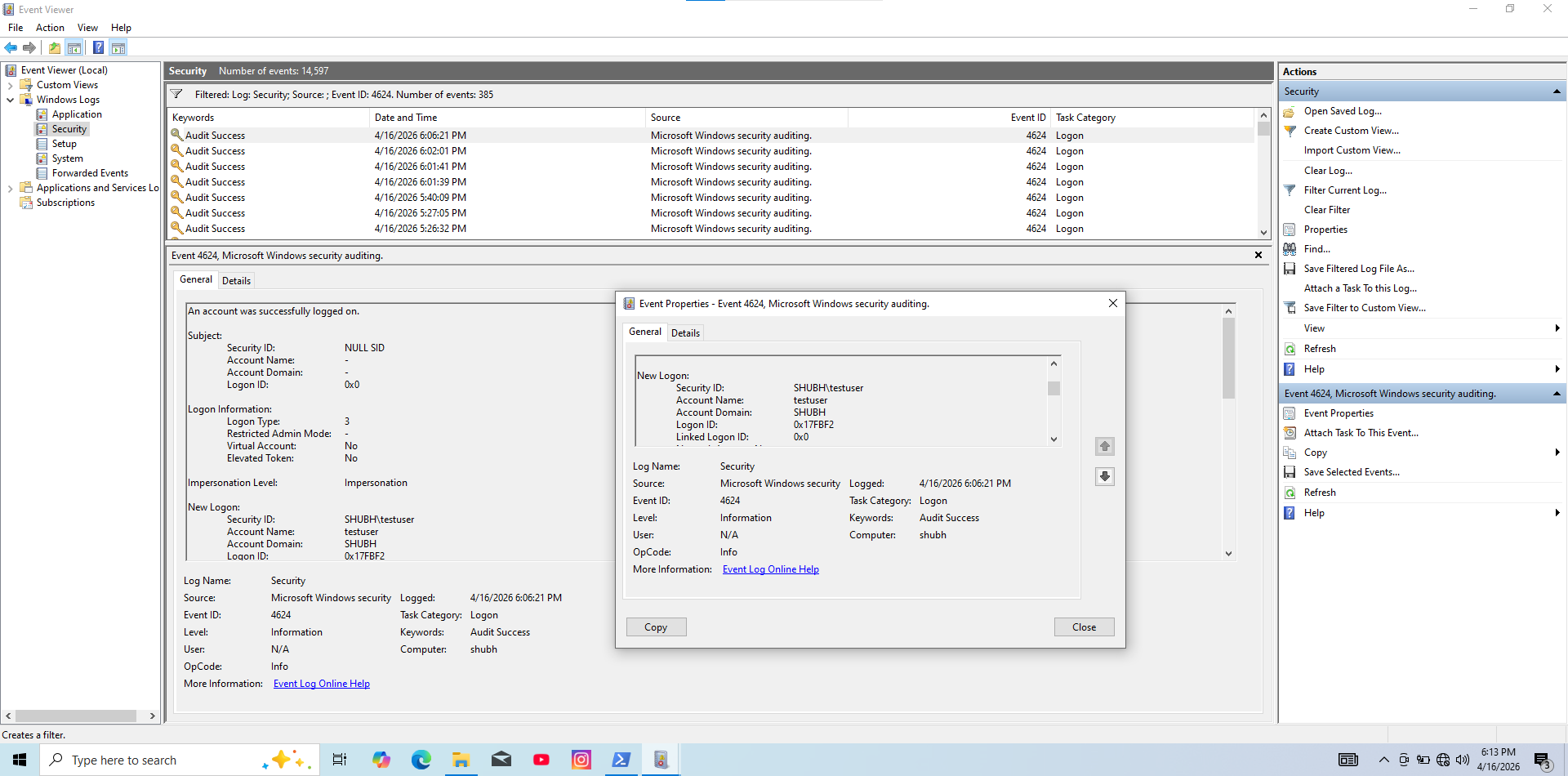

### -多次不成功尝试后的成功登录

### 步骤 4:模拟成功登录

使用正确的凭证:

```

net use \127.0.0.1\IPC$ /user:testuser correctpass

```

### -多次不成功尝试后的成功登录

### 步骤 5:分析日志

在事件查看器中观察生成的日志。

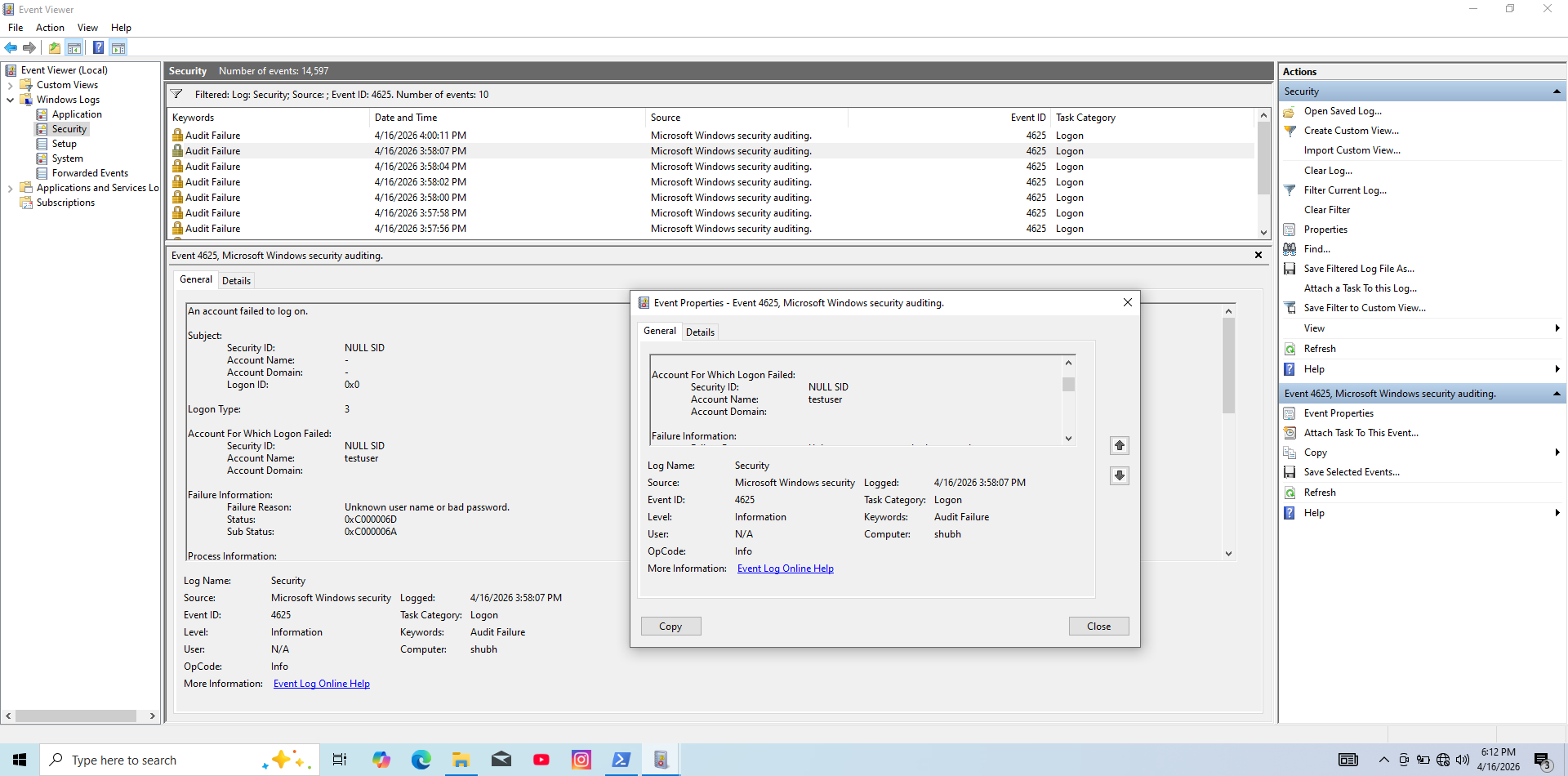

#### 失败登录(事件 ID:4625)

* 账户名称:testuser

* 登录类型:3(网络)

* 失败原因:密码错误

* 状态码:0xC000006D

* 子状态:0xC000006A

### 步骤 5:分析日志

在事件查看器中观察生成的日志。

#### 失败登录(事件 ID:4625)

* 账户名称:testuser

* 登录类型:3(网络)

* 失败原因:密码错误

* 状态码:0xC000006D

* 子状态:0xC000006A

观察:

短时间内多次失败尝试可能表明存在暴力破解行为。

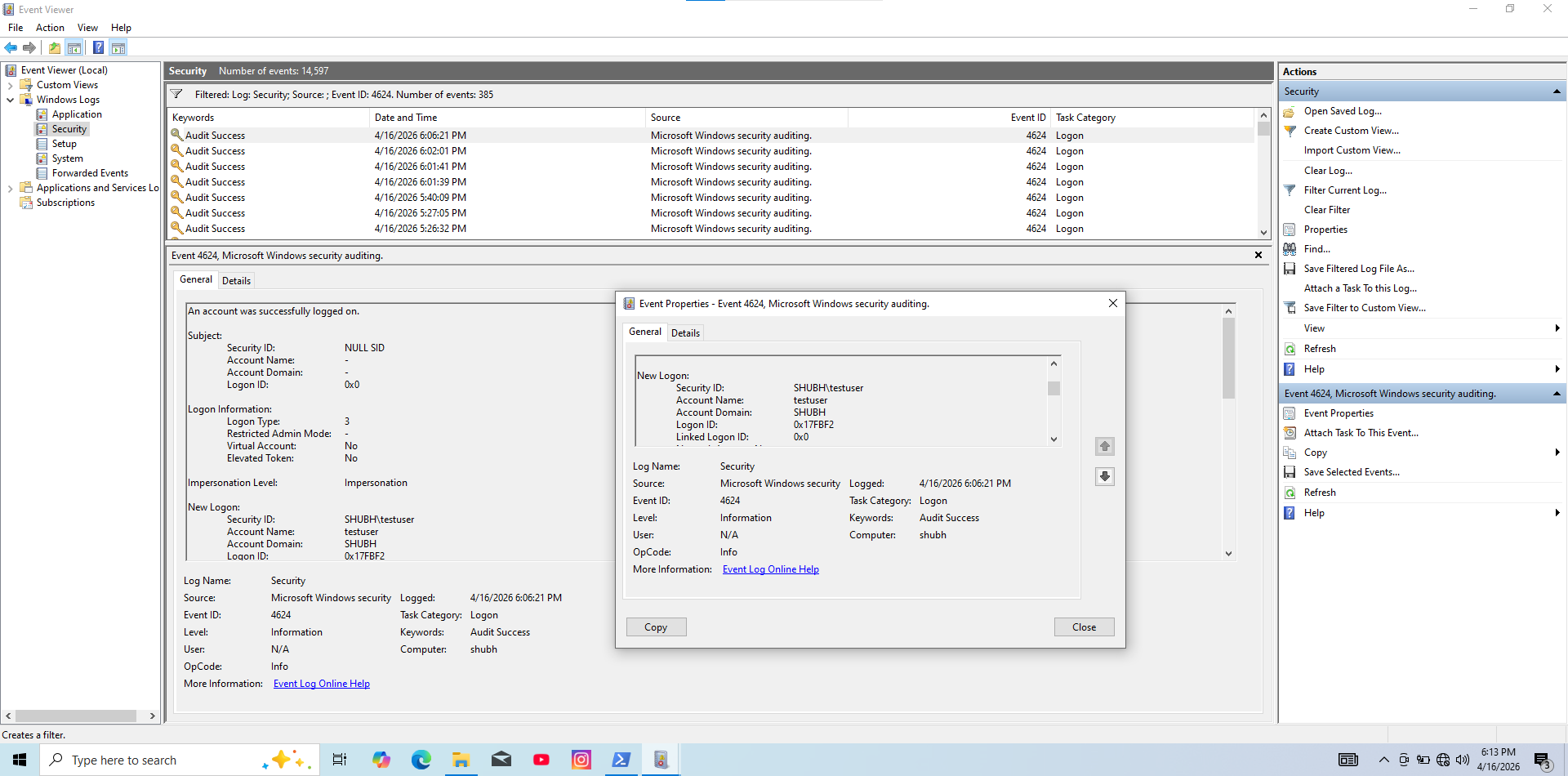

#### 成功登录(事件 ID:4624)

* 账户名称:testuser

* 域:SHUBH

* 登录类型:3(网络)

* 身份验证包:NTLM

观察:

在多次失败尝试后成功登录。

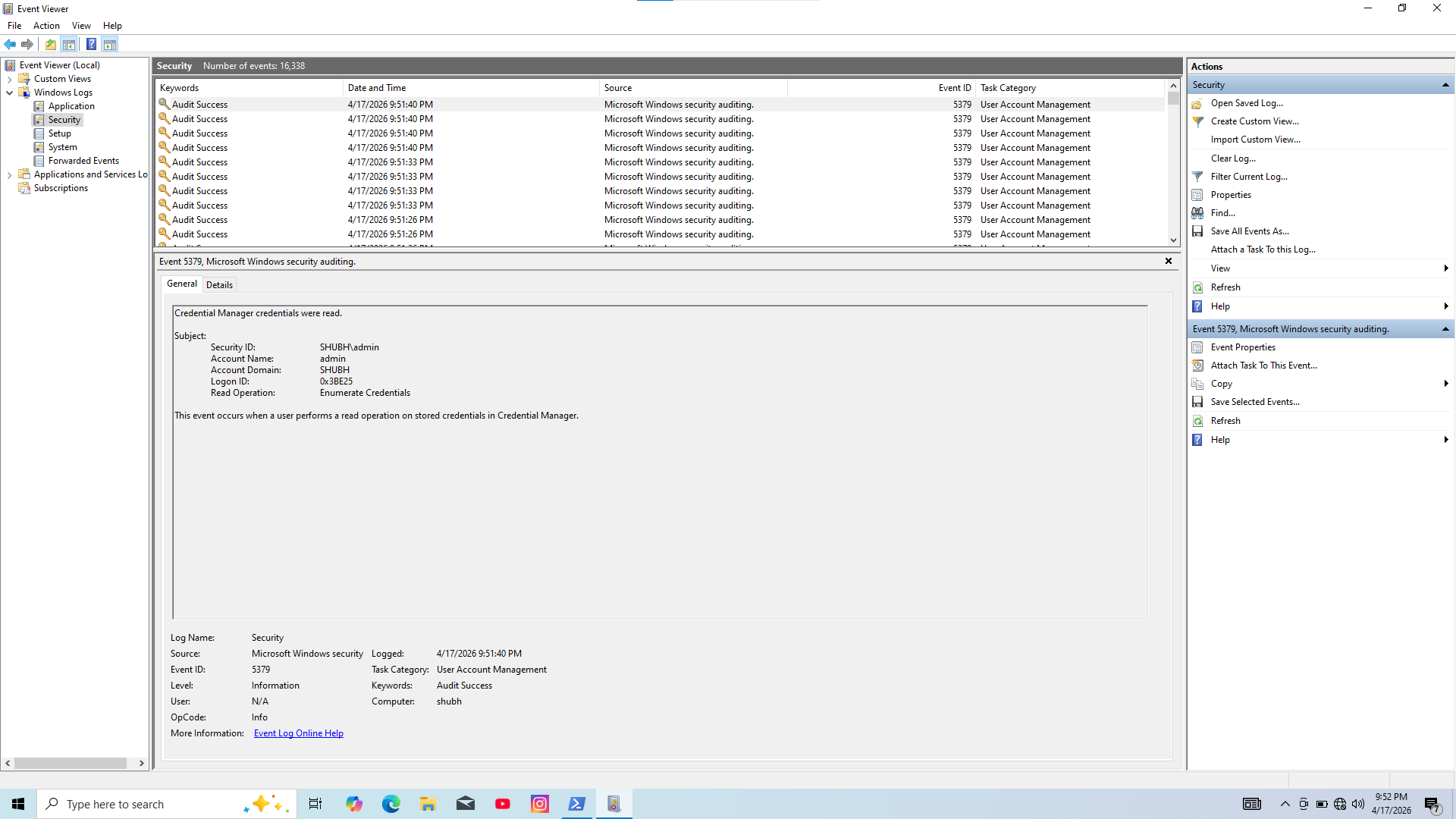

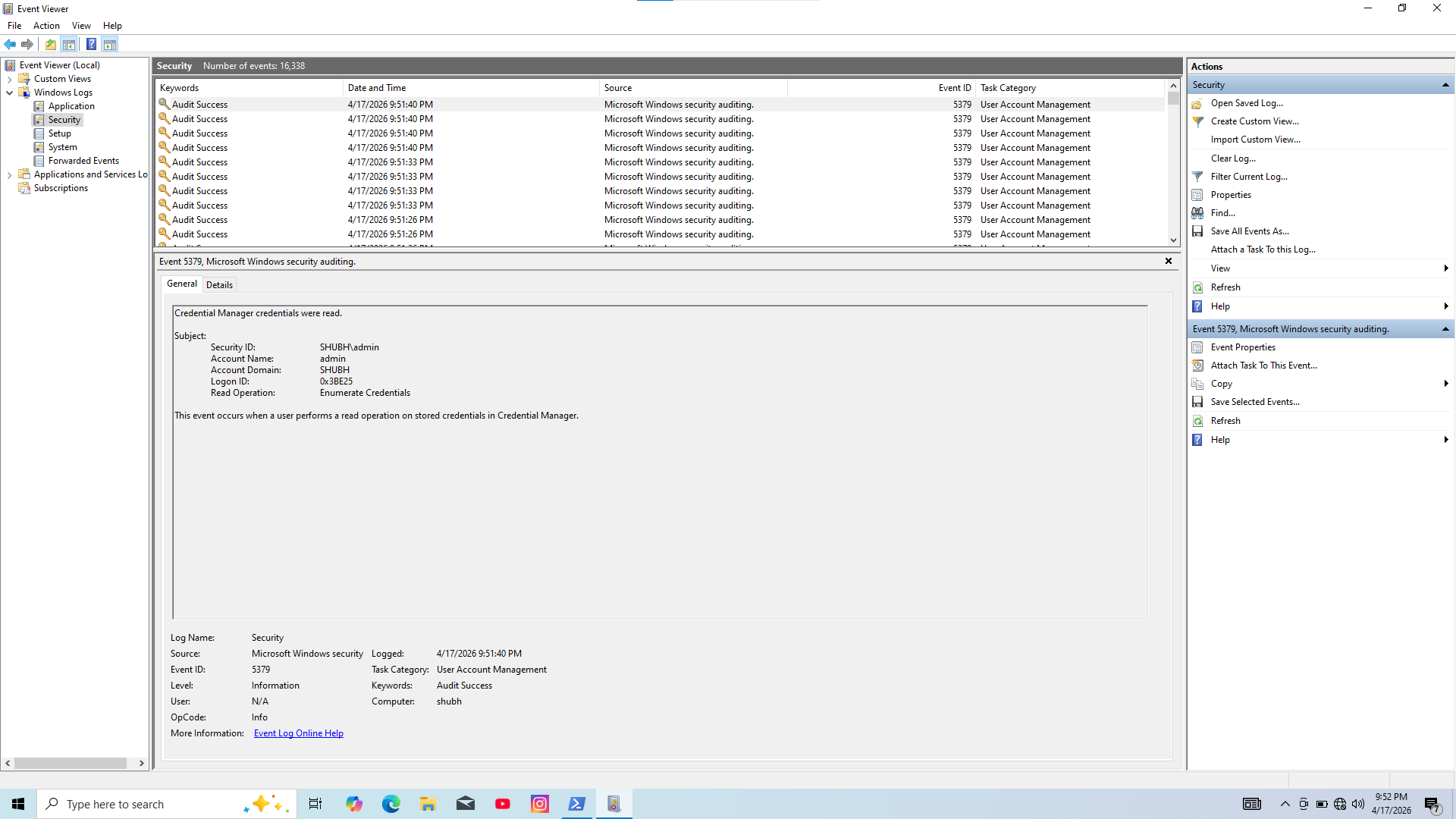

#### 凭据访问(事件 ID:5379)

* 账户名称:admin

* 操作:访问凭据管理器凭据

观察:

这表明访问了存储的凭据,可能需要进一步调查。

## 攻击时间线

| 时间 | 事件 ID | 描述 |

| -------- | -------- | ------------------------------ |

| 03:58 PM | 4625 | 多次失败登录尝试 |

| 06:06 PM | 4624 | 成功登录 |

| 06:08 PM | 5379 | 凭据访问 |

## 分析

日志显示重复的失败登录尝试后跟一次成功登录。这种模式通常与暴力破解攻击相关。凭据访问事件表明可能存在登录后的活动。

## 结论

系统经历了多次失败的认证尝试,随后成功登录。这表明可能存在导致成功访问的暴力破解攻击。

## 建议

* 启用账户锁定策略

* 定期监控失败登录尝试

* 实施多因素身份验证

* 审查凭据访问日志以查找可疑活动

# 阶段 -2

# 权限提升攻击链 — Windows 日志分析

## 目标

通过创建用户、授予管理员权限并分析相应的 Windows 安全日志,模拟完整的权限提升场景。

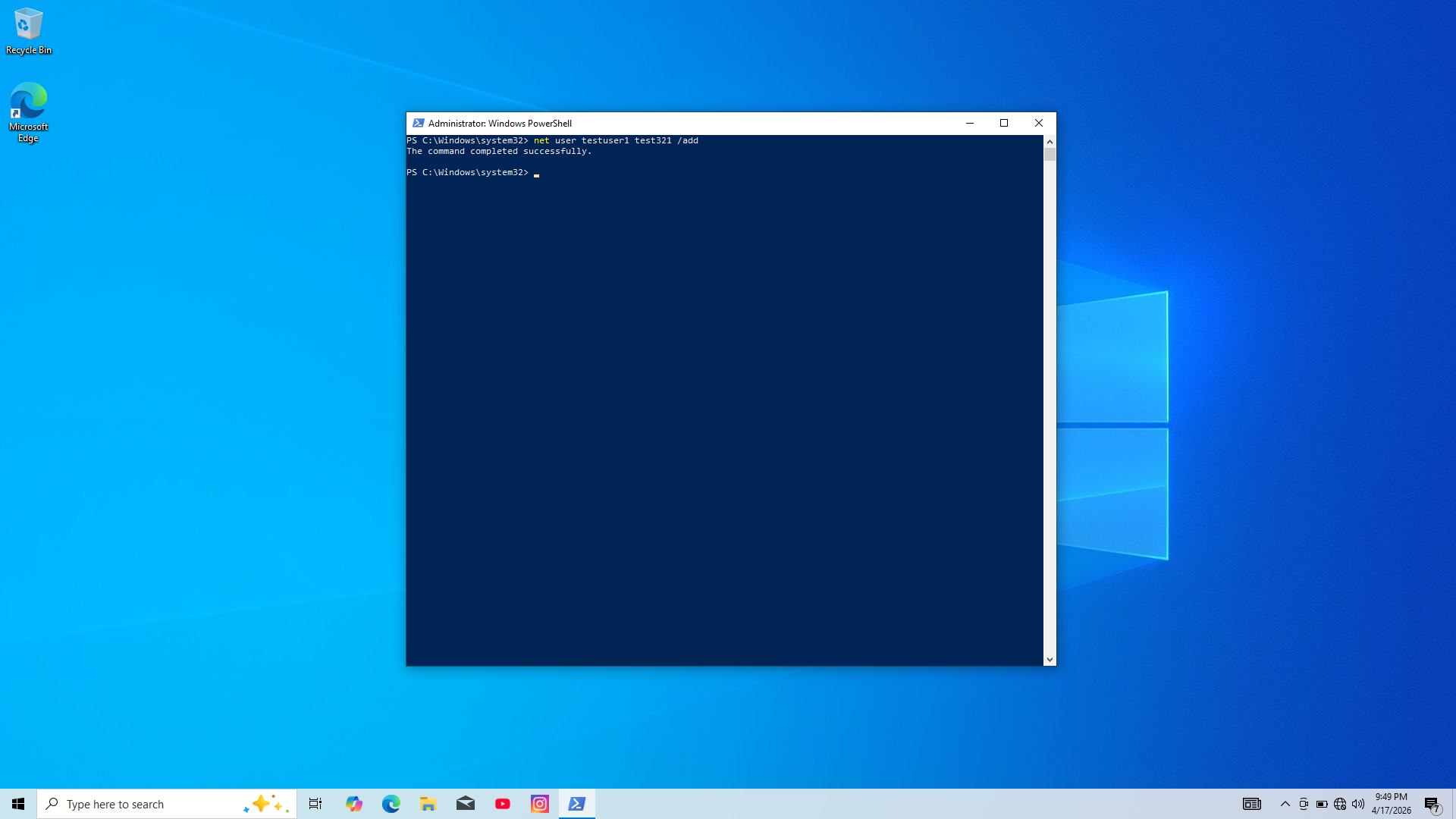

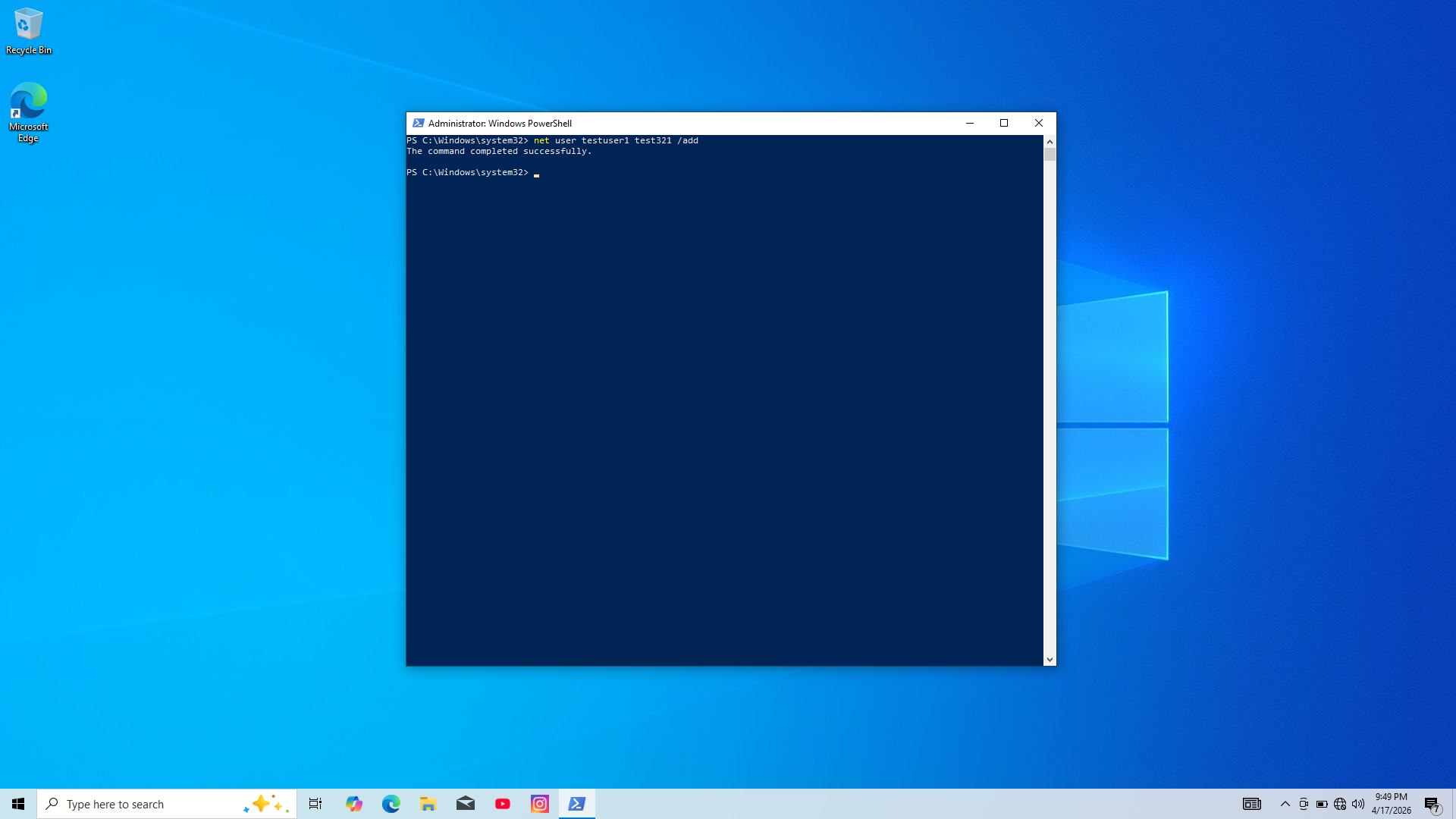

## 步骤 1:创建新用户

以管理员身份打开命令提示符并运行:

```

net user testuser Test@123 /add

```

此命令创建一个名为 **testuser** 的新本地用户账户。

观察:

短时间内多次失败尝试可能表明存在暴力破解行为。

#### 成功登录(事件 ID:4624)

* 账户名称:testuser

* 域:SHUBH

* 登录类型:3(网络)

* 身份验证包:NTLM

观察:

在多次失败尝试后成功登录。

#### 凭据访问(事件 ID:5379)

* 账户名称:admin

* 操作:访问凭据管理器凭据

观察:

这表明访问了存储的凭据,可能需要进一步调查。

## 攻击时间线

| 时间 | 事件 ID | 描述 |

| -------- | -------- | ------------------------------ |

| 03:58 PM | 4625 | 多次失败登录尝试 |

| 06:06 PM | 4624 | 成功登录 |

| 06:08 PM | 5379 | 凭据访问 |

## 分析

日志显示重复的失败登录尝试后跟一次成功登录。这种模式通常与暴力破解攻击相关。凭据访问事件表明可能存在登录后的活动。

## 结论

系统经历了多次失败的认证尝试,随后成功登录。这表明可能存在导致成功访问的暴力破解攻击。

## 建议

* 启用账户锁定策略

* 定期监控失败登录尝试

* 实施多因素身份验证

* 审查凭据访问日志以查找可疑活动

# 阶段 -2

# 权限提升攻击链 — Windows 日志分析

## 目标

通过创建用户、授予管理员权限并分析相应的 Windows 安全日志,模拟完整的权限提升场景。

## 步骤 1:创建新用户

以管理员身份打开命令提示符并运行:

```

net user testuser Test@123 /add

```

此命令创建一个名为 **testuser** 的新本地用户账户。

## 步骤 2:验证用户创建

可以通过以下方式验证用户:

```

net user testuser

```

## 步骤 3:授予管理员权限

将用户添加到管理员组:

```

net localgroup administrators testuser /add

```

此步骤模拟**权限提升**,即普通用户被授予管理权限。

## 步骤 2:验证用户创建

可以通过以下方式验证用户:

```

net user testuser

```

## 步骤 3:授予管理员权限

将用户添加到管理员组:

```

net localgroup administrators testuser /add

```

此步骤模拟**权限提升**,即普通用户被授予管理权限。

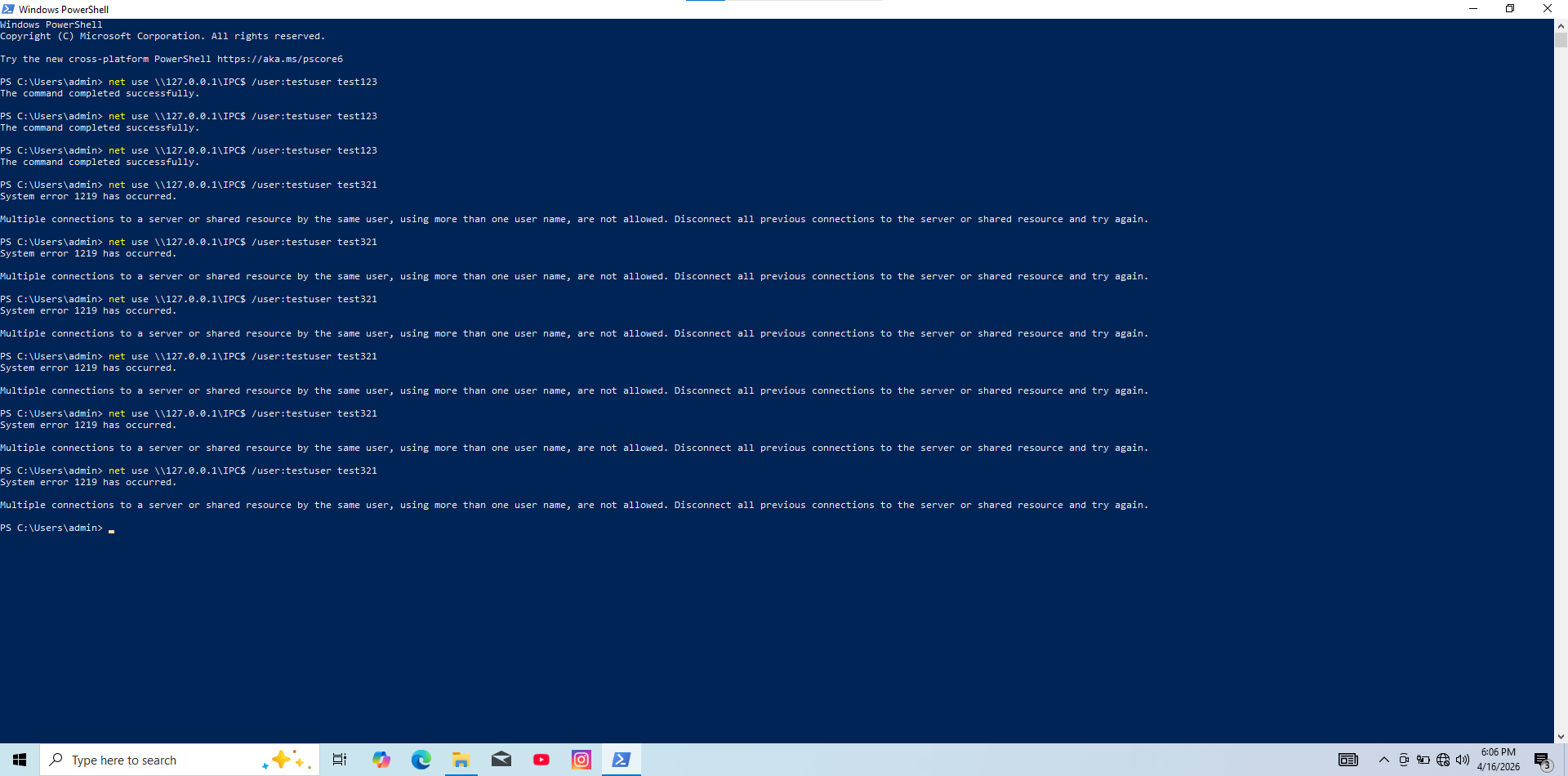

## 步骤 4:生成特权访问会话

使用提升权限的用户创建新会话:

```

net use \127.0.0.1\IPC$ /user:testuser test321

```

输入密码以继续。

此步骤创建了一个**具有提升权限的新登录会话**。

## 步骤 4:生成特权访问会话

使用提升权限的用户创建新会话:

```

net use \127.0.0.1\IPC$ /user:testuser test321

```

输入密码以继续。

此步骤创建了一个**具有提升权限的新登录会话**。

## 步骤 5:打开事件查看器

* 按下 `Win + R`

* 输入:`eventvwr`

* 导航至:

Windows 日志 → 安全

## 步骤 5:打开事件查看器

* 按下 `Win + R`

* 输入:`eventvwr`

* 导航至:

Windows 日志 → 安全

## 步骤 6:过滤相关事件

点击**筛选当前日志**并输入:

```

4720, 4732, 4672

```

## 步骤 7:事件分析

### 事件 ID 4720 — 用户创建

* 表示创建新账户(testuser)

### 事件 ID 4732 — 添加到管理员组

* 确认用户已被授予管理员权限

### 事件 ID 4672 — 特殊权限分配

* 确认在登录期间获得了提升权限

## 攻击流程总结

2. 用户账户管理

3. 用户被添加到管理员组

4. 用户登录并获得提升权限

## 攻击时间线

| 时间 | 事件 ID | 描述 |

| -------- | -------- | ------------------------------------|

| 9:44 PM | 4720 | 用户账户管理 |

| 9:54 PM | 4732 | 用户添加到管理员组 |

| 10:12 PM | 4672 | 分配特殊权限 |

### 解释

该序列展示了一种典型的攻击模式:

* 成功认证

* 权限提升

* 获得提升权限的访问

## 结论

本实验演示了权限提升场景,其中标准用户获得管理员访问权限。通过关联多个事件日志,可以有效检测此类可疑活动。

## 建议

* 监控用户创建事件

* 对管理员组更改发出警报

* 跟踪特权登录事件

* 实施最小权限访问控制

## 项目成果

本实验展示了手动分析 Windows 安全日志、检测可疑身份验证模式以及执行基本 SOC 级调查的能力。

## 步骤 6:过滤相关事件

点击**筛选当前日志**并输入:

```

4720, 4732, 4672

```

## 步骤 7:事件分析

### 事件 ID 4720 — 用户创建

* 表示创建新账户(testuser)

### 事件 ID 4732 — 添加到管理员组

* 确认用户已被授予管理员权限

### 事件 ID 4672 — 特殊权限分配

* 确认在登录期间获得了提升权限

## 攻击流程总结

2. 用户账户管理

3. 用户被添加到管理员组

4. 用户登录并获得提升权限

## 攻击时间线

| 时间 | 事件 ID | 描述 |

| -------- | -------- | ------------------------------------|

| 9:44 PM | 4720 | 用户账户管理 |

| 9:54 PM | 4732 | 用户添加到管理员组 |

| 10:12 PM | 4672 | 分配特殊权限 |

### 解释

该序列展示了一种典型的攻击模式:

* 成功认证

* 权限提升

* 获得提升权限的访问

## 结论

本实验演示了权限提升场景,其中标准用户获得管理员访问权限。通过关联多个事件日志,可以有效检测此类可疑活动。

## 建议

* 监控用户创建事件

* 对管理员组更改发出警报

* 跟踪特权登录事件

* 实施最小权限访问控制

## 项目成果

本实验展示了手动分析 Windows 安全日志、检测可疑身份验证模式以及执行基本 SOC 级调查的能力。

### 步骤 4:模拟成功登录

使用正确的凭证:

```

net use \127.0.0.1\IPC$ /user:testuser correctpass

```

### -多次不成功尝试后的成功登录

### 步骤 4:模拟成功登录

使用正确的凭证:

```

net use \127.0.0.1\IPC$ /user:testuser correctpass

```

### -多次不成功尝试后的成功登录

### 步骤 5:分析日志

在事件查看器中观察生成的日志。

#### 失败登录(事件 ID:4625)

* 账户名称:testuser

* 登录类型:3(网络)

* 失败原因:密码错误

* 状态码:0xC000006D

* 子状态:0xC000006A

### 步骤 5:分析日志

在事件查看器中观察生成的日志。

#### 失败登录(事件 ID:4625)

* 账户名称:testuser

* 登录类型:3(网络)

* 失败原因:密码错误

* 状态码:0xC000006D

* 子状态:0xC000006A

观察:

短时间内多次失败尝试可能表明存在暴力破解行为。

#### 成功登录(事件 ID:4624)

* 账户名称:testuser

* 域:SHUBH

* 登录类型:3(网络)

* 身份验证包:NTLM

观察:

在多次失败尝试后成功登录。

#### 凭据访问(事件 ID:5379)

* 账户名称:admin

* 操作:访问凭据管理器凭据

观察:

这表明访问了存储的凭据,可能需要进一步调查。

## 攻击时间线

| 时间 | 事件 ID | 描述 |

| -------- | -------- | ------------------------------ |

| 03:58 PM | 4625 | 多次失败登录尝试 |

| 06:06 PM | 4624 | 成功登录 |

| 06:08 PM | 5379 | 凭据访问 |

## 分析

日志显示重复的失败登录尝试后跟一次成功登录。这种模式通常与暴力破解攻击相关。凭据访问事件表明可能存在登录后的活动。

## 结论

系统经历了多次失败的认证尝试,随后成功登录。这表明可能存在导致成功访问的暴力破解攻击。

## 建议

* 启用账户锁定策略

* 定期监控失败登录尝试

* 实施多因素身份验证

* 审查凭据访问日志以查找可疑活动

# 阶段 -2

# 权限提升攻击链 — Windows 日志分析

## 目标

通过创建用户、授予管理员权限并分析相应的 Windows 安全日志,模拟完整的权限提升场景。

## 步骤 1:创建新用户

以管理员身份打开命令提示符并运行:

```

net user testuser Test@123 /add

```

此命令创建一个名为 **testuser** 的新本地用户账户。

观察:

短时间内多次失败尝试可能表明存在暴力破解行为。

#### 成功登录(事件 ID:4624)

* 账户名称:testuser

* 域:SHUBH

* 登录类型:3(网络)

* 身份验证包:NTLM

观察:

在多次失败尝试后成功登录。

#### 凭据访问(事件 ID:5379)

* 账户名称:admin

* 操作:访问凭据管理器凭据

观察:

这表明访问了存储的凭据,可能需要进一步调查。

## 攻击时间线

| 时间 | 事件 ID | 描述 |

| -------- | -------- | ------------------------------ |

| 03:58 PM | 4625 | 多次失败登录尝试 |

| 06:06 PM | 4624 | 成功登录 |

| 06:08 PM | 5379 | 凭据访问 |

## 分析

日志显示重复的失败登录尝试后跟一次成功登录。这种模式通常与暴力破解攻击相关。凭据访问事件表明可能存在登录后的活动。

## 结论

系统经历了多次失败的认证尝试,随后成功登录。这表明可能存在导致成功访问的暴力破解攻击。

## 建议

* 启用账户锁定策略

* 定期监控失败登录尝试

* 实施多因素身份验证

* 审查凭据访问日志以查找可疑活动

# 阶段 -2

# 权限提升攻击链 — Windows 日志分析

## 目标

通过创建用户、授予管理员权限并分析相应的 Windows 安全日志,模拟完整的权限提升场景。

## 步骤 1:创建新用户

以管理员身份打开命令提示符并运行:

```

net user testuser Test@123 /add

```

此命令创建一个名为 **testuser** 的新本地用户账户。

## 步骤 4:生成特权访问会话

使用提升权限的用户创建新会话:

```

net use \127.0.0.1\IPC$ /user:testuser test321

```

输入密码以继续。

此步骤创建了一个**具有提升权限的新登录会话**。

## 步骤 4:生成特权访问会话

使用提升权限的用户创建新会话:

```

net use \127.0.0.1\IPC$ /user:testuser test321

```

输入密码以继续。

此步骤创建了一个**具有提升权限的新登录会话**。

## 步骤 5:打开事件查看器

* 按下 `Win + R`

* 输入:`eventvwr`

* 导航至:

Windows 日志 → 安全

## 步骤 5:打开事件查看器

* 按下 `Win + R`

* 输入:`eventvwr`

* 导航至:

Windows 日志 → 安全

## 步骤 6:过滤相关事件

点击**筛选当前日志**并输入:

```

4720, 4732, 4672

```

## 步骤 7:事件分析

### 事件 ID 4720 — 用户创建

* 表示创建新账户(testuser)

### 事件 ID 4732 — 添加到管理员组

* 确认用户已被授予管理员权限

### 事件 ID 4672 — 特殊权限分配

* 确认在登录期间获得了提升权限

## 攻击流程总结

2. 用户账户管理

3. 用户被添加到管理员组

4. 用户登录并获得提升权限

## 攻击时间线

| 时间 | 事件 ID | 描述 |

| -------- | -------- | ------------------------------------|

| 9:44 PM | 4720 | 用户账户管理 |

| 9:54 PM | 4732 | 用户添加到管理员组 |

| 10:12 PM | 4672 | 分配特殊权限 |

### 解释

该序列展示了一种典型的攻击模式:

* 成功认证

* 权限提升

* 获得提升权限的访问

## 结论

本实验演示了权限提升场景,其中标准用户获得管理员访问权限。通过关联多个事件日志,可以有效检测此类可疑活动。

## 建议

* 监控用户创建事件

* 对管理员组更改发出警报

* 跟踪特权登录事件

* 实施最小权限访问控制

## 项目成果

本实验展示了手动分析 Windows 安全日志、检测可疑身份验证模式以及执行基本 SOC 级调查的能力。

## 步骤 6:过滤相关事件

点击**筛选当前日志**并输入:

```

4720, 4732, 4672

```

## 步骤 7:事件分析

### 事件 ID 4720 — 用户创建

* 表示创建新账户(testuser)

### 事件 ID 4732 — 添加到管理员组

* 确认用户已被授予管理员权限

### 事件 ID 4672 — 特殊权限分配

* 确认在登录期间获得了提升权限

## 攻击流程总结

2. 用户账户管理

3. 用户被添加到管理员组

4. 用户登录并获得提升权限

## 攻击时间线

| 时间 | 事件 ID | 描述 |

| -------- | -------- | ------------------------------------|

| 9:44 PM | 4720 | 用户账户管理 |

| 9:54 PM | 4732 | 用户添加到管理员组 |

| 10:12 PM | 4672 | 分配特殊权限 |

### 解释

该序列展示了一种典型的攻击模式:

* 成功认证

* 权限提升

* 获得提升权限的访问

## 结论

本实验演示了权限提升场景,其中标准用户获得管理员访问权限。通过关联多个事件日志,可以有效检测此类可疑活动。

## 建议

* 监控用户创建事件

* 对管理员组更改发出警报

* 跟踪特权登录事件

* 实施最小权限访问控制

## 项目成果

本实验展示了手动分析 Windows 安全日志、检测可疑身份验证模式以及执行基本 SOC 级调查的能力。标签:AI合规, SIEM基础, Windows安全日志, Windows环境, 事件ID 4624, 事件ID 4625, 事件ID 5379, 事件关联, 基础安全, 手动威胁分析, 日志过滤, 暴力破解攻击, 特权分配, 红队行动, 网络安全学习, 网络安全审计, 账户锁定, 身份验证事件