devkhawarali-wq/shield_flow_ci_cd

GitHub: devkhawarali-wq/shield_flow_ci_cd

一个集成了 SAST、容器扫描与秘密检测的 DevSecOps 学习项目,展示了如何将安全贯穿于 DevOps 生命周期。

Stars: 0 | Forks: 0

# DevSecOps-TaskManager: 使用安全集成实现的 DevOps 生命周期

## 概述

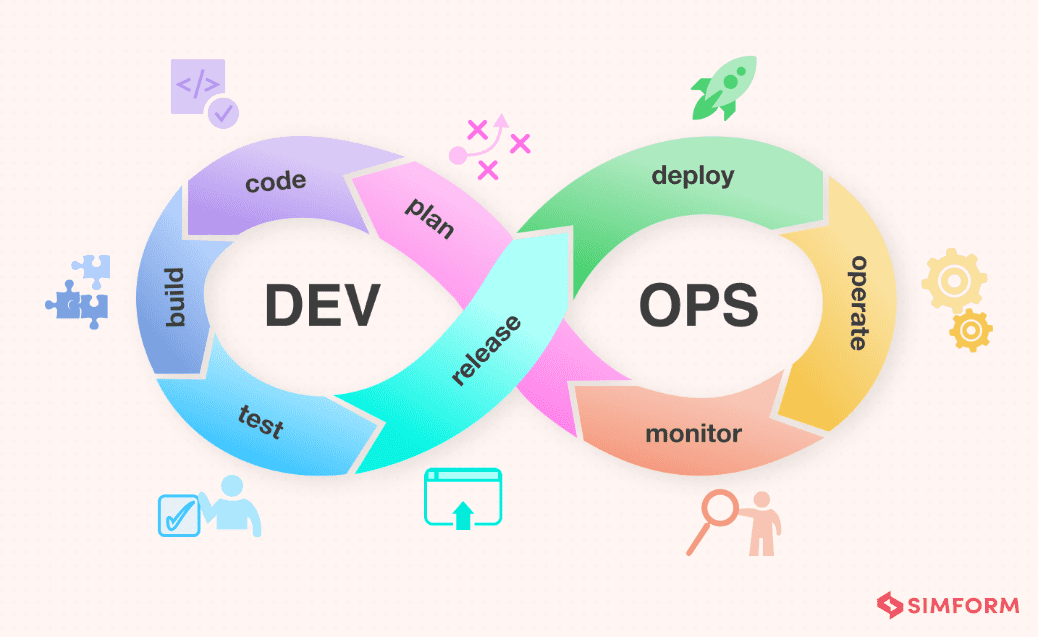

**DevSecOps-TaskManager** 是一个全面的学习项目,通过 **Node.js (Express) 任务管理 API** 展示了完整的 **DevOps 生命周期**。该项目展示了如何在软件开发生命周期的所有阶段中实施 DevOps 实践,同时集成安全(DevSecOps)。

## 🚀 DevOps 生命周期实现

该项目实现了完整的 DevOps 生命周期:

### **计划 (Plan)** 📋

- **需求收集**和**项目规划**

- **架构设计**(考虑安全性)

- **技术栈选择**(Node.js、Express、PostgreSQL、Docker)

### **编码 (Code)** 💻

- 使用 GitHub 进行**版本控制**

- 使用 ESLint 进行**代码质量标准**管理

- **安全优先的编码实践**

- **文档**和**代码注释**

### **构建 (Build)** 🔨

- 使用 GitHub Actions 进行**自动化构建**

- **Docker 容器化**以确保环境一致性

- 使用 pnpm 进行**依赖管理**

- **TypeScript 编译**和**优化**

### **测试 (Test)** 🧪

- 使用 Jest 进行**单元测试**(22/22 测试通过)

- 使用真实数据库连接进行**集成测试**

- **代码覆盖率**报告

- 使用 Trivy 进行**安全漏洞扫描**

### **发布 (Release)** 📦

- **自动化版本控制**和**标签管理**

- **工件生成**和**存储**

- 使用 SonarQube 进行**质量门禁**

- 发布前的**安全扫描**

### **部署 (Deploy)** 🚀

- 使用 Docker Compose 进行**容器编排**

- **Azure 部署**策略

- **环境配置**管理

- **回滚能力**

### **运维 (Operate)** ⚙️

- 使用 Prometheus 进行**应用程序监控**

- **日志聚合**和**分析**

- **性能监控**

- **运行状况检查**和**告警**

### **监控 (Monitor)** 📊

- 使用 Grafana 进行**实时仪表板**

- **指标收集**和**可视化**

- **告警管理**

- **持续反馈循环**

## 🔒 DevSecOps 集成

在实现 DevOps 生命周期的同时,本项目也展示了 **DevSecOps** 原则:

- **计划阶段的安全**:威胁建模和安全需求

- **安全编码**:输入验证、身份验证和授权

- **构建阶段的安全**:使用 Trivy 进行容器安全扫描

- **安全测试**:使用 SonarQube 进行 SAST(静态应用安全测试)、漏洞扫描

- **安全部署**:密钥管理、安全配置

- **安全监控**:安全指标和事件响应

## 🛠️ 技术栈

### **核心应用**

- **后端**:Node.js 与 Express.js

- **数据库**:PostgreSQL 与 Drizzle ORM

- **身份验证**:JWT 与 bcrypt

- **验证**:Zod 模式

- **测试**:Jest 与 Supertest

### **DevOps 工具**

- **CI/CD**:GitHub Actions + Jenkins

- **容器化**:Docker + Docker Compose

- **代码质量**:ESLint + SonarQube

- **安全**:Trivy 漏洞扫描器

- **监控**:Prometheus + Grafana

- **云服务**:Azure 部署

### **开发工具**

- **包管理器**:pnpm

- **TypeScript**:类型安全和现代 JavaScript

- **数据库迁移**:Drizzle Kit

- **API 文档**:Express 内置文档

## 📌 观察与学习

在开始这个项目时,我主要从 **DevSecOps 心态** 入手,重点关注安全性。

然而,随着项目的推进,我意识到:

- **DevOps 是一个完整的生命周期**(计划 → 编码 → 构建 → 测试 → 发布 → 部署 → 运维 → 监控),而不仅仅是 CI/CD 流水线。

- **DevSecOps 通过在所有阶段嵌入安全性来扩展 DevOps**,但 DevOps 本身也强调协作、自动化和监控。

- 自动化很重要,但**团队文化**和**持续反馈循环**也同样重要。

- 可观测性(日志、监控、告警)与测试和安全性同样重要。

- CI/CD 流水线是骨干——在这个项目中,我实现了 CI(代码质量检查、迁移、测试、覆盖率报告)并可以扩展到 CD(部署)。

因此,这个项目既是一个 **DevOps 学习之旅**,也是一个 **DevSecOps 实践项目**,将安全意识与更广泛的 DevOps 生命周期相结合。

### **展示的关键 DevOps 原则:**

- **协作**:跨职能团队实践

- **自动化**:自动化测试、构建和部署

- **持续集成**:自动化代码质量检查

- **持续交付**:随时可部署的工件

- **监控**:应用程序和基础设施的可观测性

- **反馈循环**:基于指标的持续改进

### **DevSecOps 安全集成:**

- **左移安全**:从计划阶段开始考虑安全性

- **安全即代码**:基础设施和配置作为代码

- **自动化安全测试**:SAST、漏洞扫描

- **安全监控**:实时安全指标和告警

## ⚙️ DevOps 生命周期设置指南

### **阶段 1:计划与编码** 📋💻

```

# 克隆仓库

git clone https://https://github.com/Ngetich-86/DevSecOps-Lab-.git

cd DevSecOps-TaskManager

# 查看架构与需求

# - Node.js Express API

# - PostgreSQL 数据库

# - Docker 容器化

# - 安全注意事项

```

### **阶段 2:构建与测试** 🔨🧪

```

# 安装依赖

pnpm install

# 运行开发环境

docker-compose up -d

# 执行测试

pnpm run test:unit # Unit tests (22/22 passing)

pnpm run test: integration # Integration tests

pnpm run lint # Code quality checks

```

### **阶段 3:发布与部署** 📦🚀

```

# 构建 Docker 镜像

docker build -t taskmanager-api .

# 运行安全扫描

trivy image taskmanager-api

# 部署到 Azure

# 配置 Azure 容器实例或虚拟机部署

```

### **阶段 4:运维与监控** ⚙️📊

```

# 启动监控栈

docker-compose -f docker-compose.prod.yml up -d

# 访问监控仪表板

# - Grafana: http://localhost:3000

# - Prometheus: http://localhost:9090

# - Application: http://localhost:5000

```

## 🛠️ DevOps 工具配置

### **CI/CD 流水线设置**

```

# GitHub Actions(已配置)

# - 推送/PR 自动测试

# - 代码质量检查

# - 安全扫描

# Jenkins 集成

# - Webhook URL: http:///github-webhook/

# - 配置 GitHub、SonarQube 和 Azure 的凭据

```

### **监控与可观测性**

- **Prometheus**:指标收集与存储

- **Grafana**:可视化与告警

- **应用程序指标**:自定义业务指标

- **基础设施监控**:系统和容器指标

## 📸 截图与证据

*随着项目的进展,本节将更新以展示工作 DevOps 工具和流程的真实证据。*

### **测试与质量保证**

- [ ] Jest 单元测试结果(22/22 通过)

- [ ] Supertest 集成测试结果

- [ ] 代码覆盖率报告

- [ ] ESLint 代码质量检查结果

### **CI/CD 流水线**

- [ ] GitHub Actions 工作流成功

- [ ] Jenkins 流水线执行

- [ ] Docker 构建过程

- [ ] SonarQube 质量门禁结果

### **安全与扫描**

- [ ] Trivy 漏洞扫描结果

- [ ] 安全扫描仪表板

- [ ] 依赖项审计结果

### **部署与基础设施**

- [ ] Docker Compose 服务运行

- [ ] Azure 部署仪表板

- [ ] 容器编排状态

### **监控与可观测性**

- [ ] Grafana 监控仪表板

- [ ] Prometheus 指标仪表板

- [ ] 应用程序运行状况检查状态

- [ ] 告警管理界面

### **开发工具**

- [ ] VS Code 项目设置

- [ ] 数据库架构可视化

- [ ] API 文档界面

#### 愉快编码

#### 测试 CI/CD

标签:Azure部署, DevSecOps, Docker, Express, GitHub Actions, Gitleaks, GNU通用公共许可证, Grafana, Jest, MITM代理, NIDS, Node.js, pnpm, PostgreSQL, SAST, SonarQube, TypeScript, 上游代理, 代码覆盖率, 依赖管理, 健康检查, 单元测试, 发布管理, 回滚机制, 安全可观测性, 安全扫描, 安全插件, 安全防御评估, 容器化, 容器漏洞扫描, 数据库, 日志聚合, 时序注入, 测试用例, 版本控制, 监控, 盲注攻击, 自动化攻击, 自动化流水线, 自动笔记, 自定义请求头, 请求拦截, 软件供应链安全, 远程方法调用, 集成测试