V3nG4mxV1p3r/Registry-Persistence-Detection

GitHub: V3nG4mxV1p3r/Registry-Persistence-Detection

一个端到端 SOC 实验室方案,利用 LOLBAS 与 Wazuh 规则检测注册表运行键持久性攻击(MITRE T1547.001)。

Stars: 0 | Forks: 0

# 🛡️ 捕获幽灵:注册表运行键持久性检测(MITRE T1547.001)

## 📌 项目概述

建立持久性是网络杀伤链中的关键阶段。攻击者经常滥用注册表运行键(Registry Run Keys),以确保其恶意负载(后门、C2信标)在系统重启后仍然存活。

本项目展示了完整的威胁狩猎与检测工程生命周期:使用原生二进制文件(Living off the Land)模拟持久性攻击,调优 Sysmon 以获取取证可见性,并编写高保真 Wazuh SIEM 规则以即时捕获入侵行为。

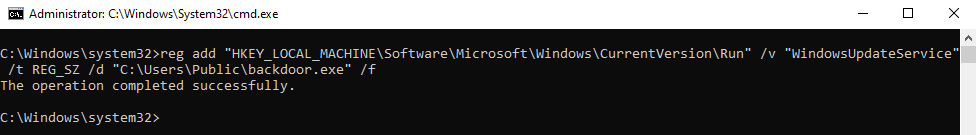

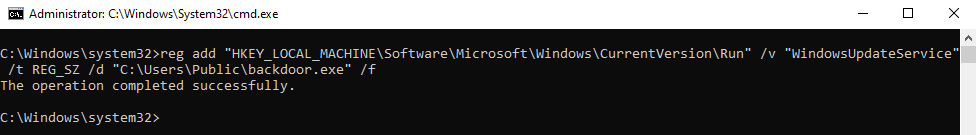

## ⚔️ 第一阶段:攻击(Living off the Land)

为了模拟对手建立持久性,我使用原生的 Windows `reg.exe` 工具静默地将恶意负载(`backdoor.exe`)注入到 `CurrentVersion\Run` 注册表键中。该技术旨在通过将负载伪装为合法服务(例如“WindowsUpdateService”)来绕过基本的基于文件的行为监控。

**执行命令:**

```

reg add "HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Run" /v "WindowsUpdateService" /t REG_SZ /d "C:\Users\Public\backdoor.exe" /f

```

(图:命令行执行攻击)

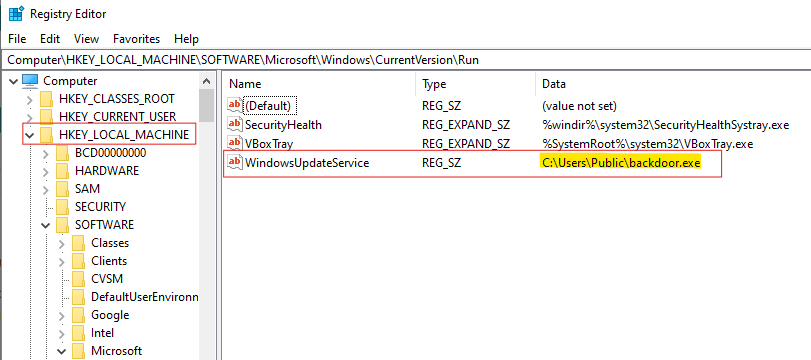

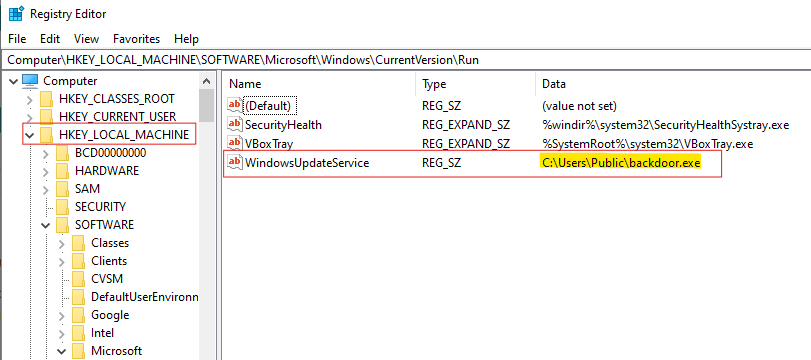

(图:恶意键成功植入注册表)

(图:恶意键成功植入注册表)

## 🔍 第二阶段:检测工程与 Sysmon 调优

默认情况下,捕获注册表事件会产生显著的噪音和 CPU 开销。为了确保高可见性而不降低系统性能,我对 Sysmon 配置文件 XML 进行了精确调整,专门针对 `CurrentVersion\Run` 路径(事件 ID 12、13、14)。

Sysmon XML 调优配置:

```

## 🔍 第二阶段:检测工程与 Sysmon 调优

默认情况下,捕获注册表事件会产生显著的噪音和 CPU 开销。为了确保高可见性而不降低系统性能,我对 Sysmon 配置文件 XML 进行了精确调整,专门针对 `CurrentVersion\Run` 路径(事件 ID 12、13、14)。

Sysmon XML 调优配置:

```

\Microsoft\Windows\CurrentVersion\Run

```

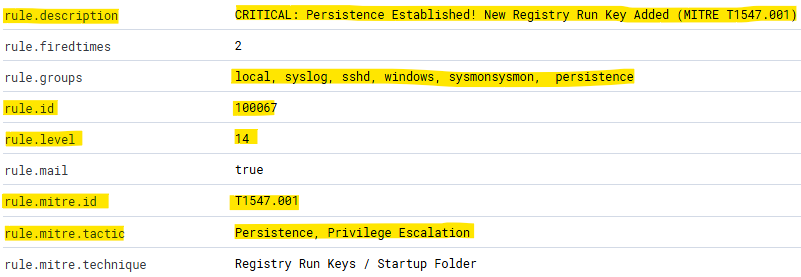

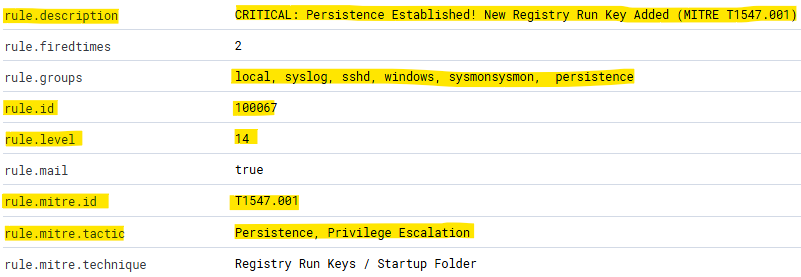

随着遥测数据开始流动,我在 Wazuh SIEM 中编写了一条基于正则表达式的 PCRE2 规则(**规则 100067**),用于检测对这些关键键的任何未授权修改。

(图:Wazuh 中的自定义检测规则与告警)

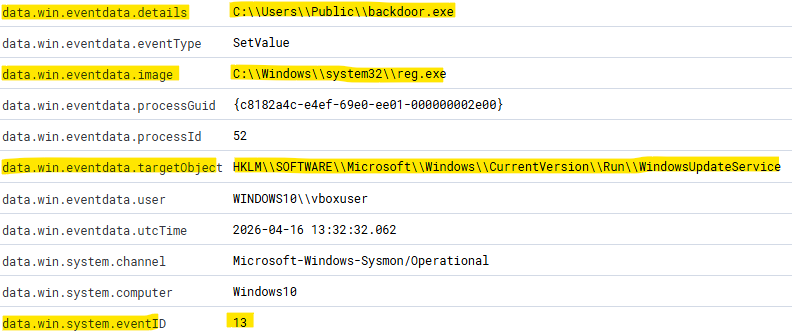

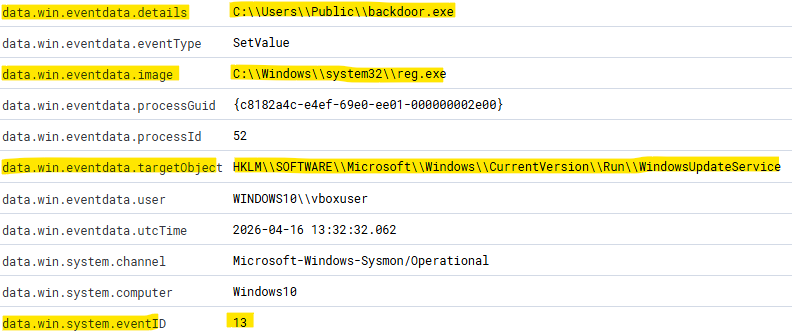

## 🚨 第三阶段:取证分析与结果

在重新执行攻击后,Wazuh 立即触发了 **Level 14 CRITICAL** 告警。遥测数据捕获了对手完整的取证足迹。

### **提取的取证证据:**

* **武器(LotL):**

image: ```C:\\Windows\\system32\\reg.exe```

* **目标键:**

targetObject: ```HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\WindowsUpdateService```

* **中毒负载:**

details: ```C:\\Users\\Public\\backdoor.exe```

(图:Sysmon 事件 ID 13 中的突出取证证据)

## 🚨 第三阶段:取证分析与结果

在重新执行攻击后,Wazuh 立即触发了 **Level 14 CRITICAL** 告警。遥测数据捕获了对手完整的取证足迹。

### **提取的取证证据:**

* **武器(LotL):**

image: ```C:\\Windows\\system32\\reg.exe```

* **目标键:**

targetObject: ```HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\WindowsUpdateService```

* **中毒负载:**

details: ```C:\\Users\\Public\\backdoor.exe```

(图:Sysmon 事件 ID 13 中的突出取证证据)

**作者:** 独立安全研究员 | SOC 与检测工程师

**框架:** MITRE ATT&CK®

**作者:** 独立安全研究员 | SOC 与检测工程师

**框架:** MITRE ATT&CK®

(图:恶意键成功植入注册表)

(图:恶意键成功植入注册表)

## 🔍 第二阶段:检测工程与 Sysmon 调优

默认情况下,捕获注册表事件会产生显著的噪音和 CPU 开销。为了确保高可见性而不降低系统性能,我对 Sysmon 配置文件 XML 进行了精确调整,专门针对 `CurrentVersion\Run` 路径(事件 ID 12、13、14)。

Sysmon XML 调优配置:

```

## 🔍 第二阶段:检测工程与 Sysmon 调优

默认情况下,捕获注册表事件会产生显著的噪音和 CPU 开销。为了确保高可见性而不降低系统性能,我对 Sysmon 配置文件 XML 进行了精确调整,专门针对 `CurrentVersion\Run` 路径(事件 ID 12、13、14)。

Sysmon XML 调优配置:

```

## 🚨 第三阶段:取证分析与结果

在重新执行攻击后,Wazuh 立即触发了 **Level 14 CRITICAL** 告警。遥测数据捕获了对手完整的取证足迹。

### **提取的取证证据:**

* **武器(LotL):**

image: ```C:\\Windows\\system32\\reg.exe```

* **目标键:**

targetObject: ```HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\WindowsUpdateService```

* **中毒负载:**

details: ```C:\\Users\\Public\\backdoor.exe```

(图:Sysmon 事件 ID 13 中的突出取证证据)

## 🚨 第三阶段:取证分析与结果

在重新执行攻击后,Wazuh 立即触发了 **Level 14 CRITICAL** 告警。遥测数据捕获了对手完整的取证足迹。

### **提取的取证证据:**

* **武器(LotL):**

image: ```C:\\Windows\\system32\\reg.exe```

* **目标键:**

targetObject: ```HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Run\WindowsUpdateService```

* **中毒负载:**

details: ```C:\\Users\\Public\\backdoor.exe```

(图:Sysmon 事件 ID 13 中的突出取证证据)

**作者:** 独立安全研究员 | SOC 与检测工程师

**框架:** MITRE ATT&CK®

**作者:** 独立安全研究员 | SOC 与检测工程师

**框架:** MITRE ATT&CK®标签:Conpot, Living off the Land, MITRE T1547.001, Run Key, Sysmon, TGT, Wazuh, Windows安全, 子域枚举, 攻防演练, 注册表, 终端检测