JavierOlmedo/Fridagate

GitHub: JavierOlmedo/Fridagate

一款将 Frida Server 管理与 Burp Suite 透明代理整合的 Android 渗透测试工具,通过一键式操作简化移动安全研究与抓包调试。

Stars: 1 | Forks: 0

# 🔐 Fridagate

## 🔍 什么是 Fridagate?

Fridagate 是一款 Android 应用程序,它将移动安全研究所需的两个核心工具整合到一个简洁的界面中:

- **Frida Server 管理器** - 直接从设备下载、安装、启动、停止和卸载 [frida-server](https://frida.re),支持版本选择和自定义参数。

- **Burp Suite 代理控制器** - 配置 iptables 透明代理规则和 Android 系统代理设置,将所有设备流量路由到 [Burp Suite](https://portswigger.net/burp) 以进行拦截。

无需在每次渗透测试会话前手动运行多条 ADB 命令,Fridagate 允许你只需点击一次 **ACTIVATE ALL** 按钮即可搭建完整的拦截环境。

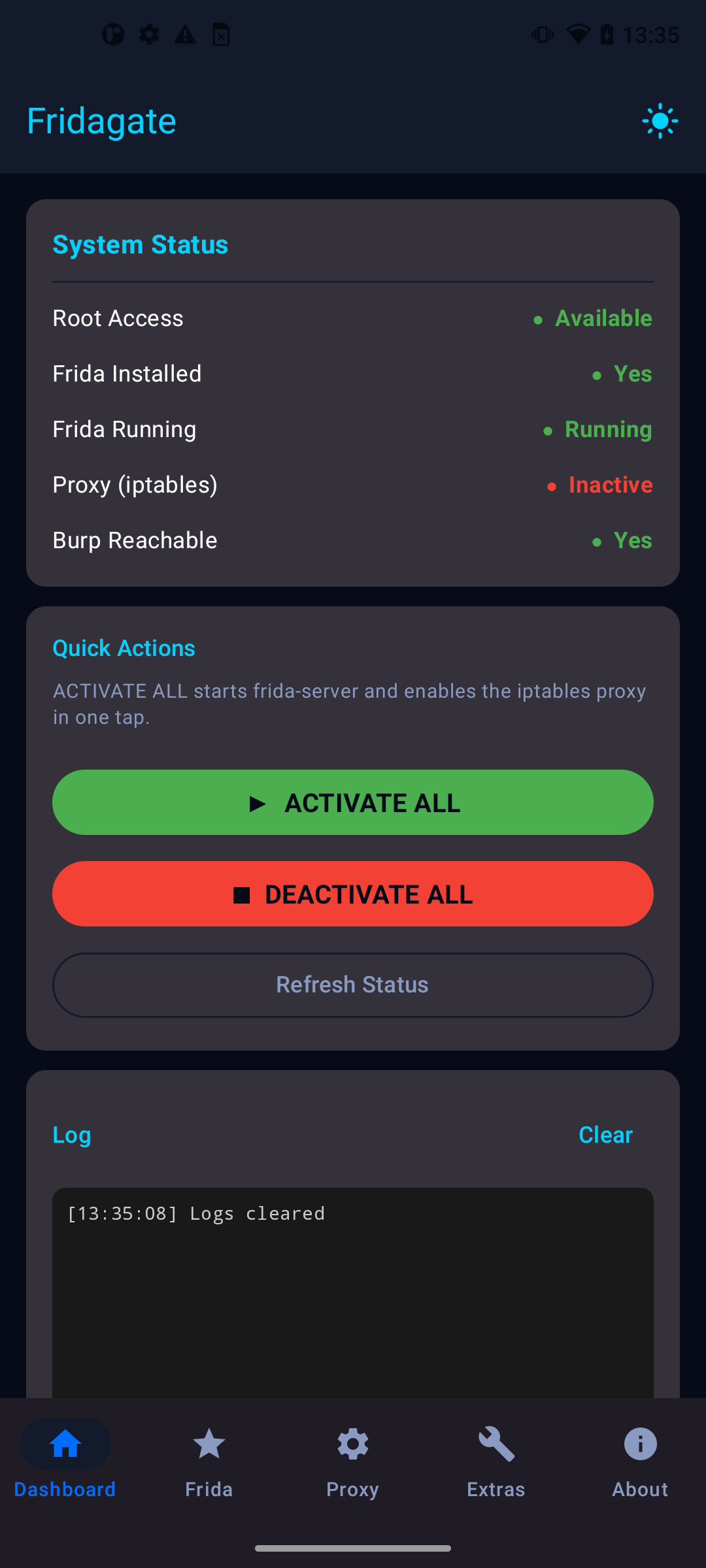

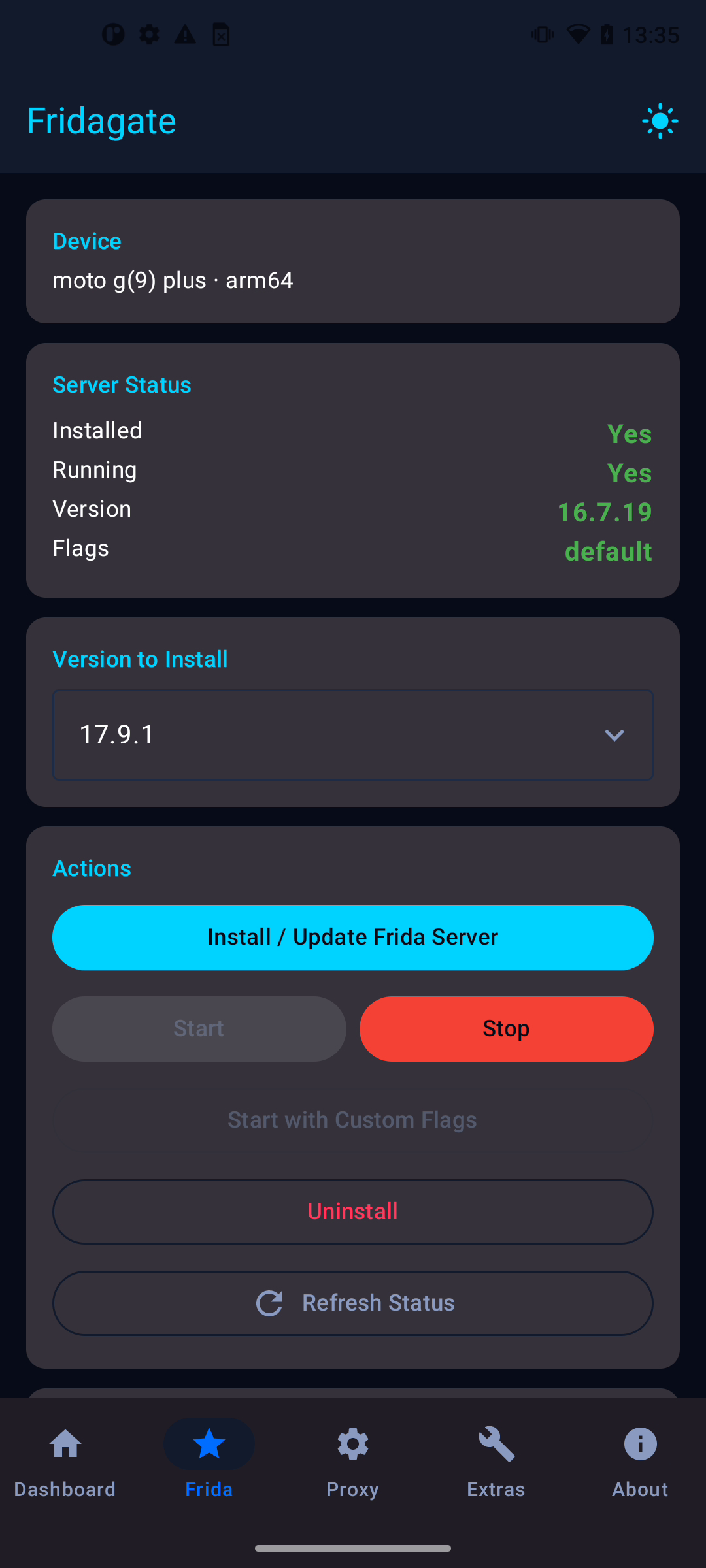

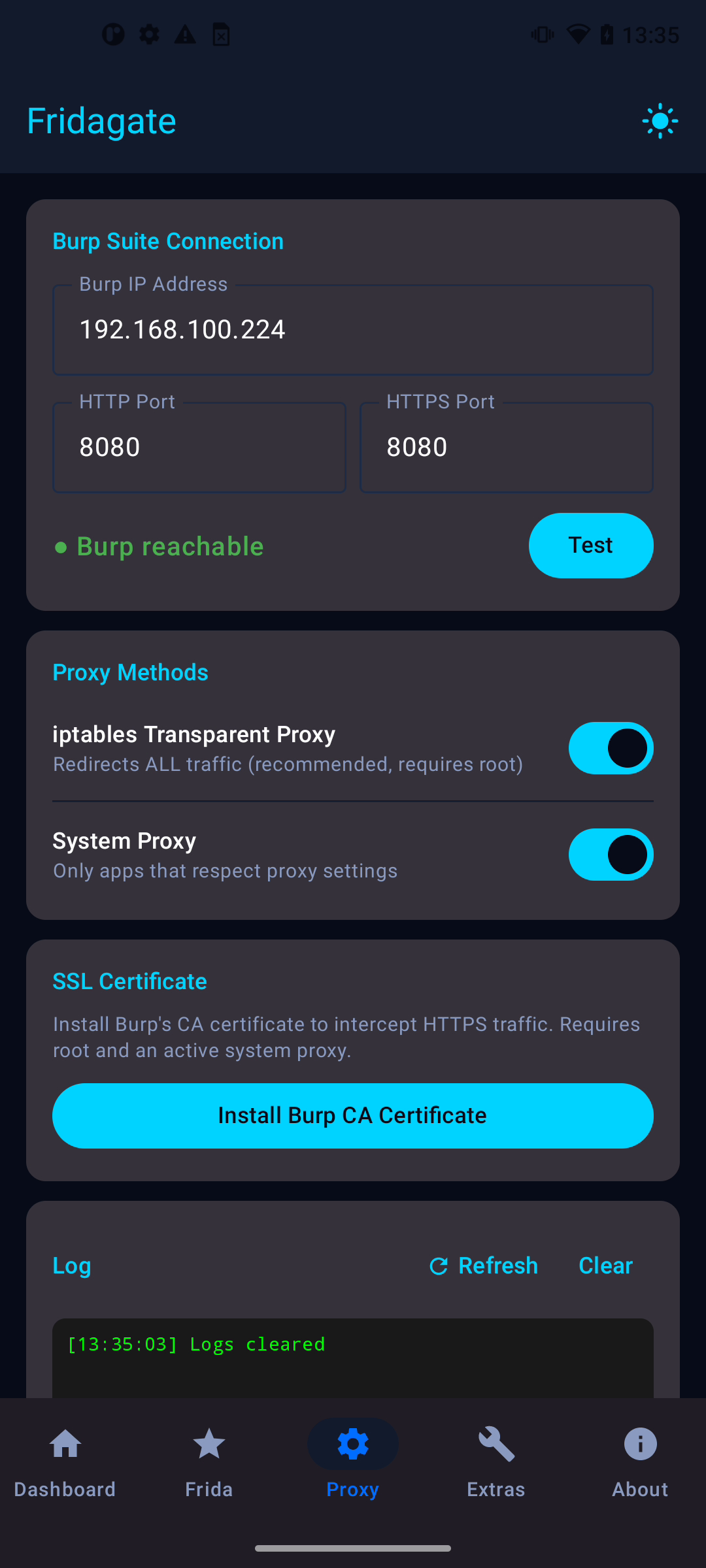

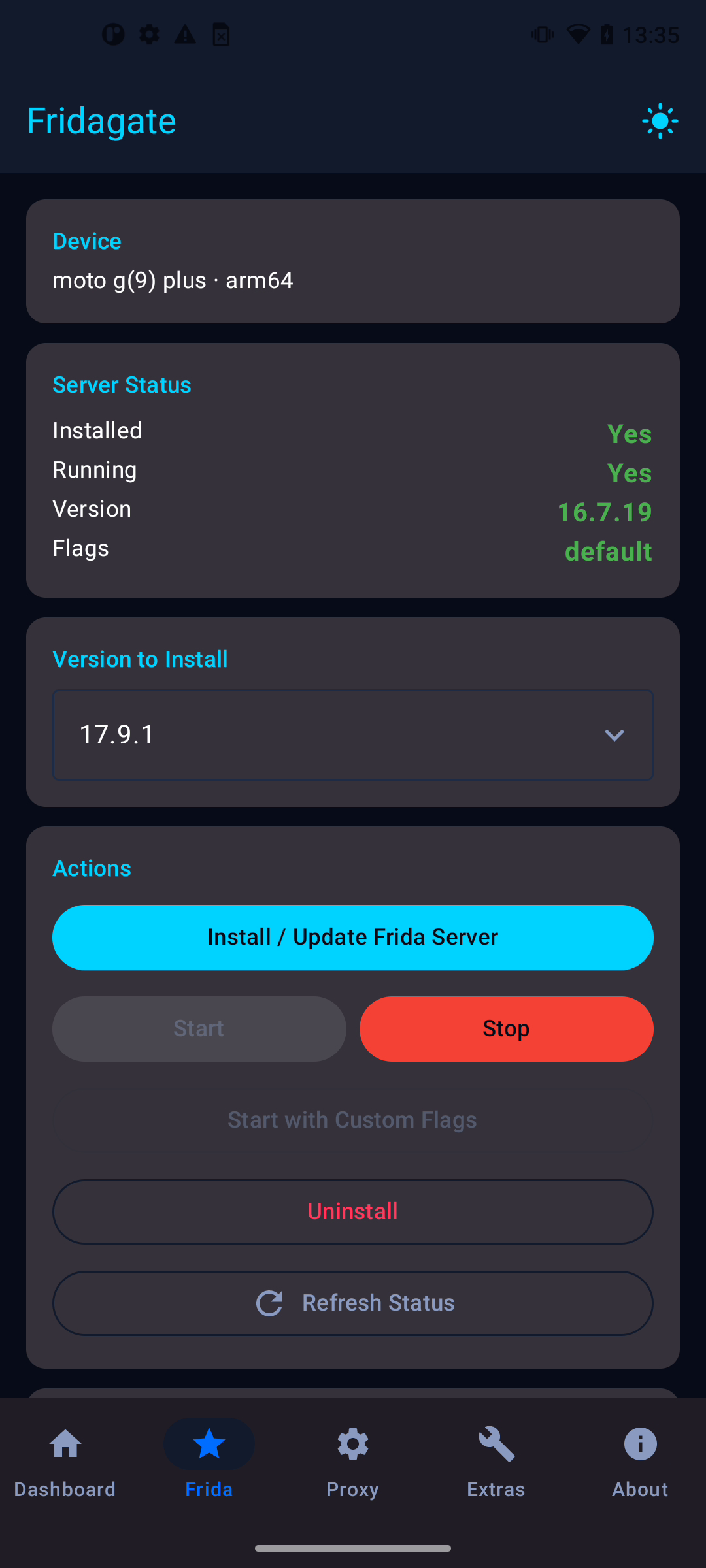

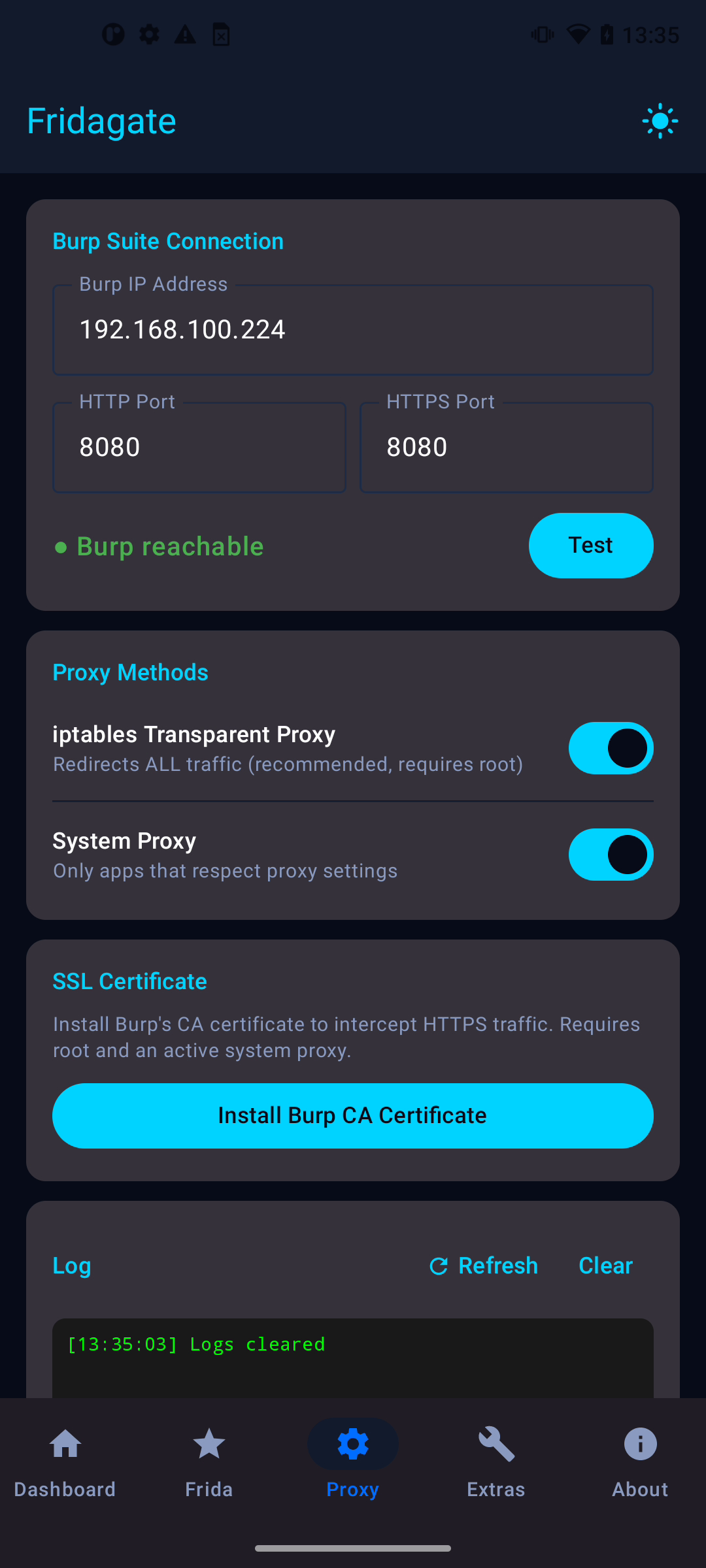

## 📸 截图

仪表盘 Frida Server 代理

## ✨ 功能特性

### 🏠 仪表盘

- 全局状态概览(Root、Frida、代理、Burp 可达性)

- **ACTIVATE ALL** - 一键启动 frida-server 并启用 iptables 代理

- **DEACTIVATE ALL** - 干净地关闭整个环境

- 统一的操作日志

### 🪝 Frida Server

- 直接从 [GitHub API](https://api.github.com/repos/frida/frida/releases) 获取可用版本

- 自动检测设备 CPU 架构(`arm64`、`arm`、`x86_64`、`x86`)

- 下载并解压 `.xz` / `.zip` 二进制文件

- 通过 root 安装到 `/data/local/tmp/frida-server`

- 启动时支持默认设置或自定义参数(例如 `-l 0.0.0.0:27042 --token=secret`)

- 在应用重启间跟踪版本状态

### 🌐 代理

- **iptables 透明代理** - 重定向所有 TCP 端口 80/443 的流量至 Burp Suite,无论应用代理设置如何

- **系统代理** - 为尊重该设置的 Android 应用设置全局 HTTP 代理

- 一键测试连接以验证 Burp 是否可达

- Burp CA 证书安装器(HTTPS 拦截必需)

- 在会话间保存 Burp 的 IP 和端口设置

## 📋 需求条件

| 要求 | 说明 |

|---|---|

| 已 Root 的 Android 设备 | 需要 Root 权限以操作 iptables、安装 frida-server 和证书 |

| Android 7.0+ | 最低 SDK 24 |

| Burp Suite | 在与设备同一网络的 PC 上运行 |

| 网络连接 | 从 GitHub 下载 Frida Server 二进制文件 |

## 🚀 安装指南

### 1. 配置 Burp Suite

1. 在电脑上打开 Burp Suite

2. 前往 `Proxy → Options → Add` 并创建监听器 `0.0.0.0:8080`

3. 记录你的电脑本地 IP(例如 `192.168.100.224`)

### 2. 安装 Frida Server

1. 打开 Fridagate → **Frida** 标签页

2. 从下拉菜单中选择所需版本(默认选中最新版)

3. 点击 **安装/更新 Frida Server** 并等待下载与安装完成

### 3. 配置代理设置

1. 切换到 **代理** 标签页

2. 输入电脑 IP 地址(`192.168.100.224`)和 Burp 端口(`8080`)

3. 点击 **测试** 验证连接性

### 4. 激活全部功能

1. 切换到 **仪表盘** 标签页

2. 点击 **ACTIVATE ALL**

3. Fridagate 将自动启动 frida-server 并启用 iptables 代理

### 5. 安装 Burp 的 CA 证书(HTTPS 必需)

1. 确保系统代理已启用(代理标签页)

2. 点击 **安装 Burp CA 证书**

3. 重启设备以使所有应用识别该证书

## 🏗️ 架构设计

Fridagate 采用现代 Android 开发实践构建:

- **Jetpack Compose** - 声明式 UI

- **MVVM** - ViewModel 持有状态,屏幕观察并响应

- **Kotlin 协程** - 所有网络与 Root 操作在后台线程运行

- **StateFlow** - ViewModel 与 UI 之间的响应式状态管理

- **DataStore** - 用户设置的持久化存储

- **OkHttp** - 用于 GitHub API 和二进制下载的 HTTP 客户端

- **Navigation Compose** - 单 Activity 导航与底部标签页

## ⚙️ 代理工作原理

```

Android App

│

▼ (port 80 / 443)

iptables NAT (DNAT rule)

│

▼ redirected transparently

Burp Suite Proxy (192.168.100.224:8080)

│

▼ decrypts with its CA cert

Internet

```

iptables DNAT 规则会拦截发往端口 80 和 443 的出站 TCP 包,并将其目标地址重写为 Burp Suite 的 IP 和端口,而不让应用察觉。即使应用明确禁用了代理支持,此方法依然有效。

## ⚠️ 免责声明

## 🔗 链接

- [GitHub 仓库](https://github.com/JavierOlmedo/Fridagate)

- [提交问题](https://github.com/JavierOlmedo/Fridagate/issues)

- [作者 - Javier Olmedo](https://hackpuntes.com)

## 📄 许可证

本项目采用 MIT 许可证 - 详情见 [LICENSE](LICENSE) 文件。

为安全研究者打造,由安全研究者开发。

用 ❤️ 在西班牙创造

标签:ADB工具, Android安全, Android逆向, Burp Suite, Docker支持, Frida, Frida Server, Hook, iptables, MITM, Root工具, 中间人攻击, 代理配置, 开源安全工具, 流量劫持, 目录枚举, 移动安全, 移动应用安全测试, 移动渗透测试工具, 逆向工程平台, 透明代理