marshallroberson24-ux/iamguard

GitHub: marshallroberson24-ux/iamguard

一款开源的 AWS IAM 安全扫描器,用于检测权限配置缺陷并生成带风险评分和修复建议的扫描报告。

Stars: 0 | Forks: 0

# IAMGuard 🛡️

**AWS IAM 安全扫描器**

IAMGuard 是一款开源的 Python 工具,用于扫描 AWS IAM 环境,

查找严重的错误配置和安全风险。它能识别权限过高的用户、未启用 MFA 的账户、非活动账户、

老化的访问密钥以及通配符权限——随后生成带有风险评分的发现结果,

并提供简明易懂的修复指导。

由 [Marshall Roberson](https://marshallroberson24-ux.github.io) 构建

## 扫描内容

| 检查项 | 严重级别 |

|-------|----------|

| 未启用 MFA 的用户 | HIGH |

| 拥有 AdministratorAccess 权限的用户 | CRITICAL |

| 非活动状态超过 90 天的用户 | MEDIUM |

| 使用时间超过 90 天的访问密钥 | HIGH |

| 从未使用过的访问密钥 | MEDIUM |

| 具有通配符 (*) 操作的策略 | CRITICAL |

| 具有通配符 (*) 资源的策略 | HIGH |

| Root 账户未启用 MFA | CRITICAL |

| Root 账户存在访问密钥 | CRITICAL |

| 仅具有只读权限的访问密钥 | LOW |

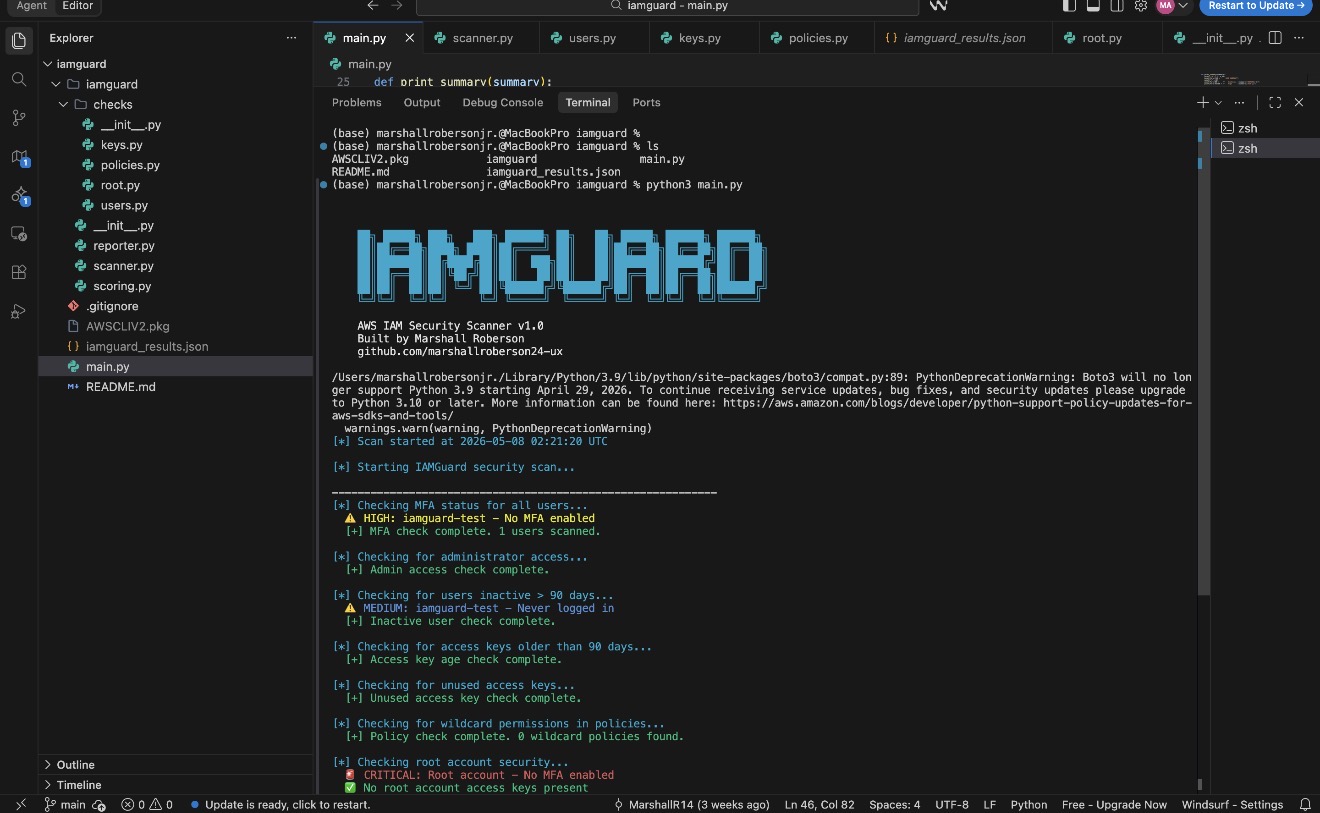

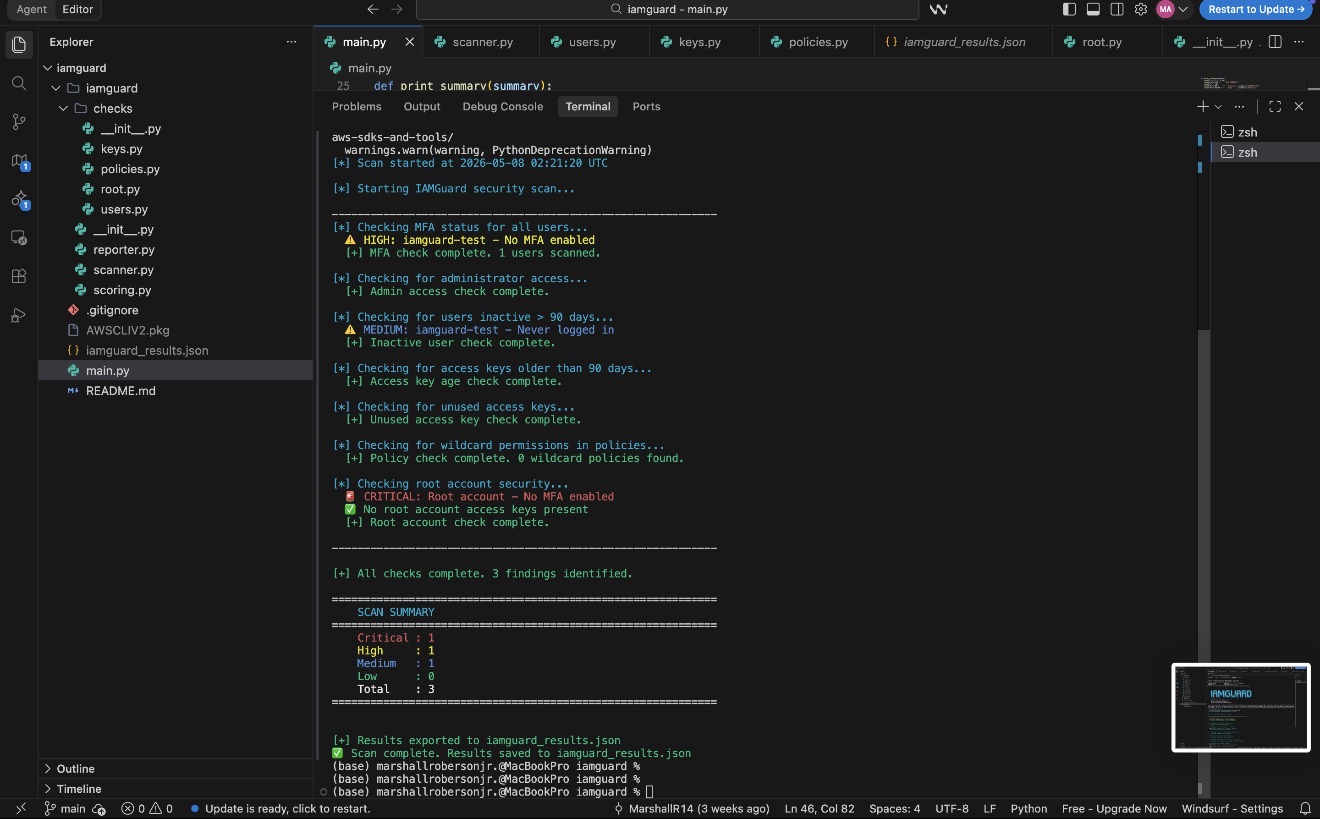

## 示例输出

以下扫描针对一个真实的 AWS 账户运行,并检测到了 3 个真实的安全发现,其中包括一个严重的 root 账户漏洞。

### IAMGuard 横幅

### 实时扫描结果

### 扫描摘要

## 安装

```

git clone https://github.com/marshallroberson24-ux/iamguard

cd iamguard

pip3 install boto3 colorama

```

## 设置 AWS 凭证

```

aws configure

```

您将需要以下信息:

- AWS Access Key ID

- AWS Secret Access Key

- 默认区域 (例如 us-east-1)

## 用法

```

python3 main.py

```

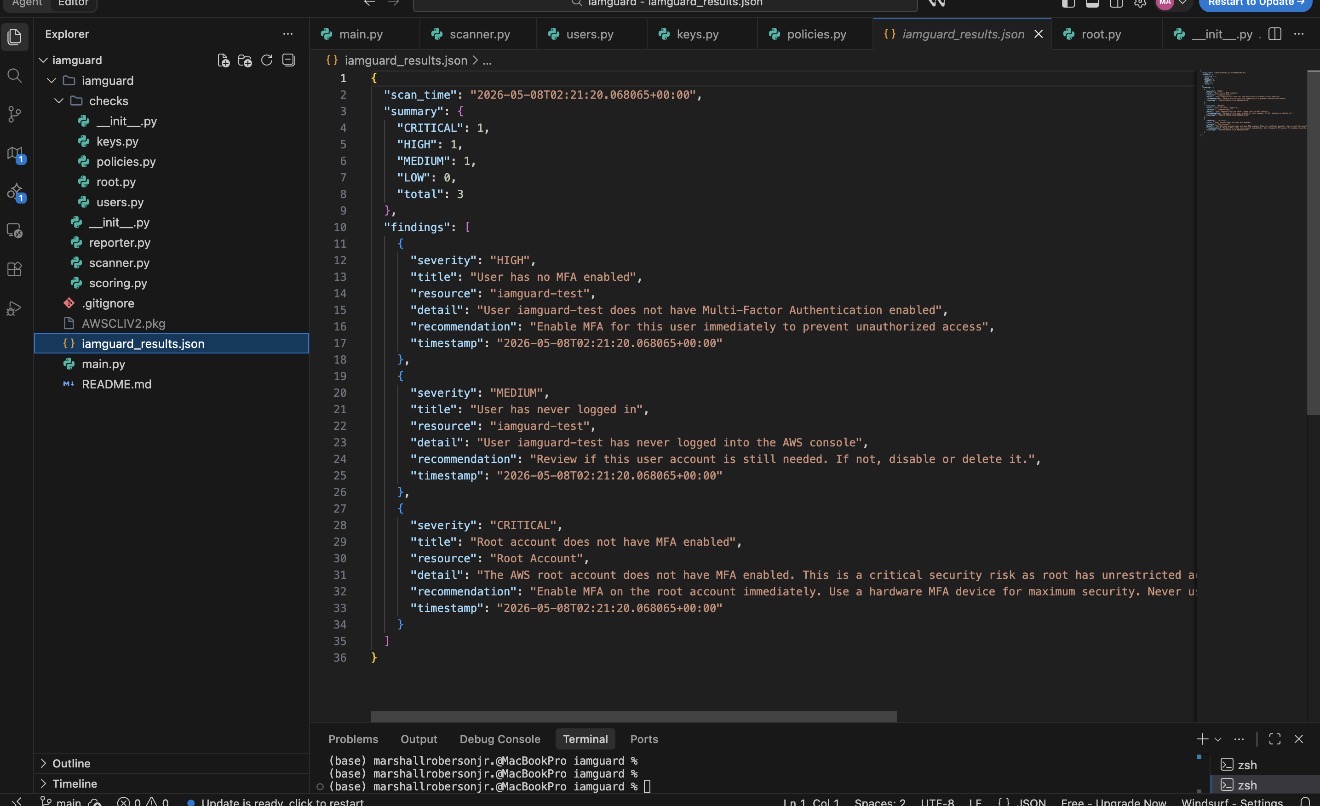

## 输出

- 带有严重级别的彩色终端输出

- JSON 导出:`iamguard_results.json`

## 风险级别

- 🚨 **CRITICAL** — 需要立即采取行动

- ⚠️ **HIGH** — 请在 24 小时内处理

- 🔷 **MEDIUM** — 请在 7 天内处理

- 🔹 **LOW** — 尽可能处理

## 构建技术

- Python 3

- AWS boto3 SDK

- Windsurf IDE

- colorama

*IAMGuard 旨在用于您拥有所有权或获得明确授权进行扫描的 AWS 账户。*

标签:AWS, Boto3, CSPM, DevSecOps, DPI, GraphQL安全矩阵, IAM, MFA检测, Python, TinkerPop, 上游代理, 云基础设施安全, 关系图谱, 基线检查, 安全合规, 安全扫描器, 开源, 无后门, 最小权限原则, 权限扫描, 网络代理, 身份与访问管理, 过度授权检测, 风险评分