TejinderS1130/python-soc-multi-detection-log-analyzer

GitHub: TejinderS1130/python-soc-multi-detection-log-analyzer

一个基于 Python 的 SOC 自动化工具,通过多事件关联检测认证日志中的暴力破解、密码喷洒与账户妥协。

Stars: 0 | Forks: 0

# SOC 多攻击日志分析器(Python)

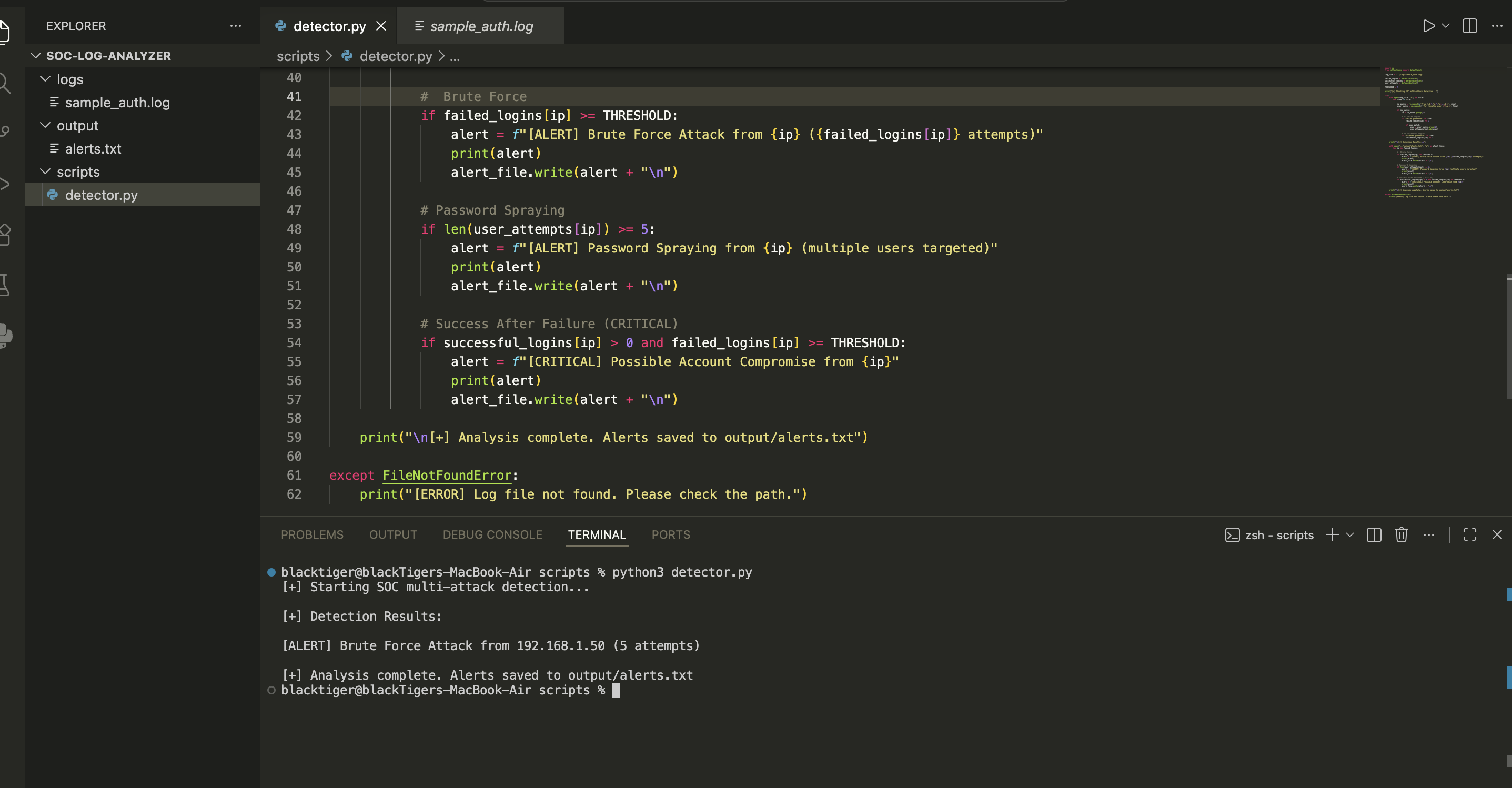

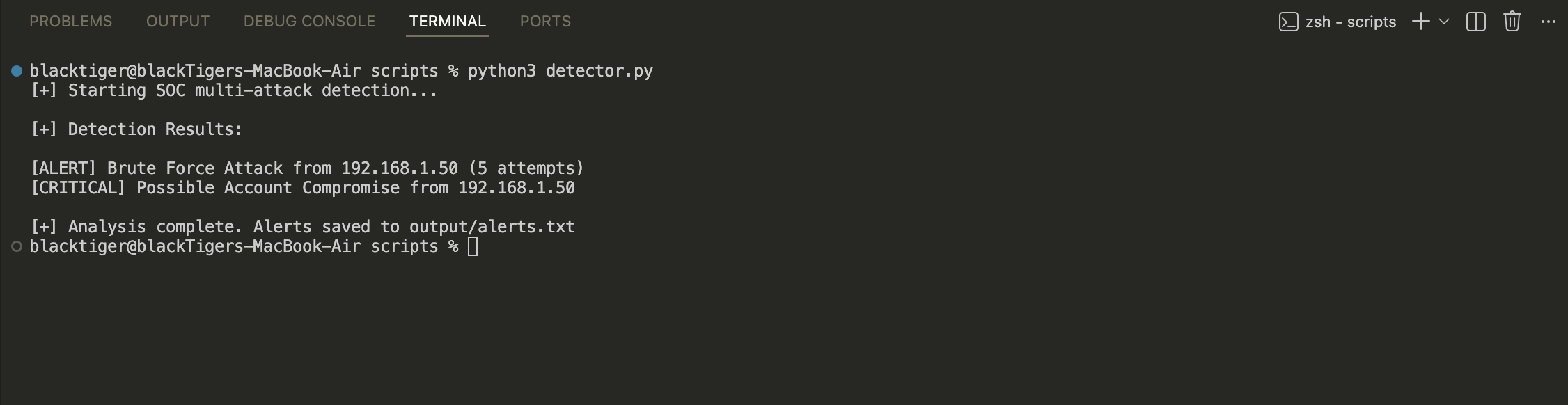

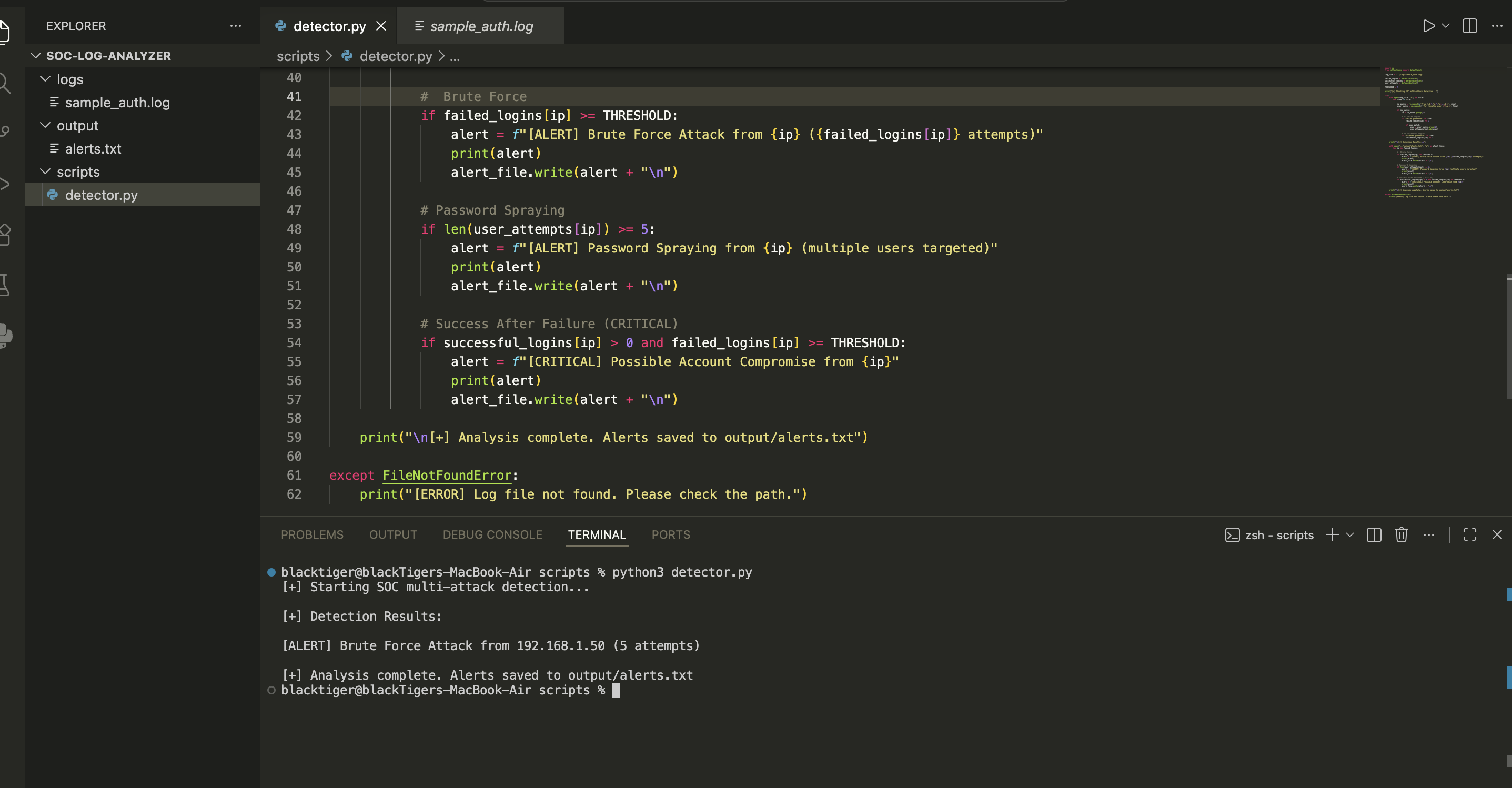

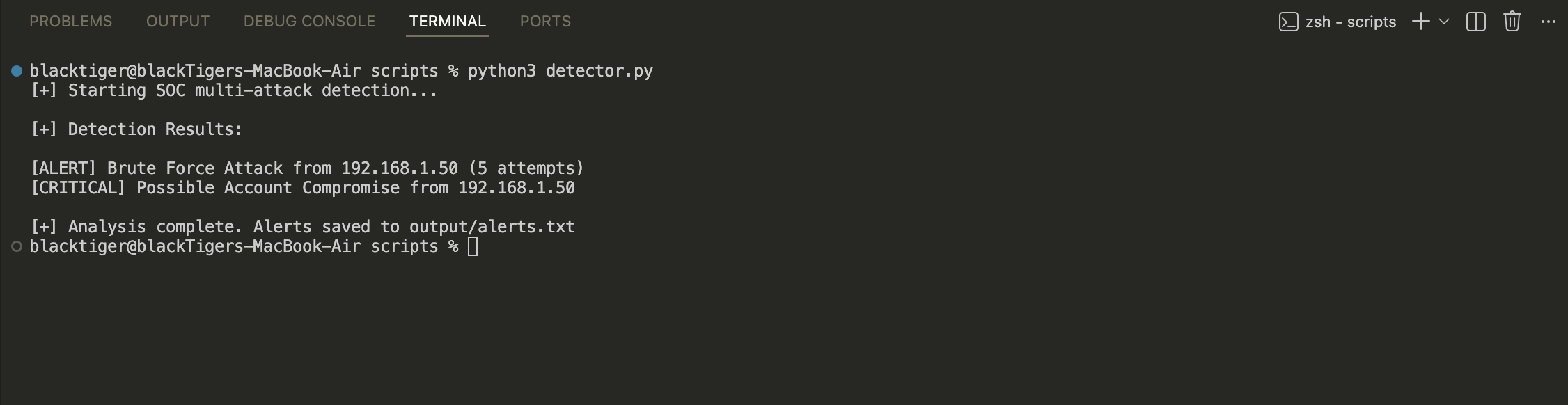

### 检测结果

### 检测结果

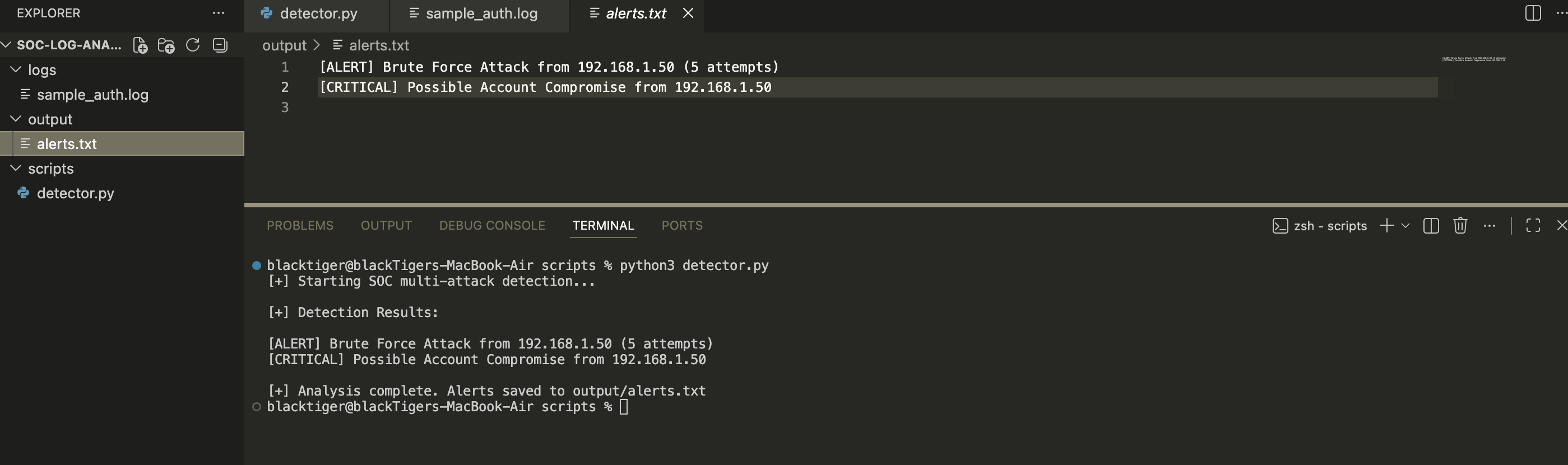

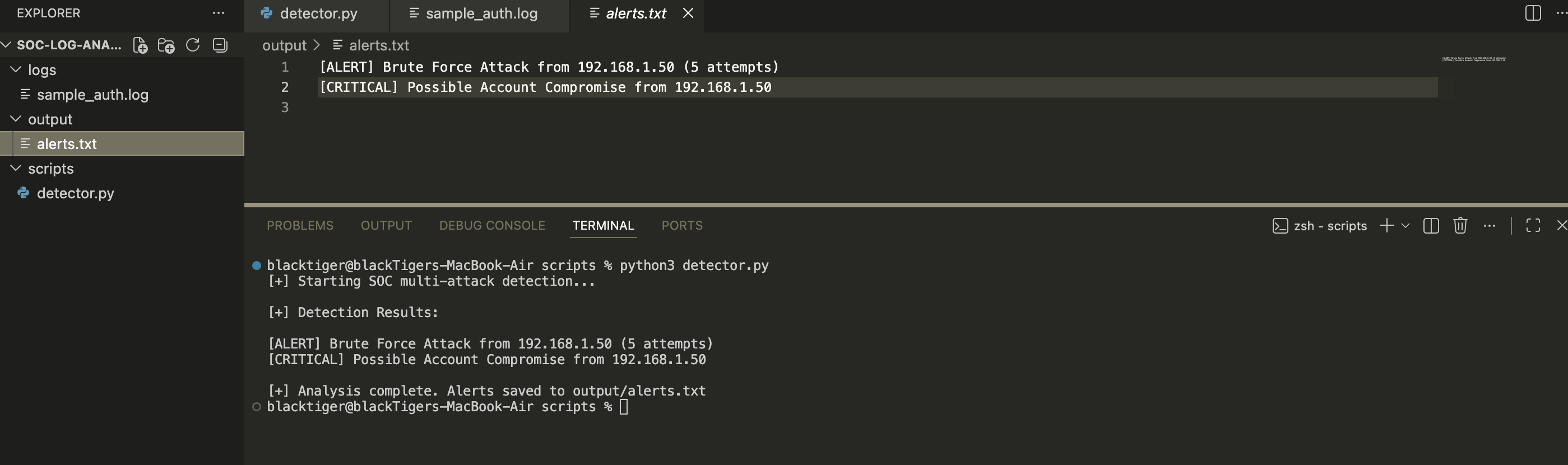

### 告警输出文件

### 告警输出文件

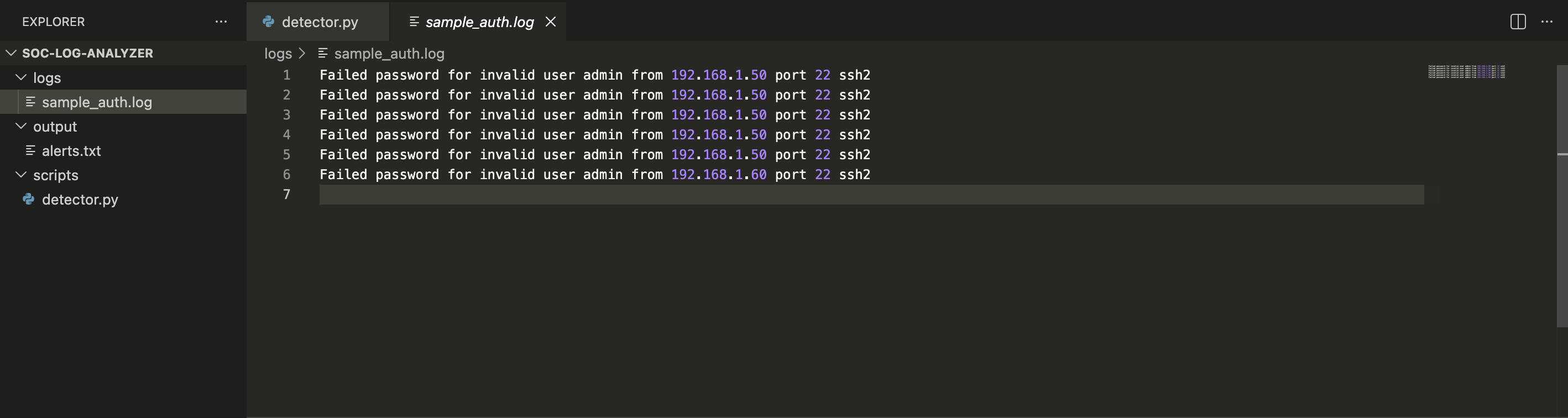

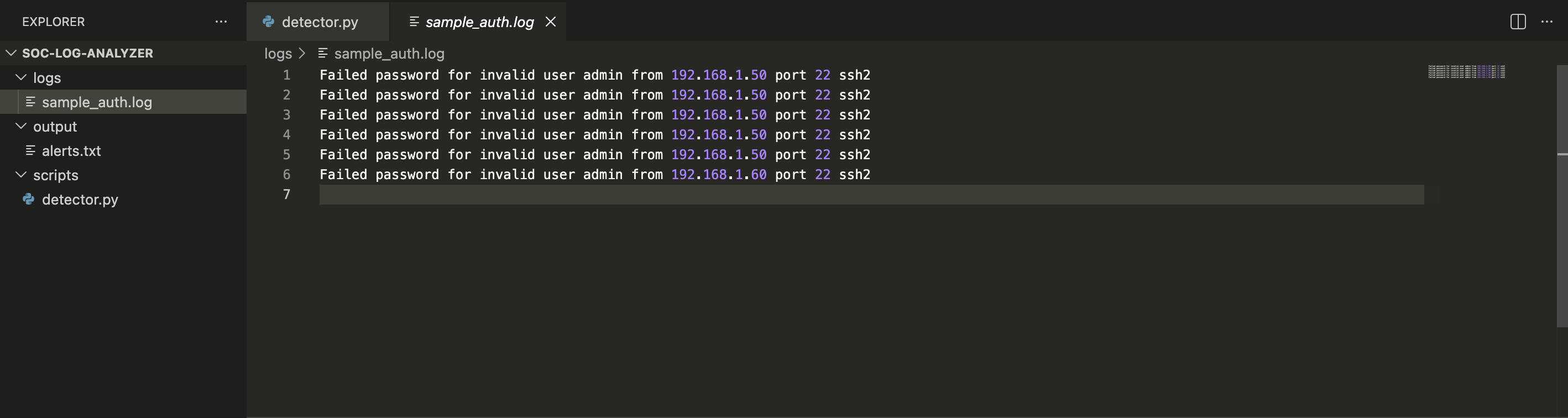

### 示例日志文件

### 示例日志文件

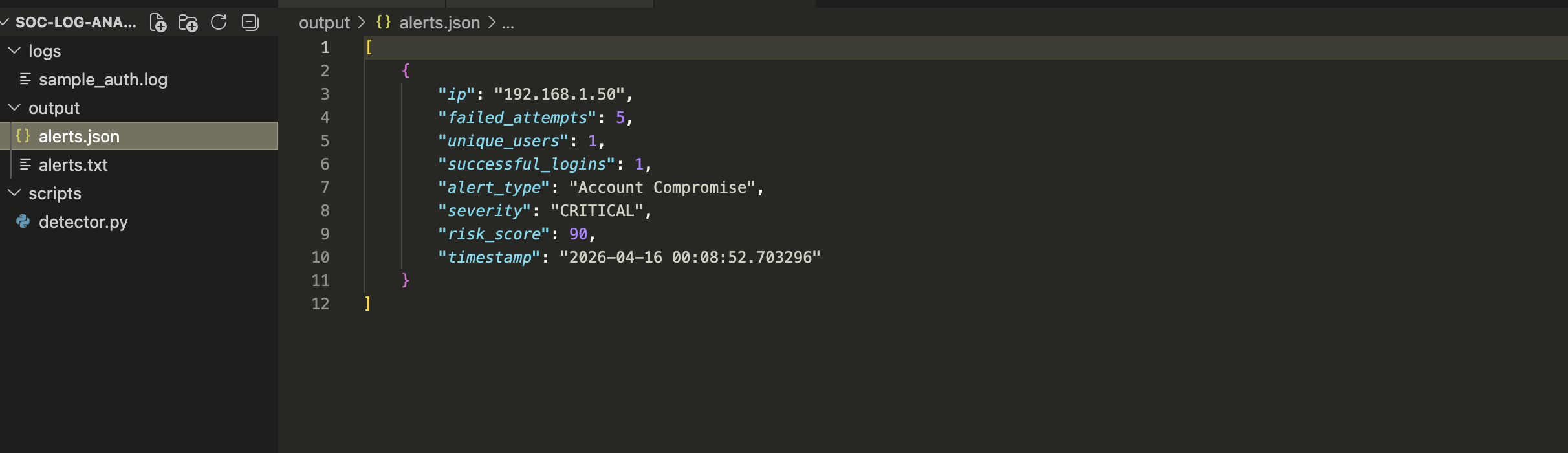

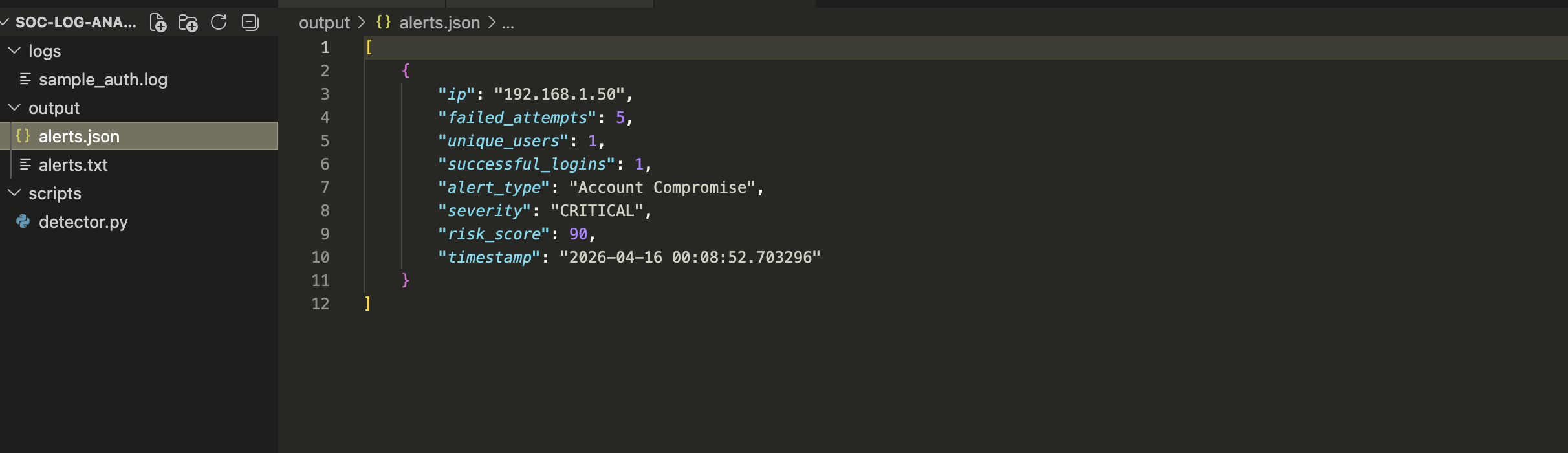

### JSON 告警输出(SEC 2 级)

### JSON 告警输出(SEC 2 级)

## SOC 工作流模拟

检测 → 告警 → 调查 → 响应

1. 日志摄取

2. 检测规则触发

3. 生成并优先级化告警

4. 分析师调查可疑活动

5. 识别潜在妥协

6. 事件升级

## 检测引擎

核心检测逻辑实现于:

👉 `scripts/soc-detection-engine.py`

更多文档:

👉 `docs/detection-logic.md`

包括:

- 多攻击检测逻辑

- 风险评分模型

- 严重性分类

- SOC 风格关联规则

## 工具与技能

- Python(日志分析与自动化)

- 正则表达式(模式检测)

- SOC 检测工程

- 威胁检测与关联

- 事件分析

- MITRE ATT&CK 映射

## 误报考虑

- 管理登录尝试

- 安全测试活动

- 配置错误的服务

## 检测改进(未来增强)

- 时间窗口关联(真实 SIEM 逻辑)

- GeoIP 丰富

- SIEM 集成(Splunk / Sentinel)

- 实时告警(Slack / 邮件)

## MITRE ATT&CK 映射

| 技术 | ID |

|------|----|

| 暴力破解 | T1110 |

| 有效账户 | T1078 |

| 凭据访问 | T1003 |

## 检测场景

1. 攻击者执行暴力破解尝试

2. 使用有效凭据获得访问权限

3. 系统使用关联逻辑检测妥协

## SOC 分析师总结

本项目演示了 **如何使用 Python 构建 SOC 级检测引擎**,能够:

- 多事件关联

- 基于风险的告警

- 攻击检测与优先级排序

- 安全自动化

## SOC 分析师价值

本项目展示了:

- 从原始日志构建检测逻辑的能力

- 对攻击者行为(TTPs)的理解

- 告警优先级与分级的经验

- SOC 工作流的实际实现

这符合 **Tier 1 / Tier 2 SOC 分析师** 的职责。

## 作者

**Tejinder Singh**

SOC 分析师 | SIEM • 威胁检测 • 事件响应

## SOC 工作流模拟

检测 → 告警 → 调查 → 响应

1. 日志摄取

2. 检测规则触发

3. 生成并优先级化告警

4. 分析师调查可疑活动

5. 识别潜在妥协

6. 事件升级

## 检测引擎

核心检测逻辑实现于:

👉 `scripts/soc-detection-engine.py`

更多文档:

👉 `docs/detection-logic.md`

包括:

- 多攻击检测逻辑

- 风险评分模型

- 严重性分类

- SOC 风格关联规则

## 工具与技能

- Python(日志分析与自动化)

- 正则表达式(模式检测)

- SOC 检测工程

- 威胁检测与关联

- 事件分析

- MITRE ATT&CK 映射

## 误报考虑

- 管理登录尝试

- 安全测试活动

- 配置错误的服务

## 检测改进(未来增强)

- 时间窗口关联(真实 SIEM 逻辑)

- GeoIP 丰富

- SIEM 集成(Splunk / Sentinel)

- 实时告警(Slack / 邮件)

## MITRE ATT&CK 映射

| 技术 | ID |

|------|----|

| 暴力破解 | T1110 |

| 有效账户 | T1078 |

| 凭据访问 | T1003 |

## 检测场景

1. 攻击者执行暴力破解尝试

2. 使用有效凭据获得访问权限

3. 系统使用关联逻辑检测妥协

## SOC 分析师总结

本项目演示了 **如何使用 Python 构建 SOC 级检测引擎**,能够:

- 多事件关联

- 基于风险的告警

- 攻击检测与优先级排序

- 安全自动化

## SOC 分析师价值

本项目展示了:

- 从原始日志构建检测逻辑的能力

- 对攻击者行为(TTPs)的理解

- 告警优先级与分级的经验

- SOC 工作流的实际实现

这符合 **Tier 1 / Tier 2 SOC 分析师** 的职责。

## 作者

**Tejinder Singh**

SOC 分析师 | SIEM • 威胁检测 • 事件响应

### 检测结果

### 检测结果

### 告警输出文件

### 告警输出文件

### 示例日志文件

### 示例日志文件

### JSON 告警输出(SEC 2 级)

### JSON 告警输出(SEC 2 级)

## SOC 工作流模拟

检测 → 告警 → 调查 → 响应

1. 日志摄取

2. 检测规则触发

3. 生成并优先级化告警

4. 分析师调查可疑活动

5. 识别潜在妥协

6. 事件升级

## 检测引擎

核心检测逻辑实现于:

👉 `scripts/soc-detection-engine.py`

更多文档:

👉 `docs/detection-logic.md`

包括:

- 多攻击检测逻辑

- 风险评分模型

- 严重性分类

- SOC 风格关联规则

## 工具与技能

- Python(日志分析与自动化)

- 正则表达式(模式检测)

- SOC 检测工程

- 威胁检测与关联

- 事件分析

- MITRE ATT&CK 映射

## 误报考虑

- 管理登录尝试

- 安全测试活动

- 配置错误的服务

## 检测改进(未来增强)

- 时间窗口关联(真实 SIEM 逻辑)

- GeoIP 丰富

- SIEM 集成(Splunk / Sentinel)

- 实时告警(Slack / 邮件)

## MITRE ATT&CK 映射

| 技术 | ID |

|------|----|

| 暴力破解 | T1110 |

| 有效账户 | T1078 |

| 凭据访问 | T1003 |

## 检测场景

1. 攻击者执行暴力破解尝试

2. 使用有效凭据获得访问权限

3. 系统使用关联逻辑检测妥协

## SOC 分析师总结

本项目演示了 **如何使用 Python 构建 SOC 级检测引擎**,能够:

- 多事件关联

- 基于风险的告警

- 攻击检测与优先级排序

- 安全自动化

## SOC 分析师价值

本项目展示了:

- 从原始日志构建检测逻辑的能力

- 对攻击者行为(TTPs)的理解

- 告警优先级与分级的经验

- SOC 工作流的实际实现

这符合 **Tier 1 / Tier 2 SOC 分析师** 的职责。

## 作者

**Tejinder Singh**

SOC 分析师 | SIEM • 威胁检测 • 事件响应

## SOC 工作流模拟

检测 → 告警 → 调查 → 响应

1. 日志摄取

2. 检测规则触发

3. 生成并优先级化告警

4. 分析师调查可疑活动

5. 识别潜在妥协

6. 事件升级

## 检测引擎

核心检测逻辑实现于:

👉 `scripts/soc-detection-engine.py`

更多文档:

👉 `docs/detection-logic.md`

包括:

- 多攻击检测逻辑

- 风险评分模型

- 严重性分类

- SOC 风格关联规则

## 工具与技能

- Python(日志分析与自动化)

- 正则表达式(模式检测)

- SOC 检测工程

- 威胁检测与关联

- 事件分析

- MITRE ATT&CK 映射

## 误报考虑

- 管理登录尝试

- 安全测试活动

- 配置错误的服务

## 检测改进(未来增强)

- 时间窗口关联(真实 SIEM 逻辑)

- GeoIP 丰富

- SIEM 集成(Splunk / Sentinel)

- 实时告警(Slack / 邮件)

## MITRE ATT&CK 映射

| 技术 | ID |

|------|----|

| 暴力破解 | T1110 |

| 有效账户 | T1078 |

| 凭据访问 | T1003 |

## 检测场景

1. 攻击者执行暴力破解尝试

2. 使用有效凭据获得访问权限

3. 系统使用关联逻辑检测妥协

## SOC 分析师总结

本项目演示了 **如何使用 Python 构建 SOC 级检测引擎**,能够:

- 多事件关联

- 基于风险的告警

- 攻击检测与优先级排序

- 安全自动化

## SOC 分析师价值

本项目展示了:

- 从原始日志构建检测逻辑的能力

- 对攻击者行为(TTPs)的理解

- 告警优先级与分级的经验

- SOC 工作流的实际实现

这符合 **Tier 1 / Tier 2 SOC 分析师** 的职责。

## 作者

**Tejinder Singh**

SOC 分析师 | SIEM • 威胁检测 • 事件响应标签:AMSI绕过, JSON告警, Python, SIEM模拟, SOC自动化, 企业安全, 免杀技术, 告警生成, 多事件关联, 威胁检测, 安全编排自动化, 密码喷洒检测, 异常登录, 无后门, 日志解析, 时间窗口分析, 暴力破解检测, 网络安全审计, 网络资产管理, 认证日志分析, 证书伪造, 账号安全, 账户入侵检测, 逆向工具, 风险评分