dleerdefi/spectre

GitHub: dleerdefi/spectre

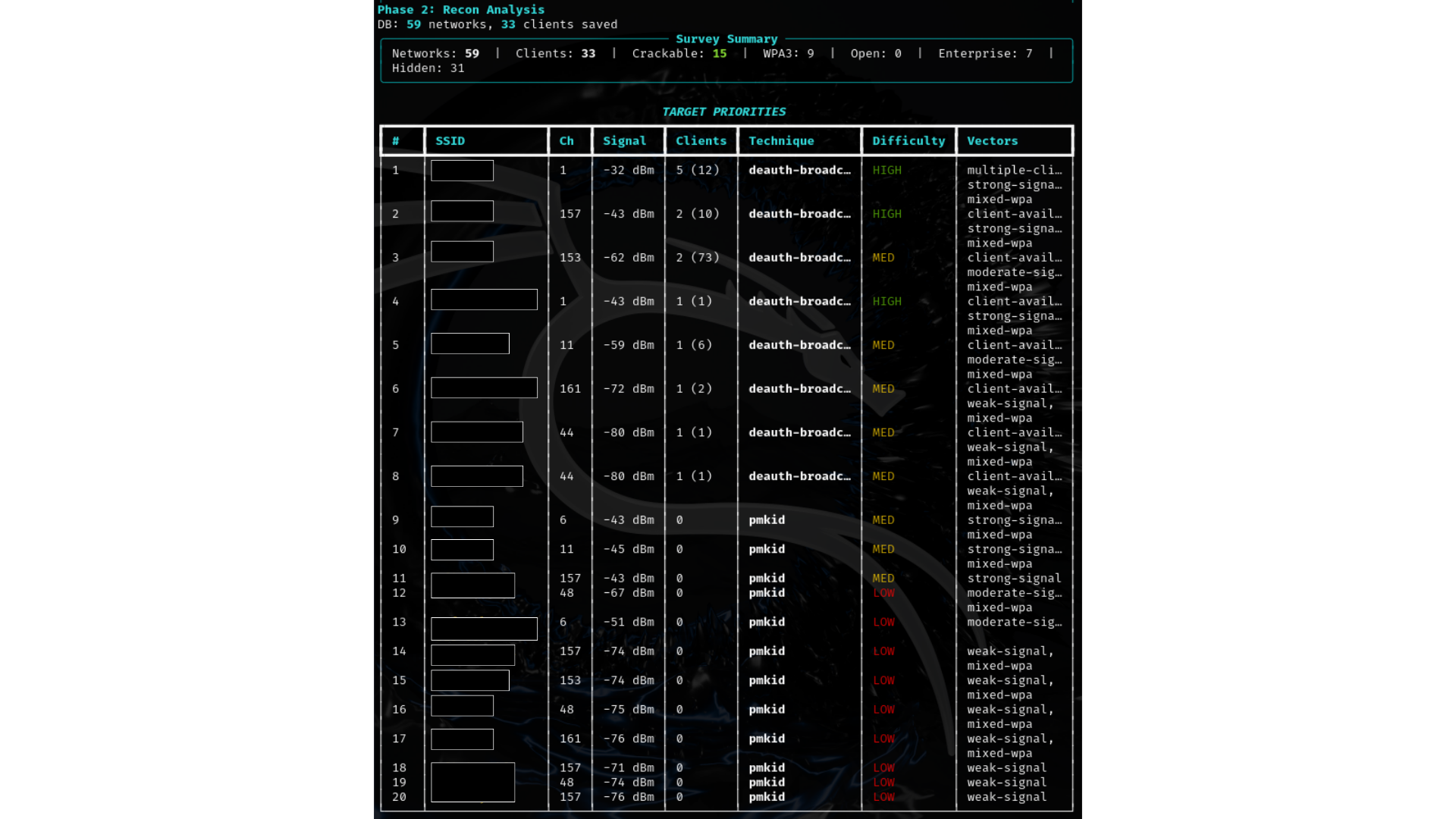

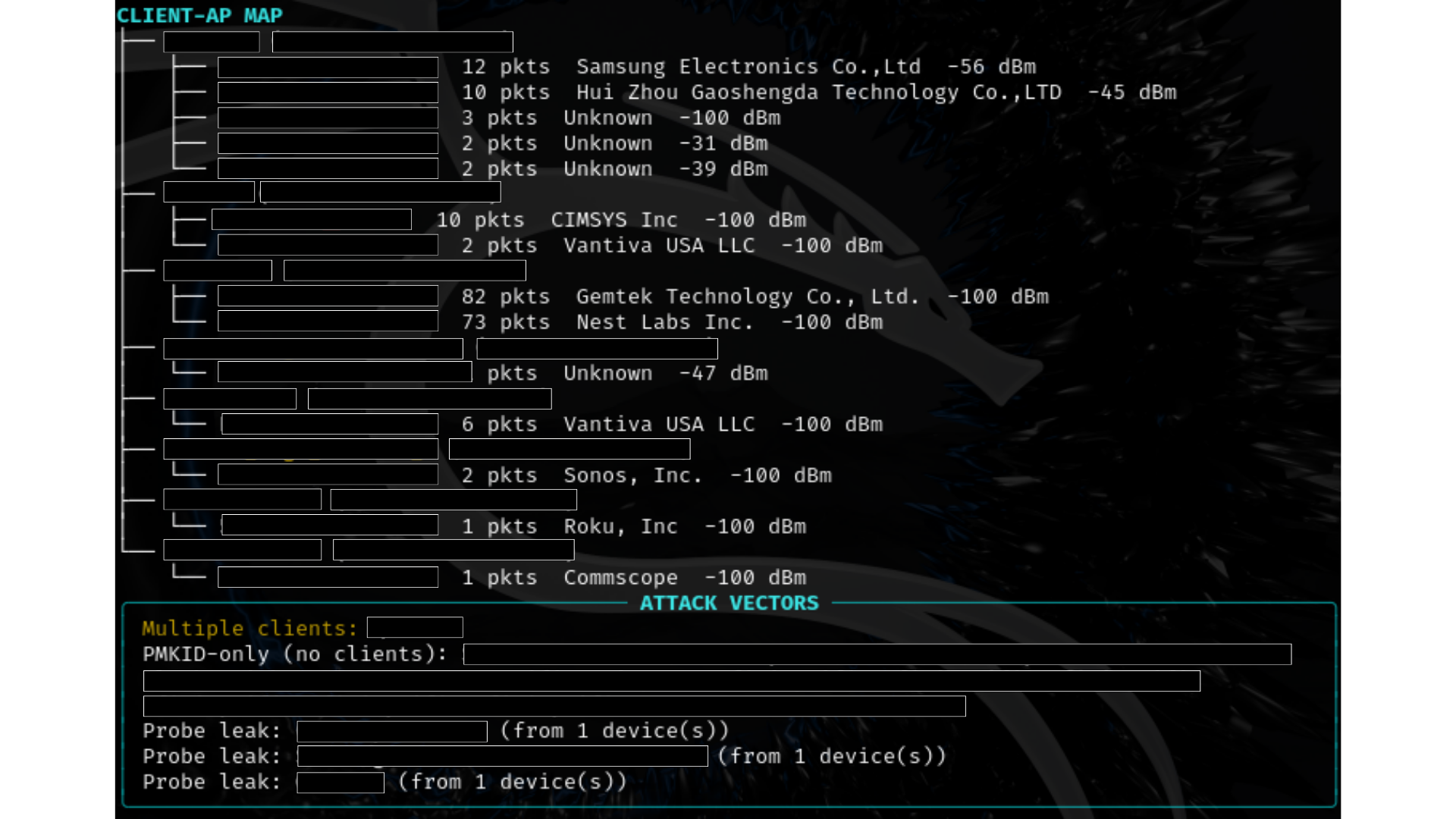

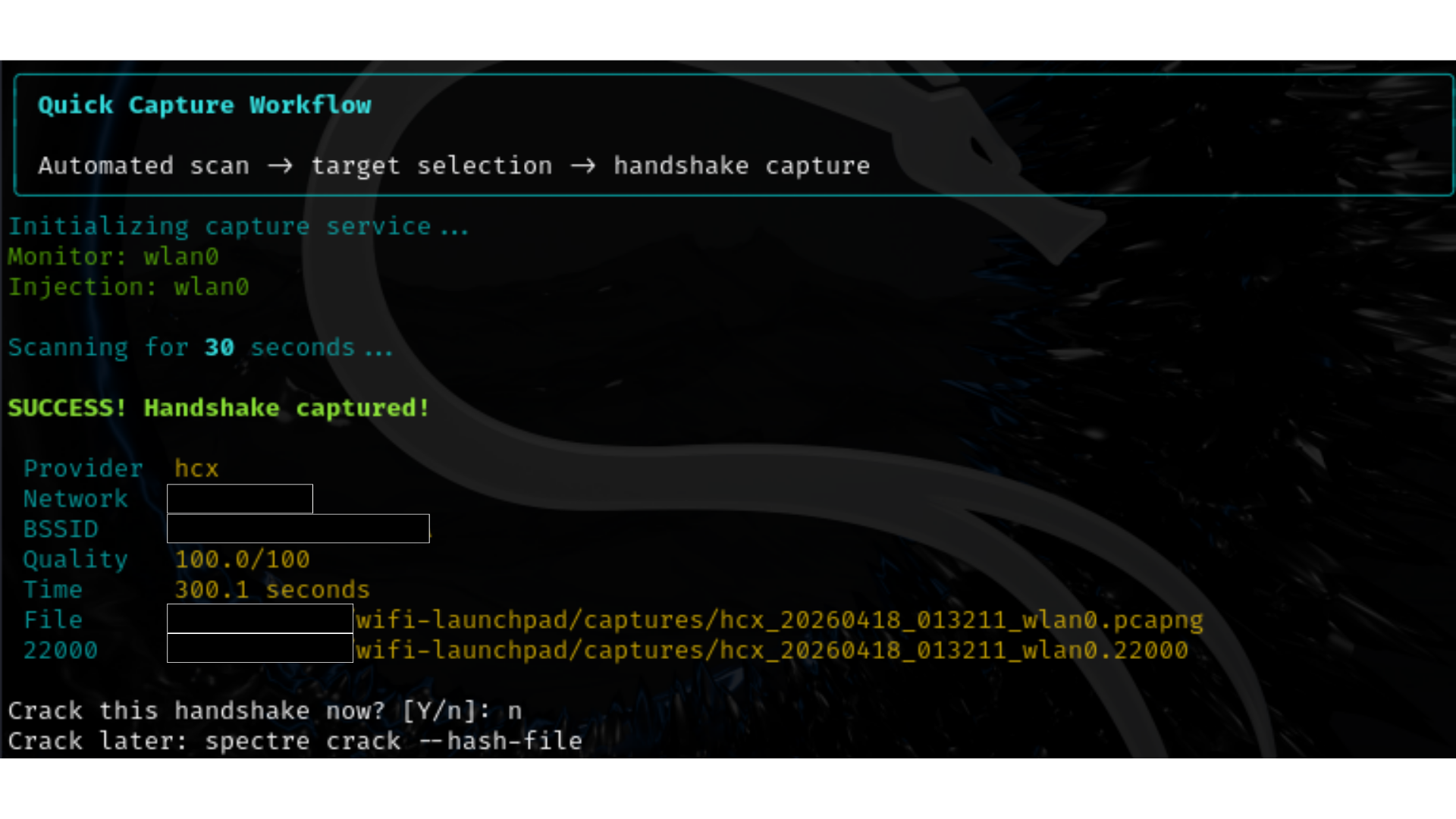

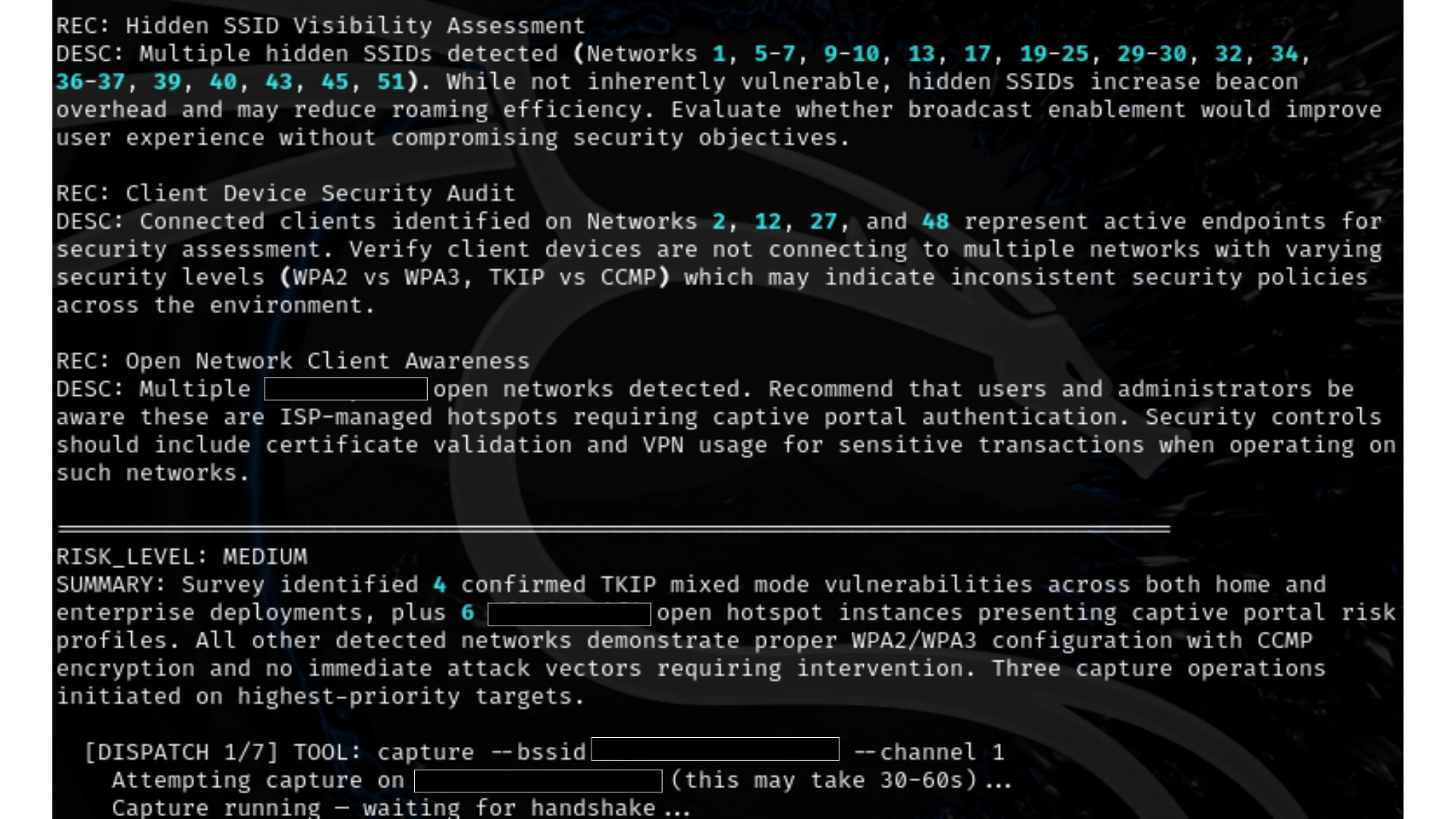

基于 Kali Linux 的无线渗透测试工具包,将多工具侦察、自动化攻击战役、AI 漏洞分析与案例管理整合于一个终端界面。

Stars: 1 | Forks: 1

# SPECTRE

**专**用**电**子**反**情报与**战**术**侦**察引擎

专为 Kali Linux 上授权渗透测试设计的无线战术评估工具包。多工具侦察、自动化攻击战役、带证据门控的 AI 漏洞分析、TimescaleDB 持久化存储以及面向新手友好的引导流程——集成于一个 CLI 中。

标签:airodump-ng, DLL 劫持, hashcat, KaliLinux工具, Kismet, Python, TimescaleDB, TUI, WiFi破解, WPA破解, WPS攻击, 中间人攻击, 人工智能, 入门向导, 大语言模型, 攻击路径可视化, 数据展示, 无后门, 无线评估, 测试用例, 用户模式Hook绕过, 红队, 网络安全, 自动化攻击, 请求拦截, 逆向工具, 隐私保护, 黑客, 黑客工具