scorpiocodex/vulnix

GitHub: scorpiocodex/vulnix

一个完全离线的本地 AI 漏洞扫描器,结合真实工具与智能分析来自动发现并报告漏洞。

Stars: 0 | Forks: 0

# Vulnix AI

生产级本地AI驱动漏洞扫描器

[](https://www.python.org/)

[](LICENSE)

[](https://github.com/scorpiocodex/vulnix)

## ⚡ TL;DR

```

vulnix scanme.nmap.org

```

Vulnix 是一个完全本地的基于 CLI 的 AI 渗透测试助手。它使用本地 AI(通过 Ollama)来分析扫描结果、检测漏洞并推荐修复步骤。

## 概述

Vulnix 被设计为一个完全本地优先的漏洞扫描器,无需外部 API。它将实际侦察工具(nmap、whois、dig、curl)与 AI 代理集成,能够根据发现自主决定下一步扫描动作。

**关键特性:**

* **本地 AI 分析** - 使用 Ollama(Mistral)进行离线 AI 漏洞分析

* **代理执行** - AI 根据发现决定下一步扫描操作

* **真实工具集成** - 执行实际的 nmap、whois、dig 和 curl 命令

* **自动化 CVE 映射** - 将检测到的服务映射到已知 CVE

* **结构化解析** - 将工具输出解析为标准化模式

* **报告生成** - 生成 Markdown 和 JSON 报告

* **丰富的 CLI UI** - 基于专业表格的输出并带有严重性指示器

## 安装

```

git clone https://github.com/scorpiocodex/vulnix.git

cd vulnix

python3 -m venv .venv

source ./.venv/bin/activate

pip install -e .

```

## 需求

### 核心依赖

* Python 3.12+

* nmap

* whois

* dig

* curl

### 可选(用于 AI 分析)

* [Ollama](https://ollama.ai/) - 在本地下载并安装 Ollama

## 用法

基础扫描:

```

vulnix scanme.nmap.org

```

带选项:

```

vulnix scanme.nmap.org --format both --verbose

```

选项:

- `--format, -f` - 报告格式:md、json 或两者(默认:md)

- `--output, -o` - 报告输出目录

- `--severity, -s` - 按严重性过滤:critical、high、medium、low

- `--verbose, -v` - 启用详细输出

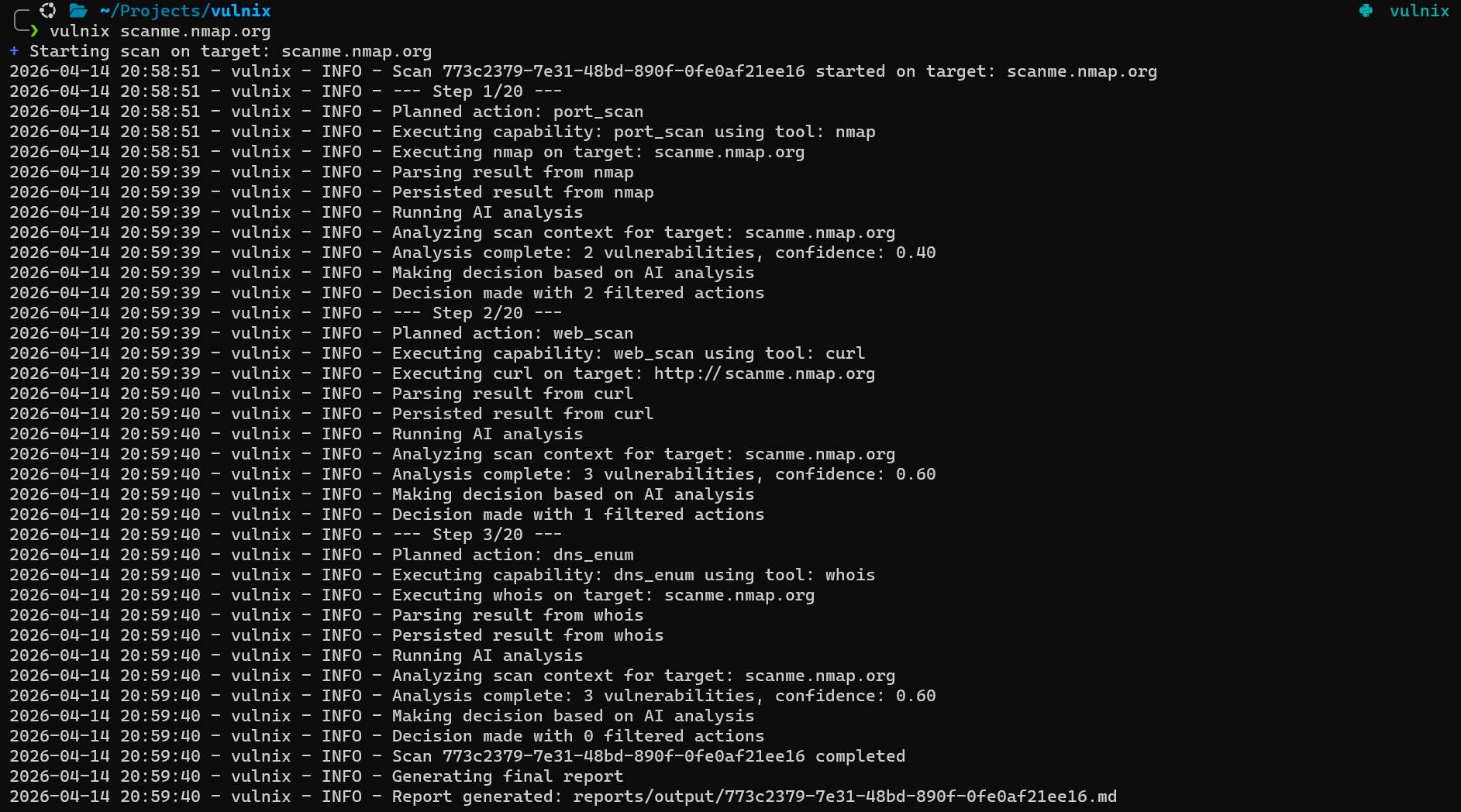

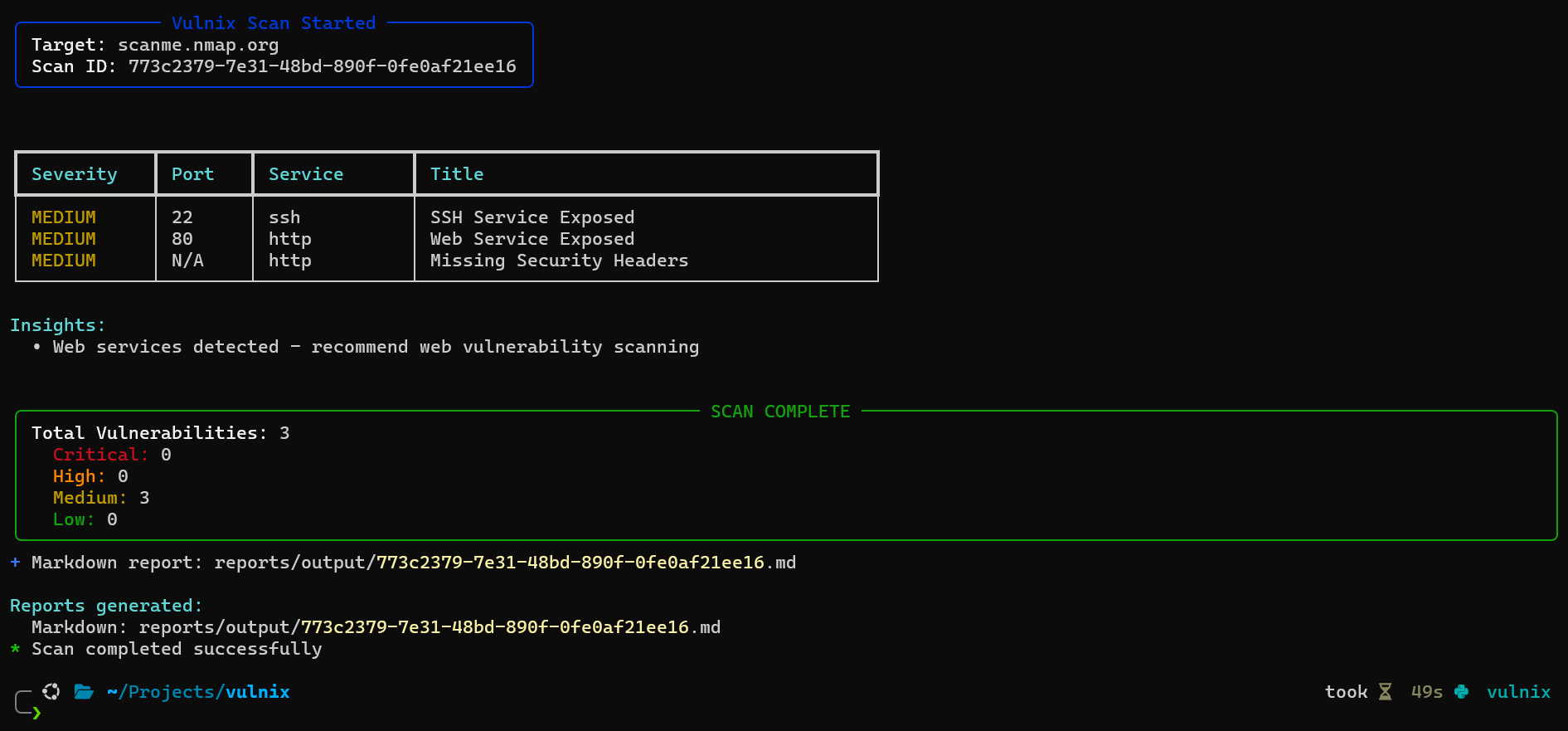

## 🎥 演示

## 📸 截图

### 扫描输出

### 报告输出

## 输出示例

```

vulnix scanme.nmap.org

Starting scan on target: scanme.nmap.org

...

[+] Target: scanme.nmap.org

[+] Scan ID: abc123

[!] Vulnerabilities Found: 3

---------------------------------------------------

| Severity | Port | Service | Title |

| CRITICAL | 80 | apache | CVE-2021-42013 |

| HIGH | 443 | nginx | CVE-2021-23017 |

| MEDIUM | 22 | ssh | SSH Service Exposed |

---------------------------------------------------

[*] Insights:

- CRITICAL: 1 critical vulnerabilities detected - immediate action required

- HIGH: 1 high severity vulnerabilities detected

Reports generated:

Markdown: reports/output/abc123.md

```

## 项目结构

```

vulnix/

├── cli/ # CLI entry points and UI

├── core/ # Orchestrator, Agent, Context, Events

├── tools/ # Tool implementations and registry

├── parser/ # Output parsing system

├── ai/ # AI analyzer and CVE database

├── db/ # SQLAlchemy models

├── reports/ # Report generation

├── utils/ # Logger, config, exceptions

└── tests/ # Test suite

```

架构文档包含在仓库中(内部参考)。

## 安全声明

Vulnix 适用于:

* **教育目的** - 学习漏洞评估

* **防御性安全** - 识别自身系统的弱点

* **授权测试** - 你拥有许可的安全评估

**永远不要扫描你不拥有或没有明确书面许可的系统。** 未经授权的扫描是非法且不道德的。

## 路线图

计划特性:

- [ ] 插件系统以支持自定义工具

- [ ] 并行扫描

- [ ] Web 仪表板

- [ ] 额外的 CVE 数据源

- [ ] 与安全框架集成

## 许可证

MIT 许可证 - 请参阅 [LICENSE](./LICENSE) 文件。

## 行为准则

请参阅 [CODE_OF_CONDUCT.md](./CODE_OF_CONDUCT.md) 了解社区标准。

**免责声明:** Vulnix 仅提供教育和防御性安全用途。作者不对由此工具使用导致的任何损害承担责任。

标签:Agentic执行, AI安全, AI风险缓解, Chat Copilot, Curl, CVE映射, Dig, LLM评估, Nmap, Ollama, Python, Whois, 关键词SEO, 安全报告, 开源安全工具, 无后门, 本地安全工具, 模块化扫描, 漏洞分析, 离线安全, 结构化查询, 自动化安全, 虚拟驱动器, 路径探测, 逆向工程平台