karim852/KUMO-Domain-Recon-Tool

GitHub: karim852/KUMO-Domain-Recon-Tool

Kumo 是一个域名 OSINT 与安全侦察框架,通过 21 个并行模块实现一站式域名信息收集与风险洞察。

Stars: 3 | Forks: 0

```

██╗ ██╗██╗ ██╗███╗ ███╗ ██████╗

██║ ██╔╝██║ ██║████╗ ████║██╔═══██╗

█████╔╝ ██║ ██║██╔████╔██║██║ ██║

██╔═██╗ ██║ ██║██║╚██╔╝██║██║ ██║

██║ ██╗╚██████╔╝██║ ╚═╝ ██║╚██████╔╝

╚═╝ ╚═╝ ╚═════╝ ╚═╝ ╚═╝ ╚═════╝

```

**蜘蛛 — it crawls. you watch.**

[](https://python.org)

[](.)

[](.)

[](.)

[](LICENSE)

**One domain. One command. Everything.**

Kumo 是一个域名 OSINT 与安全侦察框架。输入一个域名 — 一条命令,获取实时全量信息,涵盖 **21 个并行模块**:DNS、开放端口、泄露凭证、信息窃取感染、脆弱端点、子域名、CVE、恶意软件家族等。

```

pip install requests flask

python3 kumo.py target.com # full CLI scan

python3 kumo.py target.com --fast # fast mode (skips slow modules)

python3 kumo.py --web # web UI → http://localhost:8888

```

## 截图

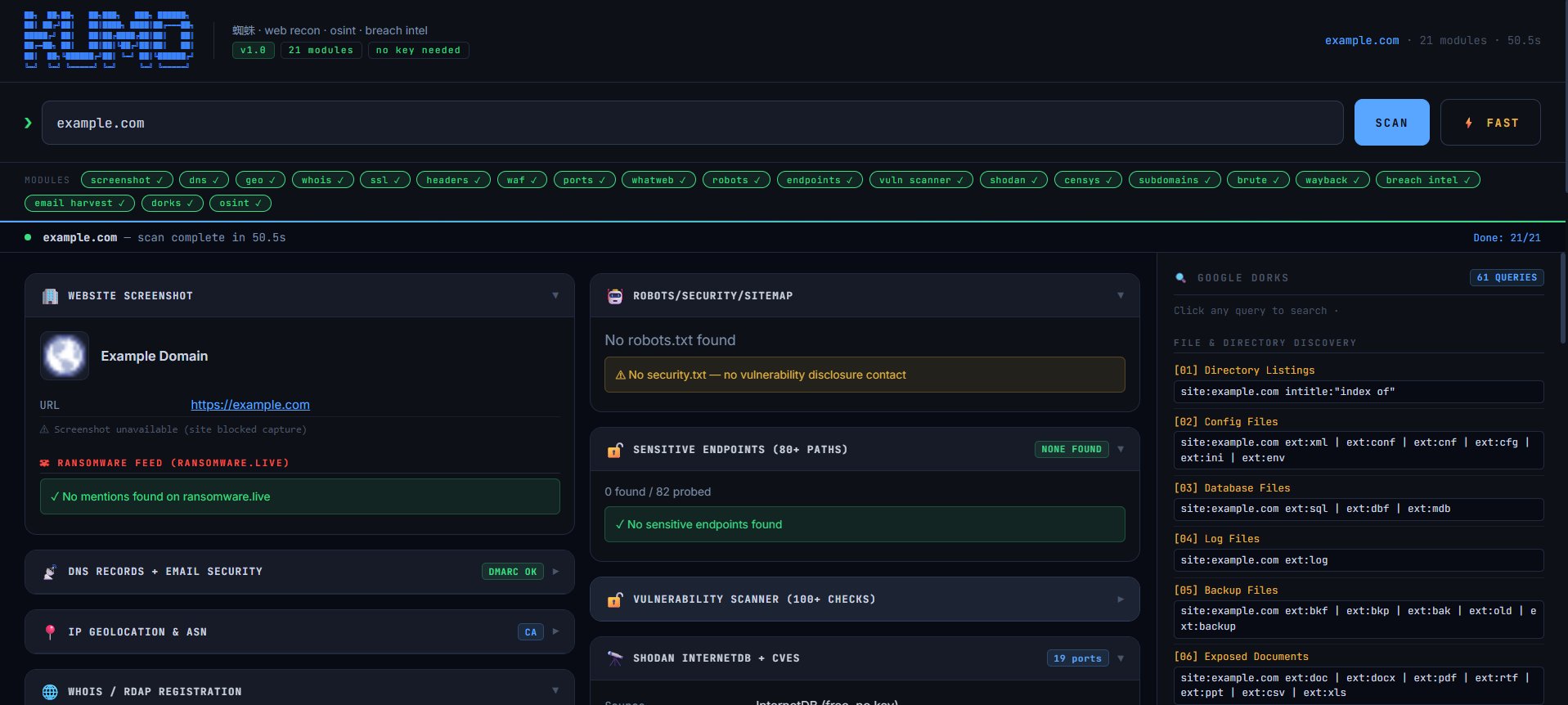

**Web UI** — 21 个模块实时流式展示,右侧为结果,左侧为 Google Dorks 面板:

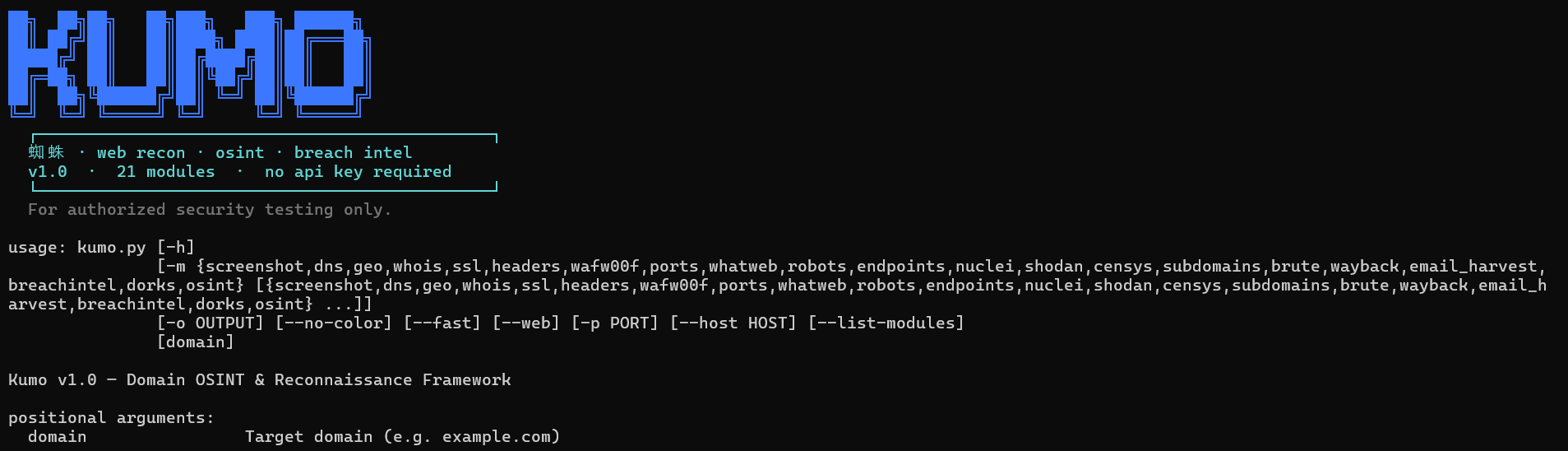

**CLI** — 启动时的 KUMO 横幅:

## 模块

### 🖼️ 截图 — 网站概览

对目标进行实时截图,并比对 **ransomware.live** 情报。提取页面标题、Meta 描述、Favicon、CMS 指纹,并检查域名是否出现在任何勒索软件团伙的泄露帖子中。

```

URL https://corp.com

Title Corp — Enterprise Solutions

CMS WordPress 6.4

Favicon ✓ found

☠ RANSOMWARE FEED

✓ No mentions found on ransomware.live

```

### 📡 DNS — 记录 + 邮件安全

完整的 DNS 枚举,并对邮件防护进行安全评分。检测缺失的 DMARC、弱 SPF 策略、缺失 DKIM 以及开放区域传输。

```

A 203.0.x.x

MX mail.corp.com (priority 10)

NS ns1.corp.com · ns2.corp.com

TXT v=spf1 include:_spf.google.com ~all

EMAIL SECURITY

DMARC ✗ Missing — anyone can spoof @corp.com

SPF ⚠ Soft fail (~all) — not enforced

DKIM ✗ No selector found

```

### 📍 地理位置 — IP + ASN

将域名解析为 IPv4/IPv6,获取每个 IP 的地理位置,并提取 ASN、ISP 和组织信息。

```

IP 203.0.113.10

Country 🇺🇸 United States

City Ashburn, Virginia

ASN AS14618 — Amazon.com Inc.

ISP Amazon Web Services

```

### 🌐 WHOIS / RDAP — 注册数据

完整的注册商记录,包括创建日期、过期时间、注册人信息和域名服务器。检测即将过期的域名和隐私保护注册。

```

Registrar GoDaddy LLC

Created 2010-03-14

Expires 2026-03-14 ← 337 days left

Updated 2024-11-01

Status clientTransferProhibited

Name servers ns1.corp.com · ns2.corp.com

```

### 🔒 SSL/TLS — 证书分析

检查完整证书链 — 发行人、过期时间、主题备用名称、密码套件和协议版本。标记过期、自签名或配置错误的证书。

```

Subject corp.com

Issuer Let's Encrypt — R11

Valid from 2025-01-10

Expires 2025-04-10 ← 89 days left

SANs corp.com · www.corp.com · api.corp.com · mail.corp.com

Protocol TLSv1.3 ✓

Cipher TLS_AES_256_GCM_SHA384 ✓

```

### 🛡️ HTTP 头 — 安全评分

检查所有与安全相关的响应头并进行评分。标记可能导致站点暴露于 XSS、点击劫持、MIME 嗅探和信息泄露的缺失头。

```

Grade C

✗ Content-Security-Policy missing — XSS risk

✗ X-Frame-Options missing — clickjacking risk

✓ X-Content-Type-Options nosniff

✗ Strict-Transport-Security missing — HSTS not enforced

✗ Permissions-Policy missing

✓ Referrer-Policy no-referrer-when-downgrade

ℹ Server nginx/1.24.0 ← version exposed

ℹ X-Powered-By PHP/8.1.2 ← stack disclosed

```

### 🧱 WAF 检测

使用 40+ 条签名指纹识别目标前的 WAF 或 CDN — 包括头、Cookie、服务器横幅和主动探测响应。若未检测到,则明确说明。

```

Source Python fingerprinter (40+ signatures)

✓ Probably no WAF/CDN detected

Based on header, cookie and active probe analysis.

Note: absence of WAF signatures does not guarantee no protection.

```

或检测到时:

```

[HIGH] Cloudflare

cf-ray header · __cfduid cookie · CF-Cache-Status

[LOW] Akamai

X-Check-Cacheable header

```

### 🚪 端口扫描 — 70+ 端口 + Banner

扫描 70+ 常用端口并获取每个开放端口的服务 Banner。集成 Shodan 和 Censys 的增强数据(如可用)。

```

PORT STATE SERVICE BANNER

22/tcp open SSH OpenSSH 8.9p1 Ubuntu

80/tcp open HTTP nginx/1.24.0

443/tcp open HTTPS nginx/1.24.0

3306/tcp open MySQL 5.7.42-log ← exposed to internet

6379/tcp open Redis PONG ← no auth required

8080/tcp open HTTP Apache Tomcat/9.0.80

```

### 🕵️ WhatWeb — 技术指纹识别

识别完整技术栈 — CMS、框架、JavaScript 库、分析工具、CDN、服务器等。执行 80+ 条签名检查,不发送任何侵入性请求。

```

CMS WordPress 6.4.3

Server nginx 1.24.0

PHP 8.1.2

Framework jQuery 3.6.0

Analytics Google Analytics · Hotjar

CDN Cloudflare

Fonts Google Fonts

SSL Let's Encrypt

```

### 🤖 机器人 / 安全 — Crawl 规则 + 泄露

解析 `robots.txt` 中的允许与禁止路径,突出敏感项,并检查是否存在 `security.txt` 漏洞披露联系人。同时发现站点地图。

```

✓ robots.txt found (23 rules)

⚠ SENSITIVE DISALLOWED PATHS

/admin/

/wp-admin/

/config/

/backup/

/.git/

✓ ALLOWED PATHS

/api/public/

/sitemap.xml

/Darklord

✗ No security.txt — no vulnerability disclosure contact

```

### 🔓 敏感端点发现 — 80+ 已知路径

探测 80+ 常见暴露路径:管理面板、备份文件、配置文件、调试接口、API 文档、源码控制与基础设施文件。每个命中项均按严重性分级。返回 `403 Forbidden` 也确认路径存在并自动降一级。

```

12 found / 80 probed CRITICAL: 2 HIGH: 4 MEDIUM: 5 LOW: 1

CRITICAL /.env 200 ← credentials exposed

CRITICAL /WEB-INF/web.xml 200 ← Java config leak

HIGH /wp-admin/ 200

HIGH /phpmyadmin/ 200

HIGH /docker-compose.yml 200

HIGH /.git/HEAD 200

MEDIUM /api/swagger.json 200

MEDIUM /actuator/env 200

MEDIUM /.git/config [403] 403 ← exists, access denied

LOW /.htaccess [403] 403

```

### 🔓 漏洞扫描器 — 130+ 内置检查

纯 Python 实现,无需外部工具。130+ 个基于 HTTP 的检查,灵感来自真实 Nuclei 模板 — 覆盖已知 CVE、CMS 漏洞、暴露的管理面板、云元数据端点、CI/CD 仪表板、CORS 错误配置等。

检查包括:**Log4Shell · Spring4Shell · Drupalgeddon2 · Confluence OGNL · Oracle WebLogic · 15 个 WordPress 插件 CVE · CORS 错误配置 · 主机头注入 · 点击劫持 · 开放重定向** 等。

### 🔭 Shodan — InternetDB + CVE 增强

查询 Shodan InternetDB(免密钥免费)获取开放端口、CPE、主机名和 CVE。每个 CVE 均通过 Shodan 的免费 CVEDB API 增强 CVSS 评分、严重性、KEF 标志和描述。

```

Source InternetDB (free, no key)

Ports 22, 80, 443, 3306, 6379, 8080

CVEs 4

CVE-2021-44228 CVSS 10.0 CRITICAL [KEV] EPSS 0.9741

Remote code execution via JNDI lookup in Log4j 2.x

CVE-2022-26134 CVSS 9.8 CRITICAL [KEV] EPSS 0.9689

Confluence Server OGNL injection — unauthenticated RCE

CVE-2021-26084 CVSS 9.8 CRITICAL [KEV]

Confluence Server pre-auth remote code execution

```

### 🔬 Censys — 主机 + 证书

从 Censys 拉取主机数据和证书情报。可选 API 密钥解锁完整结果。

```

IPs 203.0.113.10 · 203.0.113.11

Certs 14 certificates found in CT logs

CERT corp.com (valid) → Let's Encrypt exp. 2025-04-10

CERT dev.corp.com (valid) → Let's Encrypt exp. 2025-03-22

CERT old.corp.com (expired)→ DigiCert exp. 2022-08-01 ⚠

```

### 🗺️ 子域名发现 — 4 个被动来源 + CT 日志

同时查询 **crt.sh、HackerTarget、RapidDNS、AlienVault OTX**,交叉引用证书透明度日志,解析每个结果,检查存活状态,并标记可疑项。

```

Total found 52 Alive 34 ⚠ Sensitive 8

SUBDOMAIN IP FLAG

admin.corp.com 203.0.113.10 ⚠ SENSITIVE

dev.corp.com 203.0.113.24 ⚠ SENSITIVE

staging.corp.com 203.0.113.31 ⚠ SENSITIVE

intranet.corp.com 203.0.113.45 ⚠ SENSITIVE

vpn.corp.com 203.0.113.88 ⚠ SENSITIVE

api.corp.com 203.0.113.55

mail.corp.com 203.0.113.12

shop.corp.com 203.0.113.78

cdn.corp.com 203.0.113.92

...

```

### 🔨 子域名爆破

通过 DNS 测试数千个常见子域名名称(含通配符检测),自动消除误报。发现被动来源完全遗漏的子域名。

```

Wordlist 5000 names

Threads 50

Wildcard ✓ detected and filtered

NEW (not in passive)

backup.corp.com 203.0.113.101 ⚠ SENSITIVE

jenkins.corp.com 203.0.113.102 ⚠ SENSITIVE

vault.corp.com 203.0.113.103 ⚠ SENSITIVE

```

### 📚 Wayback Machine — 存档挖掘

查询 Wayback Machine 获取目标的存档快照 — 挖掘旧端点、遗忘的登录页、暴露的配置文件及已失效但揭示攻击面的路径。

```

Snapshots 2,847

Date range 2011-03-14 → 2025-01-09

INTERESTING ARCHIVED PATHS

/admin/old-login.php (2019-08-22)

/config/database.yml (2021-03-10)

/api/v1/debug/ (2022-06-18)

/backup/db_export_2020.sql (2020-11-05) ← backup exposed

/.env.backup (2023-01-14) ← secrets

```

### 💀 泄露与凭证情报 — 5 个来源

聚合 **5 个免费来源** 的数据,自动对 Hudson Rock 数据库执行每邮箱窃取检查 — 显示哪些员工机器被感染、何种恶意软件运行、哪些密码泄露、以及哪些服务被入侵。

```

┌────────────────┬──────────────┬──────────────┬─────────────┐

│ 8024 │ 12 │ 183 │ 6 │

│ INFOSTEALER │ EMPLOYEES │ CLIENTS │ EMAILS │

└────────────────┴──────────────┴──────────────┴─────────────┘

⚠ CRITICAL FINDINGS

[hudsonrock] employees_infected_infostealer

3 employee machines infected — last: 2025-03-14

[hudsonrock] stealer_family_identified

Primary malware: RedLine (3100 infections)

[chiasmodon] employee_plaintext_password

john@corp.com — pass: S3cr*** (2024-08-11)

[proxynova] comb_credentials_found

183 unique emails with plaintext passwords

HUDSON ROCK CAVALIER

Employees 3 · Clients 8017 · 3rd Parties 21 · Records 8041

Malware: RedLine: 3100 · Lumma: 1540 · Raccoon: 892 · StealC: 401

Last employee hit: 2025-03-14

CHIASMODON (pages 1+2)

EMAIL PASSWORD DATE

john@corp.com S3c••••• 2024-08-11

admin@corp.com adm••••• 2024-11-02

dev@corp.com d3v••••• 2024-07-28

PROXYNOVA COMB (3.2B credentials)

Records 247 · Emails 38

billing@corp.com bil***** (len 11)

info@corp.com inf**** (len 8)

HAVEIBEENPWNED

✓ No domain breaches found (972 indexed)

☠ STEALER CHECK (per-email · 9 infected / 20 checked)

john@corp.com ☠ INFECTED

📅 2025-01-12 💻 JOHN-PC 🖥 Windows 10 Pro x64

🦠 C:\Users\john\AppData\Roaming\update\svc.exe

🔑 Passwords: S3cr***0 · c0rp***y · J0hn***!

🏢 4 corp services stolen · 👤 89 personal

```

### 📧 邮箱收集

发现 `@domain` 下的员工邮箱地址,覆盖多个开放来源,并合并在泄露扫描中发现的所有已确认邮箱。

来源:**Hunter.io · crt.sh 证书日志 · 网页抓取(联系 / 关于 / 团队)· DNS SOA 记录 · WHOIS 联系人 · Wayback Machine 存档 · 常见业务前缀**。

### 🔍 Google Dork — 61 条查询

为域名生成 61 条预置 Google Dork 查询,一键在 Google 中打开。覆盖暴露文件、登录页、敏感目录、子域名、缓存页、代码仓库等。

```

FILE EXPOSURE

site:corp.com filetype:pdf

site:corp.com filetype:xlsx OR filetype:csv

site:corp.com filetype:sql OR filetype:bak

site:corp.com ext:env OR ext:config OR ext:yaml

LOGIN & ADMIN

site:corp.com inurl:login OR inurl:admin OR inurl:dashboard

site:corp.com inurl:wp-admin

SENSITIVE CONTENT

site:corp.com intext:"password" OR intext:"api_key"

site:corp.com intext:"BEGIN RSA PRIVATE KEY"

SUBDOMAINS & INFRA

site:*.corp.com -www

site:corp.com inurl:dev OR inurl:staging OR inurl:test

... 51 more queries across 8 categories

```

### 🔗 OSINT 平台链接 — 26 个来源

为域名预生成 26 个调查链接,覆盖最有用的 OSINT 平台 — 一键直达。

```

THREAT INTEL

VirusTotal https://virustotal.com/gui/domain/corp.com

URLhaus https://urlhaus.abuse.ch/browse/?search=corp.com

Shodan https://shodan.io/search?query=hostname:corp.com

BREACH & LEAKS

HaveIBeenPwned https://haveibeenpwned.com/DomainSearch

ProxyNova COMB https://proxynova.com/tools/comb?query=@corp.com

IntelX https://intelx.io/?s=corp.com

DeHashed https://dehashed.com/search?query=corp.com

LeakRadar https://leakradar.io/search?q=corp.com

HudsonRock https://cavalier.hudsonrock.com/...

RECON & MAPPING

Shodan Maps https://maps.shodan.io/#corp.com

Censys https://search.censys.io/search?q=corp.com

Fofa https://en.fofa.info/result?qbase64=...

ZoomEye https://zoomeye.org/searchResult?q=corp.com

... 13 more across threat intel, archive, and code search

```

## ⚙️ 可选 API 密钥

全部功能无需密钥即可使用。这些密钥可解锁更丰富数据:

| 变量 | 解锁内容 |

|------|----------|

| `SHODAN_API_KEY` | 完整 Shodan 主机数据 — Banner、服务、完整历史 |

| `CENSYS_API_ID` + `CENSYS_API_SECRET` | 完整 Censys 主机与证书检索 |

| `HIBP_API_KEY` | 每邮箱 HaveIBeenPwned 查询 |

| `CHIASMODON_API_KEY` | Chiasmodon 专业版 — 更多结果 |

| `RANSOMWARE_LIVE_API_KEY` | Ransomware.live 专业订阅 |

```

export SHODAN_API_KEY="your_key_here"

export HIBP_API_KEY="your_key_here"

```

## 📟 CLI 参考

```

python3 kumo.py target.com full scan

python3 kumo.py target.com --fast skip slow modules

python3 kumo.py target.com -m dns ssl ports specific modules only

python3 kumo.py target.com -o report.json export to JSON

python3 kumo.py --web web UI (port 8888)

python3 kumo.py --web -p 9000 custom port

python3 kumo.py target.com --no-color pipe-friendly output

fast mode skips: wayback · brute · subdomains · email_harvest

```

为那些行动迅速的人而建。蜘蛛。

标签:CDN识别, CVE查询, DNS查询, ESC4, Flask, OSINT, Python, TCP SYN 扫描, Web UI, 信息窃取, 关键词SEO, 动态插桩, 域名侦察, 域情报, 威胁情报, 子域名枚举, 安全侦察, 并行扫描, 开发者工具, 恶意软件家族, 数据统计, 无后门, 泄露凭证, 漏洞端点, 爬虫框架, 端口扫描, 系统安全, 逆向工具