MichaelSarete/threat-hunting-scenario-tor

GitHub: MichaelSarete/threat-hunting-scenario-tor

提供一套基于 MDE 与 KQL 的 Tor 使用威胁狩猎场景与查询模板。

Stars: 0 | Forks: 0

# threat-hunting-scenario-tor# 官方 [Cyber Range](http://joshmadakor.tech/cyber-range) 项目

# 威胁狩猎报告:未经授权的 TOR 使用

- [场景创建](https://github.com/MichaelSarete/threat-hunting-scenario-tor/blob/main/hreat-hunting-scenario-tor-event-creation)

## 利用的平台与语言

- Windows 11 虚拟机(Microsoft Azure)

- EDR 平台:Microsoft Defender for Endpoint

- Kusto 查询语言(KQL)

- Tor 浏览器

## 场景描述

管理层怀疑部分员工可能使用 TOR 浏览器绕过网络安全控制,因为近期网络日志显示异常的加密流量模式以及连接至已知 TOR 入口节点。此外,有匿名举报称员工在工作时间讨论访问受限网站的方法。目标是检测任何 TOR 使用情况并分析与安全相关的事件,以缓解潜在风险。如果发现任何 TOR 使用,需通知管理层。

### TOR 相关 IoC 发现的高层级计划

- **检查 `DeviceFileEvents`**,查找任何包含 `tor(.exe)` 或 `firefox(.exe)` 的文件事件。

- **检查 `DeviceProcessEvents`**,查找安装或使用的任何迹象。

- **检查 `DeviceNetworkEvents`**,查找通过已知 TOR 端口发出的外连连接的任何迹象。

## 执行步骤

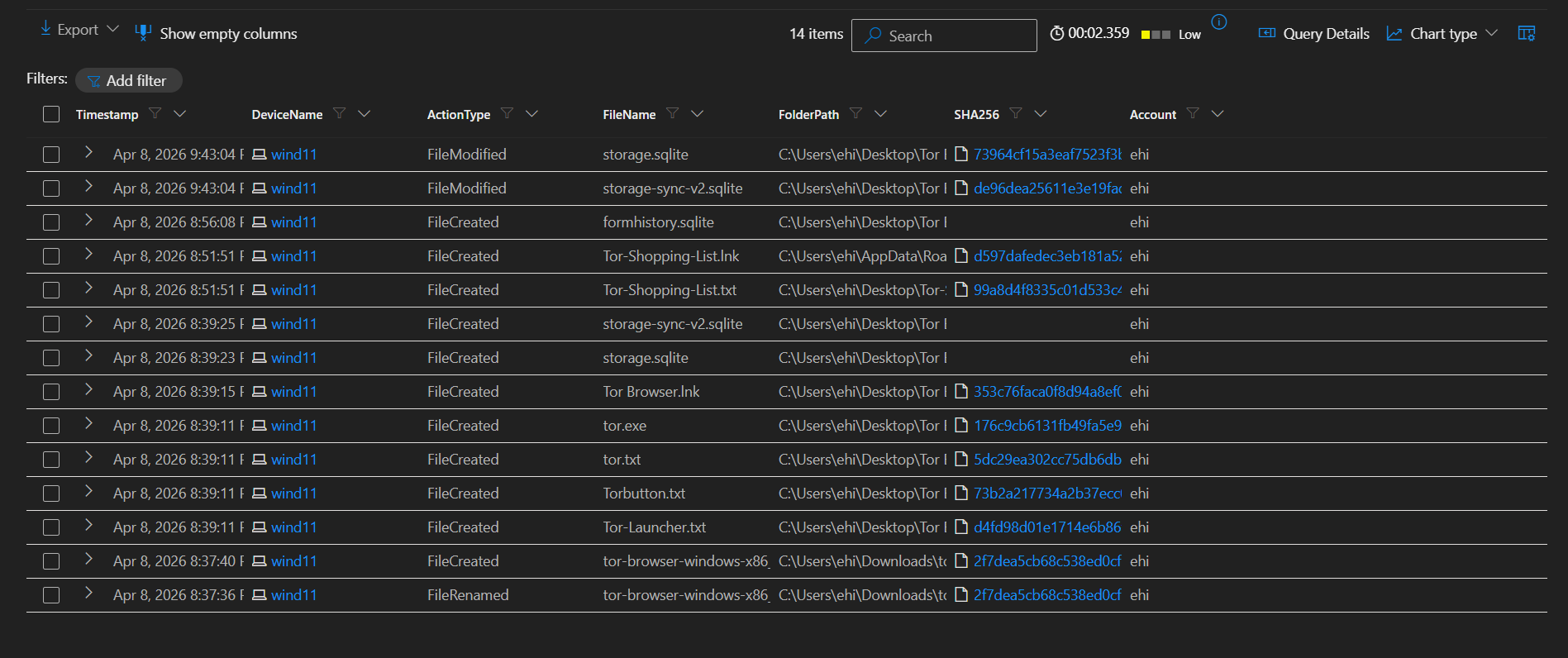

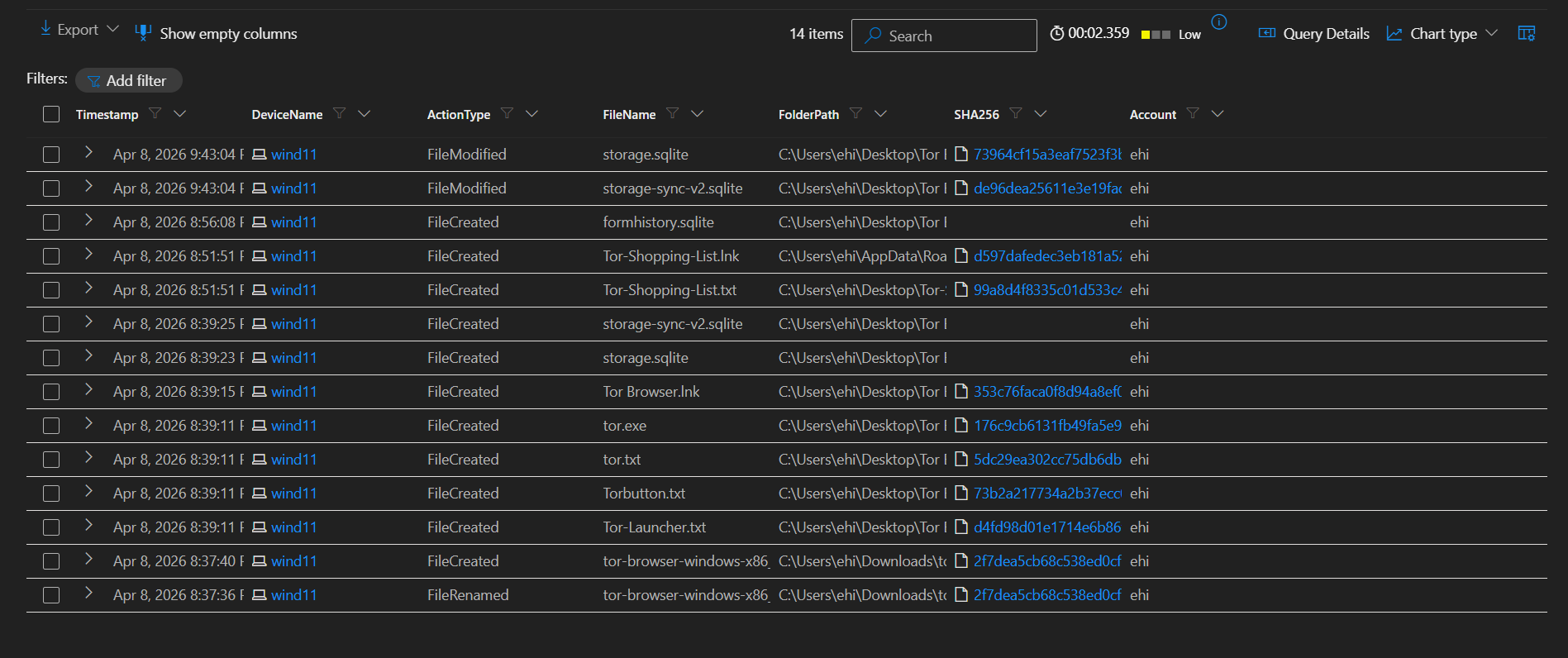

### 1. 查询 `DeviceFileEvents` 表

查询 `DeviceFileEvents` 表,查找任何包含字符串 “tor” 的文件,发现用户 “employee” 下载了 Tor 安装程序,随后桌面上出现了大量与 Tor 相关的文件,并创建了一个名为 “Tor-Shopping-List.txt” 的文件。这些事件开始于:2026-04-09T00:37:36.0044046Z。

**用于定位事件的查询:**

```

DeviceFileEvents

| where FileName contains "tor"

| where DeviceName == "wind11"

| where InitiatingProcessAccountName =="ehi"

|where Timestamp >= datetime(2026-04-09T00:37:36.0044046Z)

|project Timestamp, DeviceName, ActionType, FileName, FolderPath,SHA256, Account = InitiatingProcessAccountName

|order by Timestamp desc

```

# 威胁狩猎报告:未经授权的 TOR 使用

- [场景创建](https://github.com/MichaelSarete/threat-hunting-scenario-tor/blob/main/hreat-hunting-scenario-tor-event-creation)

## 利用的平台与语言

- Windows 11 虚拟机(Microsoft Azure)

- EDR 平台:Microsoft Defender for Endpoint

- Kusto 查询语言(KQL)

- Tor 浏览器

## 场景描述

管理层怀疑部分员工可能使用 TOR 浏览器绕过网络安全控制,因为近期网络日志显示异常的加密流量模式以及连接至已知 TOR 入口节点。此外,有匿名举报称员工在工作时间讨论访问受限网站的方法。目标是检测任何 TOR 使用情况并分析与安全相关的事件,以缓解潜在风险。如果发现任何 TOR 使用,需通知管理层。

### TOR 相关 IoC 发现的高层级计划

- **检查 `DeviceFileEvents`**,查找任何包含 `tor(.exe)` 或 `firefox(.exe)` 的文件事件。

- **检查 `DeviceProcessEvents`**,查找安装或使用的任何迹象。

- **检查 `DeviceNetworkEvents`**,查找通过已知 TOR 端口发出的外连连接的任何迹象。

## 执行步骤

### 1. 查询 `DeviceFileEvents` 表

查询 `DeviceFileEvents` 表,查找任何包含字符串 “tor” 的文件,发现用户 “employee” 下载了 Tor 安装程序,随后桌面上出现了大量与 Tor 相关的文件,并创建了一个名为 “Tor-Shopping-List.txt” 的文件。这些事件开始于:2026-04-09T00:37:36.0044046Z。

**用于定位事件的查询:**

```

DeviceFileEvents

| where FileName contains "tor"

| where DeviceName == "wind11"

| where InitiatingProcessAccountName =="ehi"

|where Timestamp >= datetime(2026-04-09T00:37:36.0044046Z)

|project Timestamp, DeviceName, ActionType, FileName, FolderPath,SHA256, Account = InitiatingProcessAccountName

|order by Timestamp desc

```

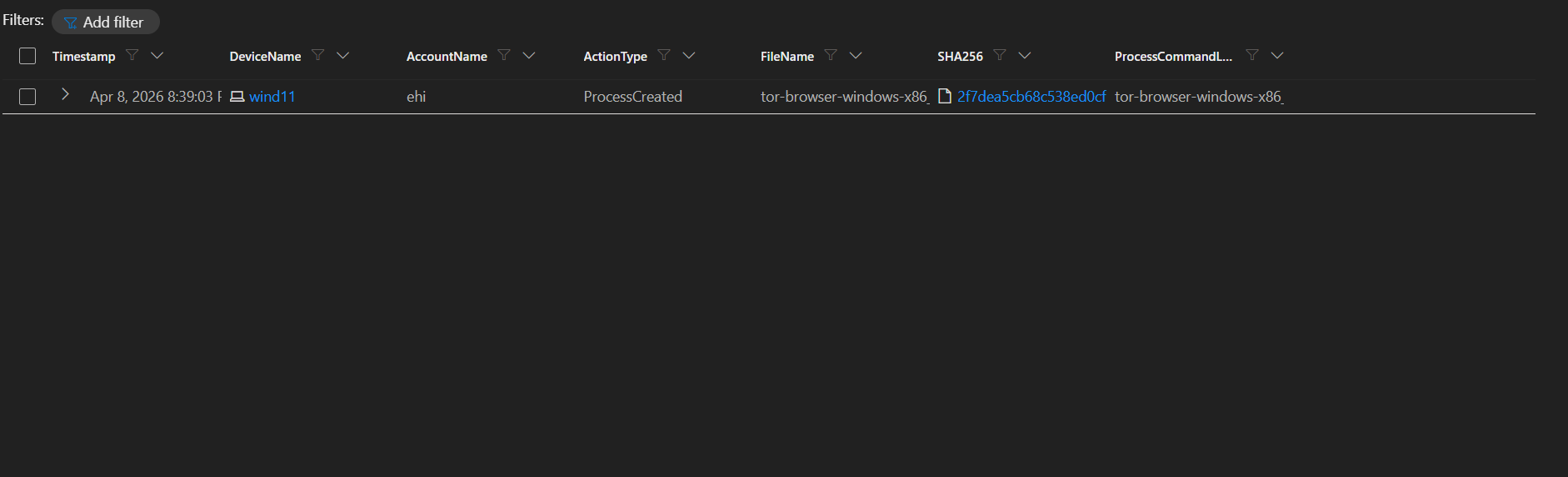

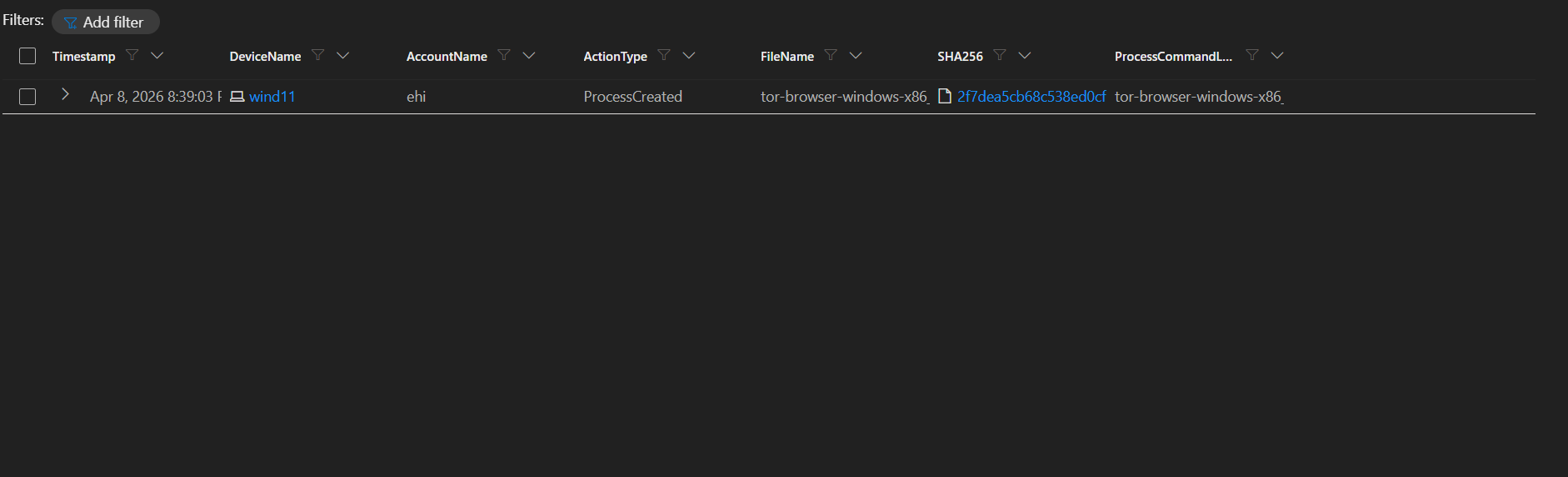

### 2. 查询 `DeviceProcessEvents` 表

在 `DeviceProcessEvents` 表中搜索包含字符串 “tor-browser-windows-x86_64-portable-15.0.9.exe” 的进程命令行。根据返回的日志,在 2026-04-09T00:39:03.6520972Z 时,一名名为 ‘ehi’ 的用户在计算机 ‘wind11’ 上启动了该文件,这标志着 Tor 浏览器的安装或执行已开始。

**用于定位事件的查询:**

```

DeviceProcessEvents

|where DeviceName == "wind11"

|where ProcessCommandLine contains "tor-browser-windows-x86_64-portable-15.0.9.exe"

|project Timestamp, DeviceName, AccountName, ActionType, FileName, SHA256, ProcessCommandLine

```

### 2. 查询 `DeviceProcessEvents` 表

在 `DeviceProcessEvents` 表中搜索包含字符串 “tor-browser-windows-x86_64-portable-15.0.9.exe” 的进程命令行。根据返回的日志,在 2026-04-09T00:39:03.6520972Z 时,一名名为 ‘ehi’ 的用户在计算机 ‘wind11’ 上启动了该文件,这标志着 Tor 浏览器的安装或执行已开始。

**用于定位事件的查询:**

```

DeviceProcessEvents

|where DeviceName == "wind11"

|where ProcessCommandLine contains "tor-browser-windows-x86_64-portable-15.0.9.exe"

|project Timestamp, DeviceName, AccountName, ActionType, FileName, SHA256, ProcessCommandLine

```

### 3. 查询 `DeviceProcessEvents` 表以查找 TOR 浏览器执行

搜索 `DeviceProcessEvents` 表,确认用户 “ehi” 是否实际打开了 Tor 浏览器。有证据表明其在 2026-04-09T00:39:22.3314782Z 打开了该浏览器。

**用于定位事件的查询:**

```

DeviceProcessEvents

| where DeviceName == "wind11"

| where FileName has_any("tor.exe", "firefox.exe", "tor-browser.exe")

| project Timestamp, DeviceName, AccountName, ActionType,FileName, FolderPath,ProcessCommandLine, SHA256

| order by Timestamp desc

```

### 3. 查询 `DeviceProcessEvents` 表以查找 TOR 浏览器执行

搜索 `DeviceProcessEvents` 表,确认用户 “ehi” 是否实际打开了 Tor 浏览器。有证据表明其在 2026-04-09T00:39:22.3314782Z 打开了该浏览器。

**用于定位事件的查询:**

```

DeviceProcessEvents

| where DeviceName == "wind11"

| where FileName has_any("tor.exe", "firefox.exe", "tor-browser.exe")

| project Timestamp, DeviceName, AccountName, ActionType,FileName, FolderPath,ProcessCommandLine, SHA256

| order by Timestamp desc

```

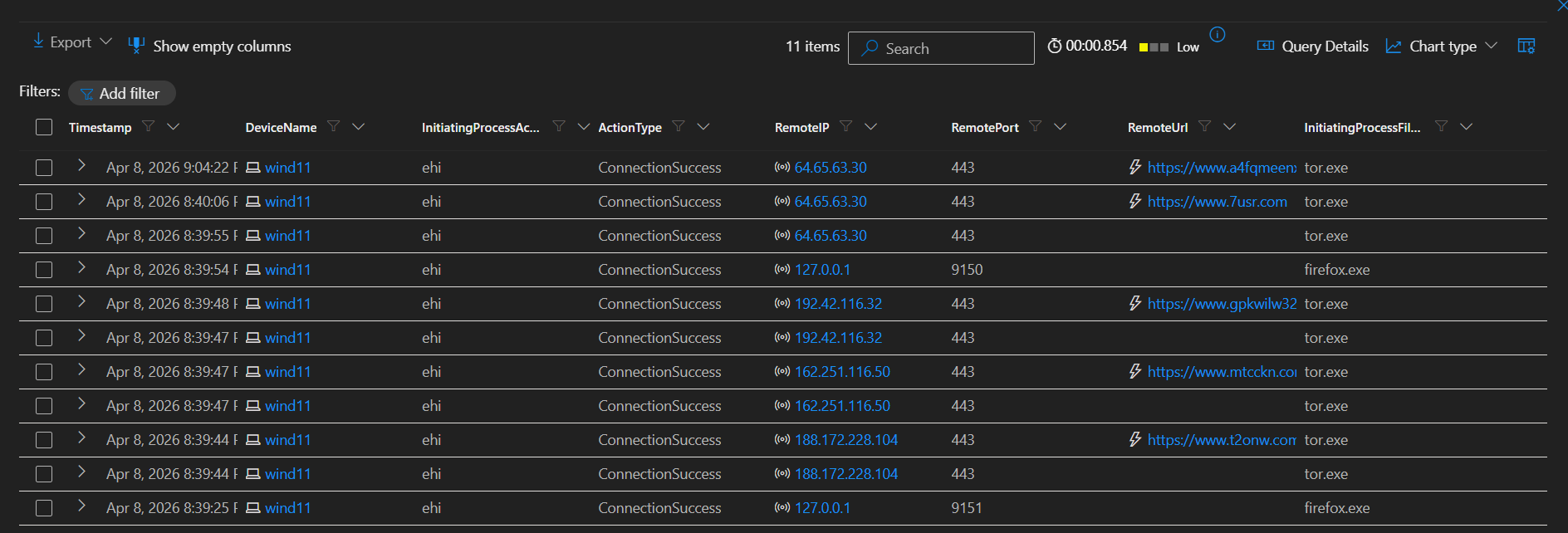

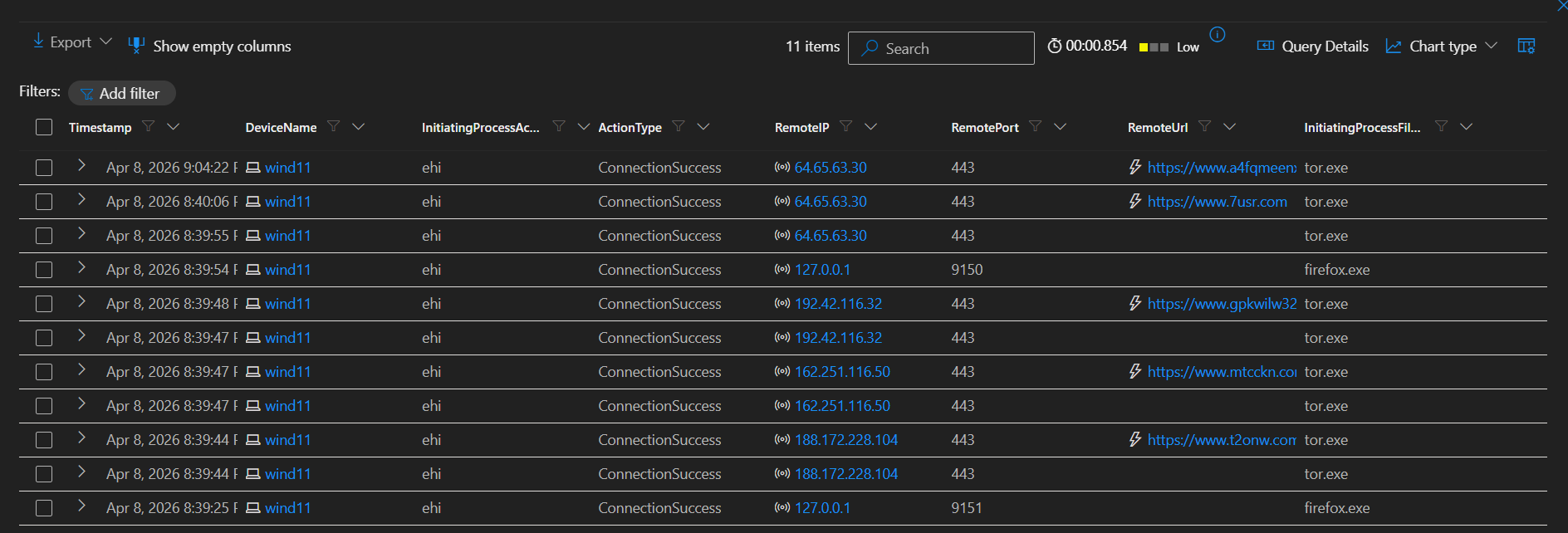

### 4. 查询 `DeviceNetworkEvents` 表以查找 TOR 网络连接

搜索 `DeviceNetworkEvent` 表,确认 Tor 浏览器是否使用已知端口建立连接。在 2026-04-09T00:39:25.0779739Z 时,用户 ‘ehi’ 在计算机 ‘wind11’ 上成功通过程序 ‘tor.exe’ 连接至网站 ‘https://www.t2onw.com’,使用的端口为 443(通常用于 HTTPS 流量)。

**用于定位事件的查询:**

```

DeviceNetworkEvents

| where DeviceName == "wind11"

| where InitiatingProcessAccountName != "system"

| where RemotePort in ("9001","9030","9050","9051","9150","9151","9040","9060","443","80")

| where InitiatingProcessFileName has_any("tor.exe", "firefox.exe", "tor-browser.exe")

| project Timestamp, DeviceName, InitiatingProcessAccountName, ActionType, RemoteIP, RemotePort, RemoteUrl, InitiatingProcessFileName

|order by Timestamp desc

```

### 4. 查询 `DeviceNetworkEvents` 表以查找 TOR 网络连接

搜索 `DeviceNetworkEvent` 表,确认 Tor 浏览器是否使用已知端口建立连接。在 2026-04-09T00:39:25.0779739Z 时,用户 ‘ehi’ 在计算机 ‘wind11’ 上成功通过程序 ‘tor.exe’ 连接至网站 ‘https://www.t2onw.com’,使用的端口为 443(通常用于 HTTPS 流量)。

**用于定位事件的查询:**

```

DeviceNetworkEvents

| where DeviceName == "wind11"

| where InitiatingProcessAccountName != "system"

| where RemotePort in ("9001","9030","9050","9051","9150","9151","9040","9060","443","80")

| where InitiatingProcessFileName has_any("tor.exe", "firefox.exe", "tor-browser.exe")

| project Timestamp, DeviceName, InitiatingProcessAccountName, ActionType, RemoteIP, RemotePort, RemoteUrl, InitiatingProcessFileName

|order by Timestamp desc

```

## 时间线事件记录

### 🕵️♂️ Tor 浏览器使用威胁时间线报告

#### 🖥️ 主机:wind11

#### 👤 用户:ehi

#### 📅 日期:2026 年 4 月 8 日

### ⏱️ 阶段 1:初始与 Tor 相关文件活动(下载与文件创建)

20:37:36 – 20:37:40

首次出现与 Tor 相关的活动迹象。

多个文件事件显示 Tor 相关文件被引入系统。

活动表明:

- 初始下载或准备 Tor 组件

- 与 Tor 相关的文件开始出现在系统中

20:39:11 – 20:39:15

涉及 Tor 相关文件的文件活动增加。

多条记录表明:

- 文件创建或修改

- 可能正在解压或准备 Tor 可移植包

20:39:23 – 20:39:25

更多与 Tor 相关的文件出现在磁盘上。

可能的操作:

- 从可移植安装程序中提取文件

- 设置运行时的执行环境

### ⚙️ 阶段 2:Tor 安装程序执行

20:39:03

用户执行:

tor-browser-windows-x86_64-portable-15.0.9.exe

这标志着:

- Tor 浏览器安装或可移植执行的开始

- 在主机上启动 Tor 环境

### 🚀 阶段 3:Tor 浏览器启动与进程活动

20:39:22

证据确认用户启动了 Tor 浏览器组件:

- tor.exe

- firefox.exe(Tor 浏览器前端)

这表明:

- Tor 浏览器成功执行

- 浏览器环境已完全初始化

20:39:22 – 20:41:59

观察到大量进程创建事件:

- 反复生成与 Tor 相关的进程

- 此行为与 Tor 的多进程架构一致

- 包括电路构建和后台服务初始化

### 🌐 阶段 4:通过 Tor 的网络活动

20:39:25

建立网络连接:

- 进程:tor.exe

- 目标 URL:https://www.t2onw.com

- 端口:443(HTTPS)

这确认:

- 主动使用 Tor 网络

- 通过 Tor 进行加密外联通信

### 📂 阶段 5:执行后持续的文件活动

20:51:51 – 20:56:08

涉及与 Tor 相关工件的额外文件操作:

- 可能与用户的文件交互有关

- 可能包含文件移动或额外下载

21:43:04

最后观察到的与 Tor 相关的文件活动:

- 表明在初始执行后仍持续与 Tor 相关文件交互

## 总结

用户 “ehi” 在设备 “threat-hunt-lab” 上启动并完成了 Tor 浏览器的安装。随后,用户启动了浏览器,建立了 Tor 网络连接,并在桌面上创建了多个与 Tor 相关的文件,包括名为 `tor-shopping-list.txt` 的文件。此活动序列表明用户主动安装、配置并使用了 Tor 浏览器,很可能用于匿名浏览,并以 “shopping list” 文件作为文档记录。

## 响应措施

已确认终端 `wind11` 上用户 `ehi` 使用了 TOR。该设备已被隔离,并已通知用户的直接主管。

## 时间线事件记录

### 🕵️♂️ Tor 浏览器使用威胁时间线报告

#### 🖥️ 主机:wind11

#### 👤 用户:ehi

#### 📅 日期:2026 年 4 月 8 日

### ⏱️ 阶段 1:初始与 Tor 相关文件活动(下载与文件创建)

20:37:36 – 20:37:40

首次出现与 Tor 相关的活动迹象。

多个文件事件显示 Tor 相关文件被引入系统。

活动表明:

- 初始下载或准备 Tor 组件

- 与 Tor 相关的文件开始出现在系统中

20:39:11 – 20:39:15

涉及 Tor 相关文件的文件活动增加。

多条记录表明:

- 文件创建或修改

- 可能正在解压或准备 Tor 可移植包

20:39:23 – 20:39:25

更多与 Tor 相关的文件出现在磁盘上。

可能的操作:

- 从可移植安装程序中提取文件

- 设置运行时的执行环境

### ⚙️ 阶段 2:Tor 安装程序执行

20:39:03

用户执行:

tor-browser-windows-x86_64-portable-15.0.9.exe

这标志着:

- Tor 浏览器安装或可移植执行的开始

- 在主机上启动 Tor 环境

### 🚀 阶段 3:Tor 浏览器启动与进程活动

20:39:22

证据确认用户启动了 Tor 浏览器组件:

- tor.exe

- firefox.exe(Tor 浏览器前端)

这表明:

- Tor 浏览器成功执行

- 浏览器环境已完全初始化

20:39:22 – 20:41:59

观察到大量进程创建事件:

- 反复生成与 Tor 相关的进程

- 此行为与 Tor 的多进程架构一致

- 包括电路构建和后台服务初始化

### 🌐 阶段 4:通过 Tor 的网络活动

20:39:25

建立网络连接:

- 进程:tor.exe

- 目标 URL:https://www.t2onw.com

- 端口:443(HTTPS)

这确认:

- 主动使用 Tor 网络

- 通过 Tor 进行加密外联通信

### 📂 阶段 5:执行后持续的文件活动

20:51:51 – 20:56:08

涉及与 Tor 相关工件的额外文件操作:

- 可能与用户的文件交互有关

- 可能包含文件移动或额外下载

21:43:04

最后观察到的与 Tor 相关的文件活动:

- 表明在初始执行后仍持续与 Tor 相关文件交互

## 总结

用户 “ehi” 在设备 “threat-hunt-lab” 上启动并完成了 Tor 浏览器的安装。随后,用户启动了浏览器,建立了 Tor 网络连接,并在桌面上创建了多个与 Tor 相关的文件,包括名为 `tor-shopping-list.txt` 的文件。此活动序列表明用户主动安装、配置并使用了 Tor 浏览器,很可能用于匿名浏览,并以 “shopping list” 文件作为文档记录。

## 响应措施

已确认终端 `wind11` 上用户 `ehi` 使用了 TOR。该设备已被隔离,并已通知用户的直接主管。

# 威胁狩猎报告:未经授权的 TOR 使用

- [场景创建](https://github.com/MichaelSarete/threat-hunting-scenario-tor/blob/main/hreat-hunting-scenario-tor-event-creation)

## 利用的平台与语言

- Windows 11 虚拟机(Microsoft Azure)

- EDR 平台:Microsoft Defender for Endpoint

- Kusto 查询语言(KQL)

- Tor 浏览器

## 场景描述

管理层怀疑部分员工可能使用 TOR 浏览器绕过网络安全控制,因为近期网络日志显示异常的加密流量模式以及连接至已知 TOR 入口节点。此外,有匿名举报称员工在工作时间讨论访问受限网站的方法。目标是检测任何 TOR 使用情况并分析与安全相关的事件,以缓解潜在风险。如果发现任何 TOR 使用,需通知管理层。

### TOR 相关 IoC 发现的高层级计划

- **检查 `DeviceFileEvents`**,查找任何包含 `tor(.exe)` 或 `firefox(.exe)` 的文件事件。

- **检查 `DeviceProcessEvents`**,查找安装或使用的任何迹象。

- **检查 `DeviceNetworkEvents`**,查找通过已知 TOR 端口发出的外连连接的任何迹象。

## 执行步骤

### 1. 查询 `DeviceFileEvents` 表

查询 `DeviceFileEvents` 表,查找任何包含字符串 “tor” 的文件,发现用户 “employee” 下载了 Tor 安装程序,随后桌面上出现了大量与 Tor 相关的文件,并创建了一个名为 “Tor-Shopping-List.txt” 的文件。这些事件开始于:2026-04-09T00:37:36.0044046Z。

**用于定位事件的查询:**

```

DeviceFileEvents

| where FileName contains "tor"

| where DeviceName == "wind11"

| where InitiatingProcessAccountName =="ehi"

|where Timestamp >= datetime(2026-04-09T00:37:36.0044046Z)

|project Timestamp, DeviceName, ActionType, FileName, FolderPath,SHA256, Account = InitiatingProcessAccountName

|order by Timestamp desc

```

# 威胁狩猎报告:未经授权的 TOR 使用

- [场景创建](https://github.com/MichaelSarete/threat-hunting-scenario-tor/blob/main/hreat-hunting-scenario-tor-event-creation)

## 利用的平台与语言

- Windows 11 虚拟机(Microsoft Azure)

- EDR 平台:Microsoft Defender for Endpoint

- Kusto 查询语言(KQL)

- Tor 浏览器

## 场景描述

管理层怀疑部分员工可能使用 TOR 浏览器绕过网络安全控制,因为近期网络日志显示异常的加密流量模式以及连接至已知 TOR 入口节点。此外,有匿名举报称员工在工作时间讨论访问受限网站的方法。目标是检测任何 TOR 使用情况并分析与安全相关的事件,以缓解潜在风险。如果发现任何 TOR 使用,需通知管理层。

### TOR 相关 IoC 发现的高层级计划

- **检查 `DeviceFileEvents`**,查找任何包含 `tor(.exe)` 或 `firefox(.exe)` 的文件事件。

- **检查 `DeviceProcessEvents`**,查找安装或使用的任何迹象。

- **检查 `DeviceNetworkEvents`**,查找通过已知 TOR 端口发出的外连连接的任何迹象。

## 执行步骤

### 1. 查询 `DeviceFileEvents` 表

查询 `DeviceFileEvents` 表,查找任何包含字符串 “tor” 的文件,发现用户 “employee” 下载了 Tor 安装程序,随后桌面上出现了大量与 Tor 相关的文件,并创建了一个名为 “Tor-Shopping-List.txt” 的文件。这些事件开始于:2026-04-09T00:37:36.0044046Z。

**用于定位事件的查询:**

```

DeviceFileEvents

| where FileName contains "tor"

| where DeviceName == "wind11"

| where InitiatingProcessAccountName =="ehi"

|where Timestamp >= datetime(2026-04-09T00:37:36.0044046Z)

|project Timestamp, DeviceName, ActionType, FileName, FolderPath,SHA256, Account = InitiatingProcessAccountName

|order by Timestamp desc

```

### 2. 查询 `DeviceProcessEvents` 表

在 `DeviceProcessEvents` 表中搜索包含字符串 “tor-browser-windows-x86_64-portable-15.0.9.exe” 的进程命令行。根据返回的日志,在 2026-04-09T00:39:03.6520972Z 时,一名名为 ‘ehi’ 的用户在计算机 ‘wind11’ 上启动了该文件,这标志着 Tor 浏览器的安装或执行已开始。

**用于定位事件的查询:**

```

DeviceProcessEvents

|where DeviceName == "wind11"

|where ProcessCommandLine contains "tor-browser-windows-x86_64-portable-15.0.9.exe"

|project Timestamp, DeviceName, AccountName, ActionType, FileName, SHA256, ProcessCommandLine

```

### 2. 查询 `DeviceProcessEvents` 表

在 `DeviceProcessEvents` 表中搜索包含字符串 “tor-browser-windows-x86_64-portable-15.0.9.exe” 的进程命令行。根据返回的日志,在 2026-04-09T00:39:03.6520972Z 时,一名名为 ‘ehi’ 的用户在计算机 ‘wind11’ 上启动了该文件,这标志着 Tor 浏览器的安装或执行已开始。

**用于定位事件的查询:**

```

DeviceProcessEvents

|where DeviceName == "wind11"

|where ProcessCommandLine contains "tor-browser-windows-x86_64-portable-15.0.9.exe"

|project Timestamp, DeviceName, AccountName, ActionType, FileName, SHA256, ProcessCommandLine

```

### 3. 查询 `DeviceProcessEvents` 表以查找 TOR 浏览器执行

搜索 `DeviceProcessEvents` 表,确认用户 “ehi” 是否实际打开了 Tor 浏览器。有证据表明其在 2026-04-09T00:39:22.3314782Z 打开了该浏览器。

**用于定位事件的查询:**

```

DeviceProcessEvents

| where DeviceName == "wind11"

| where FileName has_any("tor.exe", "firefox.exe", "tor-browser.exe")

| project Timestamp, DeviceName, AccountName, ActionType,FileName, FolderPath,ProcessCommandLine, SHA256

| order by Timestamp desc

```

### 3. 查询 `DeviceProcessEvents` 表以查找 TOR 浏览器执行

搜索 `DeviceProcessEvents` 表,确认用户 “ehi” 是否实际打开了 Tor 浏览器。有证据表明其在 2026-04-09T00:39:22.3314782Z 打开了该浏览器。

**用于定位事件的查询:**

```

DeviceProcessEvents

| where DeviceName == "wind11"

| where FileName has_any("tor.exe", "firefox.exe", "tor-browser.exe")

| project Timestamp, DeviceName, AccountName, ActionType,FileName, FolderPath,ProcessCommandLine, SHA256

| order by Timestamp desc

```

## 时间线事件记录

### 🕵️♂️ Tor 浏览器使用威胁时间线报告

#### 🖥️ 主机:wind11

#### 👤 用户:ehi

#### 📅 日期:2026 年 4 月 8 日

### ⏱️ 阶段 1:初始与 Tor 相关文件活动(下载与文件创建)

20:37:36 – 20:37:40

首次出现与 Tor 相关的活动迹象。

多个文件事件显示 Tor 相关文件被引入系统。

活动表明:

- 初始下载或准备 Tor 组件

- 与 Tor 相关的文件开始出现在系统中

20:39:11 – 20:39:15

涉及 Tor 相关文件的文件活动增加。

多条记录表明:

- 文件创建或修改

- 可能正在解压或准备 Tor 可移植包

20:39:23 – 20:39:25

更多与 Tor 相关的文件出现在磁盘上。

可能的操作:

- 从可移植安装程序中提取文件

- 设置运行时的执行环境

### ⚙️ 阶段 2:Tor 安装程序执行

20:39:03

用户执行:

tor-browser-windows-x86_64-portable-15.0.9.exe

这标志着:

- Tor 浏览器安装或可移植执行的开始

- 在主机上启动 Tor 环境

### 🚀 阶段 3:Tor 浏览器启动与进程活动

20:39:22

证据确认用户启动了 Tor 浏览器组件:

- tor.exe

- firefox.exe(Tor 浏览器前端)

这表明:

- Tor 浏览器成功执行

- 浏览器环境已完全初始化

20:39:22 – 20:41:59

观察到大量进程创建事件:

- 反复生成与 Tor 相关的进程

- 此行为与 Tor 的多进程架构一致

- 包括电路构建和后台服务初始化

### 🌐 阶段 4:通过 Tor 的网络活动

20:39:25

建立网络连接:

- 进程:tor.exe

- 目标 URL:https://www.t2onw.com

- 端口:443(HTTPS)

这确认:

- 主动使用 Tor 网络

- 通过 Tor 进行加密外联通信

### 📂 阶段 5:执行后持续的文件活动

20:51:51 – 20:56:08

涉及与 Tor 相关工件的额外文件操作:

- 可能与用户的文件交互有关

- 可能包含文件移动或额外下载

21:43:04

最后观察到的与 Tor 相关的文件活动:

- 表明在初始执行后仍持续与 Tor 相关文件交互

## 总结

用户 “ehi” 在设备 “threat-hunt-lab” 上启动并完成了 Tor 浏览器的安装。随后,用户启动了浏览器,建立了 Tor 网络连接,并在桌面上创建了多个与 Tor 相关的文件,包括名为 `tor-shopping-list.txt` 的文件。此活动序列表明用户主动安装、配置并使用了 Tor 浏览器,很可能用于匿名浏览,并以 “shopping list” 文件作为文档记录。

## 响应措施

已确认终端 `wind11` 上用户 `ehi` 使用了 TOR。该设备已被隔离,并已通知用户的直接主管。

## 时间线事件记录

### 🕵️♂️ Tor 浏览器使用威胁时间线报告

#### 🖥️ 主机:wind11

#### 👤 用户:ehi

#### 📅 日期:2026 年 4 月 8 日

### ⏱️ 阶段 1:初始与 Tor 相关文件活动(下载与文件创建)

20:37:36 – 20:37:40

首次出现与 Tor 相关的活动迹象。

多个文件事件显示 Tor 相关文件被引入系统。

活动表明:

- 初始下载或准备 Tor 组件

- 与 Tor 相关的文件开始出现在系统中

20:39:11 – 20:39:15

涉及 Tor 相关文件的文件活动增加。

多条记录表明:

- 文件创建或修改

- 可能正在解压或准备 Tor 可移植包

20:39:23 – 20:39:25

更多与 Tor 相关的文件出现在磁盘上。

可能的操作:

- 从可移植安装程序中提取文件

- 设置运行时的执行环境

### ⚙️ 阶段 2:Tor 安装程序执行

20:39:03

用户执行:

tor-browser-windows-x86_64-portable-15.0.9.exe

这标志着:

- Tor 浏览器安装或可移植执行的开始

- 在主机上启动 Tor 环境

### 🚀 阶段 3:Tor 浏览器启动与进程活动

20:39:22

证据确认用户启动了 Tor 浏览器组件:

- tor.exe

- firefox.exe(Tor 浏览器前端)

这表明:

- Tor 浏览器成功执行

- 浏览器环境已完全初始化

20:39:22 – 20:41:59

观察到大量进程创建事件:

- 反复生成与 Tor 相关的进程

- 此行为与 Tor 的多进程架构一致

- 包括电路构建和后台服务初始化

### 🌐 阶段 4:通过 Tor 的网络活动

20:39:25

建立网络连接:

- 进程:tor.exe

- 目标 URL:https://www.t2onw.com

- 端口:443(HTTPS)

这确认:

- 主动使用 Tor 网络

- 通过 Tor 进行加密外联通信

### 📂 阶段 5:执行后持续的文件活动

20:51:51 – 20:56:08

涉及与 Tor 相关工件的额外文件操作:

- 可能与用户的文件交互有关

- 可能包含文件移动或额外下载

21:43:04

最后观察到的与 Tor 相关的文件活动:

- 表明在初始执行后仍持续与 Tor 相关文件交互

## 总结

用户 “ehi” 在设备 “threat-hunt-lab” 上启动并完成了 Tor 浏览器的安装。随后,用户启动了浏览器,建立了 Tor 网络连接,并在桌面上创建了多个与 Tor 相关的文件,包括名为 `tor-shopping-list.txt` 的文件。此活动序列表明用户主动安装、配置并使用了 Tor 浏览器,很可能用于匿名浏览,并以 “shopping list” 文件作为文档记录。

## 响应措施

已确认终端 `wind11` 上用户 `ehi` 使用了 TOR。该设备已被隔离,并已通知用户的直接主管。标签:Cloudflare, DNS 解析, EDR, IP 地址批量处理, Kusto查询语言, Microsoft Defender for Endpoint, MITRE ATT&CK, TOR匿名网络, Windows事件日志, 加密流量分析, 匿名访问, 后渗透, 安全事件响应, 异常流量检测, 流量模式分析, 浏览器取证, 端点检测与响应, 网络安全审计, 网络安全监控, 网络行为分析, 网络隔离, 脆弱性评估, 脱壳工具, 驱动开发