92UKRHUYCOEV/SCATTERED-INVOICE

GitHub: 92UKRHUYCOEV/SCATTERED-INVOICE

该项目记录了一次完整的 BEC 安全运营调查,解决了在云邮件与身份环境中检测 MFA 疲劳与持久化攻击的问题。

Stars: 0 | Forks: 0

# 🛡️ BEC 调查 – MFA 疲劳攻击(Scattered Spider)

## 🚨 概述

本项目记录了一次针对商业电子邮件入侵(BEC)的完整安全运营中心(SOC)调查。

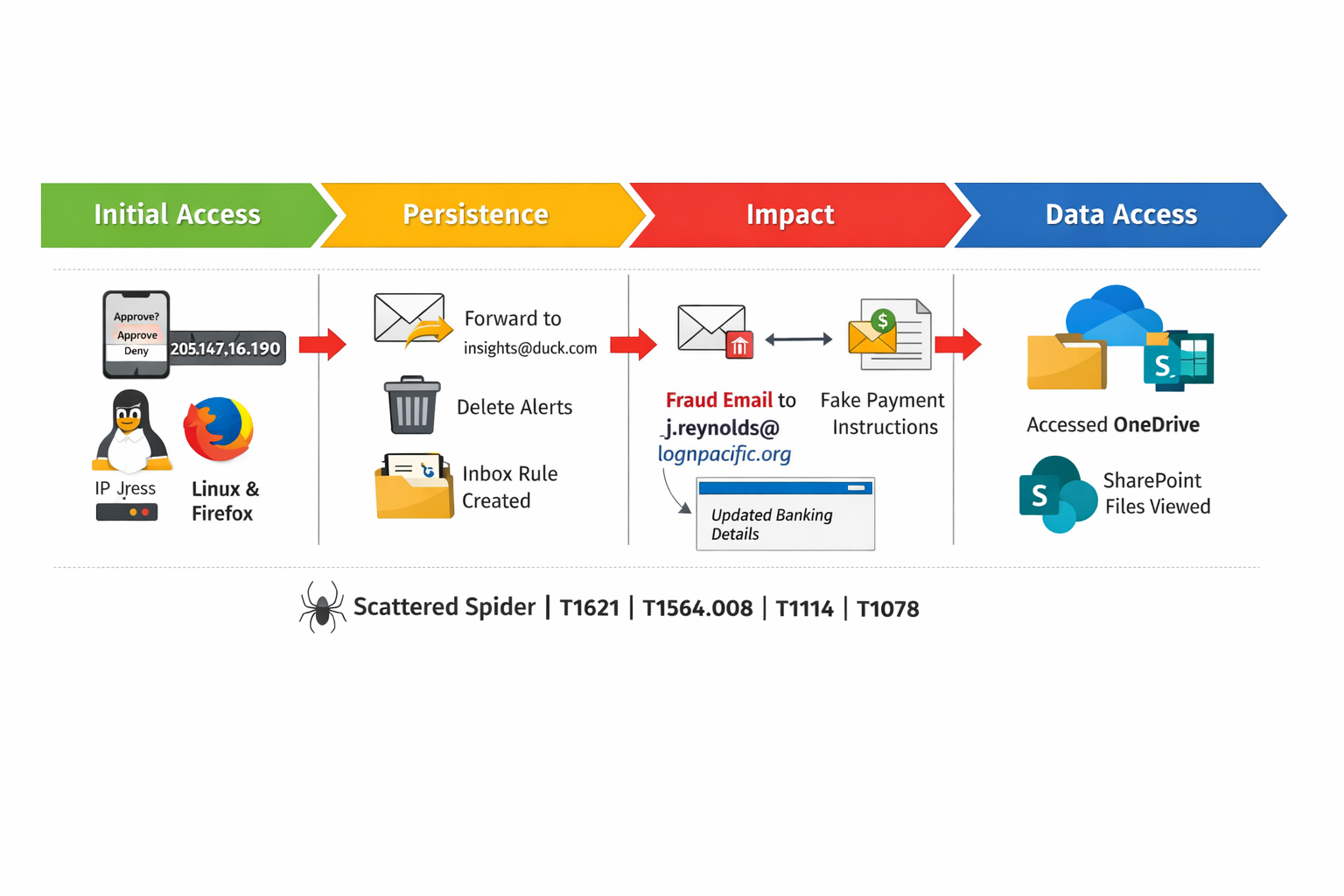

攻击者利用了以下手段:

- MFA 疲劳(推送轰炸)

- 收件箱规则持久化

- 内部电子邮件伪造(线程劫持)

- 云数据访问(OneDrive / SharePoint)

调查使用了以下工具:

- Microsoft Sentinel(KQL)

- SigninLogs、CloudAppEvents、EmailEvents

- MITRE ATT&CK 框架用于威胁映射

## 🎯 关键成果

- 识别导致账户妥协的 MFA 疲劳攻击

- 关联身份、电子邮件和云遥测中的攻击者活动

- 检测用于持久化和规避的恶意收件箱规则

- 确认针对财务运营的内部欺诈电子邮件

- 识别 Microsoft OneDrive 中的妥协后数据访问

## 攻击流程(杀伤链)

标签:AMSI绕过, BEC, Cloudflare, Kill Chain, KQL查询, MFA疲劳, Microsoft Sentinel, MITRE ATT&CK, OneDrive, Playbook, SharePoint, SOAR自动化, SOC分析, 云数据访问, 内部邮件伪造, 商业邮件入侵, 威胁映射, 威胁检测, 安全运营, 微软哨兵, 扫描框架, 推送轰炸, 收件箱规则, 攻击链, 数据泄露, 检测规则, 生产检测, 电子邮件安全, 网络安全, 网络资产发现, 身份安全, 邮件劫持, 隐私保护