tiagob0b/M5Flipper

GitHub: tiagob0b/M5Flipper

一款运行在 M5Paper 上的手持硬件黑客工具,集成 Wi‑Fi 扫描、攻击与取证分析功能。

Stars: 4 | Forks: 0

# M5Flipper

Ferramenta de hacking de hardware para M5Paper V1.1 — Scanner WiFi, Deauth, Beacon Spam, Evil Twin, Captura PMKID/Handshake, Scanner WPS, Analisador de Canal e muito mais. Inspirado no Flipper Zero.

Um canivete suíço de segurança Wi-Fi que roda no M5Paper (ESP32 + ecrã EPD 4.7")

com interface totalmente por toque. Captura, analisa e injeta frames 802.11 sem

necessidade de computador externo.

## 硬件必要

| Componente | Especificação |

|---|---|

| Placa | M5Stack M5Paper V1.1 |

| SoC | ESP32-D0WDQ6-V3 |

| Ecrã | EPD 4.7" IT8951 · 960×540 · touch GT911 |

| Armazenamento | MicroSD (SPI compartilhado com EPD) |

| RTC | BM8563 |

🔗 Shop: [https://https://shop.m5stack.com/products/m5paper-esp32-development-kit-v1-1-960x540-4-7-eink-display-235-ppi](https://shop.m5stack.com/products/m5paper-esp32-development-kit-v1-1-960x540-4-7-eink-display-235-ppi)

## 实现功能

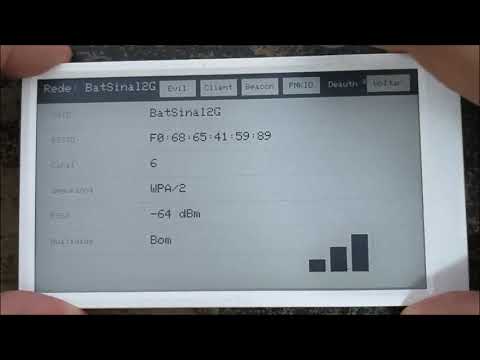

### 📡 WiFi 扫描器

Varre redes 2.4 GHz e exibe lista ordenada com SSID, BSSID, canal, autenticação

(OPEN / WEP / WPA / WPA2 / WPA3) e barras de sinal. A partir de qualquer rede

seleccionada estão acessíveis todas as outras ferramentas abaixo.

### 💀 取消认证攻击

Injeta frames 802.11 de desautenticação (Management, subtype 0xC0) em broadcast

contra o AP alvo. Exibe contador de pacotes enviados e tempo de ataque em tempo real.

### 🔍 探测监控

Modo promíscuo com channel hopping (canais 1–13, 250 ms cada).

Captura frames Probe Request e regista:

- MAC do dispositivo

- SSID procurado (ou broadcast ``)

- RSSI e contagem de frames

Até 50 entradas com scroll. Gravação em CSV no SD.

### 🛡️ PMKID 捕获

Captura o PMKID do EAPOL Frame 1 (AP → STA) sem necessitar de cliente associado.

Grava o resultado em formato **hc22000** pronto para Hashcat:

WPA01**

Visualização e exportação via SD Analyzer.

### 🤝 握手 WPA2

Captura o 4-way handshake EAPOL completo (Frame 1 + Frame 2).

Extrai ANonce, SNonce e MIC. Grava em formato **hc22000**:

WPA02**01

### 📣 信标垃圾邮件

Injeta beacons 802.11 a ~100 frames/segundo. Dois modos:

| Modo | Comportamento |

|---|---|

| **RANDOM** | SSIDs e MACs gerados aleatoriamente, rotação a cada 30 beacons |

| **CLONE** | Clona SSID + MAC do AP seleccionado no WiFi Scanner |

Exibe lista circular dos últimos 8 SSIDs transmitidos.

### 👥 客户端跟踪

Modo promíscuo com detecção de STAs associadas. Dois modos:

| Modo | Comportamento |

|---|---|

| **Global** | Channel hopping 1–13 (300 ms/canal), lista todos os clientes visíveis |

| **Filtrado** | Fixado no canal do AP seleccionado, lista apenas clientes desse AP |

Regista MAC, BSSID, RSSI, contagem de frames e última actividade.

Gravação em CSV no SD. Até 40 entradas.

### 😈 邪恶双胞胎(AP Falso + 捕获门户)

Cria um AP clone sem password no mesmo canal do alvo.

- **DNS wildcard** → redireciona todo o tráfego para o portal

- **Captive portal HTML** → página de login idêntica à de router doméstico

- **Deauth contínuo** → desliga clientes do AP real forçando ligação ao clone

- Credenciais capturadas gravadas em `/creds_TIMESTAMP.txt` no SD

- Ecrã atualizado a cada 1,5 s com lista de passwords obtidas

### 📊 信道分析器

Analisa utilização dos 13 canais 2.4 GHz:

- Gráfico de barras com contagem de APs por canal

- Código de cor: cinza claro (0) → preto (4+ APs)

- Grid pontilhado a 25/50/75%

- Marcadores `*` nos canais não sobrepostos (1, 6, 11)

- Selecção por toque numa barra → detalhe com até 3 SSIDs, auth e RSSI

- Recomendação automática do canal menos congestionado

- Botões `[<]` `[>]` para navegar canais

### 🔓 WPS 扫描器

Varre os 13 canais em modo promíscuo (500 ms/canal) e detecta APs com WPS activo

via parsing do Vendor Specific IE (OUI `00:50:F2:04`).

Informação extraída por AP:

| Campo | Descrição |

|---|---|

| **Versão** | 1.0 ou 2.0 |

| **Estado** | NConf (não configurado) / Conf (configurado) |

| **Locked** | AP Setup Locked — bloqueado após tentativas de PIN falhadas |

Barra de progresso do scan em tempo real. WPS v1.0 é vulnerável a ataques

Pixie Dust e brute-force de PIN (8 dígitos → efetivamente 11 000 combinações).

### 🗂️ SD 分析器

Navega e analisa os ficheiros gravados pelo M5Flipper no cartão SD.

Detecção automática por prefixo de nome:

| Prefixo | Tipo |

|---|---|

| `wifi_*.csv` | WiFi Scan |

| `hs_*.hc22000` | Handshake WPA2 |

| `pmkid_*.hc22000` | PMKID |

| `clients_*.csv` | Client Tracker |

| `creds_*.txt` | Evil Twin |

Preview de conteúdo com parsing de linhas hc22000 (exibe hash type, SSID, BSSID,

STA, MIC/PMKID). Botão `[>> Serial]` para dump direto no monitor série.

Apagar ficheiros diretamente no dispositivo.

### ⚙️ 系统信息

- Nível de bateria, RAM livre, chip ID

- Hora e data via RTC BM8563 (editável por toque)

- Botões de Reiniciar e Desligar

## Arduino IDE 配置

### 依赖项

| Biblioteca | Fonte |

|---|---|

| M5Unified | Library Manager |

| DNSServer | built-in ESP32 Arduino |

| WebServer | built-in ESP32 Arduino |

### 开发板

Board Manager URL: https://m5stack.oss-cn-shenzhen.aliyuncs.com/resource/arduino/package_m5stack_index.json

Board: M5Stack > M5Paper

### 分区方案

Recomendado: **Huge (3MB No OTA/1MB SPIFFS)** — o código excede 1 MB.

## SD 文件结构

/

├── wifi_20260413_142530.csv ← WiFi Scan

├── hs_20260413_143012.hc22000 ← Handshake WPA2

├── pmkid_20260413_143500.hc22000 ← PMKID

├── clients_20260413_144000.csv ← Client Tracker

└── creds_20260413_150000.txt ← Evil Twin credentials

## 法律声明

Este projeto é desenvolvido exclusivamente para fins **educacionais e de investigação

em segurança**. A utilização das funcionalidades de ataque (Deauth, Evil Twin,

Beacon Spam, PMKID/Handshake capture) em redes sem autorização expressa do

proprietário é **ilegal** na maioria das jurisdições.

O autor não se responsabiliza por qualquer utilização indevida.

## 演示

[](https://www.youtube.com/watch?v=3ELKX3h7WS8)

## 路线图

- [x] WiFi Scanner

- [x] Deauth Attack

- [x] Probe Monitor

- [x] PMKID Capture

- [x] Handshake WPA2

- [x] Beacon Spam

- [x] Client Tracker

- [x] Evil Twin + Captive Portal

- [x] Channel Analyzer

- [x] WPS Scanner

- [x] SD Analyzer

- [X] WPS Scanner

- [X] Deauth Detector

- [ ] Karma Attack

- [ ] WPA Enterprise Detector

- [ ] Hidden SSID Revealer

- [ ] Signal Logger / Wardriving

- [ ] BLE Scanner (bloqueado por limitação de IRAM do SDK actual)

标签:Deauth攻击, DNS 解析, Eink显示, ESP32, IoT安全, M5Paper, PMKID捕获, StruQ, Tactic Collection, Tactic Command and Control, Tactic Credential Access, UML, WiFi安全, WiFi扫描, WPS扫描, 信标泛洪, 信道分析, 开源安全工具, 探针监控, 握手包捕获, 无线安全, 无线渗透测试, 无线路由器破解, 硬件破解, 触摸界面, 逆向工程平台, 邪恶双胞胎