mukhtaradekola/SOC-Incident-Detection-Response-Simulation-Lab

GitHub: mukhtaradekola/SOC-Incident-Detection-Response-Simulation-Lab

一个基于 TryHackMe 的 SOC 模拟实验室,帮助实践告警分级、日志分析与事件响应流程,提升检测与响应能力。

Stars: 0 | Forks: 0

# 🛡️ SOC 事件检测与响应模拟实验室

## 📌 概述

本项目展示了我在模拟安全运营中心(SOC)环境中的实践经验,使用 TryHackMe 实验室进行演练。

我调查了多个真实世界的攻击场景,包括网络钓鱼、命令与控制(C2)、可疑进程活动以及基于网络的威胁。

目标是模拟 Tier 1 SOC 分析师的职责,例如告警分类、威胁检测、事件调查和报告。

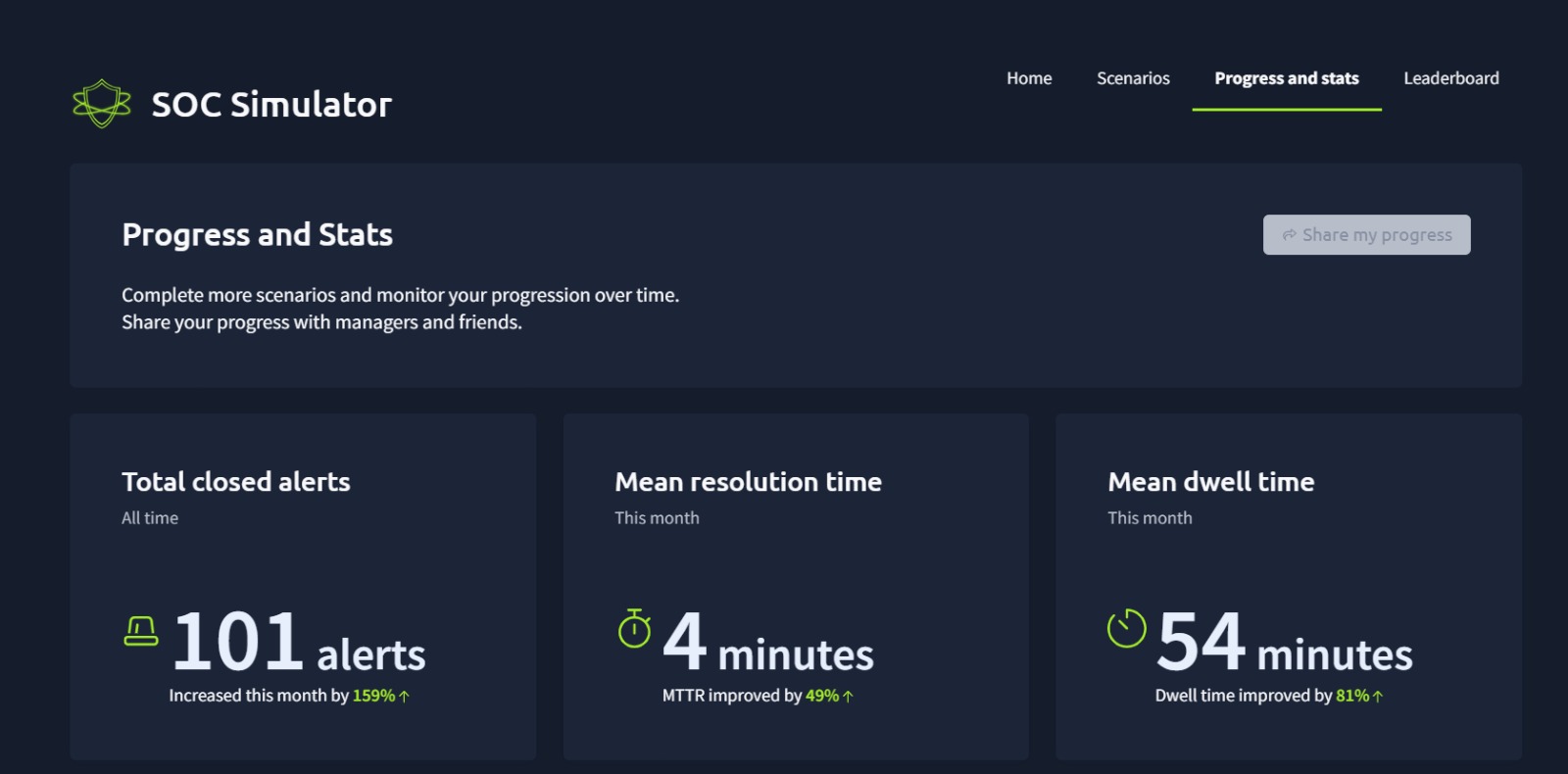

## 🖥️ SIEM 仪表板概览

以下仪表板在其中一个 SOC 模拟实验室中用于监控和分类告警、分析严重级别,并根据实时安全事件优先安排事件响应活动。

该仪表板用于监控告警、分析严重级别,并根据实时安全事件优先安排事件响应活动。

## 🎯 关键成果

- 调查了 **100+ 个安全告警**,涵盖多个场景

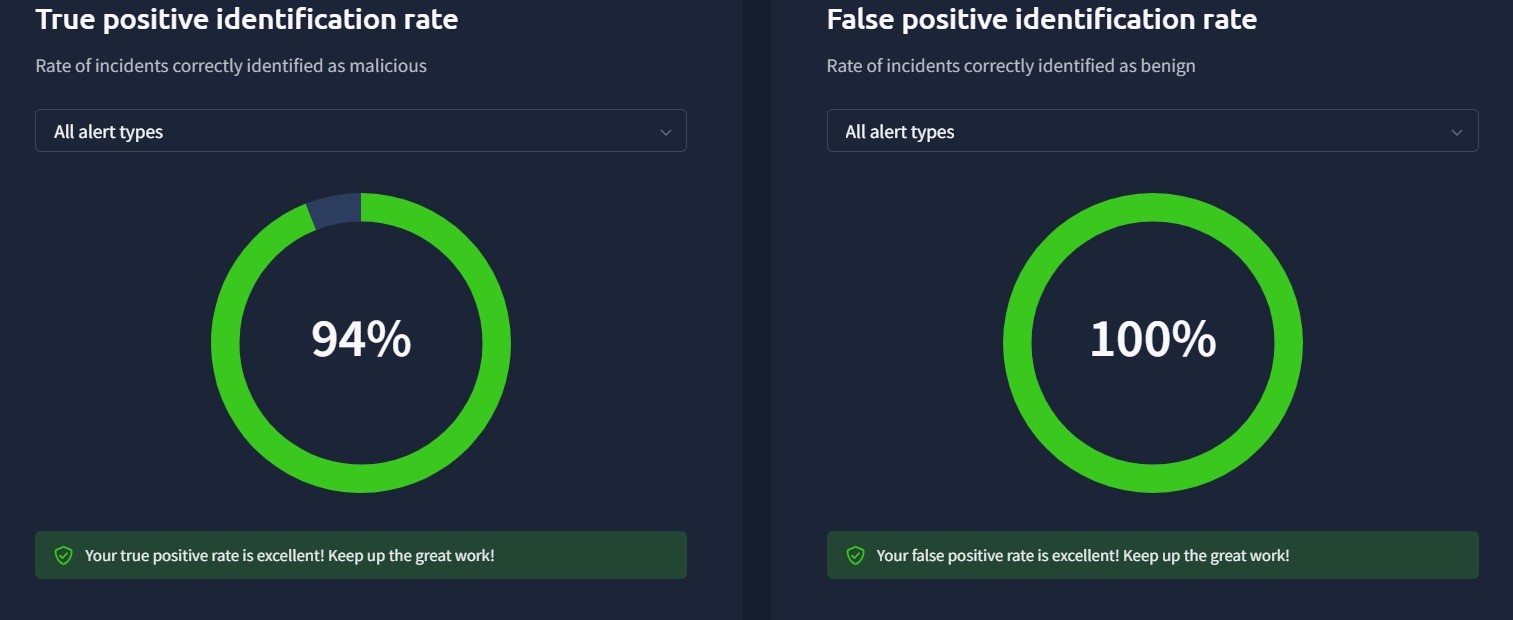

- 实现了 **94% 的真实阳性识别率**

- 保持了 **100% 的假阳性准确率**

- 平均 **解决时间:4 分钟**

- 对网络钓鱼、端点和网络告警进行了结构化分析

## 📊 性能指标

### 🔍 检测准确性

- 真实阳性率:**94%**

- 假阳性准确率:**100%**

## 🚨 告警分析

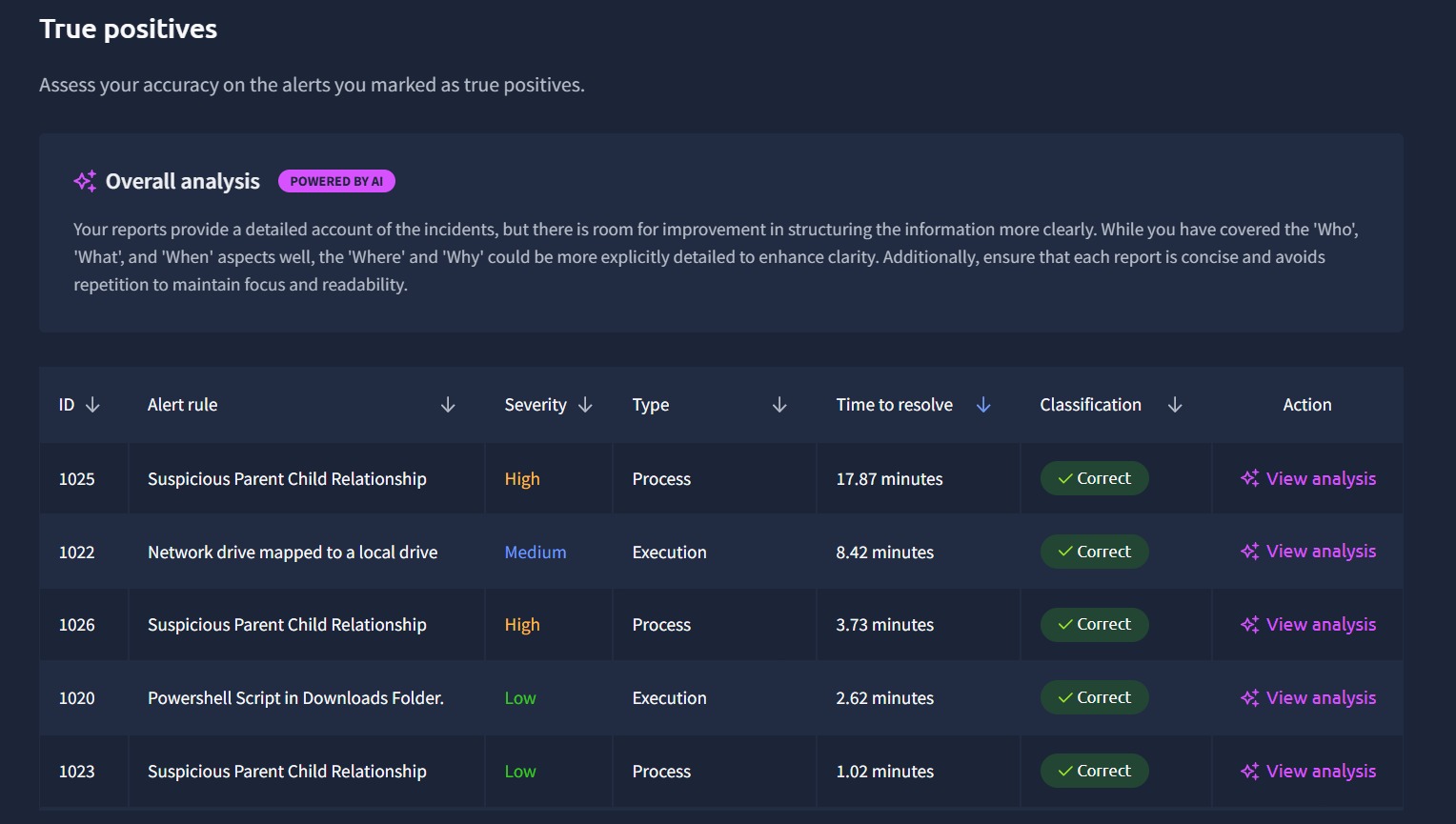

### ✅ 真实阳性

正确识别了恶意活动,包括:

- 可疑的父子进程关系

- 未经授权的脚本执行

- 基于网络的异常

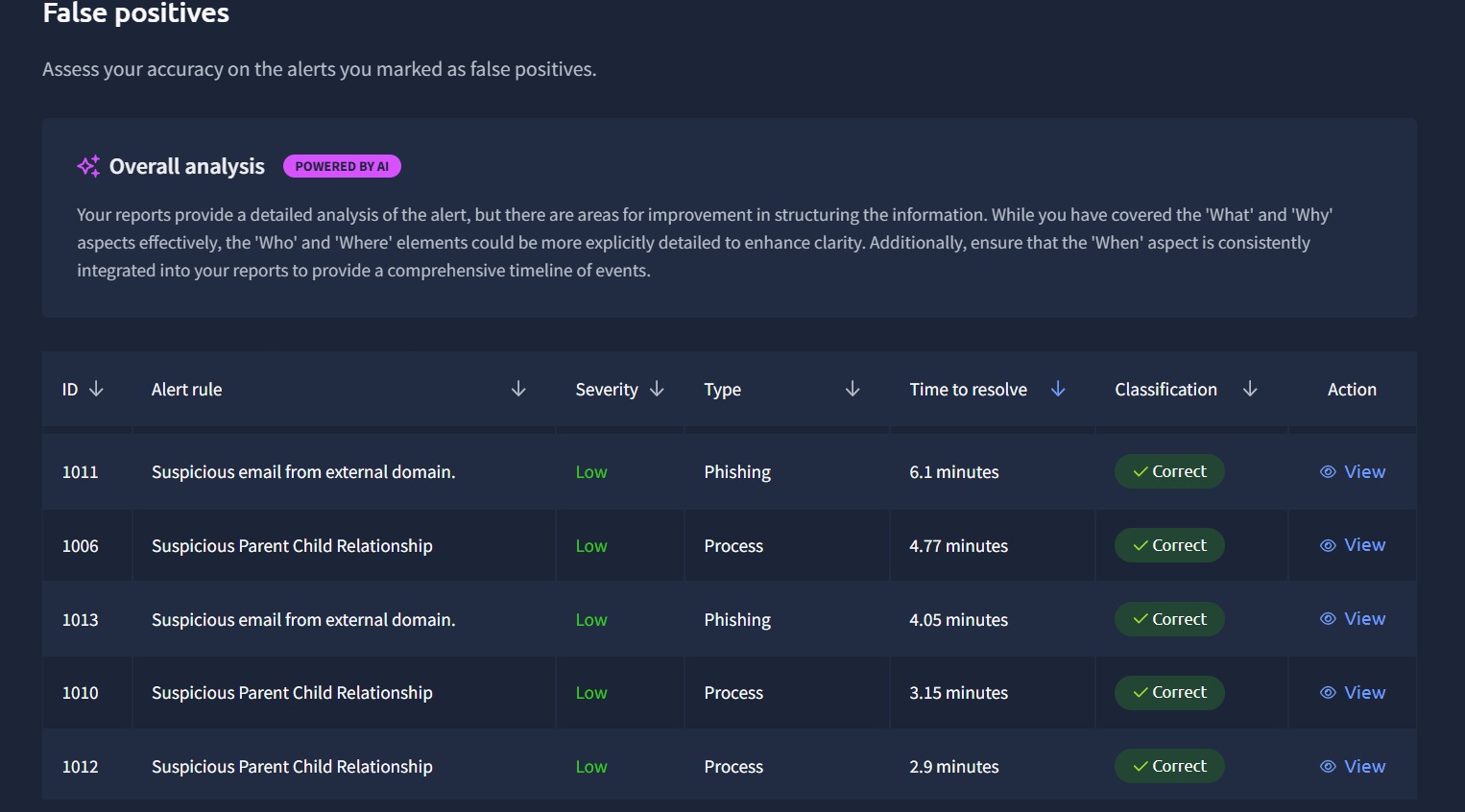

### ❌ 假阳性

准确分类了良性告警,例如:

- 合法的外部电子邮件通信

- 正常的系统进程行为

## 🧪 覆盖场景

本模拟包含多个以 SOC 为重点的实验室和真实世界攻击场景:

- 网络钓鱼邮件调查(欺骗、恶意链接、社会工程、仿冒域名与同形异义字符攻击)

- 命令与控制(C2)检测

- 暴力破解攻击(身份验证滥用与失败登录分析)

- 横向移动检测

- 权限提升尝试

- 端点进程分析(可疑父子进程)

- 网络流量分析(PCAP 调查、异常流量)

- 防御规避技术

- SOC 混沌模拟(混合告警环境)

## 🔍 调查方法

对于每个告警,我遵循结构化的 SOC 方法:

1. **告警接收与归属**

- 分配并确认告警以进行调查

- 建立对告警生命周期跟踪的责任

2. **告警分类**

- 审查严重性、告警类型和上下文

- 根据潜在影响优先处理告警

3. **日志分析**

- 分析来自多个来源的事件日志和遥测数据

4. **威胁验证**

- 识别潜在指示的妥协(IOCs)

- 将发现与已知攻击模式相关联

5. **分类**

- 确定告警是真实阳性还是假阳性

6. **报告与文档**

- 记录发现,包括明确的时间线、受影响的系统和影响

- 提供修复或进一步调查的建议

## 🛠️ 使用的工具

- **SIEM:**Splunk、ELK Stack

- **网络分析:**Wireshark

- **威胁情报:**VirusTotal、Cisco Talos

## 📈 展示的技能

- 安全监控与告警分类

- 事件检测与响应

- 日志分析与关联

- 网络钓鱼调查

- 网络流量分析

- 威胁情报与 IOC 分析

## 🧠 关键收获

- 提高了区分真实阳性与假阳性的准确性

- 增强了对不同类型告警的分析能力

- 获得了真实 SOC 工作流程的实践经验

- 提升了报告和调查文档记录技能

## 📌 说明

所有场景均在受控实验室环境中进行,用于学习和技能发展目的。

⭐ 本项目反映了在检测、分析和响应安全事件方面的实际 SOC 分析师经验。

标签:AMSI绕过, BurpSuite集成, Cloudflare, MITRE ATT&CK, MTTD, TryHackMe, 仪表盘, 优先级排序, 分层分析, 告警分诊, 命令与控制, 威胁检测, 安全分析师, 安全运营中心, 实战演练, 平均修复时间, 模拟实验室, 漏洞修复, 真实阳性, 端点威胁, 网络威胁, 网络安全培训, 网络映射, 误报率