733NW0LF/shodan-favicon-hunter

GitHub: 733NW0LF/shodan-favicon-hunter

基于 Shodan 与图标哈希的自动化资产发现工具,帮助安全研究者定位暴露基础设施。

Stars: 0 | Forks: 0

# Shodan Favicon Hunter 🔍

自动化漏洞赏金侦察工具,利用 Shodan 和图标哈希匹配(mmh3)来发现暴露的资产,例如 VPN 面板、Fortinet EMS 实例以及配置不当的服务。

## 🎯 用途

本工具专为安全研究人员和漏洞赏金猎人设计,用于:

* 识别使用共享图标指纹的资产

* 发现暴露的基础设施(VPN、远程访问、管理面板)

* 绘制攻击面(针对漏洞赏金范围)

* 检测潜在的漏洞,例如 Fortinet EMS SQL 注入

## 🚀 功能

* 拉取真实的漏洞赏金域名

* 使用 Shodan API

* 匹配图标哈希(mmh3)

* 针对 VPN / 远程端点

* 结果去重

* 多线程扫描

## ⚙️ 安装

```

git clone https://github.com/733nw0lf/shodan-favicon-hunter.git

cd shodan-favicon-hunter

pip install -r requirements.txt

```

## 🔑 配置

编辑 `config.py`:

```

SHODAN_API_KEY = "your_key_here"

TARGET_HASH = "-800551065"

```

## ▶️ 使用

```

python3 main.py

```

## 🧠 工作原理

1. 从公共数据集获取真实的漏洞赏金域名

2. 使用图标哈希(mmh3)查询 Shodan

3. 应用智能子域启发式规则(vpn、remote、secure)

4. 过滤高价值端口(443、8443、10443)

5. 去重并输出结构化结果

此方法能够高效发现暴露的企业基础设施。

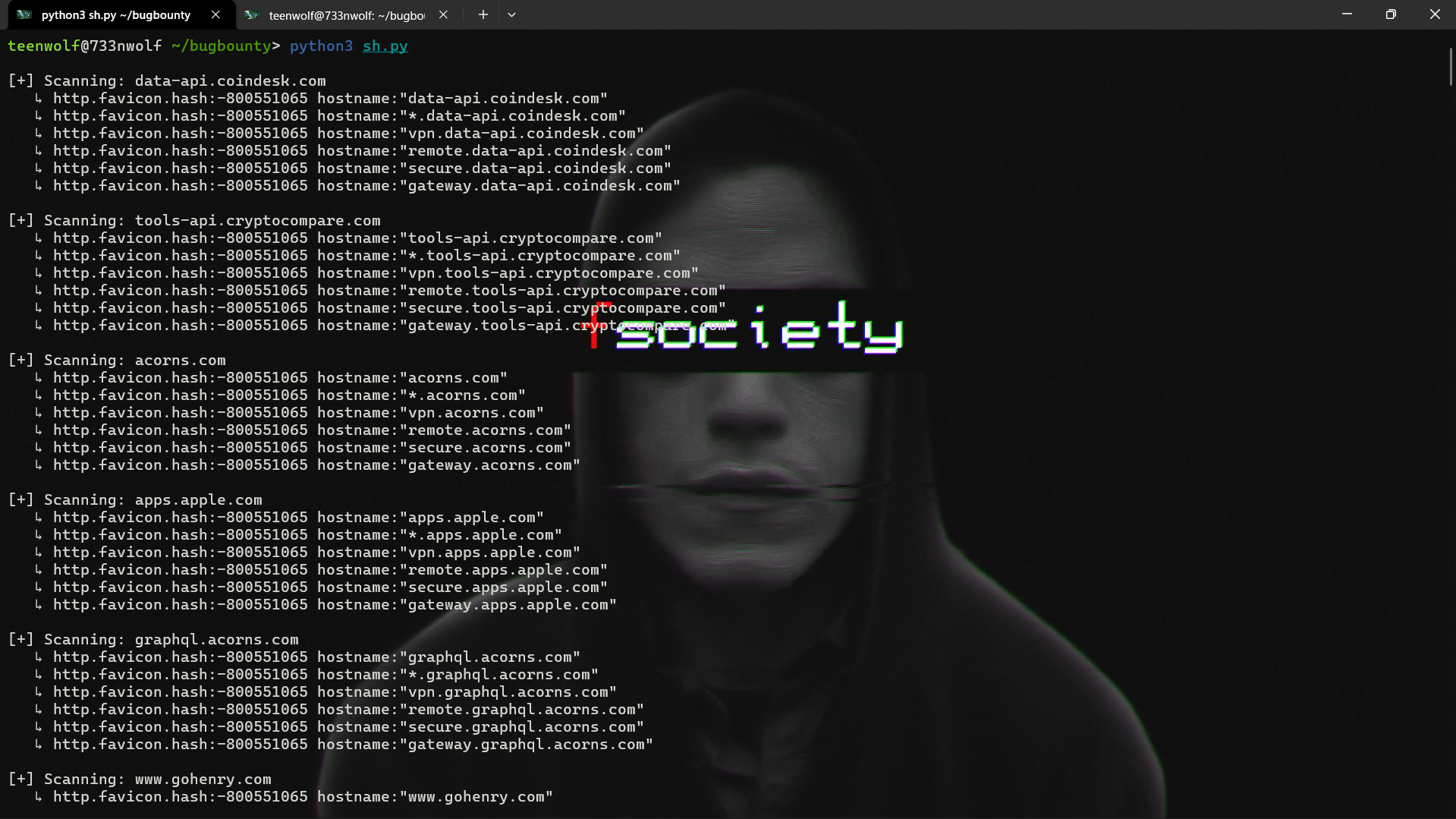

## 📸 截图

标签:automated scanning, BeEF, bug bounty, C2日志可视化, favicon fingerprint, favicon哈希, Fortinet EMS, hash matching, mmh3, reconnaissance, remote endpoints, SEO, VPN面板, 企业基础设施, 去重, 子域名枚举, 指纹识别, 数据统计, 暴露资产, 爬虫, 端口扫描, 系统安全, 资产测绘, 逆向工具