mizitheji/suricata-wazuh-SIEM-lab

GitHub: mizitheji/suricata-wazuh-SIEM-lab

一个基于 Proxmox 的端到端 SOC 实验室,整合 Suricata 与 Wazuh,实现网络威胁检测、日志聚合与攻击模拟的一体化演练。

Stars: 0 | Forks: 0

# 🛡️ Proxmox 上的 Suricata + Wazuh SIEM 实验室

## 📌 概述

本项目演示了一个基于 Proxmox 构建的 **安全运营中心(SOC)实验室**,包含以下组件:

- **Open vSwitch (OVS)** 用于 SPAN/镜像流量

- **Suricata IDS** 用于网络威胁检测

- **Wazuh SIEM** 用于日志聚合与可视化

- **Kali Linux** 用于攻击模拟

## 📋 先决条件

在开始本实验室之前,请确保已准备好以下组件:

### 🖥️ 虚拟机

- **3 台 Ubuntu 服务器**

- Suricata 虚拟机(IDS)

- Wazuh 虚拟机(SIEM)

- DVWA 虚拟机(存在漏洞的 Web 应用)

- **1 台 Kali Linux 机器**

- 用于攻击模拟与测试

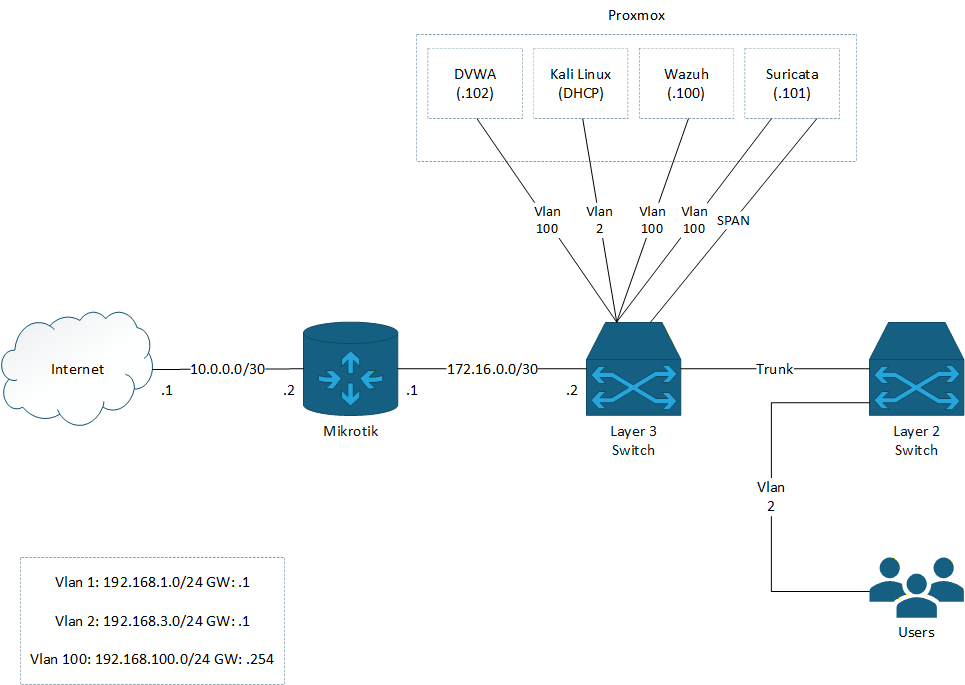

### 🌐 网络要求

- Proxmox 环境包含:

- 管理网络(Linux Bridge)

- SPAN/镜像网络(Open vSwitch)

- 配置的网络拓扑:

- 交换机的 SPAN/镜像端口连接至 Proxmox 主机

- 所有虚拟机之间具备正确的连通性

### ⚙️ 通用要求

- 可访问互联网以安装软件包

- 具备以下基础知识:

- Linux 命令行

- 网络基础(IP、路由、接口)

- 虚拟化(Proxmox)

## 🏗️ 架构

## ⚙️ 组件

| 组件 | 角色 |

|------------|--------------------------|

| Proxmox | 虚拟化平台 |

| OVS | 流量镜像(SPAN) |

| Suricata | 入侵检测系统 |

| Wazuh | SIEM + 仪表板 |

| Kali Linux | 攻击模拟 |

## 🚀 部署步骤

### 1. 配置 SPAN / 端口镜像(交换机)

➡️ [查看完整交换机配置](docs/switch_span.md)

- 在三层交换机上配置 SPAN 会话

- 定义源接口(Internet、Proxmox、接入交换机)

- 设置目标接口(连接至 Proxmox 的 SPAN 端口)

- 验证镜像流量是否通过 OVS 到达 Suricata

### 2. 在 Proxmox 上配置 Open vSwitch (OVS)

➡️ [查看完整指南](docs/OVS_setup.md)

- 安装 OVS

- 创建 OVS 桥接

- 绑定物理网卡(SPAN 输入)

- 配置镜像/SPAN 端口

- 将 Suricata 虚拟机连接至 OVS 桥接

### 3. 安装并配置 Suricata

➡️ [查看完整指南](docs/Suricata_setup.md)

- 通过 OISF 仓库安装 Suricata

- 创建自定义规则:

- ICMP 检测

- SQL 注入

- XSS 攻击

- 命令注入

- LFI 尝试

- Nmap 扫描

- 启用 `eve.json` 日志

- 设置接口为混杂模式

### 4. 安装 Wazuh SIEM 并集成 Suricata

➡️ [查看完整指南](docs/Wazuh_setup.md)

- 部署 Wazuh(一体化)

- 通过 HTTPS 访问仪表板

- 在 Suricata 虚拟机上部署代理

- 配置日志摄取:

- `/var/log/suricata/eve.json`

- 在 Suricata 中启用 JSON 日志

- 配置 Wazuh 代理:

```

json

/var/log/suricata/eve.json

```

### 5. 模拟攻击(使用 Kali Linux)并验证 Wazuh

➡️ [查看完整指南](docs/Attack_simulation.md)

```

# ICMP

ping -c 4

# Nmap 扫描

sudo nmap -sS -Pn

sudo nmap -sN

nmap -sV --version-intensity 0

# SQL 注入

curl -G "http:///dvwa/vulnerabilities/sqli/" \

--data-urlencode "id=' OR 1=1" \

--data-urlencode "Submit=Submit"

# XSS

curl -X POST \

-d "txtName=test&mtxMessage=&btnSign=Sign+Guestbook" \

"http:///dvwa/vulnerabilities/xss_s/"

# DVWA 访问

curl "http:///dvwa/login.php"

```

访问路径:

`威胁情报 → 威胁狩猎 → 事件`

🔍 预期告警

- Ping 检测

- Nmap SYN / NULL / FIN / XMAS 扫描

- SQL 注入尝试

- XSS 攻击

- DVWA 访问事件

## 📊 使用场景

- SOC 实验室培训

- IDS/IPS 测试

- 威胁检测验证

- SIEM 集成实践

- 网络安全项目作品集

## 🔐 关键特性

- 实时流量监控

- 自定义 IDS 规则检测

- 集中式 SIEM 仪表板

- 攻击模拟就绪

- 完整虚拟化实验室

## 🧠 学习成果

- SPAN/镜像流量概念

- IDS 规则创建与调优

- SIEM 日志摄取与分析

- 攻击模拟技术

- SOC 工作流基础

## 📎 注意事项

- 本实验室仅供教育和测试用途

- 请勿在未采取适当安全控制的情况下将本环境暴露于生产网络

## ⭐ 结论

本项目演示了一个完整的 SOC 流程:

- ➡️ 流量捕获(OVS)

- ➡️ 威胁检测(Suricata)

- ➡️ 日志分析(Wazuh)

- ➡️ 攻击验证(Kali Linux)

标签:AMSI绕过, DVWA, Metaprompt, Mutation, Open vSwitch, Proxmox, SIEM集成, SOC实验室, SPAN, Suricata, Wazuh, 可视化, 威胁检测, 安全运营中心, 开源安全工具, 攻击模拟, 日志聚合, 现代安全运营, 网络映射, 网络流量捕获, 虚拟化平台, 逆向工程平台, 镜像端口, 驱动签名利用