courthamilton/siem-log-analysis-splunk

GitHub: courthamilton/siem-log-analysis-splunk

本项目展示如何使用 Splunk SIEM 进行日志摄取、搜索与可视化,以识别异常流量并支持安全监控。

Stars: 0 | Forks: 0

# 使用 Splunk 进行 SIEM 日志分析

## 概述

本项目展示了如何使用 Splunk SIEM 进行安全监控和日志分析。目标是摄取 Web 日志数据,执行搜索,识别潜在的可疑活动,并通过安全仪表板可视化分析结果。

## 目标

- 将日志数据摄取到 Splunk

- 执行 SPL(搜索处理语言)查询

- 识别异常流量模式

- 检测潜在扫描活动

- 创建用于监控的可视化仪表板

## 环境

- Splunk Enterprise

- Splunk Web(本地主机)

- 示例 Web 日志数据集

## 日志分析流程

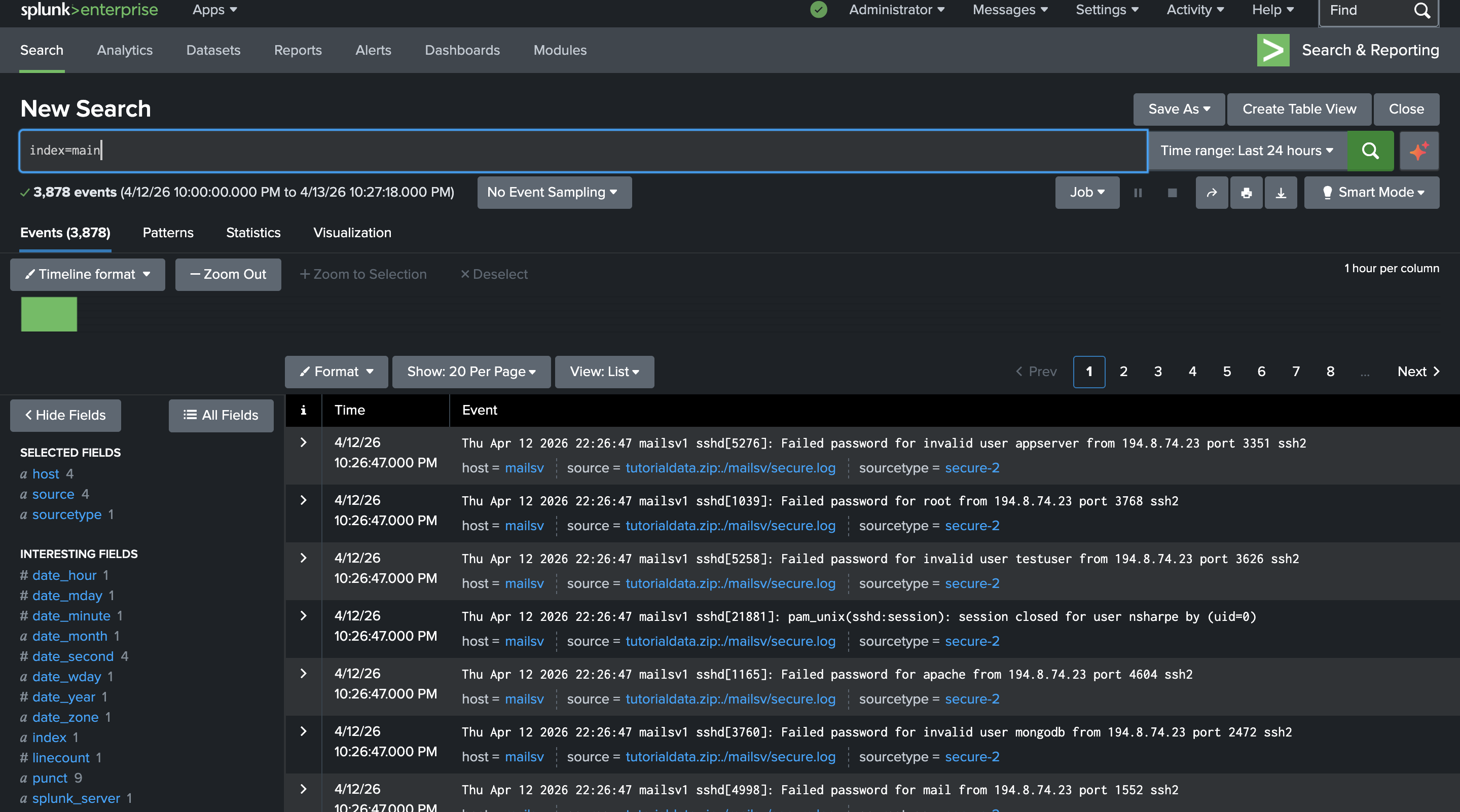

### 原始日志搜索

初始搜索,用于确认数据摄取并查看原始日志事件。

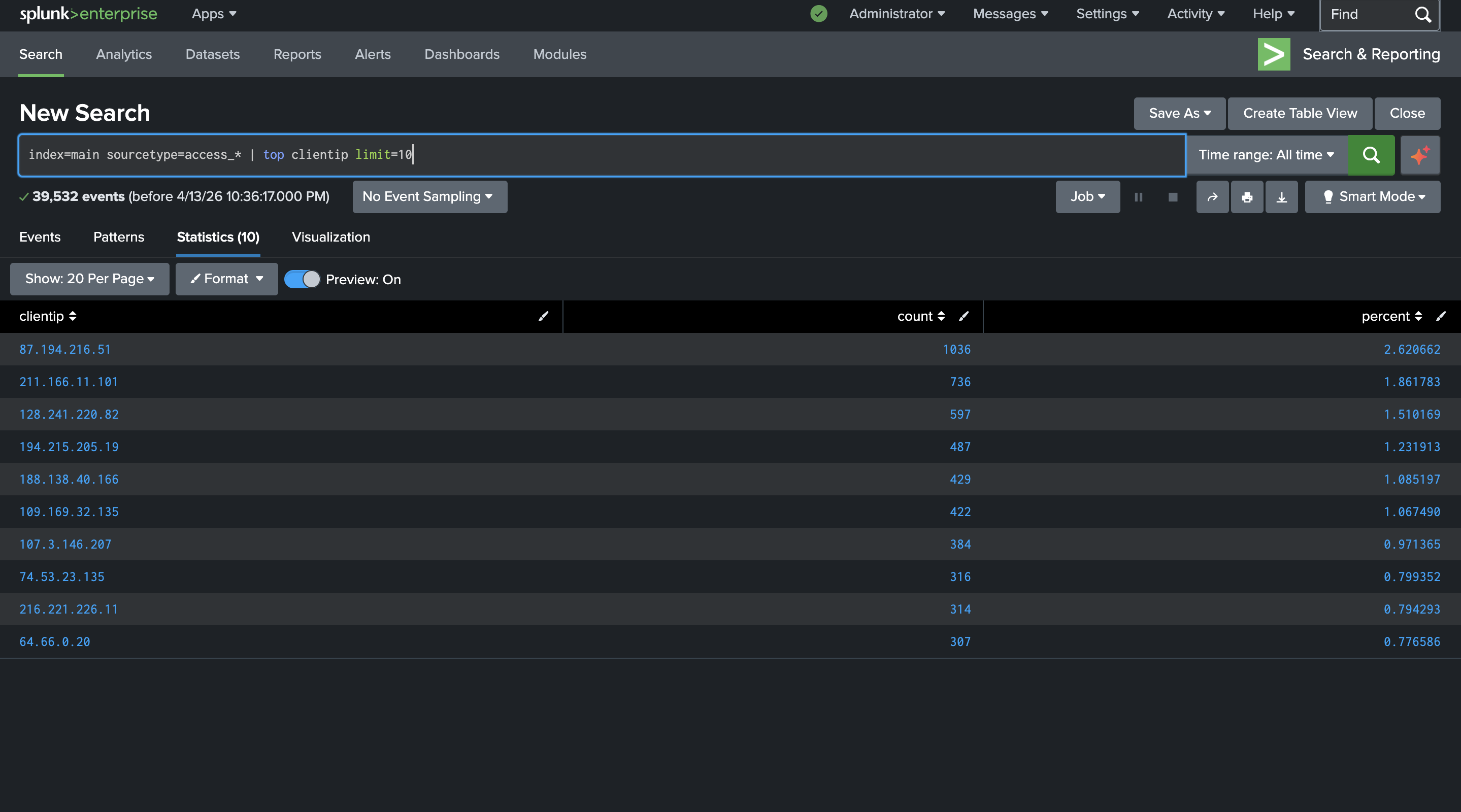

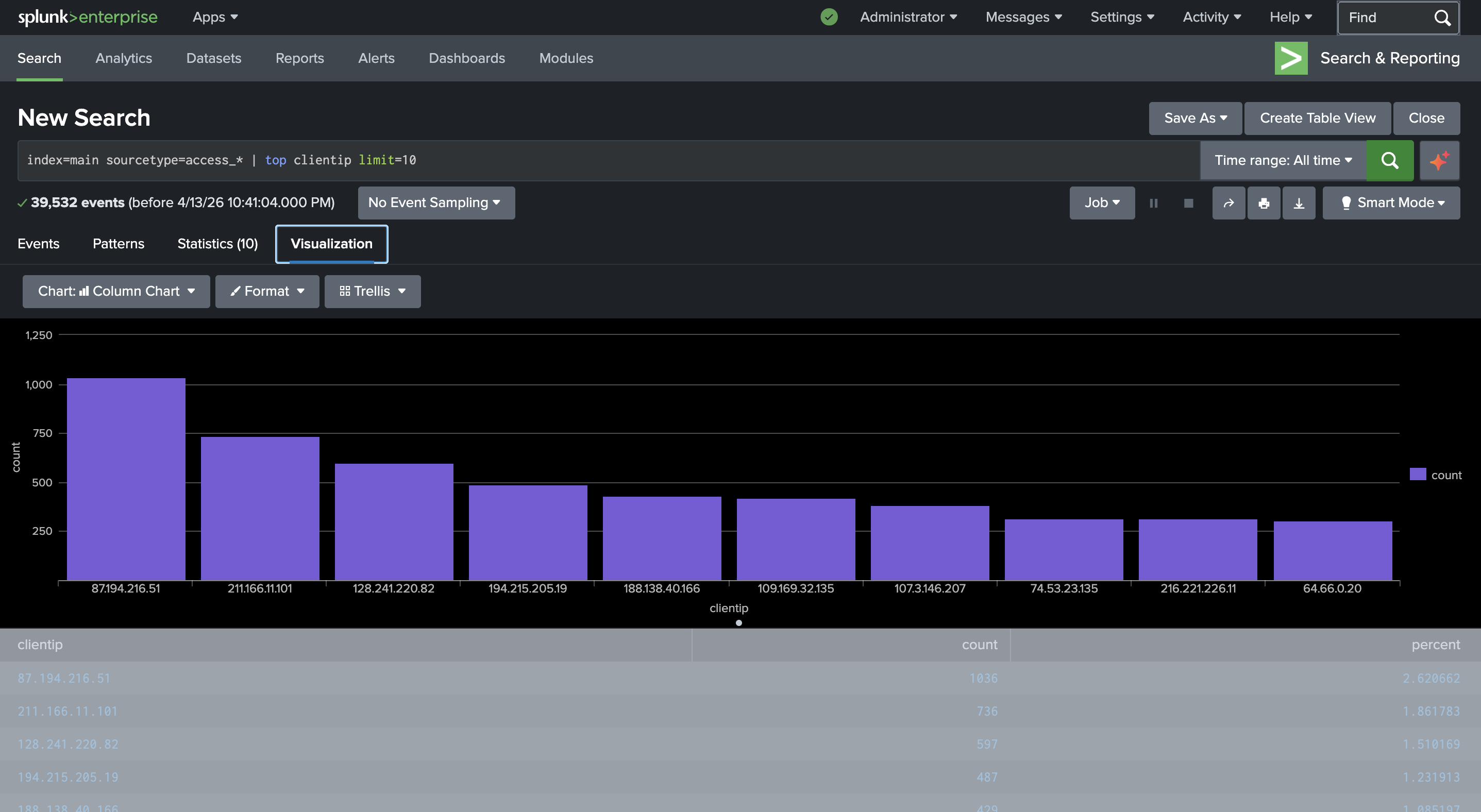

### 顶级客户端 IP 分析

识别与服务器交互最频繁的客户端 IP 地址。

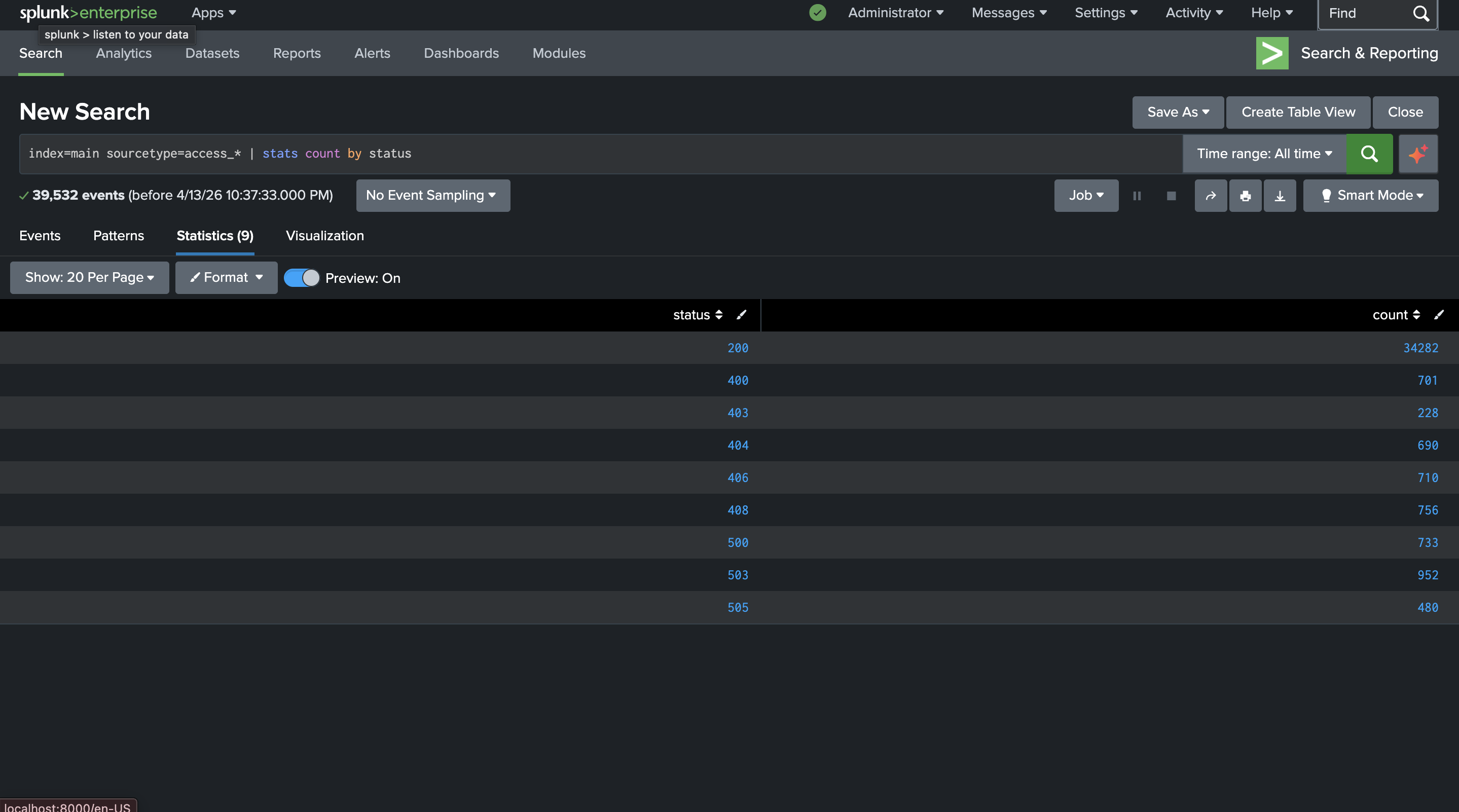

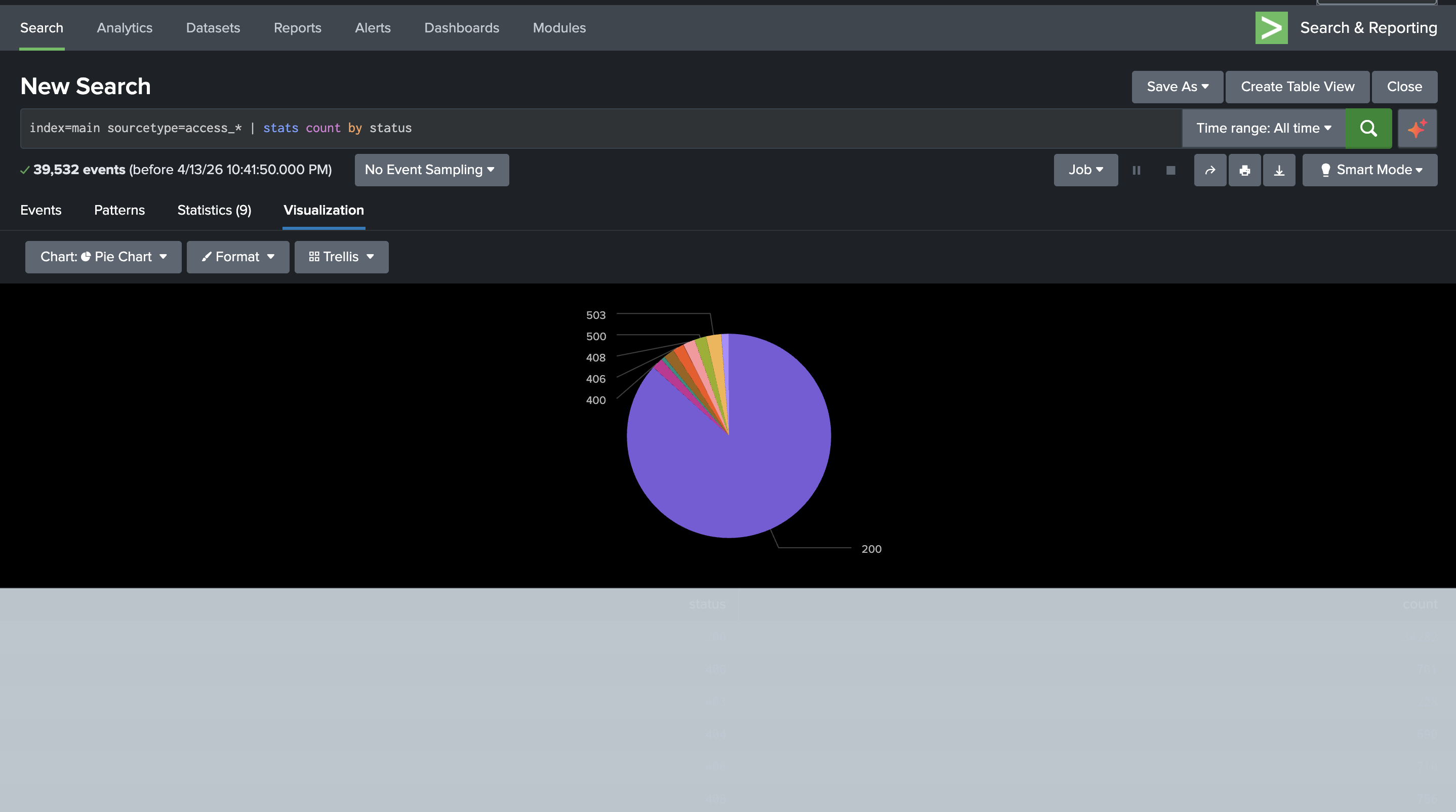

### HTTP 状态码分析

分析 HTTP 响应码,以了解正常与异常的服务器活动。

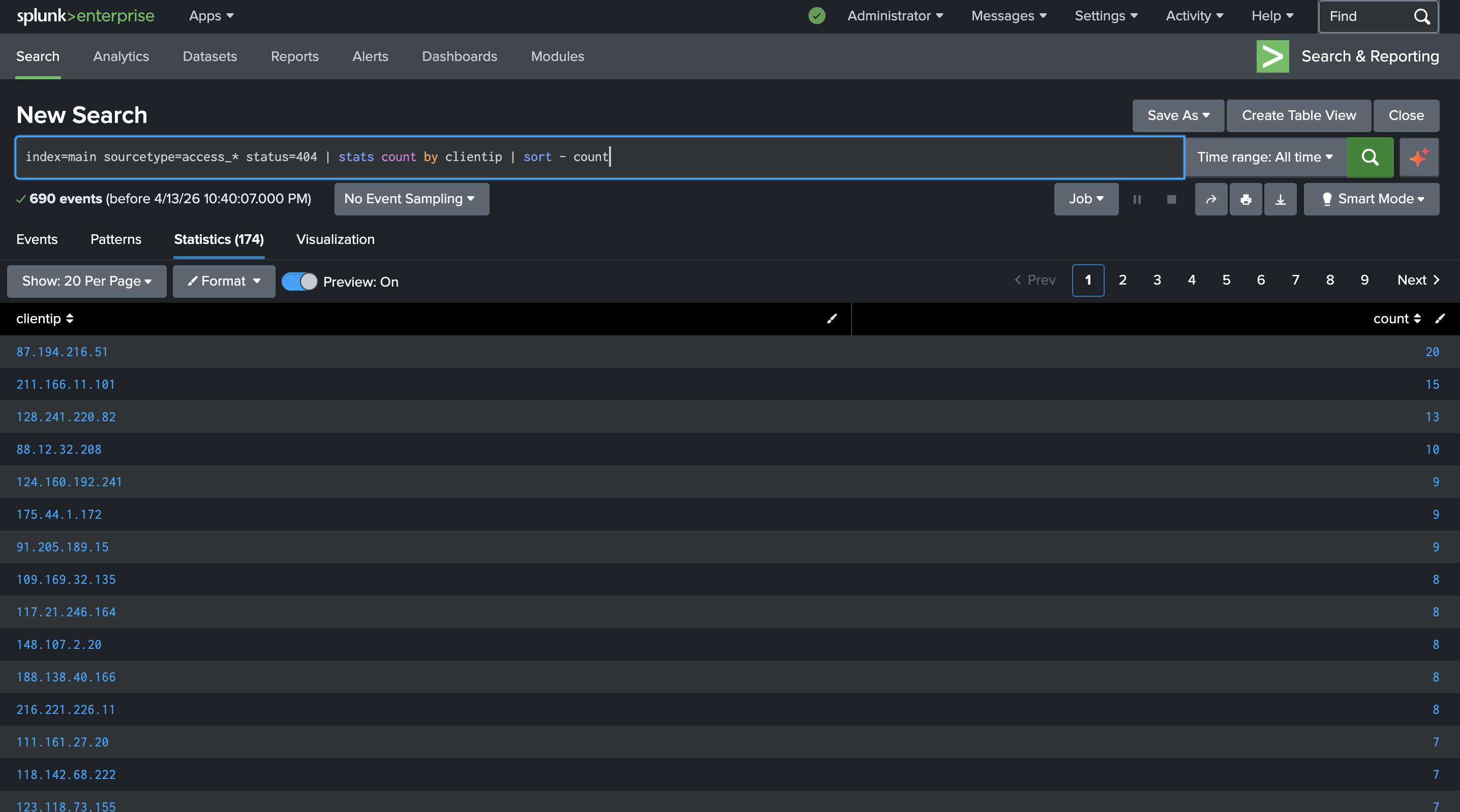

### 404 错误调查

识别生成重复 404 错误的 IP 地址,这可能表明扫描或侦察行为。

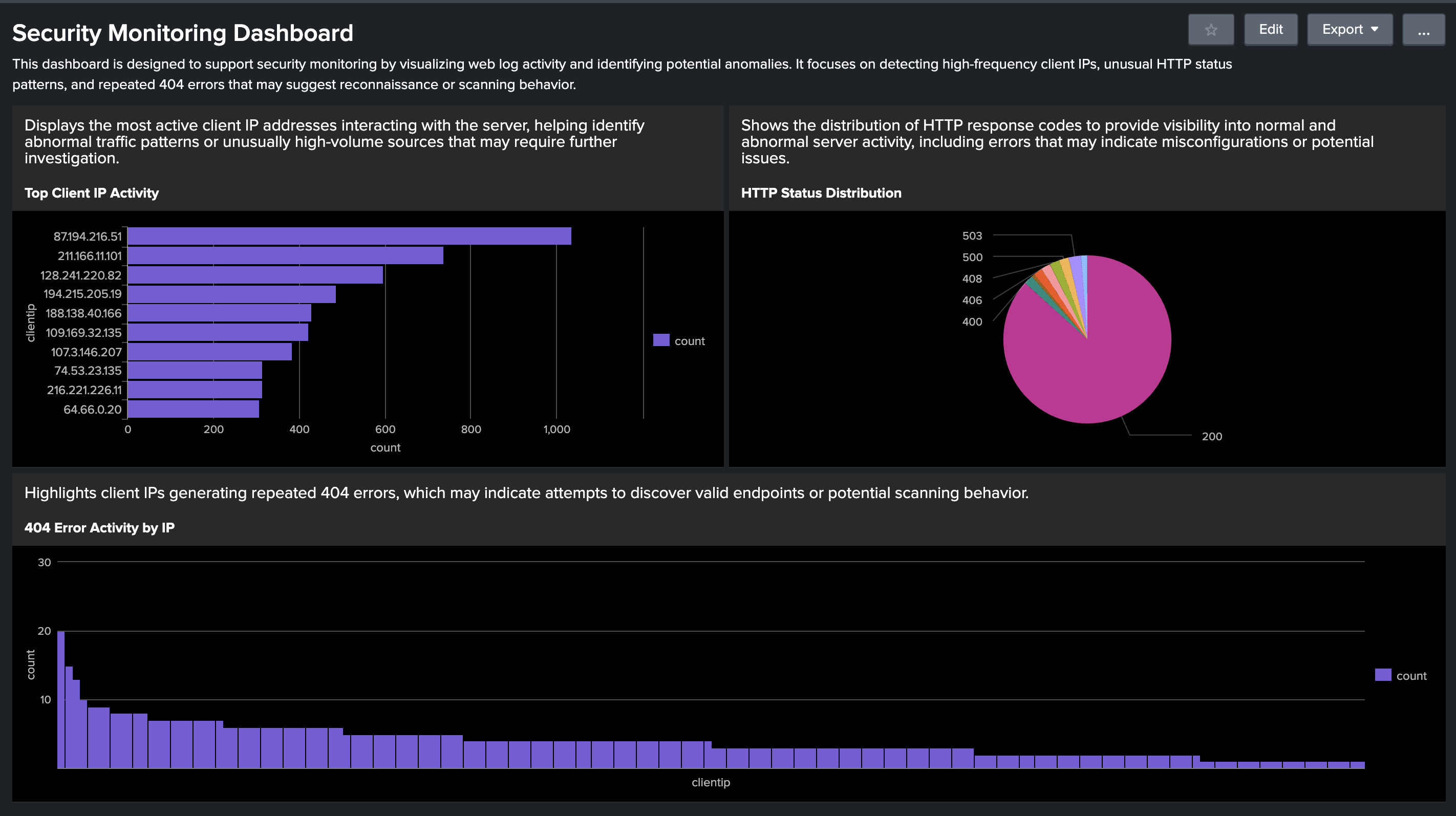

## 安全监控仪表板

创建了一个仪表板,用于可视化关键安全指标并支持监控。

## 关键发现

- 少量 IP 地址产生了大部分流量

- 观察到来自特定 IP 的重复 404 错误,表明可能存在探测行为

- HTTP 状态分布显示以正常流量为主,但存在部分错误模式

## 展示技能

- SIEM 基础知识

- 日志摄取与分析

- SPL 查询

- 安全监控概念

- 数据可视化与报告

标签:404错误排查, HTTP状态码分析, Splunk Enterprise, Splunk Web, SPL查询, Web日志, 安全仪表盘, 安全监测, 客户端IP分析, 异常流量检测, 扫描活动检测, 日志摄取, 监控可视化