ChinonyeS/GCP-SOC-Wazuh-Lab

GitHub: ChinonyeS/GCP-SOC-Wazuh-Lab

一个基于 GCP 的云原生 SOC 实验室,使用 Wazuh 进行威胁检测并用 Fail2ban 实现自动化响应。

Stars: 0 | Forks: 0

# GCP-SOC-Wazuh-Lab

一个基于云的安全运营中心(SOC)实验室,提供威胁检测的 Wazuh 和自动事件响应的 Fail2ban。

# 云原生 SOC 与 IAM 监控实验室(GCP)

## 项目概述

该项目演示了在 Google Cloud Platform 上部署使用 **Wazuh** 的安全运营中心(SOC)。实验室监控未经授权的访问尝试,并使用 **Fail2ban** 进行自动威胁缓解。

### 使用技术

* **云平台:** Google Cloud Platform(Compute Engine、VPC 防火墙)

* **SIEM/XDR:** Wazuh(Manager 与 Agent)

* **安全工具:** Fail2ban、SSHD

* **操作系统:** Ubuntu 22.04 LTS

### 关键特性

1. **IAM 安全性:** 实施自定义服务账号以确保虚拟机遵循**最小权限原则**。

2. **威胁检测:** 配置 Wazuh 监控实时日志以检测暴力破解攻击。

3. **自动化响应:** 集成 Fail2ban,在 3 次登录失败后自动封禁恶意 IP。

### 事件模拟

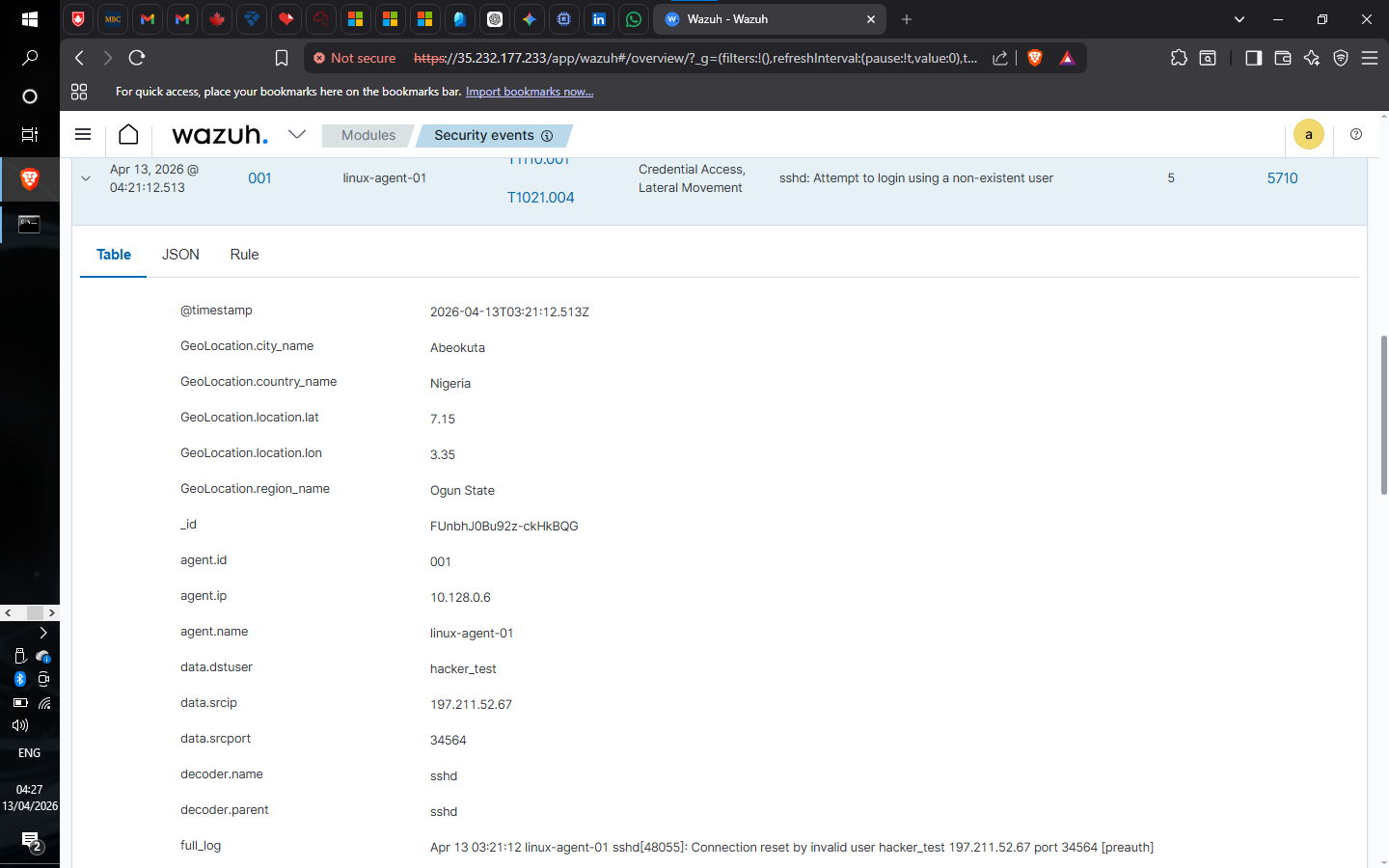

* **场景:** 未经授权的用户尝试使用用户名 `hacker_test` 通过 SSH 访问服务器。

* **结果:** Wazuh 触发 12 级警报。Fail2ban 检测到重复失败并将该攻击者的 IP 加入封禁列表。

### 实验室证据

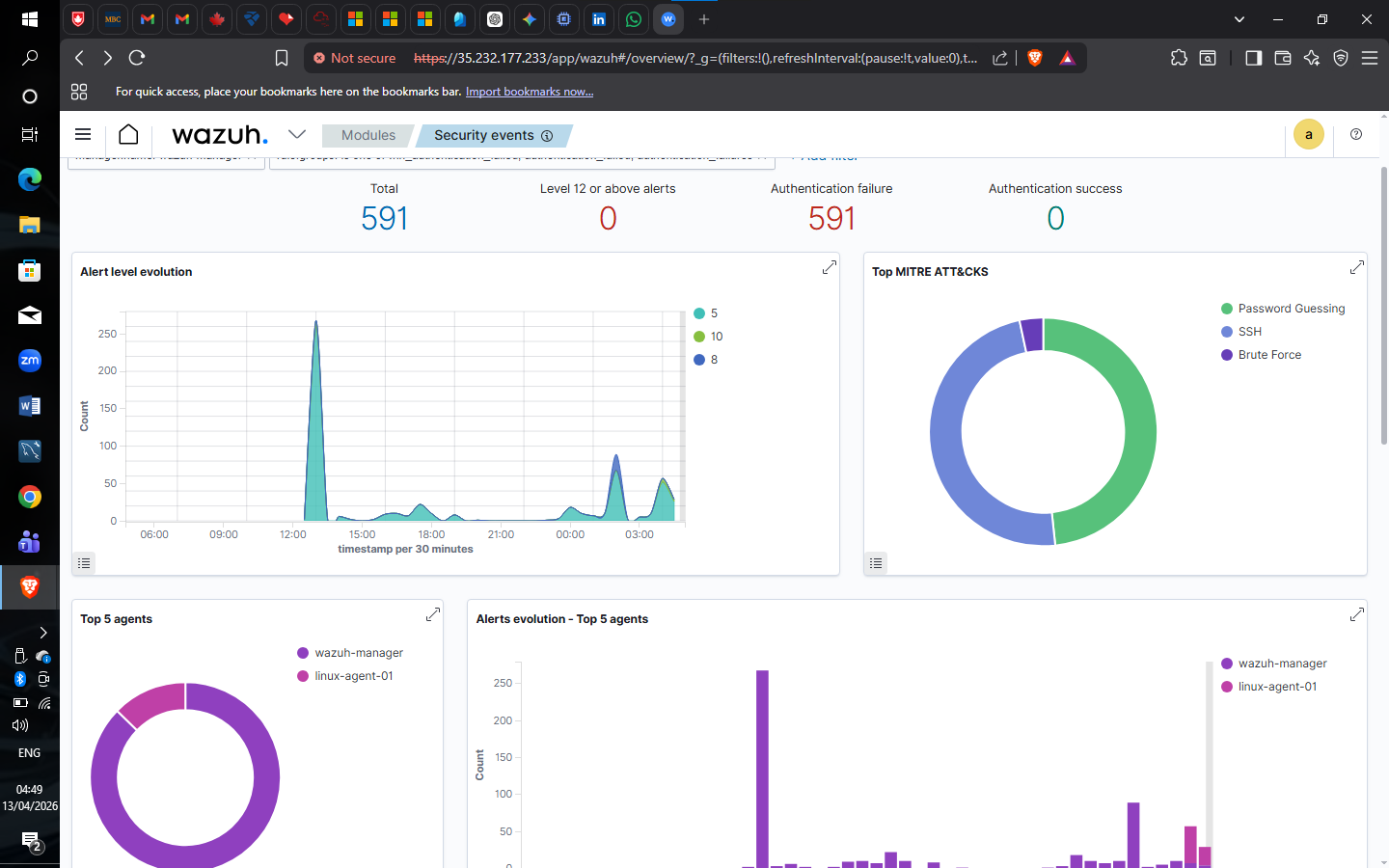

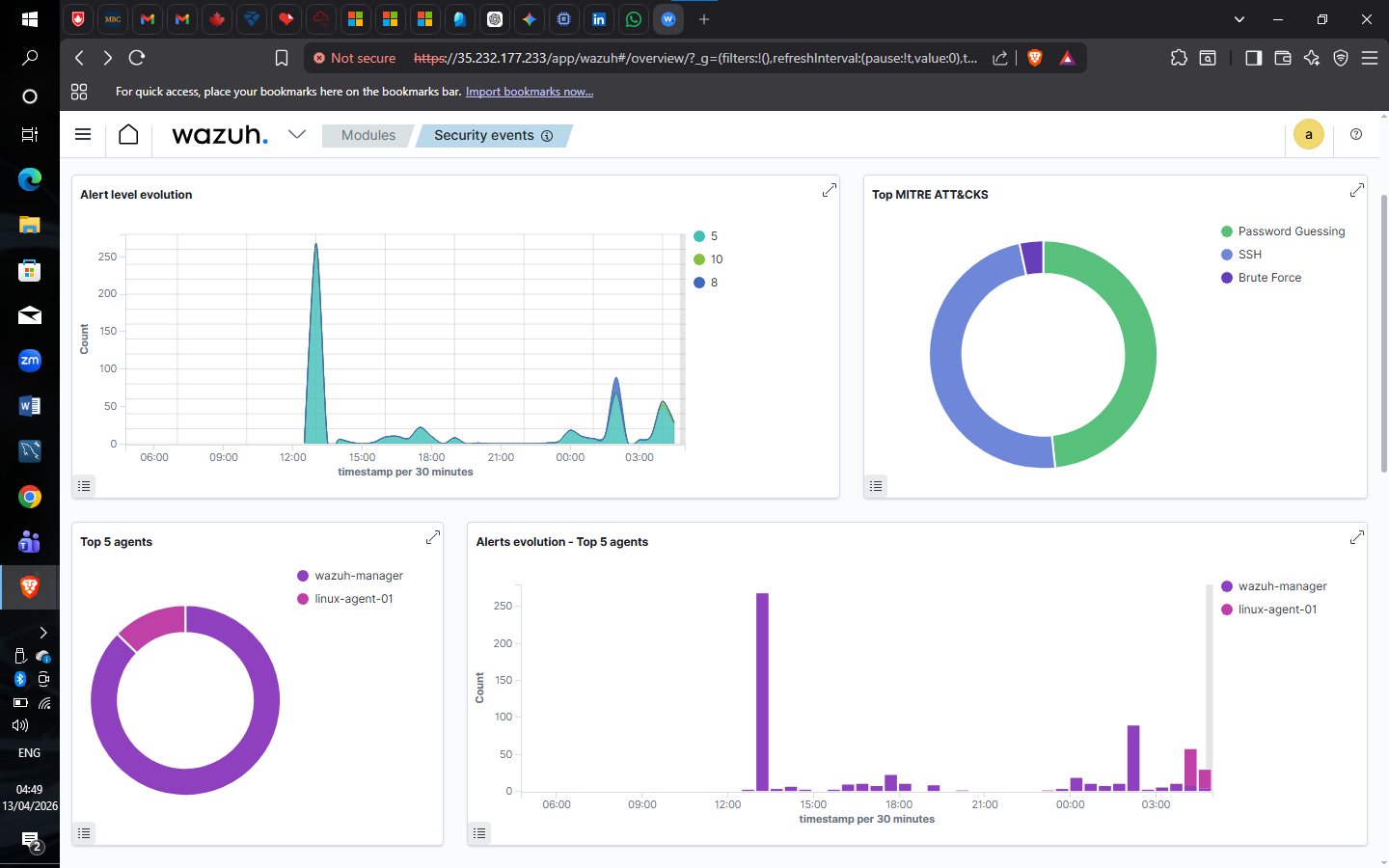

#### 1. Wazuh 安全仪表板

*图 1:安全事件与代理状态的概览。*

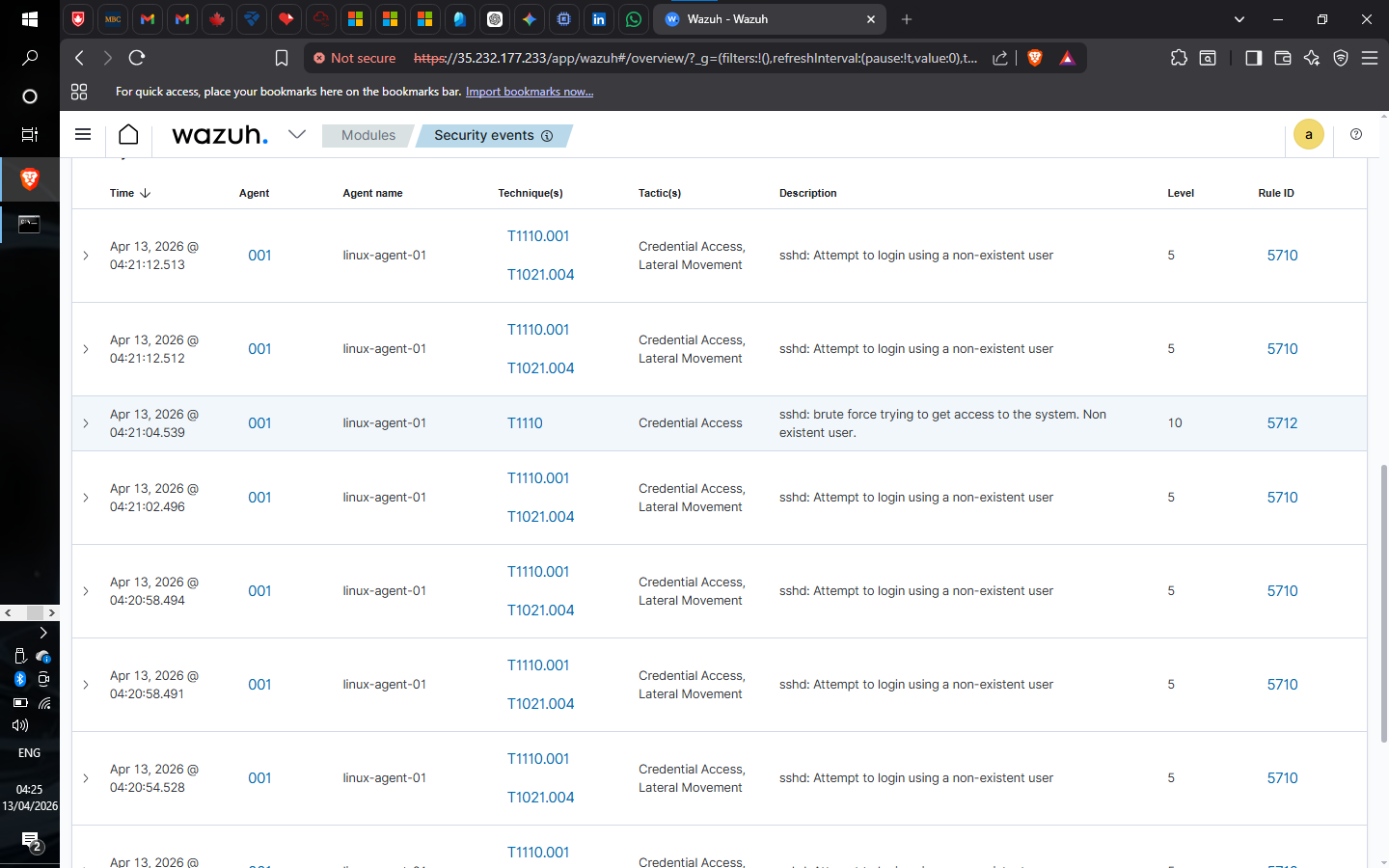

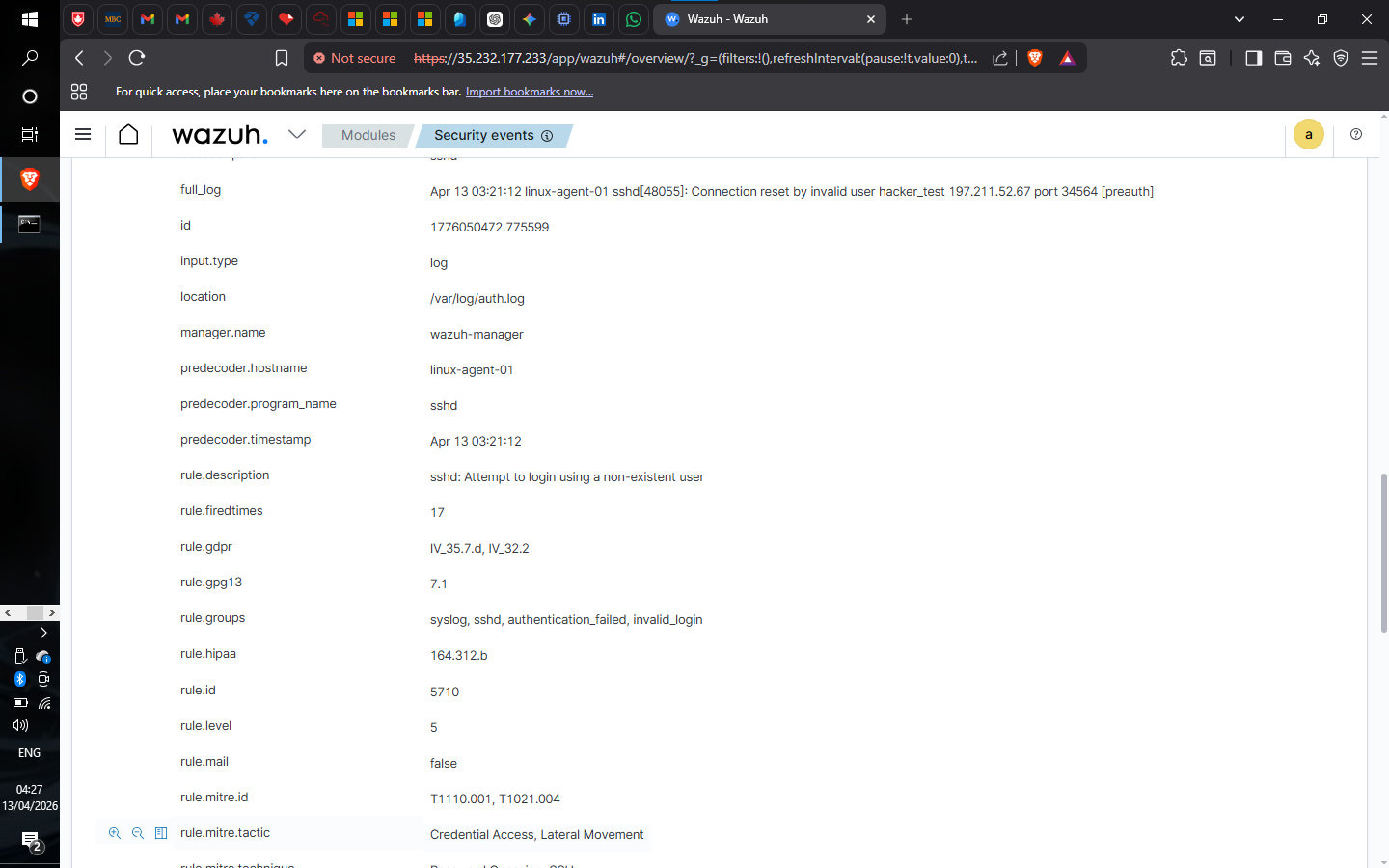

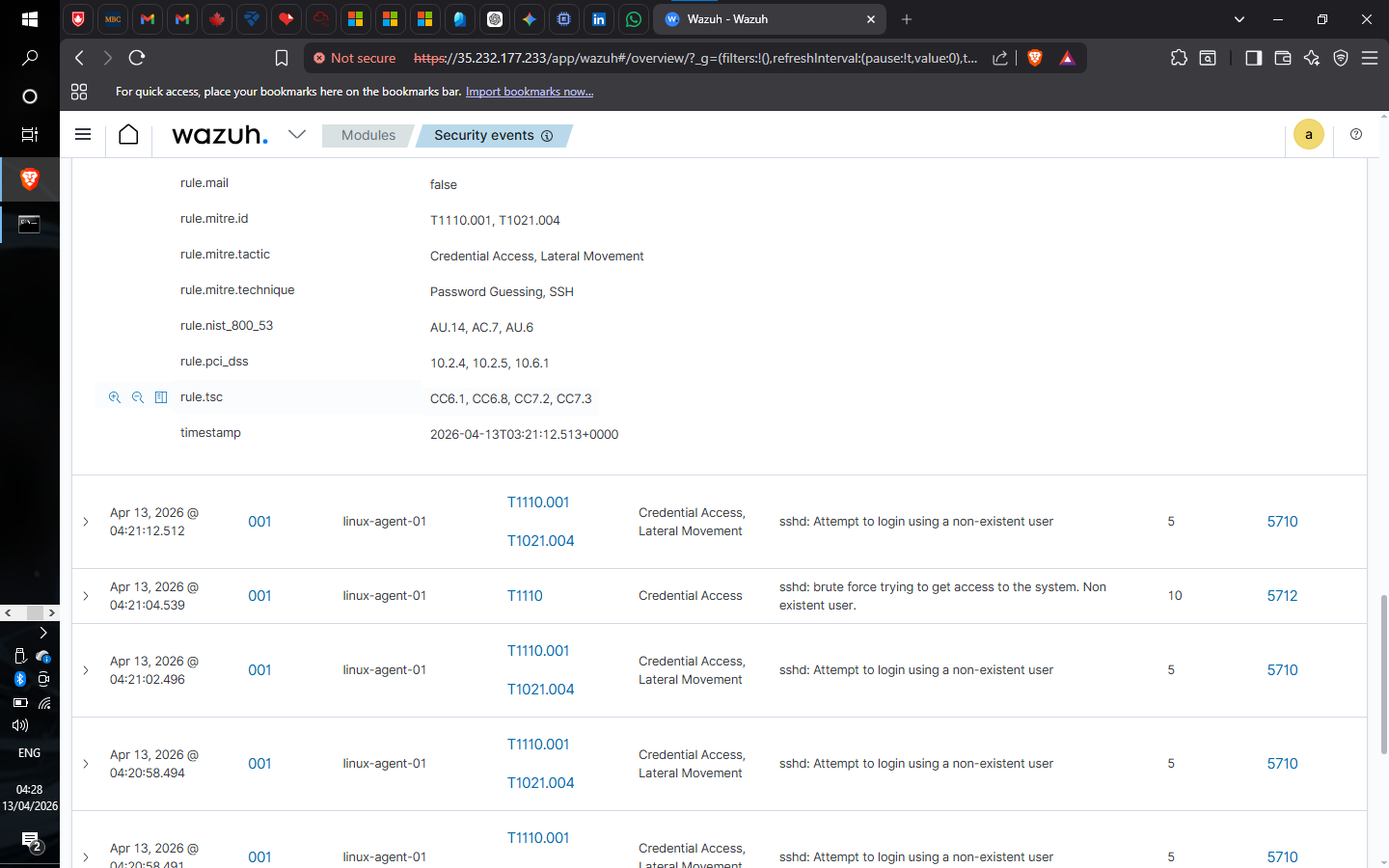

#### 2. 暴力破解检测

*图 2、3、4 和 5:由未经授权的 `hacker_test` 登录尝试触发的 12 级警报。*

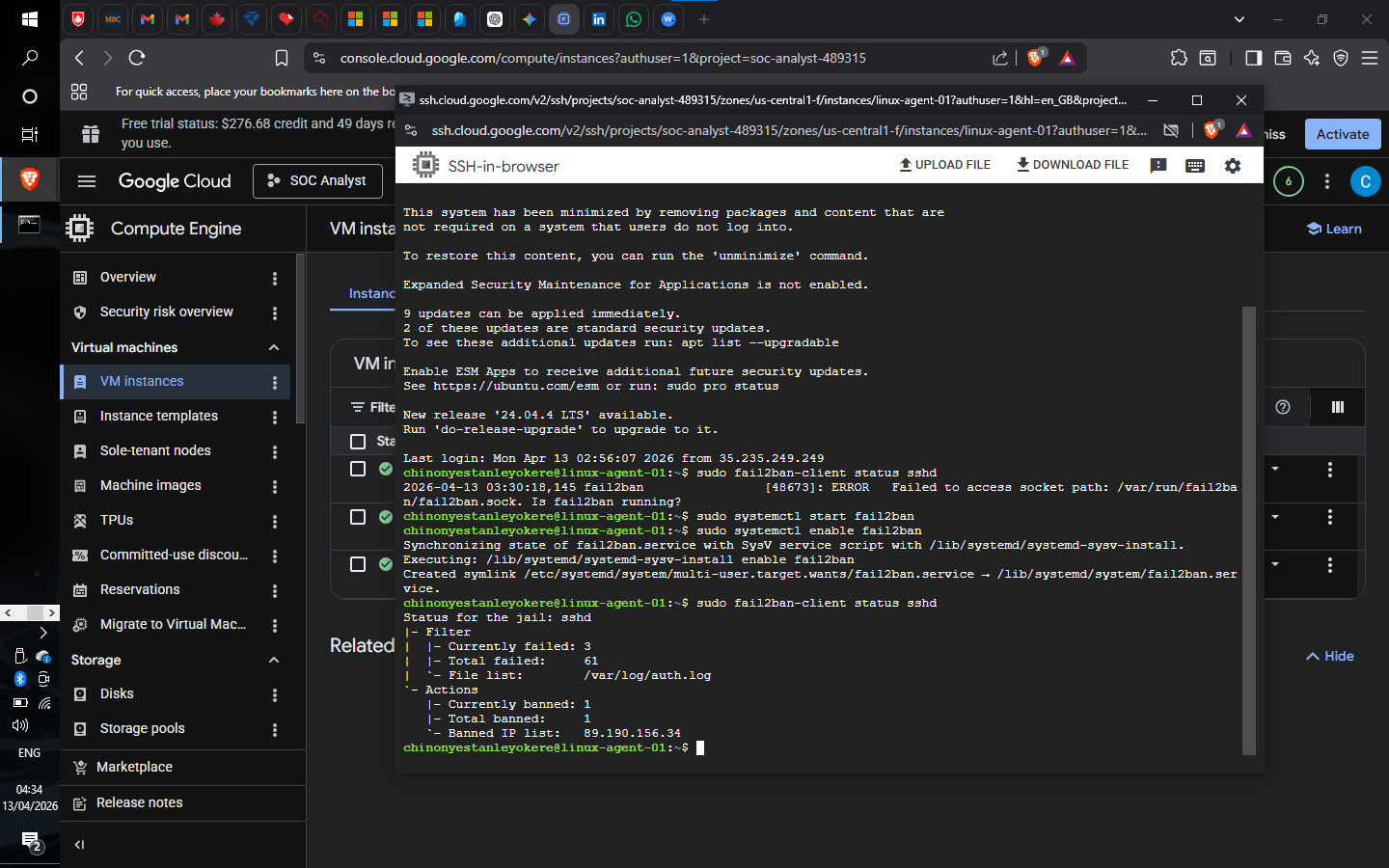

#### 3. 自动缓解(Fail2ban)

*图 6:Fail2ban 服务成功识别并封禁恶意 IP。*

添加技术证据截图

标签:AMSI绕过, BurpSuite集成, Compute Engine, Fail2ban, GCP, Google Cloud Platform, IAM安全, IP 地址批量处理, IP封禁, SSH暴力破解, VPC防火墙, Wazuh, 入侵防护, 内存分配, 动态API解析, 威胁检测, 安全实验室, 安全运营中心, 最小权限原则, 服务账户, 监控告警, 红队行动, 网络映射, 自动化响应, 速率限制