premmadishetty/AWS-VPN-Secure-Infrastructure

GitHub: premmadishetty/AWS-VPN-Secure-Infrastructure

在 AWS 上构建安全的 OpenVPN 基础设施,解决远程访问加密、访问控制与合规审计问题。

Stars: 0 | Forks: 0

# 🔐 AWS 云 VPN 基础设施

### 使用 OpenVPN、EC2、S3 和 IAM 在 AWS 上实现安全的虚拟专用网络

[](https://aws.amazon.com/)

[](https://openvpn.net/)

[](https://ubuntu.com/)

[](#system-security-enhancements)

[](LICENSE)

**一个企业级 VPN 部署方案,在 AWS 上提供加密存储、基于角色的访问控制、事件响应规划和持续监控 — 采用企业安全标准设计。**

[架构](#architecture-overview) · [部署](#deployment-guide) · [安全](#system-security-enhancements) · [监控](#monitoring--alerting) · [事件响应](#incident-response-plan)

## 📋 目录

- [架构概述](#architecture-overview)

- [使用的 AWS 服务](#aws-services-used)

- [部署指南](#deployment-guide)

- [EC2 实例设置](#1-ec2-instance--openvpn-server)

- [S3 存储桶配置](#2-s3-bucket-configuration)

- [IAM 角色与策略](#3-iam-roles--policies)

- [系统安全增强](#system-security-enhancements)

- [监控与告警](#monitoring--alerting)

- [支持计划](#support-plan)

- [事件响应计划](#incident-response-plan)

- [截图](#screenshots)

- [作者](#author)

## 🏗️ 架构概述

本项目在 AWS 上实现了一个 **安全的 VPN 基础设施**,允许远程客户端通过加密隧道连接到内部网络。该架构遵循 **AWS 卓越架构框架**,并遵守 **最小权限原则**。

```

┌─────────────────────────────────────────────────────┐

│ AWS Cloud (us-west-2) │

│ │

┌──────────┐ │ ┌──────────────────────┐ │

│ Remote │──────────┼──▶│ EC2 (t2.micro) │ │

│ Client │ OpenVPN │ │ Ubuntu + OpenVPN │ │

│ Device │ UDP:1194│ │ Access Server │ │

└──────────┘ │ └──────────┬───────────┘ │

│ │ │

│ ┌────────┴────────┐ │

│ ▼ ▼ │

│ ┌──────────┐ ┌──────────────┐ │

│ │ S3 Bucket│ │ S3 Bucket │ │

│ │Baselines │ │ Ops Backup │ │

│ │(AES-256) │ │ (AES-256) │ │

│ └──────────┘ └──────────────┘ │

│ │

│ ┌──────────────────────────────────────┐ │

│ │ Security & Monitoring │ │

│ │ IAM ∙ CloudWatch ∙ GuardDuty ∙ │ │

│ │ CloudTrail ∙ Inspector ∙ WAF │ │

│ └──────────────────────────────────────┘ │

└─────────────────────────────────────────────────────┘

```

## 🛠️ 使用的 AWS 服务

| 服务 | 用途 | 配置 |

|------|------|------|

| **EC2** | OpenVPN 服务器主机 | `t2.micro`,Ubuntu,us-west-2 |

| **S3** | 加密基线与操作备份 | AES-256 / SSE-KMS 加密 |

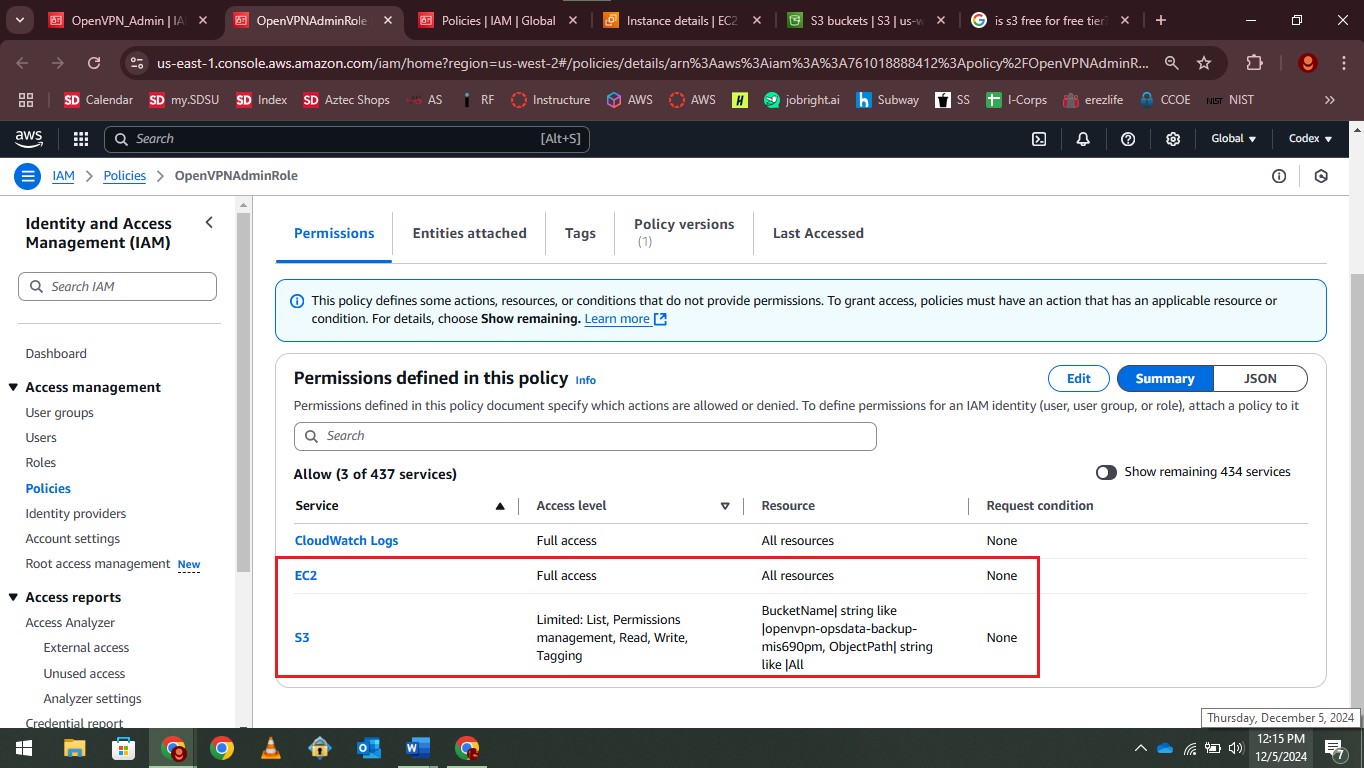

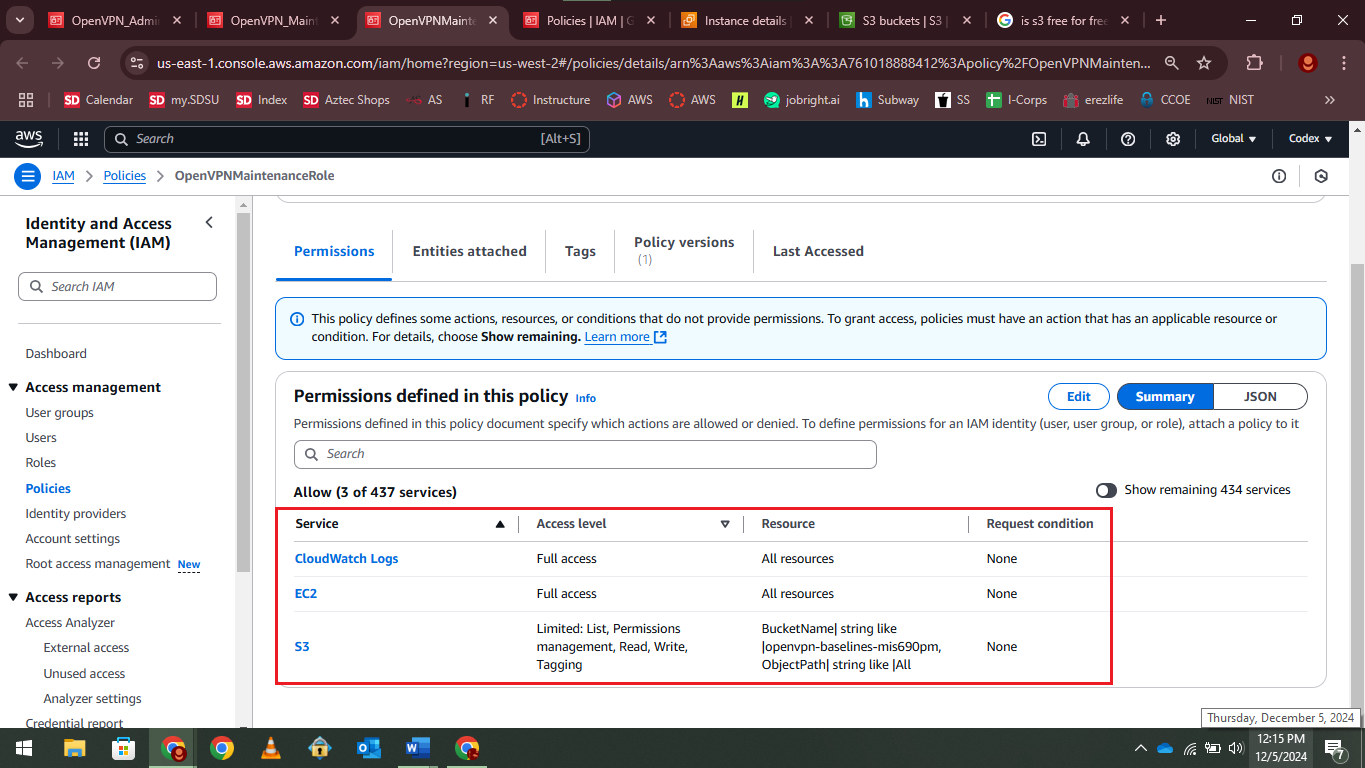

| **IAM** | 基于角色的访问控制 | 管理员与维护角色 |

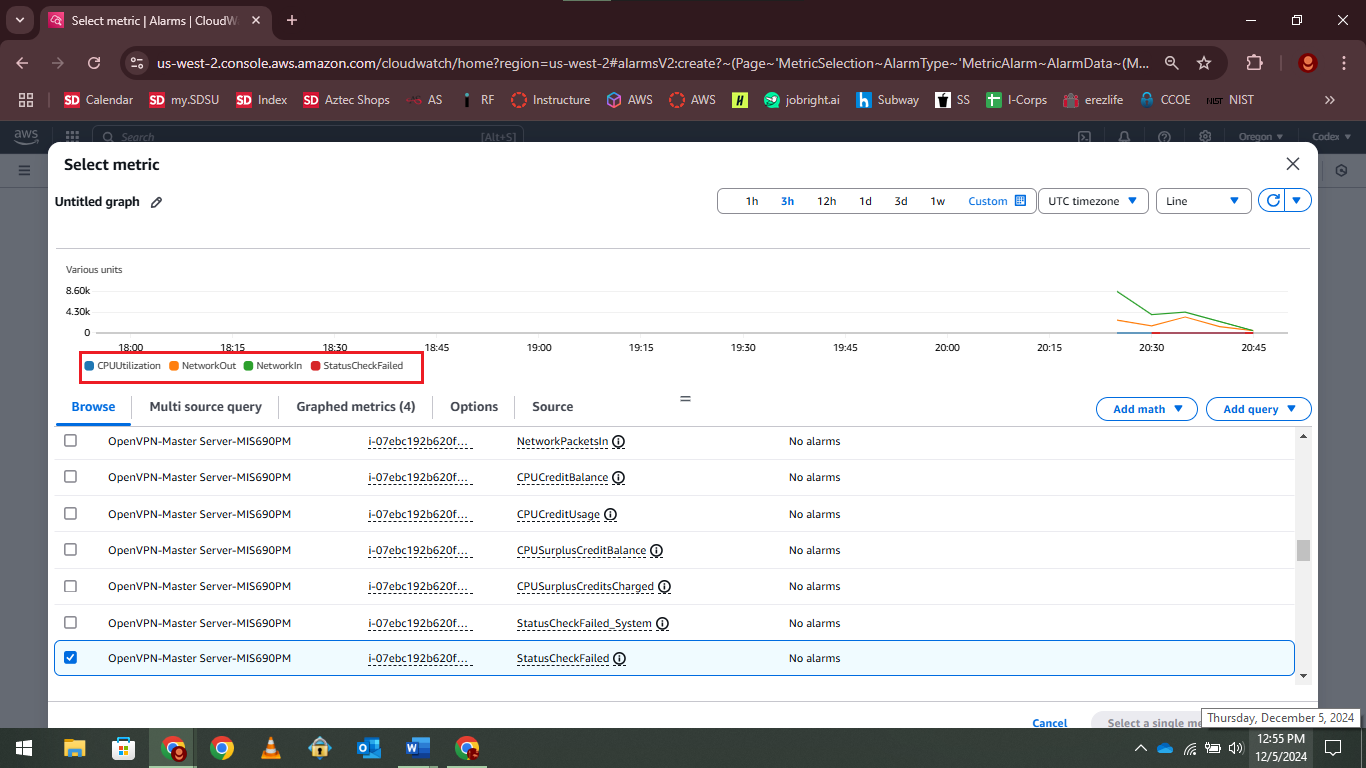

| **CloudWatch** | 实时指标与告警 | CPU、网络、状态检查 |

| **Inspector** | 漏洞扫描 | EC2 实例评估 |

| **GuardDuty** | 威胁检测 | 基于 ML 的异常检测 |

| **CloudTrail** | 审计日志 | API 活动追踪 |

| **安全组** | 网络级防火墙 | IP 限制入口规则 |

## 🚀 部署指南

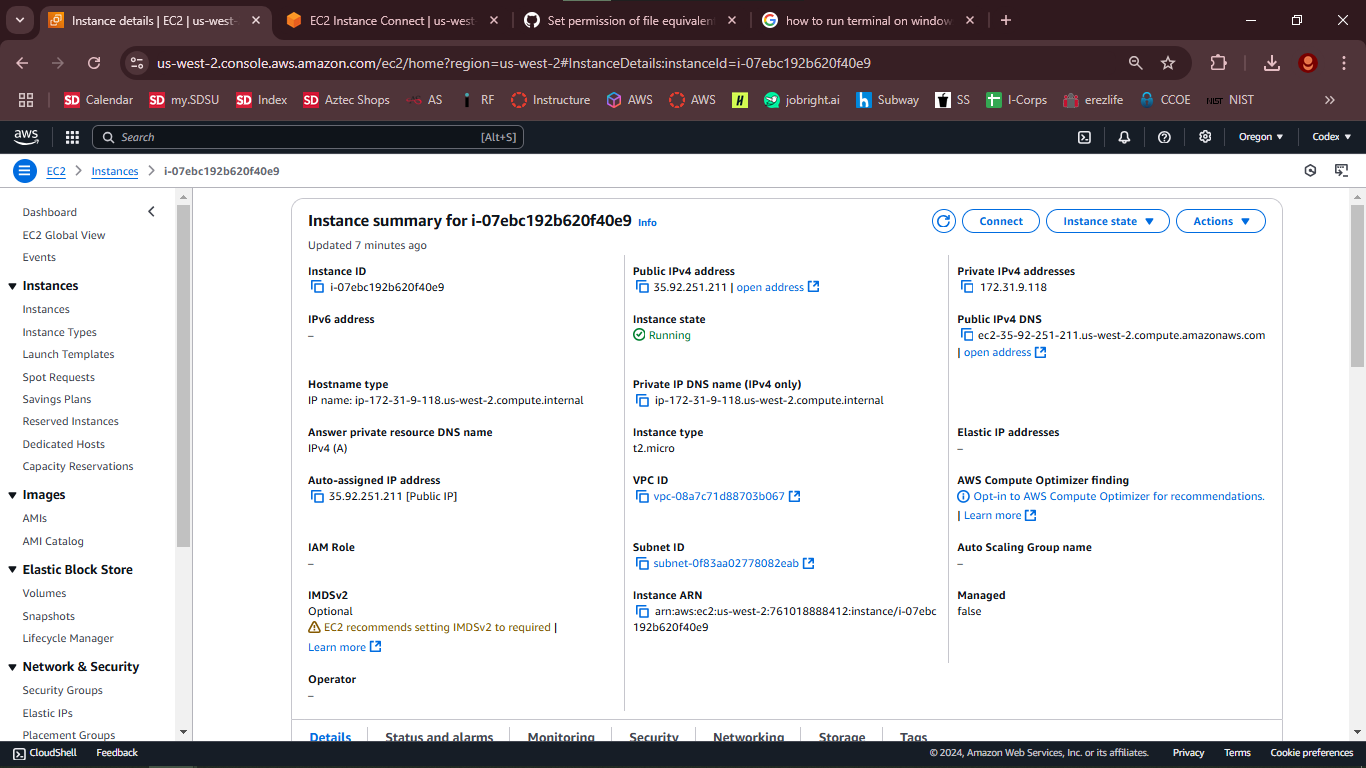

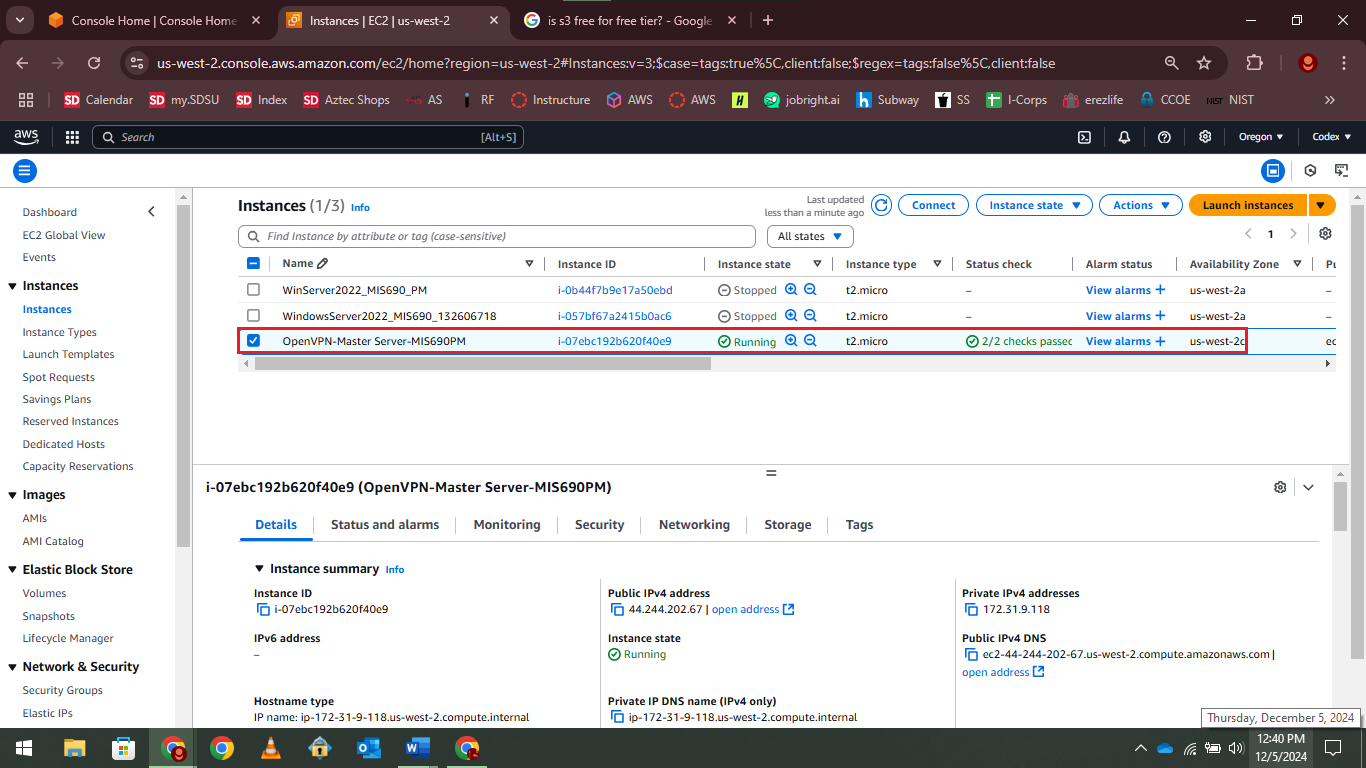

### 1. EC2 实例 — OpenVPN 服务器

**启动配置:**

- **AMI:** Ubuntu 服务器

- **实例类型:** `t2.micro`

- **区域:** `us-west-2`(俄勒冈)

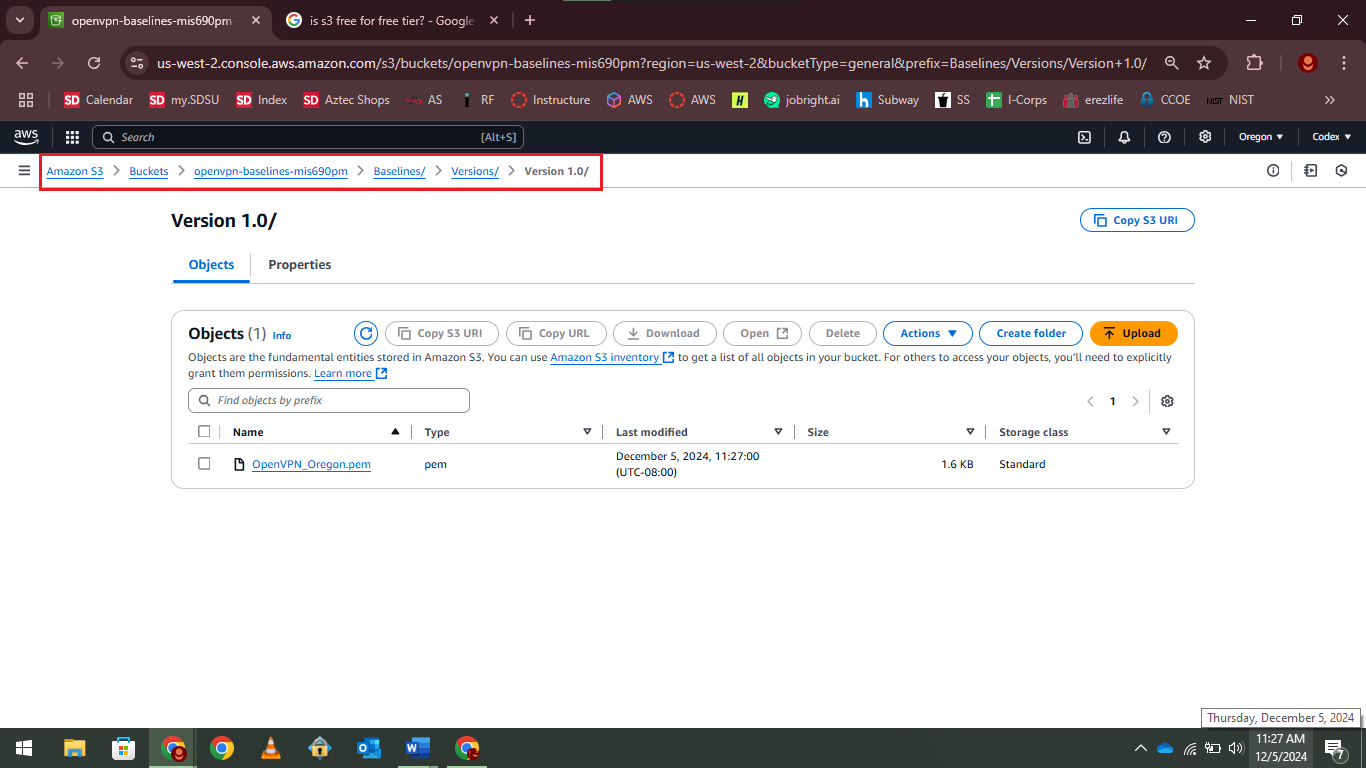

- **密钥对:** `OpenVPN_Oregon.pem`

- **实例名称:** `OpenVPN-Master Server-MIS690PM`

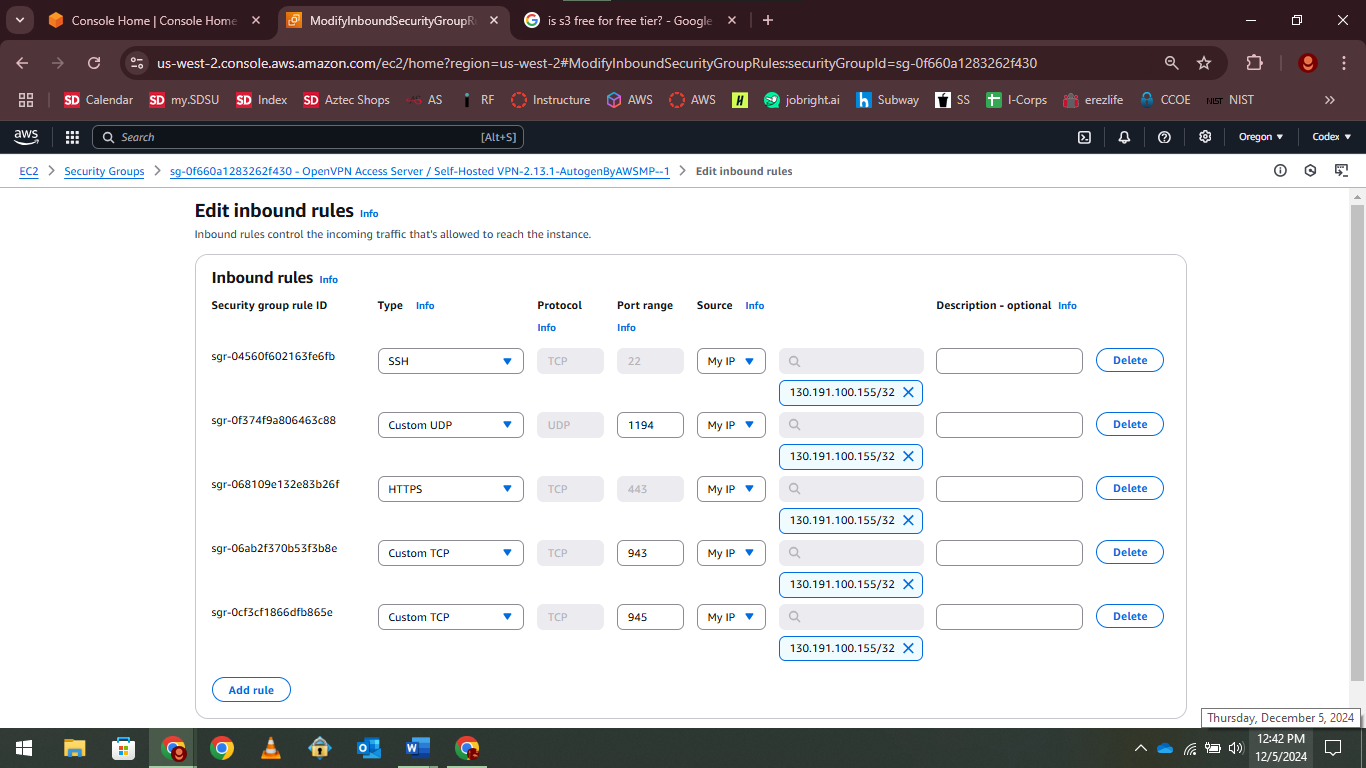

**安全组规则:**

| 协议 | 端口 | 来源 | 用途 |

|------|------|------|------|

| TCP | 22 | 仅管理员 IP | SSH 访问 |

| UDP | 1194 | 仅管理员 IP | OpenVPN 隧道 |

| TCP | 443 | 仅管理员 IP | HTTPS 管理 |

| TCP | 943 | 仅管理员 IP | OpenVPN Web UI |

| TCP | 945 | 仅管理员 IP | 集群控制 |

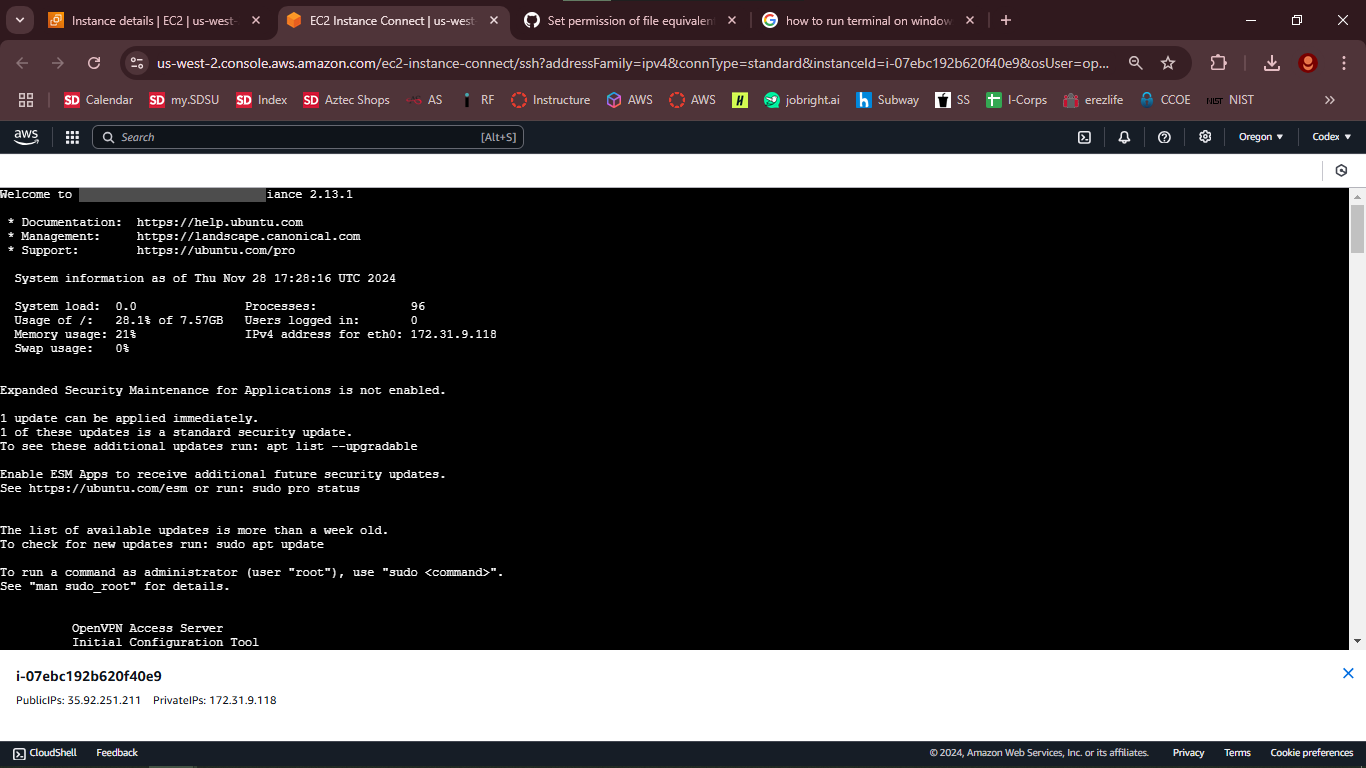

**安装与配置 OpenVPN:**

```

# SSH 登录实例

ssh -i OpenVPN_Oregon.pem ec2-user@📸 EC2 实例截图(点击展开)

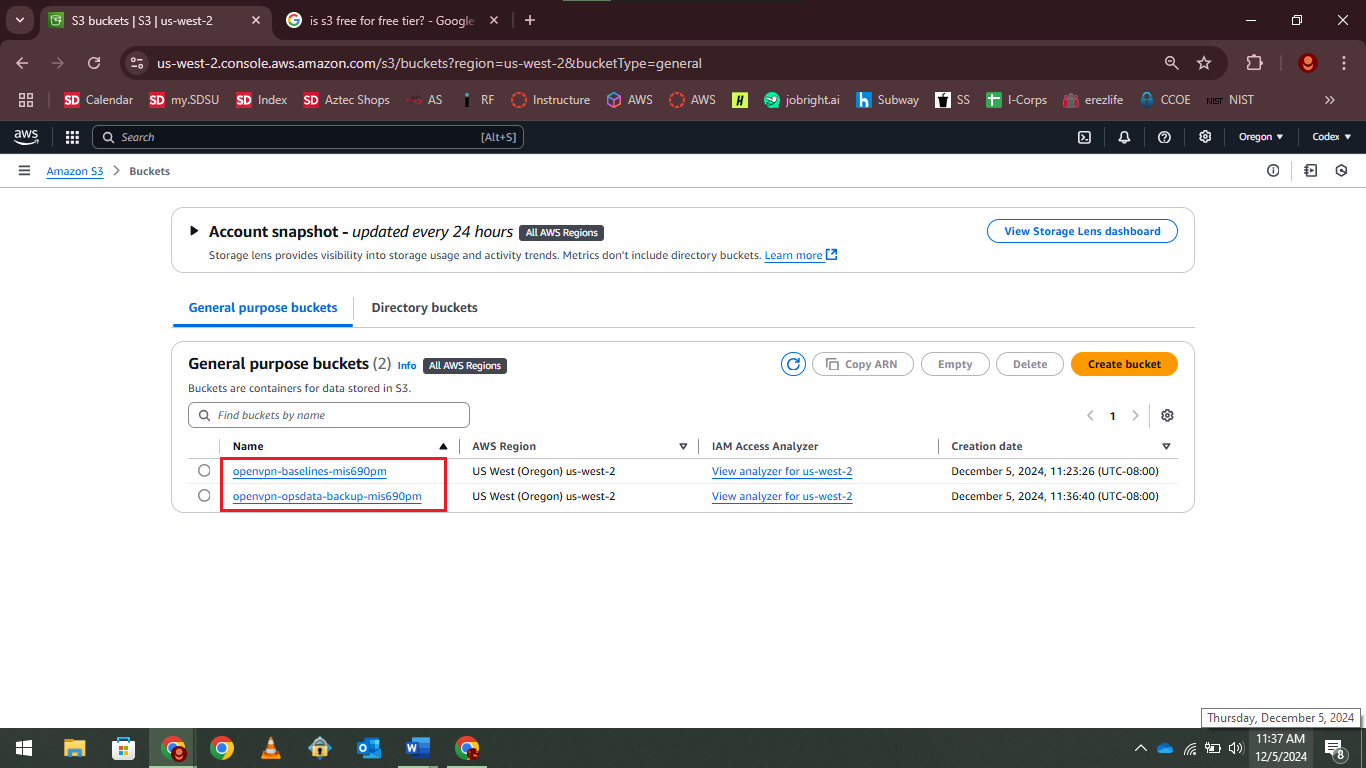

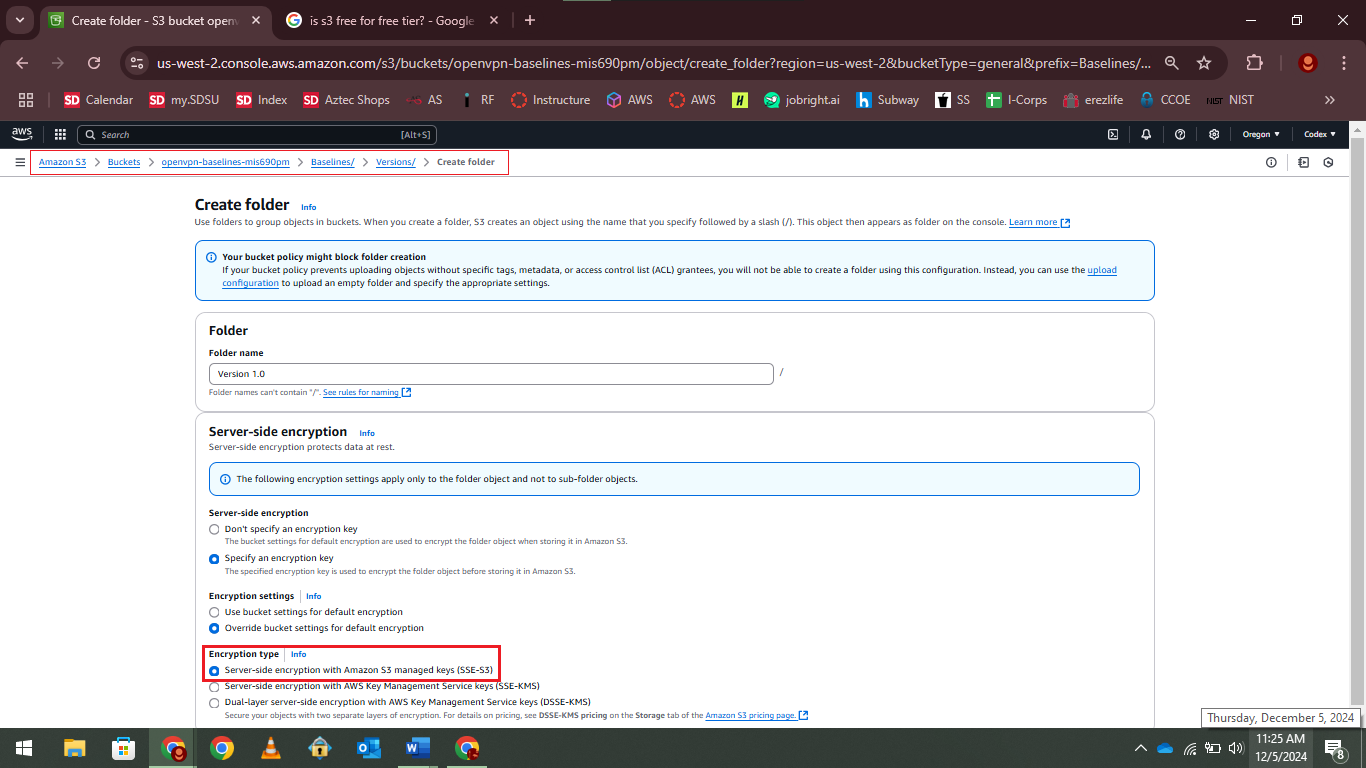

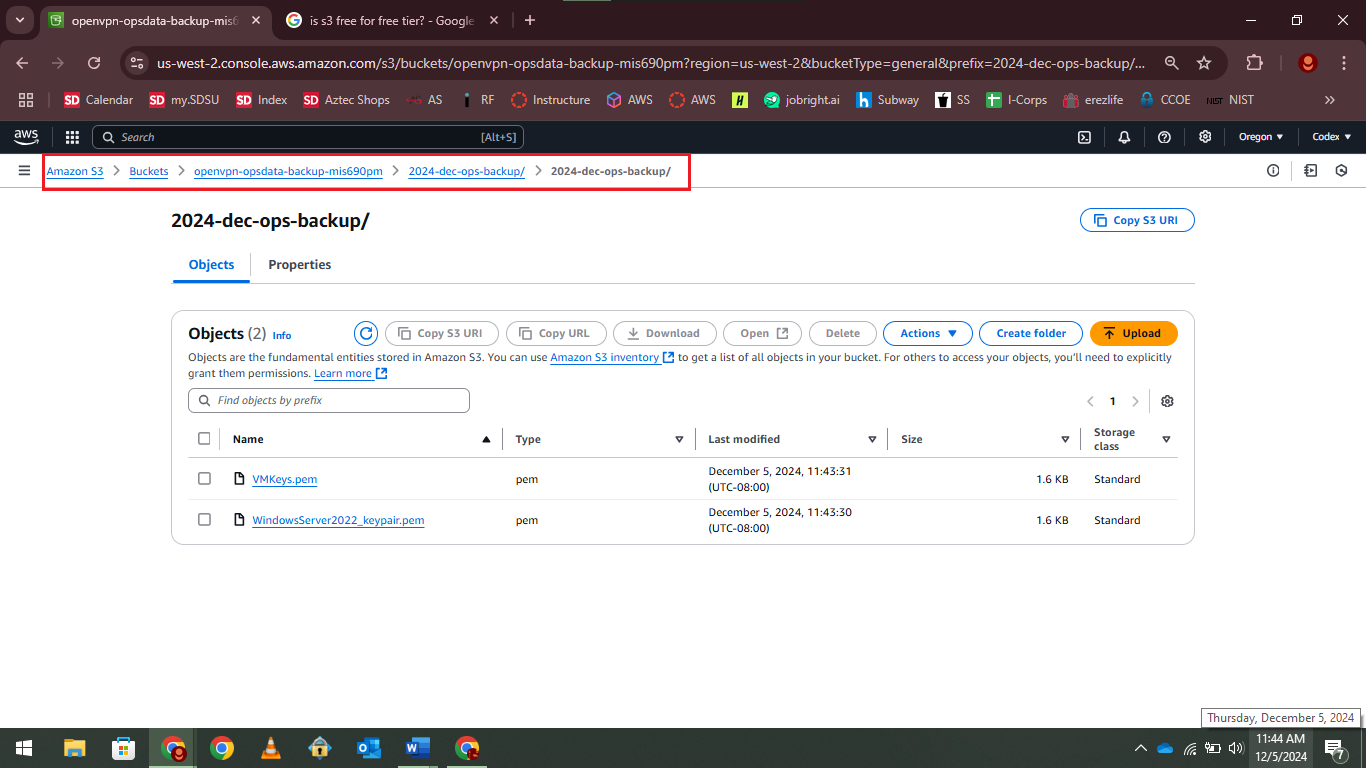

#### EC2 实例摘要  #### 运行中的 EC2 实例  #### 通过 SSH 安装 OpenVPN  #### 安全组 — 入站规则 📸 S3 存储桶截图(点击展开)

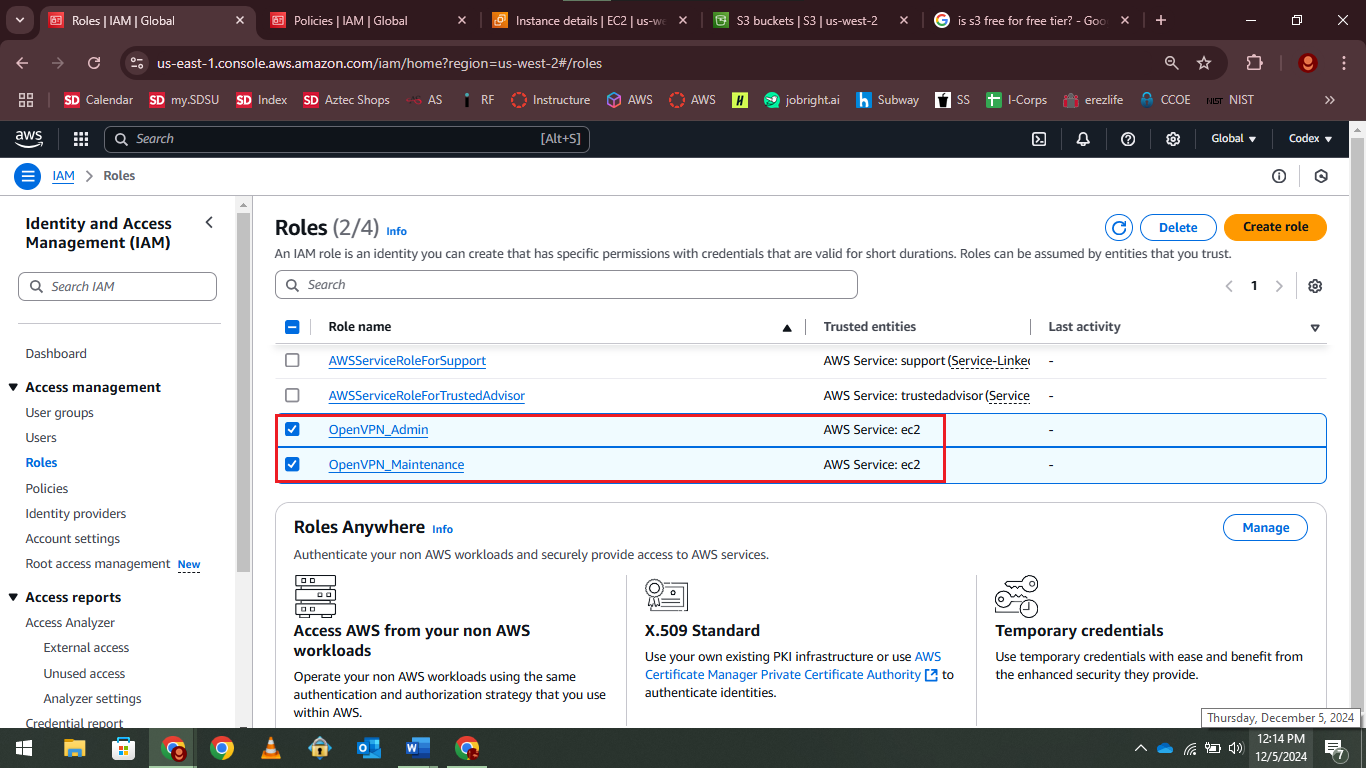

#### S3 存储桶列表  #### 加密设置(SSE-S3)  #### 基线存储桶 — 版本 1.0  #### 操作数据备份存储桶 📸 IAM 截图(点击展开)

#### IAM 角色列表  #### 管理员角色 — 权限摘要  #### 维护角色 — 权限摘要 📸 监控截图(点击展开)

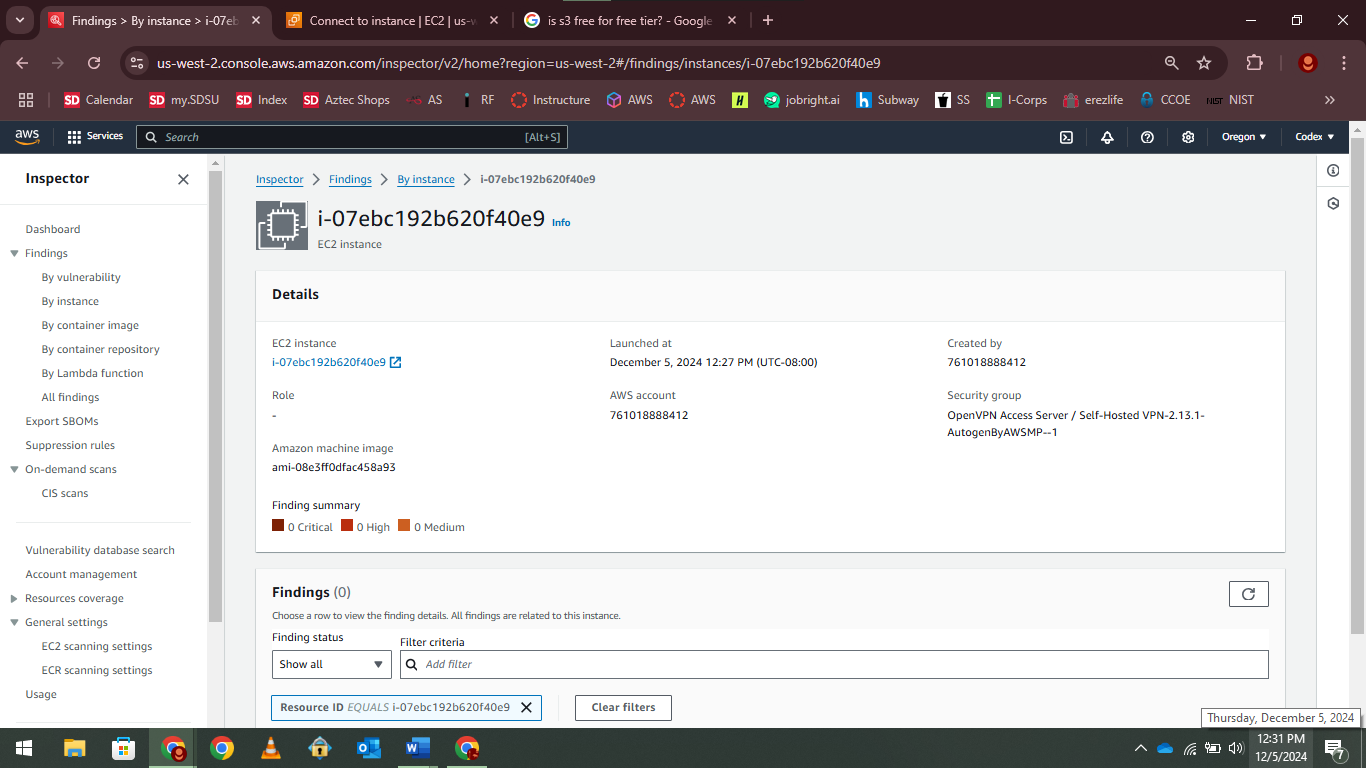

#### CloudWatch — 指标仪表板  #### AWS Inspector — 漏洞发现

*作为 MIS690 — 亚利桑那州立大学网络安全管理课程的一部分而构建*

**如果觉得本项目有用,请给它一个 ⭐!**

标签:AWS, CloudWatch, DPI, EC2, IaC, IAM, JSONLines, OpenVPN, S3, Streamlit, VPN, 企业安全, 加密存储, 最小权限, 漏洞探索, 网络安全, 网络资产管理, 访问控制, 隐私保护, 零信任