stuart-CyOps/Azure-Cloud-SIEM-Automated-Incident-Response-SOC-Simulator-

GitHub: stuart-CyOps/Azure-Cloud-SIEM-Automated-Incident-Response-SOC-Simulator-

一个用于构建云上 SOC 环境并自动检测与缓解暴力破解攻击的 Azure SIEM 与 SOAR 模拟器。

Stars: 0 | Forks: 0

# Azure-Cloud-SIEM-Automated-Incident-Response-SOC-Simulator

## 目标

构建一个基于云的安全运营中心(SOC)环境,以检测并自动缓解暴力破解攻击。

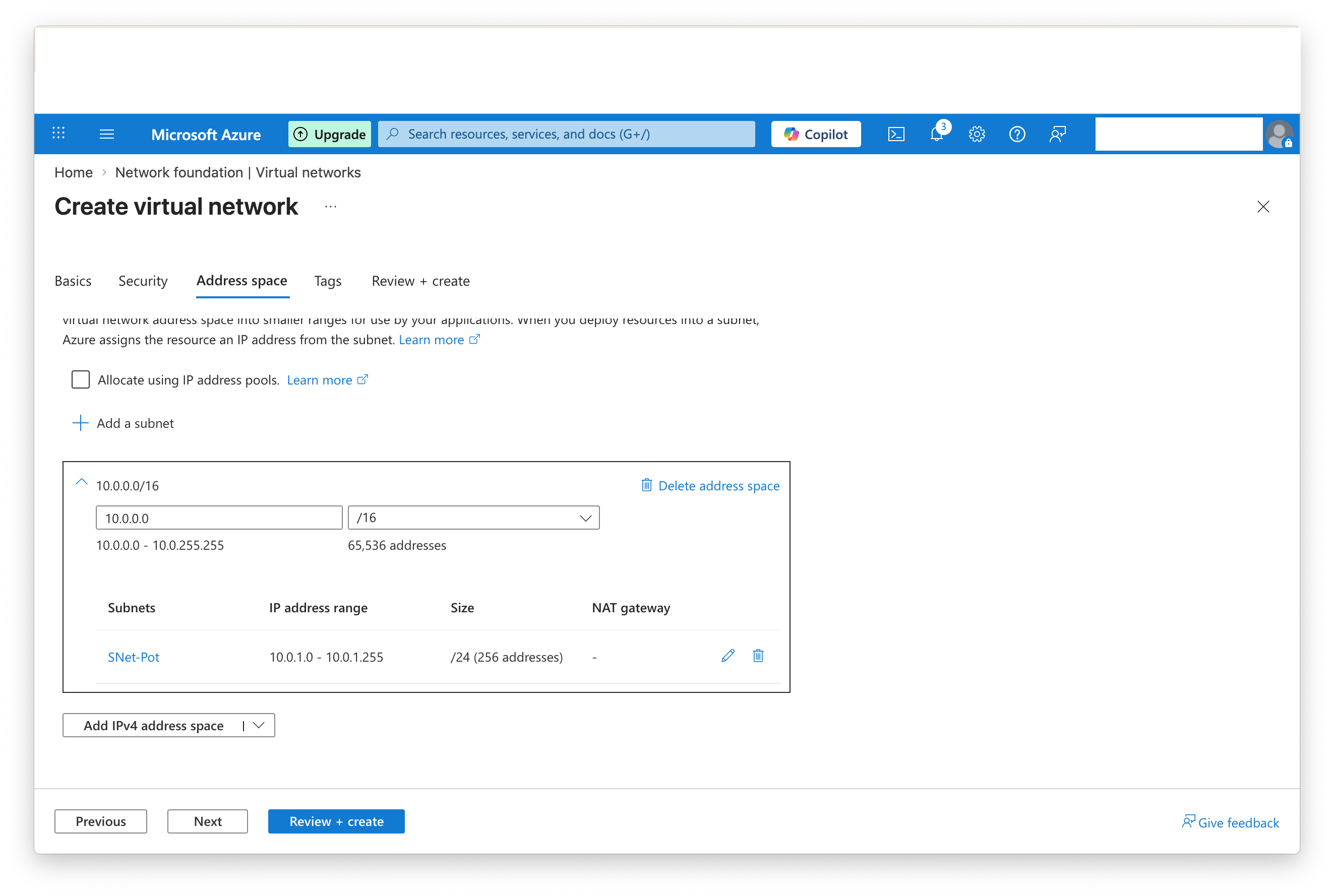

## Phase 1: 摄取与暴露(设置蜜罐)

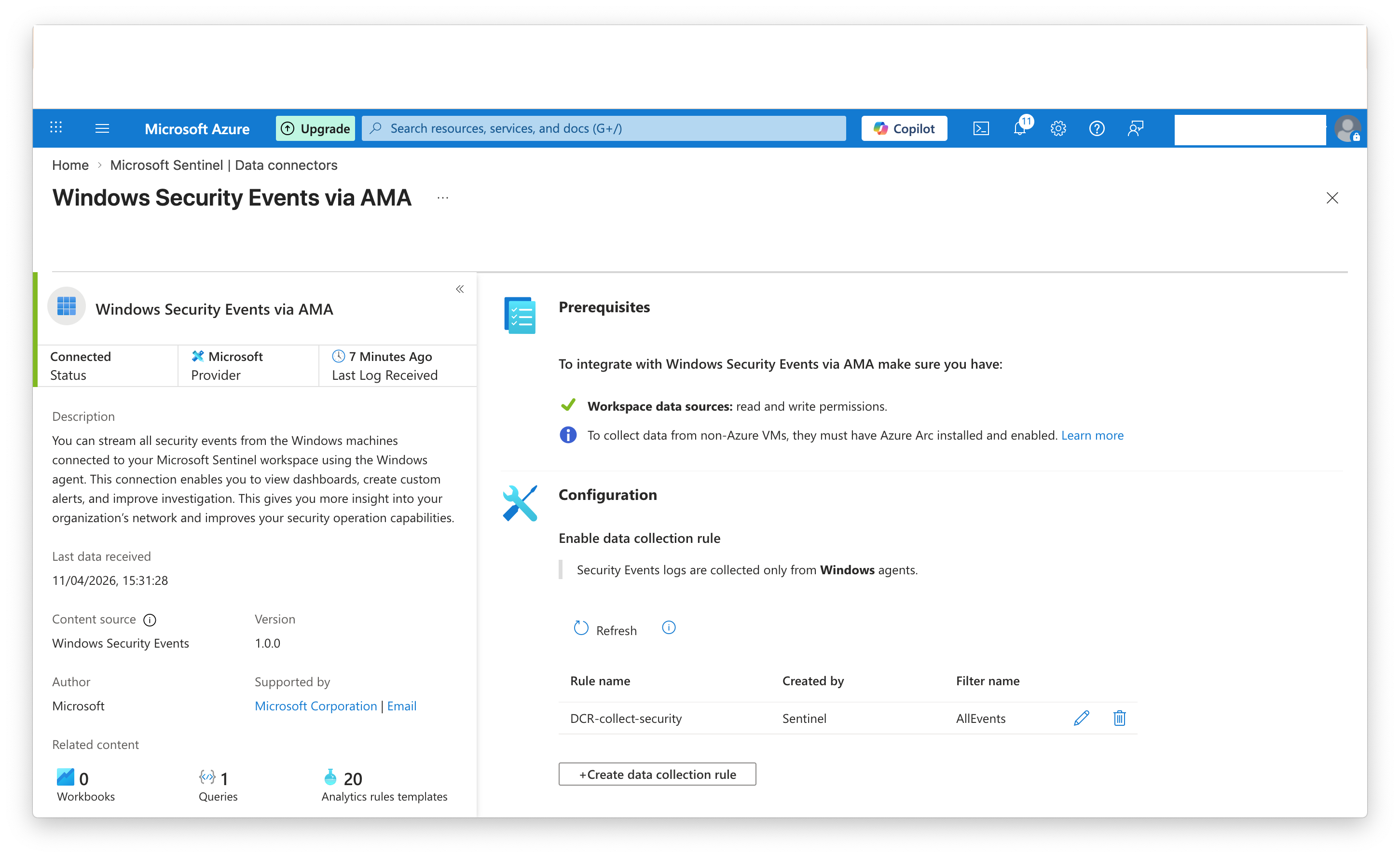

我部署了一台 Windows 虚拟机,并通过 **Azure Monitor Agent (AMA)** 将其连接到 Microsoft Sentinel。

*确认 Windows 安全事件连接器处于活动状态并正在流式传输日志。*

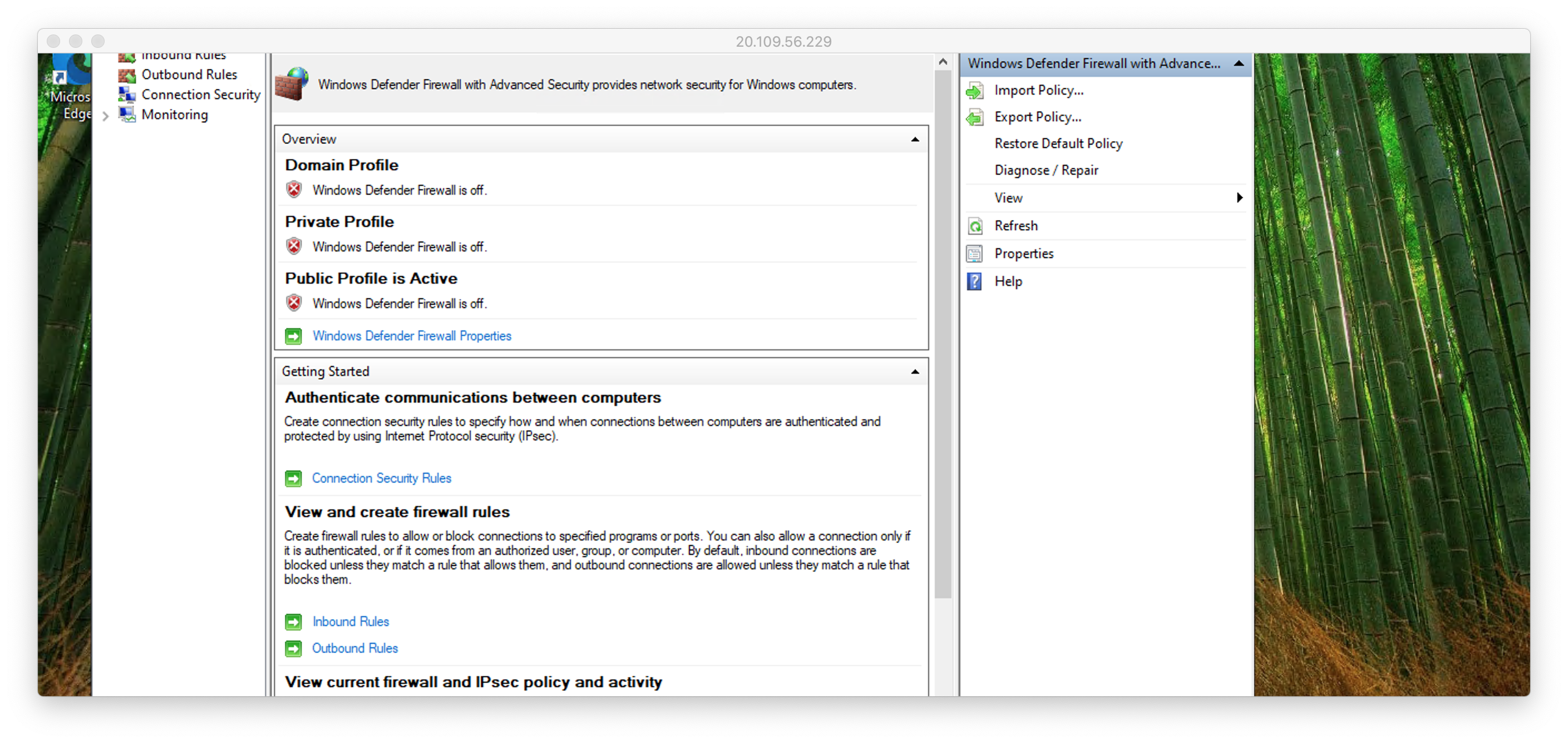

为确保 SIEM 捕获所有攻击尝试,我登录到 Windows 虚拟机并禁用了所有本地防火墙(域、专用和公用配置文件)。

*禁用 Windows Defender 防火墙以允许流量到达操作系统进行日志生成。*

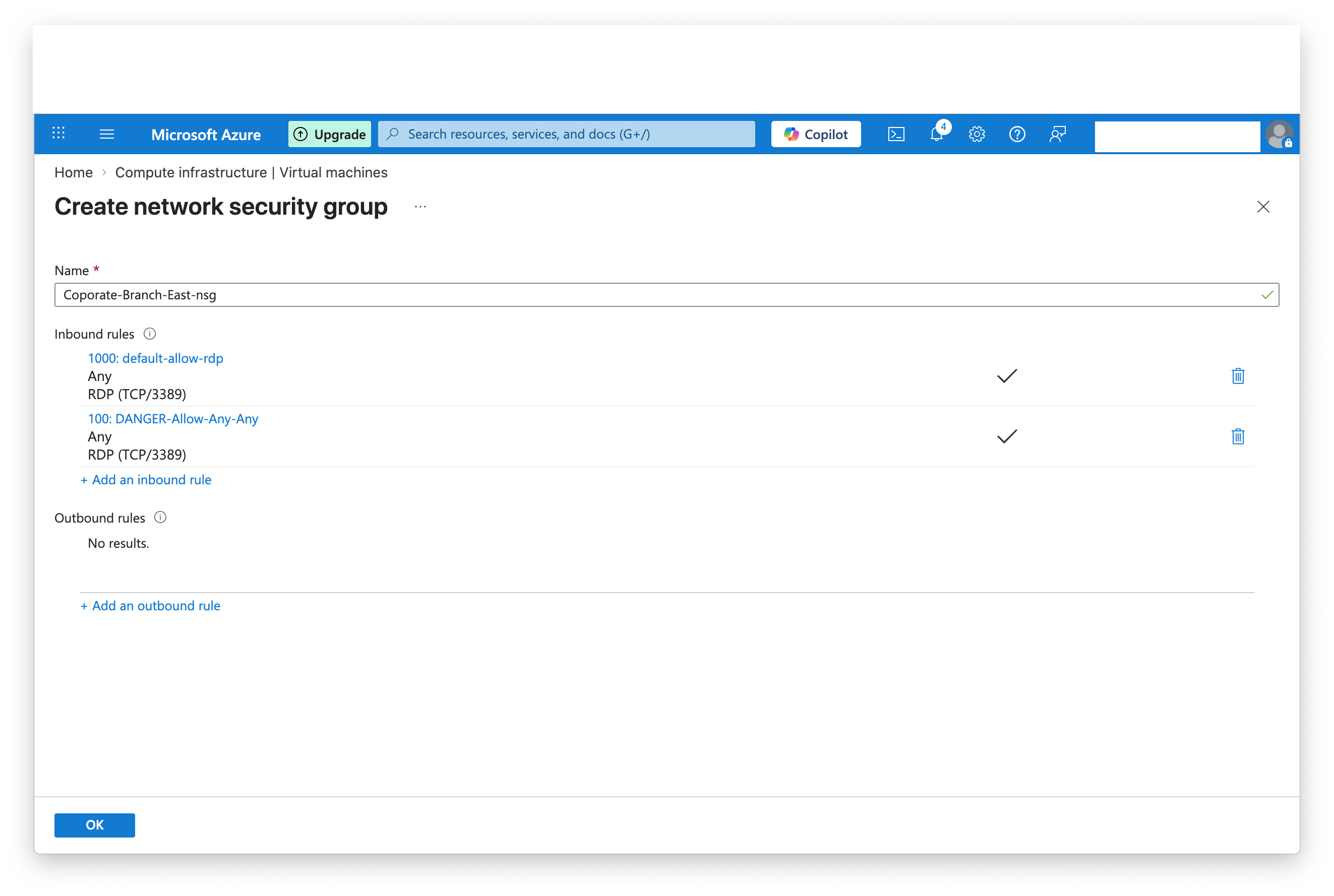

最后,我配置了网络安全组(NSG),并添加了一条名为 `DANGER-Allow-Any-Any` 的规则以暴露 3389 端口。

故意将虚拟机暴露于公共互联网以吸引暴力破解流量。*

## Phase 2: 检测与 KQL 查询

我使用 **IP 地址** 概览来区分管理 IP 与被记录的 attacker IP。

*管理公共/私有 IP 接口以区分合法管理流量与恶意探测。*

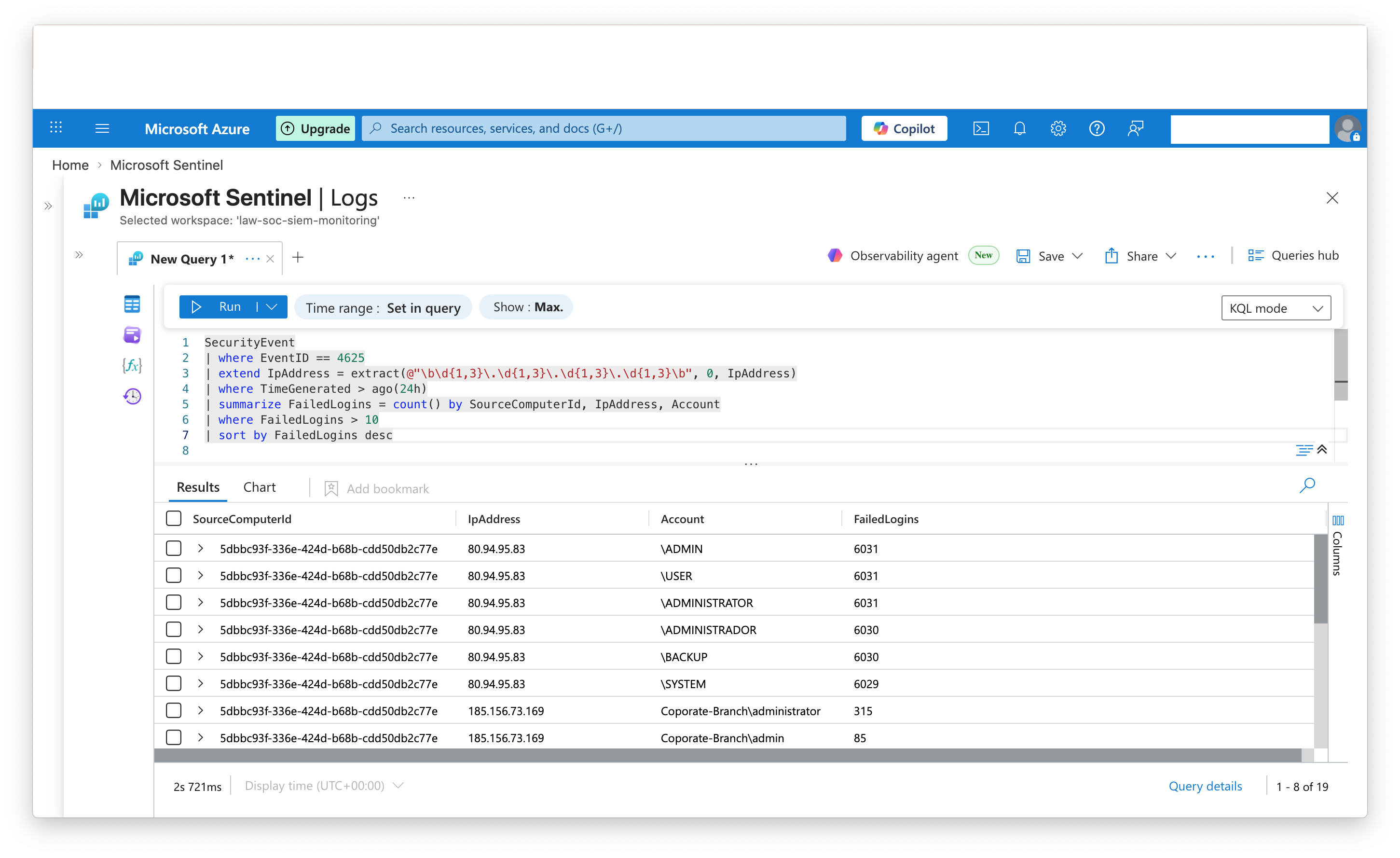

随后,我编写了一条 KQL 查询,用于识别登录失败超过 10 次的攻击者。

*KQL 查询结果识别出来自多个国际 IP 的高频次暴力破解尝试。*

## Phase 3: SOAR 自动化(“PB-Block-Attacker-IP”剧本)

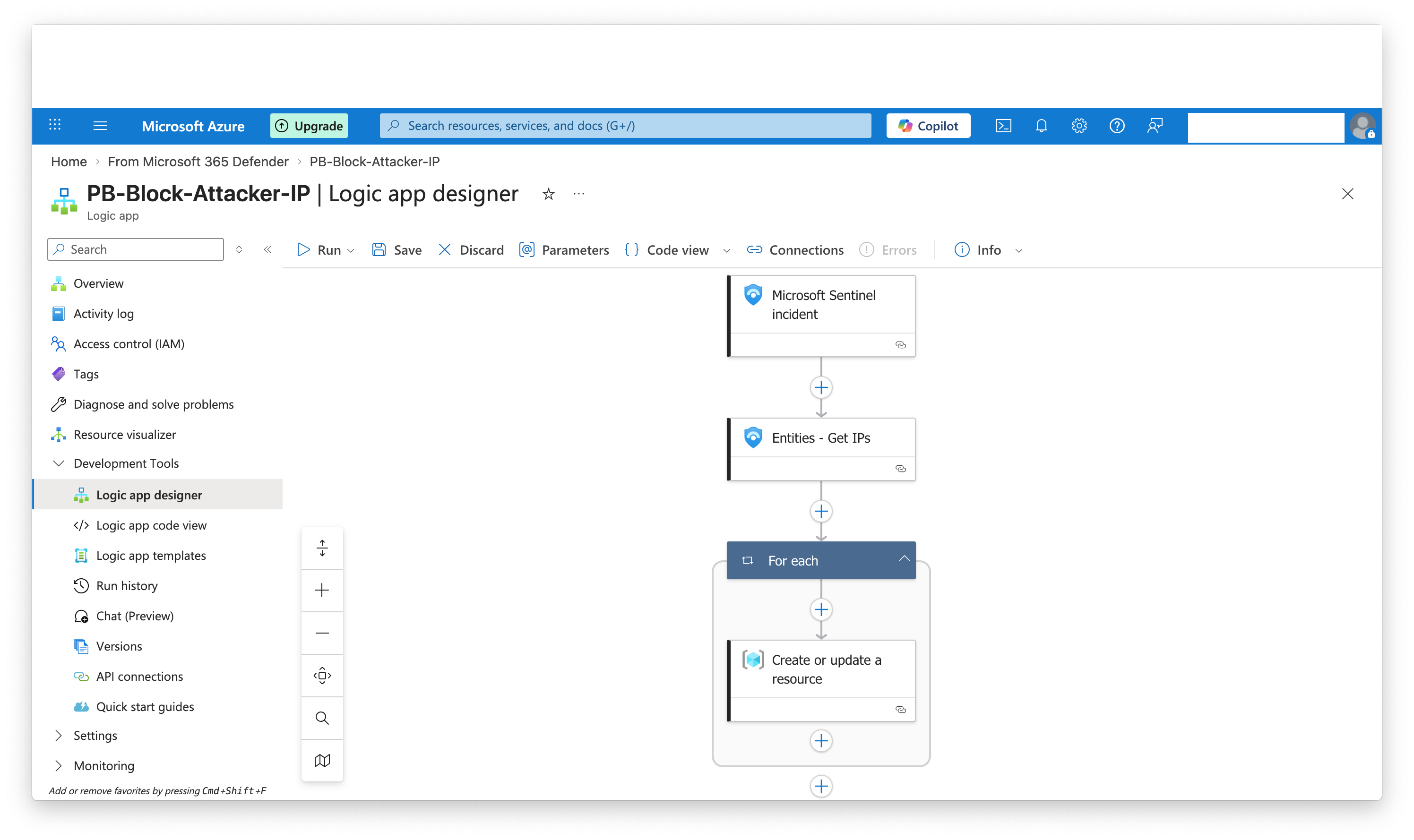

为实现自动化响应,我映射了 `IpAddress` 实体并构建了一个逻辑应用。

*逻辑流程:Sentinel 触发 -> 获取 IP 实体 -> 创建 NSG 拒绝规则。*

## Phase 4: 自动化防御验证

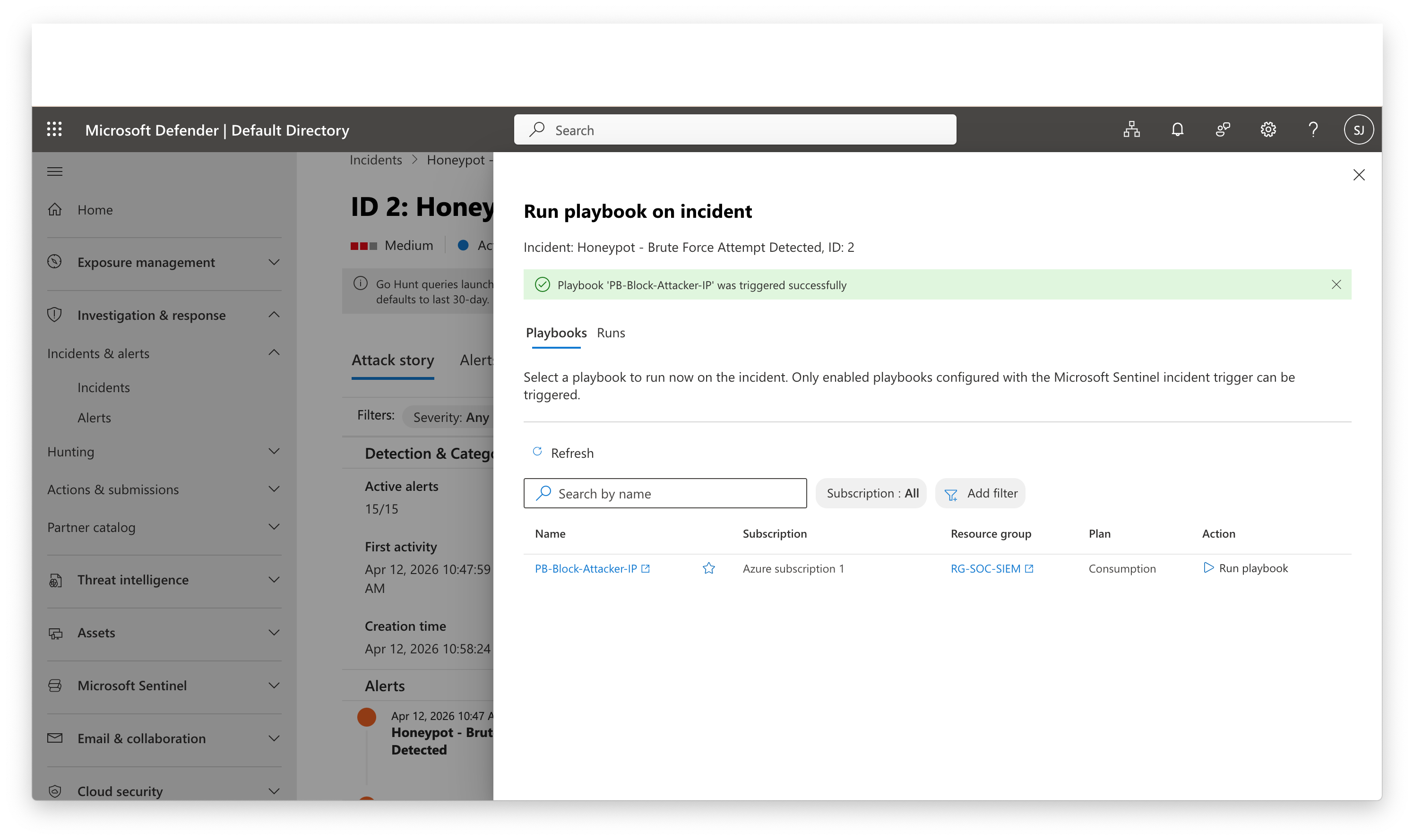

当事件触发时,剧本成功执行。

*确认名为 'PB-Block-Attacker-IP' 的剧本已成功触发,事件 ID 为 2。*

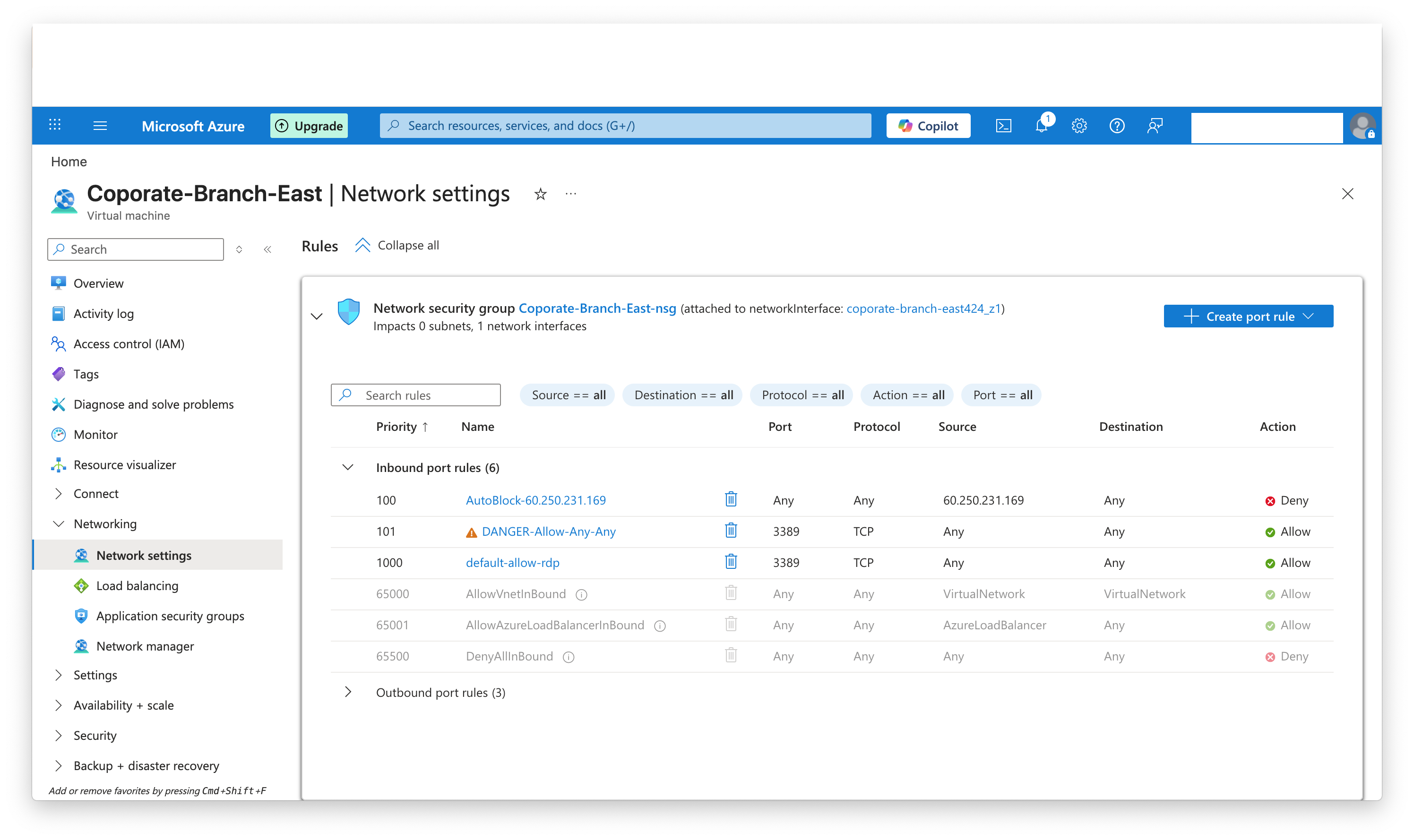

最终结果是自动生成的新安全规则,该规则将特定攻击者 IP 加入黑名单。

*NSG 现在包含一条针对攻击者 IP(60.250.231.169)的“拒绝”规则,该规则由 SOAR 剧本自动创建。*

标签:AMA, Azure, Azure Monitor Agent, Brute Force, Honeypot, IP 地址分析, KQL, Logic Apps, Microsoft Sentinel, NSG, PoC, RDP, SOAR, 安全模拟, 安全运营中心, 日志采集, 暴力破解, 端口暴露, 红队行动, 网络安全组, 网络映射, 网络隔离, 自动化响应, 逻辑应用