LavaDMan/aegis

GitHub: LavaDMan/aegis

AEGIS 是一个在裸金属上运行的生产级智能体操作平台,通过三层记忆与信任分级解决 AI 智能体无状态、信任盲与健忘的问题。

Stars: 1 | Forks: 0

# AEGIS

**这是什么:** AEGIS 是一个在裸金属上运行的生产级智能体操作平台,部署于 [Alva Systems Architecture LLC](https://alvasystemsarchitecture.com)。当前已投入实际客户使用——包括并购安全尽职调查、基础设施审计以及兼职首席技术官工作。该仓库记录了公共架构、信任模型与开放规范,核心实现为专有代码。

AEGIS 是一个为组织而构建的智能体操作平台,使 AI 智能体能够以精确、可问责且具备架构记忆的方式行动——不仅在单个会话中,而是在整个参与周期内。

它最初是一个供应链免疫机制,后来演变为承载其上所有功能的运行层。

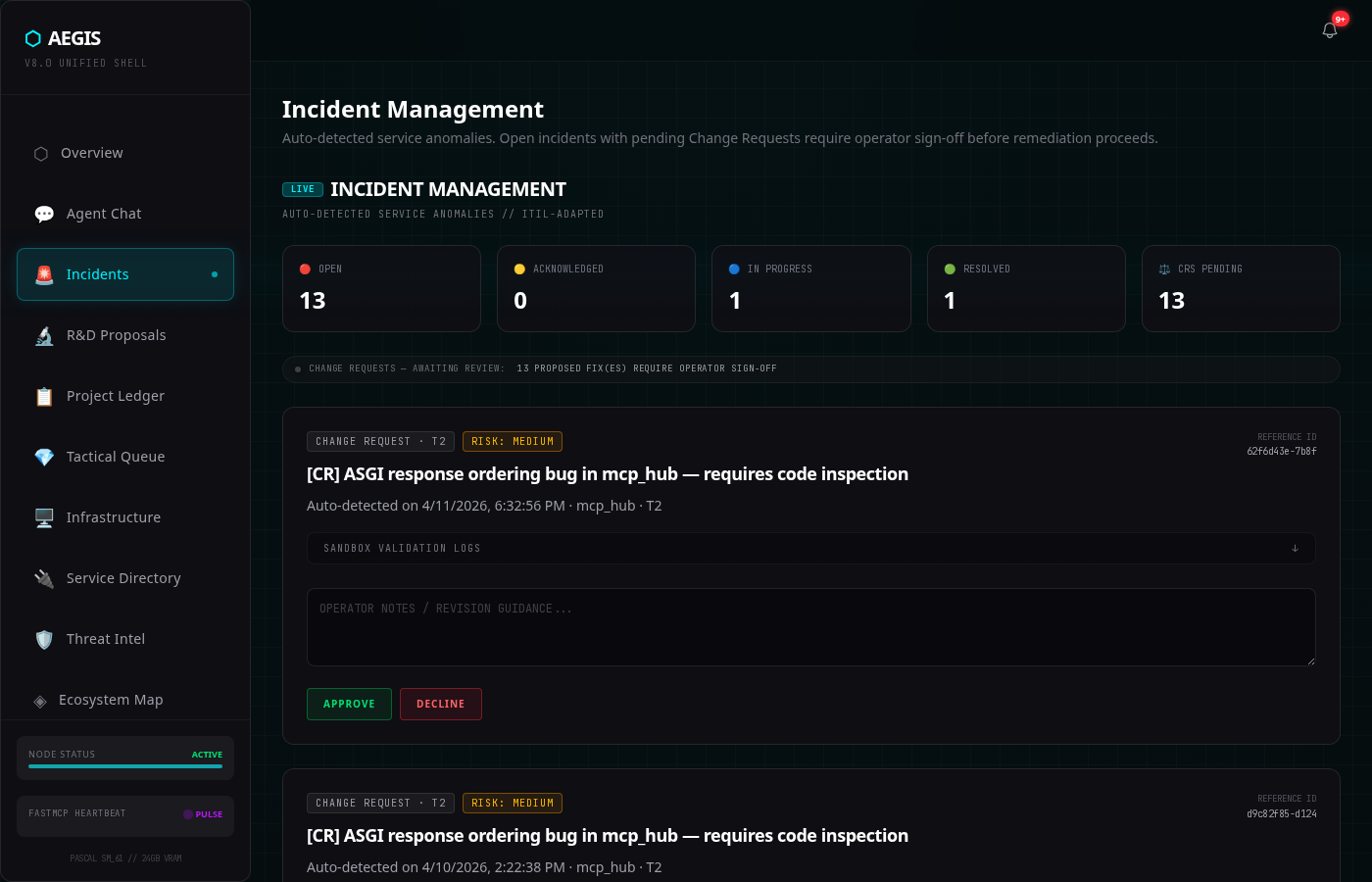

*事件管理——带严重性分类、自动分诊元数据和操作员审核队列的实时流*

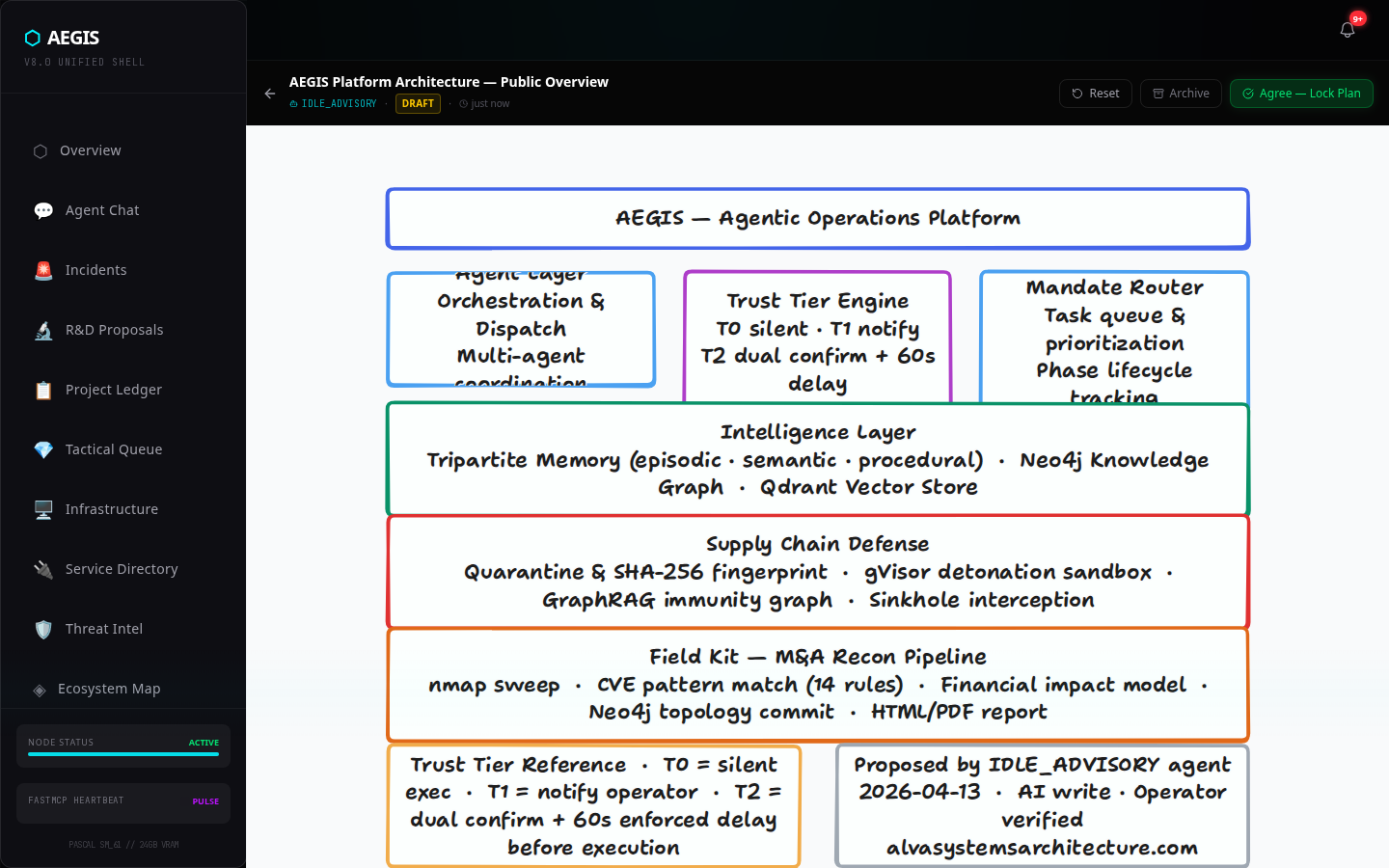

*白板——IDLE_ADVISORY 智能体自主提出了该架构图;操作员审核并锁定*

## 问题

现代 AI 智能体是无状态、信任盲且健忘的。它们会幻觉依赖关系、忘记架构决策,并且缺乏在何时自主行动与何时停止并询问的原则化模型。在安全或并购语境中,这些缺口不是麻烦,而是负债。

**Slopsquatting** 仅说明了风险:LLM 幻觉约 20% 的软件包依赖名称(Spracklen 等,USENIX Security 2025),重复率达 43%——这意味着攻击者可以预测并预先注册这些名称到 PyPI 或 npm。若无拦截层,自主智能体会直接获取、安装并执行该载荷,全程无需人工介入。

这正是 AEGIS 最初要阻止的问题。

## AEGIS 的功能

AEGIS 提供四个相互关联的层级:

### 1. 供应链防御

每个来自智能体的依赖请求在接触主机前都会被拦截。软件包会被隔离、打指纹,并在隔离的行为沙箱中引爆。威胁结果会映射到 Neo4j 知识图谱——被标记的软件包会创建永久免疫节点,使后续智能体迭代在下载开始前即被阻止。

### 2. 三层记忆

上下文窗口是有限的。架构决策、客户约束、基础设施状态与宝贵的调试经验不应丢失。AEGIS 使用分层记忆架构——情景记忆、语义记忆与程序记忆,存储在向量数据库中并在会话启动时可查询。智能体在开始时已具备信息,而非空白。

可独立使用:`[tripartite-memory](https://pypi.org/project/tripartite-memory/)` · [GitHub](https://github.com/LavaDMan/aegis-memory)

### 3. 信任分级自治

并非所有操作具有相同风险。AEGIS 将智能体行为分为三个层级:

| 层级 | 名称 | 行为 |

|------|------|----------|

| **T0** | 静默 | 智能体自主行动——低爆炸半径、完全可逆 |

| **T1** | 通知 | 智能体行动,操作员实时收到通知 |

| **T2** | 审批 | 智能体暂停,需操作员确认;执行前有 60 秒强制延迟 |

信任分级模型是可声明且可审计的。每个 T1/T2 结果都会写入审计日志。每个 T2 行动需要双重确认。

完整规范:`[docs/trust-tier-spec.md](docs/trust-tier-spec.md)`

### 4. 实地工具包——M&A 侦察管线

当一个组织被收购或评估时,其网络的安全态势往往与文件描述不符。AEGIS Field Kit 是一个可移植的侦察管线,在单条命令下生成结构化的 AI 可读安全评估——包括开放端口、服务指纹、CVE 模式匹配、财务风险建模以及图提交拓扑。

传统 IT 尽职调查询问 CTO 其架构长什么样。Field Kit 用于验证它。

专为 M&A 尽职调查、事件响应与兼职首席信息安全官工作设计。

## 架构概览

```

┌─────────────────────────────────────────────────────────┐

│ AEGIS Platform │

│ │

│ ┌──────────────┐ ┌──────────────┐ ┌───────────────┐ │

│ │ Agent Layer │ │ Trust Tier │ │ Mandate Router│ │

│ │ (Orchestr.) │ │ T0/T1/T2 │ │ (Task Queue) │ │

│ └──────┬───────┘ └──────┬───────┘ └───────┬───────┘ │

│ │ │ │ │

│ ┌──────▼─────────────────▼──────────────────▼───────┐ │

│ │ Intelligence Layer │ │

│ │ Tripartite Memory · Neo4j Graph · Vector Store │ │

│ └──────────────────────────┬────────────────────────┘ │

│ │ │

│ ┌──────────────────────────▼────────────────────────┐ │

│ │ Supply Chain Defense │ │

│ │ Quarantine · Detonation Sandbox · GraphRAG Immune │ │

│ └───────────────────────────────────────────────────┘ │

└─────────────────────────────────────────────────────────┘

```

## 开源组件

| 组件 | 描述 | 链接 |

|-----------|-------------|------|

| `tripartite-memory` | 智能体系统的分层内存 SDK | [PyPI](https://pypi.org/project/tripartite-memory/) · [GitHub](https://github.com/LavaDMan/aegis-memory) |

| 信任分级规范 | T0/T1/T2 行为分类标准 | [`docs/trust-tier-spec.md`](docs/trust-tier-spec.md) |

## 设计原则

**在自主性之前控制爆炸半径。** 在智能体行动前,平台会评估可逆性、影响系统及授权范围。破坏性或对外可见的操作需要明确升级。

**记忆长于上下文。** 架构决策、基础设施约束或客户要求不应因会话结束而需要重新解释。

**审计所有重要事项。** T1 和 T2 行为产生不可变审计记录。智能体不会自我报告——平台独立记录结果。

**本地优先。** AEGIS 在本地运行。客户数据、威胁发现与架构记忆不会离开你的基础设施。

## 与我们合作

AEGIS 正在积极开发并在生产中使用,部署于 [Alva Systems Architecture LLC](https://alvasystemsarchitecture.com)。该平台不作为自托管产品提供。

我们每次只承接少量项目:

- **MARS 技术尽职调查**——在收购前或收购期间将 Field Kit 部署到目标网络。你将获得结构化的安全评估、CVE 发现、财务风险模型与图提交拓扑。CTO 无法筛选结果。

- **兼职首席技术官 / 安全咨询**——面向评估 AI 自动化、构建内部智能体管线或需要可向董事会或收购方展示架构问责制的组织。

- **信任分级智能体架构咨询**——关于在自有智能体系统中实施 T0/T1/T2 模型的咨询。

**→ [alvasystemsarchitecture.com](https://alvasystemsarchitecture.com)**

## 来源

AEGIS 起源于对一个可观察威胁的回应:智能体在无拦截层的情况下安装幻觉软件包。第一个版本是一个单 MCP 微服务——一个具备 Neo4j 免疫图的爆破沙箱,旨在位于工具调用边界,在供应链攻击到达主机内核前进行拦截。

后来发现该问题只是更深层架构缺口的症状:缺乏记忆、信任模型与问责层的智能体。AEGIS 扩展以填补这一缺口。

供应链防御层仍然存在。其余一切均在其之上生长。

*由 [Alva Systems Architecture LLC](https://alvasystemsarchitecture.com) 构建*

*许可证:Apache 2.0*

标签:AI代理, IDLE_ADVISORY, M&A安全尽职调查, npm, PyPI, Slopsquatting, USENIX Security, 专有核心实现, 严重性分级, 主动客户参与, 代理操作平台, 依赖名称幻觉, 信任模型, 全文检索, 公开规范, 分数制CTO, 包依赖安全, 可视化界面, 基础设施审计, 幻觉缓解, 开源架构, 拦截层, 持续生命周期, 操作仪表板, 有状态代理, 架构图生成, 架构记忆, 生产级, 白板会话, 自主代理, 自动事件响应, 自动分类, 裸金属部署, 逆向工具