TejinderS1130/enterprise-cloud-security-lab

GitHub: TejinderS1130/enterprise-cloud-security-lab

一个模拟企业云环境的安全实验室,聚焦 SOC 流程与云原生威胁检测能力的演练与验证。

Stars: 0 | Forks: 0

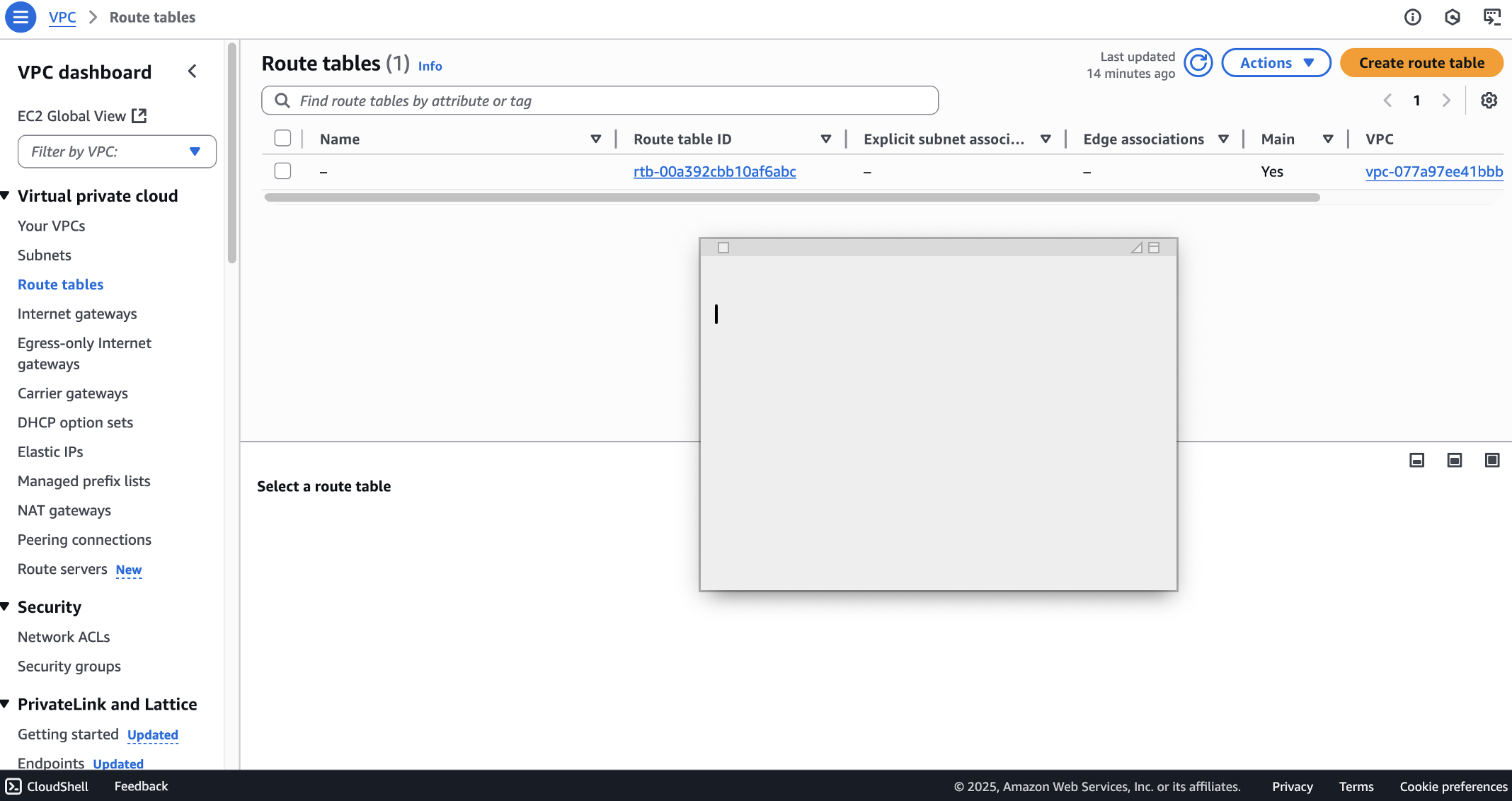

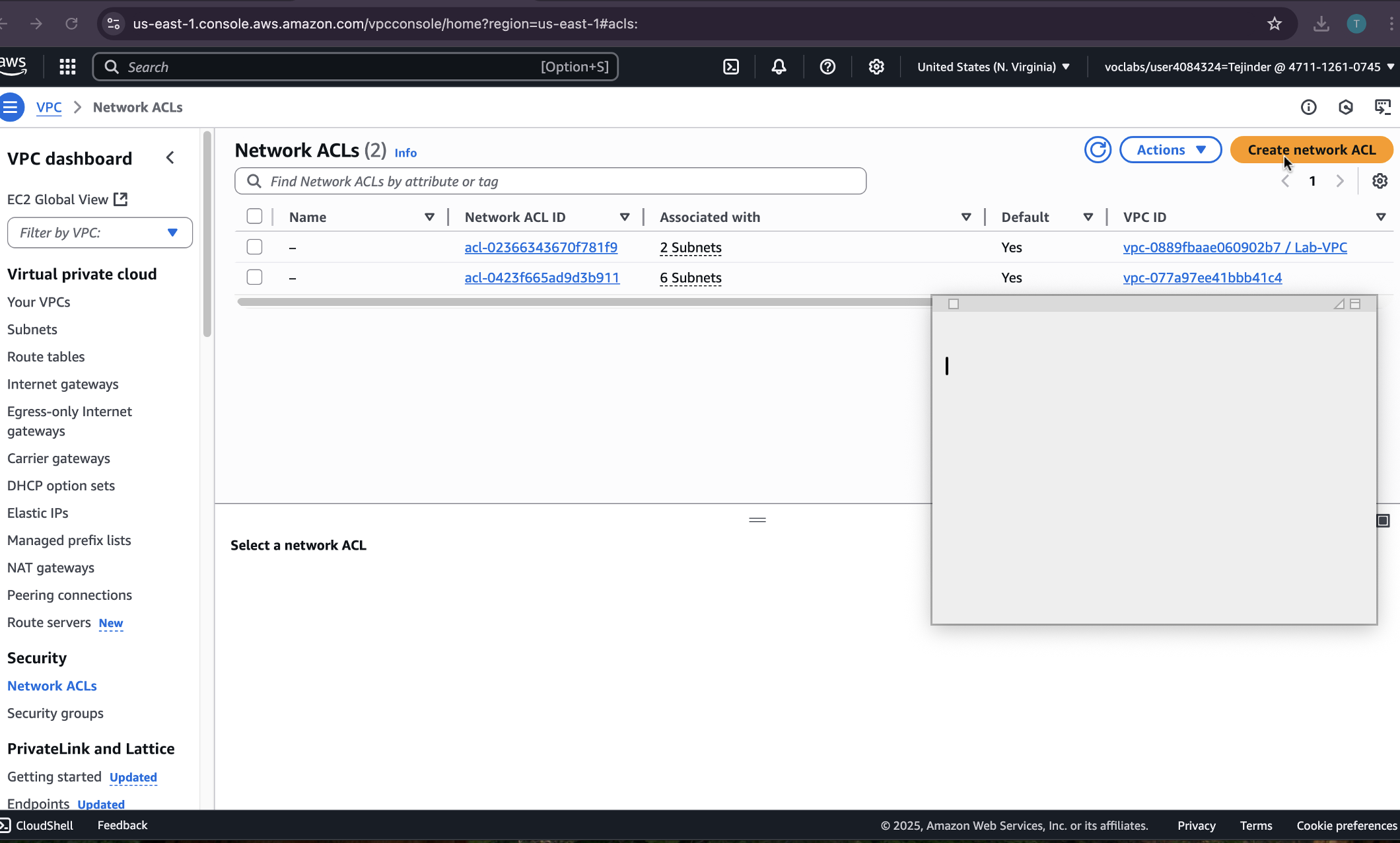

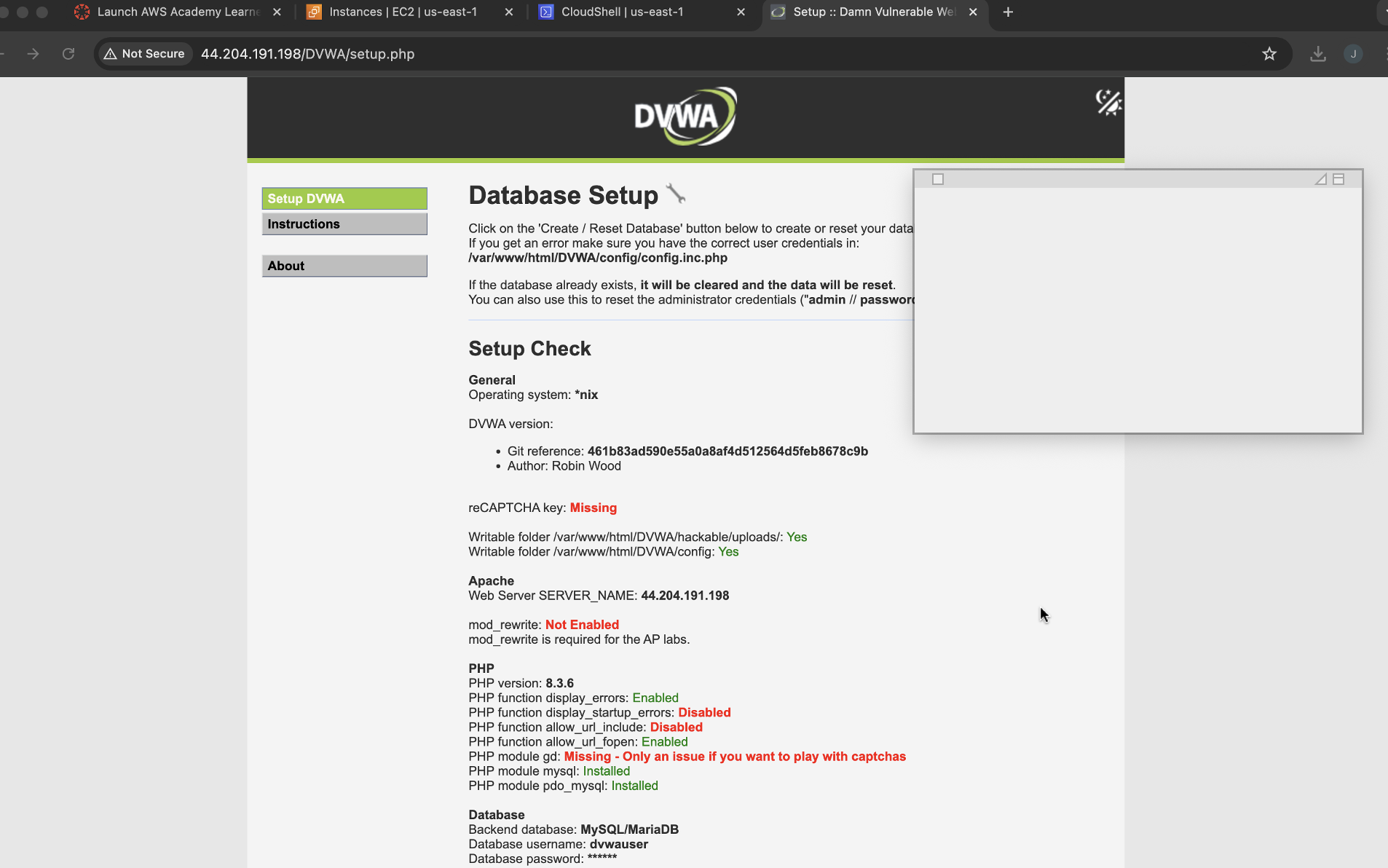

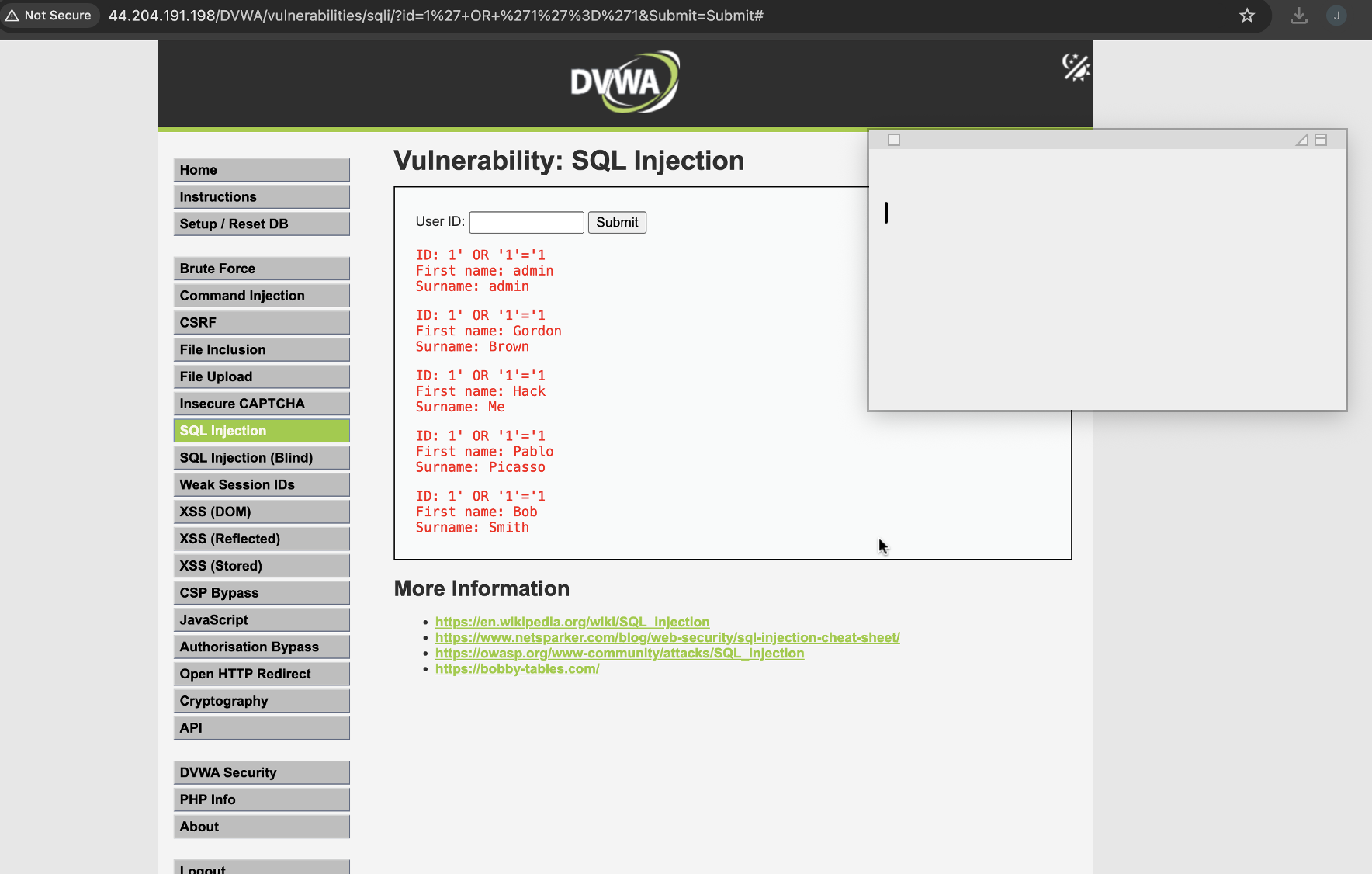

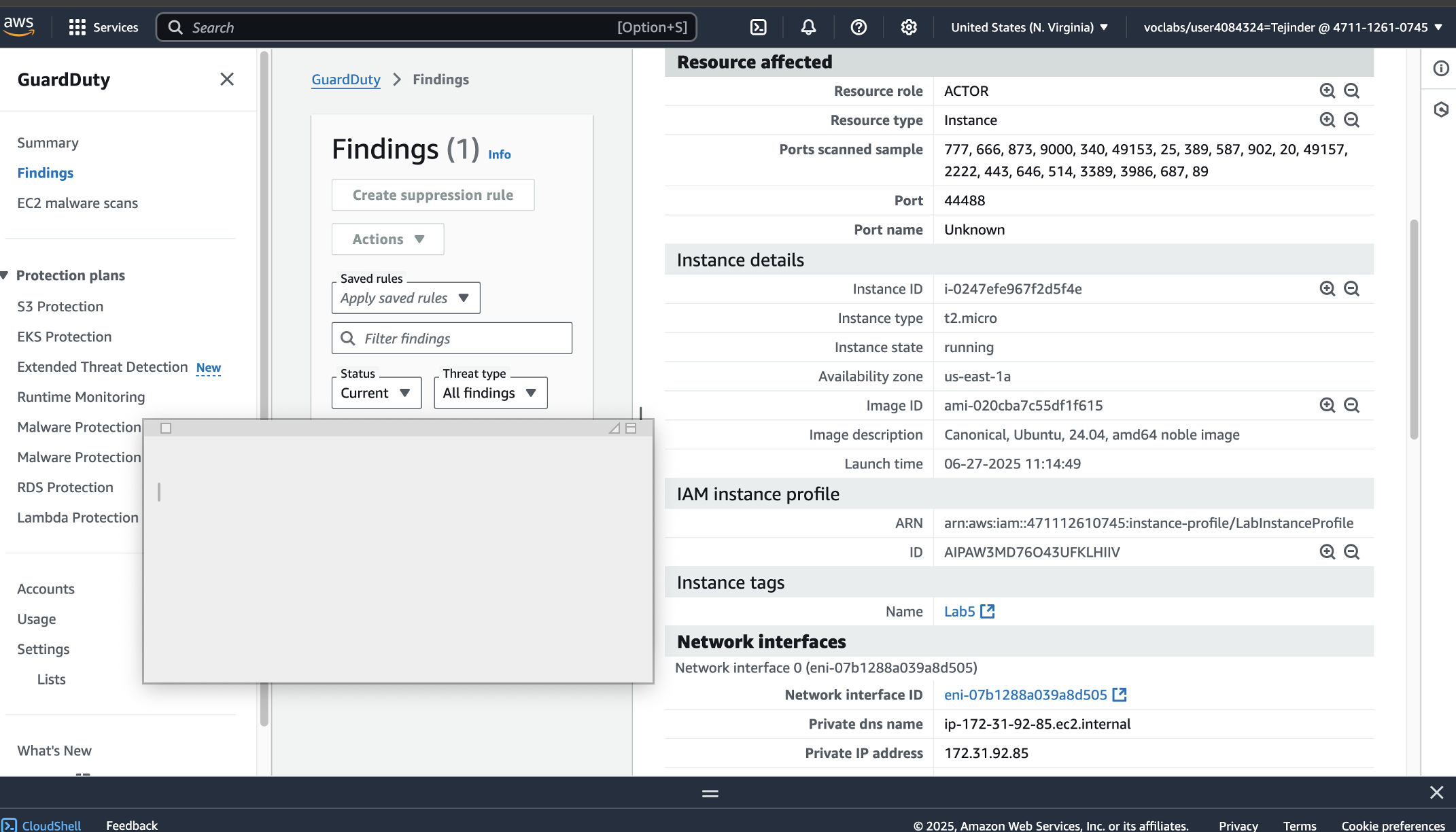

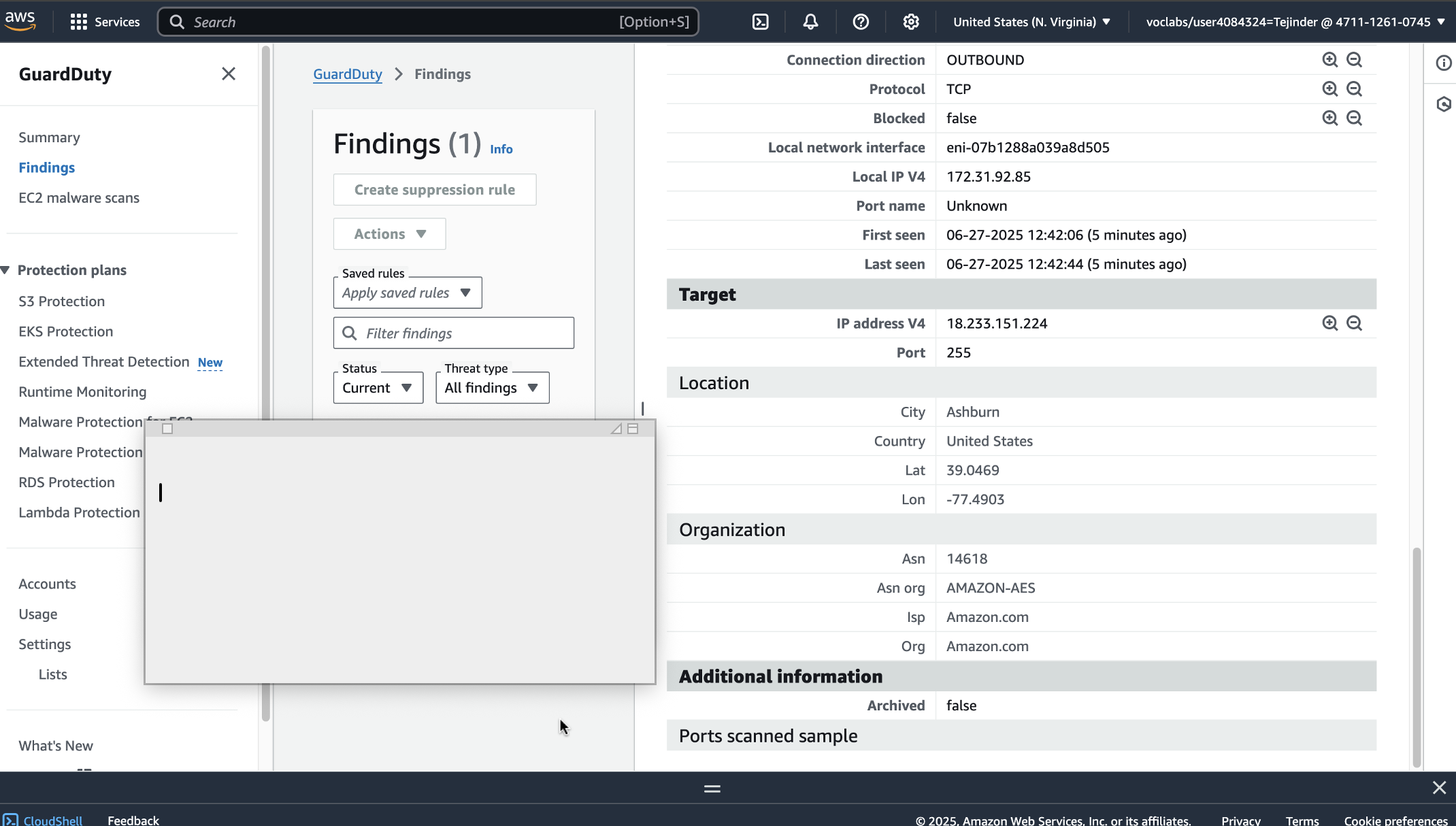

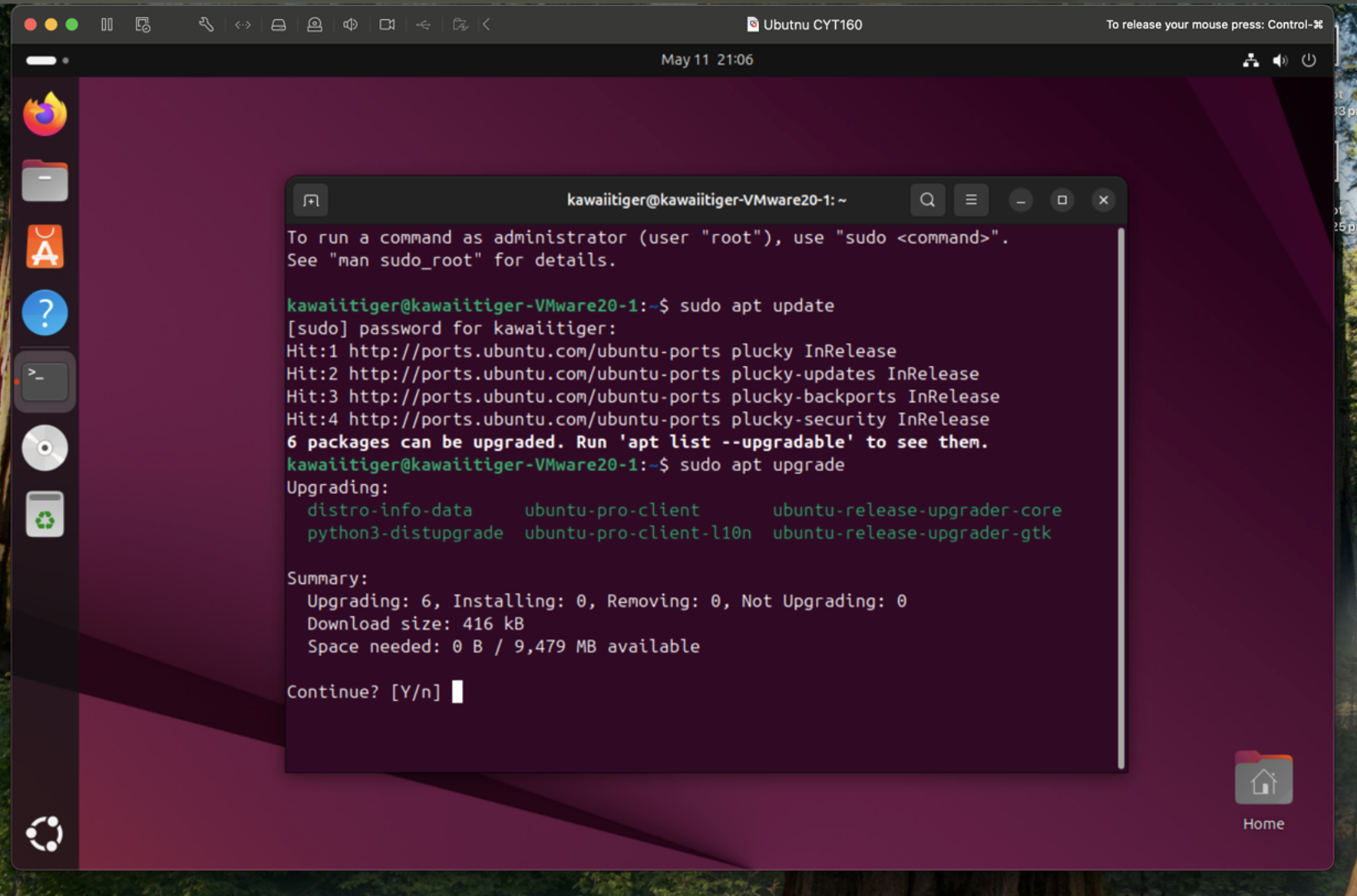

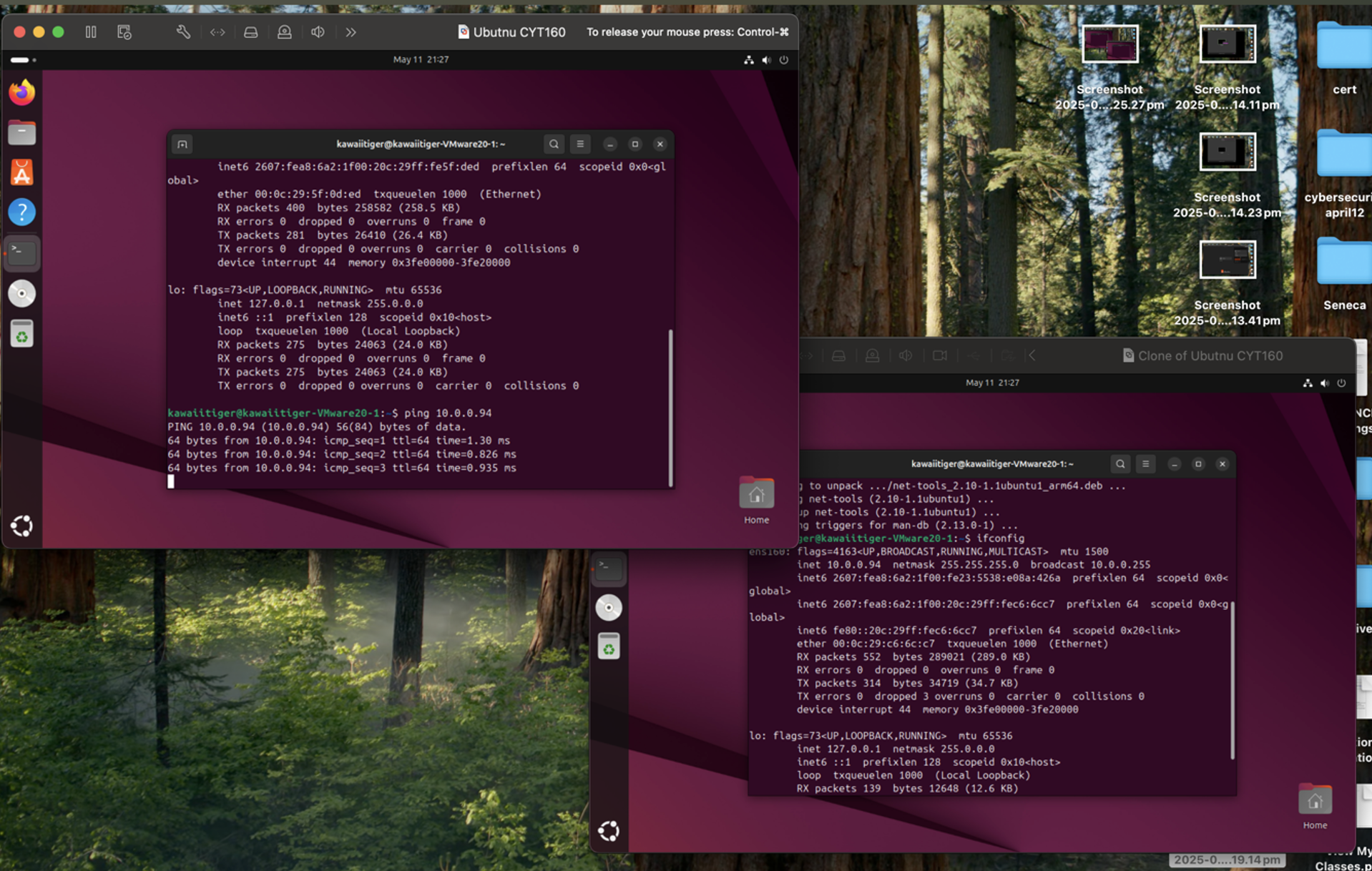

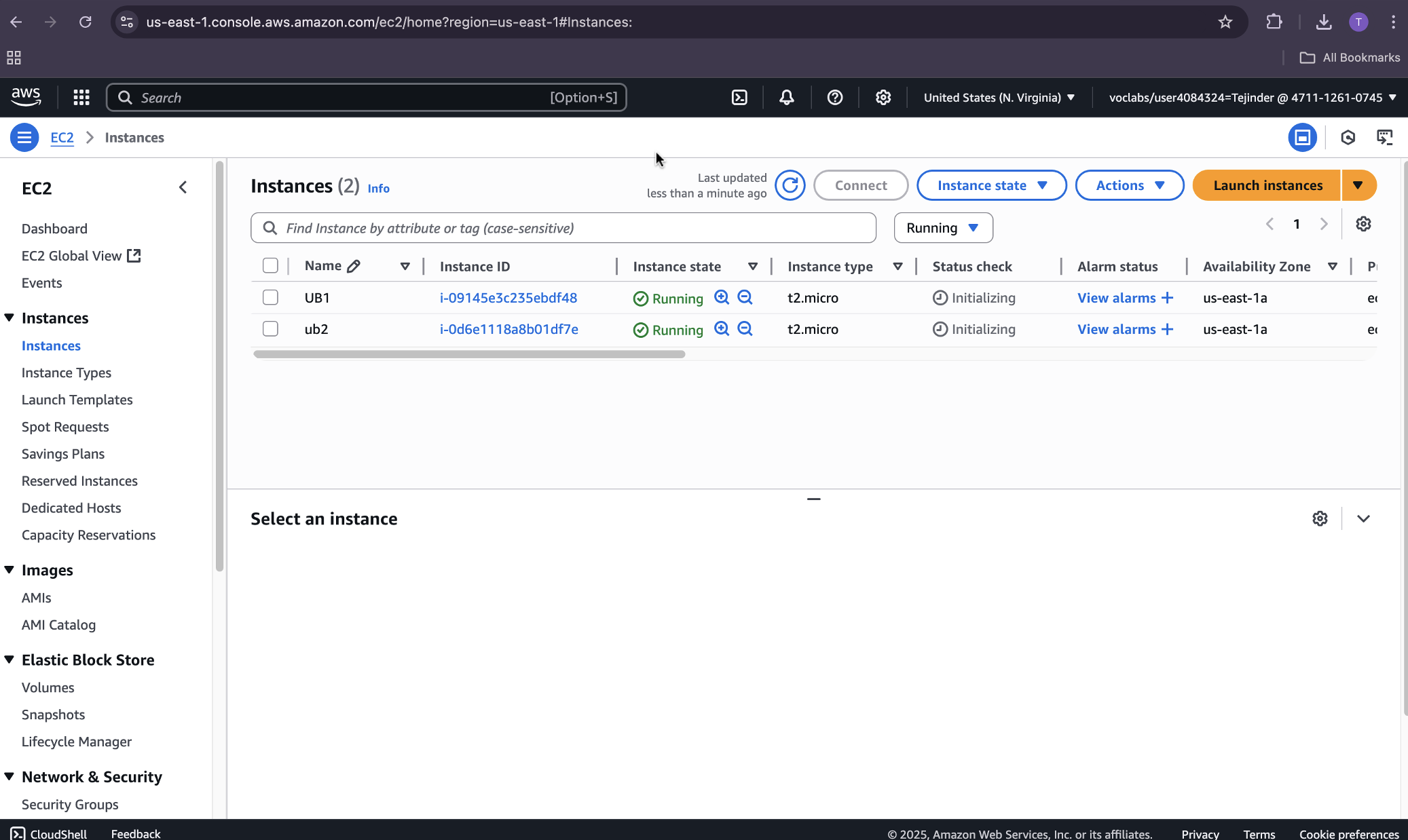

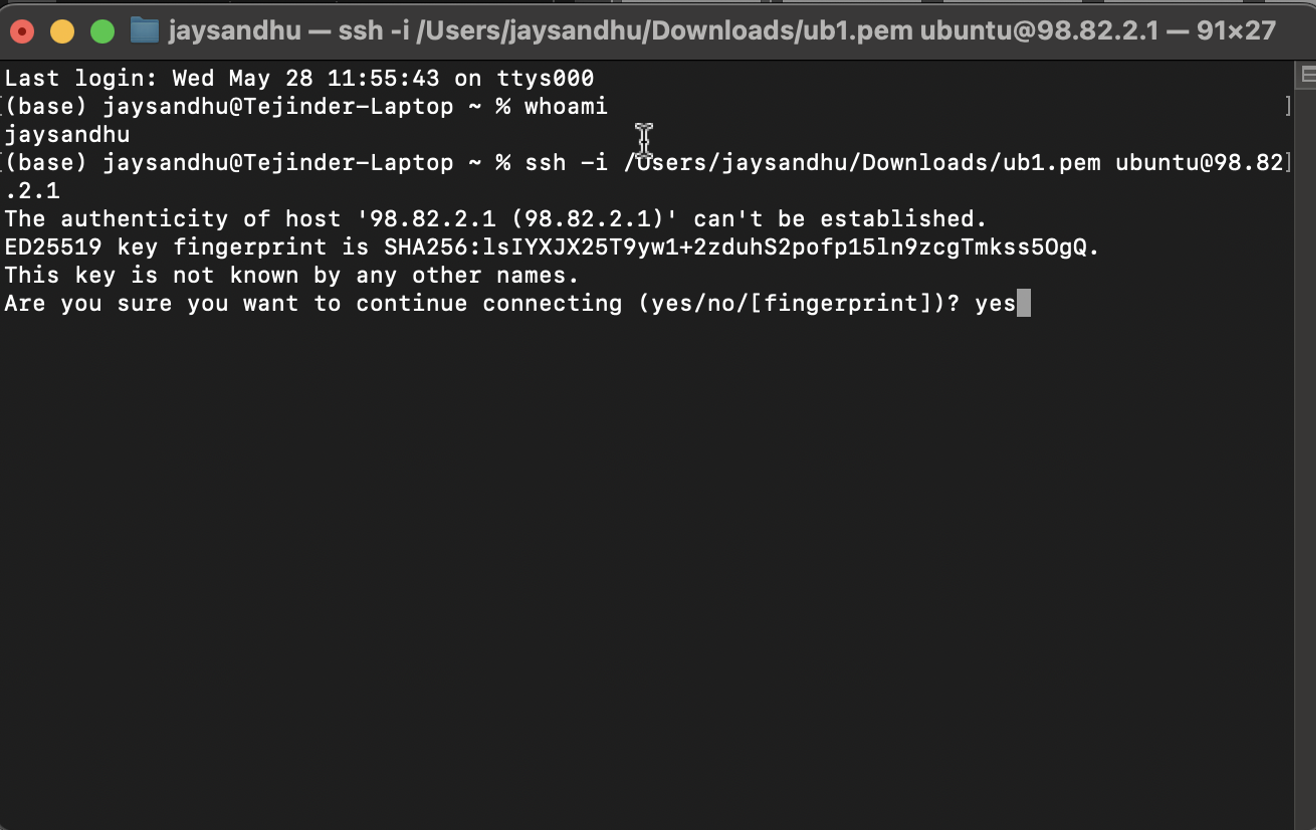

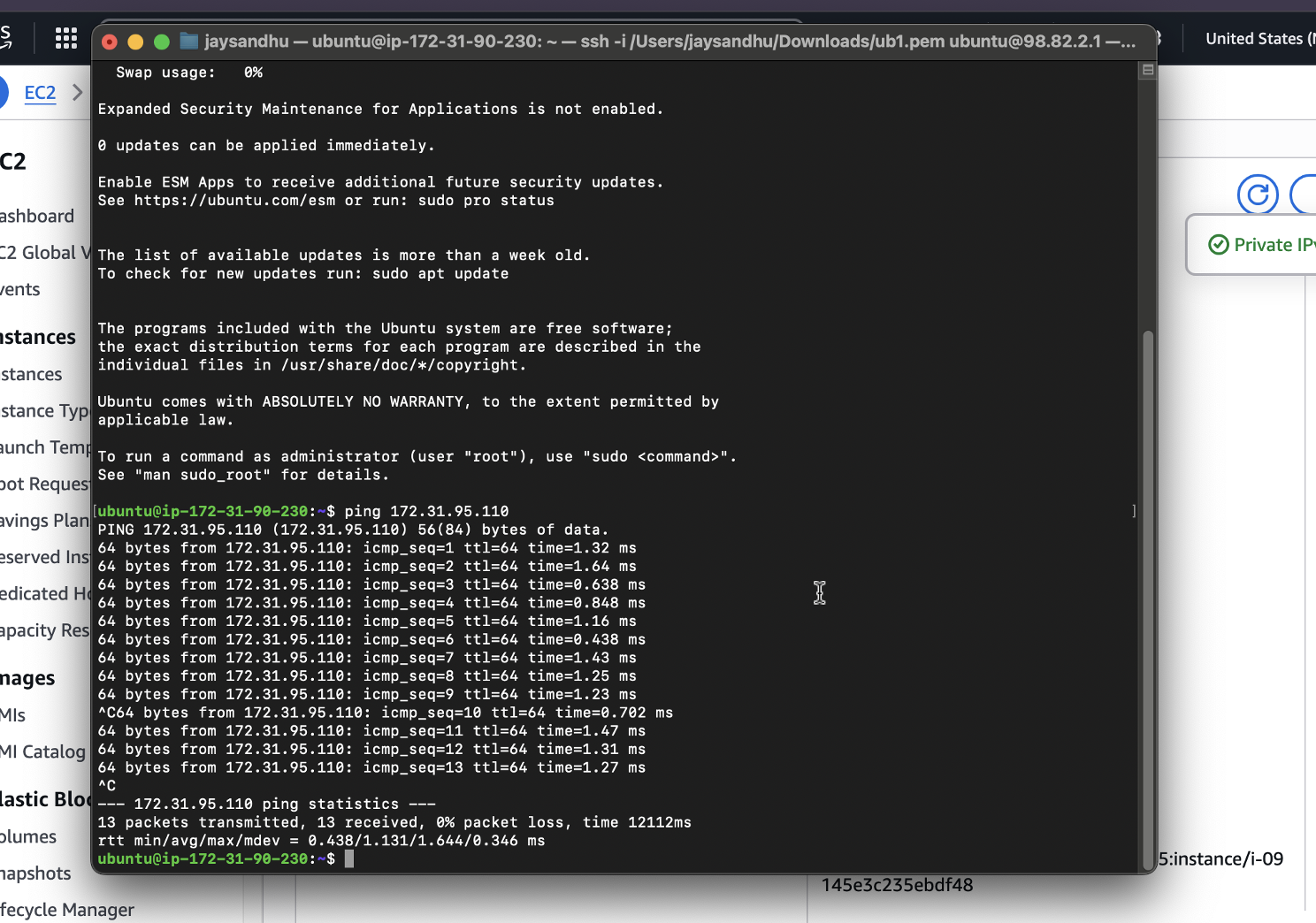

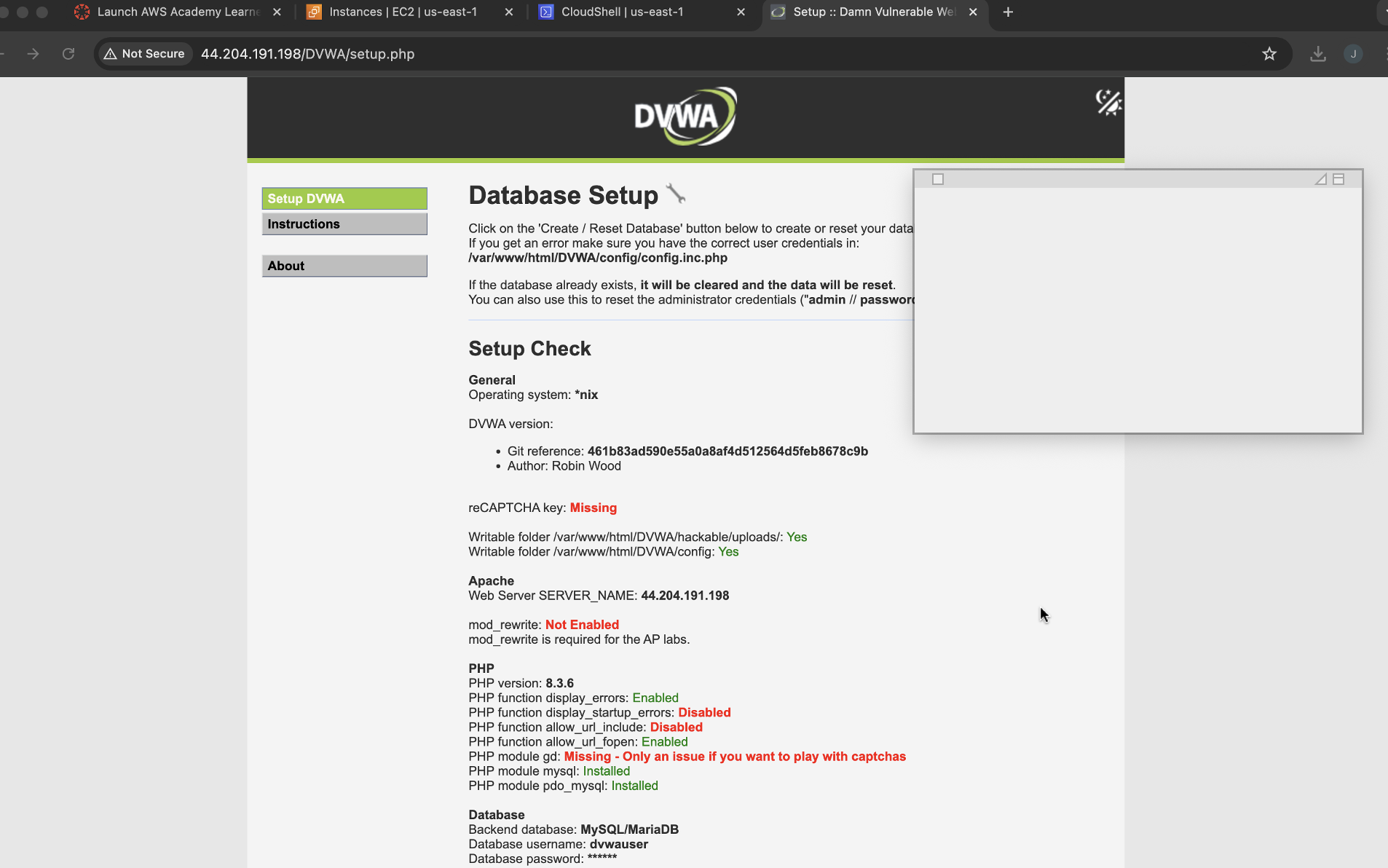

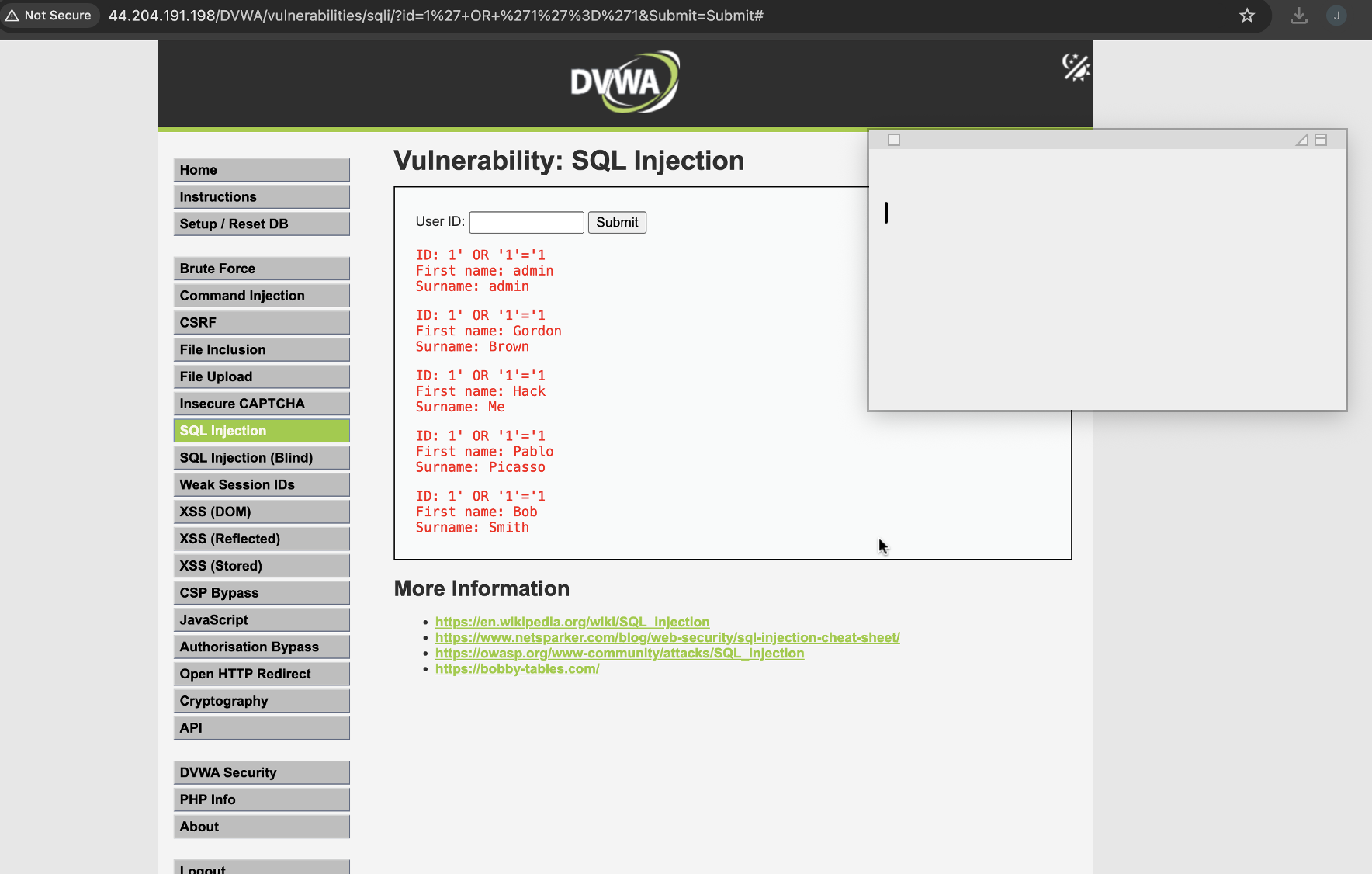

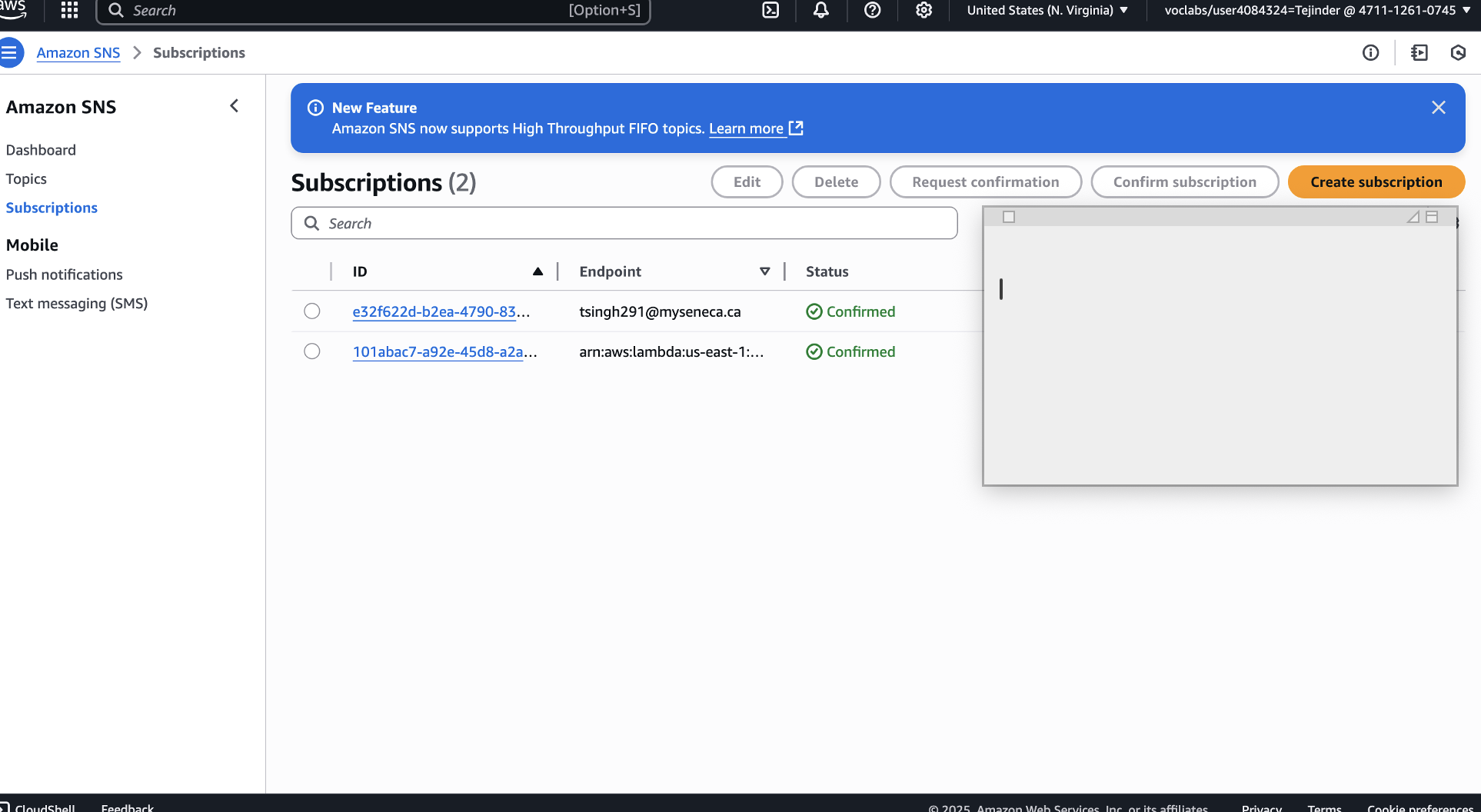

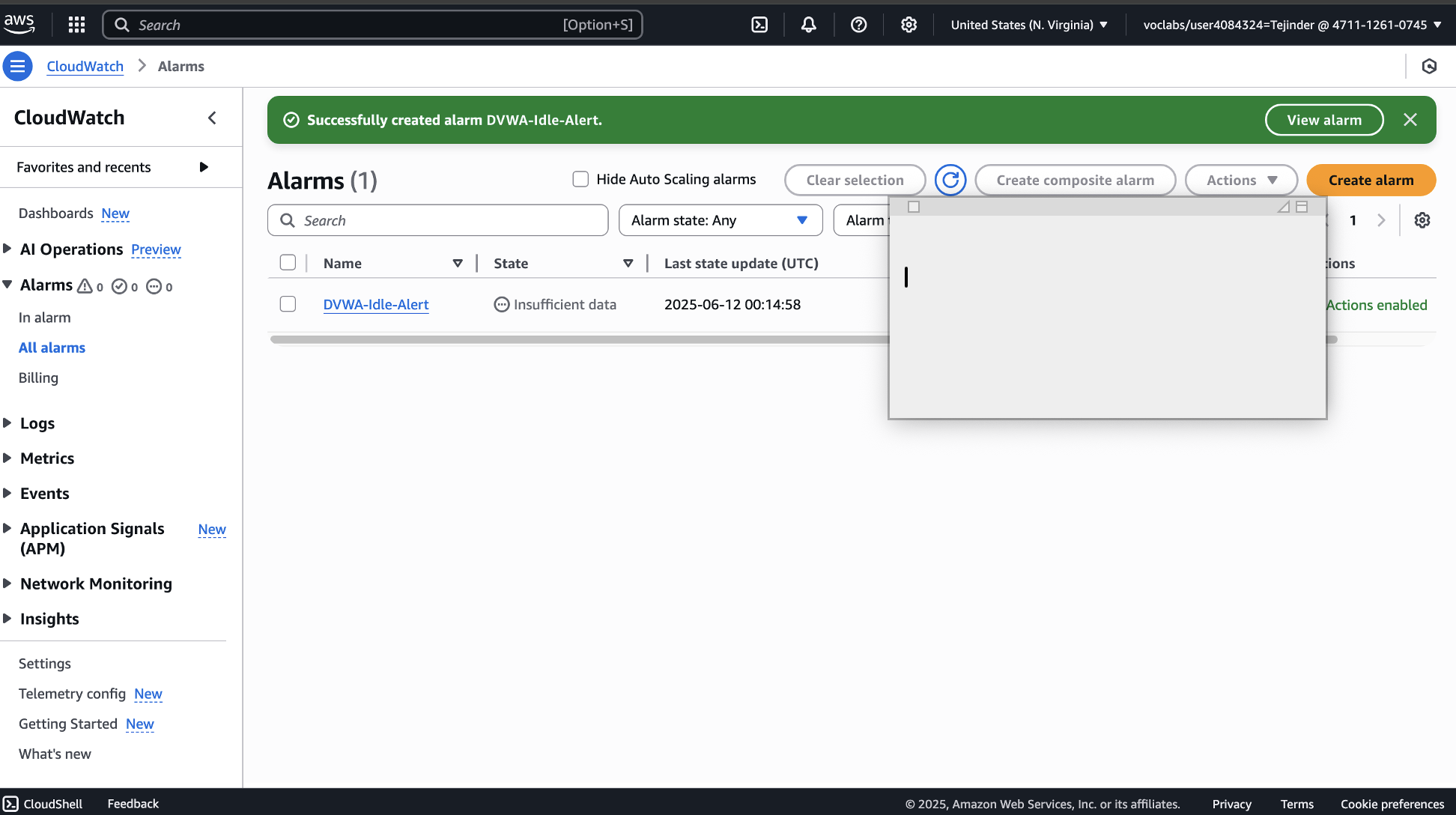

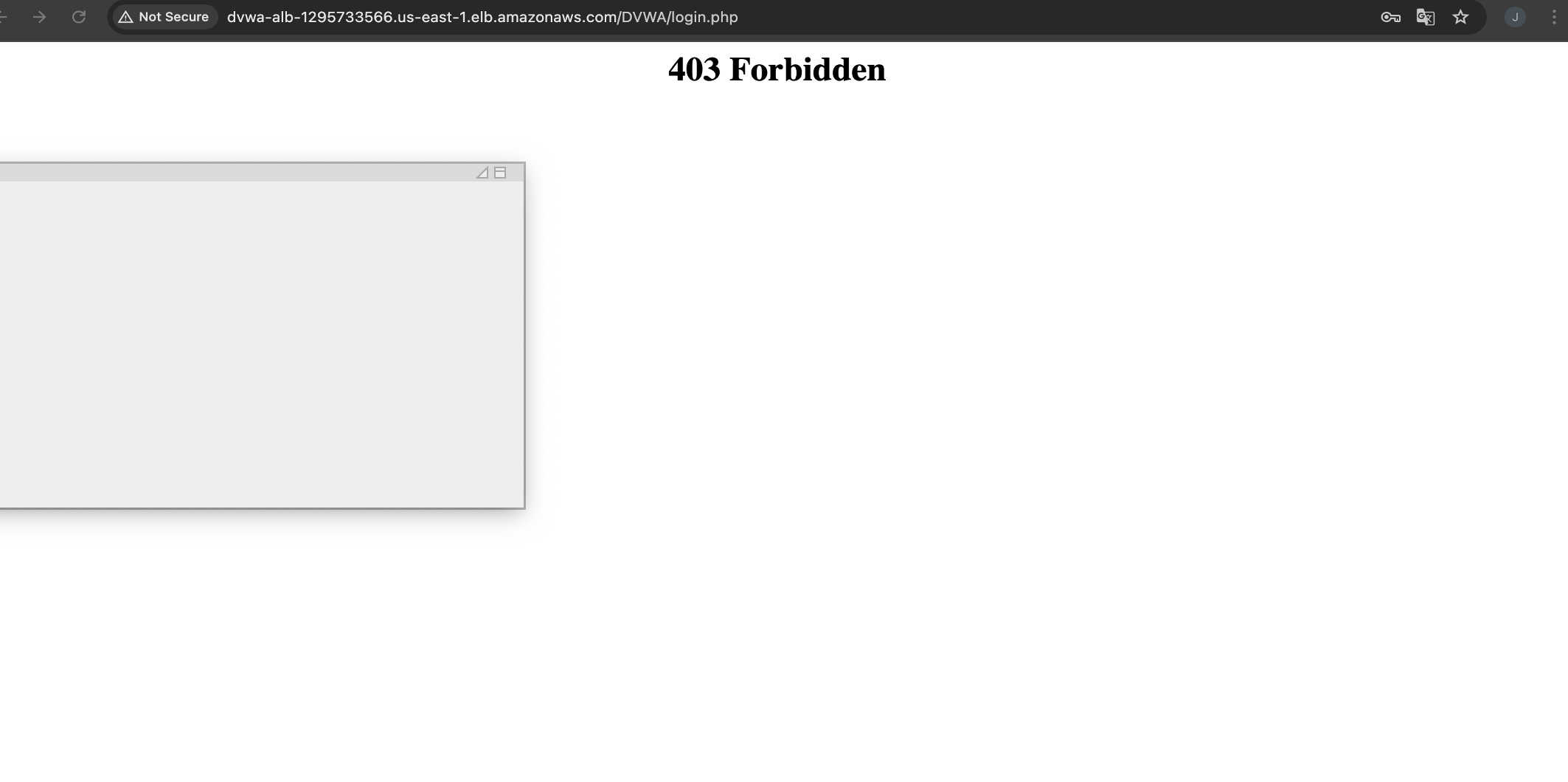

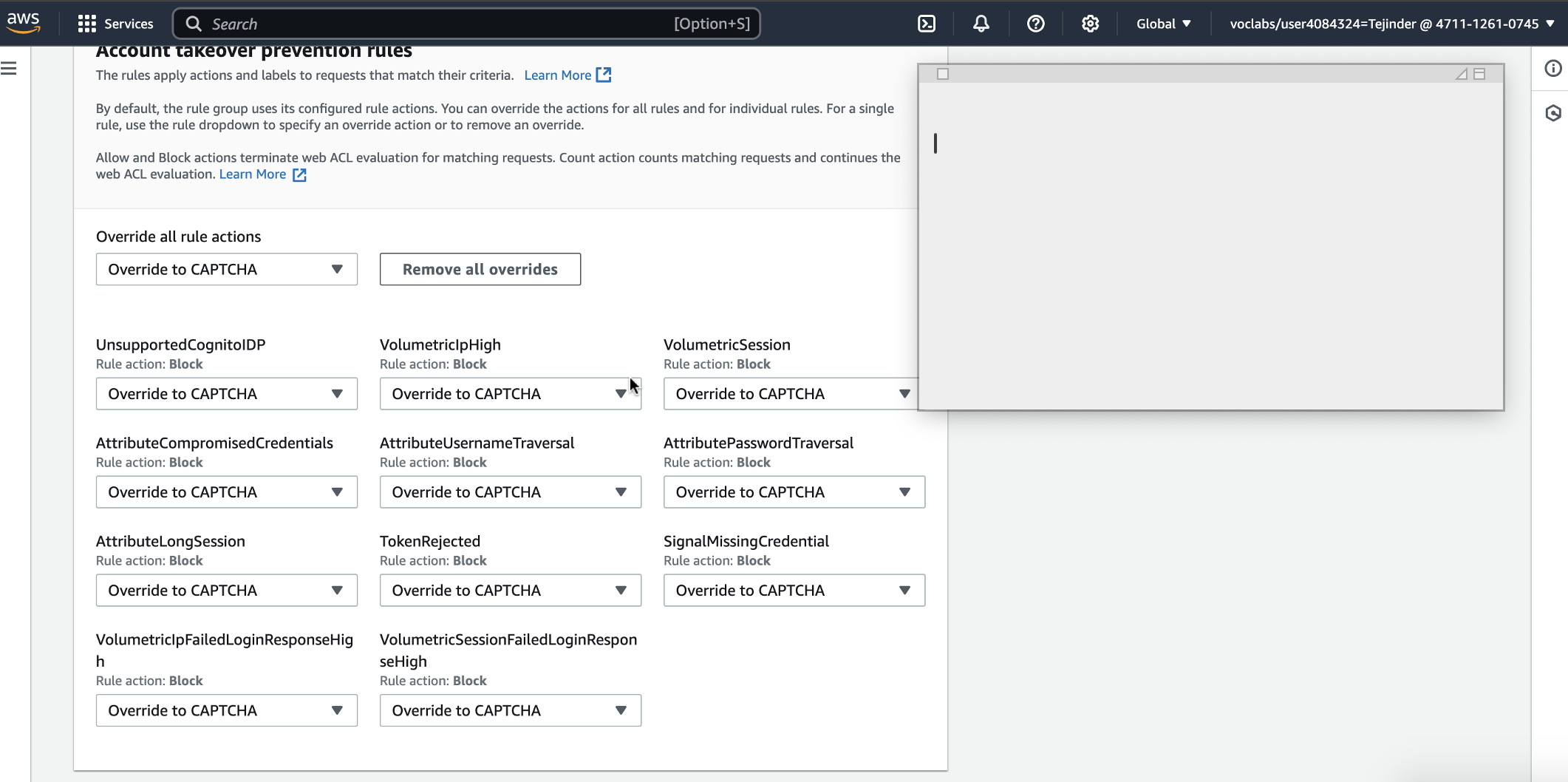

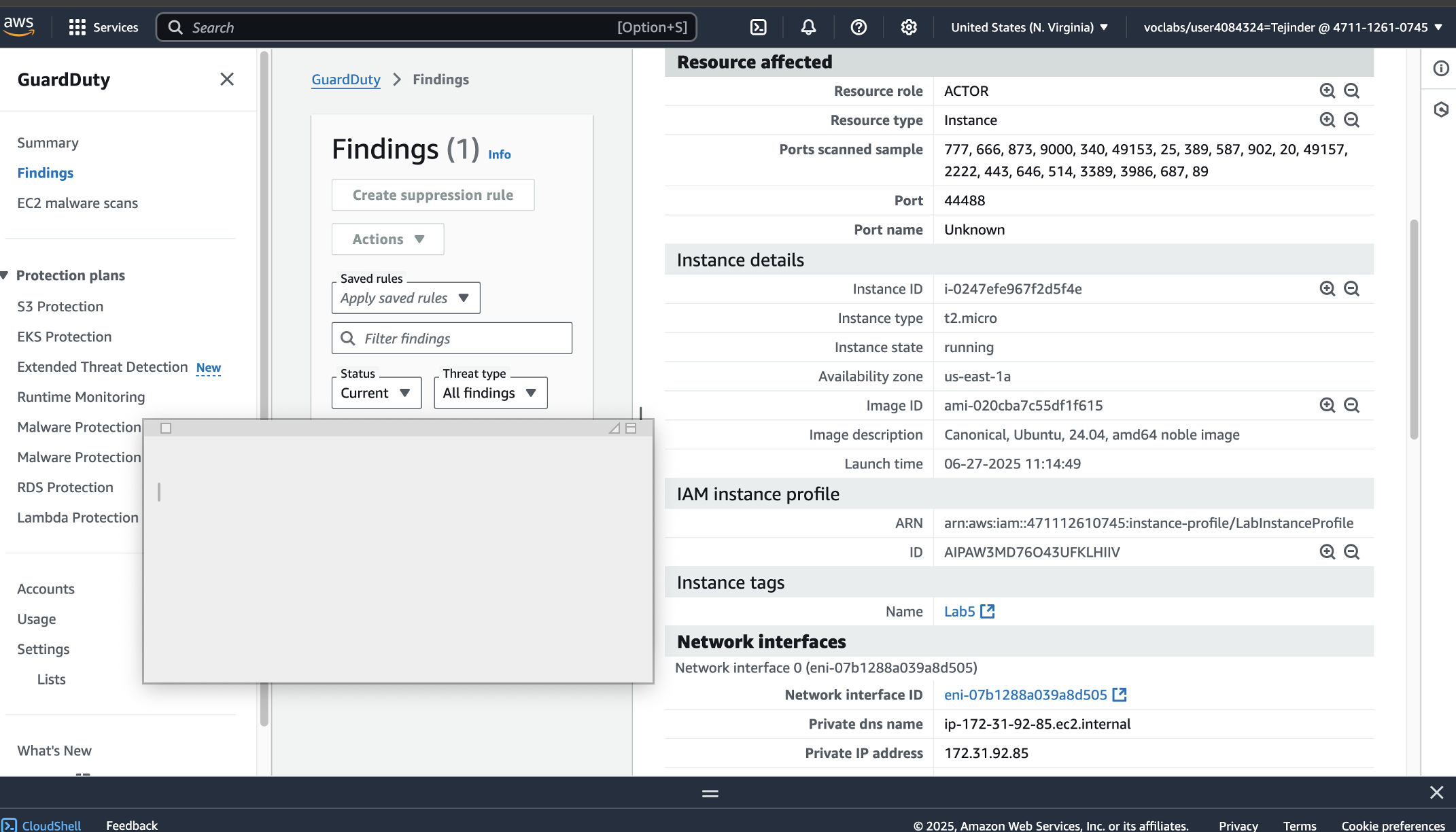

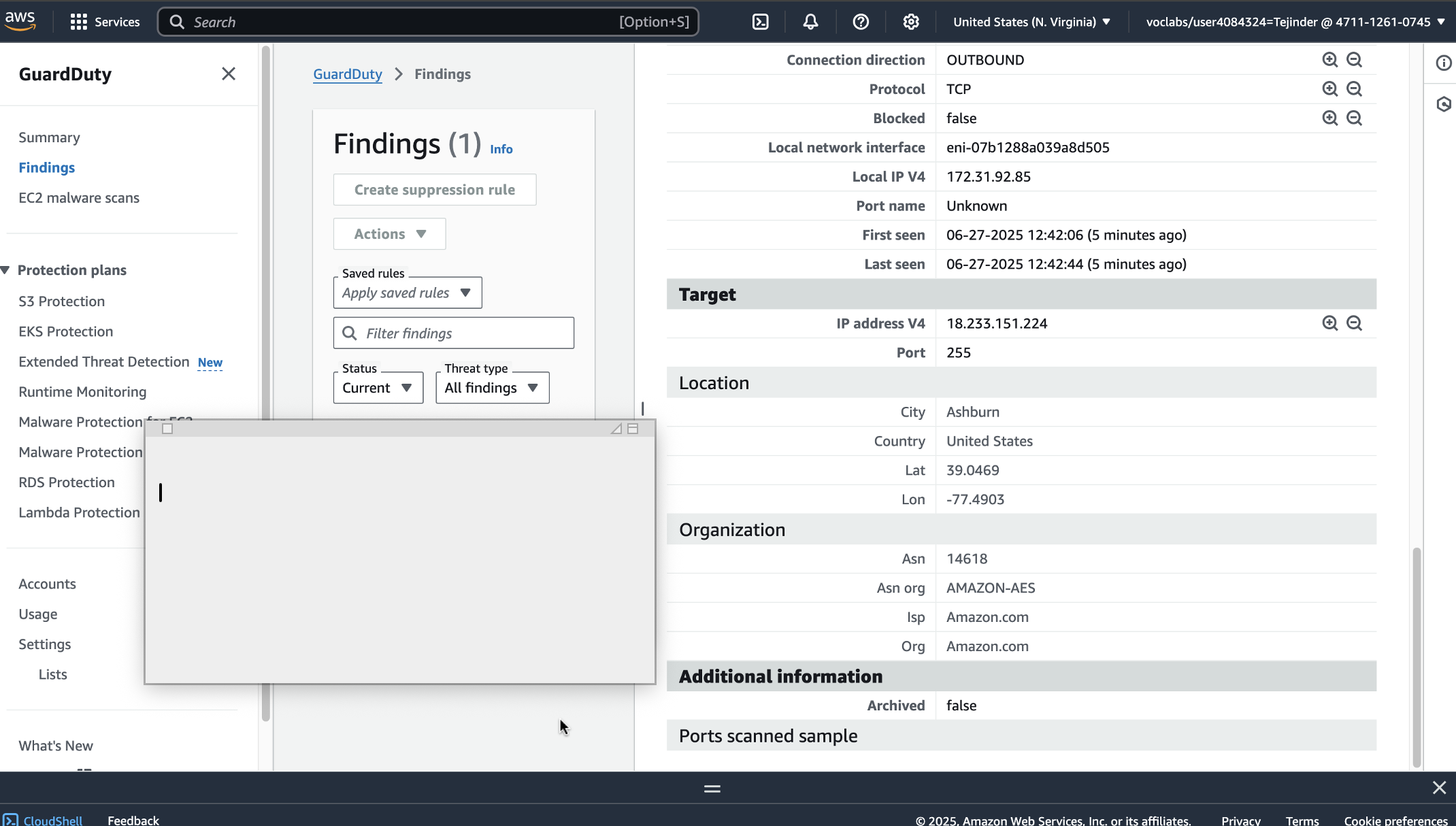

# 企业云安全实验室 – 攻击、检测与防御(AWS + SOC 模拟)

## 作者

**Tejinder Singh**

SOC 分析员 | 云安全 | 威胁检测

## 作者

**Tejinder Singh**

SOC 分析员 | 云安全 | 威胁检测

## 作者

**Tejinder Singh**

SOC 分析员 | 云安全 | 威胁检测

## 作者

**Tejinder Singh**

SOC 分析员 | 云安全 | 威胁检测标签:AWS, AWS WAF, CISA项目, CloudWatch, DPI, DVWA, SOC 模拟, TGT, WAF, Web报告查看器, 云原生监控, 代理支持, 企业安全, 企业网络安全实验室, 告警, 安全控制, 安全运营, 应用负载均衡器, 扫描框架, 攻击模拟, 攻防演练, 漏洞利用检测, 网络安全教育, 网络资产管理, 速率限制, 阻断恶意活动, 驱动签名利用