jsb-nci/Smart-SOC-AI-Driven-Threat-Detection-and-Decoding

GitHub: jsb-nci/Smart-SOC-AI-Driven-Threat-Detection-and-Decoding

一个基于 Elastic SIEM 与 Tines AI 的 SOC 自动化管道,用于检测、解码并响应混淆 PowerShell 威胁。

Stars: 0 | Forks: 0

# 🛡️ AI-Powered SOC 自动化:智能威胁检测与响应

## 📖 项目概述

本项目展示了一个下一代 SOC 管道,旨在弥合检测与响应之间的差距。通过集成 **Elastic SIEM** 与 **Tines AI 驱动的 SOAR**,我构建了一个系统,能够识别 Windows 终端上的可疑 PowerShell 活动,实时解码混淆命令,并通过自动化邮件向安全分析师发出警报。

该管道监控 **编码 PowerShell 执行(MITRE T1059.001)**。一旦检测到威胁,**AI 增强型工作流**会拦截遥测数据,解码隐藏的有效载荷,并生成结构化的安全事件报告。

## 🤖 “AI 边缘”能力

与传统依赖静态脚本的自动化不同,本项目利用 **Tines AI/自动代理** 处理复杂数据:

* **智能解析:** 系统可适应 Elastic Webhook 输出的不同 JSON 架构,无需手动重新映射。

* **自动去混淆:** AI 逻辑识别编码类型(Base64),并将“攻击者胡言乱语”转换为人类可读的命令,实现即时分类。

* **降低平均响应时间(MTTR):** 自动化解码阶段将“警报触发”到“分析师审查”的时间从分钟级缩短至秒级。

## 🛠️ 技术栈

* **SIEM:**Elastic Stack(云端)

* **SOAR:**Tines(AI 驱动)

* **终端:**Windows 10 虚拟机

* **遥测:**Sysmon 与 Elastic Agent

* **框架:**MITRE ATT&CK

* 🛡️ MITRE ATT&CK 映射

| 战术 | 技术 | ID |

| :--- | :--- | :--- |

| **执行** | 命令与脚本解释器:PowerShell | **T1059.001** |

| **防御规避** | 混淆文件或信息 | **T1027** |

## 🚀 工作原理

1. **检测:**在 Windows 终端执行恶意编码的 PowerShell 命令。

2. **告警:**Elastic SIEM 识别 `-EncodedCommand` 标志并触发高严重性警报。

3. **自动化:**Tines 通过 Webhook 接收警报,**AI 驱动的事件转换**节点提取关键元数据(主机名、用户、命令)。

4. **增强:**SOAR 平台实时解码 Base64 命令。

5. **响应:**向分析师发送一份完整的 SOC 报告,揭示执行的“真实意图”。

## 📊 概念验证

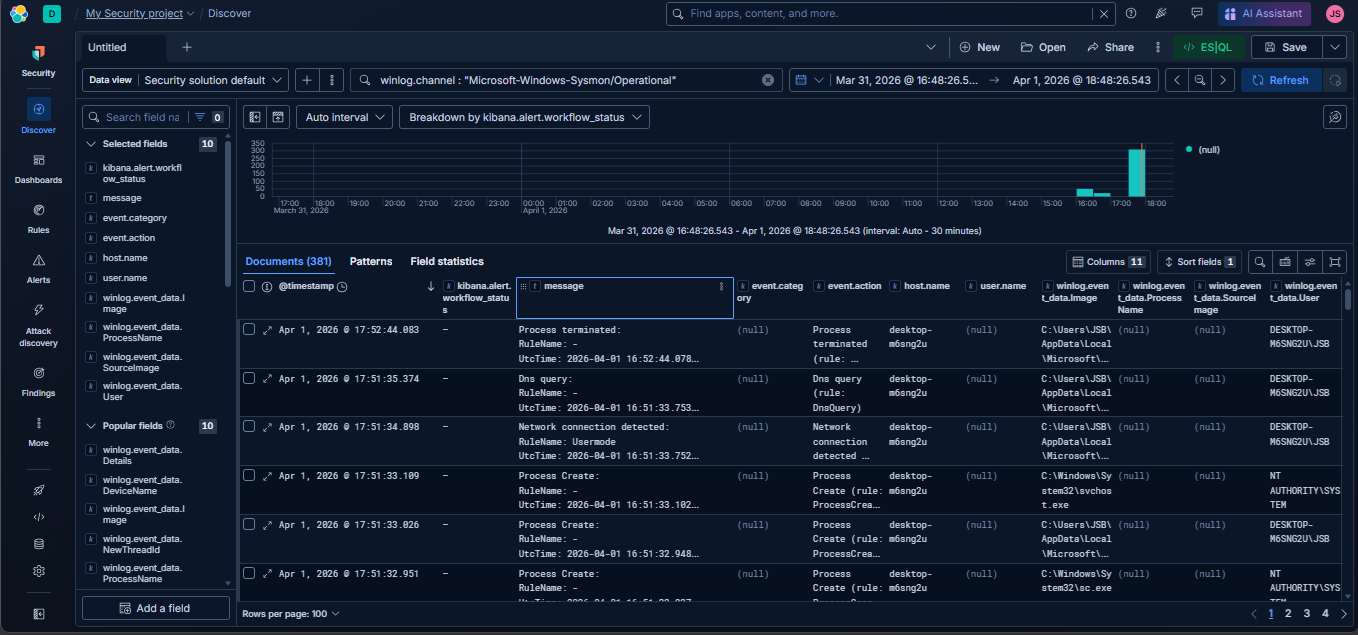

### 1. Elastic SIEM 日志

*图 1:分析 Sysmon 事件中的 PowerShell 混淆行为*

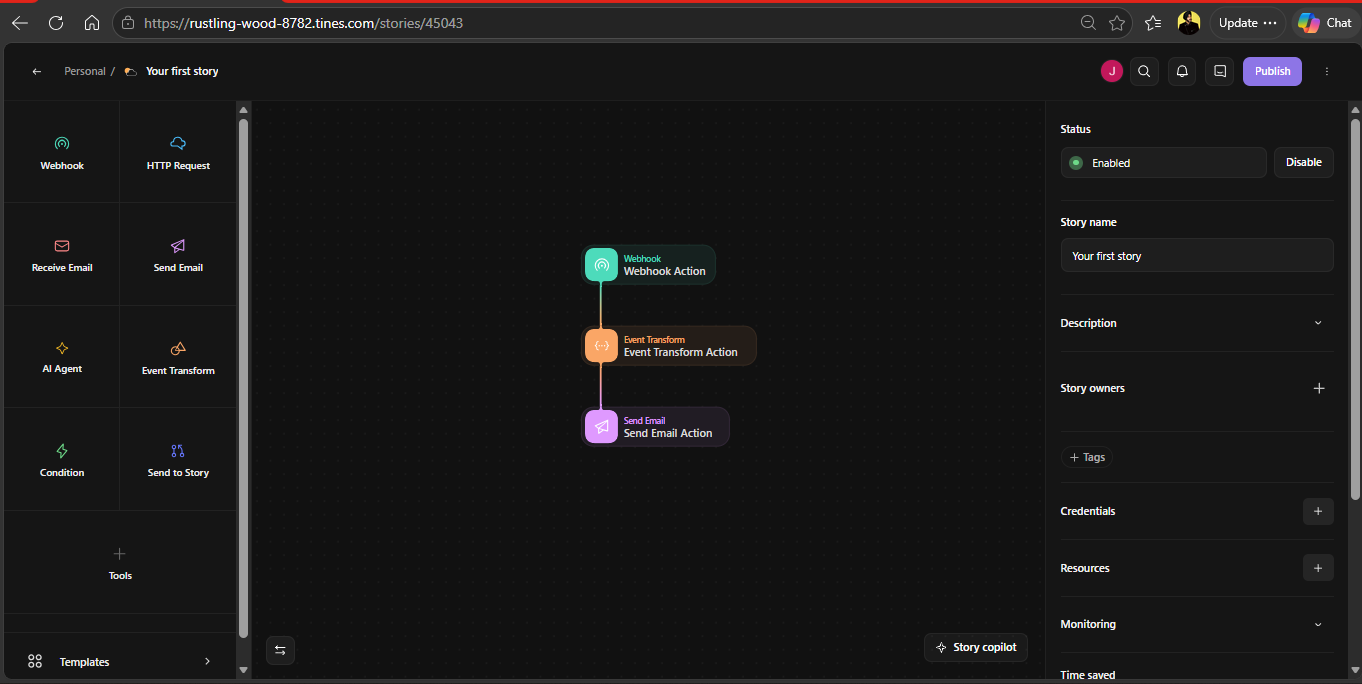

### 2. Tines AI 工作流

*图 2:使用 AI 驱动的转换节点实现的自动化流程逻辑*

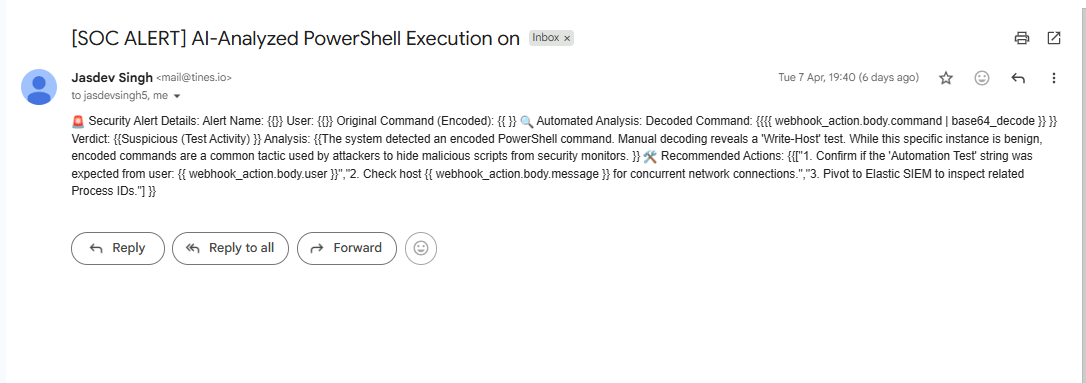

### 3. 最终解码告警邮件

*图 3:包含解码命令与分析结果的自动化安全事件报告*

## 📂 仓库内容

* `/config`:包含 **Elastic 规则(NDJSON)** 与 **Tines 工作流(JSON)** 导出文件。

* `/images`:实验室运行时的截图。

标签:AI智能体, AMSI绕过, Base64解码, Cloudflare, DNS 反向解析, Elastic Agent, Elastic SIEM, MITRE ATT&CK, MIT许可证, OpenCanary, PowerShell威胁, SOAR, Sysmon, T1027, T1059.001, Tines AI, Windows端点, 下一代SOC, 告警自动化, 命令与脚本解释器, 威胁检测, 安全管道, 安全编排与自动化响应, 实时检测, 混淆命令, 私有化部署, 端点安全, 编码命令, 缩短MTTR, 网络安全, 自动化解码, 补丁管理, 防御规避, 隐私保护