Ahussain22/log-analysis-threat-hunting

GitHub: Ahussain22/log-analysis-threat-hunting

本项目通过分析 Windows 事件日志,帮助安全人员识别可疑登录与权限提升等潜在威胁。

Stars: 0 | Forks: 0

# 🔵 日志分析与威胁狩猎(Windows 事件查看器)

## 📌 目标

本实验旨在分析 Windows 事件日志,以识别可疑活动,例如登录失败、权限提升以及潜在的暴力破解攻击。

## 🧰 使用的工具

- Windows 事件查看器

## 🔍 执行步骤

### 1. 访问安全日志

打开事件查看器并导航至:Windows 日志 → 安全

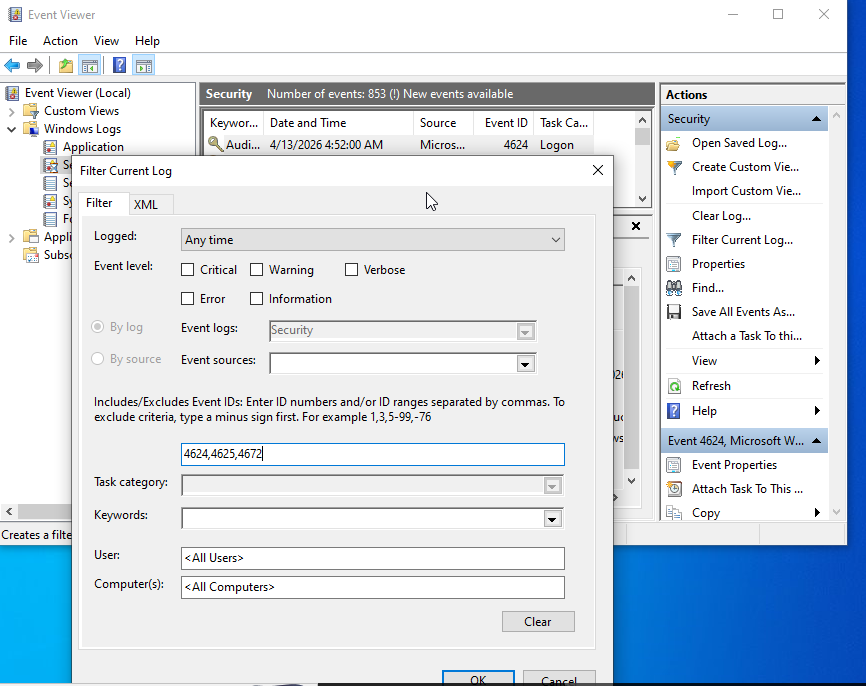

### 2. 过滤相关事件 ID

筛选日志以重点关注关键安全事件:4624、4625、4672

### 3. 分析登录活动

检查日志以识别以下信息:

- 多次登录失败(事件 ID 4625)

- 成功的登录(事件 ID 4624)

- 管理员权限分配(事件 ID 4672)

### 4. 识别可疑行为

查找以下模式:

- 多次登录失败后紧接着成功登录

- 异常时间登录

- 普通用户获得管理员权限

## 🚨 发现

示例观察:

- 多次登录失败后紧接着成功登录 → 可能存在暴力破解攻击

- 登录后分配管理员权限 → 可能存在权限提升

- 短时间内大量登录失败 → 可能是自动化攻击

## 🧠 关键收获

- 事件日志提供了对过去系统活动的可视性

- 威胁狩猎侧重于识别异常行为

- 日志中的模式是攻击的关键指标

- 事件 ID 对于识别具体操作至关重要

## 📷 证据

## ✅ 结论

本实验展示了如何使用 Windows 事件查看器调查历史活动并检测潜在的安全威胁。掌握日志分析技能是蓝队网络安全角色的基本能力。

## 💡 关键事件 ID

| 事件 ID | 描述 |

|----------|------------|

| 4624 | 成功登录 |

| 4625 | 登录失败 |

| 4672 | 分配管理员权限 |

标签:4624, 4625, 4672, AI合规, BurpSuite集成, PB级数据处理, PoC, Windows Event Viewer, 事件ID, 事件查看器, 安全日志, 安全运维, 异常行为, 无线安全, 日志取证, 暴力破解, 特权提升, 登录审计, 网络安全, 网络安全审计, 自动化部署, 隐私保护