Ritesh-GG/SIEM-Splunk-Lab

GitHub: Ritesh-GG/SIEM-Splunk-Lab

一个基于 Splunk 的家庭 SIEM 实验室,用于模拟 SOC 工作并构建针对常见攻击模式的检测规则。

Stars: 0 | Forks: 0

# SIEM 检测实验室 — Splunk 企业版

## 目标

构建一个家庭 SIEM 实验室,使用 Splunk 企业版来模拟

真实的 SOC 分析师工作 — 摄取 Windows 事件日志,编写

SPL 检测规则,并为常见攻击模式创建自动警报。

## 使用的工具

- Splunk 企业版(免费许可)

- Splunk 通用转发器

- Windows 事件日志(安全、系统、应用程序)

- SPL(搜索处理语言)

## 构建的检测规则

| 警报名称 | 事件代码 | 检测到的威胁 |

|---|---|---|

| 暴力破解 — 失败登录阈值 | 4625 | 凭证暴力破解 |

| 权限提升 — 检测到特殊登录 | 4672 | 权限提升 |

| 严重 — 账户锁定风险 | 4625 | 账户锁定阈值 |

## MITRE ATT&CK 覆盖范围

- T1110 — 暴力破解

- T1078 — 有效账户

- T1548 — 滥用提升权限控制机制

## 截图

### SOC 检测仪表板

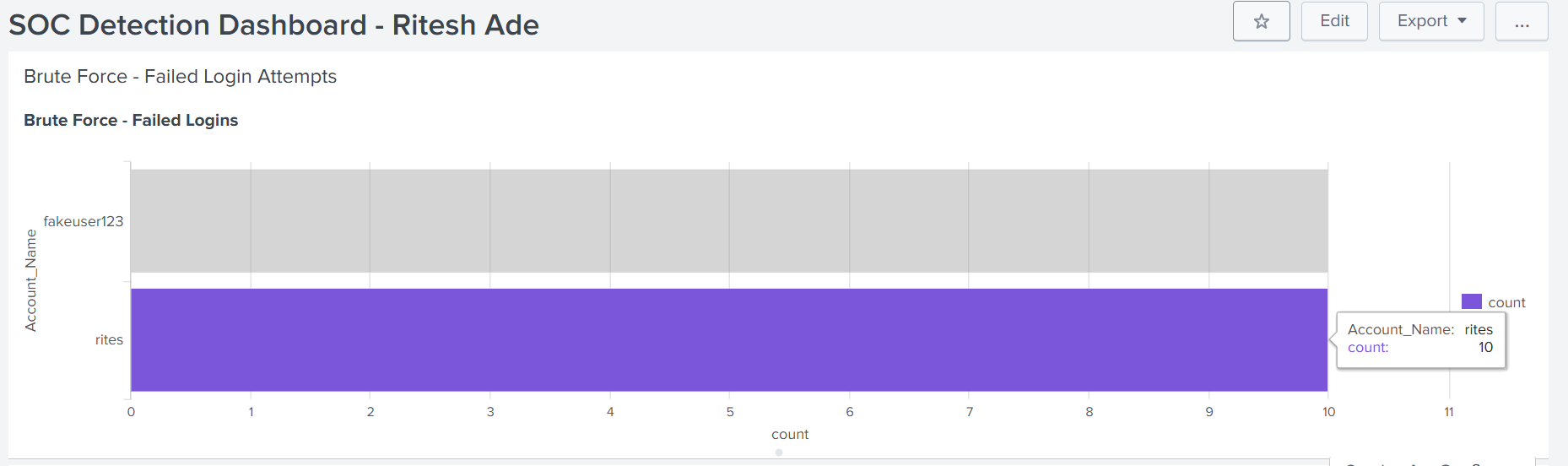

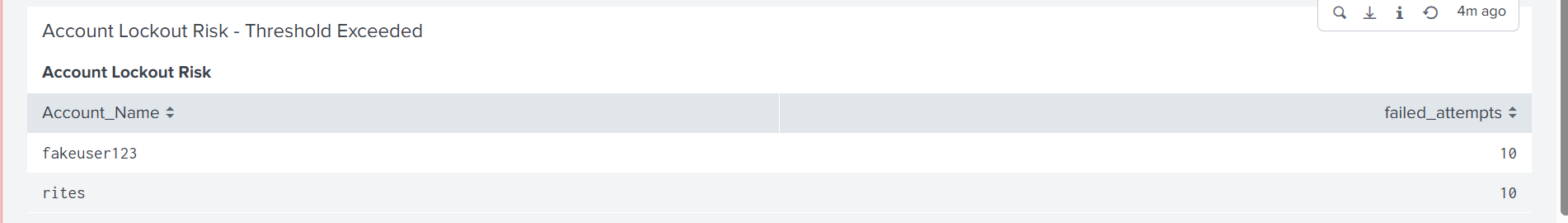

### 暴力破解检测

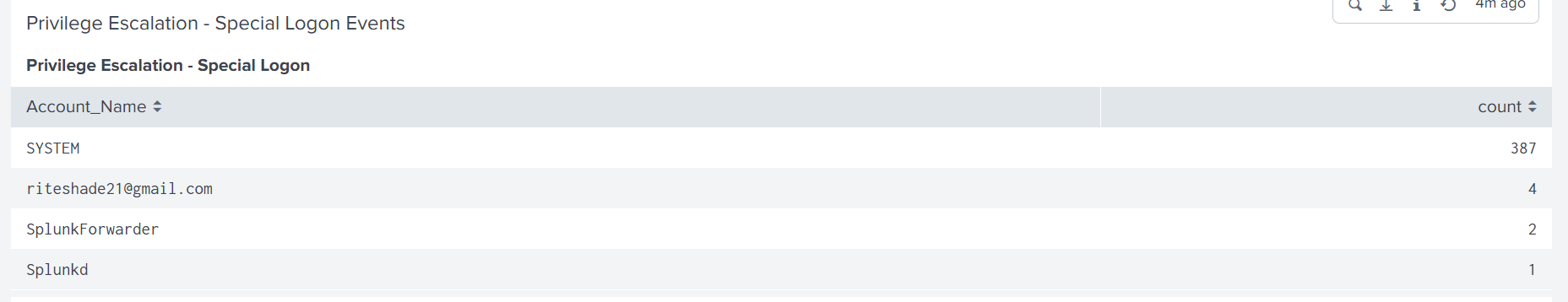

### 权限提升检测

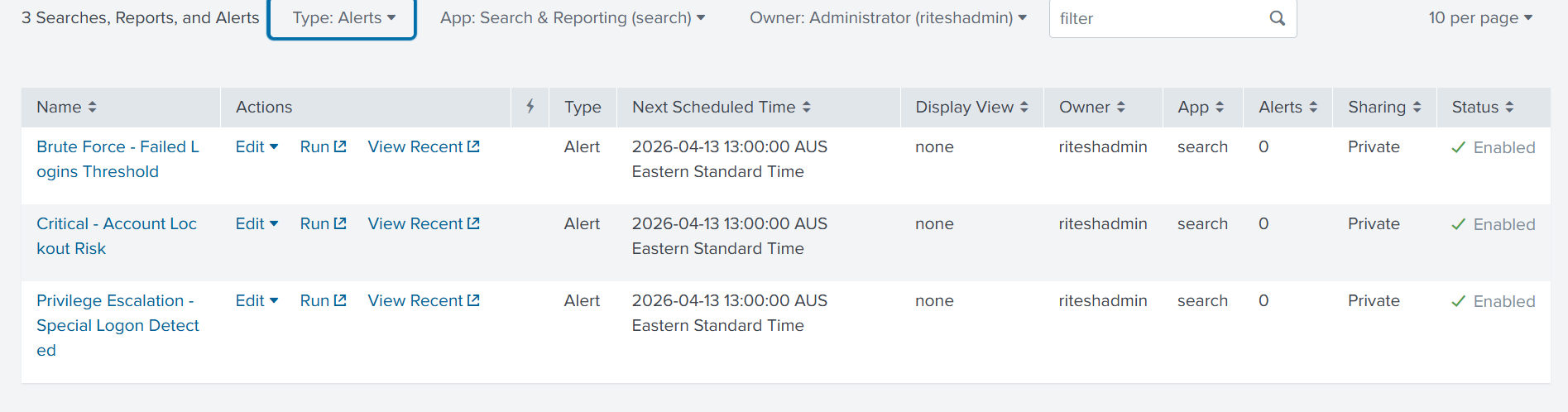

### 已配置的警报

## 展示的关键技能

- SIEM 部署与配置

- Windows 事件日志摄取与解析

- 用于威胁检测的 SPL 查询编写

- 警报创建与调度

- SOC 检测工程基础

- 日常运维 — MITRE ATT&CK 检测覆盖

在 Splunk 中构建的 5 条映射到 ATT&CK 技术的检测规则:

| 技术 | ID | 事件代码 | 严重性 |

|---|---|---|---|

| 暴力破解 | T1110 | 4625 | 高 |

| 有效账户 | T1078 | 4624+4625 | 严重 |

| 命令执行 | T1059 | 4688 | 中 |

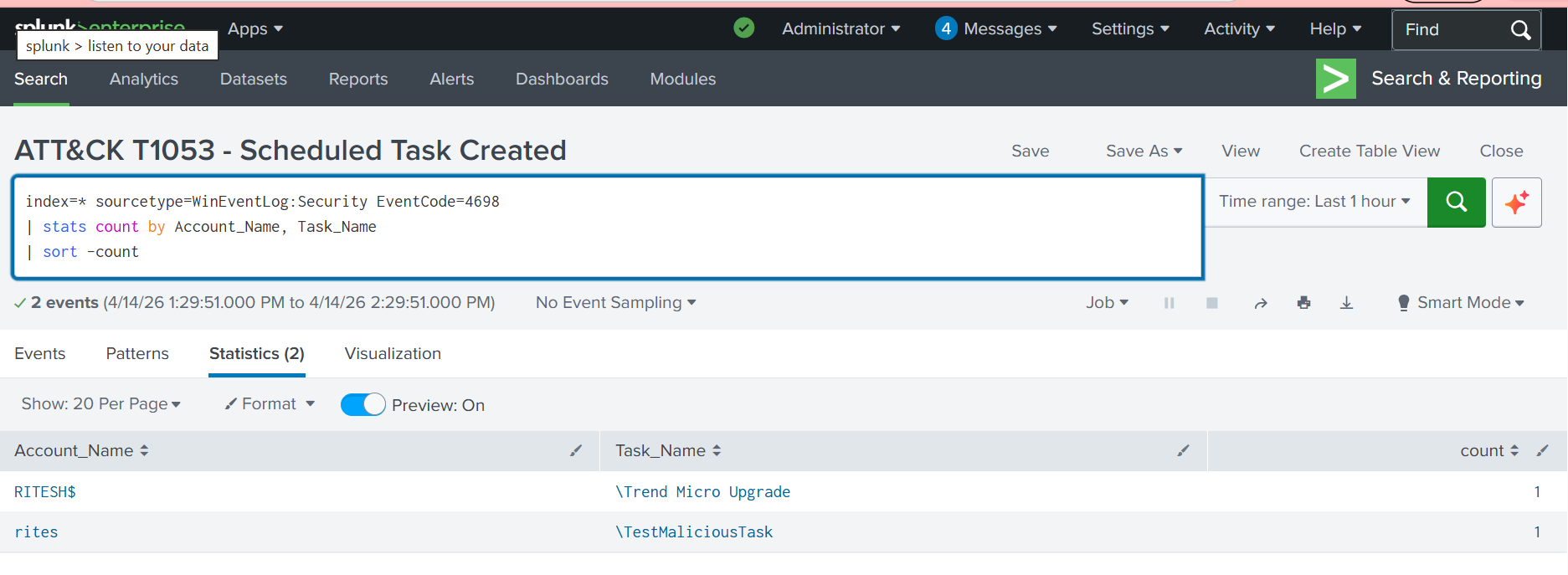

| 计划任务 | T1053 | 4698 | 高 |

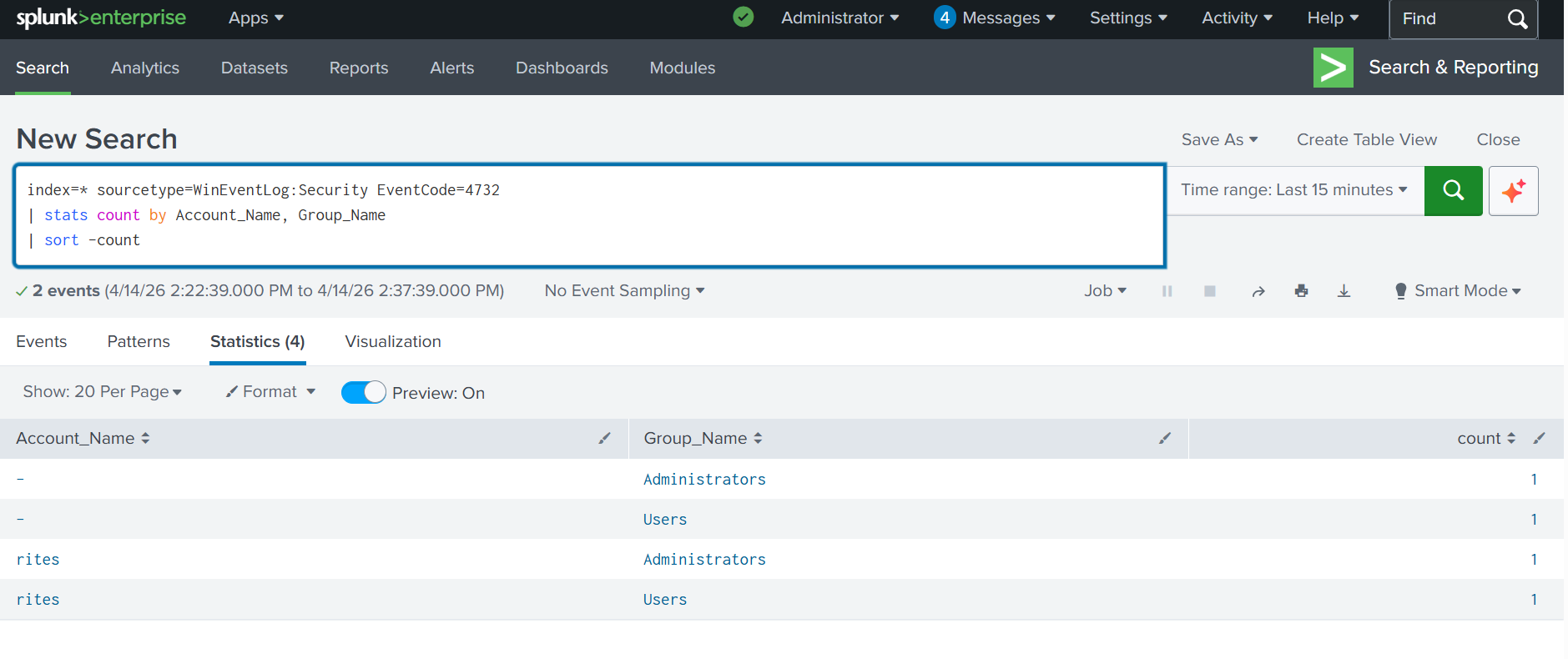

| 账户操纵 | T1098 | 4732 | 严重 |

### ATT&CK 导航器覆盖图

### 计划任务检测 — T1053

### 账户操纵检测 — T1098

标签:Account Lockout, AMSI绕过, ATT&CK Navigator, Brute Force, Cloudflare, CSV导出, MITRE ATT&CK, PoC, Privilege Escalation, SPL, Splunk Enterprise, Splunk Universal Forwarder, T1078, T1110, T1548, Windows Event Log, 事件代码 4624, 事件代码 4625, 事件代码 4672, 代理支持, 凭证暴力破解, 协议分析, 告警, 威胁检测, 安全仪表盘, 安全日志, 安全运营, 扫描框架, 搜索处理语言, 日志解析, 日志采集, 暴力破解, 权限提升, 检测规则, 网络资产发现, 自动化告警, 证书伪造, 账户锁定