NaeemAkmal/Malware-Analysis-Wazuh-SIEM-Lab

GitHub: NaeemAkmal/Malware-Analysis-Wazuh-SIEM-Lab

一个集成了静态/动态分析与 Wazuh SIEM + VirusTotal 联动的恶意软件分析实验室,用于在隔离环境中完成样本检测与威胁关联。

Stars: 0 | Forks: 0

# 🔬 恶意软件分析与 Wazuh SIEM 实验室

## 📋 目录

- [概述](#-overview)

- [恶意软件样本](#-malware-samples)

- [实验室环境与工具](#-lab-environment--tools)

- [方法论](#-methodology)

- [静态分析](#-static-analysis)

- [动态分析](#-dynamic-analysis)

- [Wazuh SIEM + VirusTotal 集成](#-wazuh-siem--virustotal-integration)

- [IOC 汇总](#-ioc-summary)

- [ATT&CK 映射](#-attck-mapping)

- [关键发现](#-key-findings)

## 🧪 概述

本实验室在三个阶段执行完整的恶意软件分析工作流程:

```

┌─────────────────────────────────────────────────────────────┐

│ MALWARE SAMPLE │

└──────────────────────────┬──────────────────────────────────┘

│

┌───────────────▼──────────────┐

│ STATIC ANALYSIS │

│ File Type · Hashes · IOCs │

│ Strings · ATT&CK Mapping │

└───────────────┬──────────────┘

│

┌───────────────▼──────────────┐

│ DYNAMIC ANALYSIS │

│ FakeNet · Procmon · Regshot │

│ ProcDOT Behaviour Graph │

└───────────────┬──────────────┘

│

┌───────────────▼──────────────┐

│ WAZUH SIEM CORRELATION │

│ FIM Syscheck · VT Hashes │

│ Dashboard Alerting │

└──────────────────────────────┘

```

所有工作均在**隔离的 Windows 10 虚拟机**中进行,未涉及任何实时系统。

## 🦠 恶意软件样本

| # | 文件名 | 家族 | 分类 | VT 评分 |

|---|--------|------|------|---------|

| 1 | `demo2_simda.bin` | Win32/Simda | 后门木马 | **65/72** |

| 2 | `financials-xls.exe` | Win32/Renos | 恐吓软件下载器 | **57/71** |

## 🛠️ 实验室环境与工具

| 组件 | 详情 |

|------|------|

| 分析操作系统 | Windows 10 — 隔离的 VMware 虚拟机 |

| SIEM 管理端 | Linux 虚拟机上的 Wazuh 4.x |

| Wazuh 代理 | Wazuh-EVE-15 · IP: 150.1.7.102 · 代理 ID: 001 |

| 网络 | 仅主机模式 — 执行期间无实时互联网连接 |

| Sysmon | 预配置以增强 Windows 事件日志记录 |

| 类别 | 工具 | 用途 |

|------|------|------|

| 文件识别 | TrID、Sigcheck | 文件类型、数字签名、版本信息 |

| 静态 | PEStudio 9.61 | 指标、导入表、字符串、VirusTotal |

| 静态 | CAPA | ATT&CK 技术自动映射 |

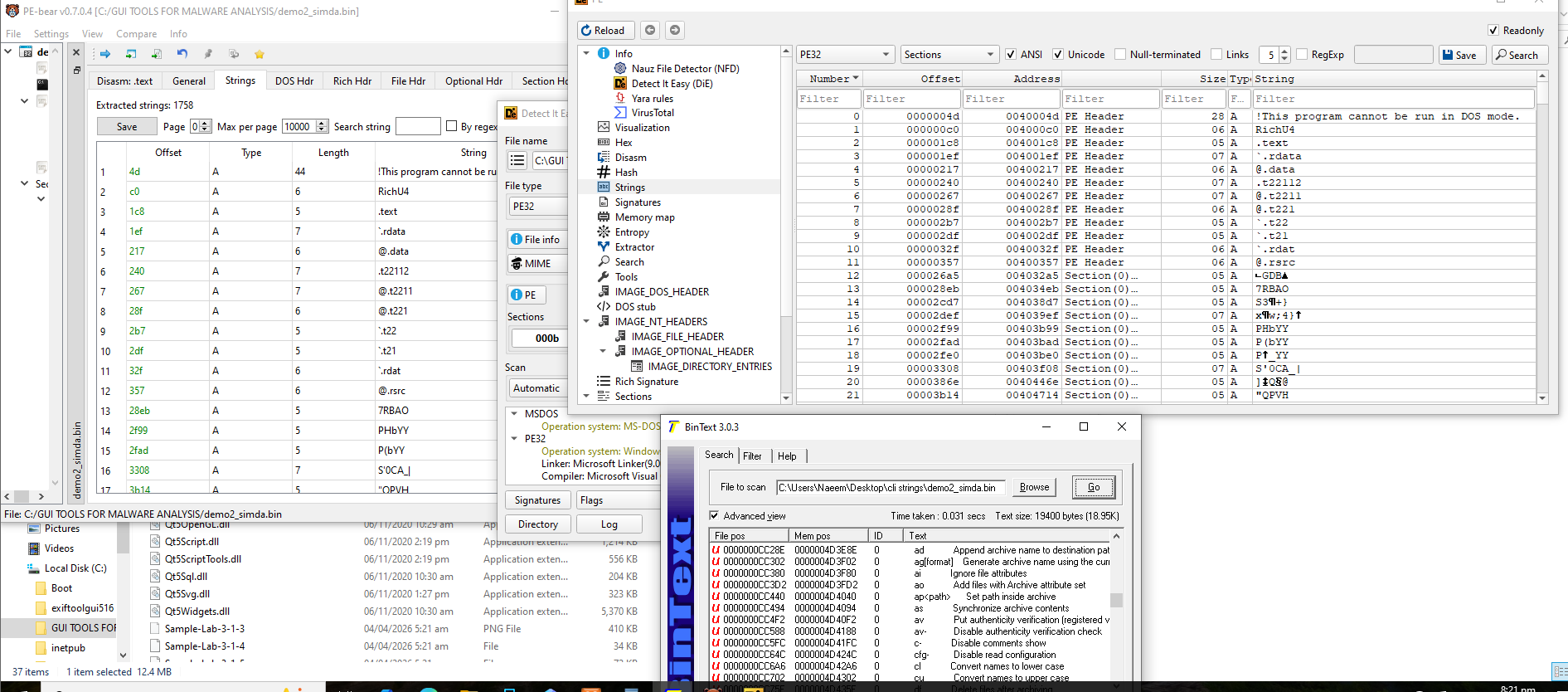

| 静态 | PE-Bear | PE 头、节、字符串分析 |

| 静态 | BinText 3.0 | 深度字符串提取 |

| 解包 | UPX 3.91 | 解压 UPX 打包的二进制文件 |

| 动态 | Procmon | 文件、注册表、网络、进程监控 |

| 动态 | FakeNet-NG 1.0 | 网络流量模拟 |

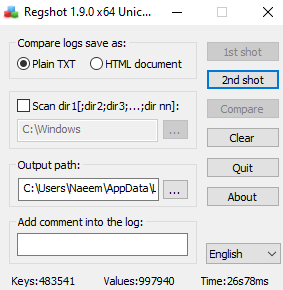

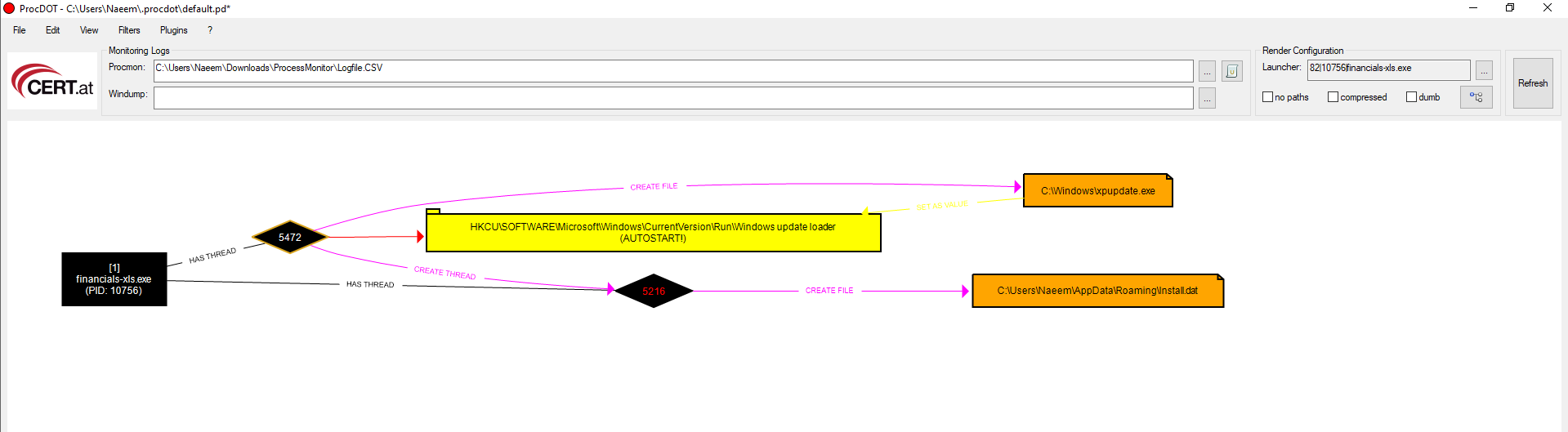

| 动态 | Regshot 1.9.0 | 注册表前后对比 |

| 可视化 | ProcDOT + Graphviz | 进程行为图 |

| SIEM | Wazuh + Sysmon | 实时告警、完整性监控、事件关联 |

| 威胁情报 | VirusTotal API | 哈希信誉自动化查询 |

## 🔭 方法论

1. **文件识别** — 使用 TrID + Sigcheck 确定真实文件类型并检测伪造

2. **哈希提取** — 提取 MD5、SHA-1、SHA-256 用于威胁情报关联

3. **PEStudio IOC 分析** — 分析导入表、字符串、节区、VirusTotal 评分

4. **CAPA** — 从二进制文件中自动映射 ATT&CK 技术

5. **解包** — 在可能的情况下先进行 UPX 解包,再进行深度静态分析

6. **动态执行** — 在隔离虚拟机中同时运行 FakeNet、Procmon、Regshot

7. **ProcDOT 可视化** — 将 Procmon CSV 渲染为行为图

8. **Wazuh 关联** — FIM 检测 + VirusTotal 哈希查询 + 仪表板告警验证

## 🔍 静态分析

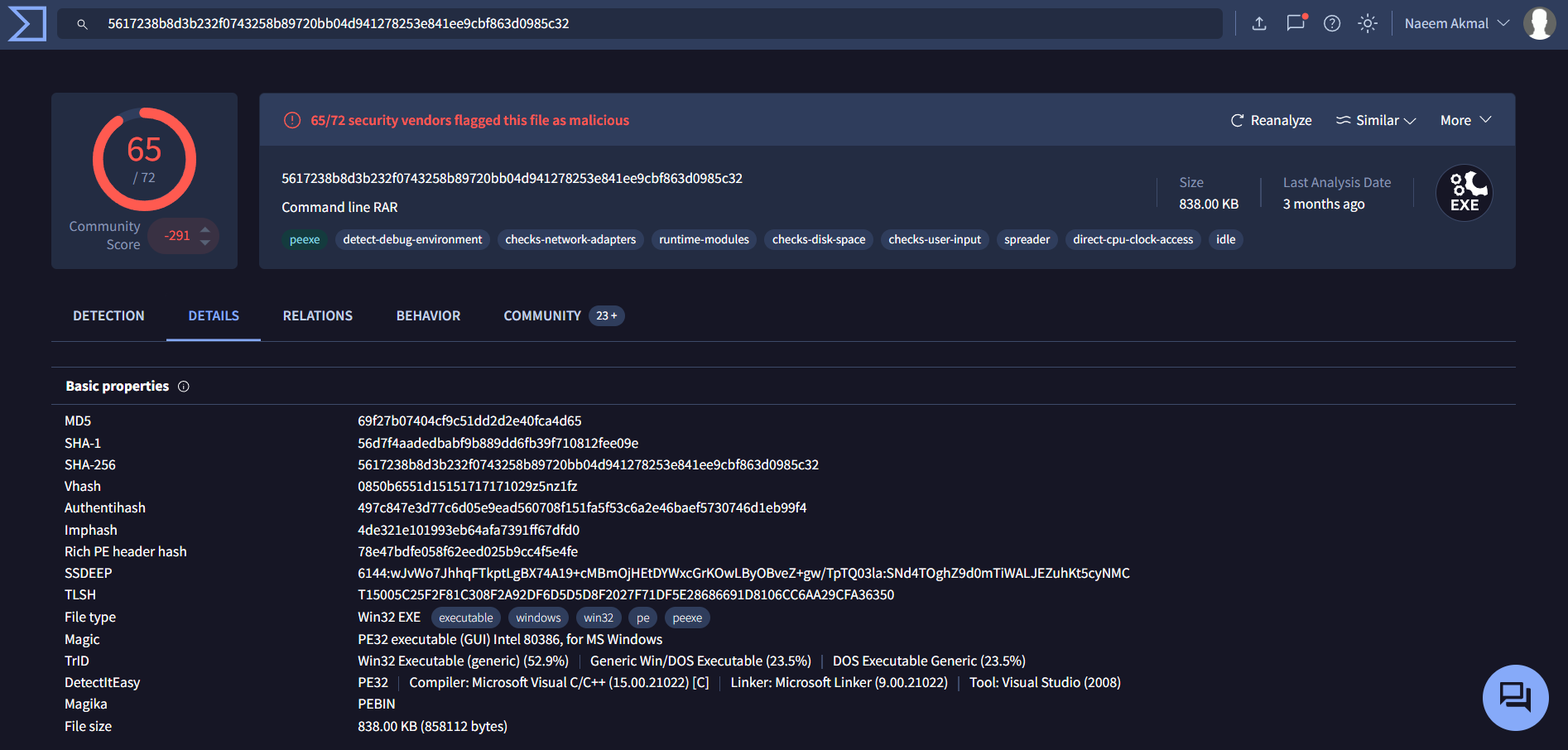

### 样本 1 — demo2_simda.bin

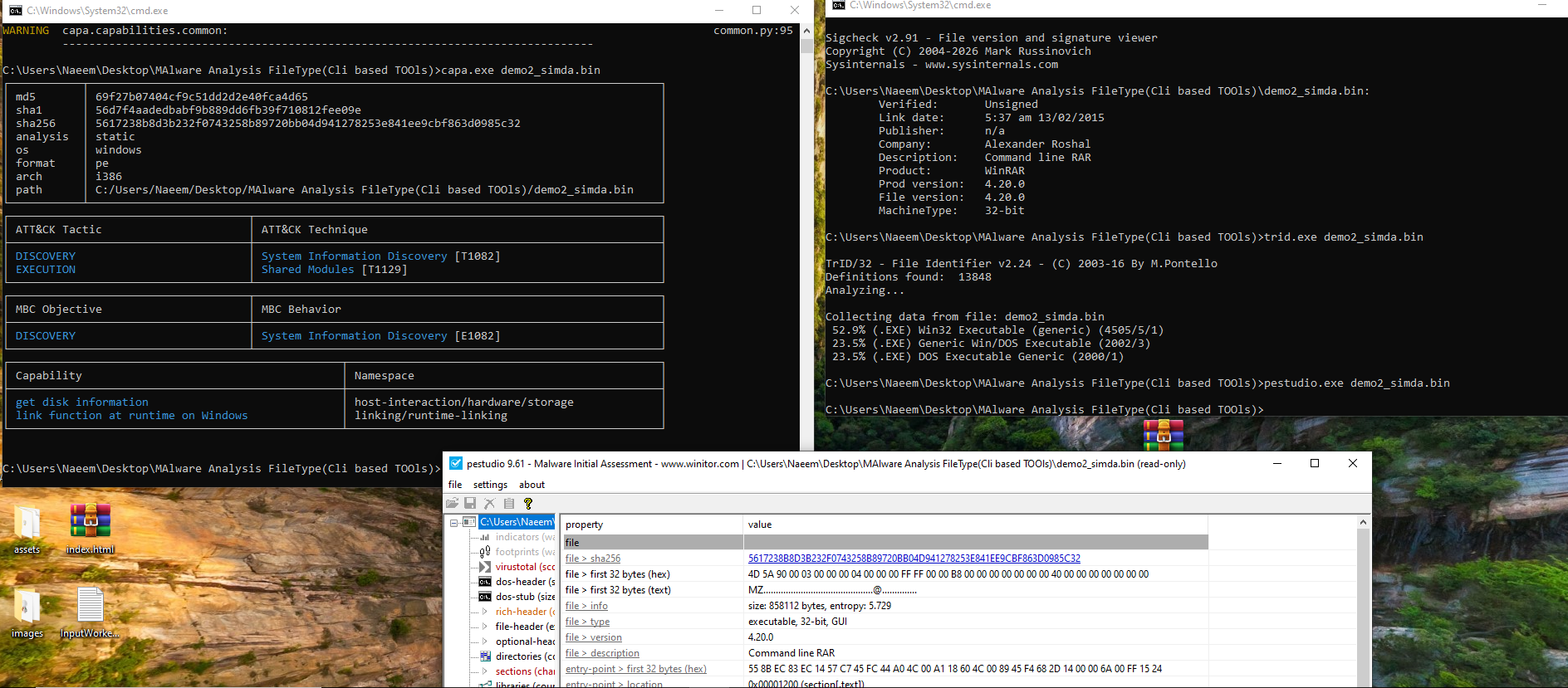

#### 文件类型

TrID 将其识别为通用 Win32 可执行文件。Sigcheck 揭示其**伪装为 WinRAR 命令行 RAR v4.20** — 故意身份伪造。CAPA 确认为 MSVC 2008 编译的 PE32 32 位程序。

#### 哈希值

| 算法 | 值 |

|------|----|

| MD5 | `69f27b07404cf9c51dd2d2e40fca4d65` |

| SHA-1 | `56d7f4aadedbabf9b889dd6fb39f710812fee09e` |

| SHA-256 | `5617238b8d3b232f0743258b89720bb04d941278253e841ee9cbf863d0985c32` |

| Imphash | `4de321e101993eb64afa7391ff67dfd0` |

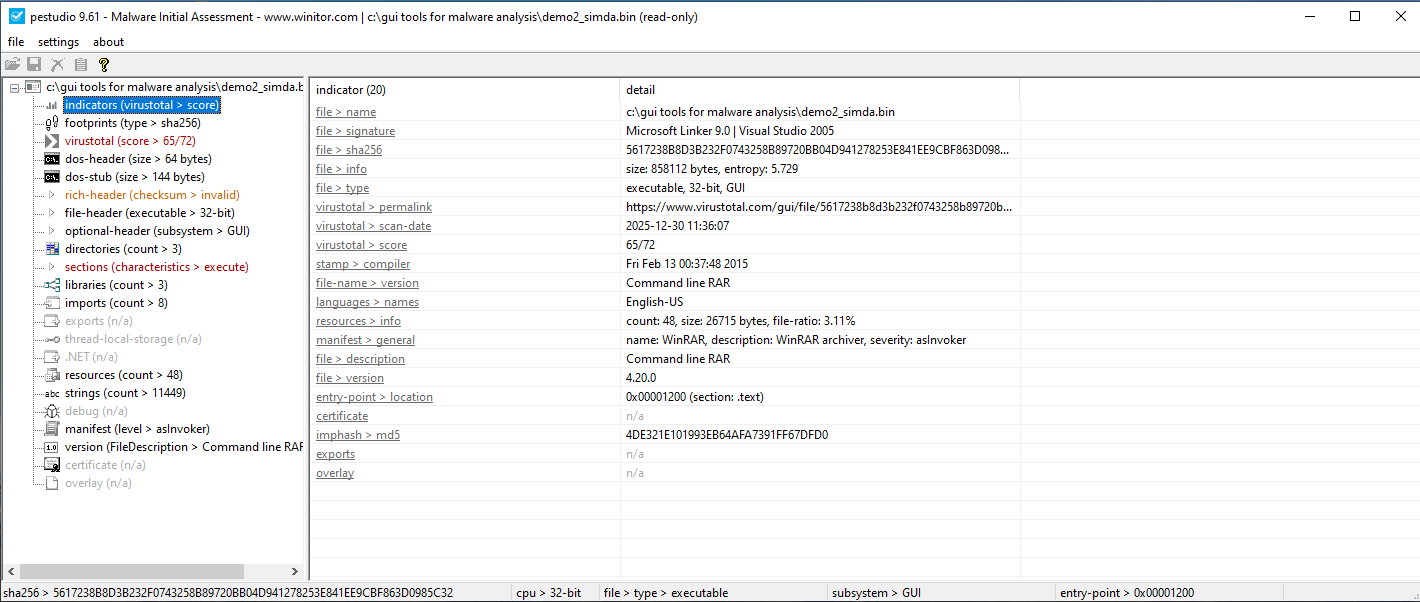

#### 关键 IOC — PEStudio

PEStudio 标记了 **20 个指标**。最关键的是:无效的 rich-header 校验和(PE 被篡改)、可执行节区标志、65/72 的 VirusTotal 评分。

| 指标 | 详情 | 严重性 |

|------|------|--------|

| `rich-header > checksum` | **无效** — 头部被篡改 | 🔴 高 |

| `sections > characteristics` | 代码节区具有可执行标志 | 🔴 高 |

| `file-name > version` | “Command line RAR” — 身份伪造 | 🔴 高 |

| `manifest > severity` | asInvoker | 🟡 中 |

| `virustotal > score` | **65/72** | 🔴 严重 |

| `resources > count` | 48 个嵌入资源 | 🟡 中 |

#### 字符串

PE-Bear 提取了 1,758 个字符串。RAR 归档命令证实了 WinRAR 伪装以及数据外泄能力。

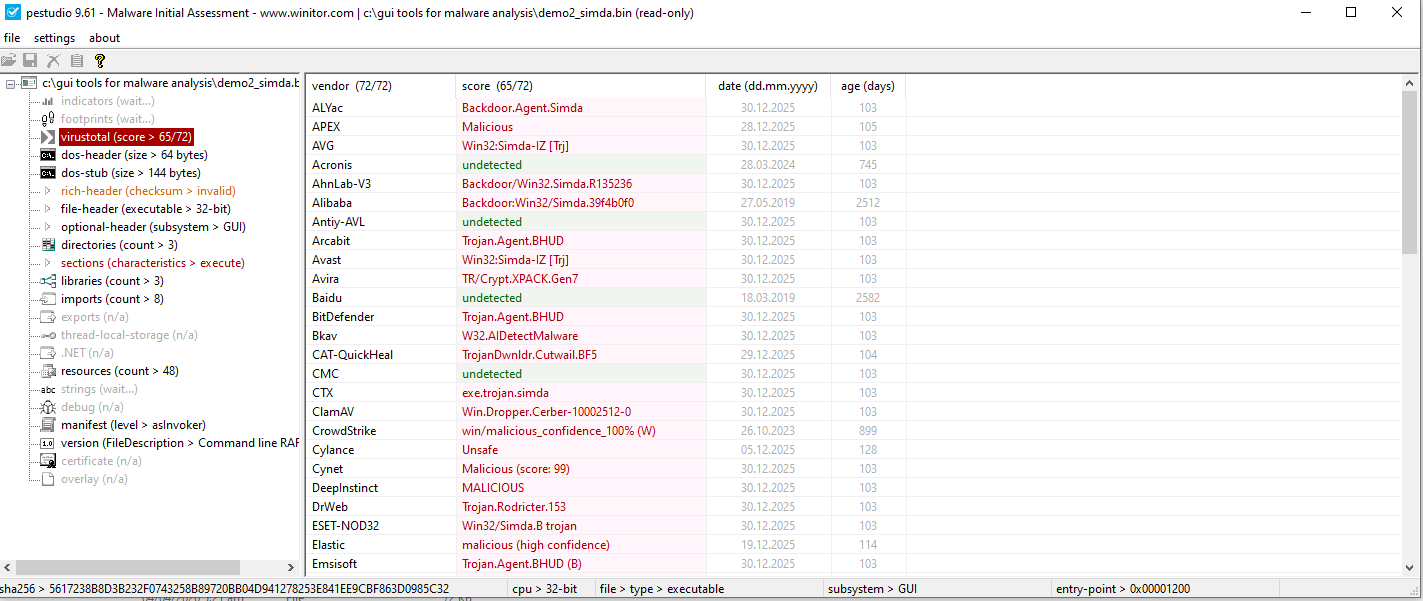

#### VirusTotal — 65/72

| 厂商 | 检测结果 |

|------|----------|

| Microsoft | `Backdoor:Win32/Simda` |

| ESET-NOD32 | `Win32/Simda.B trojan` |

| Kaspersky | `HEUR:Trojan.Win32.Generic` |

| CrowdStrike | `win/malicious_confidence_100% (W)` |

| TrendMicro | `BKDR_SIMDA.SUSR` |

| DrWeb | `Trojan.Rodricter.153` |

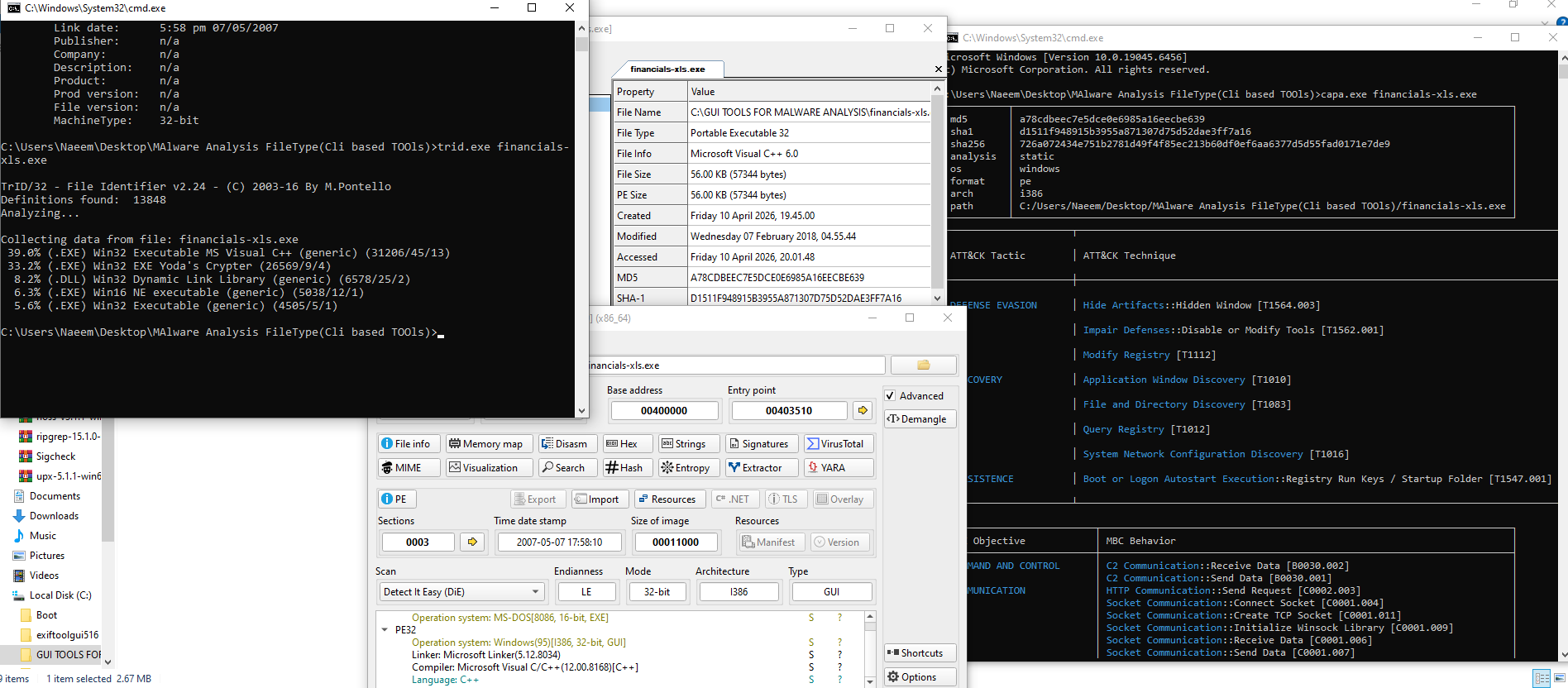

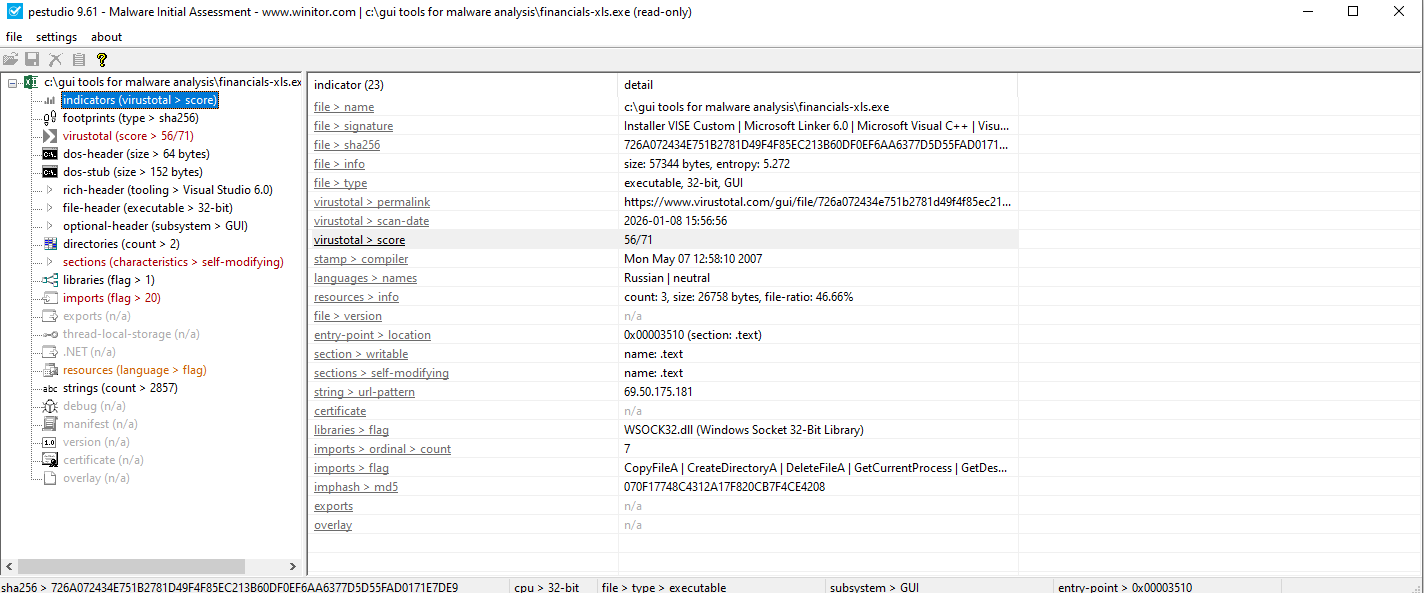

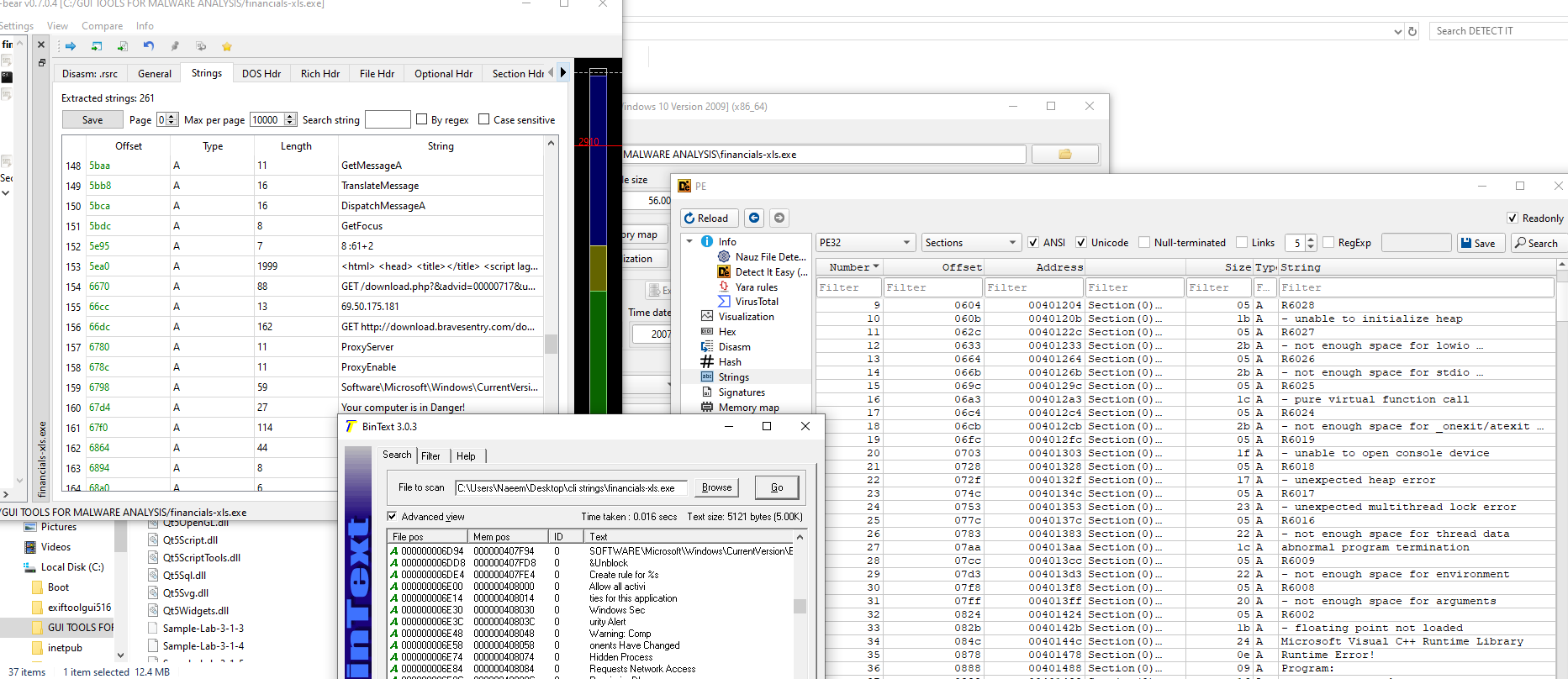

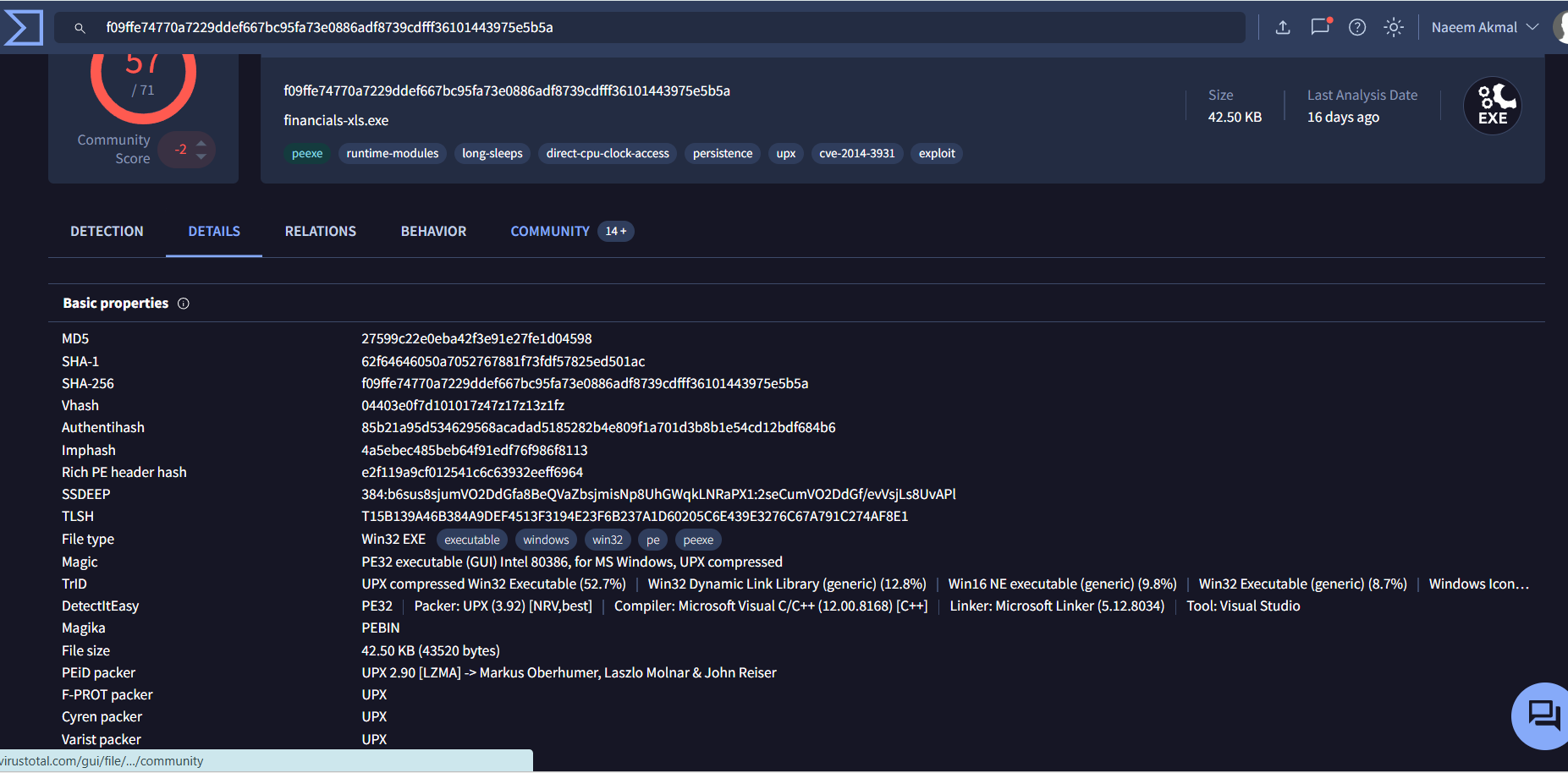

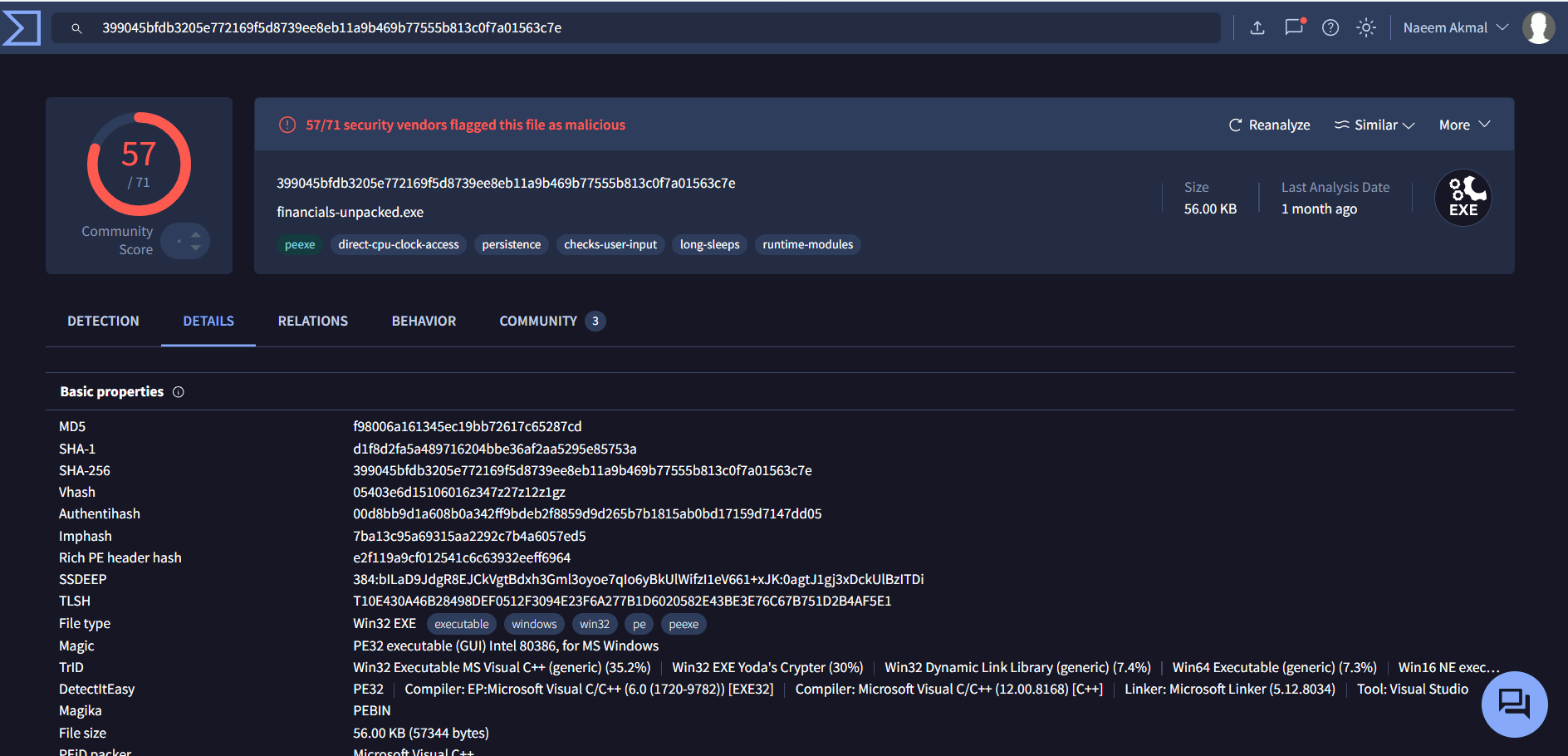

### 样本 2 — financials-xls.exe

#### 文件类型

TrID 识别为 Yoda's Crypter 并经过 UPX 压缩。在分析前使用 UPX 3.91 进行解包。包含俄语资源。编译于 007 年。

#### 哈希值

| 版本 | 算法 | 值 |

|------|------|----|

| 打包 | MD5 | `27599c22e0eba42f3e91e27fe1d04598` |

| 打包 | SHA-256 | `f09ffe74770a7229ddef667bc95fa73e0886adf8739cdfff36101443975e5b5a` |

| 未打包 | MD5 | `f98006a161345ec19bb72617c65287cd` |

| 未打包 | SHA-1 | `d1f8d2fa5a489716204bbe36af2aa5295e85753a` |

| 未打包 | SHA-256 | `399045bfdb3205e772169f5d8739ee8eb11a9b469b77555b813c0f7a01563c7e` |

#### 关键 IOC — PEStudio

PEStudio 标记了 **23 个指标**。最关键的是:自修改的 .text 段、硬编码的 C2 IP、WSOCK32.dll 网络套接字。

| 指标 | 详情 | 严重性 |

|------|------|--------|

| `sections > self-modifying` | .text 自我修改 — 反分析 | 🔴 严重 |

| `string > url-pattern` | `69.50.175.181` — 硬编码 C2 IP | 🔴 严重 |

| `libraries > flag` | `WSOCK32.dll` — 网络套接字 | 🔴 高 |

| `imports > flag` | `CopyFileA`、`CreateDirectoryA`、`DeleteFileA` | 🔴 高 |

| `resources > language` | 俄语 / 中立 | 🟡 中 |

| `virustotal > score` | **56/71** | 🔴 严重 |

#### 字符串

261+ 个字符串。关键信息包括:硬编码 C2 IP、BraveSentry 下载 URL、代理密钥以及恐吓软件消息。

```

69.50.175.181 → Hardcoded C2 IP

GET /download.php?advid=00000717&... → Payload download

http://download.bravesentry.com/... → Scareware URL

"Your computer is in Danger!" → Social engineering

```

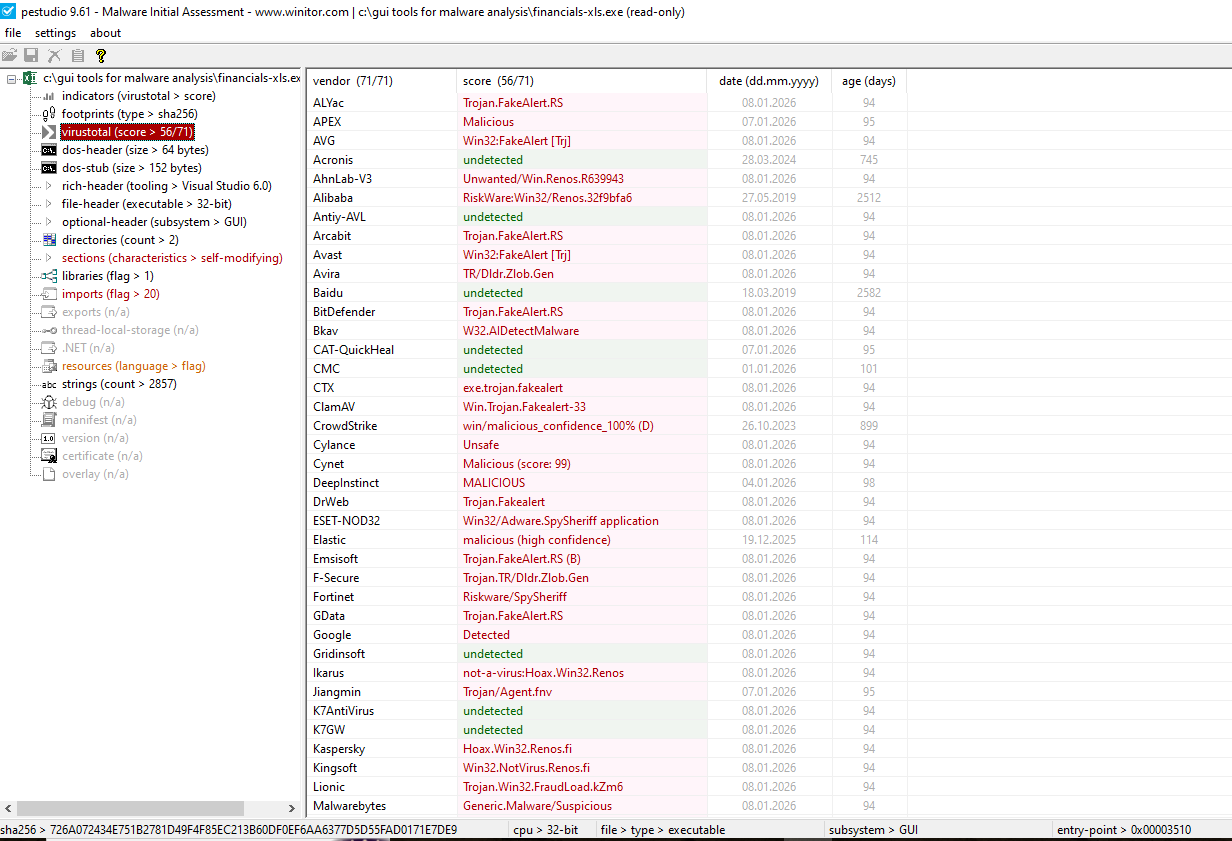

#### VirusTotal — 56/71

| 厂商 | 检测结果 |

|------|----------|

| Microsoft | `TrojanDownloader:Win32/Renos` |

| Kaspersky | `Hoax.Win32.Renos.fi` |

| Symantec | `SpySheriff` |

| CrowdStrike | `win/malicious_confidence_100% (D)` |

| TrendMicro | `TROJ_RENOS.SZ` |

## ⚡ 动态分析

### 样本 1 — demo2_simda.bin

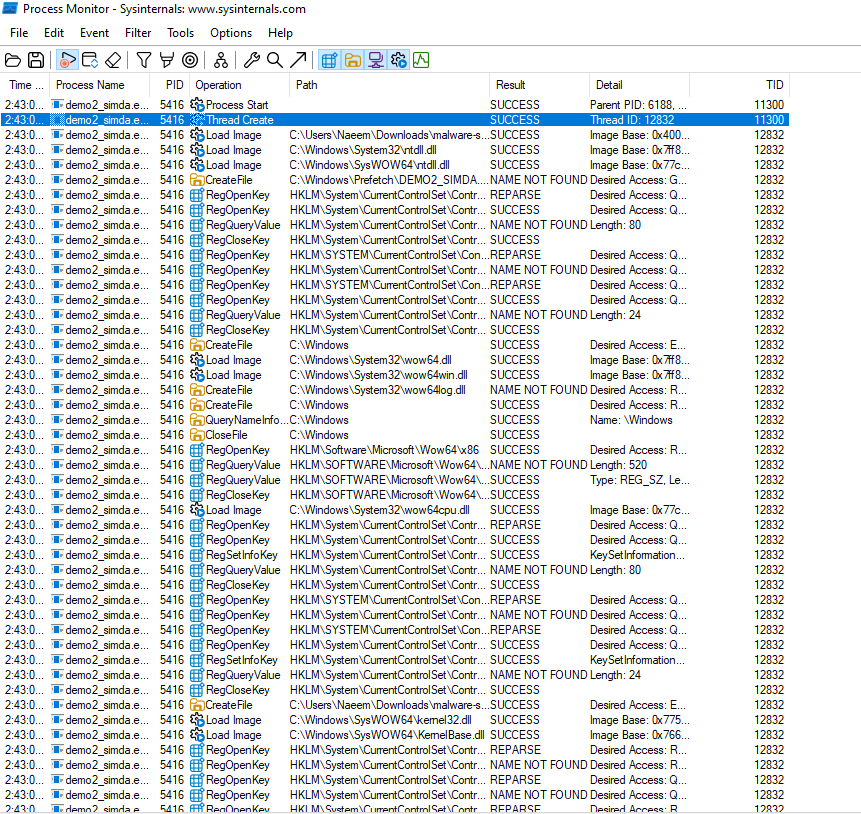

#### Procmon

进程启动 PID 5416。Prefetch 访问返回 `NAME NOT FOUND` — **沙箱/虚拟机检测**。对 CurrentControlSet 进行广泛的注册表查询以进行环境指纹识别。

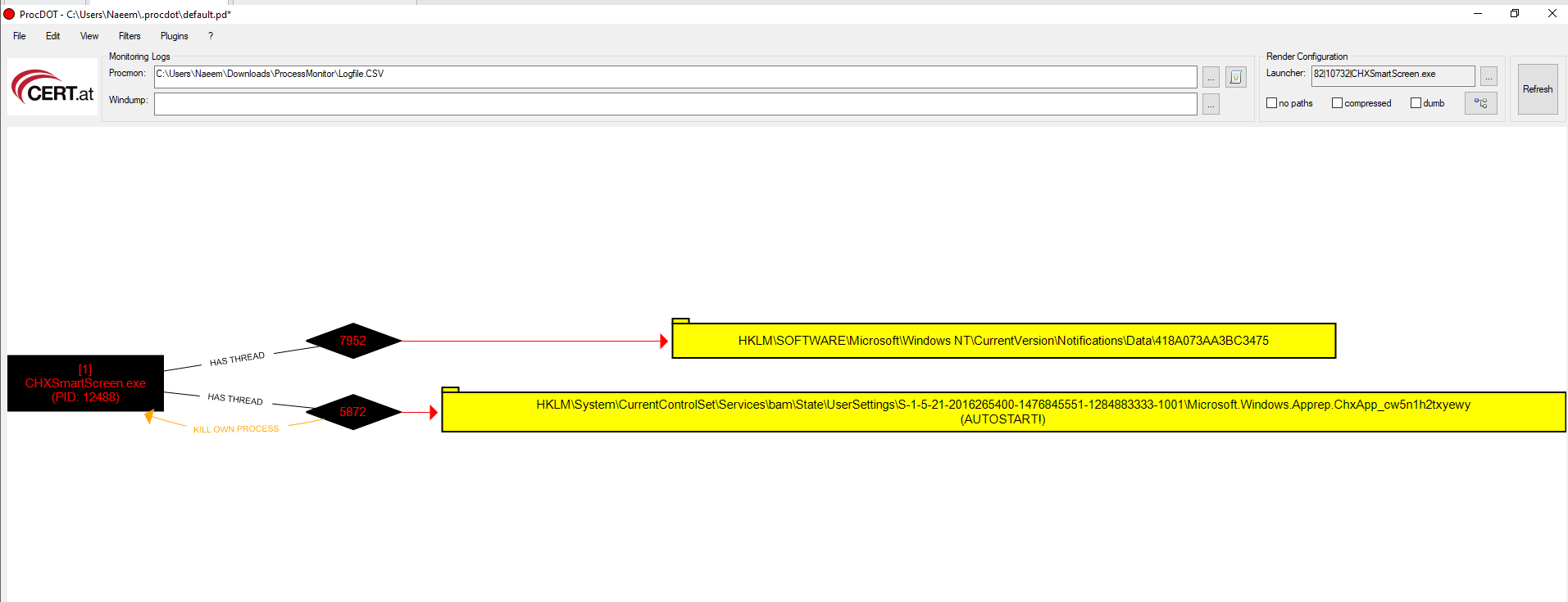

#### ProcDOT 行为图

`CHXSmartScreen.exe` 被触发。线程 5872 设置 BAM 自动启动项,然后发出 **KILL OWN PROCESS** — 反分析自我终止。

```

CHXSmartScreen.exe (PID: 12488)

├── Thread 7952 → HKLM\...\Notifications\Data\418A073AA3BC3475

└── Thread 5872 → HKLM\...\bam\State\...\ChxApp... [AUTOSTART]

└── KILL OWN PROCESS

```

### 样本 2 — financials-xls.exe

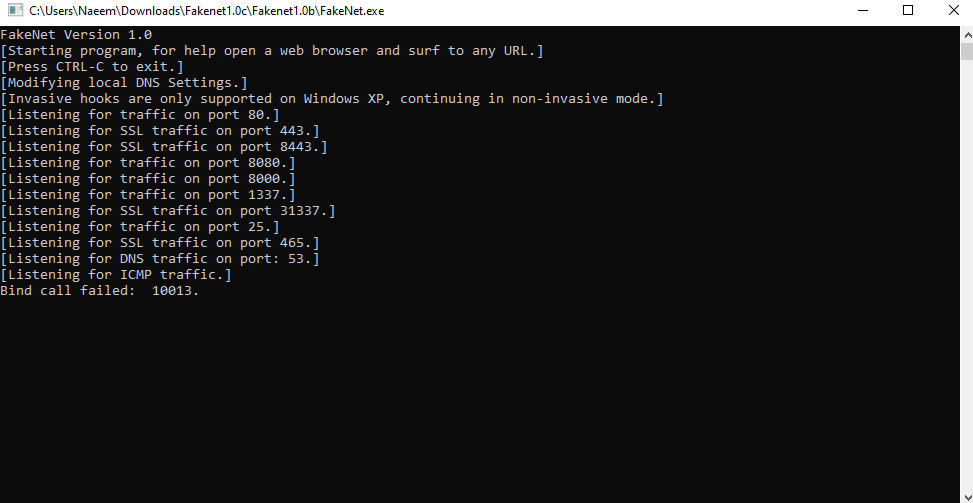

#### FakeNet-NG

监听 HTTP (80)、HTTPS (443)、SMTP (25)、DNS (53)。ICMP 绑定失败 — 在 Windows 10 上为预期行为。

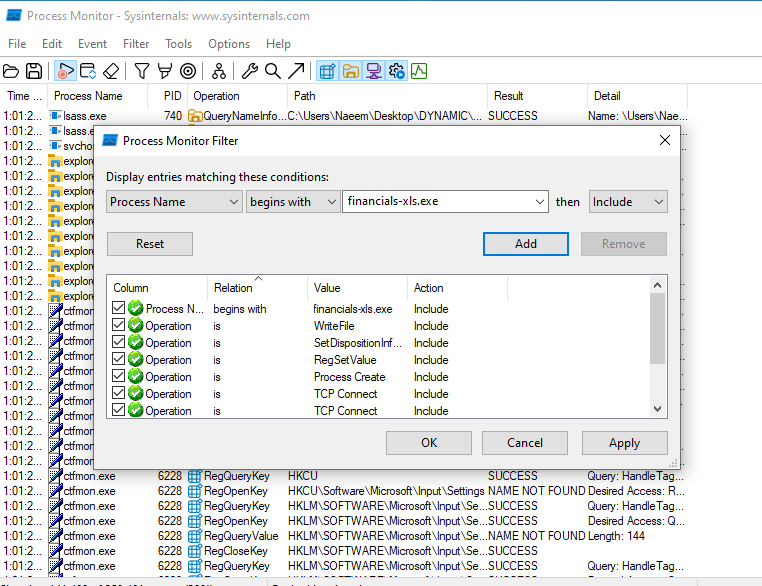

#### Procmon 过滤设置

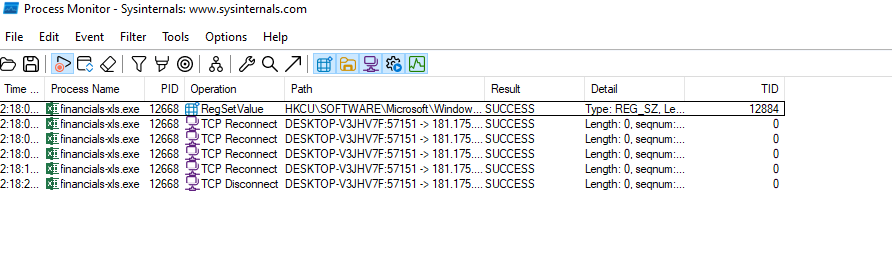

#### Procmon — 关键事件

| 操作 | 路径 | 结果 |

|------|------|------|

| `RegSetValue` | `HKCU\...\Run\Windows update loader` | 成功 ← **持久化** |

| `TCP Reconnect` | `57151 → 181.175.x.x` ×3 | 成功 ← **C2** |

| `TCP Disconnect` | `57151 → 181.175.x.x` | 成功 |

#### Regshot — 93,253 个注册表键被删除

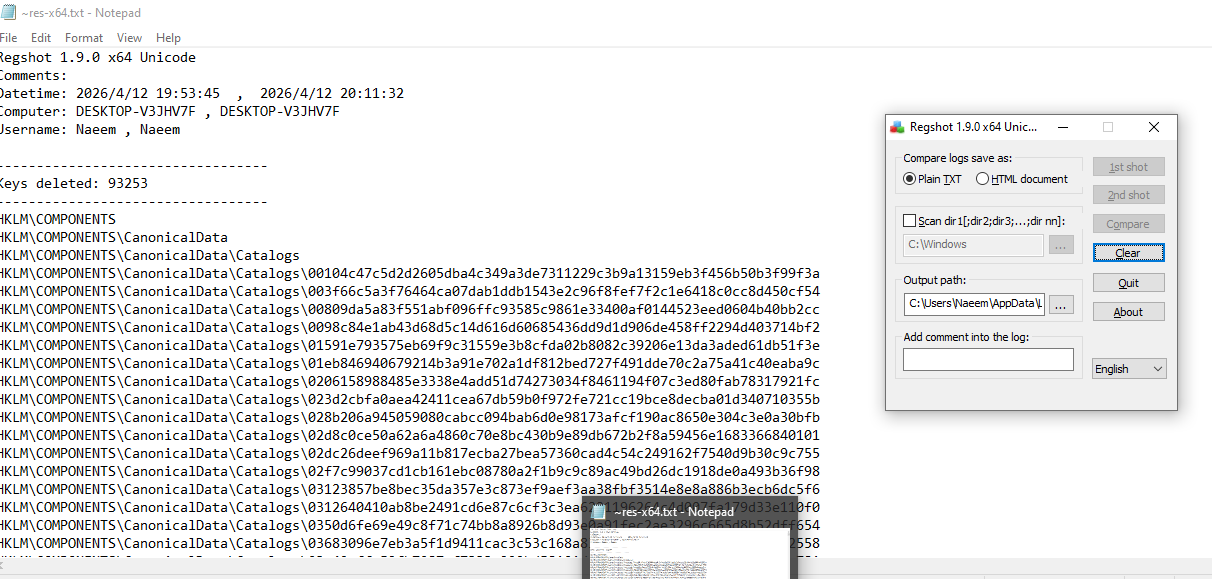

#### ProcDOT 行为图

```

financials-xls.exe (PID: 10756)

├── Thread 5472

│ ├── CREATE FILE → C:\Windows\xpupdate.exe ← payload drop

│ └── SET VALUE → HKCU\...\Run\Windows update loader [AUTOSTART]

├── Thread 5216

│ └── CREATE FILE → C:\Users\Naeem\AppData\Roaming\Install.dat

└── TCP 57151 → HTTP → 181.175.50.69 ← C2 callback

└── Popup: "Your computer is infected!"

```

## 🛡️ Wazuh SIEM + VirusTotal 集成

### 架构

```

Windows 10 VM (Wazuh-EVE-15) Linux VM (Wazuh Manager)

┌──────────────────────┐ ┌──────────────────────────┐

│ Malware Sample │ │ wazuh-manager │

│ Sysmon (events) │──agent──► │ wazuh-indexer │

│ Wazuh FIM syscheck │ │ ossec.conf │

└──────────────────────┘ │ └─ virustotal block │

│ └─ API query │

│ Wazuh Dashboard │

└──────────────────────────┘

```

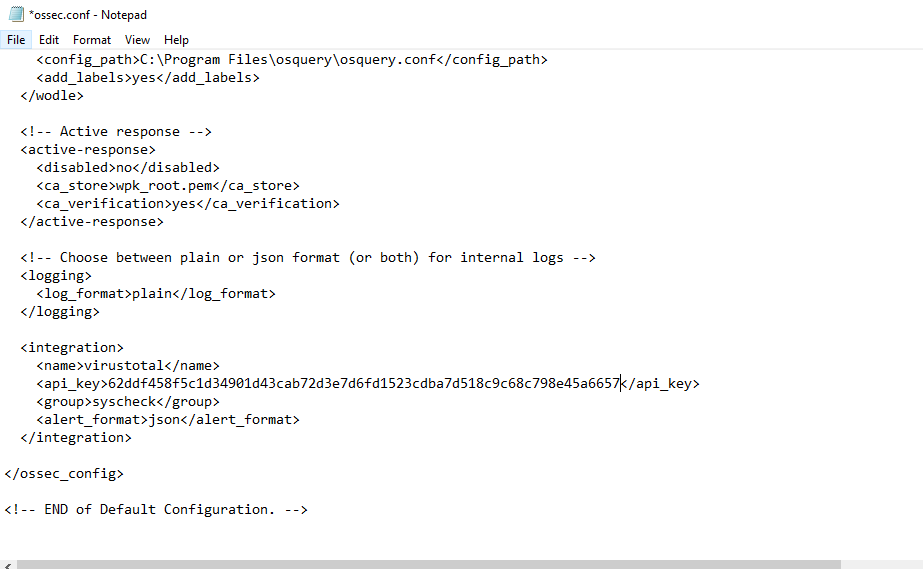

### ossec.conf — VirusTotal 模块

```

virustotal

[REDACTED]

syscheck

json

```

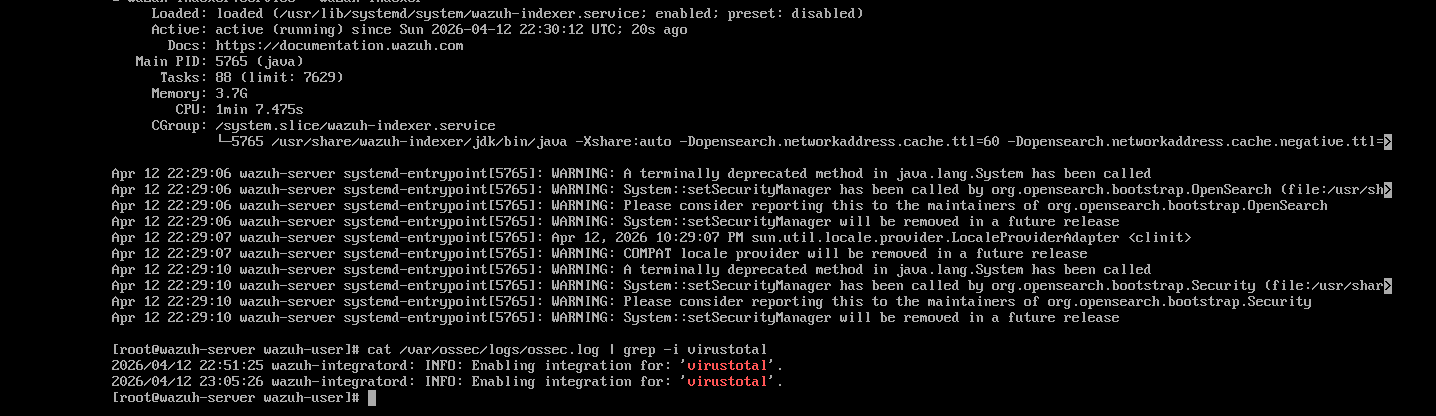

### Wazuh 管理端 — 已启用集成

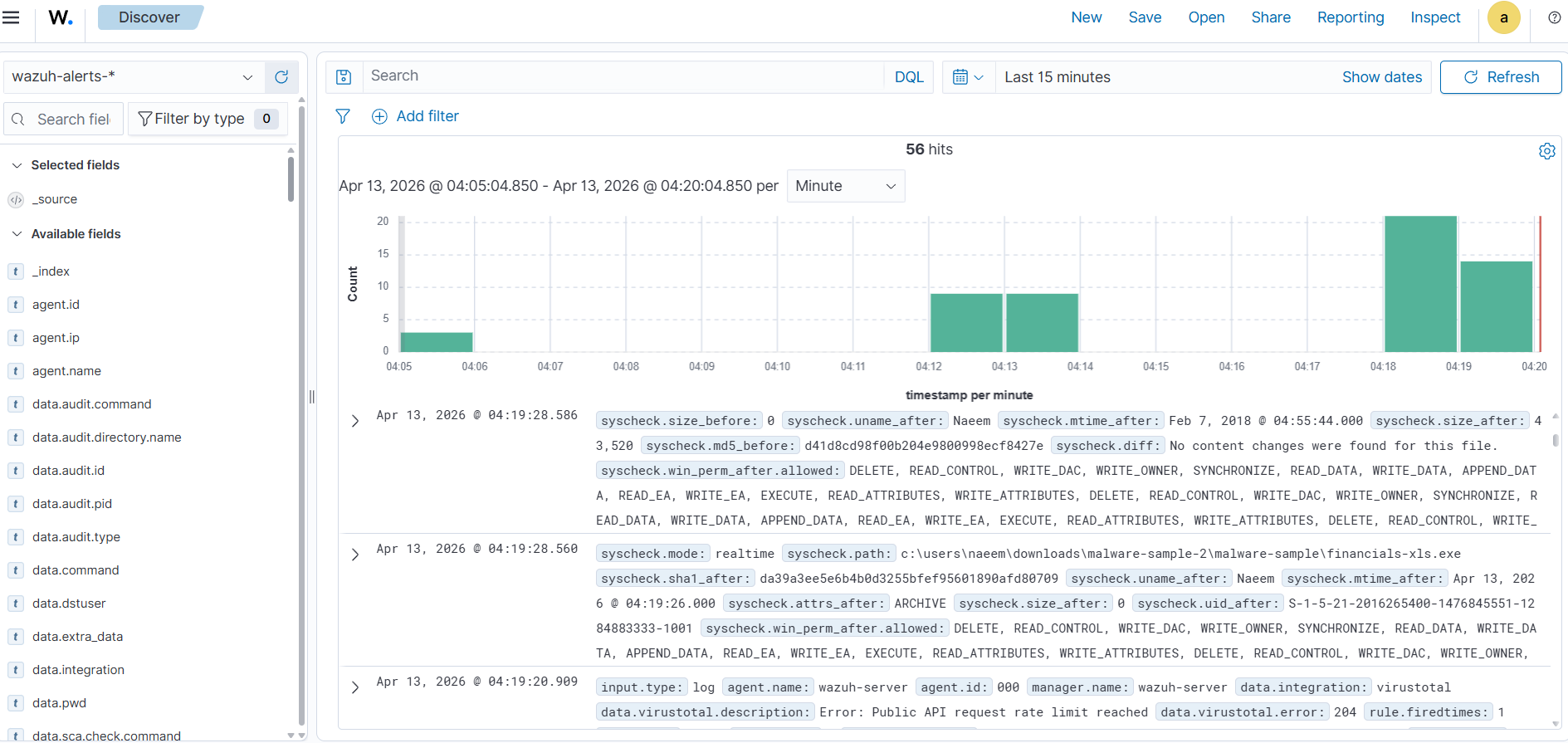

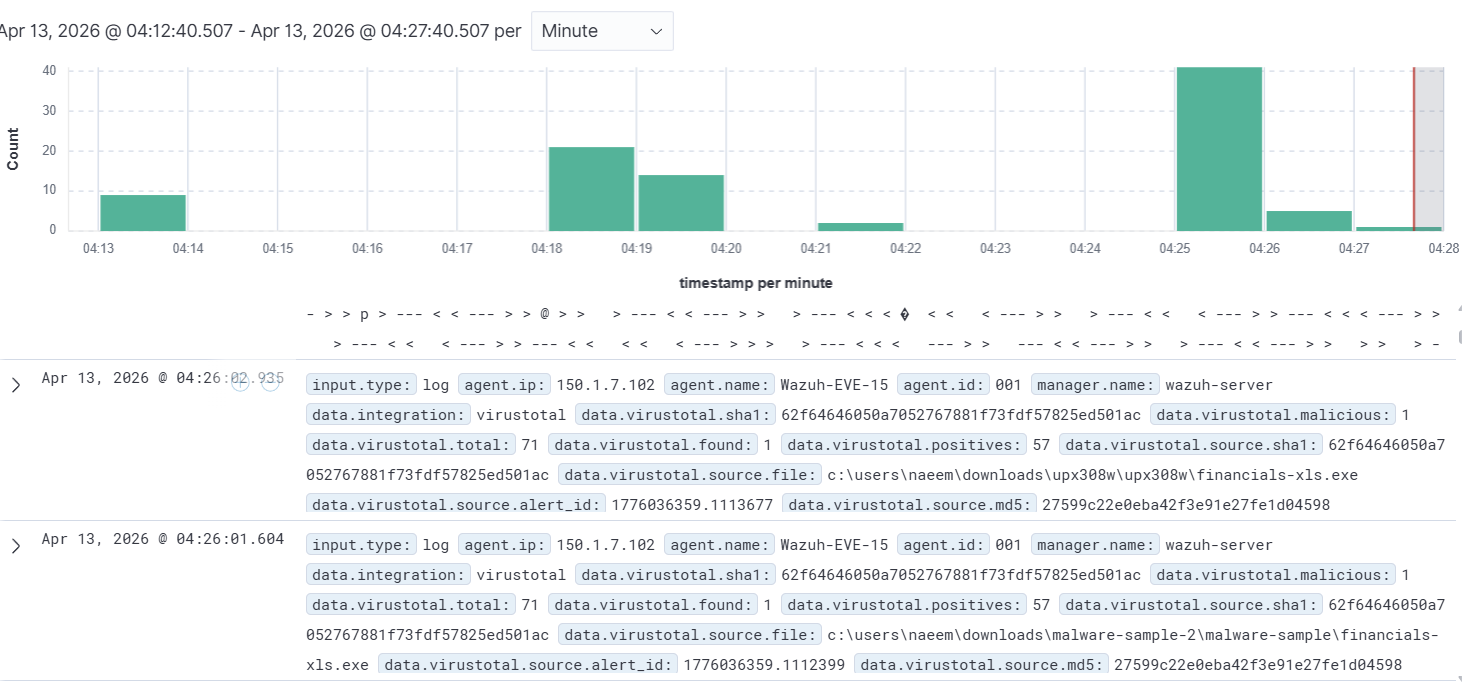

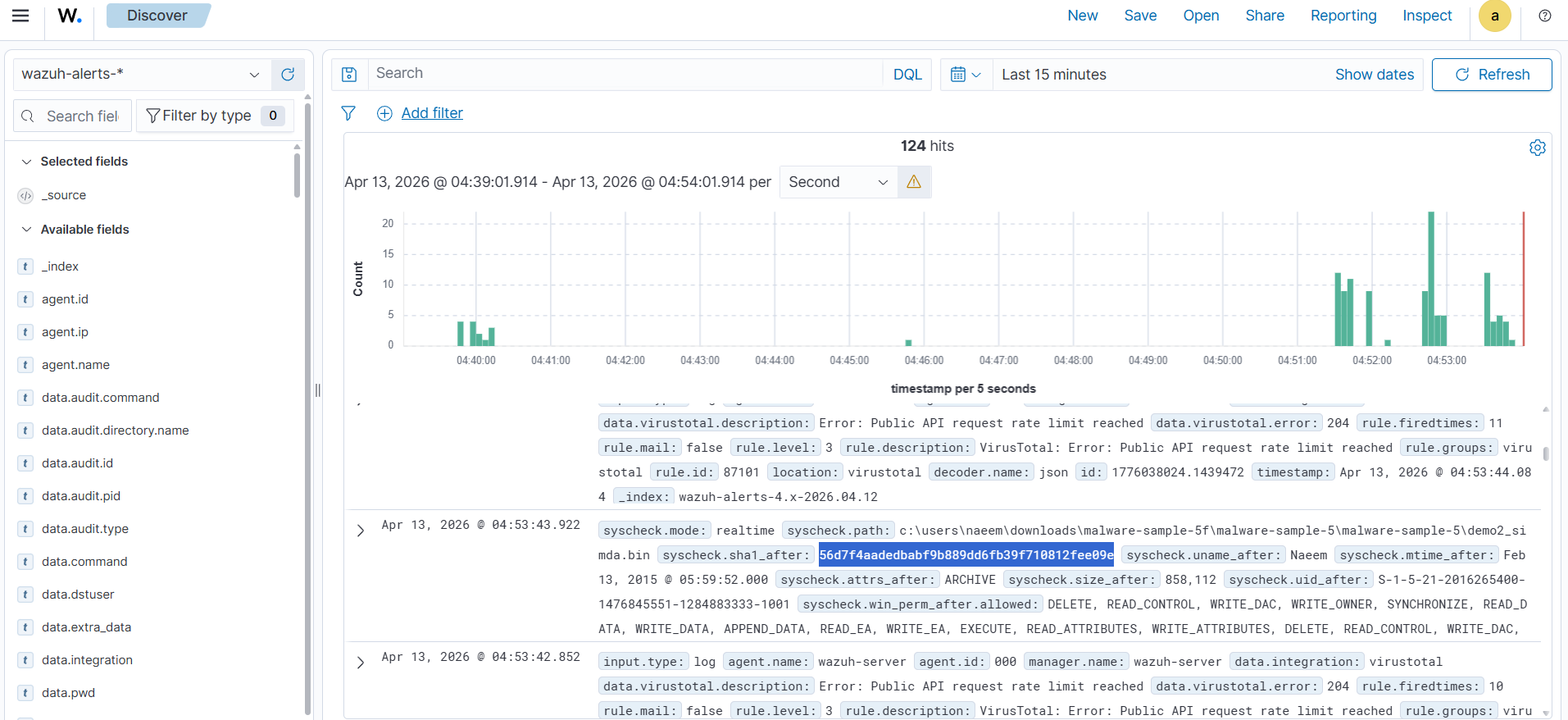

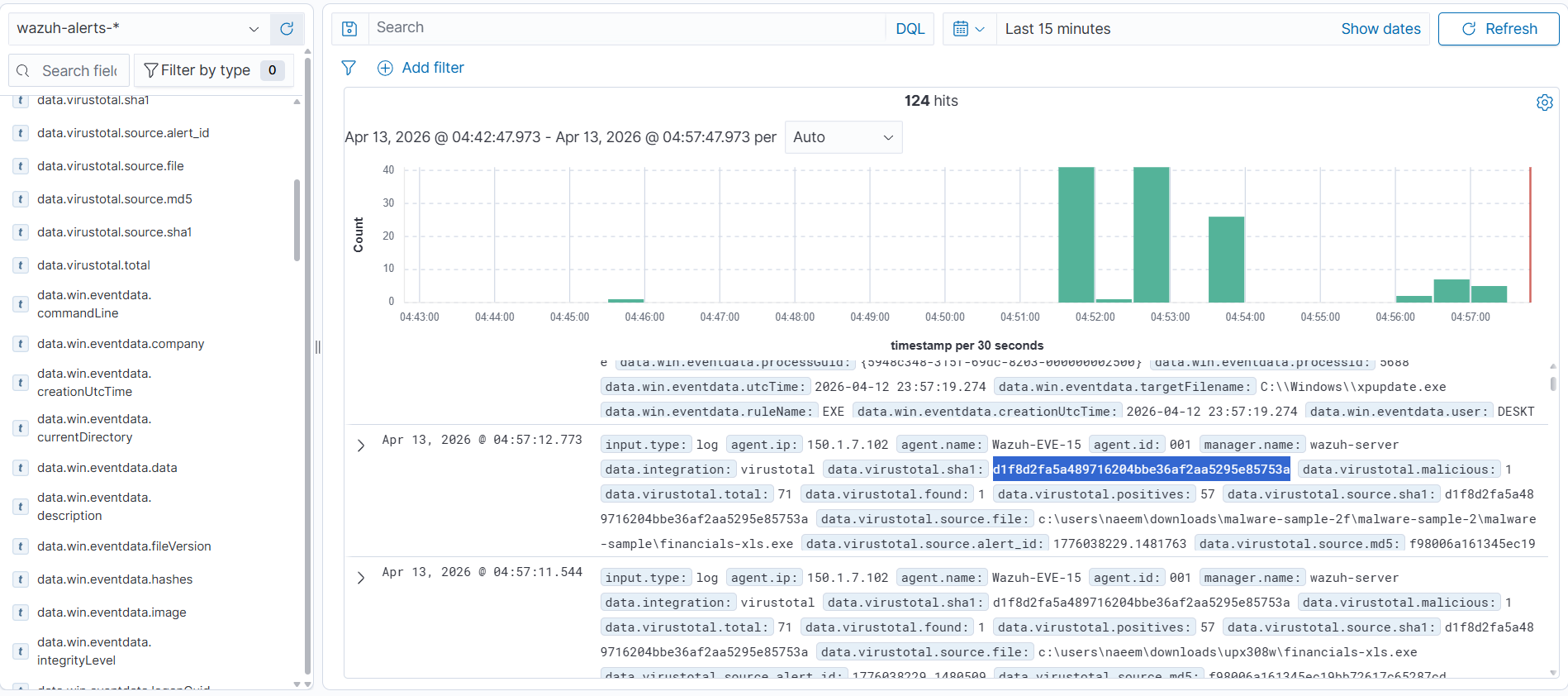

### 仪表板 — financials-xls.exe

FIM 检测到文件 → 哈希转发 → VirusTotal 返回 `malicious=1`,`positives=57/71`。被丢弃的文件 `xpupdate.exe` 也通过 Sysmon 被捕获。

| 字段 | 值 |

|------|------|

| `data.virustotal.malicious` | **1** |

| `data.virustotal.positives` | **57** |

| `data.virustotal.total` | 71 |

| `data.virustotal.sha1` | `62f64646050a7052767881f73fdf57825ed501ac` |

| `data.win.eventdata.targetFilename` | `C:\Windows\xpupdate.exe` ← 被捕获 |

### 仪表板 — demo2_simda.bin

### VirusTotal 判定结果

## 🎯 IOC 汇总

| IOC 类型 | 值 | 样本 |

|----------|----|------|

| MD5 | `69f27b07404cf9c51dd2d2e40fca4d65` | demo2_simda.bin |

| SHA-256 | `5617238b8d3b232f0743258b89720bb04d94127853e841ee9cbf863d0985c32` | demo2_simda.bin |

| MD5(打包) | `27599c22e0eba42f3e91e27fe1d04598` | financials-xls.exe |

| MD5(未打包) | `f98006a161345ec19bb72617c65287cd` | financials-xls.exe |

| SHA-256(打包) | `f09ffe74770a7229ddef667bc95fa73e0886adf8739cdfff36101443975e5b5a` | financials-xls.exe |

| IP(C2) | `69.50.175.181` | financials-xls.exe |

| IP(C2) | `181.175.50.69` | financials-xls.exe |

| URL | `http://download.bravesentry.com/...` | financials-xls.exe |

| 被丢弃文件 | `C:\Windows\xpupdate.exe` | financials-xls.exe |

| 持久化文件 | `C:\Users\Naeem\AppData\Roaming\Install.dat` | financials-xls.exe |

| 注册表键 | `HKCU\...\Run\Windows update loader` | financials-xls.exe |

| 注册表键 | `HKLM\...\Notifications\Data\418A073AA3BC3475` | demo2_simda.bin |

| 注册表键 | `HKLM\...\bam\State\...\ChxApp... (AUTOSTART)` | demo2_simda.bin |

## 🗺️ ATT&CK 映射

| 战术 | 技术 | ID | 样本 |

|------|------|-----|------|

| 防御规避 | 隐藏工件:隐藏窗口 | T1564.003 | financials-xls.exe |

| 防御规避 | 削弱防御:禁用/修改工具 | T1562.001 | financials-xls.exe |

| 防御规避 | 修改注册表 | T1112 | financials-xls.exe |

| 持久化 | 启动/登录自动运行:注册表 Run 键 | T1547.001 | financials-xls.exe |

| 持久化 | 启动/登录自动运行:BAM 服务 | T1547 | demo2_simda.bin |

| 侦察 | 系统信息收集 | T1082 | demo2_simda.bin |

| 侦察 | 应用程序窗口收集 | T1010 | financials-xls.exe |

| 侦察 | 查询注册表 | T1012 | financials-xls.exe |

| 侦察 | 系统网络配置收集 | T1016 | financials-xls.exe |

| 执行 | 共享模块 | T1129 | demo2_simda.bin |

| 命令与控制 | 应用层协议:HTTP | T1071.001 | financials-xls.exe |

## 📌 关键发现

**demo2_simda.bin**

- 确认为 Win32/Simda 后门 — 65/72 VT 检测,社群评分 -291

- 通过 PE 版本信息和文件描述伪装为 WinRAR v4.20

- 篡改的 PE rich-header 校验和

- 反分析:Prefetch 检查 + 自我终止进程

- BAM 服务自动启动实现持久化

- Wazuh FIM 通过实时完整性监控并关联 SHA-1 哈希进行检测

**financials-xls.exe**

- 确认为 Win32/Renos 恐吓软件下载器 — 57/71 VT 检测

- 经过 UPX 打包 — 需解包后才能进行有意义的静态分析

- 自修改的 .text 段 — 主动反分析规避

- 硬编码 C2 IP `69.50.175.181` + BraveSentry 下载 URL

- 释放 `C:\Windows\xpupdate.exe` 和 `Install.dat` 实现持久化

- 注册表 Run 键 `Windows update loader` 实现自启动

- 社交工程:伪造“您的计算机已感染!”的 SpySheriff 弹窗

- Wazuh + VirusTotal 确认:`malicious=1`,`positives=57/71`

## 📚 参考资料

- [MITRE ATT&CK 框架](https://attack.mitre.org/)

- [Wazuh 文档](https://documentation.wazuh.com/)

- [VirusTotal](https://www.virustotal.com/)

- [PEStudio by Winitor](https://www.winitor.com/)

- [CAPA — Mandiant](https://github.com/mandiant/capa)

- [ProcDOT](https://www.procdot.com/)

- [FakeNet-NG — Mandiant FLARE](https://github.com/mandiant/flare-fakenet-ng)

## **与我联系**

[**Naeem Akmal 在 LinkedIn 上**](https://www.linkedin.com/in/naeemakmal15)

Naeem Akmal · CEH · 13 April 2026

标签:AMSI绕过, Ask搜索, CAPA, DAST, FakeNet, IOC, PEStudio, Regshot, Renos, SEO, Simda, UPX, VirusTotal, Wazuh, Win32, Windows 10, 云安全监控, 云资产清单, 关键词, 勒索软件, 取证, 合规性检查, 后门, 哈希告警, 威胁检测, 实时检测, 恶意软件分析, 逆向工程, 集成, 静态分析