0xBlackash/CVE-2026-39987

GitHub: 0xBlackash/CVE-2026-39987

总结 CVE-2026-39987 漏洞及其对 marimo 笔记本未认证远程代码执行的影响与修复方法。

Stars: 0 | Forks: 0

# ⚠️ CVE-2026-39987 — 未认证 Shell 存在于 marimo (< 0.23.0)

**一个响应式的 Python 笔记本工具在单个 WebSocket 请求中为攻击者提供了完整的 Shell。**

**一个响应式的 Python 笔记本工具在单个 WebSocket 请求中为攻击者提供了完整的 Shell。**

## 📌 概述

**CVE-2026-39987** 是 **[marimo](https://github.com/marimo-team/marimo)** 中的一个 **关键未认证远程代码执行漏洞**,它是一个流行的开源响应式 Python 笔记本(现代 Jupyter 替代品)。

- **受影响版本**:所有版本 **< 0.23.0**(官方确认)

- **CVSS 评分**:**9.3**(严重)

- **类型**:`/terminal/ws` WebSocket 端点缺少认证

- **影响**:未认证攻击者可以打开完整的交互式 **PTY Shell** 并在服务器上执行任意命令。

在公开披露后 **约 10 小时内** 已在野外被利用——无需公开利用代码即可实现。

## 🛠️ 技术细节

`/terminal/ws` 端点仅检查了运行模式和平台支持。

与其他端点(例如 `/ws`)不同,它**完全跳过了** `validate_auth()`。

这使得任何能够访问 marimo 服务器的未认证用户都可以:

- 启动完整的终端 Shell

- 浏览文件系统

- 窃取凭证

- 执行任意系统命令

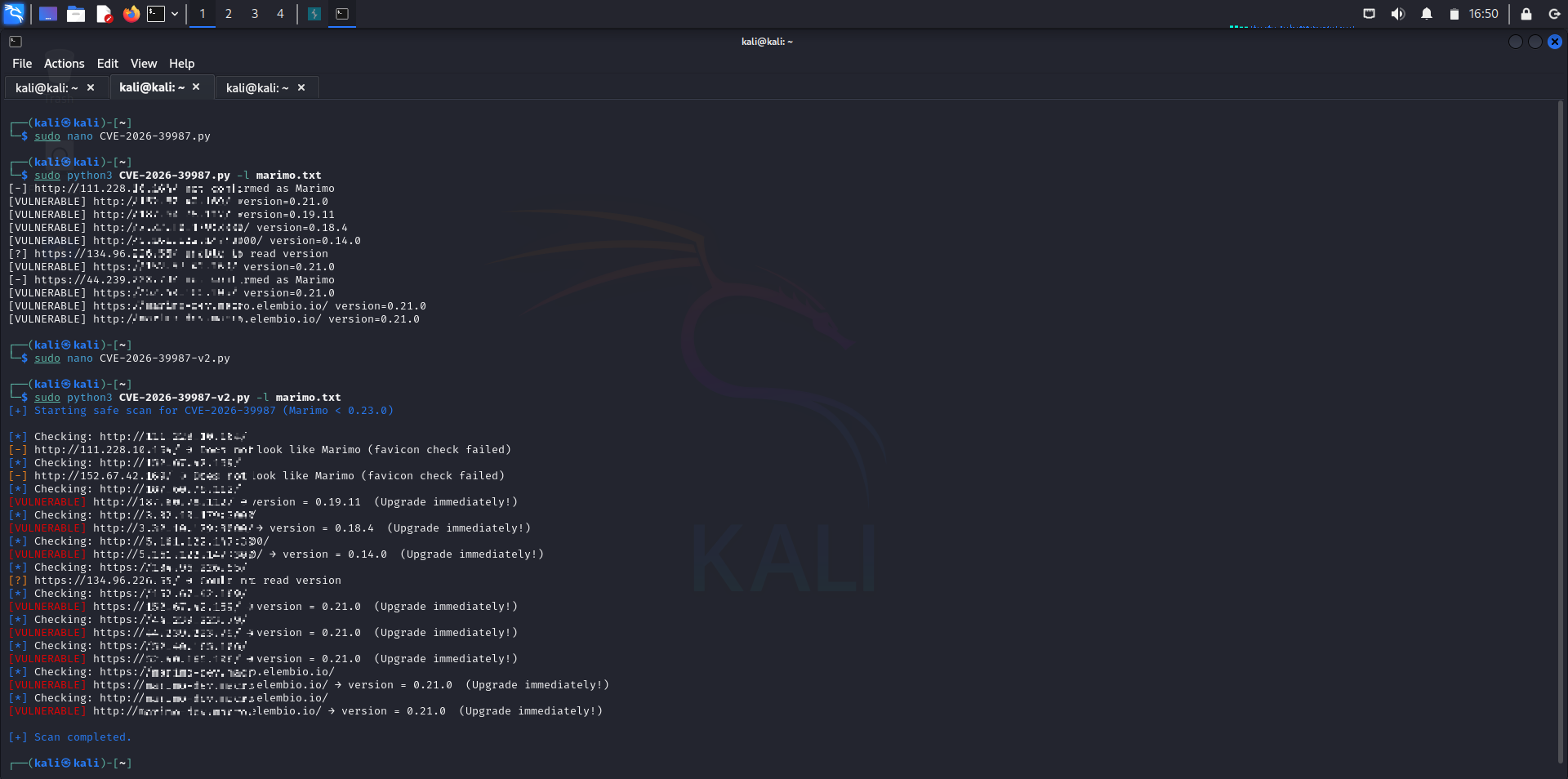

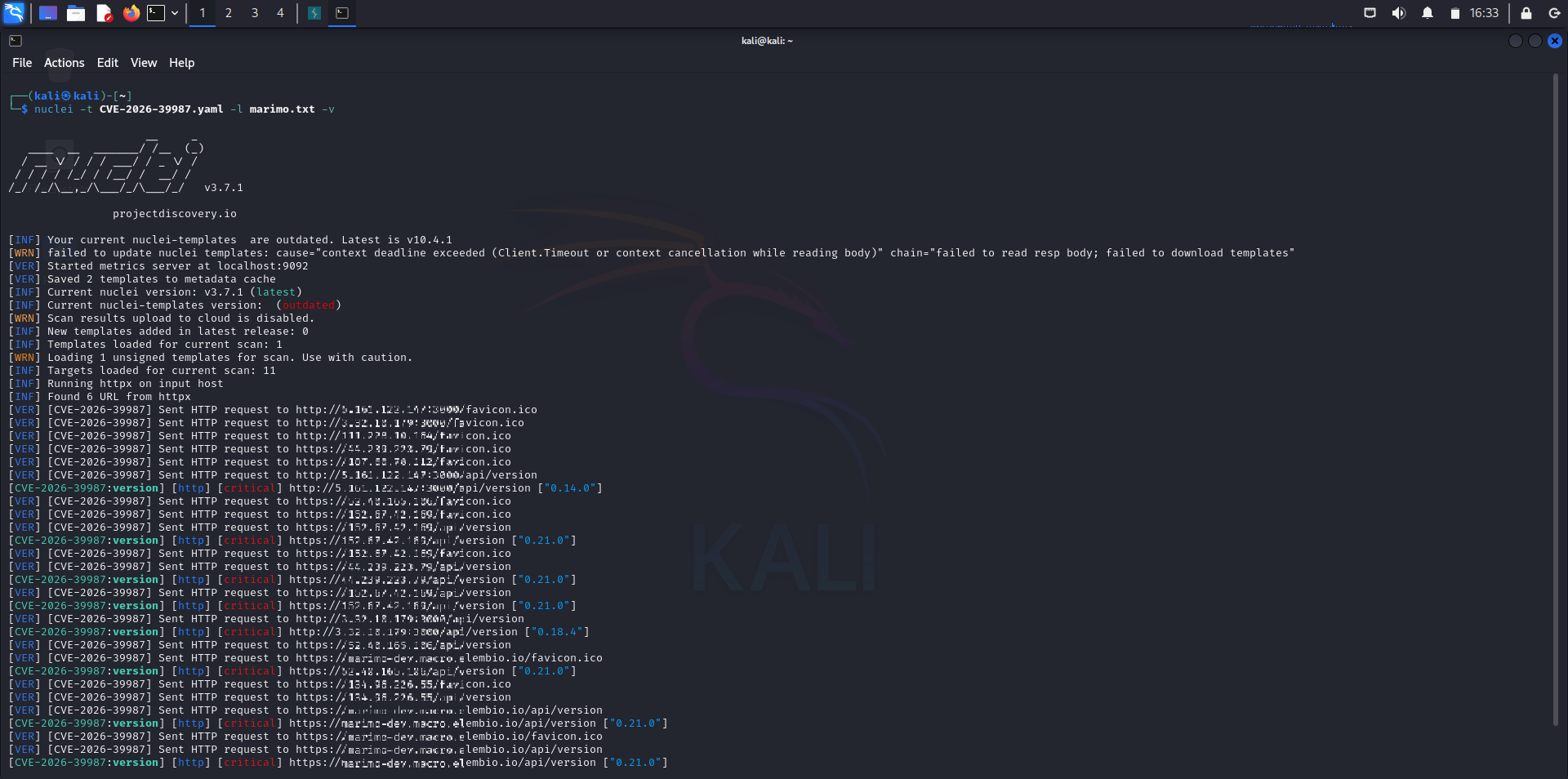

## 📷 截图

**一个响应式的 Python 笔记本工具在单个 WebSocket 请求中为攻击者提供了完整的 Shell。**

**一个响应式的 Python 笔记本工具在单个 WebSocket 请求中为攻击者提供了完整的 Shell。**

## ✅ 修复版本

**marimo 0.23.0**(2026 年 4 月发布)

**补丁**:为终端 WebSocket 端点添加了正确的认证验证。

```

pip install --upgrade "marimo>=0.23.0"

```

**官方通告**:

[GHSA-2679-6mx9-h9xc](https://github.com/marimo-team/marimo/security/advisories/GHSA-2679-6mx9-h9xc)

**补丁提交**:

[marimo-team/marimo@`c24d480`](https://github.com/marimo-team/marimo/commit/c24d4806398f30be6b12acd6c60d1d7c68cfd12a)

## 🚨 建议

- **立即升级**到 **marimo ≥ 0.23.0**

- 运行 marimo 时启用强认证

- 除非必要,避免直接将 marimo 暴露到互联网

- 使用网络分段、带有认证的反向代理或容器隔离

- 使用 `pip-audit`、Dependabot 或 OSV 等工具扫描环境

## 📊 时间线

- **披露**:2026 年 4 月 9 日

- **首次利用**:披露后约 9–10 小时

- **修复发布**:2026 年 4 月(v0.23.0)

## 🔗 参考链接

- [NVD - CVE-2026-39987](https://nvd.nist.gov/vuln/detail/CVE-2026-39987)

- [marimo GitHub 安全通告](https://github.com/marimo-team/marimo/security/advisories/GHSA-2679-6mx9-h9xc)

- [The Hacker News 报道](https://thehackernews.com/2026/04/marimo-rce-flaw-cve-2026-39987.html)

- [Sysdig 威胁研究](https://www.sysdig.com/blog/marimo-oss-python-notebook-rce-from-disclosure-to-exploitation-in-under-10-hours)

## ✅ 修复版本

**marimo 0.23.0**(2026 年 4 月发布)

**补丁**:为终端 WebSocket 端点添加了正确的认证验证。

```

pip install --upgrade "marimo>=0.23.0"

```

**官方通告**:

[GHSA-2679-6mx9-h9xc](https://github.com/marimo-team/marimo/security/advisories/GHSA-2679-6mx9-h9xc)

**补丁提交**:

[marimo-team/marimo@`c24d480`](https://github.com/marimo-team/marimo/commit/c24d4806398f30be6b12acd6c60d1d7c68cfd12a)

## 🚨 建议

- **立即升级**到 **marimo ≥ 0.23.0**

- 运行 marimo 时启用强认证

- 除非必要,避免直接将 marimo 暴露到互联网

- 使用网络分段、带有认证的反向代理或容器隔离

- 使用 `pip-audit`、Dependabot 或 OSV 等工具扫描环境

## 📊 时间线

- **披露**:2026 年 4 月 9 日

- **首次利用**:披露后约 9–10 小时

- **修复发布**:2026 年 4 月(v0.23.0)

## 🔗 参考链接

- [NVD - CVE-2026-39987](https://nvd.nist.gov/vuln/detail/CVE-2026-39987)

- [marimo GitHub 安全通告](https://github.com/marimo-team/marimo/security/advisories/GHSA-2679-6mx9-h9xc)

- [The Hacker News 报道](https://thehackernews.com/2026/04/marimo-rce-flaw-cve-2026-39987.html)

- [Sysdig 威胁研究](https://www.sysdig.com/blog/marimo-oss-python-notebook-rce-from-disclosure-to-exploitation-in-under-10-hours)

**用心为开源社区制作**

**保持安全。尽早更新。经常更新。**

标签:API安全, CISA项目, Critical, CVE, CVSS 9.3, JSON输出, marimo, PTY, Python, Shell, WebSocket, 依赖分析, 安全漏洞, 数字签名, 无后门, 服务端漏洞, 未授权访问, 笔记本工具, 终端, 编程工具, 网络安全, 身份验证绕过, 远程代码执行, 逆向工具, 隐私保护, 预认证