Rootless-Ghost/Nebula-Forge

GitHub: Rootless-Ghost/Nebula-Forge

一个面向 SOC 与紫队的检测工程与事件响应平台,闭环验证检测规则在实际环境中的有效性。

Stars: 0 | Forks: 0

# Nebula Forge

由一位从海军退伍转型进入网络安全领域的开发者打造——本组织中的每个工具都解决了 SOC 分析师每天面临的真实问题。不是教程项目,而是可用的工具。

## 什么是 Nebula Forge?

Nebula Forge 是一个检测工程与事件响应(IR)平台,涵盖完整的 SOC 工作流程。每个工具占据一个明确的领域——从编写检测规则、收集取证证据到生成事件报告。其核心能力是 **SigmaForge** 与 **EndpointForge** 之间的闭环验证管道:在 SigmaForge 中编写的规则会部署为原生的 Wazuh XML,并通过 EndpointForge 的实时端点遥数据进行验证——弥合了“写出检测”与“确认其有效”之间的差距。

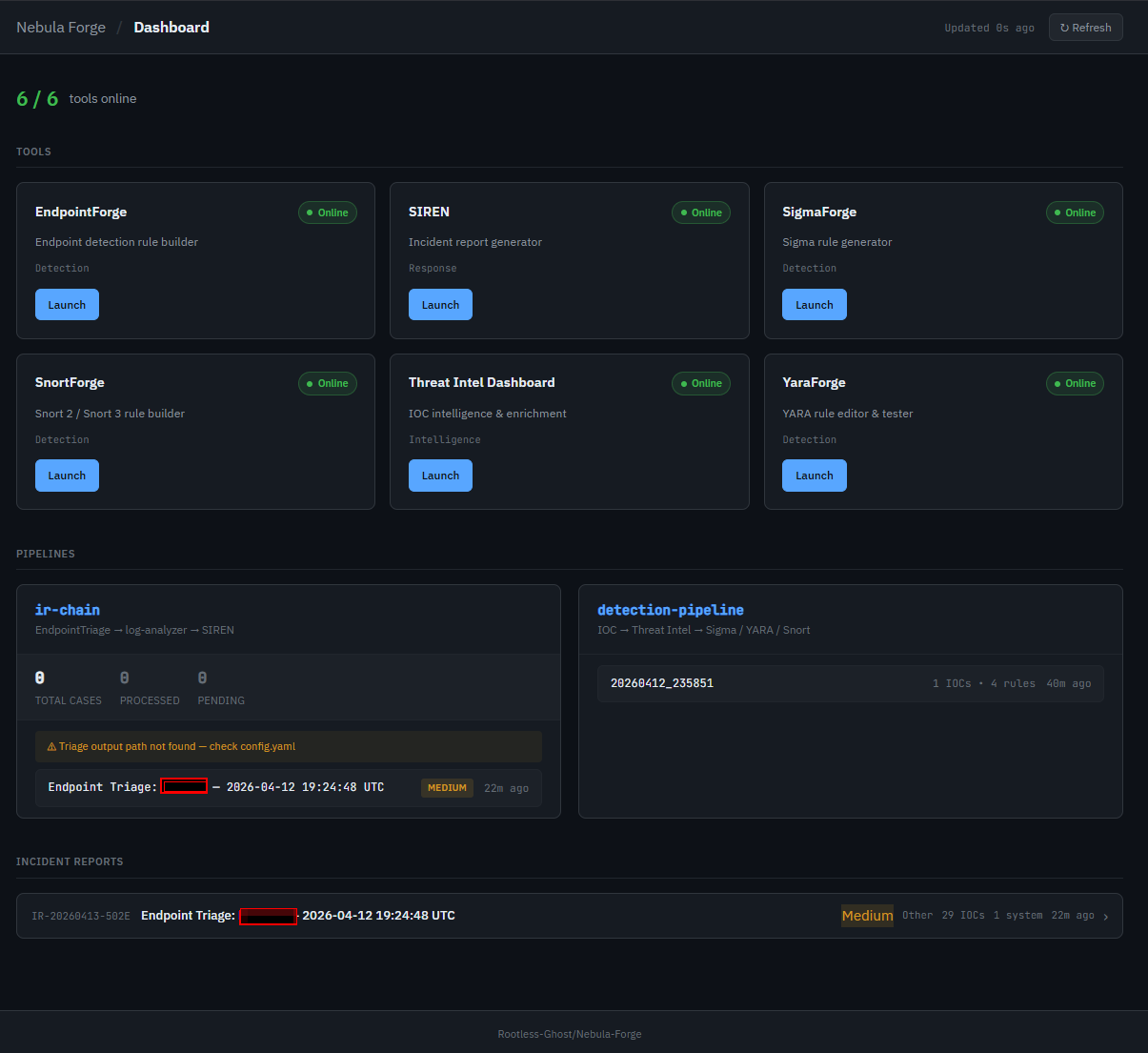

## 仪表板

## 管道流程

## 工具

### 检测套件 v1

| 工具 | 用途 | 阶段 | 技术栈 |

|------|---------|-------|-------|

| [SigmaForge v2](./SigmaForge) | 自定义 Sigma 转换引擎 — 支持 6 种查询后端(Splunk SPL、Elastic KQL、EQL、Sentinel KQL、Wazuh XML、QRadar AQL)以及 Detection-as-Code JSON;**不依赖 pySigma** | 检测 | Flask、Python、CLI |

| [YaraForge](./YaraForge) | 具备 SQLite 存储的 YARA 规则构建器,支持通过 yara-python 实时扫描、MITRE ATT&CK 标签标记以及批量导入/导出 | 检测 | Flask、Python、SQLite |

| [SnortForge](./SnortForge) | 支持多内容链式匹配、PCRE 的 Snort 2 与 Snort 3 规则生成器,内置 0–100 性能评分器并提供字母等级与可操作建议 | 检测 | Flask、Python、CLI |

| [EndpointForge](./EndpointForge) | 跨平台 HIDS,包含五个扫描模块 — 进程、网络连接、文件系统完整性、注册表(Windows)以及持久化;支持 MITRE ATT&CK 映射与 Wazuh 日志导出 | 检测 | Flask、Python、CLI |

| [EndpointTriage](./EndpointTriage) | PowerShell 取证收集器 — 13 类取证工件(带哈希的进程、网络、计划任务、注册表持久化、事件日志、DNS 缓存、命名管道、ARP 等),输出 CSV/TXT 文件并生成整合的 HTML 报告 | 调查 | PowerShell |

| [SIREN](./SIREN) | 基于 NIST 800-61 的事件响应报告生成器,支持时间线事件、IOC 与受影响系统跟踪、复合严重度评分(0–10)以及 Markdown/JSON 导出 | 报告 | Flask、Python |

| [ir-chain](./ir-chain) | 自动化事件响应管道 — 连接 EndpointTriage、日志分析器与 SIREN,实现零接触工作流;监控新取证输出,执行日志分析,并将结构化事件负载通过 POST 发送至 SIREN;`--purge-processed` 标志可删除已处理案例文件夹(默认保留 30 天) | 集成 | Python、CLI |

| [detection-pipeline](./detection-pipeline) | IOC 到规则的自动化流程 — 通过威胁情报仪表台增强指示器,按风险评分过滤,并同时分发至 SigmaForge、YaraForge 与 SnortForge,一次性生成 Sigma、YARA 与 Snort 规则 | 检测 | Python、CLI |

| [nebula-dashboard](./nebula-dashboard) | 中央枢纽 — 显示每个 Nebula Forge 工具的在线/离线状态,提供一键启动按钮、ir-chain 与 detection-pipeline 的管道活动面板、SIREN 事件报告查看器(点击任意报告可查看完整时间线、IOC、影响系统及建议),并内置实时倒计时显示下次自动刷新剩余秒数 | 运维 | Flask、Python |

| [Log Analyzer](./log-analyzer) | 用于解析 Windows 安全事件日志(CSV)与 Linux auth.log 的 CLI 工具,可检测暴力破解(4625)、异常时间登录(4624)、权限提升(4728/4732/4756)以及账户锁定(4740) | 检测 | Python |

| [Phishing Analyzer](./phishing-analyzer) | 用于分析 .eml 文件的 CLI 工具,检查 SPF/DKIM/DMARC 记录、From/Reply-To 不匹配、可疑 URL(短链、TLD、IP 基础)、危险附件及紧迫性关键词,评分范围为 0–100 可疑度 | 检测 | Python |

| [Threat Intel Dashboard](./threat-intel-dashboard) | 对 IP、域名、文件哈希与 URL 进行 IOC 信誉查询;自动识别类型并查询 VirusTotal 与 AbuseIPDB;无 API 密钥时提供演示模式 | 检测 | Flask、Python |

| [Security Awareness Training](./security-awareness-training-main) | 多用户 Web 应用,包含培训模块、通过率 70% 的测验、钓鱼模拟场景与红标说明,以及用于跟踪用户进度的管理仪表台 | 培训 | Flask、Python |

### 检测套件 v2

| 工具 | 用途 | 阶段 | 技术栈 |

|------|---------|-------|-------|

| [LogNorm](../LogNorm) | 日志源标准化器 — 将 Sysmon、Windows 事件日志、Wazuh、syslog 与 CEF 事件映射至共享的 ECS-lite 架构;作为 v2 工具间的数据契约 | 标准化 | Flask、Python、SQLite |

| [HuntForge](../HuntForge) | MITRE ATT&CK 威胁狩猎剧本生成器 — 将 T 码转换为假设、KQL/SPL 查询、预期工件与置信度评分 | 狩猎 | Flask、Python、SQLite |

| [DriftWatch](../DriftWatch) | Sigma 规则漂移分析器 — 将规则分类为从未触发、过度触发或健康状态,并基于真实事件数据生成调优建议 | 检测 | Flask、Python、SQLite |

| [ClusterIQ](../ClusterIQ) | 上下文感知告警聚类引擎 — 基于用户、资产、时间与威胁情报标签对信号进行相似度分组,输出抑制/审查/升级判定 | 检测 | Flask、Python、SQLite |

| [AtomicLoop](../AtomicLoop) | 原子红队测试运行器 — 包含 20 个内置 MITRE ATT&CK 技术,支持在 Windows 上执行、采集 ECS-lite 事件、验证触发的 Sigma 规则;通过干运行与确认机制实现安全管控 | 紫色团队 | Flask、Python、SQLite |

### 管道

| 管道 | 用途 | 阶段 | 技术栈 |

|----------|---------|-------|-------|

| [ir-chain](./ir-chain) | EndpointTriage → log-analyzer → SIREN — 零接触事件响应工作流 | 集成 | Python、CLI |

| [detection-pipeline](./detection-pipeline) | IOC → 威胁情报 → Sigma / YARA / Snort — 单条命令生成三种规则类型 | 检测 | Python、CLI |

| [drift-scan](./pipelines/drift-scan) | 通过 LogNorm 标准化原始日志 → 从 SigmaForge 获取规则 → 由 DriftWatch 分析 Sigma 覆盖情况;展示基于真实日志数据的检测空白 | 检测 | Python、CLI |

| [purple-loop](./pipelines/purple-loop) | HuntForge → AtomicLoop → DriftWatch — 生成狩猎剧本、执行原子技术、验证检测是否触发;支持单命令完成完整紫色团队验证 | 紫色团队 | Python、CLI |

## 架构

Nebula Forge 的每个工具均基于统一基础构建:

- **Flask Web UI** — 一致性的深色主题界面

- **Python CLI 引擎** — 支持脚本与自动化

- **MITRE ATT&CK 映射** — 覆盖检测与发现全过程

- **Wazuh 集成** — 相关的解码器、规则与导出器(适用时)

SigmaForge 与 EndpointForge 之间的交叉链接使用自定义的 Sigma 转换引擎 — **不依赖 pySigma**,因为其没有原生的 Wazuh 后端。由 SigmaForge 生成的规则可直接作为合法的 Wazuh XML 使用。

### ECS-lite 共享数据架构(v2 数据契约)

Detection Suite v2 工具通过共享的 **ECS-lite** 事件架构进行通信 — 一种 Elastic Common Schema 的轻量子集。LogNorm 作为标准化器:接收原始 Sysmon、Windows 事件日志、Wazuh、syslog 与 CEF 事件,并输出 ECS-lite JSON。每个下游 v2 工具(DriftWatch、ClusterIQ、AtomicLoop)均消费此格式,因此一次日志标准化即可在各处复用。

关键字段:

| 字段 | 类型 | 描述 |

|-------|------|-------------|

| `@timestamp` | ISO 8601 | 事件时间 |

| `event.code` | 字符串 | Windows 事件 ID 或等效值 |

| `event.action` | 字符串 | 人类可读的操作标签 |

| `event.category` | 字符串 | 进程 / 网络 / 文件 / 注册表 / 身份验证 |

| `log.name` | 字符串 | 来源日志通道(例如 `Microsoft-Windows-Sysmon/Operational`) |

| `host.name` | 字符串 | 原始主机名 |

| `process.name` | 字符串 | 进程镜像名称(如适用) |

| `process.command_line` | 字符串 | 完整命令行(如适用) |

该架构是 AtomicLoop(事件采集)、LogNorm(标准化)、DriftWatch(Sigma 验证)与 ClusterIQ(告警聚类)之间的交接点 —— 也是为何 purple-loop 与 drift-scan 管道无需共享数据库的原因。

## 本地实验室环境

所有工具均在真实环境中验证:

- **Wazuh 服务器** — ,版本 v4.14.4

- **代理** — Windows 代理(windows)、Linux 代理(linux)、Kali 代理(offensive)、进攻型代理(offensive)

- **Sysmon** — 在 Windows 代理上部署 SwiftOnSecurity 配置

## 构建者

[Rootless-Ghost](https://github.com/Rootless-Ghost) — 海军医务兵、在职 SOC 分析师、紫色团队实践者。目标市场为 Tampa Bay 地区的 SOC 分析师与检测工程岗位。

PSAA → PSAP → Sec+ → CCDL1 → PAPA → PJPT + PNPT

## 许可证

本项目采用 MIT 许可证授权 — 详见 [LICENSE](LICENSE) 文件。

*Nebula Forge — 能在现实世界中生效的检测工程工具。*

标签:AI合规, CLI, Cloudflare, DNS信息、DNS暴力破解, Elastic KQL, EQL, Flask, HIDS, JSON, MITRE ATT&CK, Purple Team, Python, QRadar AQL, Sentinel KQL, Sigma规则, Splunk SPL, SQLite, Wazuh XML, WiFi技术, YARA规则, 主机入侵检测, 云计算, 取证, 开源, 文件扫描, 无后门, 日志采集, 检测即代码, 检测平台, 目标导入, 规则引擎, 逆向工具, 闭环验证