TejinderS1130/Credential-Access-Attack-Detection-and-Response-Defender-XDR

GitHub: TejinderS1130/Credential-Access-Attack-Detection-and-Response-Defender-XDR

一个基于 Microsoft Defender XDR 的 SOC 实验室,演示从凭证访问攻击到检测、调查、响应与 IOC 阻断的完整流程。

Stars: 0 | Forks: 0

# 企业凭证访问攻击检测与响应(Microsoft Defender XDR)

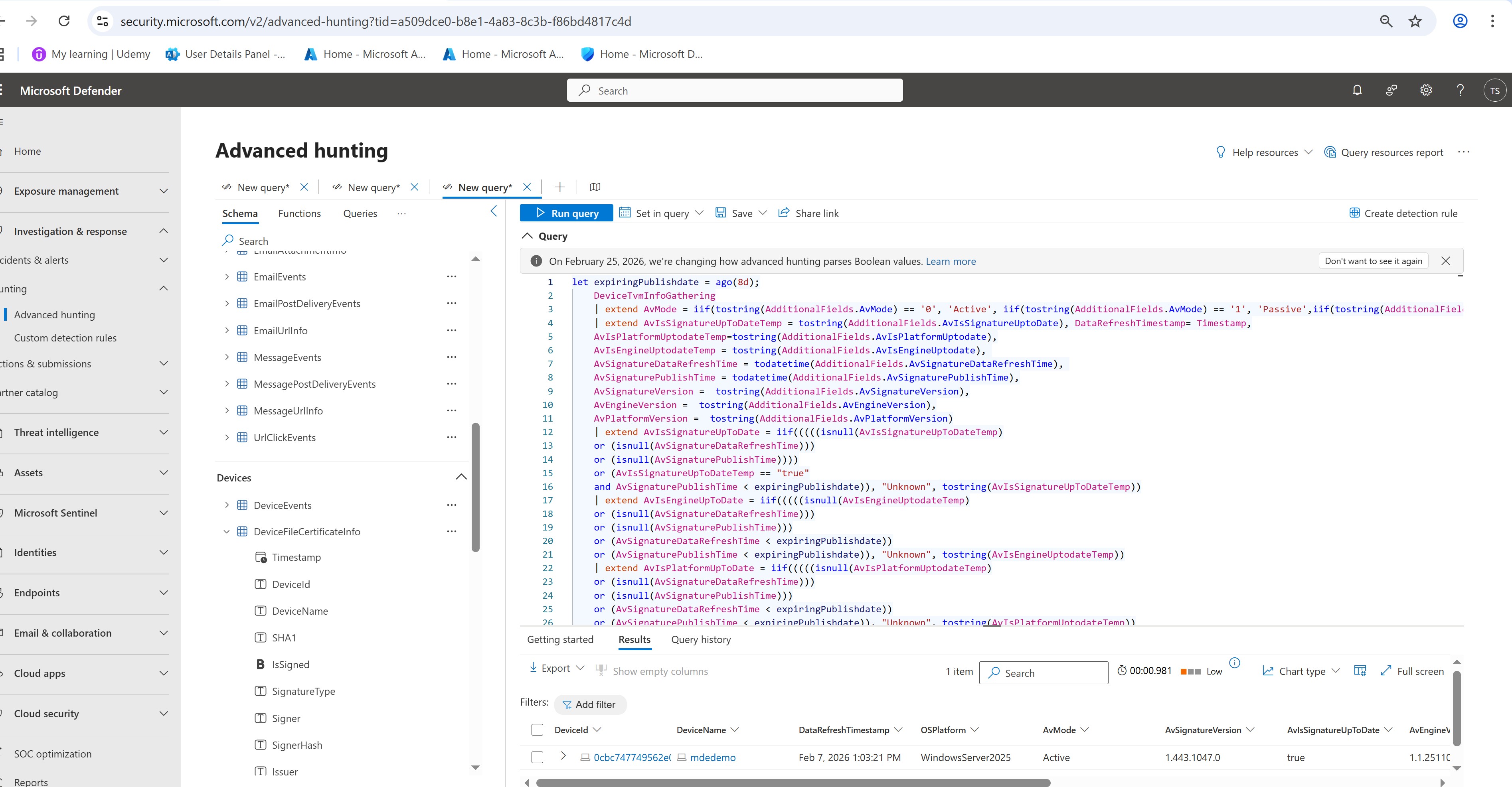

## 概述

本项目模拟了一次真实的 **凭证访问攻击**,涉及恶意载荷(Mimikatz),并展示了安全运营分析师如何利用 Microsoft Defender XDR 进行检测、调查和响应,以实现快速遏制并防止进一步妥协。

攻击生命周期:

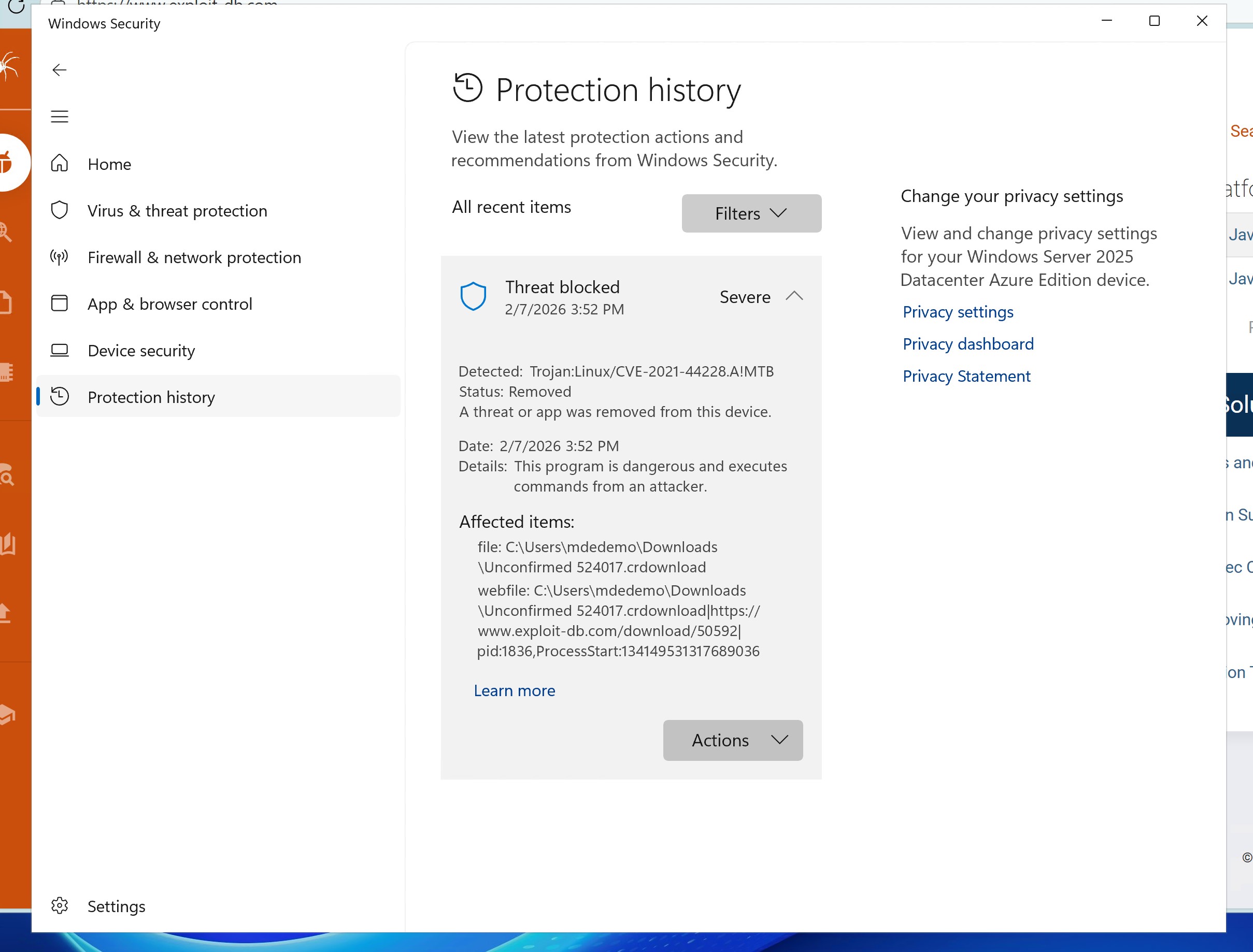

- 通过用户下载尝试进行初始访问

- Microsoft Defender 在端点级别进行检测

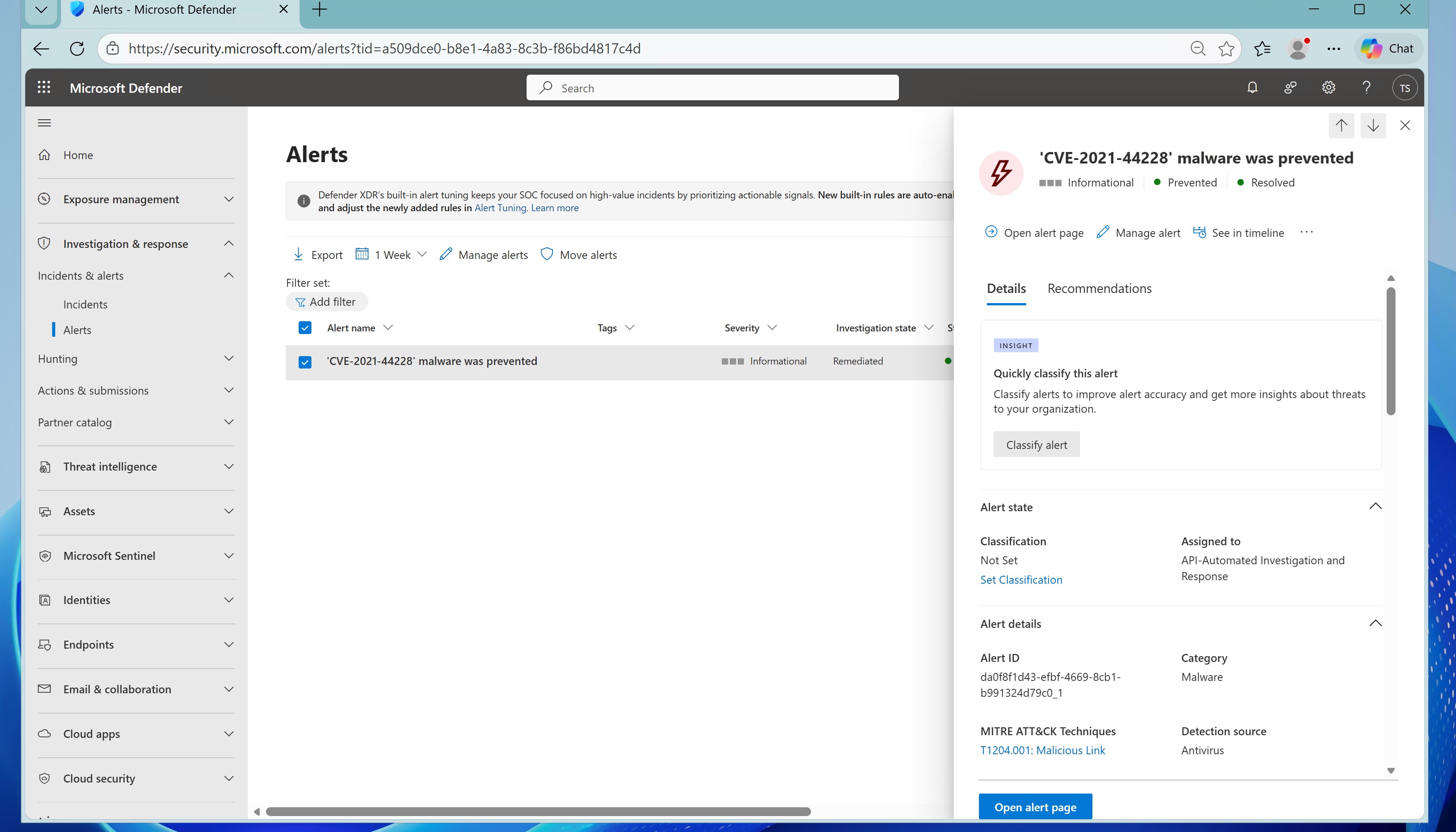

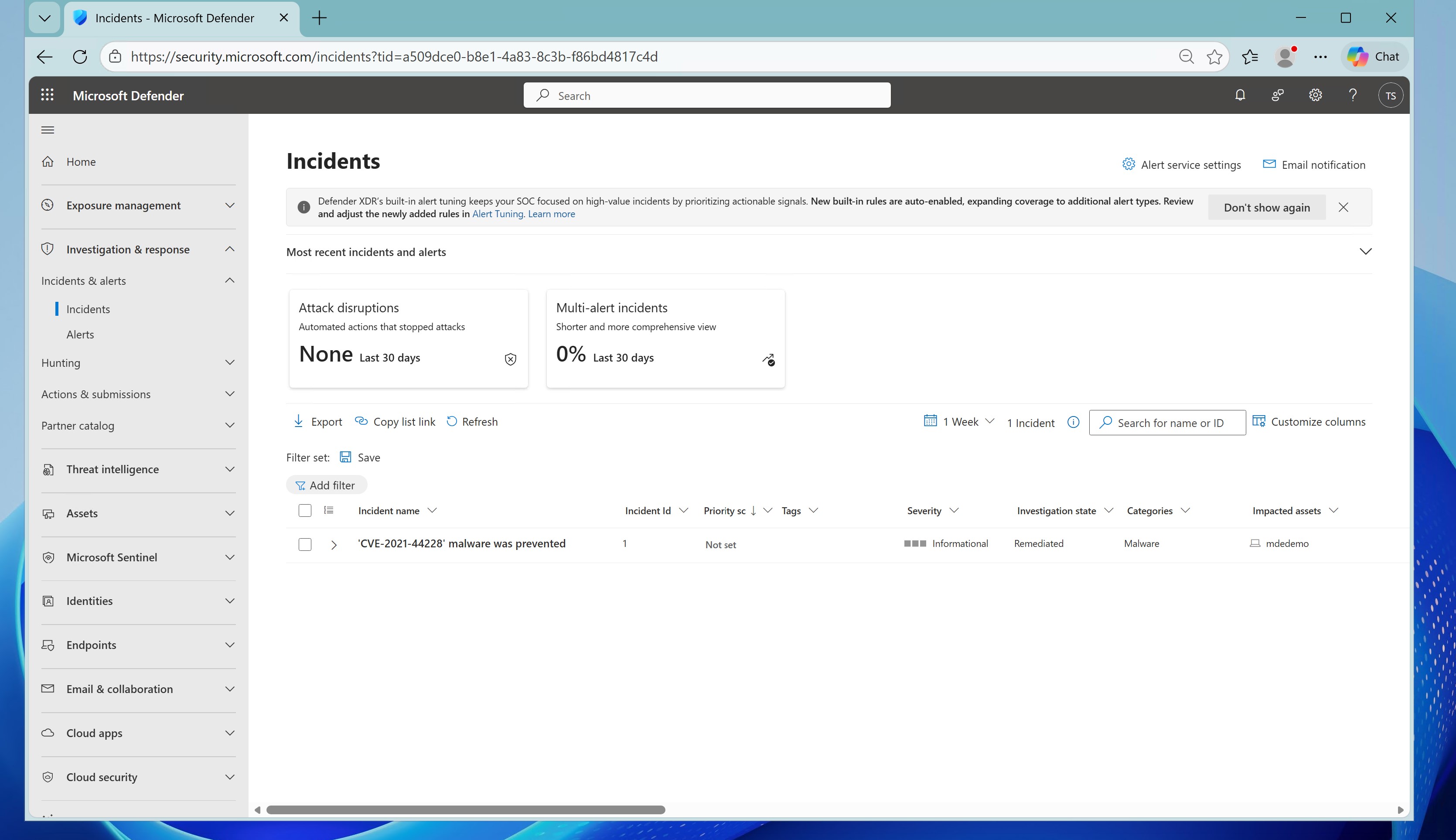

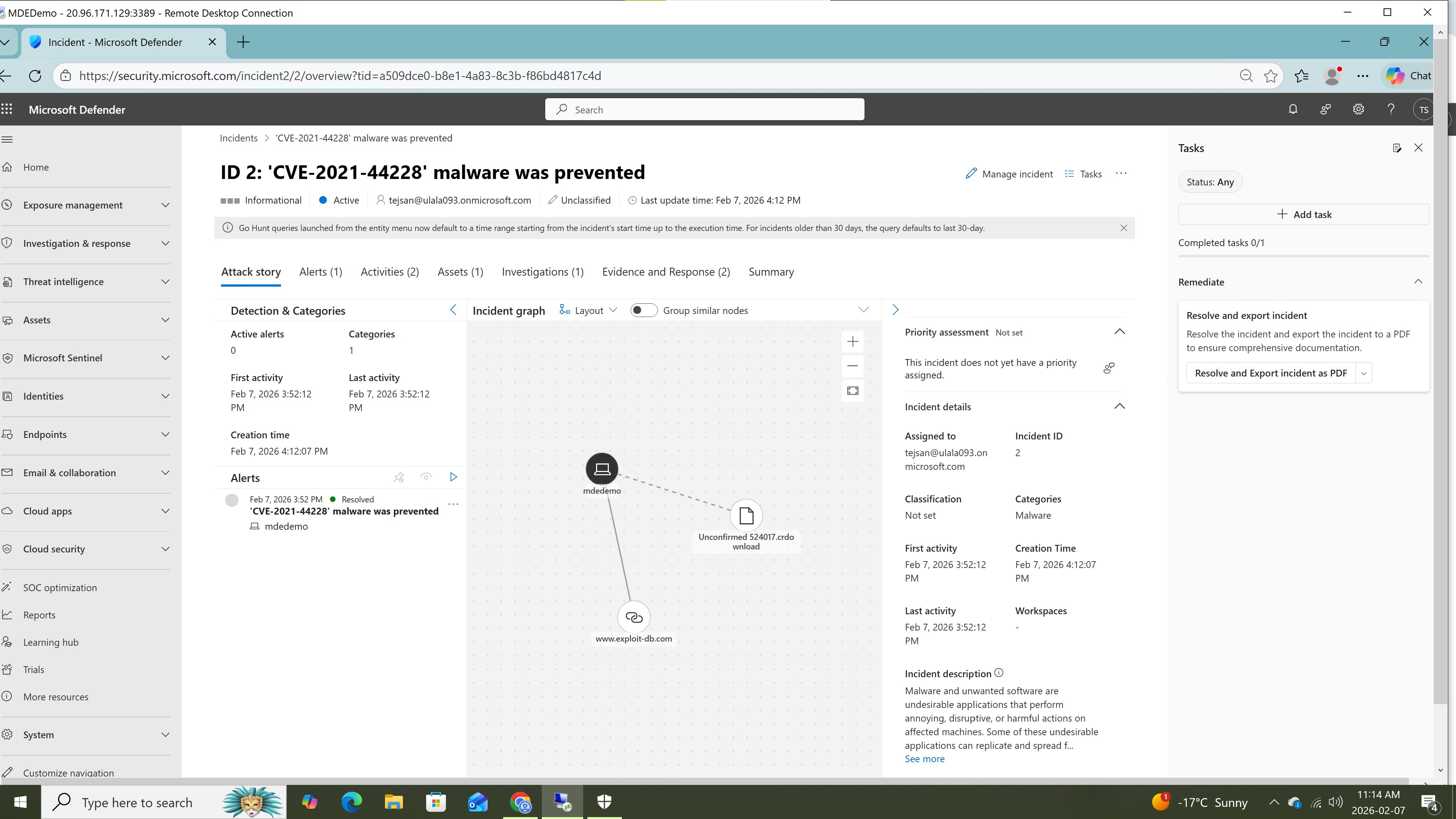

- Defender XDR 中的事件关联

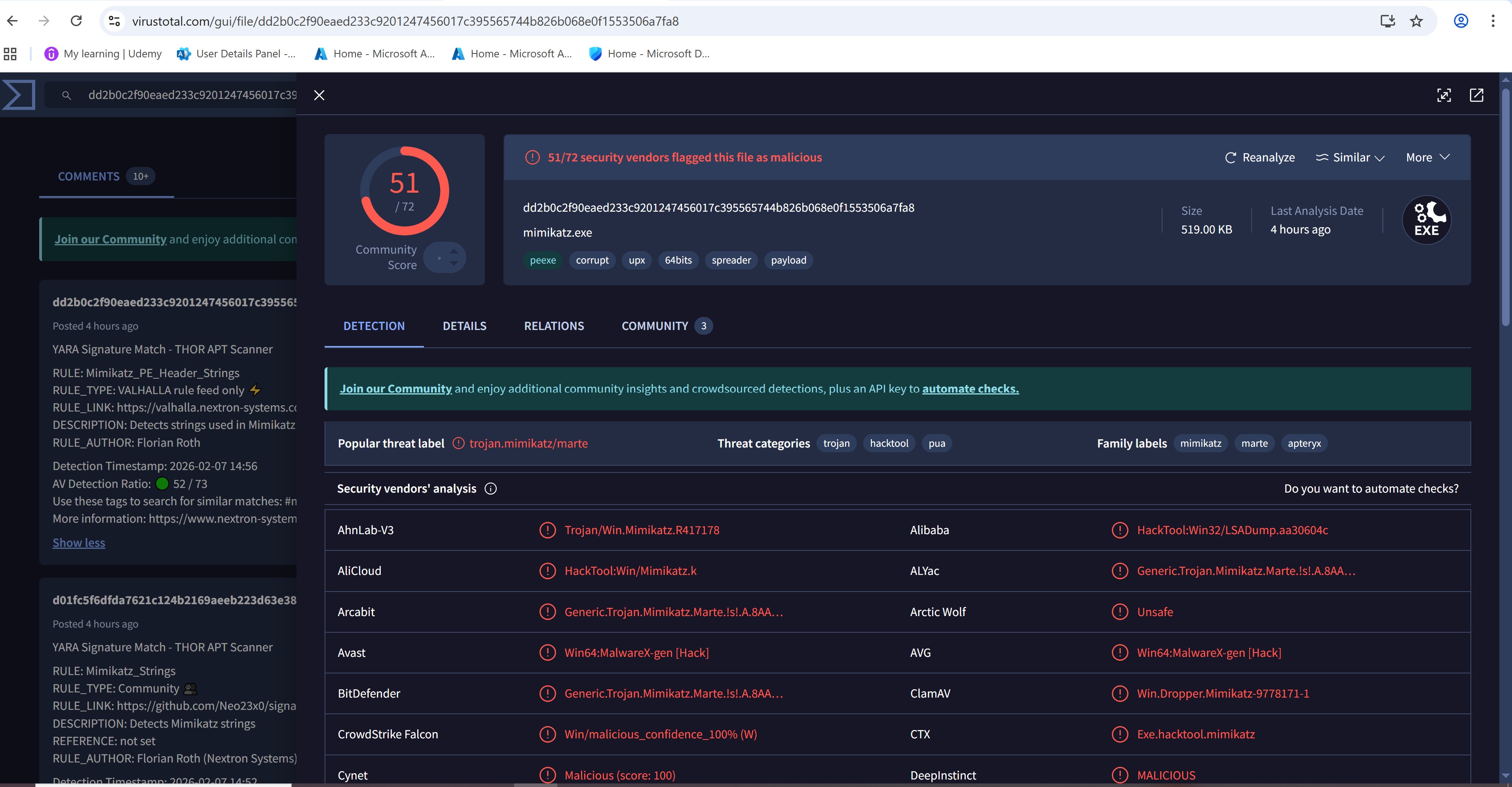

- 使用 VirusTotal 验证威胁

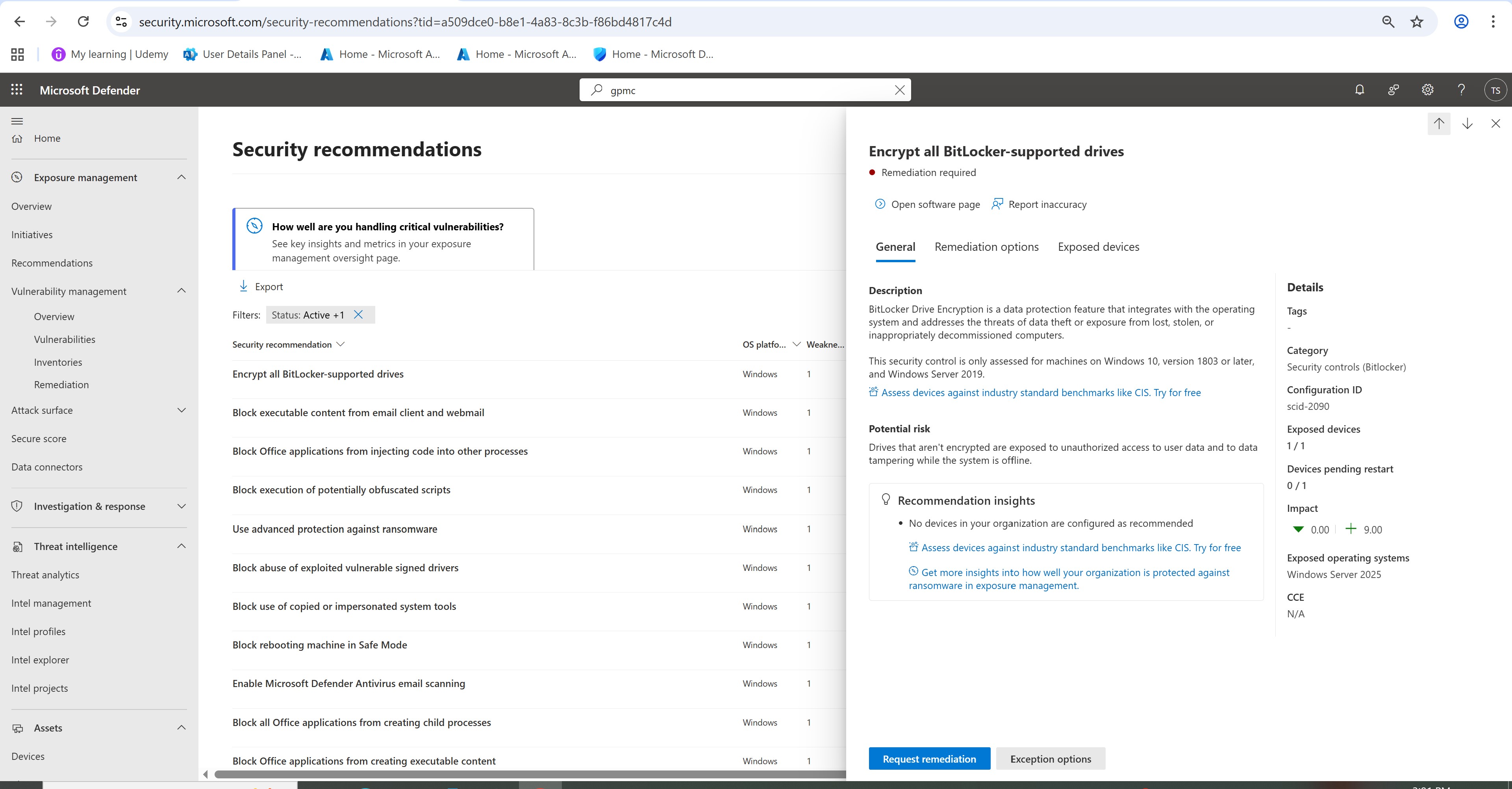

- 遏制和修复操作

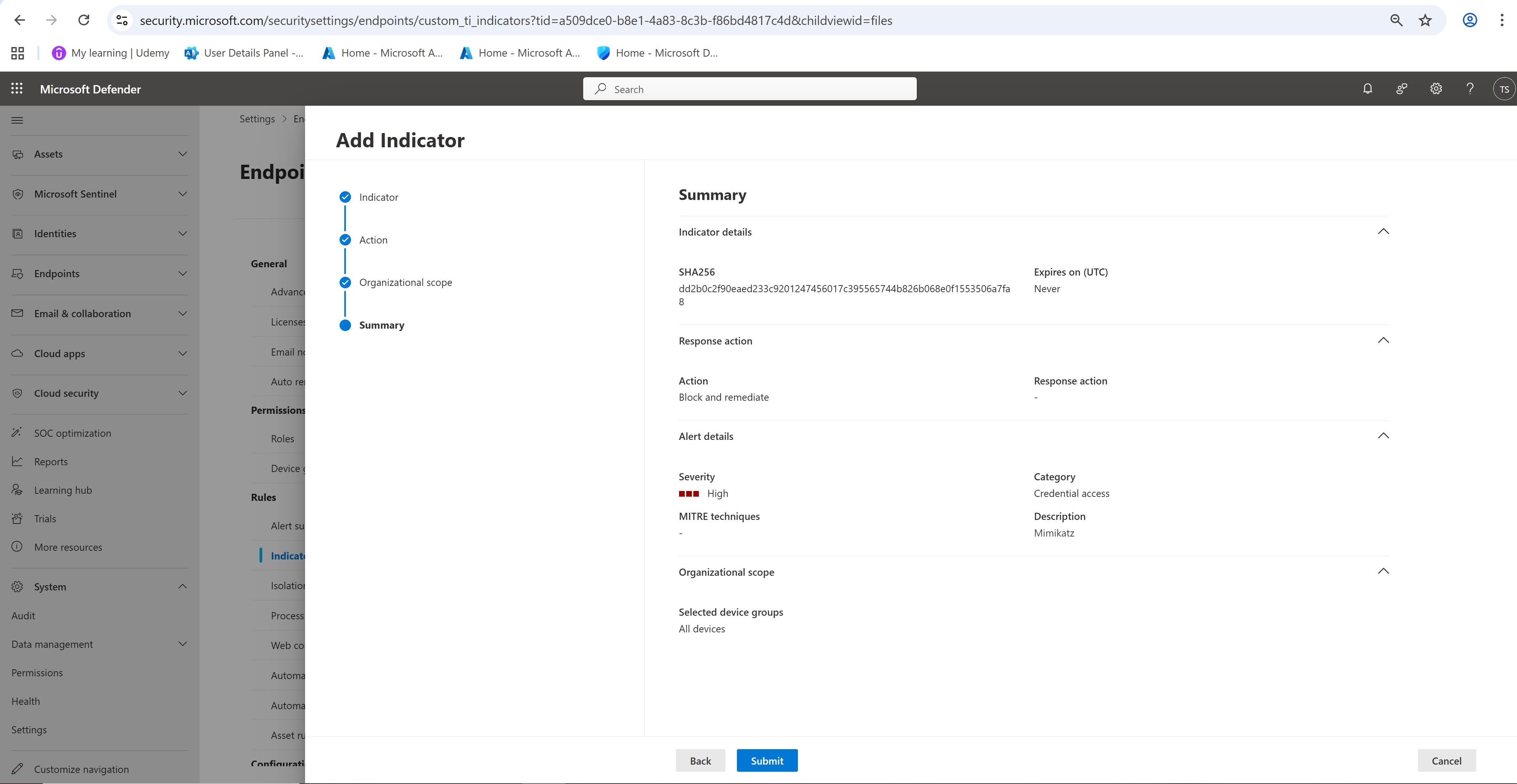

- 通过 IOC 阻止实现预防

## SOC 分析师调查流程

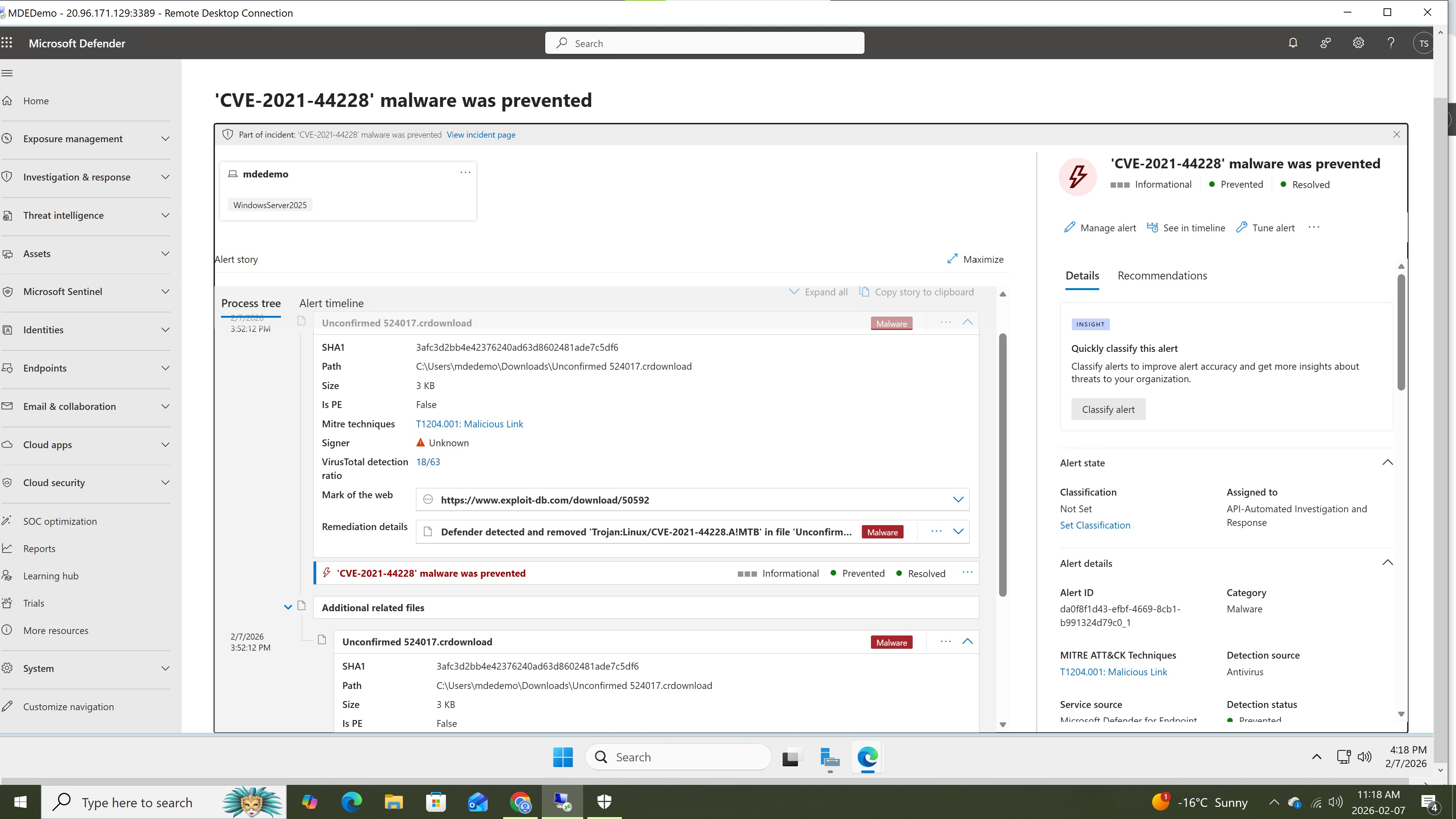

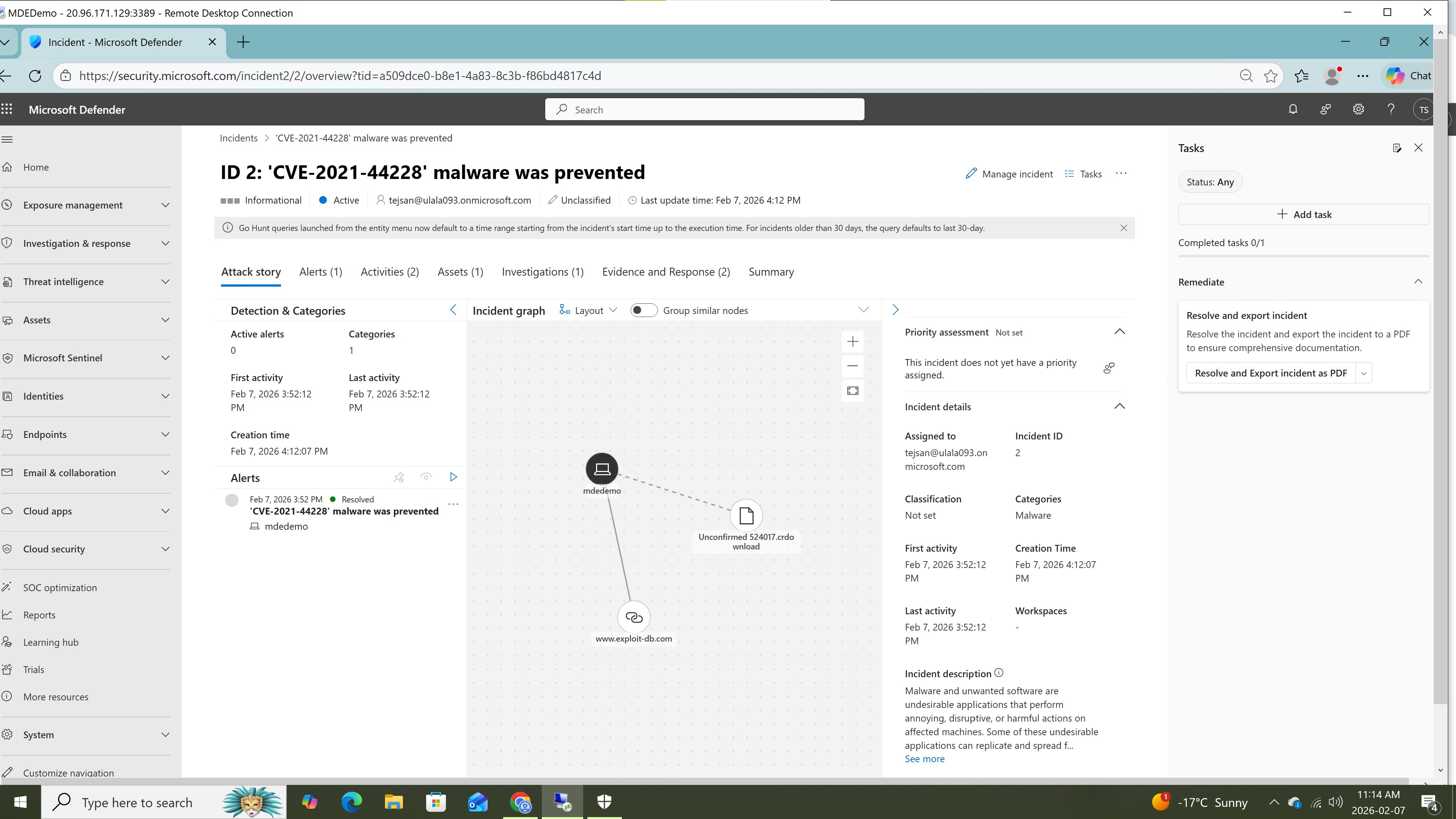

1. 在 Microsoft Defender 中触发告警,表明已阻止恶意软件尝试

2. 在 Defender XDR 中打开事件以查看告警详情和受影响端点

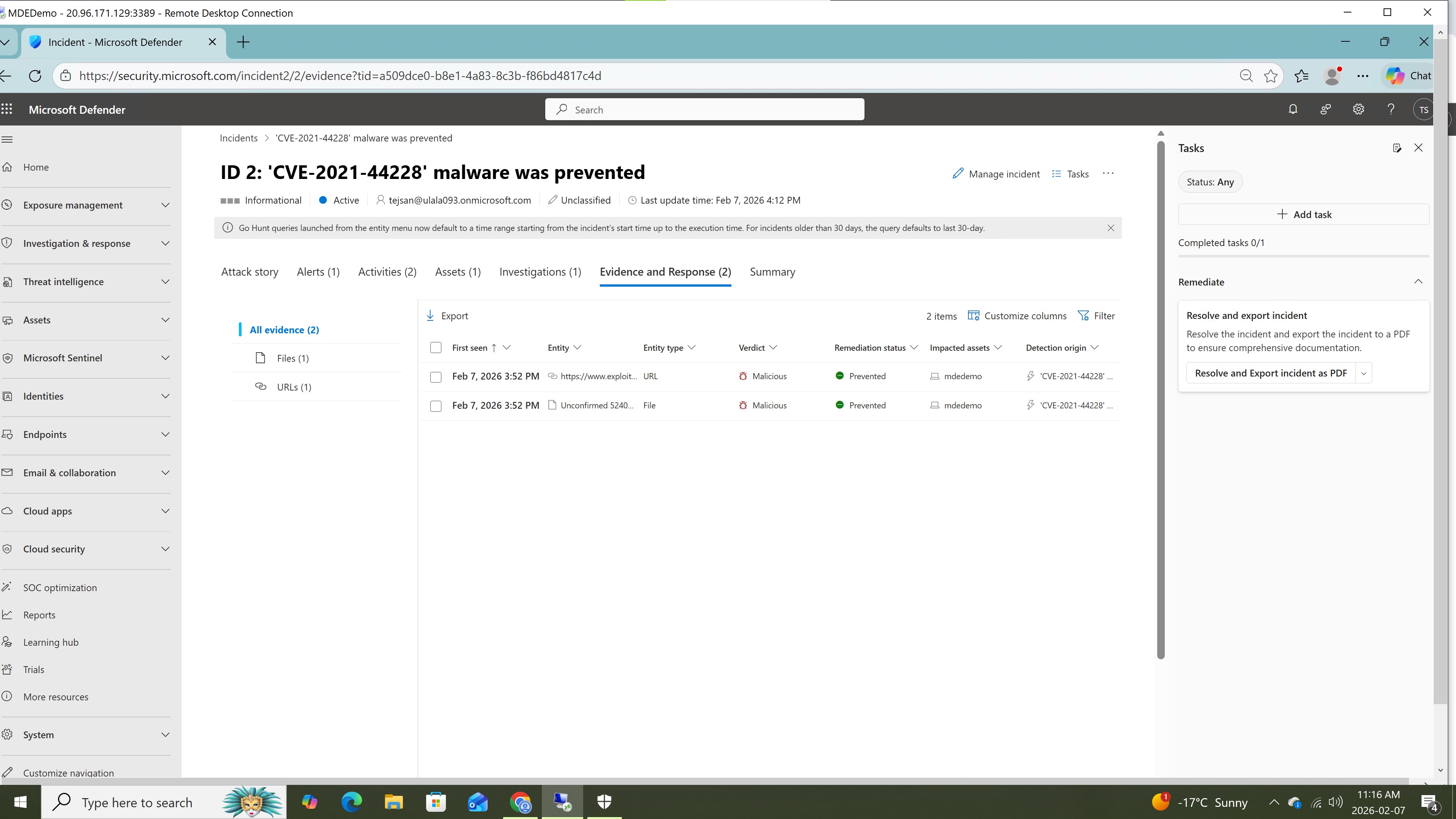

3. 分析攻击路径以了解来源、文件和设备之间的关系

4. 调查文件哈希并使用 VirusTotal 验证

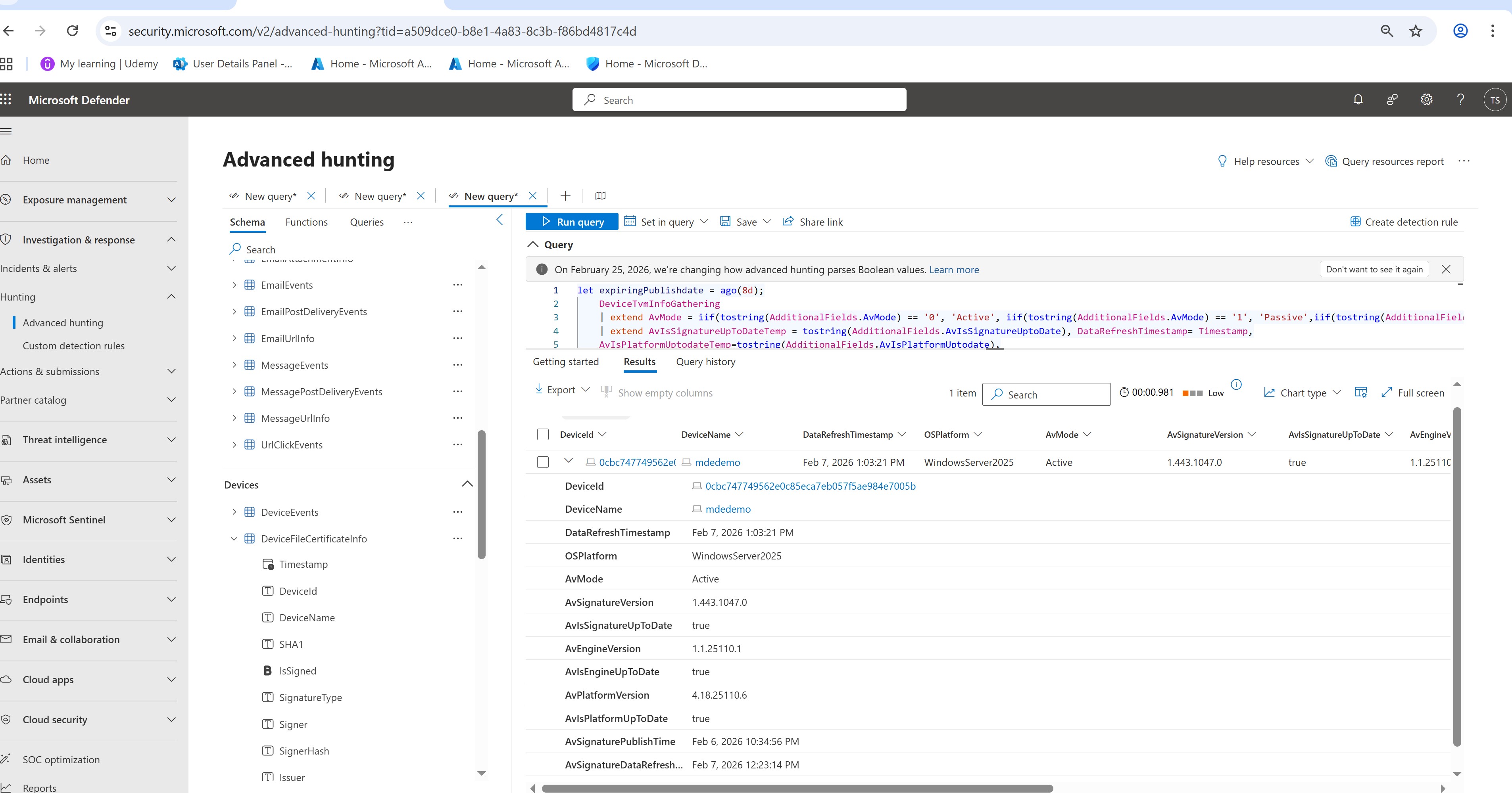

5. 执行高级查询(KQL)以检查端点上的类似活动

6. 确认没有横向移动或额外妥协

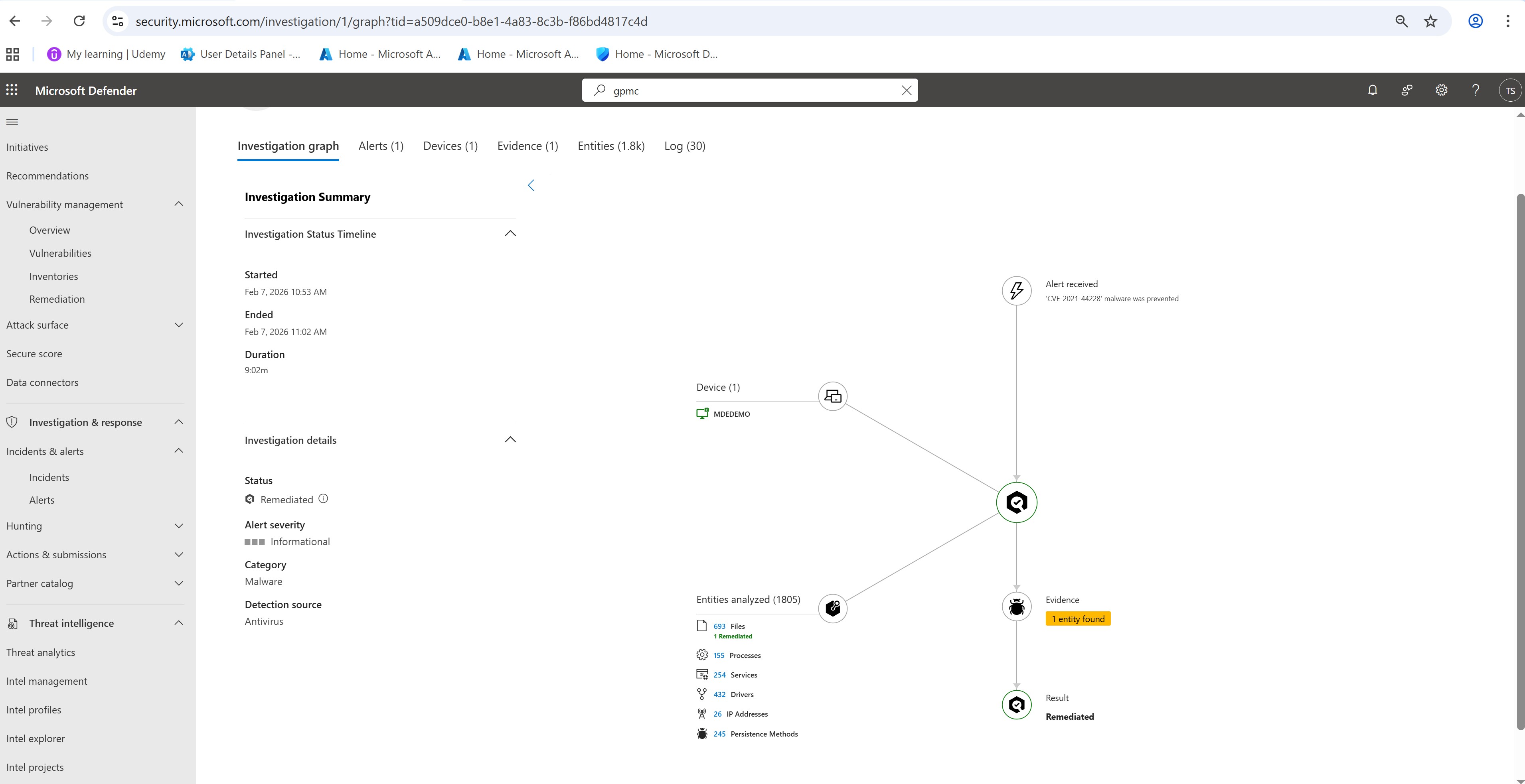

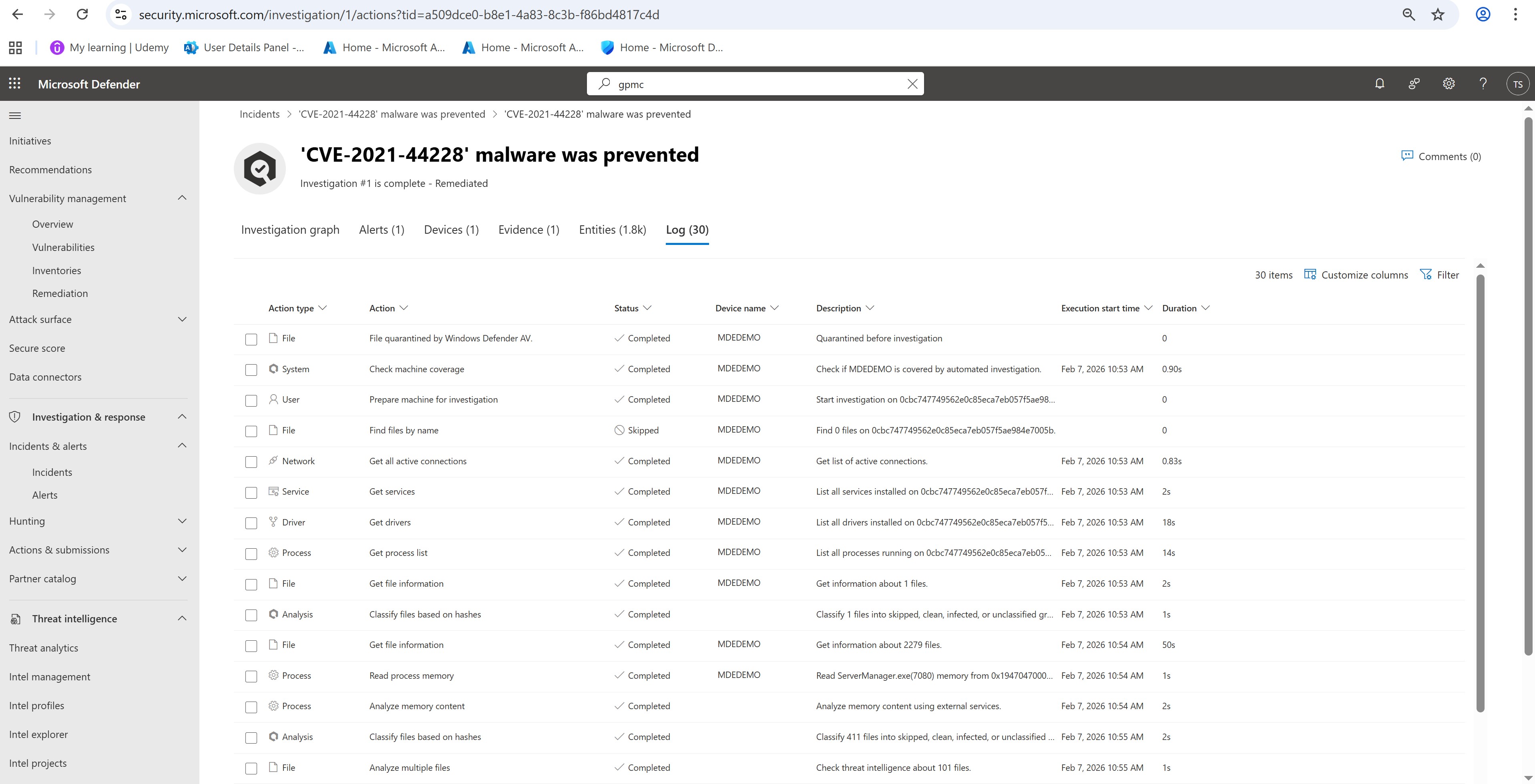

7. 查看调查图谱以验证攻击路径和遏制措施

8. 应用修复操作并确保 IOC 阻止已生效

此工作流程反映了真实的 SOC 调查过程,结合了告警分类、威胁验证和主动狩猎。

**结果:**

威胁被成功检测、调查并遏制,对环境无进一步影响。

## 架构

```

Internet (Exploit Source)

↓

User Download Attempt

↓

Endpoint (Windows + Defender)

↓

Microsoft Defender XDR

↓

Detection → Investigation → Response → IOC Blocking

```

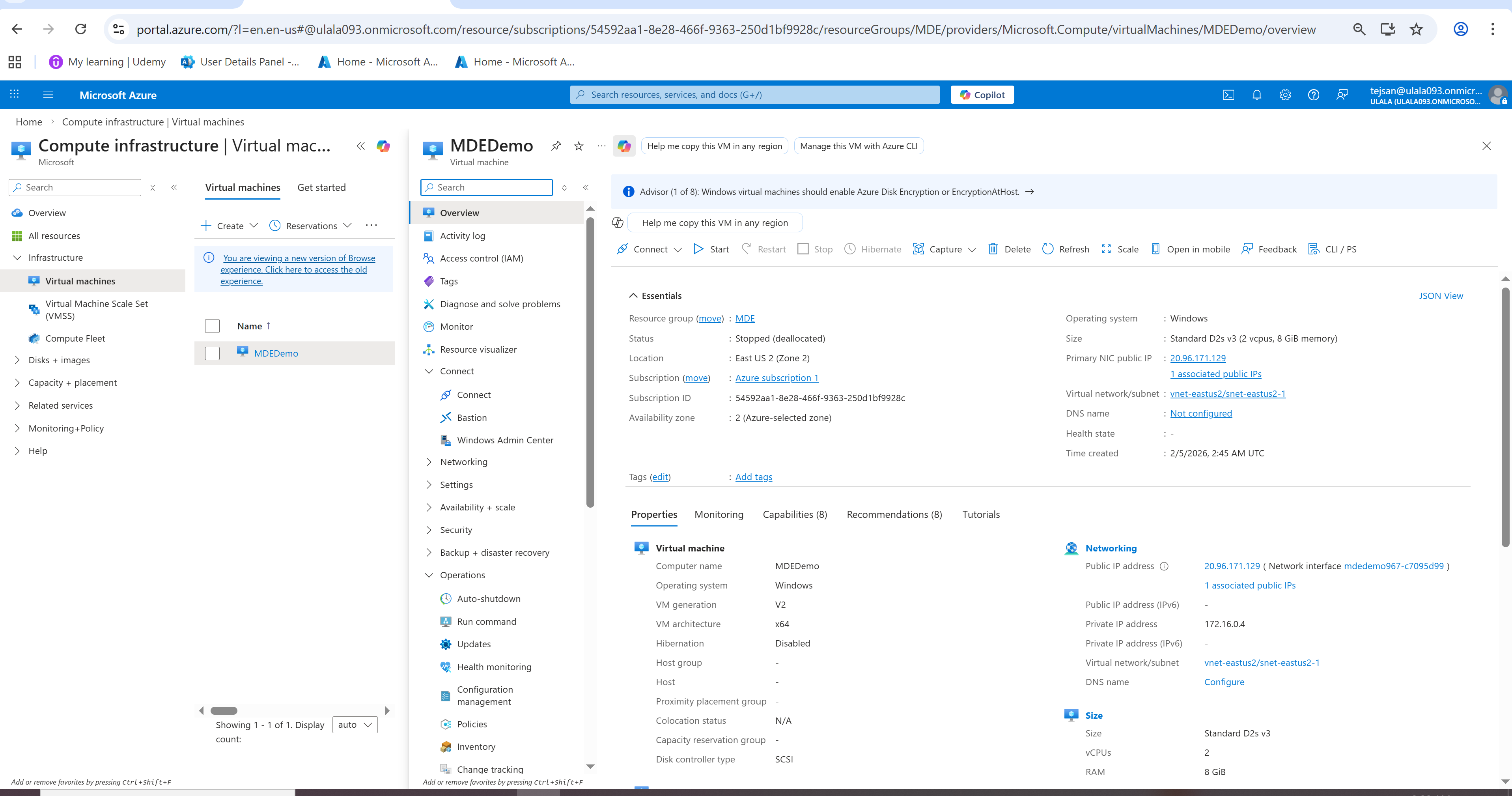

## 环境设置

- Windows Server(已集成 Defender)

- Microsoft Defender XDR

- Exploit-DB(攻击模拟)

- VirusTotal(威胁情报)

标签:AI合规, AMSI绕过, ATT&CK T1003, Containment, Endpoint Detection, IOC, KQL, Microsoft Defender XDR, Mimikatz, 企业级安全, 凭证访问, 告警关联, 威胁检测, 安全运营中心, 恶意负载, 攻击模拟, 病毒总览, 网络映射, 调查工作流, 遏制与修复, 驱动签名利用