vivek-sh45/threat-hunting-lab

GitHub: vivek-sh45/threat-hunting-lab

一个基于 Wireshark 的威胁狩猎教学实验,演示如何通过流量分析识别可疑网络行为与 IOC。

Stars: 0 | Forks: 0

# 威胁狩猎实验室——网络流量调查

## 概述

本项目演示了使用网络流量分析进行威胁狩猎调查的过程。调查的目标是识别捕获的网络流量中的可疑活动并检测潜在的恶意行为。

分析使用 Wireshark 检查 DNS 和 HTTP 流量,并识别潜在的攻击指标(IOC)。

## 使用的工具

* Wireshark

* PCAP 网络流量数据集

* 网络数据包分析

## 调查方法

调查遵循结构化的威胁狩猎流程:

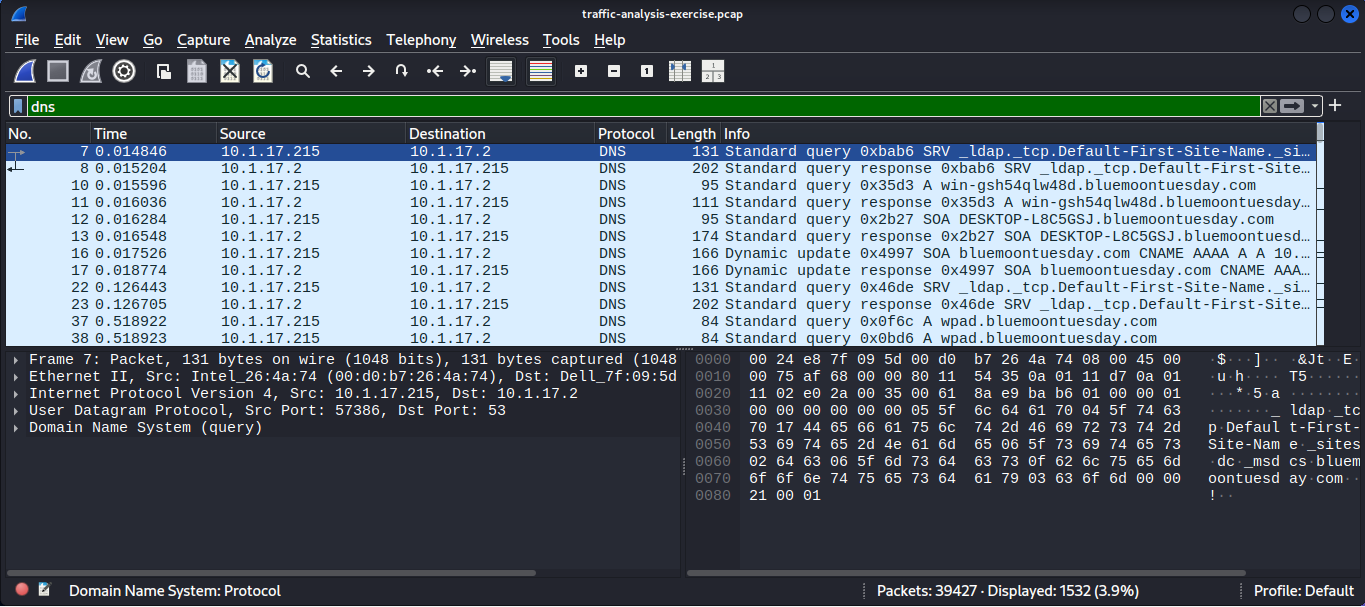

1. 分析 DNS 流量以识别异常的域名查询

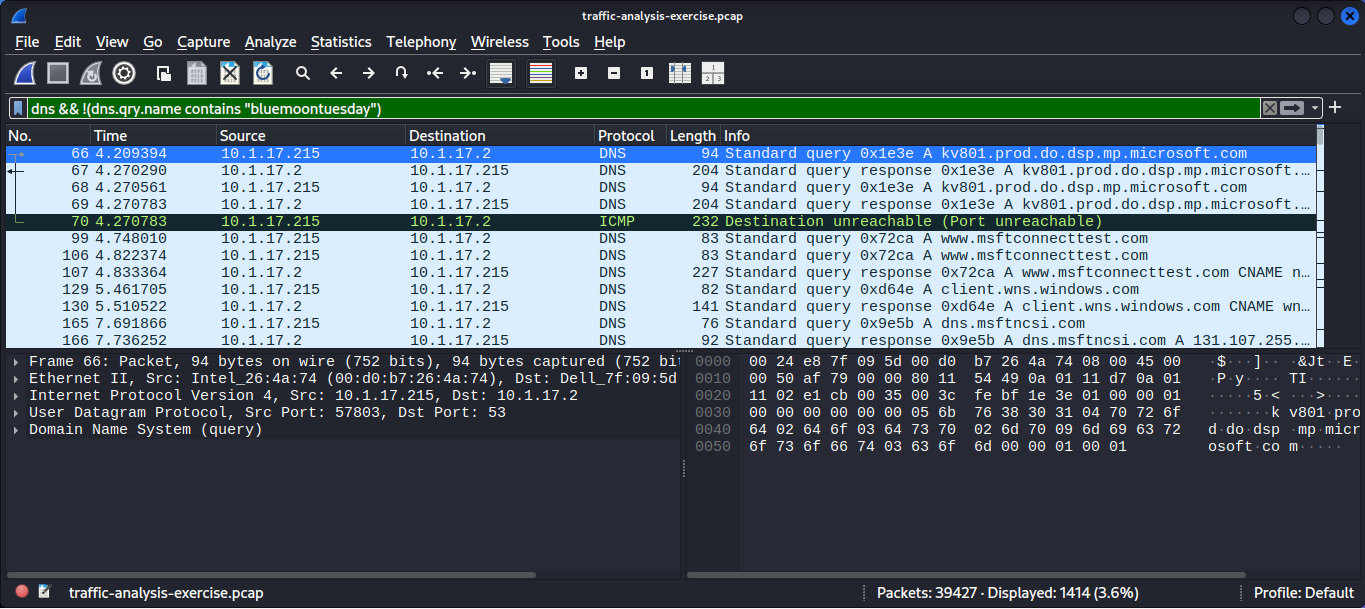

2. 调查外部域名通信

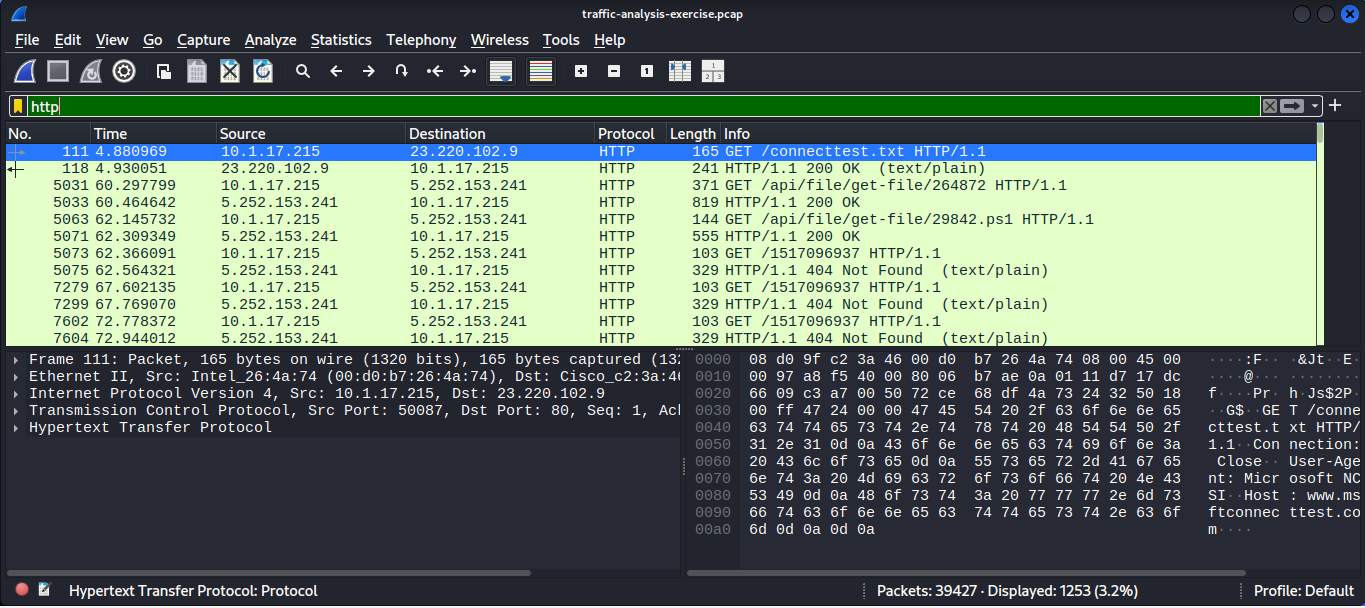

3. 检查 HTTP 请求以查找可疑文件下载

4. 识别与可疑外部 IP 地址的通信

5. 检测到 PowerShell 脚本下载,这可能表明存在恶意活动

## 调查结果

在分析过程中,识别出内部主机与外部服务器之间的可疑 HTTP 通信。

内部系统从外部 IP 地址下载了一个 PowerShell 脚本,这可能表明存在恶意活动或未授权的脚本执行。

## 攻击指标(IOC)

**受感染主机**

10.1.17.215

**可疑外部 IP**

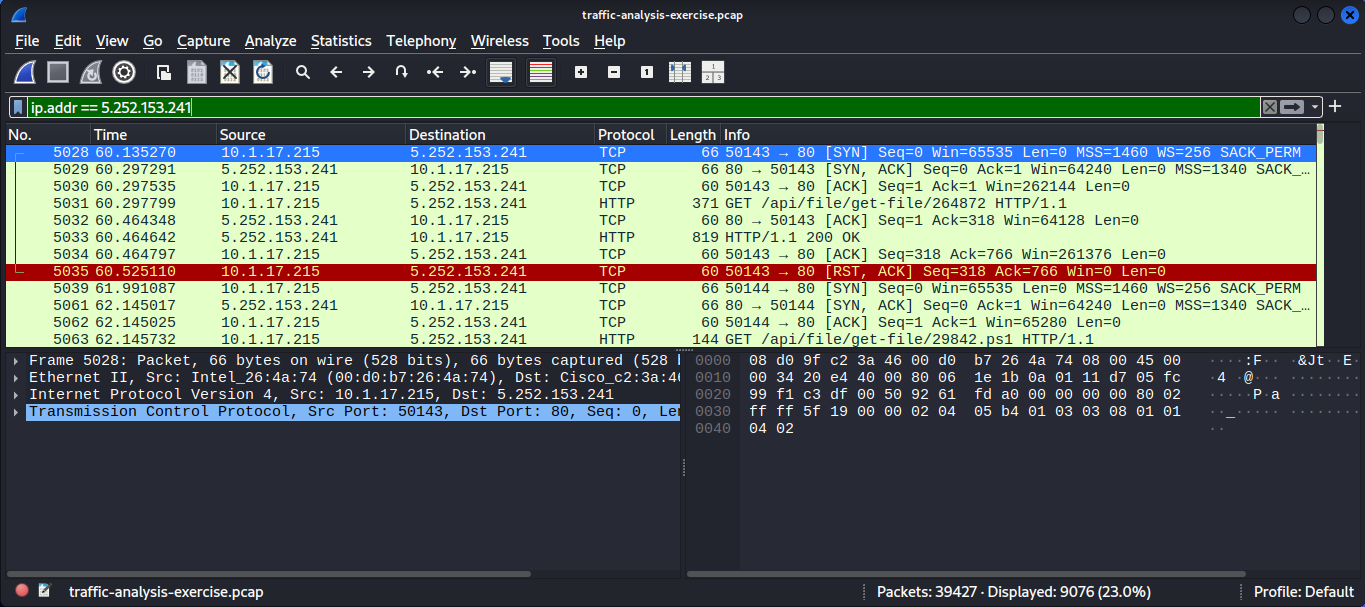

5.252.153.241

**可疑文件下载**

29842.ps1

**使用的协议**

HTTP

## 攻击总结

内部主机 **10.1.17.215** 通过 HTTP 与外部服务器 **5.252.153.241** 发起通信。

在此通信期间,从外部服务器下载了一个 **PowerShell 脚本(29842.ps1)**。

PowerShell 脚本常被攻击者用于执行恶意命令或下载其他恶意软件。这种行为表明可能存在系统被攻破或尝试执行恶意脚本的情况。

## 调查截图

### DNS 流量分析

### 可疑域名检测

### HTTP 请求分析

### PowerShell 下载检测

## 结论

此次威胁狩猎调查成功通过数据包分析识别出可疑的网络行为。

调查发现:

* 可疑的外部通信

* 从外部服务器下载 PowerShell 脚本

* 与潜在恶意活动相关的攻击指标(IOC)

网络流量分析是安全运营中心(SOC)分析师检测威胁和调查安全事件的关键技能。

## 作者

Vivek Sharma

网络安全爱好者

SOC 分析 | 威胁检测 | 网络安全

GitHub: https://github.com/vivek-sh45

标签:APT分析, Clean Code, DNS分析, HTTP分析, HTTP文件下载, IOC分析, IP 地址批量处理, PCAP分析, PowerShell脚本, Wireshark, 内部主机, 句柄查看, 可疑IP, 可疑域名检测, 外部服务器通信, 恶意通信, 抓包分析, 深度包检测, 网络安全分析, 网络安全审计, 网络攻击检测, 网络流量分析, 网络流量可视化