Siman-Gill/Network-Traffic-Malware-Analysis

GitHub: Siman-Gill/Network-Traffic-Malware-Analysis

该项目是一个通过分析原始PCAP文件来识别漏洞利用包感染及恶意软件载荷的实战案例研究。

Stars: 0 | Forks: 0

# 🦈 网络流量分析:漏洞利用包 恶意软件狩猎

## 📝 目标

本项目的目的是分析来自一台被入侵 Windows 主机的原始网络数据包捕获 (`.pcap`) 文件,以识别漏洞利用包 感染。我使用 **Wireshark** 过滤网络噪音,以追踪感染向量,直接从 HTTP 流量中提取了恶意载荷,并进行了开源情报 (OSINT) 收集,以分析攻击者的基础设施。

## 🛠️ 使用的工具与技术

* **网络协议分析器:** Wireshark

* **分析概念:** PCAP 分析、数据包过滤、对象提取、载荷混淆

* **OSINT:** VirusTotal (哈希与域名信誉分析)

## 🔍 狩猎:隔离感染

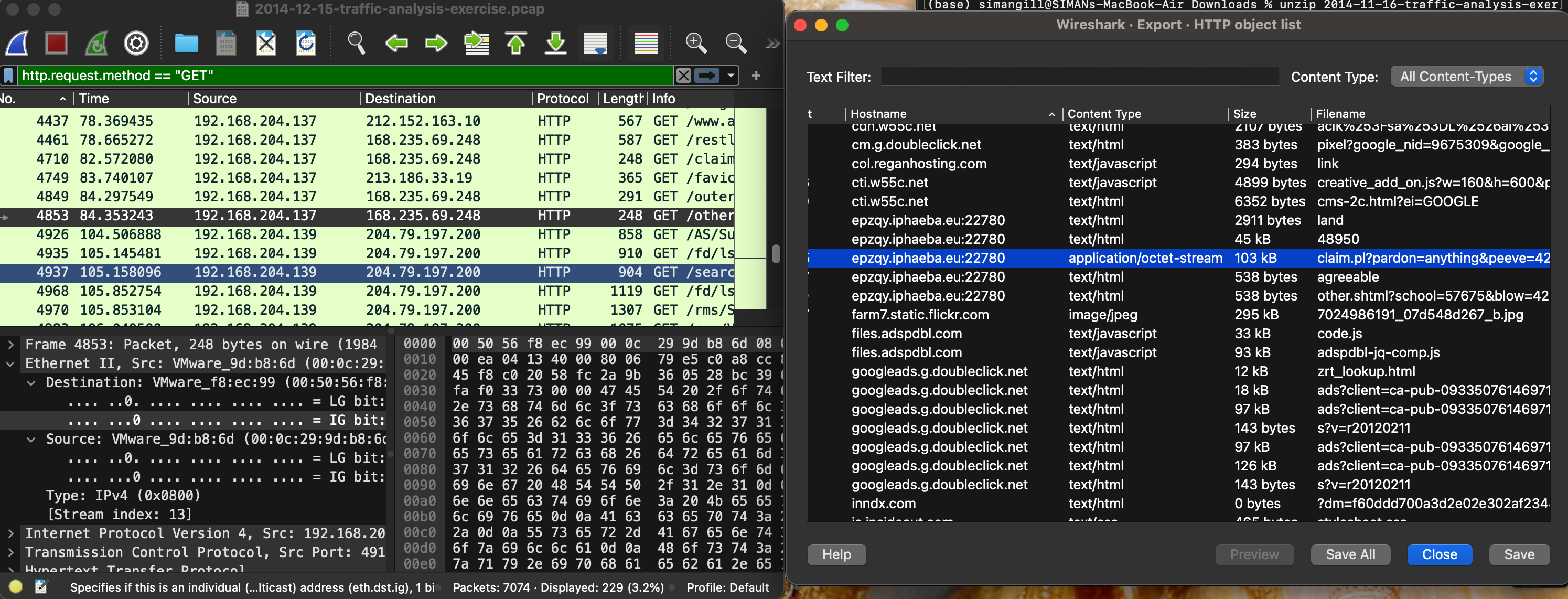

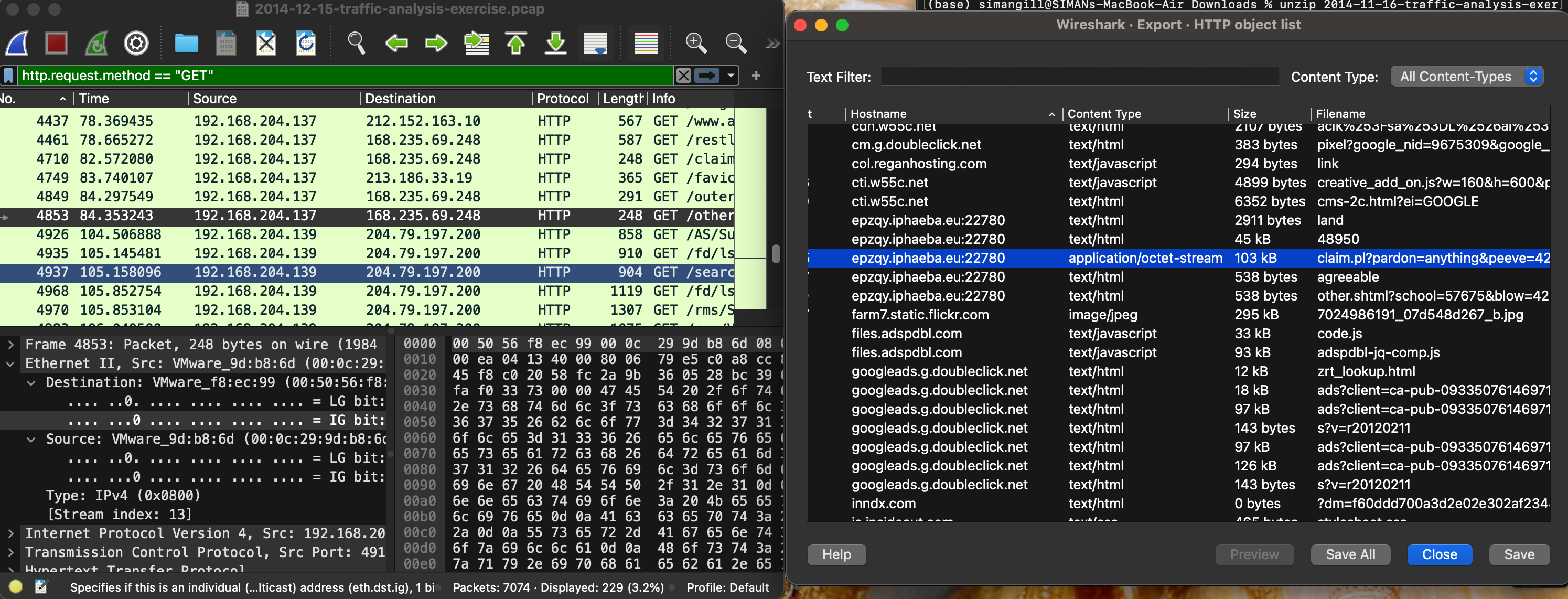

加载 PCAP 文件后,我应用显示过滤器 `http.request.method == "GET"` 来隔离受害者发出的 Web 请求。

在审查 HTTP 对象时,我发现了一个高度可疑的事务:

* **异常情况:** 从一个随机生成的、乱码子域名 (`epzqy.iphaeba.eu`) 下载了一个 103 kB 的 `application/octet-stream` 文件。

* **非标准端口:** 流量通过端口 `22780` 路由,这是漏洞利用包用来绕过基于端口的基本防火墙限制的常用手段。

## 🧬 载荷提取与 OSINT 分析

我成功地直接从网络捕获中提取了可疑的二进制载荷。为了在不执行文件的情况下安全地对其进行分析,我生成了它的 **SHA-256 哈希值** (`d748b12fd4058ca4bc3c2667ac5d445fa65e132a3bf0da0c067e20716240eb88`),以查询全球威胁情报数据库。

### 规避战术

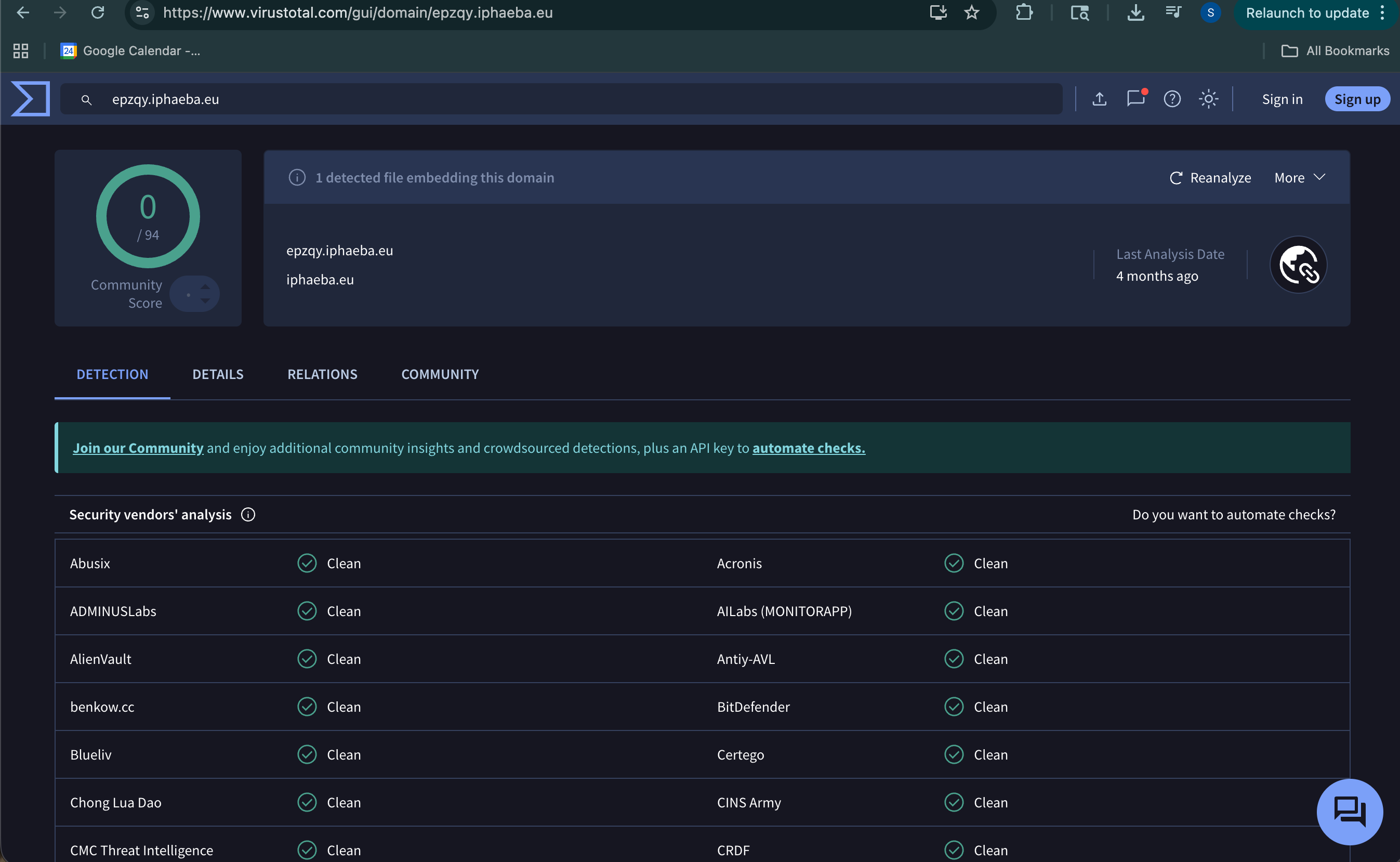

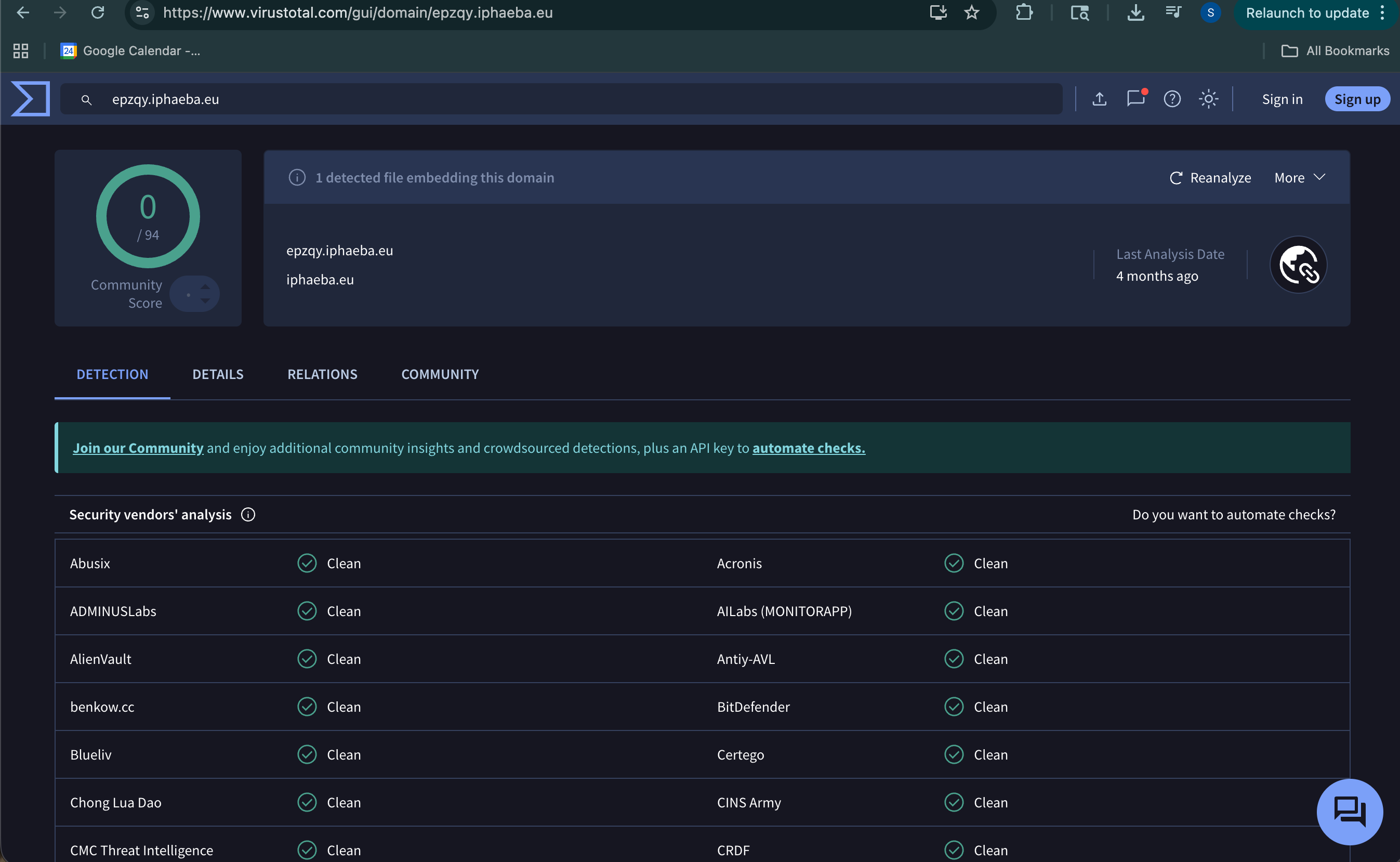

有趣的是,当查询 VirusTotal 时,该载荷返回了 **0/61 的检出率**。

## 🧬 载荷提取与 OSINT 分析

我成功地直接从网络捕获中提取了可疑的二进制载荷。为了在不执行文件的情况下安全地对其进行分析,我生成了它的 **SHA-256 哈希值** (`d748b12fd4058ca4bc3c2667ac5d445fa65e132a3bf0da0c067e20716240eb88`),以查询全球威胁情报数据库。

### 规避战术

有趣的是,当查询 VirusTotal 时,该载荷返回了 **0/61 的检出率**。

**分析员结论:** 这种零检出率突显了纯基于签名的防病毒解决方案的局限性。该漏洞利用包在传输过程中使用了 **载荷混淆/加密**。由于可执行文件在网络传输时被扰乱,扫描原始文件哈希的安全引擎无法识别其签名。

此外,查询该域名 (`epzqy.iphaeba.eu`) 也显示其信誉同样良好。这表明使用了 **域名生成算法 (DGA)**——一种一次性“消耗型”基础设施,专为特定活动而建立,并会在安全供应商将其永久列入黑名单之前迅速废弃。

## 💡 关键收获与成果

* 获得了使用 Wireshark 过滤、分析以及从原始 PCAP 数据中提取工件 的实践经验。

* 展示了识别异常网络行为 (DGA、非标准端口) 的能力,而这些通常是自动化安全工具和静态签名所遗漏的。

* 证明了在威胁狩猎中进行行为分析的必要性,而不能仅依赖自动化的 OSINT 信誉评分。

**分析员结论:** 这种零检出率突显了纯基于签名的防病毒解决方案的局限性。该漏洞利用包在传输过程中使用了 **载荷混淆/加密**。由于可执行文件在网络传输时被扰乱,扫描原始文件哈希的安全引擎无法识别其签名。

此外,查询该域名 (`epzqy.iphaeba.eu`) 也显示其信誉同样良好。这表明使用了 **域名生成算法 (DGA)**——一种一次性“消耗型”基础设施,专为特定活动而建立,并会在安全供应商将其永久列入黑名单之前迅速废弃。

## 💡 关键收获与成果

* 获得了使用 Wireshark 过滤、分析以及从原始 PCAP 数据中提取工件 的实践经验。

* 展示了识别异常网络行为 (DGA、非标准端口) 的能力,而这些通常是自动化安全工具和静态签名所遗漏的。

* 证明了在威胁狩猎中进行行为分析的必要性,而不能仅依赖自动化的 OSINT 信誉评分。

## 🧬 载荷提取与 OSINT 分析

我成功地直接从网络捕获中提取了可疑的二进制载荷。为了在不执行文件的情况下安全地对其进行分析,我生成了它的 **SHA-256 哈希值** (`d748b12fd4058ca4bc3c2667ac5d445fa65e132a3bf0da0c067e20716240eb88`),以查询全球威胁情报数据库。

### 规避战术

有趣的是,当查询 VirusTotal 时,该载荷返回了 **0/61 的检出率**。

## 🧬 载荷提取与 OSINT 分析

我成功地直接从网络捕获中提取了可疑的二进制载荷。为了在不执行文件的情况下安全地对其进行分析,我生成了它的 **SHA-256 哈希值** (`d748b12fd4058ca4bc3c2667ac5d445fa65e132a3bf0da0c067e20716240eb88`),以查询全球威胁情报数据库。

### 规避战术

有趣的是,当查询 VirusTotal 时,该载荷返回了 **0/61 的检出率**。

**分析员结论:** 这种零检出率突显了纯基于签名的防病毒解决方案的局限性。该漏洞利用包在传输过程中使用了 **载荷混淆/加密**。由于可执行文件在网络传输时被扰乱,扫描原始文件哈希的安全引擎无法识别其签名。

此外,查询该域名 (`epzqy.iphaeba.eu`) 也显示其信誉同样良好。这表明使用了 **域名生成算法 (DGA)**——一种一次性“消耗型”基础设施,专为特定活动而建立,并会在安全供应商将其永久列入黑名单之前迅速废弃。

## 💡 关键收获与成果

* 获得了使用 Wireshark 过滤、分析以及从原始 PCAP 数据中提取工件 的实践经验。

* 展示了识别异常网络行为 (DGA、非标准端口) 的能力,而这些通常是自动化安全工具和静态签名所遗漏的。

* 证明了在威胁狩猎中进行行为分析的必要性,而不能仅依赖自动化的 OSINT 信誉评分。

**分析员结论:** 这种零检出率突显了纯基于签名的防病毒解决方案的局限性。该漏洞利用包在传输过程中使用了 **载荷混淆/加密**。由于可执行文件在网络传输时被扰乱,扫描原始文件哈希的安全引擎无法识别其签名。

此外,查询该域名 (`epzqy.iphaeba.eu`) 也显示其信誉同样良好。这表明使用了 **域名生成算法 (DGA)**——一种一次性“消耗型”基础设施,专为特定活动而建立,并会在安全供应商将其永久列入黑名单之前迅速废弃。

## 💡 关键收获与成果

* 获得了使用 Wireshark 过滤、分析以及从原始 PCAP 数据中提取工件 的实践经验。

* 展示了识别异常网络行为 (DGA、非标准端口) 的能力,而这些通常是自动化安全工具和静态签名所遗漏的。

* 证明了在威胁狩猎中进行行为分析的必要性,而不能仅依赖自动化的 OSINT 信誉评分。标签:0 Detection, Ask搜索, DAST, EK分析, ESC4, Exploit Kit, HTTP流量分析, OSINT, Payload Extraction, PCAP分析, SHA256, Shellcode提取, VirusTotal, Wireshark, 主机取证, 协议分析, 句柄查看, 哈希分析, 恶意软件分析, 搜索语句(dork), 权限提升, 漏洞利用工具包, 端口规避, 网络信息收集, 网络安全, 网络流量分析, 载荷提取, 防火墙绕过, 隐私保护, 非标准端口