mattiapertusati-spec/active-directory-lab

GitHub: mattiapertusati-spec/active-directory-lab

这是一个基于VirtualBox搭建的功能完整的Active Directory家庭实验室,旨在提供隔离环境以供练习红队攻击技术和内网渗透测试。

Stars: 0 | Forks: 0

# Active Directory 家庭实验室

一个功能完整的 Active Directory 环境,旨在用于

在受控、隔离的设置中练习进攻性安全技术、AD 攻击路径

以及红队方法论。

## 🏗️ 实验室架构

| 组件 | 详情 |

|-----------|---------|

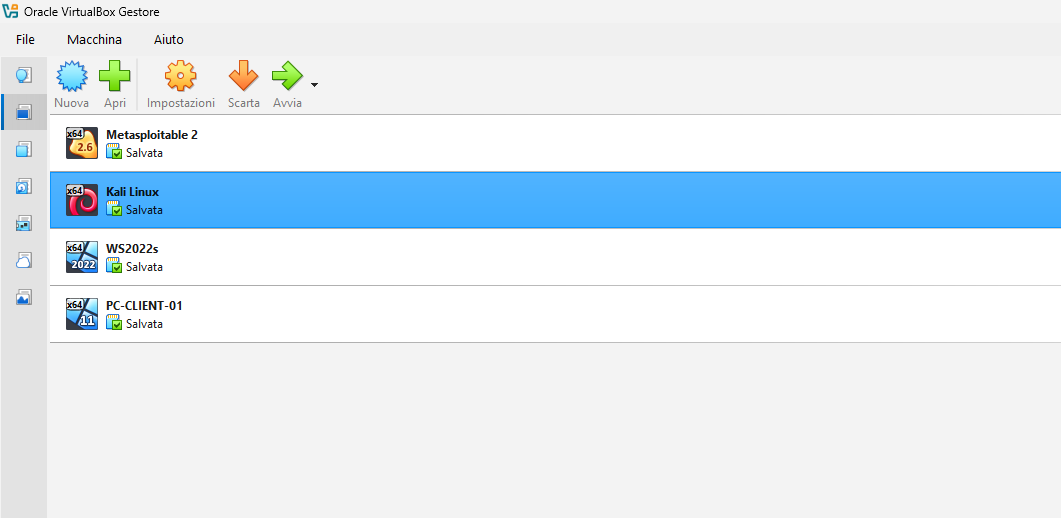

| Hypervisor | Oracle VirtualBox 7.x |

| 网络 | Host-only Adapter (完全隔离) |

| 域名 | lab.local |

| 域控制器 | Windows Server 2022 |

| 客户端机器 | Windows 11 (PC-CLIENT-01) |

| 攻击机 | Kali Linux 2024.x |

## 📸 实验室截图

### VirtualBox 环境

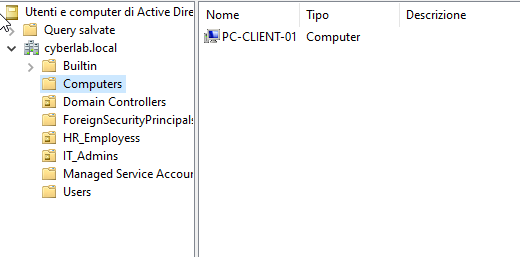

### Active Directory 结构 — cyberlab.local

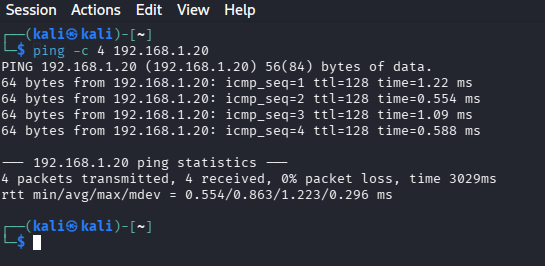

### Kali → DC 连接已验证

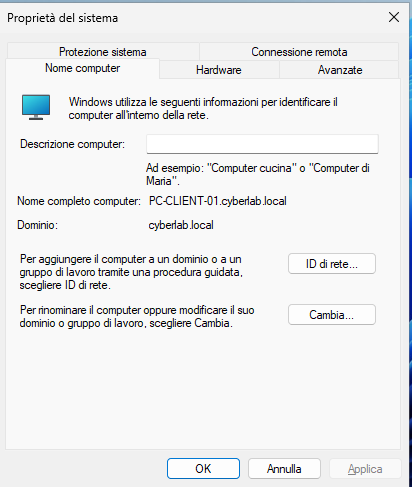

### 客户端域加入已确认

## ⚙️ 实验室组件

### 域控制器 — Windows Server 2022

- Active Directory Domain Services (AD DS)

- DNS Server

- Domain: `lab.local`

### 客户端机器 — PC-CLIENT-01

- Windows 11

- Domain-joined to `lab.local`

- 模拟真实的企业工作站

### 攻击机 — Kali Linux

- 专门用于针对实验室目标的进攻性操作

- 攻击期间无外部网络访问

## 🎯 已练习的攻击技术 (进行中)

- [ ] LLMNR/NBT-NS Poisoning (Responder)

- [ ] SMB Relay Attacks

- [ ] Kerberoasting

- [ ] AS-REP Roasting

- [ ] Pass-the-Hash

- [ ] BloodHound AD Enumeration

- [ ] DCSync Attack

- [ ] Golden Ticket

## 🛠️ 使用的工具

## ⚖️ 法律声明

本实验室仅在隔离的 host-only 网络上运行。

所有机器均为本地拥有和操作。

绝不针对任何外部系统、企业网络或第三方

基础设施。

所有技术仅在自包含环境中出于教育目的进行练习。

标签:Active Directory, AD DS, AD攻击路径, AS-REP Roasting, BloodHound, DCSync, DNS服务器, Impacket, Kerberoasting, LLMNR投毒, Modbus, Pass-the-Hash, PE 加载器, Plaso, Responder, SMB, SMB中继, Terraform 安全, TGT, VirtualBox, Windows 11, Windows Server 2022, 域控, 域渗透, 子域名变形, 安全实验室, 实验环境, 攻防演练, 数据展示, 模拟器, 横向移动, 电子数据取证, 红队, 编程规范, 网络安全, 错误配置检测, 隐私保护, 黄金票据